Professional Documents

Culture Documents

Fiec06114 Auditoria de Sistemas y Seguridad Informatica

Uploaded by

Paul MartinezCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Fiec06114 Auditoria de Sistemas y Seguridad Informatica

Uploaded by

Paul MartinezCopyright:

Available Formats

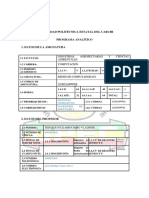

ESCUELA SUPERIOR POLITECNICA DEL LITORAL PROGRAMA DE ESTUDIOS

UNIDAD ACADMICA: CARRERA: ESPECIALIZACIN: REA: TIPO DE MATERIA: EJE DE FORMACIN: FIEC LICENCIATURA EN SISTEMAS DE INFORMACIN

TERICA

PRCTICA

1. NOMBRE DE LA ASIGNATURA CDIGO FIEC06114 MATERIA AUDITORA DE SISTEMAS Y SEGURIDAD INFORMTICA

PRE-REQUISITOS FIECO5892 SISTEMAS DE GESTIN DE CALIDAD. CO-REQUISITOS

EQUIVALENTE A:

CONVALIDA CON:

CRDITOS/HORAS/SEMANALES TERICOS: 4 PRCTICOS:

PROFESOR RESPONSABLE ING.ERNESTO MURRIETA

2. OBJETIVOS

OBJETIVO GENERAL:

TRANSFERIR A LOS PARTICIPANTES CONOCIMIENTOS Y EXPERIENCIAS EN TODOS LOS TOPICOS RELACIONADOS CON LA AUDITORIA DE SISTEMAS, QUE INCLUYA ANALISIS DE CASOS NACIONALES Y EXTRANJEROS.

OBJETIVOS ESPECFICOS:

LOS PARTICIPANTES OBTENDRAN EN EL DICTADO DEL SEMINARIO UN CONOCIMIENTO AMPLIO Y CLARO SOBRE LAS DIVERSAS ESPECIALIDADES CUBIERTAS BAJO EL PARAGUAS DE LA AUDITORIA DE SISTEMAS, A SABER: EVALUACION DE SEGURIDADES INFORMATICAS EN CENTROS DE

PROGRAMA DE ESTUDIO: AUDITORA DE SISTEMAS Y SEGURIDAD INFORMTICA 1G1002-1

ESCUELA SUPERIOR POLITECNICA DEL LITORAL PROGRAMA DE ESTUDIOS

COMPUTO, INVESTIGACION DE FRAUDES COMPUTACIONALES, IMPLEMENTACION DE CONTROLES EN EL PROCESAMIENTO DE DATOS, EVALUACION DE SEGURIDADES RELACIONADAS CON INTERNET, PLANIFICACION DE CONTINGENCIAS, EVALUACION DE EFICIENCIA, EFICACIA Y CONTROLES EN SISTEMAS DE INFORMACION, EVALUACION DE CONTROL INTERNO Y RIESGO OPERACIONAL, ENTRE OTROS DE ACTUALIDAD.

PROGRAMA RESUMIDO

CAPTULO 1 : CONCEPTOS DE AUDITORIA CAPTULO 2 : TIPOS DE AUDITORIA CAPTULO 3 : INTRODUCCIN A LOS CONTROLES CAPTULO 4 : CONSIDERACIONES PRCTICAS SOBRE RIESGOS Y CONTROLES (EVALUACIN DE SEGURIDADES) CAPTULO 5: EVALUACIN DE CONTROLES Y DISEO DE PRUEBAS DE AUDITORA. CAPTULO 6: DESARROLLO DEL PLAN DE AUDITORA CAPTULO 7: PRDIDAS Y FRAUDES CAPTULO 8: HACKERS, VIRUS Y TRANSFERENCIA DE FONDOS CAPTULO 9: UN ENFOQUE PARA ANALIZAR LA SEGURIDAD CAPTULO 10: PLAN DE CONTINGENCIA CAPTULO 11: TCNICAS Y PROCEDIMIENTOS DE AUDITORIA COMPUTARIZADAS CAPTULO 12: HERRAMIENTAS PARA LA REALIZACION DE AUDITORA

PROGRAMA DETALLADO

CAPTULO 1: CONCEPTOS DE AUDITORIA 1.1 JUSTIFICACIONES 1.2 EL ENFOQUE BARTLEY 1.3 DEFINICIONES Y APLICACIONES MODERNAS CAPTULO 2: TIPOS DE AUDITORIA 2.1 SEGN LOS DESTINATARIOS 2.2 SEGN EL ALCANCE 2.2.1 EL ENFOQUE DE LAS BIG SIX 2.2.2 ANLISIS DE LOS RIESGOS EN EL PROCESAMIENTO DE DATOS. CAPTULO 3: INTRODUCCIN A LOS CONTROLES 3.1 ANLISIS DE LOS RIESGOS EN EL PROCESAMIENTO DE DATOS. 3.2 ANLISIS DE LOS RESULTADOS 3.3 SEGN EL ENFOQUE DE LAS BIG SIX CAPTULO 4: CONSIDERACIONES PRCTICAS SOBRE RIESGOS Y CONTROLES (EVALUACIN DE SEGURIDADES) 4.1 EL MTODO CLSICO O NATURAL 4.2 CONSIDERACIONES CON RESPECTO AL TAMAO 4.3 EL ENFOQUE DE LAS BIG SIX 4.4 METODOLOGA DE CINCO ETAPAS

PROGRAMA DE ESTUDIO: AUDITORA DE SISTEMAS Y SEGURIDAD INFORMTICA IG1002-1

ESCUELA SUPERIOR POLITECNICA DEL LITORAL PROGRAMA DE ESTUDIOS

CAPTULO 5: EVALUACIN DE CONTROLES Y DISEO DE PRUEBAS DE AUDITORA 5.1 LA PARRILLA DE CONTROLES EN LA ORGANIZACIN Y LOS PROCESOS 5.2 EL CONTROL INTERNO Y SUS LIMITACIONES 5.3 EL ENFOQUE DE LAS BIG SIX 5.4 LA FILOSOFA CHECK AND BALANCE Y LOS XITOS CONSEGUIDOS CAPTULO 6: DESARROLLO DEL PLAN DE AUDITORA 6.1 CONSIDERACIONES ELEMENTALES EN EL PLAN 6.2 EL PLAN SEGN TCNICAS CIENTFICAS UNIVERSALMENTE ACEPTADAS 6.3 EL ENFOQUE DE LAS BIG SIX 6.4 EL PLAN VERSUS LAS METODOLOGAS CAPTULO 7: PRDIDAS Y FRAUDES 7.1 TRES CASOS DE ACTUALIDAD LOCALES O INTERNACIONALES 7.2 LA INVESTIGACIN Y SUS DETALLES 7.3 LOS MTODOS. CAPTULO 8: HACKERS, VIRUS Y TRANSFERENCIA DE FONDOS 8.1 TRES CASOS DE ACTUALIDAD LOCALES O INTERNACIONALES 8.2 LA RED SWIFT Y SUS LOGROS 8.3 GLOSARIO DE AMENAZAS DEL MUNDO VIRTUAL CAPTULO 9: UN ENFOQUE PARA ANALIZAR LA SEGURIDAD 9.1 SEGN LA RED O PLATAFORMA TECNOLGICA 9.2 DISTRIBUTED DOS 9.3 USO DE HERRAMIENTAS CAPTULO 10: PLAN DE CONTINGENCIA 10.1 CONTINGENCY PLANNING, DISASTER RECOVERY O BUSINESS CONTINUITY? 10.2 TRES CASOS GRAVES 10.3 EL MTODO CAPTULO 11: TCNICAS Y PROCEDIMIENTOS DE AUDITORIA COMPUTARIZADAS. 11.1 CAATS Y SU APLICABILIDAD EN LAS PLATAFORMAS ACTUALES. 11.2 LOS NUEVOS LENGUAJES DE PROGRAMACIN APLICABLES 11.3 SKILLS REQUERIDOS EN LOS PROFESIONALES CAPTULO 12: HERRAMIENTAS PARA LA REALIZACION DE AUDITORA DE SISTEMAS 12.1 LAS VERSIONES ACTUALES DEL SOFTWARE 12.2 CUANDO HACER DOWNLOADING? UPLOADING? 12.3 JUSTIFICACIONES SEGN EL CASO

PROGRAMA DE ESTUDIO: AUDITORA DE SISTEMAS Y SEGURIDAD INFORMTICA IG1002-1

ESCUELA SUPERIOR POLITECNICA DEL LITORAL PROGRAMA DE ESTUDIOS

TEXTO GUA TEXTOS GUAS: TODO EL MATERIAL -DESARROLLADO POR EL PROFESOR- ES ENTREGADO AL ESTUDIANTE PARA QUE OBTENGA COPIAS.

BIBLIOGRAFA TEXTOS DE REFERENCIAS:

AUDITING AND CONTROL OF INFORMATION SYSTEM POR FREDERIC GALLEGOS, DANA R. RICHARSON, A FAYE BORTHICK EDITORIAL: SOUNTH-WESTERN PUBLISHING CO. EDP-CONTROLES Y AUDITING POR W. THOMAS PORTE, WILLIAMS E. PERRY EDITORIAL: KENT PUBLISHING COMPANY CONTROL Y AUDITORA DEL COMPUTADOR POR WILLIAMS C. MAIR, DONALD R. WOOD EDITORIAL: REAGLE W. DAVIS AUDITORA EN CENTROS DE COMPUTO POR DAVID H. LI, EDITORIAL: TRILLAS PROTECCIN JURDICA A LOS PROGRAMAS DE COMPUTACIN POR MIGUEL FALCON PREZ.

VISADO DECANO

SECRETARIO ACADMICO

STA

1---riCT . t-gi Flores Macas FECHA: 19/07/2010

Rebe a A

: : .

ark

Ing.

ashington Medina

19/07/2010

FECHA: 19/07/2010 VIGENCIA DEL PROGRAMA

FECHA:

RESOLUCIN COMISIN ACADMICA:

CAc-2010-146 1 de Julio de 2010

PROGRAMA DE ESTUDIO: AUDITORA DE SISTEMAS Y SEGURIDAD INFORMTICA IG1002-1

You might also like

- Te MarioDocument13 pagesTe MarioNandito FigueroaNo ratings yet

- Ingenieria de SOFT Un Enfoque Practico P PDFDocument614 pagesIngenieria de SOFT Un Enfoque Practico P PDFMARÍA ROSARIO SÁNCHEZ CAÑADA100% (1)

- Silabo Mantenimiento PC Sep2015 Feb2016Document6 pagesSilabo Mantenimiento PC Sep2015 Feb2016BMiguelAlencastroNo ratings yet

- Seguridad Informatica IDocument8 pagesSeguridad Informatica IAlexander BaldecNo ratings yet

- Syllabus Microcontroladores 2013Document6 pagesSyllabus Microcontroladores 2013Christian Mejía ChaveroNo ratings yet

- Programa INF-334 Auditoria de SistemasDocument7 pagesPrograma INF-334 Auditoria de SistemasAdon JoseNo ratings yet

- Manual Auditoría de SistemasDocument97 pagesManual Auditoría de Sistemasoepcmatrix2011No ratings yet

- Instrumentación IndustrialDocument6 pagesInstrumentación IndustrialAnthony ChicaNo ratings yet

- Bonilla Calderón Sergio Andrés 2016Document27 pagesBonilla Calderón Sergio Andrés 2016Eduin Castilla GuardoNo ratings yet

- Proyecto Implem 27031 UnadDocument158 pagesProyecto Implem 27031 Unadgonzalez1No ratings yet

- Pontificia Universidad Católica Del Ecuador Sede Amb Ato: Seréis Mis TestigosDocument147 pagesPontificia Universidad Católica Del Ecuador Sede Amb Ato: Seréis Mis TestigosDavid TorresNo ratings yet

- Trabajo Final - Sergio Carlos Ortega FloresDocument19 pagesTrabajo Final - Sergio Carlos Ortega FloresSergio CarlosNo ratings yet

- Garcia Rocha Erick Ivanj)Document13 pagesGarcia Rocha Erick Ivanj)2020253No ratings yet

- Estruct BoyDocument6 pagesEstruct BoyLuis villanuevaNo ratings yet

- Proyecto Grado Intepw 2023 ExplicativoDocument18 pagesProyecto Grado Intepw 2023 ExplicativoNilo Ortega CruzNo ratings yet

- EL3234 - Microprocesadores y MicrocontroladoresDocument5 pagesEL3234 - Microprocesadores y MicrocontroladoresJose IriarteNo ratings yet

- ElectivaIII Controlog ProgramDocument2 pagesElectivaIII Controlog ProgramMarcoRuizNo ratings yet

- T0003671Document114 pagesT0003671Nair Estefani Hancco CruzNo ratings yet

- Monogracia Proyecto 3 (Avance 1)Document19 pagesMonogracia Proyecto 3 (Avance 1)Arath RYNo ratings yet

- ST1608 20212Document5 pagesST1608 20212Rosalinda caro velezNo ratings yet

- Syllabus Control DigitalDocument6 pagesSyllabus Control DigitalMireya NacevillaNo ratings yet

- Programa 837101 MECANICA MAQUINARIA INDUSTRIALDocument53 pagesPrograma 837101 MECANICA MAQUINARIA INDUSTRIALYoNo ratings yet

- Topicos Selectos de RedesDocument14 pagesTopicos Selectos de Redesuaeh_blog100% (1)

- Seguridad Informatica ProgramaciónDocument6 pagesSeguridad Informatica ProgramaciónadelagguillenNo ratings yet

- Modulo Seguridad en Aplicaciones Web 2012 1Document154 pagesModulo Seguridad en Aplicaciones Web 2012 1armando.coral1002100% (1)

- Uff Como MolaDocument43 pagesUff Como MolakarhurulesNo ratings yet

- Trabajo Final - Sergio Carlos Ortega FloresDocument19 pagesTrabajo Final - Sergio Carlos Ortega FloresSergio Carlos Ortega FloresNo ratings yet

- Sistemas OperativosDocument10 pagesSistemas OperativosJavier MolinaNo ratings yet

- 100000i45n Seguridadinformatica PDFDocument7 pages100000i45n Seguridadinformatica PDFMiguel catalanNo ratings yet

- Fase1 - Análisis Del Panorama Actual de Las ICSDocument42 pagesFase1 - Análisis Del Panorama Actual de Las ICSLewis RafaelNo ratings yet

- Monitoreo OkDocument2 pagesMonitoreo OkGuillermo ManchayNo ratings yet

- T Espe 014186Document144 pagesT Espe 014186MasheNo ratings yet

- Tesis 2Document11 pagesTesis 2NohemiNiñoDiazNo ratings yet

- 2 Silabo Completo Diplomado en Seguridad Informatica y Ethical Hacking PDFDocument20 pages2 Silabo Completo Diplomado en Seguridad Informatica y Ethical Hacking PDFdertNo ratings yet

- EM9 - Seguridad en RedesDocument7 pagesEM9 - Seguridad en RedesNahum MendozaNo ratings yet

- Microcontroladores PICDocument5 pagesMicrocontroladores PICFernando Marín QuevedoNo ratings yet

- Programa Analítico-Redes de Computadoras IDocument8 pagesPrograma Analítico-Redes de Computadoras IJairo HidalgoNo ratings yet

- Fase 4 Resultados de La Auditoria 1Document16 pagesFase 4 Resultados de La Auditoria 1mishell rojasNo ratings yet

- Estudio de La Ciberseguridad Industrial. Pentesting y Laboratorio de Pruebas de ConceptoDocument183 pagesEstudio de La Ciberseguridad Industrial. Pentesting y Laboratorio de Pruebas de Conceptojesus_yustasNo ratings yet

- Practica 2 - Sistemas Digitales IDocument7 pagesPractica 2 - Sistemas Digitales ILuisNo ratings yet

- Autenticación con tarjetas inteligentesDocument193 pagesAutenticación con tarjetas inteligentescarlos arocaNo ratings yet

- Plan Analítico Sistemas MicroprocesadosIDocument5 pagesPlan Analítico Sistemas MicroprocesadosIJunior FigueroaNo ratings yet

- Roger Pressman-Ingeniera Del Software-V Ed-Cap1Document50 pagesRoger Pressman-Ingeniera Del Software-V Ed-Cap1Totti CruzNo ratings yet

- Pruebas Electricas EjemploDocument32 pagesPruebas Electricas EjemploGiomar NuñezNo ratings yet

- Ing - Jorge Orellana Seguridad Redes-SitemasDocument4 pagesIng - Jorge Orellana Seguridad Redes-SitemasAbraham Martínez SolizNo ratings yet

- G01 - Avance Proyecto Final 1Document5 pagesG01 - Avance Proyecto Final 1Jherico RetesNo ratings yet

- Semana 7 - ParticipanteDocument6 pagesSemana 7 - ParticipantejuanvelusNo ratings yet

- 5.2 Especificaciones Generales 2016Document30 pages5.2 Especificaciones Generales 2016Luis Angel Rodriguez RamosNo ratings yet

- Practicas Tecno 01Document48 pagesPracticas Tecno 01Roger MuchaNo ratings yet

- Diseño e Implementación de Un Sistema de Control de Acceso y Citas MédicasDocument126 pagesDiseño e Implementación de Un Sistema de Control de Acceso y Citas MédicasALEJANDRO CAMARGO VIDAL100% (1)

- Diseño Curricular TG en Gestión de Redes de DatosDocument37 pagesDiseño Curricular TG en Gestión de Redes de DatosEder EskobarNo ratings yet

- Sistemas Contra IncendiosDocument42 pagesSistemas Contra IncendiosPablo HuancaNo ratings yet

- Unimex Guia para El Examen Profesional PDFDocument121 pagesUnimex Guia para El Examen Profesional PDFRobert OsorioNo ratings yet

- 2 InternacionalDocument95 pages2 InternacionalLudy Maritza Tirado BlancoNo ratings yet

- Manual Auditoría de Sistemas - 2013 - I - IiDocument94 pagesManual Auditoría de Sistemas - 2013 - I - IiGeraldine Guerrero100% (1)

- Ing. Perez - ElectricaDocument6 pagesIng. Perez - ElectricaJose Ignacio Lopez AlmanzaNo ratings yet

- STIC 140 D3M RFS-CortafuegosDocument18 pagesSTIC 140 D3M RFS-CortafuegosJaime IglesiasNo ratings yet

- Anteproyecto IngenieríaDocument21 pagesAnteproyecto IngenieríaPauloAndresGiraldoNo ratings yet

- Seguridad en equipos informáticos. IFCT0510From EverandSeguridad en equipos informáticos. IFCT0510No ratings yet

- Seguridad en equipos informáticos. IFCT0109From EverandSeguridad en equipos informáticos. IFCT0109No ratings yet

- 4282 Reglamento de Consejos Directivos de Las Facultades de Pregrado de La EspolDocument2 pages4282 Reglamento de Consejos Directivos de Las Facultades de Pregrado de La Espolabache7787No ratings yet

- Atlas Histopatologia 80 126 1 SMDocument105 pagesAtlas Histopatologia 80 126 1 SMMiguel Angel Ramos ReyesNo ratings yet

- Directorio IPNDocument265 pagesDirectorio IPNCineSmas CosmosNo ratings yet

- Reporte ARP - Equipo 6Document70 pagesReporte ARP - Equipo 6Jhon D. MinaNo ratings yet

- Anexo 01 Compendio de ModelosDocument683 pagesAnexo 01 Compendio de ModelosJorgeVLLNo ratings yet

- Diseño de Sistema CIP Limpieza Industria LácteaDocument181 pagesDiseño de Sistema CIP Limpieza Industria Lácteaventas.juguetes9100% (1)

- PDF UBE MAESTRIA EDUCACION BASICA UNE Baja - CompressedDocument11 pagesPDF UBE MAESTRIA EDUCACION BASICA UNE Baja - CompressedDaniela QuevedoNo ratings yet

- 3885Document10 pages3885Ralph Abel Leyva PerezNo ratings yet

- Etiqutado de MaquinariaDocument3 pagesEtiqutado de MaquinariaToño AuquillaNo ratings yet

- Manual para El Procesamiento de Agua de Inyección en Un Campo Petrolero PDFDocument8 pagesManual para El Procesamiento de Agua de Inyección en Un Campo Petrolero PDFLinethNo ratings yet

- Curriculum Vitae Anthony AcostaDocument2 pagesCurriculum Vitae Anthony AcostaAnthony Acosta TorresNo ratings yet

- Cianuracion Por Agitacion - Caso en EcuadorDocument8 pagesCianuracion Por Agitacion - Caso en EcuadorWalter-uniNo ratings yet

- Auditoria Del Rubro de Anticipos A Prove Ed Ores Cuentas Por PagarDocument6 pagesAuditoria Del Rubro de Anticipos A Prove Ed Ores Cuentas Por PagarAlejandro OrtegonNo ratings yet

- Sustentacion 2Document21 pagesSustentacion 2Eduardo Landa GonzalezNo ratings yet

- Proyecto de Creación de Un Canal de Televisión ESPOL TV para GuayaquilDocument6 pagesProyecto de Creación de Un Canal de Televisión ESPOL TV para GuayaquilFrancisco Xavier MasNo ratings yet

- Convocatoria Arquisur 2014 Arquitectura en El MercosurDocument16 pagesConvocatoria Arquisur 2014 Arquitectura en El MercosurJean WolfNo ratings yet

- Modulo 6 - Diseño de MoldesDocument6 pagesModulo 6 - Diseño de MoldesDjtonymaxNo ratings yet

- Semana Logistica 2022 Agenda PonentesDocument8 pagesSemana Logistica 2022 Agenda Ponentessergio apazaNo ratings yet

- Xxi Incorporacion Colectiva Nomina GeneralDocument39 pagesXxi Incorporacion Colectiva Nomina GeneralTu Gatita LeonelitaNo ratings yet

- Cómo calcular el puntaje de postulación a educación superiorDocument8 pagesCómo calcular el puntaje de postulación a educación superiorKatheryn RonquilloNo ratings yet

- Informe 1 Instrumentacion EspolDocument9 pagesInforme 1 Instrumentacion EspolLuis Fernando B.No ratings yet

- Trabajo Graduacion Rio Centro NorteDocument94 pagesTrabajo Graduacion Rio Centro NorteOscar Vélez BoneNo ratings yet

- Diplomado en Gestión de La Calidad en Laboratorios ISO IEC 17025 - Año 2020Document10 pagesDiplomado en Gestión de La Calidad en Laboratorios ISO IEC 17025 - Año 2020Carlos VelásquezNo ratings yet

- For-Uvs-05 Carta de Compromiso V2 2016-07-20Document4 pagesFor-Uvs-05 Carta de Compromiso V2 2016-07-20George LucasNo ratings yet

- Syllabus Fundamentos de Planificación TurísticaDocument2 pagesSyllabus Fundamentos de Planificación TurísticaGénessis ValeroNo ratings yet

- Sweet and CoffeeDocument52 pagesSweet and CoffeeCesar QuinabandaNo ratings yet

- Distribucion de Presiones y Numero de MatchDocument3 pagesDistribucion de Presiones y Numero de MatchAndres VillacresesNo ratings yet

- Geo EcuadorDocument105 pagesGeo EcuadorRafael LopesNo ratings yet

- Proceso Del VinoDocument154 pagesProceso Del VinoMarilin NuñezNo ratings yet

- Asociaciones RoboticaDocument13 pagesAsociaciones RoboticaAmauri Morán100% (1)