Professional Documents

Culture Documents

Neotek Vol. II - No. 10

Uploaded by

MA Rody CanderaCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Neotek Vol. II - No. 10

Uploaded by

MA Rody CanderaCopyright:

Available Formats

NeoSoft

Intip Password!

SnadBoy’s Revelation

(lagi)

upa password lagi? Tapi password itu

L masih ada dan tampil sebagai deretan

asterisk saja. Jangan khawatir. Kini ada

SnadBoy’s Revelation yang akan mengungkapkan

kembali password anda.

Caranya pun sangat mudah. Instal SnadBoy’s

Revelation dari CD NeoTek bulan ini atau

download dari situs aslinya di:

http://www.snadboy.com/

lalu jalankan sang pengungkap password ini.

Lihat kursor lingkaran+ (circled+ cursor) yang

tampak seperti alat bantu membidik itu? Nah

kursor istimewa ini dapat anda geret saja dan

tempatkan di atas tanpa ******* itu dan voila!

Apa yang ada di balik ******* itu pun

diungkapkan oleh SnadBoy!

Nah!

Mau main rahasia-rahasia

apa lagi sekarang?

Windows 9x mempunyai fasilitas

untuk mengingat password yang

disimpan dalam file dengan ekstensi

.pwl. Efek buruknya, kita sering lupa

akan password kita sendiri.

Untuk itulah sebenarnya fungsi

SnadBoy’s revelation. Sama juga

dengan fungsi pwlviw yang dapat

anda peroleh pada CD NeoTek bulan

ini juga atau download dari:

http://lastbit.com/vitas/pwlview.asp

Fungsi pwlview sama dengan

SnadBoy’s Revaltion, namun dengan

tampilan command line, tampak

kurang ‘heboh’ dibandingkan

SnadBoy’s Revelation.

HomePage

N EOTE K

Pendamping Berselancar

www.neotek.co.id Salam!

NeoTek menyediakan CD

Menggali informasi lewat

Daripada anda men-download...

yang berisi program- enumerasi sebelum

program yang dibahas

pada NeoTek nomor ini:

serangan dimulai.

• Legion 2.1

• SMBScanner

• SolarWinds

• Snmputil

• OpenUSS 1.2 Final

• SDK 1.3.1.02 Windows

• Banner Maker Pro

• Coffee View 2.5

• Blitz 2D • Legion dapat menembus jaringan komputer yang tidak diproteksi lewat IP Address

• Ulead GIF Animator dan membuat hard disk komputer sasaran sebagai hard disk pengguna Legion.

Penyerang dapat memperlakukan file di hard disk sasaran sebagai filenya sendiri.

• Pwlview

• ICQ Password Recovery

numerasi anda perlukan sebelum anda, sebagai

Dapatkan CD-ROM-nya

dalam satu paket dengan

majalah NeoTek:

E seorang ‘hacker,’ melancarkan serangan ke jaringan

komputer sasaran anda. Dan untuk mengumpulkan

Majalah + CD Rp19.500 informasi lewat enumerasi itu anda membutuhkan perangkat

CD saja Rp15.000 utilitas. NeoTek, lewat CD NeoTek, bukan hanya memberikan

Hubungi

perangkat tersebut, tetapi juga menyajikan cara penggunaan-

Bagian Sirkulasi nya. Jadi, silakan simak cara menjalani langkah ketiga dalam

Majalah NeoTek upaya hacking, setelah foot printing dan scanning, lewat sajian

Tel. (021) 548 1457 NeoTek kali ini.

Faks. (021) 532 9041

email:

pemasaran@neotek.co.id

Redaksi

Kontak: Elvi R. Nainggolan

redaksi@neotek.co.id

PENAWARAN KHUSUS

Dapatkan koleksi 8 CD NeoTek

- CD NEOTEK 2-1

Bagaimana menghubungi N EOTEK?

- CD NEOTEK 2-2 KONTRIBUSI ARTIKEL

- CD NEOTEK 2-3 redaksi@neotek.co.id ADMINISTRASI IKLAN

- CD NEOTEK 2-4 SURAT PEMBACA Tel. 021-5481457 Fax. 021-5329041

- CD NEOTEK 2-5 support@neotek.co.id SIRKULASI NEOTEK

WEBMASTER Tel. 021-3854764

- CD NEOTEK 2-6

webmaster@neotek.co.id ALAMAT REDAKSI

- CD NEOTEK 2-7 Gedung Cahaya Palmerah Suite 506

PEMASARAN

- CD NEOTEK 2-8 pemasaran@neotek.co.id Jl. Palmerah Utara III No. 9

Jakarta 11480

CHATROOM DI DALNET

Dengan harga Rp95.000,- #neoteker

MILIS PARA NEOTEKER

http://groups.yahoo.com/group/majalahneotek

Juni 2002 NeoTek 1

Daftar Isi

Daftar Isi NeoTek Vol. I I No. 10

NeoStart NeoStyle NeoTutor

Arsip Milis NeoTek Mengganti Shutdwon

7 Apa saja yang sudah dibahas 44 dan Log Off

di milis? Gunakan Search! Tip untuk mengganti nama

kedua menu di atas pada menu Start

Mengganti Ikon dll

8 Sulit mengganti ikon folder

dengan utilitas WinHex, sebuah Hex

Editor yang cukup andal.

khusus? Ikuti tip-nya untuk

memperoleh tampilan berbeda.

Membuat Banner

46 dengan Banner Maker 10

psyBNC untuk Chat

Untuk melindungi diri anda saat

Membuat banner dengan

chat dari serangan tertentu,

Banner Maker Pro2 menjadi pekerjaan

anda dapat menggunakan psyBNC.

yang mudah dan menyenangkan.

Nguping di IRC

12 Menyadap pembicaraan yang

NeoGame berlangsung di ruang ngobrol

(chat room) IRC dapat dilakukan

dengan mengirimkan skrip buatan

anda ke teman ngobrol yang anda

Membuat Game

48 Buat game sendiri dengan

ingin ketahui isi chat-nya.

menggunakan program Blitz

Basic. Caranya mudah tanpa Forum ala Milis

pemrograman ruwet. 16 ASP memungkinkan anda

membuat forum ala milis di

halaman Web anda sehingga fasilitas di

Situs NeoTek www.neotek.co.id situs anda bertambah lengkap.

neotek.kpone.com.sg

Operator JavaScript

Jadikan situs NeoTek sebagai pangkalan Anda berselancar

21 Bagian ketiga dari tutorial

Link Langsung Layanan Rupa-rupa NeoTek JavaScript membahas operator

Kunjungi situs-situs yang dibahas di Dapatkan perlengkapan awal dalam pada JavaScript.

majalah NeoTek dengan sekali klik berinternet dari situs web NeoTek

lewat situs NeoTek. HumanClick

Hotline langsung ke redaksi NeoTek

NeoTek versi PDF

Kehabisan NeoTek di kota Anda?

Dapatkan saja versi PDF-nya. Gratis!

untuk menyampaikan saran dan pesan.

Chat Room

NeoEdu

Kini tidak usah jauh-jauh untuk ngobrol

langsung dengan sesama NeoTeker OpenSource & Java

Download

Tersedia juga download di situs

Mailing List

Ini yang paling ramai. Segera ikutan

23 Peran piranti lunak Open

Source dalam pemebalajaran

NeoTek selain dari situs aslinya berbagi pengalaman berinternet! bahasa pemrograman Java.

2 NeoTek Juli 2002

Daftar Isi

FOKUS BULAN INI NeoSoft

Snadboy’s Revelation

0 Mengendus password

Mematangkan Serangan pada komputer yang

tadinya tampil hanya

dengan Enumerasi sebagai untai ****.

NeoTekno 34 Menyusup dengan

Legion RealProfil

File sharing pada Windows

Kru NeoTek

Sebelum Menyerang

(fasilitas NetBIOS) banyak dimanfaatkan

orang untuk menyusup masuk komputer 3 Bermarkas di

26 Dalam hacking, sebelum menye-

rang anda perlu mengumpulkan

orang lain. Salah satu utilitas yang dapat

digunakan untuk menyusup adalah

Gedung Cahaya Palmerah 503

Jl. Palmerah Utara III No. 9

informasi lewat enumerasi. program utilitas Legion. Jakarta 11480

Telp. 021-5481457

Fax. 021-5329041

Pemimpin Umum

Fachri Said

Pemimpin Redaksi

Kosasih Iskandarsjah

Redaktur Ahli

Onno W. Purbo

Michael S. Sunggiardi

Pemimpin Usaha

Fahmi Oemar

Ridwan Fachri

Redaktur Pelaksana

Gianto Widianto

Isi hard disk komputer yang berhasil ditembus alias diintip secara remote dengan

menggunakan utilitas Legion v2.1 Dadi Pakar

Sekretaris Redaksi

Poledit si Pelindung Melacak Port Number

36 Penyelusupan ke komputer 41 Lacak port number secara remote

Elvy Risma Nainggolan

Dewan Redaksi

anda dapat ditangkis dengan dengan menggunakan Ultra- David Sugianto

menggunakan dengan utilitas bernama Scan. Gunakan juga tabel port number Stanley

Policy Editor (Poledit). yang jumlahnya mencapai 65.535.

Webmaster

Supriyanto

Inbox NeoTek Agustus 2002 Pemasaran

Hedhi Sabaruddin

NmN Intrusion Detection System

6 Neoteker menjawab Neoteker

dalam forum milis NeoTek

Cara mendeteksi serangan yang

Tuti Sundari

Iklan dan Promosi

terhadap suatu jaringan kerja dengan

Stanley

menggunakan Snort.

NeoRagam Elvy Risma Nainggolan

Terminal Diskless Keuangan

Ada Apa di CD NeoTek?

4 Eumeration Tools

Berdayakan komputer-komputer tua

anda agar secanggih kemampuan

Aswan Bakri

Password Eavesdropping server-nya. Bank

SNMP Utilities

Bank BNI

Cara Membuat Virus a.n. PT NeoTek Maju Mandiri

Daftar Isi CD NeoTek Jangan hanya menerima serangan

5 PWL View virus. Pelajari cara membuat virus

No. rekening 070.001709720.001

Bank BCA KCP Rawamangun

Program Dasar (dan juga worm) agar anda dapat

a.n. Aswan Bakri

menjaga diri, tentunya!

No. rekening 0940544131

Juli 2002 NeoTek 3

NeoRagam

Ada Apa di CD NeoTek?

CD NeoTek Enumeration tools disajikan pada CD kali ini untuk melengkapi topik

utama pada nomor ini. Tak kalahj menariknya adalah PsyBNC yang

Juli 2002 membuat kegiatan chatting anda lebih canggih.

ENUMERATION TOOLS

u’NT Hacking Kit’ uSMBScanner uEpdump

NT Resource Kit yang diju- NetBIOS scanner yang bu- Melacak RPC (Remote Pro-

luki hacking kit. Tersedia kan saja menampilkan folder cedure Call) endpoint mapper

utilitas populer untuk atau disk, melainkan juga dan menunjukkan servis

NT3.1, 3.5, 3.51, dan 4.0 SMB share lain seperti remote yang terkait pada IP Address

printer yang dapat anda akses dan port number-nya.

uNbtscan 1.0.3 dari jauh.

numerasi men- uNetviewx

E dapat perhatian

khusus sebagai

Mengotomatisasi perintah

nbtstat yang powerful un- Serupa dengan epdump dan

sering digunakan dalam RAS

tuk multiple IP Address.

bahasan pada NeoTek (Remote Access).

uLegion v.2.1

nomor ini. Isi CD NeoTek NetBIOS scanning tool yang uWinfo

pun mencerminkan bahas- cepat dan dilengkapi brute Mengekstrak user account,

an utama kami. Pada force tool untuk mendapatkan shares, interdomain, server,

golongan Enumeration akses remote resource share dan workstation trust account.

Tools, anda dapat men- Windows maupun Samba. uNbtdump

jumpai sejumlah alat ban- uSharesFinder Melaksanakan null-session,

tu untuk enumerasi yang Versi lain dari NetBIOS enumerasi share dan user

biasa digunakan para scanning tool. Cukup canggih account, serta melaporkan-

walau kinerjanya tidak sece- nya dalam format HTML.

hacker untuk mengum-

pat Legion. uGetMAC

pulkan informasi yang

memadai sebelum me- uNetBIOS Auditing Tool uDumpSec (DumpAcl) Menampilkan identitas

NetBIOS scanner yang ber- Salah satu share enumera- (MAC Address) dan device

mulai serangan ke jaring- name dari interface card

an kerja komputer yang jalan pada Windows NT atau tion terbaik untuk Windows

Linux. Juga dengan fasilitas NT. Hanya berjalan pada pada suatu remote machine.

menjadi sasarannya. Pro- brute force Windows NT.

gram bantu itu misalnya

Legion, SMB Scanner,

SNMP Utilities

Snmputil, SolarWinds,

serta masih banyak lagi.

PASSWORD EAVESDROPPING usnmputil

assword merupakan

Bahasan tentang tweaking P piranti security yang

uPwlhack

Utilitas command line untuk

Tool command line enumer-

asi SNMP (Simple Network

ternyata mendapat reaksi paling luas penggunaannya. semua versi Windows. Men- Management Protocol)

positif dari para pembaca. Sayang banyak yang dukung brute force dan dict-

Kami kembali menyerta- kurang berhari-hati ionary attack. uSolarWinds

mengelola password. Pelba- Tool scanning lengkap yang

kan cara mengubah Shut uICQ Password Recovery di antaranya menyediakan

gai tools pengintai password

Down dan Log Off pada disajikan untuk meningkat- uICQr Information fasilitas SNMP browser dan

menu Start dan tidak lupa kan kewaspadaan anda. Men-decrypt user name dan MIB scanning.

menyertakan WinHex password dari file .DAT milik

uSnadboy’s Revelation ICQ user. uSideStep

sebagai Hex Editor untuk Vulnerability scanner yang

tujuan ini. Password hanya tampak da-

lam bentuk *******? Guna- uxIntruder juga menyediakan fasilitas

Beberapa program yang kan Snadboy’s Revelation un- Memanfaatkan SMB vulner- SNMP scanning. Dapat dija-

semakin lazim digunakan tuk mengungkapkannya. ability untuk mendapatkan lankan dalam metode evade

password dari suatu share, baik (menghindari pelacakan IDS

oleh pemakai komputer (Intrusion Detection System).

uPwlview pada LAN maupun melalui

seperti DivX codec dan

Windows menyediakan fasi- Internet. uTHC Happy Browser

DirectX juga kembali litas untuk menyimpan pass-

ditampilan. Silakan uCain 1.0 Cara mudah melacak service

word. Tahukah anda bahwa apa saja yang disediakan

mencobanya! Password recovery tool ‘ter-

file ini mudah dibaca? pada suatu situs web.

baik’untuk Windows 9x.

4 NeoTek Juli 2002

NeoRagam

daftar isi cd neotek PROGRAM DASAR

Adobe Acrobat 5.05 rp505enu.exe

SCRIPTING DAN SERVER CoffeeCup Free Viewer Plus CoffeeView25.exe

ASP Edit aspedit Directx 8.1 (Win2000) DX81Nteng.exe

JavaScript Editor 2.5 jse2em Directx 8.1 (Win9x/Me) DX81eng.exe

JS Editor 2.0 jsedit160 DivX 4.12 Codec DivX412Bundle.exe

Personal Web Server setup Enzip 3.00 enzip.exe

FTP Explorer ftpx.zip

OPEN UNIVERSITY SUPPORT SYSTEM nVidia drivers Win9x_23.11.exe

OpenUSS 1.2 Final openuss-dev-1-2-final nVidia drivers (XP) Win2K-XP_23.11.exe

Business Objects Layer jonas-2-4-4 Real Player 8.0 RP8_setup.exe

Presentation Layer enhydra3.1 Shockwave Player Shockwave_Installer_Full.exe

JRE 1.3.1.02 Windows jre-1_3_1_02-win-i Winamp 2.78 winamp278_full_exe

SDK 1.3.1.02 Windows j2sdk-1_3_1_02-win WinZip 8.1 winzip81.exe

Java Plugin 1.1.3.005 plugin-1_1_3_005-win-i

mIRC SCRIPT DAN BOT

mIRC 5.91 mirc591t

mIRC 6.0 mirc60

mIRC 6.01 mirc601

PsyBNC 2.3 psyBNC2.3.tar.gz

Putty putty

ENUMERATION TOOL

NT 3.1 Resource Kit

NT 3.5 Resource Kit

NT 3.51 Resource Kit

NT 4.0 Resource Kit

Nbtscan 1.0.3 nbtscan1_0_3

Legion v.2.1 legion

NetBIOS Auditing Tool Win nat

NetBIOS Auditing Tool Linuxnat10.tar.gz

SharesFinder sharesfinder PWL View

SMBScanner smbscanner-eng

Snmputil snmputil

SolarWinds Engineering Ev. SolarWinds2001-EE-Eval

SolarWinds Pro. Eval. SolarWinds2001-PE-Eval

F asilitas pada Windows untuk ‘mengingat’ password

anda, khususnya pada dial-up networking, memang

nyaman. Anda tidak perlu mengingat-ingat lagi password

SolarWinds ProPlus Eval. SolarWinds2001-PP-Eval

SideStep sidestep anda. Saking nyamannya anda akhirnya lupa apa

DumpSec NT dumpacl password anda sebelumnya.

Epdump epdump Password itu sebenarnya tersimpan dalam suatu file

GetMAC getmac_setup dengan ekstensi .pwl dan dapat anda dapatkan dengan

Netviewx nvx005

Winfo winfo menggunakan fasilitas Find. Setelah diperoleh, maka anda

Nbtdump nbtdump tinggal men-decrypt file ini untuk mendapatkan kembali

Enum NT (Linux) enum.tar.gz password anda.

Netcat for NT nc11nt

NT Admin Toolset aintx Salah satu tool untuk mendapatkan kembali password

ScanMAC scanmac yang terlupakan ini adalah pwlview. Cara penggunaannya

THC Happy Browser thc-hb09 pun sangat mudah. Begitu dijalankan, apabila memang

Visual MIB Browser EMIBrowser006 password anda tersimpan sebagai cache pada komputer,

xSeat Vulnerability Scan xseat2.0 maka dengan hanya menekan <Enter> maka password itu

UltraScan UScan12 akan ditampilkan kembali untuk anda.

Policy Editor SetupPol

Tool ini juga merupakan tool yang paling sering disalah-

TWEAKING TOOL gunakan untuk mengintip password orang.

WinHex 9.72 winhex

CaroX Io Tools CaroXIO

CaroX 2.0 CaroX20

CaroX 2000 Bharatayuda CaroXBrt Program Dasar

GAME AND GRAPHICS uCoffee Cup Viewer Plus unVidia Driver

Banner Maker Pro Trial bmpro4trial

Blitz 2D setup Image viewer yang mudah Driver grafik untuk card

Ulead GIF Animator Full setup digunakan.Versi terakhir TNT, TNT2, dan GeForce

Ulead Photo Impact Trial install dilengkapi fungsi email, 1, 2 dan 3. Dibuat untuk

ftp, dan zip sehingga anda FreeBSD.

PASSWORD EAVESDROPPING dapat memilih sekelompok

SnadBoy’s Revelation RevelationV2 uEnzip

Pwlview pwlview

gambar dan mengirimkan- Utilitas kompresi zip untuk

Pwlhack 3.2 pwl_h32.rar nya kepada teman anda. MS Windows. Dengan an-

Pwlhack 4.02 pwl_h402.rar uDivX4 tarmuka yang stylish, pro-

Pwlhack 4.10 pwl_h410.rar

ICQ Password Recovery icqpsw Codec film berformat gram sederhana ini diran-

ICQr Information icqrin15 DivX serta pemutar file cang untuk dapat langsung

xIntruder xintruder multimedia yang andal. bekerja pada Windows Ex-

Cain 1.0 Demo cain10b plorer.

Juni 2002 NeoTek 5

Inbox

NmN

NeoTeker menjawab NeoTeker

Forum ini dimaksudkan sebagai bentuk offline dari mailing list

NeoTek di http://groups.yahoo.com/group/majalahneotek.

Kirim SMS pengirim tanpa embel-embel J: Posted May 4 dengan sebelumnya me-

T: Posted May 1 sangat mudah bisa juga 1. Nanti sewaktu instalasi masang pada Linux emu-

download gambar dan lagu Mandrake akan ada pilih- lator Windows seperti

Mengirim SMS dari Inter- menyediakan freesms yang an untuk resizing partisi VMWare atau Wine.

net, menggunakan www. dapat dikirimkan 50 kali Windows yang ada. Mi- 6. Bisa dong. Waktu boot

mtnsms.com, penerima dalam 1 minggu salkan hard disk anda lewat CD ROM Linux,

tidak mendeteksi no. hp si Budiyono mula-mula 10 Gbyte dan instalasi akan berjalan

pengirim. tapi no. telp. situs komp1e@yahoo.com yang masih free 5,5 Gbyte. dan anda akan mendapat-

ybs yg terbaca. Maka dengan fasilitas di kan hard disk anda seagai

Lalu, saya pertanyaan: Linux Mandrake Mandrake anda bisa ke- /dev/hda1 yang masih

Situs mana selain cilkan jadi misalnya 7 kosong (empty). Anda

T: Posted May 4 tinggal alokasikan untuk

mtnsms.com, dimana Gbyte. Linux Mandrake

SMS yg diterima si Saya ada beberapa pertanya- nanti akan diinstal di par- Mandrake.

penerima juga tercatat no. an tentang Linux Mandrake: tisi yang 3 Gbyte yang Saya sekarang malah dari

hp si pengirimnya. 1. Saya sekarang pake Win- anda sisihkan itu. Ada hard disk kosong kadang-

Situs mengirim SMS dows 98,kalo nginstal baiknya data-data penting kadang mengalokasikan

dilengkapi dgn gambar Linuxnya (free 5.40 Gb) di-back up (walaupun partisi untuk Windows.

dan lagu langsung aja, setelah scan- biasanya aman2 saja). Linux bisa mengenali

Bagaimana mendownload, disk ama difrag. Lalu Win- 2. Karena partisi Windows partisi Windows, tetapi

gambar/image atau lagu, dows-nya kemana? Apa tetap ada, semua yang ada sebaliknya tidak bisa!

yg bisadimasukkan ke hp tetap di hardisk saya, apa di partisi itu tetap utuh. 7. Kalau komputer anda

kita. hilang setelah nginstal menggunakan mother-

Linux (di tumpuk) ? 3. Tidak ada nomor registra-

Hamdan si untuk instalasi Linux board yang baru, maka

hamdan432@plasa.com 2. Gimana dgn software2 dan Mandrake. Linux bersifat boot dapat lewat CD

programs2 lain yg dulu open source dan free. ROM dan boot diskette

J: Posted May 1 saya install di Windows, tak perlu dibuat. Bila

apa hilang setelah install 4. Linux digagas oleh Linus komputer anda tidak bisa

coba di http://www.1rstwap.

Linux Mandrake? Torvalds dari Finlandia dan boot dar CD ROM

com/partners/go.to/gsm-

bekerja sama dengan Ri- (walaupun ada CD ROM

club. Anda harus daftar dulu 3. Apakah Linux Mandrake chard Stallman serta pro- drive-nya) maka harus

(free.....) ini yg ada di cd NeoTek grammer seluruh dunia. buat boot diskette. Anda

special linux mandrake

IGO 5. Software aplikasi pada boot dar diskette dan baru

ORIGINAL? Kalo biasa-

ihiawatta@yahoo.com nya saya instal window Linux berbeda dengan instal Linux-nya (tetap

kan ada kode ato ketik Windows. Ada software ambil dari CD ROM)

J: Posted May 1 kode registrasinya lao yang sama untuk kedua file-file instalasinya.

Buat tambahan bisa juga linux mandrake gimana? sistem operasi itu, misal- Catatan: Pada NeoTek

pake www.sms.ac cepat juga nya Netscape, ada juga edisi khusus Mandrake

4. Siapa sih yg nyiptain padanannya: Gimp setara ada salah cetak mengenai

koq nyampeknya. linux, kalo Windows kan Photoshop, StarOffice cara membuat boot dis-

Sekarang lg nggak harus Microsoft ? setara MS Office, FreeAmp ket. Halaman 5 (langkah

daftar (walaupun daftarnya 5. Apakah semua software setara WinAmp, KDE 3 yang kedua: Copy Bot

free..) soalnya lagi perbaikan microsoft (windows) bisa Media Player setara Win- Image). Dikatakan cari

(ktnya nambahin feature....). jalan di Linux Mandrake? dows Media Player, dll. cdrom.img pada direktori

Feature sebelumnya udah /images. Itu keliru harus-

lengkap koq. Cuma pengi- 6. Bisa gak saya instal linux Plug-in untuk browsing

mandrake-nya di hardisk yang lazim di Windows nya cari file cdrom.img

riman dibatasi pada direktori /boot.

baru (kosong)? Gimana seperti Quick Time,

wid caranya? Shockwave, dll baru dapat Kosasih Iskandarsjah

wiwid_230779@telkom.net 7. Untuk apa sih boot disket berjalan pada Linux apa- kosasih_iskandarsjah@yahoo.com

(gunanya)? Terima kasih bila pada Linux terlebih

J: Posted May 2 atas jawabannya. dulu di-install CrossOver

Ada di www.1rstwap.com plug-in.

dimana apapila kita mengi- Andi Suryadi Software-software besar

rim sms maka nomor kita sonar_x4@yahoo.com pada Windows dapat ber-

yang akan dilihat oleh jalan pada Windows

6 NeoTek Juni 2002

NeoStart

BILA MILIS TELAH

ernahkah anda suatu saat mengha-

P dapi permasalahan tertentu dalam

ber-Internet atau berkomputer dan

memerlukan jawaban atas masalah itu?

MENJADI GUDANG ARSIP... Milis NeoTek bisa menjadi alternatif

sumber informasi yang cukup baik karena

milis ini kini telah mengarsip ribuan tanya

jawab, diskusi, dan informasi lain mengenai

Internet dan dunia teknologi informasi.

Untuk mencari informasi di milis ini anda

dapat menggunakan fasilitas Search yang

Di milis NeoTek sebenarnya telah terjadi akumulasi disediakan. Seperti halnya jika mengguna-

informasi yang jumlahnya mencapai ribuan. Dan itu semua kan fasilitas yang sama pada Searh Engine,

anda cukup memasukkan kata kunci dari

telah menjadi semacam arsip dengan subjek bahasan yang informasi yang anda perlukan. Selanjutnya

suatu saat mungkin perlu anda cari kembali. Yahoo!-lah yang akan bekerja untuk anda.

Mengais informasi di gudang arsip NeoTek

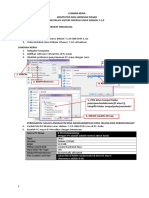

MASUK KE SITUS NEOTEK JUMLAH ARSIP MILIS MEMASUKKAN KATA KUNCI

1 Arahkan browser anda ke situs

NeoTek di www.neotek.co.id atau

2 Setelah mengklik link Maliling List, anda

akan diantar ke layar link berikutnya

3 Pada kotak kosong yang disedia-

kan, masukkan kata kunci dari

neotek.kpone.com.sg. Lalu cari yang jika anda klik akan membawa informasi yang anda perlukan. Lalu

dan klik link Mailing List di kolom anda ke halaman milis NeoTek. Dan klik tombol ‘Search Archives.’ Pada

kiri halaman awal. inilah jumlah arsip yang telah contoh ini kami mencari informasi

tersimpan di NeoTek sampai artikel ini mengenai ‘psybnc.’

dibuat.

HASIL PENCARIAN PENGIRIM & TANGGAL PESAN ISI PESAN

4 Setelah beberapa saat, hasil

pencarian muncul di layar. Dan

5 Di sisi kanan daftar pesan anda

dapat melihat siapa pengirim

6 Jika anda klik salah satu link pada

arsip itu, maka akan pesan ber-

inilah hasil pencarian dengan kata pesan dan kapan pesan itu sangkutan pun akan ditayangkan di

kunci ‘psybnc.’ Ditemukan 9 pesan

dikirimkan. Fitur ini berguna layar. Dan anda dapat membaca

pada milis yang membahas atau

mengandung kata ‘psybnc.’ untuk mencek relevansi pesan informasi yang terkandung di

Pencarian dilakukan atas 7712 arsip tersebut dengan keperluan anda dalamnya.

pesan yang tersimpan di milis. mencari informasi.

Juli 2002 NeoTek 7

NeoStart

Mengganti Ikon, Nama & Tooltip

Folder Khusus

Pada Windows 9x, ada beberapa folder yang disebut folder khusus seperti My Computer, My Documents,

Recycle Bin. Folder-folder ini tidak mudah diutak-atik oleh pengguna karena fungsinya yang khusus. Happy

Chandraleka mengajak anda ‘bermain-main’ mengubah beberapa properti foloder ini.

rtikel ini mengajak tooltip seluruh folder khusus baru dengan

A anda “bermain” de-

ngan folder khusus,

tersebut, termasuk yang tidak

dapat dilakukan dengan meng-

memilih

menu Edit →

yaitu folder yang ditandai de- klik tombol kanan mouse. New → Key.

ngan ikon khusus yang ber- Selanjutnya

beda dengan yang lainnya. Mengganti Ikon pada string

Folder ini contohnya adalah Contoh yang akan digunakan value “de-

My Computer, My Docu- dalam hal ini adalah folder fault” yang

ments, Recycle Bin, Control My Computer. Untuk meng- telah ada

Panel, Printers, dll. Ada seba- ganti ikon My Computer ini, isikan nama

gian folder khusus tersebut buka registry Windows de- direktori dan

yang dapat diganti ikon dan ngan menggunakan Regedit ikon favorit

namanya dengan mudah, dan bukalah key berikut: yang pem- • Windows Explorer dengan icon dan nama baru untuk

yaitu dengan mengklik kanan HKEY_Current_User\software baca miliki. folder khusus

pada ikon tersebut. Tetapi \classes\clsid\{645FF040-5081 Misal

jumlahnya sedikit. Dengan C:\Myicon.ico. Dengan Windows Explorer dan anda

-101B-9F08-00AA002F954E} akan melihat ikon My Com-

trik ini pembaca dapat me- \defaulticon demikian isi string value de-

ngetahui bagaimana meng- fault adalah “C:\Myicon.ico.” puter yang telah berubah.

ganti gambar ikon, nama, dan Bila key tersebut belum ada, Mudah, kan.

pembaca dapat membuat key Selanjutnya coba jalankan

Tabel 1. Tabel Key Registry untuk mengganti ikon folder khusus

Nama Ikon Key Registry String Value

My Computer hkcu\software\classes\clsid\{645FF040-5081-101B-9F08-00AA002F954E}\defaulticon default

Network Neighborhood hkcu\software\classes\clsid\{208D2C60-3AEA-1069-A2D7-08002B30309D}\defaulticon default

Recycle bin default hkcu\software\ classes\clsid\{645FF040-5081-101B-9F08-00AA002F954E}\defaulticon default

Recycle bin full hkcu\software\ classes\clsid\{645FF040-5081-101B-9F08-00AA002F954E}\defaulticon full

Recycle bin empty hkcu\software\ classes\clsid\{645FF040-5081-101B-9F08-00AA002F954E}\defaulticon empty

My Documents hkcu\software\classes\clsid\{450D8FBA-AD25-11D0-98A8-0800361B1103}\defaulticon default

Internet Explorer hkcu\software\classes\clsid\{871C5380-42A0-1069-A2EA-08002B30309D}\defaulticon default

Control Panel hkcu\software\classes\clsid\{21EC2020-3AEA-1069-A2DD-08002B30309D}\defaulticon default

Printers hkcu\software\classes\clsid\{2227A280-3AEA-1069-A2DE-08002B30309D\defaulticon default

Dial-Up Networking hkcu\software\classes\clsid\{992CFFA0-F557-101A-88EC-00DD010CCC48}\defaulticon default

Web Folders hkcu\software\classes\clsid\{BDEADF00-C265-11D0-BCED-00A0C90AB50F}\defaulticon default

Scheduled Tasks hkcu\software\classes\clsid\{D6277990-4C6A-11CF-8D87-00AA0060F5BF}\defaulticon default

Keterangan: hkcu = HKEY_Current_User

8 NeoTek Juli 2002

NeoStart

Tabel 2. Tabel Key Registry untuk mengganti nama folder khusus

Nama Ikon Key Registry String Value

My Computer hkcu\software\classes\clsid\{645FF040-5081-101B-9F08-00AA002F954E} default

Network Neighborhood hkcu\software\classes\clsid\{208D2C60-3AEA-1069-A2D7-08002B30309D} default

Recycle Bin hkcu\software\ classes\clsid\{645FF040-5081-101B-9F08-00AA002F954E} default

My Documents hkcu\software\classes\clsid\{450D8FBA-AD25-11D0-98A8-0800361B1103} default

Internet Explorer hkcu\software\classes\clsid\{871C5380-42A0-1069-A2EA-08002B30309D} default

Control Panel hkcu\software\classes\clsid\{21EC2020-3AEA-1069-A2DD-08002B30309D} default

Printers hkcu\software\classes\clsid\{2227A280-3AEA-1069-A2DE-08002B30309D default

Dial-Up Networking hkcu\software\classes\clsid\{992CFFA0-F557-101A-88EC-00DD010CCC48} default

Web Folders hkcu\software\classes\clsid\{BDEADF00-C265-11D0-BCED-00A0C90AB50F} default

Scheduled Tasks hkcu\software\classes\clsid\{D6277990-4C6A-11CF-8D87-00AA0060F5BF} default

Ikon lain dapat diganti de- salah satu folder yang tidak tikan nama foldernya dengan terdapat data berupa tulisan

ngan cara yang sama, hanya dapat diganti namanya dengan key registry yang ditunjuk- “Displays the contents of

saja anda perlu menyesuai- menggunakan cara biasa yai- kan pada Tabel 2. your computer.”. Gantilah tu-

kan nama ikon yang akan tu dengan klik kanan pada Dengan menggunakan Tabel 2 lisan tersebut dengan tulisan

diubah dengan key pada folder tersebut. Untuk meng- di atas, pembaca dapat meng- yang menurut anda menarik.

registry Windows. Pembaca ganti namanya, pembaca per- ganti nama folder khusus, cu- Untuk melihat hasilnya, mi-

dapat mengacu pada Tabel 1 lu menjalankan Regedit de- kup dengan mengisikan string nimize-lah semua aplikasi

di bawah. ngan memilih menu Start → value default berdasarkan ta- dan gerakkan pointer mouse

Dengan mengacu pada Tabel 1 Run. Dan pada kotak dialog bel tersebut. Folder yang tidak ke atas My Computer, maka

tersebut maka anda dapat yang ditampilkan ketik “Reg- dapat diganti namanya kini akan terlihat tooltip yang

mengganti ikon pada folder edit”. Selanjutnya buka key dapat diganti. telah anda isikan.

khusus yang semula tidak berikut:

mungkin diganti. Mengganti Tooltip Cara yang sama juga dapat

Hkcu\software\ diterapkan untuk mengganti

classes\clsid\{645FF040-5081- Yang dimaksud dengan tool- tooltip pada folder khusus

Mengganti Nama 101B-9F08-00AA002F954E} tip adalah tulisan yang mun- lain. Gunakan Tabel 3 berikut

Sama halnya dengan meng- Bila key tersebut belum ada, cul saat pointer mouse ber- ini untuk mengetahui key

ganti ikon, mengganti nama anda perlu membuat key henti di atasnya. Tooltip biasa- registrynya.

pada folder khusus pun ada baru dengan memilih menu nya berisi deskripsi dari fol-

yang mudah yaitu dengan der bersangkutn atau tip ter- Ahirnya penulis ucapkan

Edit → New → Key, dan beri selamat mencoba dan jangan

mengklik kanan pada folder nama dengan nama key yang tentu dan isinya ringkas, ti-

tersebut Kemudian pilih me- dak seperti isi file Help pada lupa mem-backup registry

belum ada. Langkah selanjut- Windows anda. Bila anda

nu Rename. Tetapi pada seba- nya pada string value default suatu aplikasi. Berikut akan

gian ikon lain tidak dapat di- dijelaskan cara mengganti menjumpai permasalahan,

isikan nama yang baru untuk silakan menghubungi penulis

lakukan dengan cara tersebut. Recycle Bin, misal “Tempat tooltip salah satu folder

Artinya hanya dapat dilaku- khusus yaitu My Computer. via email atau dengan

Sampah”. Akhirnya buka bergabung dengan mailing

kan dengan cara di luar kebia- Windows Explorer dan nama

saan yang ada, seperti yang Anda perlu menjalankan list paraanakbangsa@yahoo-

Recycle Bin telah berubah Regedit dan kemudian groups.com atau majalah-

pernah penulis praktikkan. menjadi Tempat Sampah. membuka key berikut: neotek@yahoogroups.com,

Contoh merupakan hal yang Cara yang sama juga berlaku penulis dengan senang hati

paling baik untuk menerang- HKEY_Current_User\clsid\{

untuk mengganti nama fol- 20D04FE0-3AEA-1069- berupaya membantu anda

kan masalah ini. Dalam hal der khusus lainnya. Tentu sa- menurut kadar kemampuan

ini penulis menggunakan A2D8-08002B30309D}

ja pembaca perlu memperha- penulis. Have some fun!

contoh folder Recycle Bin, Pada string value InfoTip

Tabel 3. Tabel Key Registry untuk mengganti tooltip folder khusus

Nama Ikon Key Registry String Value

My Computer Hkcr\clsid\{20D04FE0-3AEA-1069-A2D8-08002B30309D} Tooltip

Network Neighborhood Hkcr\clsid\{208D2C60-3AEA-1069-A2D7-08002B30309D} Tooltip

Recycle Bin Hkcr\clsid\{645FF040-5081-101B-9F08-00AA002F954E} Tooltip

My Documents Hkcr\clsid\{450D8FBA-AD25-11D0-98A8-0800361B1103} Tooltip

Internet Explorer Hkcr\clsid\{871C5380-42A0-1069-A2EA-08002B30309D} Tooltip

Control Panel Hkcr\clsid\{21EC2020-3AEA-1069-A2DD-08002B30309D} Tooltip

Printers Hkcr\clsid\{2227A280-3AEA-1069-A2DE-08002B30309D} Tooltip

The Internet Hkcr\clsid\ {3DC7A020-0ACD-11CF-A9BB-00AA004AE837} Tooltip

Briefcase Hkcr\clsid\{85BBD920-42A0-1069-A2E4-08002B30309D} Tooltip

Dial-Up Networking Hkcr\clsid\ {992CFFA0-F557-101A-88EC-00DD010CCC48} Tooltip

Web Folders Hkcr\clsid\ {BDEADF00-C265-11D0-BCED-00A0C90AB50F} Tooltip

Scheduled Tasks Hkcr\clsid\ {D6277990-4C6A-11CF-8D87-00AA0060F5BF} Tooltip

Keterangan: hkcr = HKEY_Classes_root

Juli 2002 NeoTek 9

NeoTutor

M E NGG U NAKAN PSYBNC

pakah psyBNC itu? PsyBNC

A mempunyai kegunaan yang

sama dengan BNC tetapi mem-

SAAT C HAT DI I RC punyai fungsi lebih luas. Dengan psyBNC,

misalnya, nick anda akan on terus sela-

ma 24 jam sehari dan 7 hari seminggu.

Contoh lain kegunaannya adalah dapat

menyembunyikan IP asli anda di IRC

dan dari DCC (chat, get, send)

Untuk dapat menginstal psyBNC, anda

BNC (bouncer) digunakan untuk menyembunyikan IP asli di IRC. BNC harus mempunyai shell account tempat

untuk anda menginstalnya. Untuk itu

juga yang dapat melindungi kita dari nuke atau flood karena shell anda dapat mendaftar di provider shell

provider yang mempunyai high-bandwith bisa menampung kiriman seperti shellindo.com. Untuk lebih jelas,

berikut bahasan kami mengenai contoh

paket yang banyak. Redi Tya K. membahas versi BNC yang lebih cara menginstal dan menjalankan

populer yaitu psyBNC. psyBNC pada remote shell account,

lewat Windows.

Instalasi dan menjalankan psyBNC pada remote Unix Shell Account (lewat Windows).

Decompress PsyBNC tarball Masuk ke Folder psybnc Kompilasi psyBNC

4 Jalankan proses dekompresi terhadap

file yang baru kita download dengan

5 Selanjutnya masuk ke folder psybnc

yang baru terbentuk tadi dengan

6 Untuk melakukan proses kompilasi

terhadap psyBNC, ketikkan perintah:

perintah wget tadi sebagai berikut: perintah: $ make

$ tar -zxvf psyBNC2.3.tar.gz $ cd psybnc

yang akan mengekstrak file-file ke Kita siap untuk melakukan proses

dalam folder psybnc lengkap dengan kompilasi (make) dan konfigurasi

sub-subfolder-nya. terhadap software psyBNC kita.

Kembali ke mIRC Windows psyBNC Anda Sebagai Server Password untuk Akses psyBNC

10 Buka program irc anda (mIRC). Ubah

ident anda (akan menjadi username

11 Agar mIRC mengenali psyBNC yang

ada di shell anda itu sebagai server,

12 Setelah terkoneksi pada server

psyBNC anda, ketik

anda). Untuk mengubah ident anda pada status mIRC ketikkan "/server /quote pass password

di mIRC. Tekan Alt+o cari tulisan alamatshellanda.com port" (di sini (password dapat dipilih apa saja).

ident (di Connect | ident) ubah /server shell.tracenetwork.net 1201) Inilah yang menjadi password anda.

ident anda menjadi username yang dan tekan tombol Enter. Setiap koneksi anda harus memasuk-

diinginkan. kan perintah /quote pass password

10 NeoTek Juli 2002

NeoTutor

Download PuTTY Telnet ke Unix shell Download psyBNC tarball

1 PsyBNC dapat dibuat pada Unix shell.

Untuk akses ke Unix shell, download

2 Anda harus sudah mempunyai account

si Unix shell yang mendukung fasilitas

3 Download psyBNC tarball, yaitu

psyBNC2.3.tar.gz pada URL berikut

PuTTY dan gunakan fasilitas telnet BNC atau PsyBNC. Dalam hal ini ini dengan perintah Unix command

program ini. PuTTY dapat diperoleh di digunakan shell.traceroute.net. shell wget sebagai berikut:

www.chiark.greenend.org.uk/ Jalankan PuTTY dan telnet ke shell $ wget

~sgtatham/putty anda. (host: shell.tracenetwork.net port: takiweb.com/files/psyBNC2.3.tar.gz

23)

Edit Konfigurasi PsyBNC Menjalankan psyBNC Instalasi Selesai

7 Selanjutnya edit file konfigurasi

psyBNC (psybnc.conf) dengan text

8 Kini anda siap menjalankan psyBNC

anda yang akan listen pada port 1201

9 Jangan lupa men-delete file salt.h di

folder psybnc dengan perintah

editor yang ada pada sistem Unix seperti yang telah anda tetapkan pada $ rm -rf salt.h

(pico) dengan mengetikkan perintah: psybnc.conf. Ketikkan perintah: Kalau keluar tulisan seperti Cannot

$ pico psybnc.conf $ ./psybnc create listening port... aborting,

Edit portnya sesuai yg anda inginkan Jika tidak ada masalah (error sewaktu artinya port sudah terpakai atau tidak

(1201) tekan Ctrl+X untuk keluar dan kompilasi), selesailah instalasi psyBNC bisa dipakai. Ulangi Langkah 7 dan

ketik Y dan Enter. di shell anda. ganti port-nya.

Dalnet Sebagai Server Kedua Sharing psyBNC dengan Teman IP Tersembunyi dengan Vhost

13 Ketik /addserver irc.dal.net:6667

untuk menyambungkan anda ke IRC

14 Untuk membagi fasilitas psybnc , ketik

/adduser ident:username (/adduser

15 Biasanya shell provider menyediakan

vhost (vanity host) yang bisa anda

Dalnet. Anda bisa menambahkan IRC redi:redi). Password akan terbentuk gunakan. Dengan vhost, anda bisa

server lebih dari satu. Ketik /bconnect sendiri secara acak. Jika ingin meng- mengubah IP anda menjadi misalnya

agar anda tersambung ke server IRC ganti password ketik /password redi.love.cuttiest.dal-n-e-t.net dll. Baca

dan /bquit untuk memutus sambung- password. Jangan menambah terlalu keterangan Shell anda atau hubungi

an dari server IRC. banyak user; bandwidth akan banyak costumer service-nya.

terpakai dan shell account dapat ditutup. Selamat mencoba!

Juli 2002 NeoTek 11

NeoTutor

Ng uping

Pembicaraan di I R C

Suatu saat anda mungkin iseng ingin mengetahui isi pembicaraan para peserta chat di IRC. Anda dapat

‘menyadap’ obrolan mereka dengan menggunakan skrip yang dapat anda buat sendiri. Berdasarkan

pengalamannya, Eryanto Sitorus menyajikan caranya untuk anda.

ADA SAAT ANDA

P chat di IRC (In-

ternet Relay Chat),

pernahkah terbersit di benak

anda untuk mengetahui apa

yang sedang dibicarakan

orang lain, teman anda, atau

mungkin pacar anda dengan

lawan bicaranya? Dan kepada

siapa-siapa saja orang terse-

but ngobrol (chat) secara pri-

badi (private) pada saat itu?

Pertanyaan berikutnya, per-

nahkah terlintas di benak an-

da untuk “mencuri” kata

sandi channel atau nick orang

lain agar anda memperoleh

akses sebagai OP dan founder

pada suatu channel di IRC?

Jika jawaban anda terhadap

pertanyaan-pertanyaan di

atas adalah “Ya,” maka anda • Gambar 1. Menyadap pembicaraan di IRC (Internet Relay Chat)

dapat meneruskan membaca

artikel ini. nya ke server IRC, maka tan- kan betapa senangnya anda untuk anda karena dengan

Konsepnya sangat sederhana pa disadarinya semua yang pada saat teman anda tadi itu anda akan memperoleh

yaitu membuat skrip yang diketik (baik itu dari jendela mulai mengetik, dan tidak akses sebagai founder pada

ditulis dengan menggunakan status, channel, atau jendela lama kemudian di jendela channel orang yang menge-

bahasa skrip IRC. Skrip se- query) akan dikirimkan lang- mIRC anda tiba-tiba muncul tik perintah tersebut, di sam-

derhana ini kemudian akan sung kepada anda. Dengan teks seperti ini: ping informasi lainnya yang

dikirim ke orang lain untuk begitu anda akan tahu dengan • /nickserv identify blablabla buat anda mungkin ada man-

di-load oleh program mIRC siapa saja orang tersebut bica- faatnya. Untuk membantu

ra, apa saja yang diketik/ • /chanserv identify anda memahami apa yang

atau PIRCH yang mereka #neohacker blablabla

jalankan. Dengan demikian, dibicarakan. Jika diibaratkan saya maksudkan, silakan

saat komputer teman anda sebagai email, maka anda • /server simak Gambar 1 di atas.

tadi terhubung ke Internet, akan selalu menerima carbon shell.hacker.com.br:9001 Dalam ilustrasi gambar

lalu menjalankan program copy-nya, lengkap tanpa ada blablabla. tersebut terlihat bahwa user

mIRC dan menghubungkan- satu huruf atau kalimat yang A sedang asyik ngobrol (chat)

tertinggal. Jadi bisa dibayang- Informasi di atas berharga

12 NeoTek Juli 2002

NeoTutor

bersama user B. Sementara

itu, user C yang jauh di sebe-

rang sana juga terlihat asyik

mengamati setiap pesan yang

muncul di jendela program

mIRC-nya yang dikirim oleh

user A pada saat ngobrol

dengan user B.

Jika anda tertarik, dan ingin

melihat langsung efeknya,

ketiklah listing skrip di bawah

ini dengan menggunakan

• Gambar 3. Membaca log yang tersimpan dalam file arsip.txt

editor NotePad, kemudian

simpan ke dalam direktori ngan program mIRC pertama Pada gambar tersebut terlihat folder C:\WINDOWS\

program mIRC Anda dengan tadi. bahwa seseorang yang meng- TEMP. Kemudian klik dua

nama file test.ini. gunakan nick tricksy perta- kali file arsip.txt, hasilnya akan

3. Pada jendela status program

mIRC yang ke dua, ketik kan ma-tama melakukan identify terlihat sama dengan yang

perintah ini: nick dengan kata sandi terlihat pada jendela #neo-

[script]n0=on 1:INPUT:*:{ etherz111. Dan setelah itu hacker. Namun pada file

.msg #neohacker $active $+ • /load -rs test.ini tricksy melakukan identify arsip.txt ada sedikit penam-

: $1- | write • /remote on terhadap channel-nya bahan, yaitu nick dan alamat

c:\windows\temp\arsip.txt< Setelah itu mulai lah menge- #medan dengan password IP yang bersangkutan. Tuju-

$+ $nick $+ @ $+ $ip $+ > tik sembarang teks, misalnya chx14282, yang kemudian annya adalah agar anda selalu

$active $+ : $1- } mengetik perintah untuk dilanjutkan dengan mengetik mengetahui identitas user

identify nick atau channel perintah /join untuk masuk yang aktif pada saat itu. Ben-

Setelah itu aktifkan file anda, atau chat dengan user ke channel #medan. Masing- tuk tampilannya diperlihat-

tersebut dengan melakukan lain. masing ketiga buah perintah kan pada Gambar 3.

beberapa hal sebagai berikut: tersebut diketik tricksy dari Agar para user yang menda-

5. Lalu buka (restore) pro- dalam jendela status (Status

1. Jalankan program mIRC gram mIRC yang pertama, patkan file skrip yang anda

Window) program mIRC- tulis tadi nantinya tidak akan

anda dan hubungkan ke salah dan lihat apa yang terjadi. Se- nya. Selanjutnya pada baris

satu server IRC yang biasa mua yang anda ketik pada menyadari adanya bahaya

ke 4, 5, dan 6, teks yang jika skrip tersebut di-load

anda masuki. Lalu masuklah jendela mIRC yang kedua terlihat adalah merupakan

(join) ke channel #neohacker. tadi terlihat semua dengan oleh program mIRC yang

pesan yang diketik tricksy mereka jalankan, maka Anda

jelas di jendela #neohacker, dari jendela channel #medan.

2. Buka satu lagi program harus menyembunyikannya

sebagaimana yang diperlihat-

mIRC Anda lalu hubungkan 6. Jalankan program Windows serapi mungkin. Ada bebera-

kan pada Gambar 2 di bawah

ke server IRC yang sama de- Explorer Anda, lalu browse pa skenario yang bisa anda

ini.

terapkan untuk menyembu-

nyikan potongan skrip di

atas. Beberapa di antaranya

adalah sebagai berikut:

1. Menyisipkannya di antara

skrip lain, misalnya skrip

scramble yang saat ini masih

diminati sebagian besar user

di IRC.

2. Membuatkan skrip tam-

bahan untuk melakukan

fungsi-fungsi lain sebagai

kamuflase. Misalnya fungsi

inviter untuk mengundang

user secara otomatis (auto

join) ke dalam channel ter-

tentu, memberi pesan “say

hello” secara otomatis pada

user baru yang baru saja

masuk (on join), atau ping

untuk mem-ping secara oto-

matis pada saat skrip mende-

teksi kata !ping, dan lain se-

bagainya. Tujuannya adalah

untuk mengalihkan perhatian

user agar tidak terfokus ke

skrip yang berbahaya tadi.

Dan pada saat orang tersebut

• Gambar 2. Membaca teks yang berhasil disadap di channel #neohacker.

Juli 2002 NeoTek 13

NeoTutor

• Gambar 4. Melihat listing skrip dalam kotak Remote Script. • Gambar 5 Pesan pengiriman teks tidak terlihat.

memeriksa kotak Remote nya sedikit untuk memeriksa teks tidak terlihat load skrip tersebut di atas

Script-nya, maka yang akan options pada program Bandingkan jika Anda akan mengirimkan semua

terlihat adalah seperti pada mIRCnya? Entahlah!. :) menuliskannya seperti ini : teks yang mereka ketik ke

Gambar 4. dalam channel #neohacker,

Contoh listing-nya terlihat on 1:INPUT:*:{msg sesuai dengan target yang

Pada gambar di atas, perintah pada boks listing skrip di #neohacker $active $+ : $1- | anda set. Tetapi, setelah itu

yang diapit oleh tanda kura- bawah. write c:\windows\temp\arsip. mungkin anda akan bertanya

wal {} pada baris perintah on Ketik listing skrip tersebut, txt < $+ $nick $+ @ $+ $ip seperti ini, “Ntar gimana

1:INPUT:*: tidak terlihat, lalu simpan ke dalam direkto- $+ > $active $+ : $1- } dong kalau gue engga online

karena telah digeser jauh- ri program mIRC anda dengan Pada saat perintah selesai di- pada saat itu? Kan gue engga

jauh ke arah samping kanan nama file script.ini. Setelah laksanakan, maka bersamaan bisa melihat teks yang mere-

jendela kotak Remote Script. itu aktifkan dengan mengetik dengan itu pula akan muncul ka ketik!?”. Sebagai jawaban-

Cara seperti ini sering digu- perintah berikut: pesan status yang menyirat- nya saya menyarankan anda

nakan untuk mengelabui user

• /load -rs script.ini kan adanya proses pengirim- memanfaatkan Eggdrop (Bot)

yang ceroboh. Dan terbukti,

• /remote on an pesan kepada seseorang, (dibahas pada NeoTek Vol II,

banyak user yang terperang-

seperti yang tampak pada No. 9) atau PsyBNC (dibahas

kap karena tidak mengetahui Yang menarik dari skrip ter-

Gambar 6 di bawah ini. pada nomor ini, hlm. 14-15).

kalau program mIRC-nya sebut (di baris n8) adalah, bah- Kemudian ganti target pengi-

telah me-load sesuatu yang wa pada saat perintah send Jadi jelas lah sudah, bahwa rimannya kepada nick Egg-

berbahaya. Apakah karena msg dilaksanakan maupun siapa pun orang yang me- drop atau PsyBNC anda.

mereka sudah tidak sabaran pada saat pesan ditulis ke da-

lagi ingin chat dengan orang- lam file arsip.txt, tidak terlihat

orang yang dianggapnya • Gambar 6 Pesan pengiriman teks tidak terlihat.

adanya pesan pengiriman di

sebagai pacar? Dan tidak jendela status mIRC.

sempat meluangkan waktu-

Gambar 5. Pesan pengiriman

[script]

n0=on 1:JOIN:#:{

n1= if ($nick != $me) {

n2= msg $chan Hello $lower($nick) $+ !

n3= msg $chan apa kabar nih bro ? :)

n4= invite $nick #neohacker

n5= }

n6=}

n7=

n8=on 1:INPUT:*:{.msg #neohacker $active $+ : $1- | write

c:\windows\temp\arsip.txt < $+ $nick $+ @ $+ $ip $+ >

$active $+ : $1- }

n9=on 1:TEXT:!ping:*:{

n10= if ($nick != $me) {

n11= ping $nick

n12= }

n13=}

14 NeoTek Juli 2002

NeoTutor

• Gambar 7. Membaca pesan/informasi yang tersimpan dalam file log psyBNC

Sebagai contoh misalnya nick happy karena masih ada satu 2. Waspadai rekan di sebelah tombol ALT+R untuk me-

PsyBNC anda adalah instantia, persoalan yang harus anda anda. Karena siapa tahu rekan munculkan kotak Remote

maka skripnya akan terlihat cari jalan keluarnya, yaitu anda sedang iseng, lalu men- Script pada program mIRC

seperti ini: bagaimana cara mengirimkan jebak anda dengan skrip tadi. Anda, dan pastikan bahwa

on 1:INPUT:*:{.msg instantia file skrip yang anda tulis tadi 3. Jika Anda tidak sempat/ tidak ada skrip yang di-load.

$active $+ : $1- } ke dalam PC orang lain? malas memeriksa kotak 5. Jangan sembarang mene-

Lalu pada saat anda online, Sementara anda memikirkan Remote Script beserta semua rima (get) skrip yang dikirim

dan terhubung kembali ke teknik yang jitu untuk mele- opsi pada program mIRC orang lain, sekali pun yang

PsyBNC pada hari berikutnya, takkan file skrip tersebut ke yang sedang anda jalankan, mengirimkannya adalah

maka anda cukup mengetik- dalam PC orang lain, saya maka biasakan untuk selalu teman anda sendiri.

kan perintah /QUOTE juga ingin mengingatkan mengetik perintah-perintah 6. Klik menu DCC → Op-

PLAYPRIVATELOG untuk pembaca yang lain tentang di bawah ini terlebih dahulu tions → Send pada program

membaca semua pesan (mes- beberapa hal berikut: sebelum anda benar-benar mIRC anda untuk memasti-

sages) yang terekam dalam 1. Berhati-hati lah jika Anda terhubung ke server IRC: kan bahwa event On Send

file log PsyBNC anda. Gam- chat dari komputer orang • /unload -rs script.ini Request berada pada posisi

pang sekali bukan? :) lain, khususnya bagi Anda • /remote off Show get dialog atau Ignore

pelanggan setia Warnet. • /log off All.

Tapi anda jangan terburu

4. Jika anda sempat, tekan

• Gambar 8 Memeriksa kotak Remote Script. • Gambar 9 Mmeriksa On Send pada DCC Options program mIRC.

Juli 2002 NeoTek 15

NeoTutor

F orum ala Milis

Aplikasi AS P di Situs Web

Untuk menambah fitur interaktif pada halaman Web, anda dapat menambahkan forum semacam

milis di dalamnya dan forum itu dapat dibuat secara sederhana dengan menggunakan ASP. David

Sugianto menjelaskannya kepada anda dengan uraian yang mudah dipahami.

ETIAP ORANG YANG MEMILIKI HALAMAN Web pasti Untuk membuatnya kita memerlukan enam buah file

S mengharapkan agar halamannya itu bersifat inter-

aktif. Untuk mewujudkannya, webmaster dari web

yang akan kita buat satu per satu.

1. File adovbs.inc

tersebut dapat menambahkan beberapa fitur seperti Polling, File ini merupakan file yang harus diikutsertakan bila

Buku Tamu, Counter, Forum dan masih banyak lagi. Anda anda akan menggunakan basisdata. Dalam file ini terdapat

bisa mendapatkannya di beberapa situs portal di internet konstanta-konstanta yang diperlukan oleh metode ADO.

yang menyediakannya dengan gratis. Namun kali ini, kita File ini dapat anda temukan di C:\Program Files\Common

akan mencoba untuk membuatnya sendiri dengan meng- Files\System\ADO.

gunakan ASP. Kali ini kita akan membuat forum namun

bukan forum biasa, melainkan forum ala mailing list 2. Database untuk menyimpan data (forum.mdb)

(milis) sehingga akan lebih interaktif. Untuk basisdata, kita akan menggunakan Microsoft Access

untuk membuatnya.Ikuti langkah-langkah di bawah ini:

Buka Microsoft Access, pilih “Blank Simpan database yang dibuat dengan Klik dua kali “Create Table in

1 Access Database.” Klik OK. 2 nama forum, lalu klik Create 3 Design View.”

Field Name Data Type

ID AutoNumber

Tanggal Date/Time

Jam Date/Time

Nama Text

Email Text

Topik Text

Isi Memo

Keterangan lain:

Isi Field Size untuk

Isi kolom diatas dengan: Nama = 30, Email = 30, Topik = 70 Simpan tabel dengan nama data,

4 ID sebagai Primary Key-nya 5 lalu tutuplah Microsoft Access.

16 NeoTek Juli 2002

NeoTutor

3. Halaman untuk Form (formforum.asp) Yang sebelumnya ada scripting berupa:

Ketikkan kode berikut pada editor kesayangan anda: <%Kat = Request.QueryString(“kat”)

<html><head> testre = left(Kat, 2)

<title>Forum</title> %>

</head> untuk memeriksa agar tidak ada penulisan “Re:” dua kali.

<body> 4. Halaman untuk ucapan Terima Kasih dan

<h1><b>Forum</b></h1>

<hr>

memasukkan data ke database (thanks.asp)

<%Kat = Request.QueryString("kat") <html><head>

testre = left(Kat, 2) <title>Forum</title>

%> </head>

<form method="POST" action="thanks.asp"> <body><% If Request.Form("txtnama") = "" Then

<pre> Response.Write "Anda belum mengisi <b>nama</b> anda"

Nama : <input type="text" name="txtnama" ElseIf Request.Form("txtemail") = "" Then

size="22"> |Response.Write "Anda belum mengisi <b>e-mail</b> anda "

E-mail : <input type="text" name="txtemail" ElseIf InStr(Request.Form("txtemail"),"@") = 0 Then

size="22"></pre> Response.Write "E-mail anda tidak valid"

<div align="center"> ElseIf Request.Form("txttopik") = "" Then

<pre>Topik : Response.Write "Anda belum mengisi <b>Topik</b> anda"

<input type="text" name="txttopik" size="51" ElseIf Request.Form("txtisi") = "" Then

value= Response.Write "Anda belum mengisi <b>Kolom Isi</b> anda"

<% If NOT Kat = "" Then Else %>

If NOT testre = "Re" Then <!--#Include File="adovbs.inc"-->

Response.Write "Re:" &Kat <%Dim objConn

Else Dim objComm

Response.Write Kat Dim objPar

End If Dim strSQL

End If Dim Path

%>> Dim reqTanggal

Dim reqJam

Isi<textarea rows="5" cols="40" Dim reqNama

name="txtisi"></textarea></pre> Dim reqEmail

</div> Dim reqTopik

<p align="center"> Dim reqIsi

<input type="submit" value="Kirim"> reqTanggal = Date

<input type="reset" value="Reset"> reqJam = Time

</form> reqNama = Request.Form("txtnama")

reqEmail = Request.Form("txtemail")

Hasilnya akan seperti gambar berikut: reqTopik = Request.Form("txttopik")

reqIsi = Request.Form("txtisi")

Path = Server.MapPath("forum.mdb")

strSQL = "INSERT INTO Data (Tanggal, Jam, Nama, Email, Topik,

Isi) VALUES (?, ?, ?, ?, ?, ?)"

Set objConn = Server.CreateObject("ADODB.Connection")

objConn.Open "Provider=Microsoft.Jet.OLEDB.4.0;Data Source=" & Path

Set objComm = Server.CreateObject("ADODB.Command")

objComm.ActiveConnection = objConn

objComm.CommandText = strSQL

Set objPar = objComm.CreateParameter(, adDate, ,8, reqTanggal)

objComm.Parameters.Append objPar

Set objPar = objComm.CreateParameter(, adDate, ,8, reqJam)

objComm.Parameters.Append objPar

Set objPar = objComm.CreateParameter(, adChar, ,30, reqNama)

objComm.Parameters.Append objPar

Set objPar = objComm.CreateParameter(, adChar, ,30, reqEmail)

objComm.Parameters.Append objPar

Set objPar = objComm.CreateParameter(, adChar, ,70, reqTopik)

objComm.Parameters.Append objPar

Pada halaman ini, pengunjung dapat mengisi formulir yang Set objPar = objComm.CreateParameter(, adChar, ,65535, reqIsi)

disediakan berupa nama, email, topik yang akan dibicarakan, objComm.Parameters.Append objPar

dan isi pembahasan. Keistimewaan formulir ini ialah dapat objComm.Execute%>

berlaku seperti compose di milis, yang jika pengunjung ingin <p align="center"><font size="5"><b>Terima Kasih Atas Partisipasi Anda,

menjawab suatu suatu topik, maka formulir ini akan otomatis <%=reqNama%></b></font></p>

mengisi topik dengan tambahan huruf “Re:” pada topik yang <hr><p align="center"><font size="3">Topik :

<b><%=reqTopik%></b></font>

akan dijawab. Untuk itu gunakan kode ASP. <p align="center">

<% If NOT Kat = “” Then <font size="6"><b>Telah

If NOT testre = “Re” Then Terposting<%objConn.Close%></b></font><%end if%>

Response.Write “Re:” &Kat <p align="center"> </p>

Else <p align="center"> </p>

Response.Write Kat <p align="center"><a href="formforum.asp">Join Forum</a></p>

End If <p align="center"><a href="list.asp">Ruang Forum</a></p>

End If%> </body></html>

Juli 2002 NeoTek 17

NeoTutor

Ketikkan kode di atas ini ke teks editor kesayangan anda. Path = Server.MapPath("forum.mdb")

Hasilnya akan tampak seperti yang berikut: strSQL = "INSERT INTO Data (Tanggal, Jam, Nama, Email,

Topik, Isi) VALUES (?, ?, ?, ?, ?, ?)"

Set objConn = Server.CreateObject("ADODB.Connection")

objConn.Open "Provider=Microsoft.Jet.OLEDB.4.0;Data

Source=" & Path

Set objComm = Server.CreateObject("ADODB.Command")

objComm.ActiveConnection = objConn

objComm.CommandText = strSQL

Kini kita akan membuat koneksi ke database yang ber-

nama “forum.mdb” yang telah kita buat dan menentukan

nama tabel dan field-field yang akan menjadi tujuan

penyimpanan data.

Set objPar = objComm.CreateParameter(, adDate, ,8, reqTanggal)

objComm.Parameters.Append objPar

Set objPar = objComm.CreateParameter(, adDate, ,8, reqJam)

objComm.Parameters.Append objPar

Set objPar = objComm.CreateParameter(, adChar, ,30, reqNama)

objComm.Parameters.Append objPar

Set objPar = objComm.CreateParameter(, adChar, ,30, reqEmail)

objComm.Parameters.Append objPar

Penjelasan skrip ASP: Set objPar = objComm.CreateParameter(, adChar, ,70, reqTopik)

objComm.Parameters.Append objPar

<% If Request.Form("txtnama") = "" Then Set objPar = objComm.CreateParameter(, adChar, ,65535, reqIsi)

Response.Write "Anda belum mengisi <b>nama</b> anda" objComm.Parameters.Append objPar

ElseIf Request.Form("txtemail") = "" Then objComm.Execute

Response.Write "Anda belum mengisi <b>e-mail</b> anda "

ElseIf InStr(Request.Form("txtemail"),"@") = 0 Then Kini tugas yang paling akhir ialah memasukkan data-data

Response.Write "E-mail anda tidak valid" ke dalam masing-masing field dengan menentukan tipe

ElseIf Request.Form("txttopik") = "" Then data dan besar field yang harus sesuai dengan database.

Response.Write "Anda belum mengisi <b>Topik</b> anda"

ElseIf Request.Form("txtisi") = "" Then 5. Halaman untuk menampilkan daftar forum

Response.Write "Anda belum mengisi <b>Kolom Isi</b> anda" yang telah masuk ke database (list.asp)

Ketikkan kode berikut pada editor kesayangan anda:

Skrip ini berfungsi untuk memeriksa apakah pengisian

formulir telah benar. Maksudnya, semua field yang ada di <html><head>

formulir yang berupa field Nama(txtnama), Email(txtemail), <title>Forum</title>

Topik(txttopik), Isi(txtisi) harus sudah diisi. Skrip ini juga </head>

memeriksa apakah field email telah terisi dan valid. Untuk <body>

menentukan valid atau tidaknya suatu email, kita meng- <p align="center"><font size="5"><b>Ruang Forum</b></font></p>

<hr><p>

gunakan logika sederhana. Setiap alamat email harus <!--#Include File="adovbs.inc"-->

menggunakan karakter '@' dan kita menggunakan kunci <%

karakter tersebut untuk memeriksa email yang diisi. Jika Dim objConn

dalam pengisian email terdapat karakter tersebut, maka Dim ObjRset

kita berasumsi bahwa email yang dimasukkan valid. Jika Dim filePath

semua field telah terisi dengan benar, maka akan dilan- Dim strSQL

jutkan dengan pemrosesan halaman thanks.asp yang Dim tombol

sesungguhnya. Dim hlm

Dim i

Dim objConn filePath = Server.MapPath("forum.mdb")

Dim objComm strSQL = "SELECT * FROM data ORDER BY Tanggal DESC, Jam DESC"

Dim objPar Set objConn = Server.CreateObject("ADODB.Connection")

Dim strSQL objConn.Open "Provider=Microsoft.Jet.OLEDB.4.0;Data Source=" & filePath

Dim Path Set objRset = Server.CreateObject("ADODB.Recordset")

Dim reqTanggal objRset.Open strSQL, objConn, adOpenStatic

Dim reqJam objRset.PageSize = 50

Dim reqNama %>

Dim reqEmail <%

Dim reqTopik tombol = Request.Form("tombol")

Dim reqIsi If Request.Form("hlm") = "" Then

reqTanggal = Date hlm = 1

reqJam = Time Else

reqNama = Request.Form("txtnama") hlm = Request.Form("hlm")

reqEmail = Request.Form("txtemail") End If

reqTopik = Request.Form("txttopik") %>

reqIsi = Request.Form("txtisi") <%

Semua variabel yang akan kita gunakan dideklarasikan If tombol = "Sebelumnya" or tombol = "Selanjutnya" Then

Select Case tombol

terlebih dahulu dengan menggunakan perintah 'Dim'. Case "Sebelumnya"

Serta menerima data yang dikirim melalui formulir dan If hlm > 1 Then

menyimpannya ke dalam veriabel tertentu. hlm = hlm - 1

Else

18 NeoTek Juli 2002

NeoTutor

hlm = 1 Keterangan skrip ASP

End If Dim objConn

Case "Selanjutnya"

Dim ObjRset

If objRset.AbsolutePage < objRset.PageCount Then

hlm = hlm + 1 Dim filePath

Else Dim strSQL

hlm = objRset.PageCount Dim tombol

End If Dim hlm

Case Else Dim i

hlm = 1 filePath = Server.MapPath("forum.mdb")

End Select strSQL = "SELECT * FROM data ORDER BY Tanggal DESC,

End If Jam DESC"

ObjRset.AbsolutePage = hlm Set objConn = Server.CreateObject("ADODB.Connection")

%> objConn.Open "Provider=Microsoft.Jet.OLEDB.4.0;Data

<% Source=" & filePath

tampilan = objRset.PageSize * hlm Set objRset = Server.CreateObject("ADODB.Recordset")

If tampilan > objRset.RecordCount Then objRset.Open strSQL, objConn, adOpenStatic

tampilan = objRset.RecordCount objRset.PageSize = 50

End If

Response.Write tampilan & " Dari " & objRset.RecordCount & " Total Data" Skrip di atas berfungsi mendeklarasikan variabel-variabel

%> yang akan kita gunakan, lalu membuka koneksi ke

<TABLE BORDER=1 bordercolor="#333333" bgcolor="#F0F0F0" width="100%"> basisdata bernama “forum.mdb” dan mengaktifkan tabel

<TR> “data” dengan memprioritaskan Tanggal dan Jam secara

<TD width="17%" align="center" bgcolor="#000000"> <b> descending. Skrip juga membatasi data yang akan tampil

<font color="#FFFFFF">Diterima</font></b></TD> di layar sebanyak 50 data per halaman.

<TD width="25%" align="center" bgcolor="#000000"> <b>

<font color="#FFFFFF">Dari</font></b></TD> tombol = Request.Form("tombol")

<TD align="center" bgcolor="#000000"><b><font If Request.Form("hlm") = "" Then

color="#FFFFFF">Subject hlm = 1

<%For i = 1 to objRset.PageSize%> Else

</font></b> hlm = Request.Form("hlm")

<TR> End If

<TD width="17%"> <font size="2"> %=objRset("Tanggal")%>,

<%=objRset("Jam")%></font></TD> Menentukan halaman forum yang aktif pada saat ini.

<TD width="25%"> <font size="2"> <%=objRset("Nama")%> </font> </TD> If tombol = "Sebelumnya" or tombol = "Selanjutnya" Then

<TD> <font size="2"> <A HREF="isiforum.asp?kat=<%=objRset(5)%>" Select Case tombol

><%=objRset("Topik")%></a> Case "Sebelumnya"

</font> If hlm > 1 Then

<% hlm = hlm - 1

objRset.MoveNext

Else

If objRset.EOF Then

Exit For hlm = 1

End If End If

Next Case "Selanjutnya"

%> If objRset.AbsolutePage < objRset.PageCount Then

</TABLE> hlm = hlm + 1

<!--Membuat tombol pengatur halaman--> Else

<FORM ACTION=list.asp METHOD="POST"> hlm = objRset.PageCount

<INPUT TYPE="Hidden" NAME="hlm" Value="<%= hlm %>"> End If

<% If hlm > 1 Then %> Case Else

<INPUT TYPE="Submit" Name="tombol" Value="Sebelumnya"> hlm = 1

<% End If %> End Select

<% If hlm < objRset.PageCount Then %> End If

<INPUT TYPE="Submit" Name="tombol" Value="Selanjutnya"> ObjRset.AbsolutePage = hlm

<% End If %>

</FORM><p align="left"><a href="formforum.asp">Join Skrip di atas berfungsi mengatur halaman-halaman forum

Forum</a></p> kita, bergantung pada kondisi tombol yang ditekan.

</body></html> <%For i = 1 to objRset.PageSize%>

</font></b>

Hasilnya akan ampak seperti berikut: <TR>

<TD width="17%"> <font size="2">

<%=objRset("Tanggal")%>,

<%=objRset("Jam")%></font></TD>

<TD width="25%"> <font size="2">

<%=objRset("Nama")%> </font> </TD>

<TD> <font size="2"> <A

HREF="isiforum.asp?kat=<%=objRset(5)%>"

><%=objRset("Topik")%></a>

</font>

<%

objRset.MoveNext

If objRset.EOF Then

Exit For

End If

Next%>

Juli 2002 NeoTek 19

NeoTutor

Setelah mengatur halaman, kini kita akan menampilkan data Keterangan skrip ASP:

yang akan diulang selama data tidak lebih dari 50 (yang telah Dim objConn

kita atur sebelumnya) dan data akan menuju ke data berikut- Dim ObjRset

nya selama isi dari data belum berakhir. Dim filePath

<FORM ACTION=list.asp METHOD="POST"> Dim strSQL

<INPUT TYPE="Hidden" NAME="hlm" Value="<%= hlm Dim tombol

%>"> Dim hlm

<% If hlm > 1 Then %> Dim no

<INPUT TYPE="Submit" Name="tombol" filePath = Server.MapPath("forum.mdb")

Value="Sebelumnya"> Kat = Request.QueryString("kat")

<% End If %> strSQL = "SELECT * FROM Data WHERE Topik='" & Kat &

<% If hlm < objRset.PageCount Then %> "'"

<INPUT TYPE="Submit" Name="tombol" Set objConn = Server.CreateObject("ADODB.Connection")

Value="Selanjutnya"> objConn.Open "Provider=Microsoft.Jet.OLEDB.4.0;Data

<% End If %> Source=" & filePath

</FORM> Set objRset = Server.CreateObject("ADODB.Recordset")

objRset.Open strSQL, objConn, adOpenStatic,

Satu hal yang berperan sangat penting pada halaman ini adLockOptimistic, adCmdText

ialah tombol yang kita gunakan untuk menuju ke halaman

sebelumnya dan selanjutnya. Penamaan tombol ini ter- Skrip ini berfungsi untuk membuka koneksi ke basisdata

bernama “forum.mdb” dan mengambil string yang

gantung pada kondisi. dikirim dari formulir yang berada pada address browser

6. Halaman untuk menampilkan isi dari forum anda, dan menyimpannya ke variabel. Dan setelah

atau sebuah topik (isiforum.asp) koneksi dengan basisdata tersambung, maka otomatis

record yang dimaksud akan aktif dan kita tinggal

Ketikkan kode berikut pada editor kesayangan anda. menampilkan data menggunakan:

Hasilnya seperti berikut:

"<%=objRset(nomor_urut_field_pada_database)%>

<html><head>

<title>Forum</title> Kini anda telah membuat forum untuk

</head> menambah fasilitas pada Web anda

<body> dengan gaya milis.

<!--#Include File=adovbs.inc--> Anda dapat mengubah tampilan

<table border=0 width="100%"><tr><td width="100%" height=191 valign=top baik kata maupun warna selama

align=left><p align=left><b><font color="#FF00FF" face=Arial size=2> perubahan tersebut

<% tidak mengganggu

Dim objConn jalannya skrip ASP.

Dim ObjRset

Dim filePath

Dim strSQL

Dim tombol

Dim hlm

Dim no

filePath = Server.MapPath("forum.mdb")

Kat = Request.QueryString("kat")

strSQL = "SELECT * FROM Data WHERE Topik='" & Kat & "'"

Set objConn = Server.CreateObject("ADODB.Connection")

objConn.Open "Provider=Microsoft.Jet.OLEDB.4.0;Data Source=" & filePath

Set objRset = Server.CreateObject("ADODB.Recordset")

objRset.Open strSQL, objConn, adOpenStatic, adLockOptimistic, adCmdText

%>

<CENTER><HR></font></b>

<TABLE BORDER=1 width=60%>

<TR><TH width=50% align=left bgcolor="#303430">

<font face="Times New Roman" size=3 color="#FFFFFF">Pengirim</font></TH>

<TH width=167 align=left bgcolor="#303430">

<font face="Times New Roman" size=3 color="#FFFFFF">Alamat E-Mail</font></TH>

</TR>

<font color="#FF00FF" face=Arial size=2>

<TR><TD width=50% align=left bgcolor="#F0F0F0"><%=objRset(3)%></TD>

<TD align=left width=167 bgcolor="#F0F0F0"><%=objRset(4)%></TD>

</TR></font></TABLE><TABLE width=600><b><font color="#FF00FF" face=Arial size=2><td

width=608 align=center><hr></font><table border=1 height=52><tr><td width="100%" align=center bgcolor="#303430"

height="100%"><b><font face="Times New Roman" size=3><font

color="#FFFFFF"><%=objRset(5)%></font></font></b></td></tr></center><tr><td

width="100%" bgcolor="#F0F0F0" height=21 align=center><textarea rows="11"

cols="72"><%=objRset(6)%></textarea></td></tr></table><CENTER><hr align=center>

</center></table>

</b> <p><a href="formforum.asp?kat=<%=objRset(5)%>">Reply</a> <p><a

href="default.asp">Kembali Ke Halaman Utama</a></table>

<%objRset.close

objConn.close Jika ada pertanyaan seputar tutorial ini anda dapat

Set objRset = Nothing mengirimkan email anda ke

Set objConn = Nothing%>

</body></html> david_sugianto2002@yahoo.com

20 NeoTek Juli 2002

NeoTutor

Operator pada JavaScript

Pada bagian ketiga dari tutorial JavaScript ini kami memperkenalkan Operator. Operator memegang peran

kunci dalam pemrograman dengan JavaScript sehingga pemahaman mengenai unsur ini dalam

mempelajari JavaScript mutlak diperlukan.

Definisi b. Operator Unary

Operator adalah simbol-simbol khusus yang digunakan untuk Yaitu operator yang melakukan operasi terhadap satu operand.

melakukan operasi tertentu terhadap nilai atau variabel. Yang termasuk dalam kategori operator Unary yakni sebagai

berikut :

Dalam Javascript, operator dapat digolongkan menjadi

beberapa kelompok, yaitu:

Operator Deskripsi

Operator Aritmatika

++ Penambahan satu angka (increment)

Yaitu operator yang digunakan untuk melakukan operasi- -- Pengurangan satu angka (decrement)

operasi matematika. Secara garis besar dibedakan atas:

a. Operator Binary

Perhatikan contoh penggunaan operator-operator tersebut di

Yaitu operator yang melakukan operasi terhadap dua operand.

bawah ini :

Operand adalah nilai atau variabel yang dioperasikan. Yang

termasuk dalam kategori operator Binary adalah: ///contoh 3.2

var x = 7

Operator Deskripsi var y = 3

+ Penjumlahan

- Pengurangan x++ //variabel x nilainya bertambah satu

* Perkalian // sehingga nilai variabel x sekarang adalah 8

/ Pembagian

% Modulus atau Sisa Bagi y-- //variabel y nilainya bertambah satu

// sehingga nilai variabel y sekarang adalah 2

Perhatikan contoh penggunaan operator-operator tersebut di

bawah ini :

Assignment Operator

//contoh 3.1

var x = 7 Disebut juga Operator Penugasan, yakni operator yang digu-

var y = 3 nakan untuk melakukan tugas mengisi nilai suatu variabel.

var z Yang termasuk dalam kategori operator assignment yakni

//operasi penjumlahan sebagai berikut:

z = x + y // variabel z mempunyai nilai 10

//operasi pengurangan Operator Sintaks Deskripsi

z = x - y // variabel z mempunyai nilai 4

//operasi perkalian = x=y x=y

z = x * y // variabel z mempunyai nilai 21 += x += y x=x+y

//operasi pembagian -= x -= y x=x-y

z = x / y // variabel z mempunyai nilai 2 *= x *= y x=x*y

//operasi sisa pembagian /= x /= y x=x/y

z = x % y // variabel z mempunyai nilai 1 %= x %= y x=x%y

Juli 2002 NeoTek 21

NeoTutor

Operator Perbandingan Operator Sintaks Deskripsi

Yaitu operator yang digunakan untuk membandingkan dua

| x|y Hanya bernilai 0 jika kedua

nilai dan akan menghasilkan dua kemungkinan nilai saja,

operand bernilai 0

apakah itu True atau False. Yang termasuk dalam kategori

operator perbandingan yakni sebagai berikut: ^ x^y Bernilai 1 jika salah satu

operand bernilai 1

Operator Deskripsi Contoh

>> x >> y Menggeser x ke kanan sebe-

== Sama dengan 1==2 //false sar y bit (x dalambinari)

!= Tidak sama dengan 1!=2 //true >>> x >>> y Menggeser x ke kanan sebe-

> Lebih besar 1>2 //false sar y bit dan memasukkan

< Lebih kecil 1<2 //true nilai nol dari kiri

>= Lebih besar sama dengan 1>=2 //false

<= Lebih kecil sama dengan 1<=2 //true Presedence Operator

Apabila lebih dari satu operator digunakan bersamaan dalam

Operator Logika satu statement, maka pengerjaan operasi didasarkan prioritas.

Operator yang memiliki prioritas lebih tinggi akan didahulu-

Yaitu operator yang digunakan untuk merangkaikan atau kan meskipun ditulis belakangan. Berikut adalah urutan

merelasikan nilai logika operand-operand dan menghasilkan prioritas operator, dari atas ke bawah sesuai prioritasnya.

dua kemungkinan nilai saja, True atau False. Yang termasuk

dalam kategori operator logika adalah: Operator Deskripsi

++, --, -, ! Inc, Dec, Minus, Not

Operator Deskripsi Contoh *, /, % Perkalian, Pembagian, Modulus

+, -, + Penjumlahan, Pengurangan, Gabung String

&& Operasi and x && y <<, >>, >>> Pergeseran

Hanya bernilai true jika <, <=, >, >= Lebih kecil, Lebih kecil sama dengan, Lebih

masing-masing x dan y besar, Lebih besar sama dengan

bernilai true ==, != Sama dengan, Tidak sama dengan

|| Operasi or x || y & And bit

Hanya bernilai false jika ^ Xor bit

masing-masing x dan y | Or bit

bernilai false && And logika

|| Or logika

! Operasi not !x Perhatikan contoh berikut : y = 2 + 5 * 7

Bernilai kebalikan dari nilai x Pada contoh di atas, operasi yang akan dikerjakan terlebih

dahulu adalah operasi perkalian antara bilangan 5 dengan 7,

baru kemudian hasil operasi tersebut dijumlahkan dengan dua,

Operator String meskipun operator perkalian di belakang, namun akan didahu-

Yaitu operator yang digunakan untuk merangkaikan atau lukan dalam eksekusi, karena prioritasnya lebih tinggi.

memanipulasi string. Simbol yang digunakan adalah tanda Lalu bagaimana jika kita menginginkan operasi penjumlahan

plus (+) yang kegunaannya adalah untuk merangkaikan dua didahulukan sebelum perkalian? Solusinya adalah dengan

string atau lebih menjadi satu string. memberi tanda kurung untuk mengelompokkan operasi.

Perhatikan contoh penggunaannya di bawah ini : Operasi yang bertanda kurung akan dianggap sebagai satu

kesatuan yang tidak dapat dipisah, sehingga program akan

// contoh 3.3 mengeksekusi terlebih dahulu. Dengan sedikit modifikasi,

var str1, str2, str3 contoh di atas menjadi: y = (2 + 5) * 7

str1 = “Belajar” Jadi operasi penjumlahan terhadap bilangan 2 dan 5 dilakukan

str2 = “Javascript” terlebih dahulu, baru hasilnya dikalikan dengan bilangan 7.

str3 = str1 + str2 // str3 = "Belajar Javascript" Hasilnya, nilai variabel y akan berbeda. Pada contoh di atas

nilai variabel y 37, sedangkan pada contoh ini 49.

str1 = “Belajar” Ekspresi

str2 = “Javascript”

Definisi

str3 = str1 + “” + str2 //str3 = “Belajar Javascript” Ekspresi dapat dikatakan sebagai kombinasi dari variabel,

konstanta dan operator.

Operator Bitwise Ekspresi dapat dibedakan atas:

Yaitu operator yang digunakan untuk operasi dalam bilangan a. Ekspresi yang mengembalikan nilai. Contoh : x = 6

biner. Operand-operand yang dioperasikan oleh operator Ekspresi di atas mengembalikan nilai variabel x kepada

bitwise harus dalam integer atau karakter. Yang termasuk bilangan 6

dalam kategori operator bitwise yakni sebagai berikut: b. Ekspresi yang memanipulasi nilai. Contoh : y = y + 5

Operator Sintaks Deskripsi Ekspresi di atas memanipulasi nilai variabel y menjadi nilai

& x&y Hanya bernilai 1 jika kedua sebelumnya ditambah dengan bilangan 6.

operand bernilai 1

22 NeoTek Juli 2002

NeoEdu

Pemrograman Java

dengan Teknologi & Produk Open Source

Piranti lunak Open Source dapat membantu proses pendidikan secara umum dan proses pengajaran dan

pembelajaran bahasa pemrograman Java secara lebih khusus. Blasius Lofi Dewanto menunjukkan

hubungan antara NetBeans Java IDE (Integrated Development Environment), FSL (Freestyle Learning) dan

OpenUSS (Open University Support System) akan ditunjukkan dalam sebuah proses integrasi pengajaran

dan pembelajaran di dalam sebuah komunitas universitas.

ADA KEBANYAKAN tentu saja dalam pemberian masih mengikuti pola • Akhirnya mahasiwa

P universitas, Java

menjadi sebuah

tugas. Dan ini umumnya me-

miliki pengaruh yang sangat

tradisional: melaksanakan ujian.

• Pengajar (guru, dosen) Pada saat ini, hampir seluruh

bahasa pemrograman utama kecil atau bahkan tidak ada mempersiapkan bahan-bahan universitas telah mendukung

yang digunakan dalam sebuah sama sekali terhadap siklus kuliah, latihan dan tugas. konsep pengajaran dan pem-

konsep pengajaran bahasa konsep pengajaran dan pem- belajaran dengan mengguna-

pemrograman [1]. Java juga belajaran (teaching and • Pengajar memberikan

beberapa kuliah awal pada kan komputer sebagai sistem

secara terus menerus diguna- learning) bahasa pemrogram- pendukungnya. Computer

kan dalam setiap mata-pela- an dan bahasa pemrograman mata kuliah tertentu (dalam

hal ini adalah bahasa Assisted Learning and Com-

jaran bagi para mahasiswa, itu sendiri dalam komunitas puter Assisted Teaching

contoh-contoh praktis dan universitas. Karena siklus ini pemrograman Java).

(CAL+CAT) telah berkem-

• Mahasiswa kemudian bang secara penuh dan diim-

Tabel 1. Vendor Komersial mempelajari mata kuliah ter- plementasikan pada sebuah

sebut dengan membaca buku institusi di Jerman yang ber-

Vendor Type buku yang telah dirujukkan nama Lehrstuhl fuer Wirt-

dan beberapa bahan pendidik- schaftsinformatik und Con-

BlackBoard: www.blackboard.com LMS