Professional Documents

Culture Documents

Vigi Lancia

Uploaded by

el lute0 ratings0% found this document useful (0 votes)

3 views50 pagesCopyright

© © All Rights Reserved

Available Formats

PDF, TXT or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

0 ratings0% found this document useful (0 votes)

3 views50 pagesVigi Lancia

Uploaded by

el luteCopyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

You are on page 1of 50

Seguridad y Contra-Vigilancia

Informacin contra el estado policial

Traduccin a la edicin del ao 2009, Vancouver, Canad/Territorio Coast Salish

Contenido:

1. Introduccin

2. Vigilancia

3. Seguridad

4. Principios de la Vigilancia

5. Vigilancia Fsica

Operadores y Vehculos

Vigilancia Fija

Vigilancia Mvil

Cuatro Fases de Mvil

Otras Formas

6. Vigilancia Tcnica

Telecomunicaciones

Aparatos de Escucha

Micrfonos Parablicos

Cmaras de Video

Fotografa Fija

Aparatos Rastreadores

Visin Nocturna y Termal

Biomtrica

UAV

Satlites

7. Deteccin de la Vigilancia

Vigilancia Fsica

Vigilancia Tcnica

Seguridad contra la Tcnica

8. Vigilancia y Evasin

9. Informantes e Infltrados

Lidiando con/

10. COINTEL-PRO del FBI

Tcnicas de COINTEL-PRO

Casos Estudiados de COINTEL-PRO

11. Casos Estudiados de Informantes e Infltrados

12. Lneas Guas para la Seguridad

3 / Informacin contra el Estado Policial

Aquellos en la autoridad le temen a las mascara ya

que su poder reside en parte en identfcar, clasifcar y

catalogar: para saber quin eres nuestras mascaras

no son para esconder nuestra identdad sino para

revelarla

Fragmento del texto Las 9,000 mascaras (9.000

Mask) distribuido en el Carnaval Contra El Capital,

Londres, Junio de 1999

EL gran hermano te vigila, ms que nunca antes.

En incontables maneras, la vigilancia emerge como la forma dominante

en cmo el mundo se organiza a s mismo.

El reino unido tene en estmado 4.2 millones de cmaras de circuito

cerrado (CCTV)- una cada 14 ciudadanos. Personas en el centro de

Londres son captadas en cmara unas 300 veces al da.

La vigilancia es una condicin de la modernidad, integralmente

dispuesta al estado-nacin y el capitalismo

Ms que nunca antes, nuestras vidas son visibles para otros, desde

agencias de gobierno a servicios de seguridad pasando por los dueos

de las pginas web que transitamos a las tendas en las que compramos.

Nos siguen en pblico, en nuestros lugares de trabajo y en el internet,

compilando nuestra informacin personal en masivos almacenes de

datos, sortendonos en categoras de riesgo, valor y confanza.

Cmaras CCTV son solo una de sus herramientas.

Otras incluyen chip de identfcacin por frecuencias de radio

(RFID), localizadores GPS, Cookies de las pginas web, programas de

reconocimiento facial y tarjetas de lealtad de tendas?. Programas

computacionales usados por servicios de seguridad pueden monitorear

y analizar billones de llamadas telefnicas y correos electrnicos en

tempo real. Incluso se los hemos hecho ms fcil para los vigilantes,

voluntariamente destapando piezas de nuestra vida en redes sociales

como Facebook o en cuestonarios y concursos de internet.

De una manera u otra, la vigilancia siempre ah sido parte de la

sociedad humana. Lo nuevo son la tecnologas computarizada que ah

hecho posible la integracin de vastos y diversos bits de informacin.

Tambin, nuestra obsesin pos 11/9 de eliminar riesgos ah producido

una arquitectura de vigilancia de masas en donde todos son tratados

como sospechosos.

Don Butler, Big brother is watching, more than ever before, Vancouver

Sun, Feb 3, 2009.

Seguridad y Contra-Vigilancia / 4

Y para los que realmente son sospechosos, sigan leyendo

1. Introduccin

La seguridad es vital para el triunfo y sobrevivencia del movimiento

de resistencia. Esto es porque tenemos un enemigo que actvamente

trabaja en sabotearnos, neutralizarnos y fnalmente destruirnos.

Fallar en lo que a seguridad concierne puede ser la diferencia entre

la victoria y la derrota, libertad o aprisionamiento, vida o muerte. No

solo para t mismo, sino tambin para los que te rodean.

Informacin conseguida desde varias fuentes, y que est sujeta a anlisis

y comparacin, es llamada INTELIGENCIA. La bsqueda de inteligencia

es una parte vital de las operaciones de contra-insurgencia, sin ella el

enemigo no sabe ni quien, ni cuando, ni como, ni donde atacar.

Las medidas de seguridad y contra-vigilancia estn diseadas para

limitar y negar el fujo de informacin hacia las fuerzas enemigas.

Est basada en el principio de que la contra-insurgencia es una

parte permanente de la sociedad y los que estn involucrados en la

resistencia siempre estn vulnerables a la vigilancia y la represin.

2. Vigilancia

Vigilancia es la contnua y secreta observacin de personas, lugares,

cosas u objetos, en orden de obtener informacin.

Hay dos tpos de vigilancia: fsica y tcnica.

Vigilancia fsica es realizada por el personal del enemigo a pie y/o

en vehculo. Es la nica manera que la persona objetvo pueda ser

observada en un extendido periodo de tempo. Los equipos de vigilancia

pueden ser de dos personas en un vehculo o una docena de operadores

en 6 vehculos (o incluso ms, obviamente). Adicionalmente, motos,

bicicletas, aviones o helicpteros tambin pueden ser usados.

En esta categora tambin debemos considerar a los informantes,

infltrados y colaboradores. Pueden ser agentes de la polica, civiles

reclutados por la polica, o compaeros. Esta forma de vigilancia

fsica es la fuente principal de inteligencia de los pensamientos, planes

o actvidades de las personas. Es a veces referida como Inteligencia

humana. Debido a la sensible naturaleza de la informacin personal

estos estn habilitados para buscarla, y su habilidad para infuenciar

eventos hace que los infltrados e informantes sean especialmente

peligrosos.

5 / Informacin contra el Estado Policial

La Vigilancia Tcnica es lejos la ms comn. Con la proliferacin del

uso de las telecomunicaciones (telfono, celulares, bper, internet,

fax), la vigilancia tcnica en la principal fuente de inteligencia de las

actvidades del da a da de una persona, sus contactos y sus relaciones

personales, etc. En general, esta consiste en aparatos tcnicos para

grabar, documentar o monitorear los movimientos, conversaciones o

actvidades de un objetvo individual. Esto incluye aparatos de escucha

en casas y autos, telfonos pinchados, monitoreo de la actvidad en

internet, Videos CCTV, aparatos de localizacin, aparatos de visin

nocturna, etc.

El ambiente urbano es lejos el ms propicio para la vigilancia, dado

la gran masa de personas, comunicaciones y sistemas elctricos,

estructuras, y vehculos en donde agentes o aparatos pueden ser

implementados. En la ciudad tambin hay cientos de cmaras CCTV,

en tendas, bancos, malls, ofcinas, escuelas, calles e intersecciones.

En reas rurales, la vigilancia fsica es ms a menudo necesaria debido

a la falta de telecomunicaciones, caminos, etc. La baja densidad de

poblacin sirve para identfcar a los agentes como afuerinos. Por

estas razones la vigilancia fsica en reas rurales requiere observaciones

a gran distancia (por equipos en terra, aviones espa o satlites en

operaciones de alta prioridad). En algunos casos, policas con camufaje

militar pueden minimizar la distancia de vigilancia.

3. Seguridad

Seguridad n 1. Medidas adoptadas para resguardarse de ataques,

robos o desconciertos?. 2. Algo que proporciona o asegura seguridad

y confanza

Como hemos dicho, el propsito de la seguridad es proteger nuestro

movimiento. Una parte vital de esto es limitar o negar el fujo de

informacin a las fuerzas enemigas. Los siguientes 4 principios deberan

ser lneas bsicas y fundamentales de la seguridad.

1. No mandes o discutas informacin sensible por

ningn medio de telecomunicacin (telfono, celular, internet, etc.),

todas estn vulnerables a ser interceptadas. Los celulares pueden ser

utlizados como micrfonos actvos y se deben remover sus bateras

antes de discutr cualquier tpo de informacin secreta.

2. Nunca discutas informacin sensible en lugares

cerrados vulnerables a aparatos de escucha (casas, vehculos, cafs,

bares, etc.)

Seguridad y Contra-Vigilancia / 6

3. Sigue la regla de solo saber lo necesario: Si una

persona no est involucrada en la informacin, no necesita saber su

contenido. Mientras menos personas sepan, menos riesgo hay de que

se fltre informacin.

4. Evita aquellos que son incapaces de seguir los cdigos

bsicos de seguridad. Son peligrosos para t y para el movimiento.

Esto incluye personas que hablan de mas, que no se toman enserio la

seguridad, drogadictos, etc.

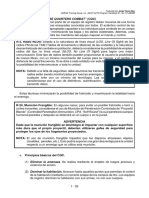

4. Principios de la vigilancia.

Como hemos dicho, la vigilancia es la secreta y contnua observacin de

una persona, lugar, vehculo, u objeto en orden de ganar informacin.

Para que sea efectva, la vigilancia debe ser pasar desapercibida e

indetectable. En cuento el/la objetvo est al tanto de estar bajo

vigilancia, alterara su comportamiento y cancelara cualquier tpo de

actvidad sospechosa, como tambin detendr el fujo de informacin.

Por estas razones, la vigilancia puede ser difcil de detectar ya que se

esfuerza en estar cubierta y escondida.

La entrega de informacin a travs de la vigilancia es progresiva y

a menudo un largo y lento proceso. Es desde la recoleccin de una

variedad de piezas de informacin del objetvo en pos de entregar un

patrn.

La vigilancia normalmente parte con limitada informacin de las

actvidades, residencia o lugar de trabajo del objetvo. Ms informacin

ser entregada en orden de identfcar tempos, locaciones, rutas de

viaje, o actvidades para focalizar los esfuerzos de la vigilancia (esto se

conoce como anlisis del patrn del objetvo)

Mientras ms extenso sea el esfuerzo de la vigilancia, mayor ser

la cantdad de informacin producida. La extensin de la vigilancia

depende de la importancia que la inteligencia policial le d al objetvo,

y las habilidades de estar atento y conocimientos en contra-vigilancia

del mismo. (Objetvo suave vs. Objetvo duro)

Solo leyendo este manual puede hacerte un objetvo duro.

Dado los recursos y las capacidades de nuestro enemigo y su intento de

monitorear y reprimir tendencias rebeldes (en las que debemos asumir

que somos parte), la vigilancia en contra de nuestros movimientos

debe ser siempre considerada como posible (si es que no probable).

5. Vigilancia Fsica

La vigilancia fsica es realizada por el personal del enemigo (operadores)

a pie o en vehculo. Es la nica forma en que una persona objetvo

7 / Informacin contra el Estado Policial

pueda ser contnuamente observada por un extendido periodo de

tempo. A pie o en vehculo, los operadores deben mantener el objetvo

a la vista. Un equipo asignado para mantener la lnea de visin se dice

que tene el comando del objetvo. En orden de no ser detectados,

el comando es frecuentemente cambiado, para que ningn operador

o equipo este en la lnea de visin del objetvo por mucho tempo

(cambio de comando).

Sofstcados esfuerzos de vigilancia pueden involucrar diferentes

operadores y vehculos. En esos casos, el equipo se dispone alrededor

del objetvo en una caja fotante (enfrente, detrs, a los lados, y en

rutas paralelas).

Si la vigilancia fsica est siendo implementada, se puede asumir que

tambin la vigilancia tcnica est ocurriendo, y puede haberlo estado

haciendo un tempo antes que la vigilancia fsica empezara. Esto es

porque la vigilancia fsica requiere mltples operadores para que sea

efectva, y derrocha personal y recursos. Es por esto que es posible

que los operadores tengan acceso a grabaciones de audio de las

conversaciones del objetvo en su residencia o vehculo, mientras lo

observan.

Operadores y Vehculos de Vigilancia

Los operadores pueden ser de cualquier raza, etnia, tamao, forma,

etc. No solo son usados policas o agentes de inteligencia, tambin

pueden haber civiles y miembros de la familia. Pueden ser hombres

o mujeres, jvenes o viejos. As mismo, vehculos usados por los

equipos de vigilancia pueden ser de cualquier modelo, ao, condicin,

color, etc. La apariencia por si sola raramente revelara un sofstcado

esfuerzo de vigilancia. En cambio, son sus actvidades las que debemos

observar.

En orden de coordinar los esfuerzos de varios miembros de un equipo,

equipos de comunicacin sern usados por los operadores. Estos

usualmente consisten en audfonos puestos en la oreja y micrfonos

enganchados en chaquetas o poleras al nivel del pecho o en collares. Un

volumen, botones de on/of o aparatos que quepan en algn bolsillo.

Variantes de estos incluyen celulares con audfonos y micrfonos,

reproductores MP3 o iPods, etc. La proliferacin de estos aparatos

pueden hacer realmente difcil la identfcacin de operadores basados

simplemente en el hecho de que estn conectados a alguno de estos

aparatos.

Seguridad y Contra-Vigilancia / 8

Vigilancia Esttca

La vigilancia esttca (sea que no se mueve) es puesta en los alrededores

de las casas o negocios por los que se mueve el objetvo, para observar

actvidades, patrones de movimiento, asociaciones, o para empezar

la vigilancia de un objetvo esperado en la locacin (stakeout). Otra

forma de vigilancia esttca es la de Punto de Observacin (PO).

Es usualmente conducida por posiciones elevadas tales como cerros,

edifcios, apartamentos, o vehculos aparcados en el rea. La vigilancia

esttca puede cambiar a vigilancia mvil con operadores pre-

posicionados y listos para seguir.

*******

Rural: En reas rurales, la vigilancia esttca puede consistr en

equipos armados de reconocimientos (polica o militares) posicionados

donde se pueda observar al objetvo. Ya que este tpo de vigilancia

requiere tcnicas especiales en el terreno (camufaje), es usualmente

desplegado por unidades especialmente entrenadas de la polica o los

militares. Otro factor es la variedad de armas de fuego en las reas

rurales (rifes de caza).

Los equipos pueden preparar operaciones en cerros altos o laderas de

montaas, usando poderosas cmaras de larga distancia y telescopios

o en un tupido bosque, edifcios abandonados, campos, arbustos,

etc. Los operadores pueden usar ropa camufada, incluyendo

trajes ghillie?, y estructuras camufadas en posiciones escondidas

(cavando en un rea lo sufcientemente grande para acostarse en ella,

estableciendo un soporte arriba de la cabeza, y cubrindolo con una

capa de terra).

Vigilancia Mvil

Una vez que la persona objetvo est siendo observada y abandona la

locacin, la vigilancia se transforma en mvil. A pie o en vehculo, el/

la objetvo es seguido hasta que se detene. Una caja de vigilancia es

nuevamente puesta en funcionamiento liderada por un operador que

tene contacto directo con la lnea de visin del vehculo o locacin

(este es el gatllo, que alerta a los dems operadores de las acciones

del objetvo)

Una vez que el objetvo reaparece en movimiento, la caja de vigilancia

esttca se transforma en una de vigilancia mvil. En los casos de alta

prioridad, la caja de vigilancia cubre todas las rutas conocidas de

entrada y salida del objetvo literalmente rodendolo.

9 / Informacin contra el Estado Policial

Si una persona maneja, se detene y camina alrededor, los vehculos

de vigilancia sueltan operadores a pie. Estos se posicionaran en una

caja alrededor del vehculo del objetvo, o asisten la vigilancia a pie

recogiendo y cambiando operadores.

Por su parte, los operadores a pie pueden cambiarse de chaquetas,

gorros y otros tpos de ropa para prevenir ser detectados. Una vez

detectados, sern removidos del operatvo y cambiados por otros

operadores. Los operadores pueden tambin usar bicicletas si es que

el objetvo se mueve en ellas o a pie.

******

Rural: la vigilancia en vehculos en reas rurales presenta

algunos problemas por la falta de cobertura en los caminos. La

vigilancia area puede asistr de una manera espectacular, tambin

los aparatos de GPS (aunque estos no pueden decir con certeza quin

maneja el vehculo sin algn tpo de vigilancia de la lnea de visin

del objetvo). Aun as, la vigilancia mvil en reas rurales seguir estos

patrones bsicos, con algunas modifcaciones.

Cuatro fases de la vigilancia mvil (a pie o en

vehculo)

Stakeout/Caja de vigilancia

1.Stakeout: miembros del equipo de vigilancia son pre-posicionados

en un rea especfca, usualmente en caja para cubrir todas las rutas de

entrada y salida. Puede ser en la residencia del objetvo como tambin

en algn lugar que se espere que visite.

Seguridad y Contra-Vigilancia / 10

Un Stakeout puede incluir Puestos de Observacin (PO). En reas

urbanas pueden usarse apartamentos o casas, vehculos estacionados

en la calle, etc. Un PO limita las posibilidades de ser detectada por un

largo periodo de tempo.

2. Levantamiento: ocurre cuando el equipo de vigilancia establece el

comando del objetvo entrando y luego saliendo de una determinada

rea.

3. Seguimiento: empieza inmediatamente despus del levantamiento.

Esta fase cubre todos los aspectos de la vigilancia mientras el objetvo

se mueve de una locacin a otra.

4. Caja de vigilancia: comienza los ms pronto posible luego de que el

objetvo se detene en otra locacin. Una caja de vigilancia estndar

cubre todas las rutas de entrada y salida de un rea especifca. La

diferencia ms importante entre el stakeout y la caja de vigilancia es

que en un stakeout, es realizada antes de que el objetvo aparezca. En

una caja de vigilancia es conocido que el objetvo est en un rea o

locacin especifca.

Caja Flotante

Otras formas de vigilancia fsica

Correo: aunque no es tan usado como el email, la polica

y las agencias de inteligencia tene un largo historial de interceptar

entregas postales, incluidas cartas y paquetes. Los agentes pueden

obtener autorizacin de interceptar el correo, las que se atrasan en

la entrega mientras ellos las abren, inspeccionan el contenido, y luego

las vuelven a sellar. Esta no es una forma segura de comunicarse ni

trasportar elementos.

Basura: inspeccionar la basura personal de las personas es una

11 / Informacin contra el Estado Policial

prctca comn usada por la polica, la inteligencia, y los investgadores

privados. Esto incluye notas viejas, cartas, cuentas, recipientes,

fyers, prescripciones, dibujos, etc. Todas las cuales pueden aportar

informacin personal o de negocios. La basura tambin puede ser una

fuente de evidencia forense (residuos, qumicos, fuidos corporales,

pelo, etc.)

Vigilancia vecinal/ Ciudadanos vigilantes: estas entdades

usualmente tenen contacto directo con la polica a travs de grupos

de vigilancia vecinal o centros comunitarios de la polica. Debern

ser considerados como una forma de vigilancia fsica en cuanto

estos puedan reportar cualquier observacin que hagan de t, tus

actvidades, amigos, etc. Tambin pueden proveer a la polica de

lugares de vigilancia en sus casas o negocios.

6. Vigilancia Tcnica

Como hemos dicho, la vigilancia tcnica consiste en la utlizacin de

aparatos o tecnologas para monitorear y/o grabar las actvidades

del objetvo. Hoy en da, la vigilancia tcnica esta propagada por la

sociedad, dada la entrega de nuevas tecnologas y equipamientos.

Telecomunicaciones

Telfonos, celulares, Internet, fax, y bipers son especialmente

vulnerables a la vigilancia dado el control del gobierno y las

corporaciones, y su uso de tecnologas digitales computarizadas en

los sistemas de telecomunicaciones. Estas permiten un gran acceso,

almacenamiento, retribucin y anlisis de las comunicaciones, sin la

necesidad de accesos fsicos a las residencias o lugares de trabajo.

Telfonos: Los telfonos pueden ser transformados en

aparatos actvos de escucha a travs de una tcnica conocida por a

hook switch bypass, incluso cuando no estn en uso. Los celulares

y telfonos inalmbricos estn entre las formas menos seguras de

comunicacin ya que pueden ser interceptadas por rastreadores que

podemos encontrar en el comercio.

Celulares: Los celulares, ya que operan a travs de satlites

y redes de torres trasmisoras, pueden ser usados para rastrear los

movimientos de una persona y su locacin. Los celulares tambin

pueden ser trasformados en aparatos actvos de escucha, incluso

cuando no estn en uso. Muchos de estos tambin tenen adosados

cmaras digitales y capacidades de video. La proliferacin de los

Seguridad y Contra-Vigilancia / 12

celulares y sus capacidades expanden de gran manera el potencial de

la vigilancia, mientras reducen la visibilidad del operador con cmara

(o sistema de comunicacin)

Computadores e Internet: Como los celulares, la Internet es

una muy insegura forma de comunicacin. Los emails que mandas,

o las paginas que visitas en tu computador personal, pueden ser

interceptas al igual que una llamada telefnica. Si tu computador es

reducido o robado por la polica, ellos pueden tener acceso a una gran

cantdad de informacin (como mails, vistas a paginas, documentos,

fotos) incluso si las has borrado. Esto es porque en vez de realmente

borrar la informacin, el disco duro de tu computador solo reescribe la

informacin si es que lo necesita. Encriptadores pueden ser instalados

en la computadora como una forma de deshabilitar la vigilancia,

impidiendo leer lo que escribes. Adems, cuando ests conectado

desde tu computador puedes bajar programas que deshabilitan a

otros computadores de tener acceso para recopilar informacin.

Cada vez que te conectas para revisar tu mail, esa locacin puede ser

rastreada a travs de la direccin del Protocolo de Internet (IP). El FBI

tene un programa que pueden bajar a tu computadora a travs del

mail el cual les proporciona acceso a tu actvidad en Internet. Estos

mtodos han sido utlizados para arrestar personas haciendo amenazas

por internet. En algunos casos, la polica identfca la direccin IP la

cual adquiere vigilancia en video del sospechoso aumentando las

amenazas. Tambin la polica comnmente revisa las cuentas de

Facebook de las personas o sitos similares en busca de textos, fotos o

videos incriminatorios.

Aparatos de Escucha

La vigilancia por audio es uno de los principales mtodos de grabar

conversaciones para buscar informacin o crear cargos criminales. De

hecho, investgaciones mult-millonarias y juicios estn comnmente

basados casi en su totalidad en conversaciones grabadas (personas

pueden hacer declaraciones incriminatorias para los policas

encubiertos o los informantes)

Dos aparatos de escucha inalambricos

disponibles en el mercado; el de arriba puede

ser enchufado a una fuente de energia en la

habitacion/vehiculo. La de abajo se conecta

a una bateria de 9V.

13 / Informacin contra el Estado Policial

Los aparatos de escucha, tambin conocidos como bichos, son

usualmente pequeos micrfonos atados a trasmisores y fuentes de

poder y son colocados en residencias, lugares de trabajo, vehculos,

etc. Pueden ser tan pequeos como 3 x 2.5 cm. Estos trasmiten a un

recibidor, que usualmente se encuentra en el rea (puestos cercanos

de vigilancia y/o vehculos). La proximidad del recibidor depender en

el rango efectvo del aparato. A veces, la polica tende a usar edifcios

abandonados, azoteas, u otras reas posando de trabajadores en

orden de recibir las trasmisiones del aparato.

Los aparatos ms comunes de escucha son inalmbricos y trasmiten al

recibidor cercano usando frecuencias de radio. Tienen que tener una

fuente de energa. En aparatos sofstcados, pequeas pero poderosas

bateras son usadas y pueden durar meses. En modelos ms baratos

paquetes de bateras son enganchados y escondidos junto al micrfono.

Por supuesto, mientras mas largo los paquetes de batera sean, ms

fcil de detectar son y tendrn que tarde o temprano ser remplazados

por bateras frescas. Los aparatos tambin pueden ser enganchados al

sistema elctrico de la casa o las fuentes de energa de un auto.

Otras formas de dispositvos de escucha pueden ser micrfonos

cableados, en donde un cable va desde el micrfono directamente al

recibidor, usualmente en una habitacin o departamento contnuo. Los

micrfonos cableados no necesitan una fuente de energa ya que son

alimentados por el monitor atreves del cable. Los micrfonos cableados

tenen mejor calidad de sonido pero nos son tan comnmente usados

hoy por su gran potencial de ser descubiertos (a travs del cable).

Los aparatos de escucha son puestos en lugares donde usualmente

ocurren las conversaciones, como el living, la cocina, piezas, y vehculos.

Pueden ser escondidos en los interruptores de la luz, tapas de la pared,

lmparas, detrs de cuadros, en el entretecho, paredes, conductos

de aire, etc. En operaciones de alto nivel, los aparatos tambin son

colocados en bancas del parque y cafs que son frecuentados por el

objetvo.

Tambin scanners y otras formas especializadas de equipos pueden

ser usados para localizar aparatos, estos no aseguran que un rea

sea segura. Las nuevas tecnologas pueden superar la localizacin de

los aparatos, y los bichos pueden ser apagados a control remoto,

cortando temporalmente las trasmisiones de radio frecuencia. El

dinero y esfuerzo gastados en adquirir ese tpo de equipos solo alertara

al equipo de vigilancia.

Seguridad y Contra-Vigilancia / 14

Como regla general, todos los espacios cerrados deben ser

considerados vulnerables a la vigilancia a travs de aparatos de

escucha, especialmente los que son frecuentados por miembros del

movimiento/asociados, etc.

Otros tpos de aparatos de escucha son aquellos

que estn en el cuerpo de informantes o infltrados.

Al igual que otros tpos de aparatos, estos tenen

un micrfono unido a un trasmisor y una batera.

Aparatos de escucha ms sofstcados pueden ser

encontrados en una enorme cantdad de objetos

(cmaras, lapiceras, relojes, mochilas, tazones,

etc.). Los aparatos de escucha son usados por el

FBI y la ATF en operaciones encubiertas en contra

de pandillas de motoqueros escondindolos en

bipers o bateras de celulares. Tienen botones

de on/of con los que pueden ser apagados si es

que un scanner est siendo usado para detectar

trasmisores escondidos.

Aparatos laser pueden ser usados para recopilar las vibraciones de

los vidrios y convertrlas en seales de audio, por lo tanto graban

conversaciones en ofcinas, departamentos, etc.

Micrfonos Parablicos

Poderosos micrfonos direccionales son

diseados para escuchar conversaciones

a una gran distancia. Tambin llamados

odos binicas, los micrfonos parablicos

son aparatos sujetados a mano con un

micrfono direccional y un disco adosado a

l. Los operadores usan audfonos. Algunos

micrfonos parablicos tenen un rango

efectvo de 300 metros. Las versiones civiles

son vendidas para la caza, y algunos son adosados a binoculares (los que

tendrn un pequeo micrfono direccional saliendo de su cuerpo).

Cmaras de Video

Los sistemas cerrados de televisin (CCTV) son uno de los ms comunes

y prolferos ejemplos de la vigilancia tcnica en la sociedad. En cada

Un aparato de escucha

estaba contenido en

este reloj.

15 / Informacin contra el Estado Policial

ciudad hay cientos de miles de cmaras CCTV, en tendas, bancos,

malls, ofcinas, escuelas, calles e intersecciones.

Para operaciones de vigilancia, cmaras CCTV

en miniatura son rutnariamente usadas.

Han grabado personas haciendo y vendiendo

drogas, armas, y bombas, tambin haciendo

declaraciones incriminatorias. Las mini

cmaras CCTV pueden ser tan pequeas

como una moneda de dimetro (con una

pequea apertura). Al igual que los aparatos

de escucha, las mini-cmaras pueden ser

escondidas en casi todo, como un bper, un oso

de peluche, un reproductor de VCR, un reloj, una radio, un detector

de humo, etc. ( tales aparatos estn disponibles en el comercio). En

un departamento o habitaciones de un motel o estructuras similares,

los equipos de vigilancia pueden tener acceso a travs de un pequeo

hoyo taladrado en la pared, el entretecho o el piso, insertando la

cmara (como se ah hecho en escondites de sospechosos).

Los mini aparatos CCTV tenen que tener una fuente de energa y un

trasmisor para entregar la informacin a un monitor cercano-al equipo

de vigilancia (o grabadoras). Como los aparatos de escucha, la fuente

de energa puede ser una batera adosada o un cable directamente

conectado al cableado de una residencia o la batera de un auto.

Cmaras sofstcadas tambin incluyen visin nocturna.

En casos donde la vigilancia fsica de un sospechoso es demasiado

difcil, o en actvidades ilegales que ocurren por grandes intervalos

de tempo, las mini cmaras CCTV son encubiertas fuera de la

residencia. Hay detectores de movimiento que solo graban cuando

existe algn movimiento. En Alemania el 2007 esta tcnica fue usada

para monitorear las residencias de sospechosos de realizar ataques

espordicos en el curso de varios meses. (cuando la vigilancia fsica fue

poco productva)

Poderosas cmaras de video han sido montadas en helicpteros,

planeadores o vehculos areos no tripulados (UAV). Estos vehculos

pueden estar o circular algn rea a grandes alttudes, virtualmente

fuera de vista o rango de escucha, y aun as individualizar rostros de

personas.

Muchos celulares o cmaras digitales tenen capacidad de video. Cada

vez mas fuerzas policiales instalan cmaras en sus autos. En el 2007, la

polica britnica instalo mini cmaras que pueden ser utlizadas desde

Mini-Camara CCTV

Seguridad y Contra-Vigilancia / 16

el uniforme de un ofcial para grabar incidentes y sospechosos. Con

pequeos fashes adosados. Tambin hay nuevos radios de hombro

utlizados por algunas fuerzas policiacas que tenen mini cmaras de

video o de fotos.

Fotografa Fija

El uso de cmaras de 35mm o cmaras digitales son una importante

herramienta para el trabajo de vigilancia. Son especialmente tles

para documentar o identfcar individuos, locaciones vehculos, etc. En

partcular los rollos de 35mm y las cmaras digitales de alta defnicin

proveen una clara y concisa imagen en comparacin a las de video. Las

fotografas deben ser tomadas por un operador con una lnea de visin

del objetvo. Con lentes zoom de alto poder, acercamientos pueden

ser realizados a grandes distancias.

Muchos celulares ahora tenen cmaras digitales instaladas que pueden

ser usadas para tomar fotos de personas, patentes, documentos, etc.

Aparatos Rastreadores

Usualmente adosados en el interior de los vehculos, estos aparatos

emiten una seal que puede ser rastreada por satlites y tecnologas

de celulares (el sistema de posicionamiento global: GPS). Cualquier

vehculo equipado con tecnologa GPS es capaz de ser rastreado (ej. La

red OnStar). Como hemos dicho, los celulares tambin son dispositvos

rastreables.

Una versin documentada de dispositvos

de rastreo usados por el FBI consiste en un

trasmisor GPS, una antena de celular, un

paquete de batera, y su caja correspondiente.

Estn son puestas en cajas negras de metal,

conectada a travs de cables, y adosadas a

la parte inferior de los vehculos por imanes

extremadamente fuertes. El paquete de batera

contene 4 pilas de lito tamao D, pequeos

cilindros de metal. La caja correspondiente es

del tamao de un libro pequeo. Con esto, la

locacin del dispositvo puede ser determinada

en algunos metros.

Los dispositvos de rastreo disponibles en el

comercio, tales como los Quicktrack GPS Tracker, consisten en una caja

Aparato de rastreo

ProScout (Tamao Biblia)

17 / Informacin contra el Estado Policial

de metal negra con potentes imanes. Son de 11 x 5,5 cm de tamao y

las bateras tenen una vida tl de 40 horas en modo de rastreo, y de

un mes en standby.

Recientes dispositvos comerciales de GPS son casi tan pequeos

como un reloj de mueca. Dispositvos sofstcados de rastreo pueden

ser instalados en cualquier parte del vehculo (no solo en la parte

inferior, esto es especialmente cierto si es que el vehculo es dejado

sin atencin por un largo periodo de tempo)

Una variante de los dispositvos de rastreo es

la Identfcacin De Radio Frecuencia (RFID), un

pequeo dispositvo (pequeo como un grano

de arroz), el cual emite una seal. Es usado

por corporaciones para rastrear cargamentos o

bienes y para prevenir robos. Los RFID miniaturas

son implantados quirrgicamente en la piel

por razones medicas (estos contenen todo el

historial mdico) al igual que por seguridad

(para potenciales vctmas de secuestro). El FBI

tambin ah usado el RFID o dispositvos GPS

para rastrear cargamentos de drogas.

Visin Nocturna e Imgenes Termales

Los dispositvos de visin nocturna (NVD) amplifcan la luz existente

de la luna o las estrellas, pudiendo as ver lo que de otra manera seria

completa oscuridad. Usualmente son imgenes verdosas y arenosas.

La visin nocturna puede ser limitada por la

falta de alguna fuente de luz, fuertes lluvias,

niebla, etc. Mientras que la visin nocturna

permite ver en la noche o en situaciones con

poca luminosidad, las imgenes termales

detectan alteraciones en la temperatura.

Las cmaras de imagen termal pueden

ver a travs de la niebla o el humo y es

rutnariamente usada por los bomberos

para descubrir los puntos de fuego tapados

por el denso humo. Motores de vehculos

recientemente usados, fguras humanas,

terra recin removida, etc. pueden tambin

ser detectadas. Equipos especializados de imagen termal son tambin

usados para monitorear el movimiento de personas dentro de una

GI JOE con Mira de Vision

Nocturna

Seguridad y Contra-Vigilancia / 18

estructura. Por estas razones, ambas visiones termales y nocturnas

son usadas con frecuencia por los helicpteros militares o policiacos.

De las dos, la NVD es la ms comnmente usada para ayudar en el

combate a soldados y equipos especializados de la polica. Ambos

dispositvos tanto termales como de visin nocturna pueden venir

en formas de lentes, binoculares o miras de rife. Son comnmente

usados en vigilancia rural cuando hay poca luz artfcial. Helicpteros,

planeadores o vehculos areos no tripulados (UAV) pueden ser

equipados con dispositvos de visin termal o nocturna.

Biomtrica

Es el uso de caracterstcas fsiolgicas individuales, tales como el

reconocimiento facial, scanner de iris, huellas digitales, postura y

forma de caminar, imagen total del cuerpo, etc. Dado el avance en las

computadoras y la tecnologa el uso de la biomtrica como forma de

identfcar y rastrear personas prolifera cada vez ms.

En trminos de

vigilancia, las tecnologas

biomtricas pueden ser

usadas para identfcar

o rastrear personas en

una multtud, basadas en

el reconocimiento fcil

y/o la imagen corporal.

Llamadas telefnicas

pueden ser analizadas

para identfcar las voces.

Las huellas digitales

pueden ser manualmente

digitalizadas para confrmar

o establecer identdades (en el lugar). Muchos pases estn ahora

adoptando caracterstcas biomtricas para las nuevas tarjetas de

identdad (licencias de conducir y pasaportes), incluyendo scanner

de iris y reconocimiento facial. Con el aumento de facilidades para

la industria, los gobiernos y ofcinas complejas, etc. cada vez ms de

estas requieren scanner biomtricos.

Vehculos Areos No Tripulados (UAV)

Los UAV son comnmente utlizados por fuerzas militares para la

Aparato para escanear Iris (izquerda)

19 / Informacin contra el Estado Policial

vigilancia y el reconocimiento. Hay muchos tpos de UAV, pero todos

sirven como una plataforma area de vigilancia que traen poderosas

equipos de cmara equipados con visin nocturna y visin termal. Son

controlados a control remoto por un operador en terra que observa

el patrn de vuelo del UAV a travs de la cmara abordo. Versiones

pequeas, tales como el Raven, Skylark o el EagleScan, son del tamao

de aeroplanos miniatura que pueden ser lanzados a mano. Tienen

pequeos tempos de vuelo y son hechos para ser usados en la lnea

de fuego de las tropas de combate que requieren el reconocimiento

de reas cercanas. Los UAV ms grandes pueden ser equipados con

misiles y han sido usados en objetvos de asesinato por el ejrcito

israel y estadounidense.

Satlites

Los satlites son usados por los militares, la inteligencia y las agencias

comerciales para una variedad de propsitos, incluyendo imagines

digitales, comunicaciones, navegacin, etc. Estos son lanzados en

orbitas especifcas, en las cuales se mantenen en el curso de su vida

(ms de 10 aos en algunos casos). Hay cientos de satlites en rbita

alrededor de la terra.

Los satlites espa mas avanzados son dispuestos por el gobierno

estadounidense, incluyendo la serie Key Hole (KH) de imgenes

satelitales. Las versiones KH-12 y KH-13 pueden identfcar objetos

pequeos desde 12cm en la terra (desde cientos de miles de

metros en el espacio). Tambin usan radares, laser, infrarrojos, y

sensores electromagntcos para ver a travs de nubes, bosques, e

incluso estructuras de concreto, creando imgenes y recopilando

informacin.

Las imgenes satelitales son primariamente usadas por la inteligencia

militar para monitorear movimientos de tropas, posicin de armas,

bases, puertos, cargamento de barcos, etc. Son limitados en su uso

de vigilancia individual ya que estn en rbita y no pueden cubrir

esttcamente un rea, y por lo tanto no pueden producir imgenes

a tempo real de una locacin especfca. Adems las imgenes areas

UAV Skylark usado por las Fuerzas

Canadienses en Afganistan

Seguridad y Contra-Vigilancia / 20

en cenital no son muy tles.

Otros satlites de vigilancia son los usados por SIGINT (seales de

inteligencia) las que monitorean el trafco de frecuencias de radio y

celulares. Hay alrededor de 100 satlites de seguridad nacional de los

estados unidos en rbita, los cuales de 6-7 trabajan con imgenes, y de

9-11 trabajan con SIGINT. Canad y otros estados aliados comparten

informacin a travs de redes estadounidenses como Echelon,

incluyendo informacin de los satlites espas.

7. Detectando la Vigilancia

Confrmar la vigilancia puede a menudo ser difcil. Es usualmente hecho

para determinar si es que la vigilancia existe (en orden de evadirla).

Por estas razones, la deteccin de la vigilancia obvia debe ser evadida.

Si es que los operadores piensan que el objetvo est familiarizado

con la contra-vigilancia, estos pueden volverse ms sofstcados en

su aproximacin, y pueden pensar que el objetvo est dispuesto a

realizar algunas actvidades ilegales.

En la mayora de los casos, los operadores de la vigilancia retrocedern

si es que creen que han sido detectados. La vigilancia en si puede

ser detenida. En otras situaciones, los equipos de vigilancia pueden

mantener el comando del objetvo incluso si son detectados (vigilancia

descubierta). La vigilancia obvia de la polica es a veces para intmidar

al objetvo siendo parte de una operacin de guerra sicolgica mucho

ms larga, usualmente diseada para neutralizar al objetvo a travs

del miedo y la paranoia.

Detectando la Vigilancia Fsica

La clave para la deteccin exitosa de la vigilancia es estar atentos y

observar los que nos rodea, incluyendo personas y vehculos. En

orden de identfcar potenciales operadores, has nota de su ropa,

tamao, formas de moverse, caracterstcas faciales (incluyendo el

estlo y el color de pelo, forma de la cabeza y cara, bigotes, marcas,

etc.). En partcular, cualquiera marca o caracterstca puede ayudar a

la retencin y la habilidad de luego identfcar a los mismos individuos

o vehculos.

La mayora de los operadores tratara de minimizar o neutralizar su

reconocimiento. La ropa o el cabello colorido o extrao, etc. sern

desechadas por la involuntaria atencin que reciben. Por lo tanto, la

mayora de los operadores sern reconocidos por su apariencia casual

21 / Informacin contra el Estado Policial

y desapercibida.

En orden de identfcar posibles operadores, empieza por observar a los

de tu alrededor. Asume que todos pueden ser potenciales operadores.

Comienza eliminando a los que tene menos posibilidades de estar

conectados con la vigilancia, en orden de enfocar a los que si estn.

Ten en cuenta que algunos equipos de vigilancia consisten en personas

que se ven como si no hubieran pasado los exmenes fsicos, y pueden

incluir pequeas ancianas asitcas, pequeos hombres gordos, etc.

La polica encubierta que ah infltrado pandillas de motoqueros, son

facilitados por su propio inters en tatuajes, dejando crecer sus cabellos

y no afeitndose. Es ms importante evaluar lo que las personas hacen

y su comportamiento en vez de su apariencia fsica.

Los vehculos pueden ser observados por su color, forma, modelo,

marcas notables, y patentes. De noche las siluetas del vehculo y la

posicin de sus luces delanteras pueden asistr a identfcar posibles

operadores.

Un punto importante en la deteccin de la vigilancia es observar a

un individuo y/o vehculo en una locacin, y luego en las locaciones

siguientes.

Caracterstcas Generales de los Operadores de la Vigilancia (A

Pie y Vehculos)

- Pueden ser de cualquier raza o etnia, tamao o forma,

viejos o jvenes.

- Usualmente evitaran el contacto directo de ojos y

pueden parecer extraos en su esfuerzo por lograrlo.

- Pueden parecer fuera de lugar, nerviosos y tensos

(porque lo estn).

- Pueden ser vistos o escuchados hablndole al micrfono

de su pecho, ajustndose los audfonos, o usando apartados de mano

para ajustar el volumen o la seal (contenidos en sus bolsillos).

- Pueden ser observados haciendo seas (con la mano,

la cabeza, etc.) o directamente hablando con otro miembro del equipo

de vigilancia.

Tcnicas para Detectar

Uno de los mejores momentos para detectar la vigilancia es cuando

una caja de vigilancia ah sido establecida en una locacin. Los equipos

de vigilancia son ms vulnerables de ser detectados durante esta fase

Seguridad y Contra-Vigilancia / 22

de las operaciones. En algunos casos, pueden estar quietos por horas

esperando que el objetvo se mueva o aparezca.

Los Puestos de Observacin en departamentos o casas pueden ser a

veces identfcados por la falta de actvidad, luces apagadas, o cortnas,

u otras formas de cubrir las ventanas. Ya que estn hechas para mirara

hacia fuera, y no para que los vean hacia dentro. En orden de ver hacia

fuera, pueden tener una pequea apertura donde colocar el lente de

una cmara o el telescopio.

Posibles locaciones para PO pueden ser observadas desde la locacin

del objetvo (usando el mtodo descrito arriba) como tambin cuando

entra o sale del rea. Para los equipos de vigilancia, la locacin ideal es

un buen punto en la lnea de visin de la puerta principal del objetvo

y su vehculo.

Mientras ms familiarizado se est con el vecindario, mas fcil ser

identfcar vehculos nuevos o incluso vecinos, ambos pueden ser

potenciales vigilantes. A veces es poco prctco para la polica arrendar

o usar los departamentos o casas de civiles. Cuando esto sucede

ocupan un vehculo como Puesto de Observacin.

Si es que un vehculo es usado como Puesto de Observacin, es

usualmente una van, mini van, furgn, o camioneta cubierta lo

sufcientemente grande para almacenar operadores y equipos

de vigilancia. Al igual que el escenario del departamento, un PO

de vehculo ser reconocible por su falta de actvidad y por la nula

capacidad de ver dentro de la parte del compartmiento. Cortnas u

otras formas de cubrir sern puestas en las ventanas. PO de vehculos

pueden estar estacionados por das o ser movidos y remplazados. Un

posible indicador de la vigilancia es la presencia constante de vehculos

con compartmiento trasero.

Si es que un vehculo coincide con estas caracterstcas y es estacionado

y luego el conductor se aleja caminando y se sube a otro vehculo,

puede ser un potencial puesto de observacin. En algunos casos la

polica puede estacionar un auto normal de pasajeros con un operador

escondido en la cajuela. El operador puede monitorear un trasmisor

y/o una video grabadora de las actvidades a travs de un hoyo en la

cerradura.

Una variacin del PO de vehculo es estacionar un auto con algn tpo

de dispositvo para recibir o grabar las trasmisiones de algn emisor

cercano (en un edifcio, o una persona) o tener instalado una cmara

CCTV. El operador deja el auto el tempo necesario para la operacin

de vigilancia y lo recoge luego.

23 / Informacin contra el Estado Policial

******

Cuando se deja una locacin, sea en vehculo o a pie, el objetvo

individual discretamente observara por signos de un gatllo (un

operador en la lnea de visin) como tambin al seguidor- una persona

o vehculo que tambin se retra y empieza a seguirlo.

Una persona tambin puede caminar por el vecindario y observar por

posible vigilancia. Llendo y luego volviendo (doble vuelta)- como si

algo se olvidara esto puede forzar a los operadores a restablecer la

caja de vigilancia, potencialmente exponindose.

Otra ocasin en la que los operadores de la vigilancia son vulnerables

a ser descubiertos es durante las transiciones de pie a vehculo o

viceversa. Observar a personas que se apuran demasiado en entrar a

un vehculo, o salir de ellos abruptamente, etc.

Durante la vigilancia mvil, es a menudo las reacciones de los operadores

las que revelaran su actvidad. Algunos de estos son subconscientes y

se convierten en parte de la rutna de la operacin de la vigilancia.

Por ejemplo, refejando es cuando el operador de vigilancia duplica

tus acciones para seguirte el paso, especialmente en vigilancia con

vehculos. Marcando el paso es cuando se mantene la misma distancia

constante entre ellos y el objetvo, acelerando o alentndose para

seguir el paso.

Tomando ciertas rutas o acciones, los operadores de vigilancia tambin

pueden ser expuestos con la guardia baja.

Movindose a travs de terrenos

canalizados se puede exponer a los

operadores de vigilancia observndolos.

Los terrenos canalizados son cuando todo

el trfco (a pie o vehculo) deben pasar a

travs de un restringido pasaje o apertura.

Un puente es un ejemplo de tal terreno,

un tnel, etc. En orden de mantener el

comando, un equipo de vigilancia deber

ser asignado a entrar y cruzar el terreno.

A pie un objetvo puede caminar hasta la

mitad de un puente, detenerse como si

disfrutara del paisaje, luego darse vuelta

y volver (vuelta en u) para ver la respuesta

de otras personas a pie.

Cuando se camina o se maneja, repentnas vueltas en u pueden forzar

Terreno Canalizado: el operador

debe atravezar el puente para

mantener el control del objetvo.

Seguridad y Contra-Vigilancia / 24

a los operadores de vigilancia a una respuesta, por lo tanto revelar su

actvidad. Los operadores pobremente entrenados o sin experiencia

rpidamente darn la vuelta en u y retomaran el seguimiento. Un

agente mejor entrenado pasara de largo y luego girara, entregando el

comando del objetco a otro vehculo/operador.

Cuando se camina o maneja, una curva ciega

puede usarse para forzar alguna respuesta

inesperada del operador de vigilancia. Una

curva ciega es cuando se gira inesperadamente

en una esquina en donde el objetvo se detene

y espera observar las acciones de un potencial

operador de vigilancia. Una respuesta estndar

de la vigilancia ser seguir su camino pasando

la esquina mirando disimuladamente las

acciones del objetvo. l/Ella comunicara esto a

los otros operadores y pasara el comando a otro

miembro del equipo. Los operadores menos experimentados pueden

simplemente girar en la esquina y verse enfrentados con el objetvo,

posiblemente forzando una reaccin inesperada.

A pie, la nica oportunidad para discretamente observar hacia atrs

es en una interseccin. Cruzar repentnamente en la mitad de la calle

(jaywalk) tambin permite vistas hacia atrs y puede atrapar a los

operadores fuera de guardia. Entrando en locales pblicos, tales como

malls, complejos de ofcina, etc. puede forzar a la vigilancia a entrar

contgo y exponerse a una observacin ms cercana. Llendo de arriba

Respuesta estandar a las vueltas en U: el vehiculo controlador contnua

derecho, mientras el vehiculo de apoyo da la vuelta para comenzar el

seguimiento.

Curva Ciega

25 / Informacin contra el Estado Policial

o abajo por una serie de escaleras permite giros de 180 grados para

observar hacia atrs. Los elevadores pueden forzar a los operadores

a una proximidad ms cercana. Mltples niveles tambin permiten al

objetvo observar grandes reas desde una posicin dominante y en

altura.

El transporte pblico tambin puede ser usado para detectar la

vigilancia. Subindose a buses o metros pueden forzar a los operadores

a disminuir proximidades o el riesgo de perder el comando. Cuando

los operadores tenen que subirse a un medio de trasporte pblico

junto al objetvo, proveen una buena exposicin de las caracterstcas

faciales y puede provocar respuestas poco naturales de los operadores.

Observar aquellos que llegan a las paradas de bus despus de t y

abordan el mismo bus que t, como tambin aquellos que estn ya en

el bus y se sientan detrs de t, o aquellos que se suben en las paradas

subsiguientes. Los operadores a pie pueden ser desechados luego

de que el objetvo se baje, por lo tanto si es que un mismo vehculo

es visto cerca de la ruta del bus, o incluso siguindolo, podra ser un

indicador de la vigilancia.

En autopistas, estacionarse en las reas de descanso puede forzar a

la vigilancia a retroceder y esperar. Manejando a travs del rea de

descanso, un objetvo puede observar que vehculos se encuentran

en el lugar para luego identfcarlos en las locaciones subsiguientes.

Al igual que en el metro, las autopistas se caracterizan por las grandes

velocidades que pueden exponer a los operadores fuera de guardia.

Rampas de salida, curvas, reas de descanso, vueltas en u, curvas

ciegas, etc. pueden ser explotadas a tu favor en las autopistas. Las

autopistas tambin ofrecen una observacin de largo rango y por

extendidos periodos de tempo.

En ambas vigilancias a pie y vehculo, el comando puede ser cambiado

frecuentemente para minimizar la exposicin de los operadores. A

menudo, impredecibles o repentnos movimientos pueden forzar

a los equipos de vigilancia a reaccionar. Sin embargo, si tu patrn a

este punto ah sido rutnario y predecible, los operadores podran

sospechar. La deteccin de la vigilancia es mejor cuando es encubierta

dentro de lo posible. En vehculo usa los espejos retrovisores. Colocarse

lentes oscuros puede tambin aadir una observacin ms discreta

escondiendo los ojos.

Rural: Desde nuestra locacin potenciales PO pueden ser

identfcados. Ellos tenen que tener una lnea de visin para observar.

La nica forma posible de encontrar los PO es fsicamente recorrer

Seguridad y Contra-Vigilancia / 26

el rea. Los sitos de PO pueden ser identfcados por ser lugares

alterados o distorsionados en pos de sentarse o dormir en ellos, al

igual que caminos, literas, equipo botado por los operadores, etc. El

conocimiento de caminos puede asistr de gran forma para identfcar

sitos de PO. En trminos largos PO pueden consistr en escondites

dejados en el lugar. Su deteccin puede ser complementada con

perros, como tambin la observacin de la respuesta de animales y

aves (en muchas redadas policiales, los perros son los primeros en ser

baleados).

Detectando la Vigilancia Tcnica

La vigilancia tcnica es difcil de detectar, especialmente si

corresponden a telecomunicaciones. Una regla general en cuanto a

la vigilancia tcnica es asumir que esta siempre es posible y proteger

la informacin como si fuera objetvo de la vigilancia. Incluso usando

contra-medidas tecnolgicas para detectar aparatos o tecnologa

de vigilancia no garantza la seguridad. Nuestro enemigo tene lejos

mejores recursos tecnolgicos, incluyendo acceso a facilidades de

las telecomunicaciones, corporaciones, etc. Esto determina nuestros

propsitos de seguridad contra la vigilancia tcnica.

Uno de los propsitos de la vigilancia fsica es facilitar a los agentes de la

inteligencia policial planes para poder irrumpir en orden de colocar los

aparatos tcnicos. Equipos especializados de entrada pueden primero

irrumpir en la residencia, lugar de trabajo, o vehculo y fotografar las

paredes interiores, fsuras, capas, objetos, etc. Con esto determinan

las mejores locaciones y tpos de aparato para ser usados. Luego se

van, preparan los aparatos, y regresan.

En muchos casos, no hay seales obvias de irrupcin y nada es tomado.

Si es que hay perros dentro de la casa, estos pueden actuar raro debido

a aparatos ultra-snicos usados para cubrir las irrupciones de la polica.

En otros casos, robos pueden ser escenifcados. Equipos de reparadores

del telfono, la TV, elctricos, o plomeros pueden ser usados para ganar

acceso. Un cooperador arrendatario puede proveer llaves. Las redadas

y allanamientos son tambin buenos momentos para que los aparatos

sean puestos en su lugar. Objetos decomisados por la polica durante

redadas, tales como computadores, reproductores de VCR, etc. y luego

devueltos pueden tener aparatos instalados. Los mismo es cierto para

vehculos impounded durante la noche o regalos inesperados como

estreos o TVs (caballos de troya). Un posible indicador de vigilancia

electrnica (bichos o cmaras trasmitendo) son irregularidades en la

27 / Informacin contra el Estado Policial

radio, TV o conexiones de celulares.

Antes de la tecnologa digital, los pinchazos de telfono eran torpes y a

menudo resultaban en sonidos crujientes, volmenes bajos, etc. Hoy,

el pinchazo de un telfono puede ser echo efcientemente sin sonidos

delatores.

La bsqueda de aparatos tcnicos debe ser conducida los ms

discretamente posible, llevndola a cabo mientras se pretende hacer

el aseo, etc. En algunos casos, sospechosos han sido allanados luego de

haber encontrado aparatos de escucha en sus residencias o vehculos.

La bsqueda debe hacerse sistemtca y planeada, desde el techo hasta

el piso, incluyendo todos los objetos, aparatos, interruptores de luz,

enchufes, arreglos en la luz, tomas de aire, detectores de humo, etc.

en cada habitacin. En las superfcies de las paredes, pequeos trozos

de diferente color, diferencias en la textura, o pequeas hendiduras,

pueden ser detectadas. Usando pequeos destellos de fash para

enfocar reas de reducido tamao ayuda en la observacin. Todos

los artculos electrnicos deben ser desmantelados e inspeccionados,

todos los cuadros y espejos movidos. Las alfombras y las cortnas deben

ser revisadas, al igual que las plantas, los muebles, escritorios, etc.

Aparatos de escucha o mini-cmaras pueden ser introducidas en una

locacin como caballos de Troya, escondidas en regalos como relojes,

radios, reproductores de CD, televisores miniaturas, etc.

La bsqueda en vehculos debe ser llevada a cabo luego de un lavado

de auto. Estaciona el vehculo en un lugar discreto (por ejemplo un

garaje) e inspeccionar debajo del auto por aparatos pegados a travs

de imanes. Mira dentro del maletero y el motor. Tambin en el interior,

incluyendo techo, paneles de las puertas, tablero, espejos, asientos,

en bsqueda de aparatos.

Aparatos de escucha que funcionen con radio frecuencias pueden ser

detectados a travs de monitores RF. Si es que radios, televisores, o

telfonos empiezan a tomar frecuencias distntas, tener esttca, o

comportarse extrao, podra ser un indicador de estar vigilado.

Si es que aparatos tcnicos son encontrados, es una confrmacin

clara de la vigilancia. Lo que se hace con esta informacin depender

de la situacin. Los aparatos pueden ser dejados en su lugar, ya que

removindolos pueden promover una redada de la polica en orden

de buscar el aparato y/o remplazarlos por aparatos ms sofstcados.

Puedes proveer informacin falsa. O en el ltmo momento, cambiar a

otro vehculo los aparatos de rastreo, etc.

Seguridad y Contra-Vigilancia / 28

Seguridad contra la vigilancia tcnica

En espacios cerrados como habitaciones o vehculos conocidos por la

inteligencia policial, o cualquier medio de telecomunicacin, es casi

imposible asegurarse contra la vigilancia tcnica. Cuando informacin

protegida o actvidades deben ser discutdas, evita todos los espacios

cerrados asociados con uno u otros miembros del movimiento, y evita

usar las telecomunicaciones. La mejor forma de comunicarse es cara

a cara.

La regla es: contra la alta tecnologa, usa la baja tecnologa (o no

uses tecnologa). No trates de sobrepasar la vigilancia tcnica usando

medios tcnicos.

Telecomunicaciones

Asume que todas las telecomunicaciones son vulnerables a la vigilancia

y evita discutr informacin protegida o actvidades por telfono,

internet, etc. Desde que las operaciones de contra-insurgencia estn

basadas en todas las fuentes, evita discutr informacin personal

por telfono e internet, incluyendo rumores, cahuines, o detalles

privados de vidas individuales. Usa cdigos de palabras y nombres

pre-arreglados si es que es necesario usar las telecomunicaciones.

Celulares

Los celulares pueden ser usados como dispositvos de rastreo y

escucha y no deben ser llevados con uno durante ninguna actvidad

secreta o cuando se discuten materias sensibles. Las bateras deben

ser removidas.

Computadores e Internet

Las siguientes recomendaciones bsicas son de A Practcal Security

Handbook for Actvist & Campaign (Un Manual Prctco de Seguridad

para Actvistas y Campaas), publicada por la resistencia en el Reino

Unido (www.ActvistSecurity.org). Sobre todo, sin embargo, todas

las telecomunicaciones deben ser consideradas formas inseguras de

comunicarse.

Seguridad del Computador

1. Instala y regularmente actualiza programas de ant-virus

y frewall. Programas grats tales como AVG (www.grisof.com) y

ZoneAlarm (www.zonealarm.com) estn disponibles para Windows. El

asunto importante es que actves las actualizaciones automtcas para

que siempre tengas la ltma versin.

2. Instala un detector de programas espas como el Ad-Aware

29 / Informacin contra el Estado Policial

que se encuentra grats en www.lavasof.de

3. Borrar archivos no signifca removerlos del disco duro, etc. En

orden de hacer esto es necesarios limpiarlo apropiadamente, usando

un programa dedicado para eso. Algunas recomendaciones son el

Clean Disk Security y el PGP.

4. Encripta cualquier archivo sensible en tu computador, CD, o

diskete usando un programa como el PGP (o GPG). Idealmente, pondrs

todos los archivos en un archivo ms grande (usando WinZip o StufIt)

y lo encriptas. Esto signifca que incluso los nombres de los archivos

estarn escondidos. Limpia los archivos originales. Esto debe ser cada

noche cuando termines de usar tu computador, Alternatvamente usa

la encriptacin de discos.

5. Escoge contraseas que sean efectvas mayores a 16

caracteres, incluyendo maysculas y minsculas, nmeros y smbolos

si es que se permiten. Contraseas dbiles son rotas con facilidad.

Las contraseas para proteger computadores no son seguras para

los infltradores preparados por lo tanto la encriptacin de cualquier

archivo sensible es necesaria.

- Las contraseas deben ser cambiadas regularmente

- No las escribas y las pegues debajo de tu silla o escritorio

este es el primer lugar donde los espas buscan.

- No las hagas basados en nombres de la familia, mascotas o

fechas de nacimiento

- No uses palabras simplemente del diccionario.

6. Respalda tu computador por si lo roban, pero guarda los

respaldos en algn lugar seguro.

7. Considera cambiar tu sistema operatvo Windows por otros

sistemas como Linux o Mac.

8. Evita los teclados inalmbricos ya que pueden trasmitr a

distancia al igual que a tu computador.

9. Mantn la informacin sensible/importante y las llaves PGP en

aparatos removibles como tarjetas de memoria o pendrives.

Privacidad en Internet

1. Los Emails no son seguros, y son monitoreados con facilidad.

Para mantenerlos privados, usa la encriptacin PGP (www.pgpi.com).

No digas nada en un mail que no tengas preparado para justfcarlo en

una corte.

Si es que quieres contactarte con una persona sin que ellos sepan

quin es tu contacto prepara cuentas de mail falsasy usa estas en vez

Seguridad y Contra-Vigilancia / 30

de las otras. Considera usar el sistema de botar emails (no mandes los

mails, gurdalos como borradores te comunicaras con otros a travs

de los borradores dejados en el mail).

2. Mantente atento de los spam mail no solicitados, incluso si

lucen genuinos, como de un banco. Nunca compres nada, o cliquees

en los enlaces a pginas web contenidos en mail no solicitados.

3. Cada vez que accedes a internet dejas un rastro que puede

ser usado para llegar a t. Si es que visitas una pgina web que no

quieres que la gente sepa que estas interesado, usa un programa de

anonimato para la web o un cibercaf. Si sospechas que estas siendo

monitoreado, no hagas nada sensible desde el computador de tu casa.

Cudate de las cmaras CCTV en los cibercafs por lo tanto elije los

pequeos y obscuros (o usa un disfraz)

Aparatos de escucha/Mini-Cmaras

Para protegerte contra la entrada y colocacin de aparatos en una

residencia o vehculo, usa medidas estndar antrrobo. Esto incluye

buenas y fuertes cerraduras y candados en puertas y ventanas, alarmas,

cmaras de vigilancia, y perros. Los vehculos pueden ser estacionados

en garajes seguros con sistemas de alarma. Ninguna de estas medidas

garantza seguridad contra entradas encubiertas, sin embargo.

Pandillas de motoqueros comenzaron a usar scanners en sus

residencias y clubes para detectar trasmisores escondidos en infltrados

o informantes. En respuesta, la polica creo grabadoras con formas de

bper e interruptores de on/of por lo que s se sabe que usaran un

scanner el aparato puede ser apagado.

Los motoqueros tambin compraron e instalaron sistemas de

cmaras CCTV es sus residencias, laboratorios de droga, y clubes, para

monitorear entradas escondidas o a la fuerza. Grabadoras escondidas

que se actvan con la voz son tambin usadas en un esfuerzo por

identfcar entradas a escondidas.

Para perturbar la vigilancia policial, las pandillas de motoqueros

tenen entradas vigiladas y patrullas por lo menos a 4 cuadras a la

redonda del punto de encuentro (club, casa, etc.). Esto obliga a los

operadores encubiertos a retroceder y encontrar reas seguras desde

donde puedan recibir las trasmisiones. Otra tcnica es encontrarse en

una locacin (un punto rendezvous) y luego ir a otra, solo conocida

para algunos seleccionados, esto ofrece un buen terreno contra la

vigilancia. En un caso, los motoqueros se juntaron en un rea rural

cerca del aeropuerto, limitando el uso de un avin pequeo usado

31 / Informacin contra el Estado Policial

como recibidor de respaldo.

Para neutralizar aparatos de escucha, los motoqueros empezaron

a usar dry-erease o chalk-boards para escribir informacin secreta y

despus borrarla. Escribir notas en un pedazo de papel contra una

superfcie plana (para evitar impresiones) y luego destruirlo es una

variante de esta tcnica.

Para evitar aparatos de escucha (micrfonos parablicos), conduce

conversaciones secretas mientras caminas por reas cerradas o con

mucha interferencia.

Usando cdigos de palabras o nmeros pre arregladas para evitar

referirse a cierta informacin.

Cdigo: letra-numero. Escoge una palabra de 10 letras en donde no se

repita ninguna letra y asgnale un nmero a cada letra:

J A M E S B R O W N

1 2 3 4 5 6 7 8 9 0

Ejemplo: WRNE-WBNA = 974-9602

Cdigo en el telfono: El cantante negro

Aparatos Rastreadores

Para contrarrestar el uso de aparatos rastreadores, no uses tu vehculo

personal para ninguna actvidad secreta. Los modelos de autos ms

nuevos vienen con rastreadores GPS integrados, como los On-Star.

Muchas compaas que arriendan autos estn

instalando aparatos GPS para rastrear sus

autos. Es posible tambin que la polica instale

un rastreador GPS en una bicicleta. Cualquier

vehculo usado para burlar la vigilancia debe

ser frio- sin ninguna ligazn contgo o

cualquier compaero.

Vigilancia Area y Visin Nocturna

Para evadir la vigilancia area ve dentro de

malls, edifcios de apartamentos, estaciones

de transito, o cualquier edifcio que tenga mltples salidas y grandes

multtudes. Cmbiate la chaqueta y el gorro si es posible. Para evadir

la vigilancia area de noche (visin nocturna/termal) en una rea

urbana o suburbana, ve dentro de edifcios grandes, bajo puentes de

concreto, debajo de vehculos, dentro de sistemas de alcantarillas o

tneles, etc.

En reas rurales ve debajo de puentes, tuberas de drenaje, bajo el

Rastreador GPS

WorldTracker, disponible

en el mercado.

Seguridad y Contra-Vigilancia / 32

agua, cuevas, bosques espesos, tneles, etc. para evadir vehculos

areos en la noche.

Un peligro al esconderse en posiciones fjas es que si estas siendo

ya monitoreado por la vigilancia area ellos vern esto y dirigirn las

unidades de terra a tu locacin. Puedes no enterarte que estas siendo

observado ya que la vigilancia area est siendo conducida en una

alttud ms all de tu rango de escucha.

Algunas medidas reportadas para usar en contra de las imgenes infra-

rojas y termales incluyen el uso de mantas de supervivencia, una

manta de aluminio que atrapa el calor del cuerpo (y reduce las seales

trmicas) y sumergirse bajo el agua (que tambin reduce las seales

trmicas).

8. Vigilancia y Evasin

Acciones contra la vigilancia son usualmente usadas en orden de evadir

la inteligencia policial mientras se llevan a cabo actvidades secretas.

Para prepararse en la contra-vigilancia, un individuo objetvo debe

tomar en cuenta sus patrones de movimiento y actvidades sobre el

periodo de tempo previo. Esto identfca posibles tempos, locaciones,

o mtodos con los cuales evadir la vigilancia. Lugo de un largo tempo

vigilando, los operadores pueden caer ellos mismo como vctmas

de esta rutna y convertrse vulnerables para acciones de contra-

vigilancia.

La meta principal de la contra-vigilancia es evadir a los agentes de

inteligencia de la polica. Si se es capaz de escapar al stakeout o caja

de vigilancia inicial, por ejemplo, el objetvo derrota la vigilancia y se

puede mover sin la amenaza de ser observado. Las tcnicas usadas

para detectar la vigilancia, como las vueltas en u, ir y devolverse,

esquinas ciegas, etc., tambin pueden ser usadas y construidas para

evadir la vigilancia.

Evadir stakeouts o cajas de vigilancia se puede hacer desde cualquier

locacin no necesariamente de nuestra residencia. Locaciones pblicas

con mltples e incluso escondidas salidas pueden ser usadas. El

transito pblico puede ser utlizado para quebrar equipos de vigilancia

dirigindolos a una locacin ms cmoda, etc.

Los Disfraces pueden ser de gran ayuda para acciones de contra-

vigilancia. Los operadores deben reconocer al objetvo para poder

seguirlo/la. Aunque las caracterstcas faciales son la mejor forma de

reconocer a un individuo en especfco, los operadores tambin se

fjan en la contextura corporal, la vestmenta y los gestos. La apariencia

33 / Informacin contra el Estado Policial

fsica de uno puede ser alterada de muchas maneras:

- Ropa ancha o suelta pueden alterar la forma.

llenndola uno se puede ver ms ancho y grande.

- Cambiando el estlo de la ropa y los colores.

- Cambiando la postura y forma de caminar.

- Usando pelucas o maquillaje de teatro.

Si es el uso de un disfraz es detectado, los operadores de la vigilancia

asumirn que el objetvo est tratando de evadir sus esfuerzos y est

preparando algn tpo de actvidad protegida.

Gran cuidado y mucho planeamiento debe ser puesto en cualquier

accione de contra-vigilancia, y los disfraces deben ser efectvos. Las

consideraciones tambin tenen que tener en cuenta cambiarse los

zapatos.

En un ambiente urbano, las acciones de contra-vigilancia llevadas a

cabo a pie tenen ms chances de ser efectvas que aquellas hechas en

vehculo. Hay reas limitadas donde un vehculo puede viajar (calles,

autopistas, callejones, garajes, etc.). Adems, pueden tener algn

aparato de rastreo atado a la carrocera, as que no importa cuntas

curvas o vueltas en u sean usadas, los operadores aun sabrn donde

est el vehculo.

En contraste, los viajes a pie casi no tenen lmites. Los objetvos que

se mueven a pie pueden explotar el terreno y las rutas de viaje para

quebrar o eludir a los equipos de vigilancia. El transporte pblico,

especialmente los metros, son difciles de seguir para los operadores,

debido a las altas velocidades, la habilidad para cambiar de direccin,

mltples salidas de las estaciones, etc. Las locaciones pblicas como

malls, complejos de ofcinas, etc., tambin son locaciones difciles dada

las mltples salidas, diferentes niveles de piso, elevadores, escaleras,

etc. En una emergencia (como una alarma de incendios) los operadores

tenen aun ms difcultades de seguir a un objetvo.

Evadir la vigilancia siempre es ms fcil de noche o con mal clima

(como una tormenta), en orden de limitar la visibilidad.

En una ambiente urbano, y en una locacin publica, es a menudo

que los movimientos ms ilgicos son los que pueden identfcar

operadores o limitar su capacidad de seguimiento (lo que tambin

puede alertar a los operadores que se est haciendo algn tpo de

accin ant-vigilancia). Tomar un elevador y subir un piso y luego bajar

es ilgico, cualquier otra persona que lo haga ser muy sospechosa.

Esperar en las paradas de buses o en la estaciones del metro mientras

pasan puede forzar a los operadores a abordar alguno de estos, o

Seguridad y Contra-Vigilancia / 34

arriesgarse a la exposicin. Tomar un bus o un metro hasta el fnal

de la lnea y luego regresarse puede tambin identfcar a potenciales

operadores. Subindose o bajndose del trasporte pblico repetdas

veces puede a la larga romper equipos de vigilancia.

9. Informantes e Infltrados

Los informantes e infltrados son espas que recopilan informacin de

la resistencia y se la proveen al enemigo. Tambin pueden tomar un

papel ms actvo. Estos actos pueden resultar en capturas, arrestos,

aprisionamientos y muertes. El trmino colaborador es usado para

cualquier miembro o ciudadano que adhiera a asistr a nuestro

enemigo.

Los informantes e infltrados proveen nica y especial inteligencia

humana (como estados emocionales, planes, intenciones, etc.) que

no pueden ser recopiladas de ninguna otra forma. En adicin, los

infltrados y colaboradores pueden fsicamente perturbar o sabotear

actvidades del movimiento. Pueden difundir desinformaciones o

mitos maliciosos, creando divisin y paranoia. Tambin pueden granar

declaraciones o acciones incriminatorias. Pero por sobre todo, son

una parte esencial y elemento actvo en las operaciones de contra-

insurgencia como tambin las investgaciones criminales.

Los Informantes son persona reclutadas por las fuerzas de seguridad

estatales para proveer informacin. Ellos son civiles, usualmente amigos

o asociados del grupo objetvo. Pueden ser camaradas amargados que

se sienten ofendidos o incluso traicionados por el grupo. O, pueden

ser miembros genuinos arrestados y sometdos bajo presin. La polica

se refere a estos como Informantes Confdenciales o Fuentes

Confdenciales.

Un mtodo estndar para reclutar informantes es encontrar personas

(dentro o cerca del grupo) con problemas. Las personas ms vulnerables

para convertrse en informantes son aquellos que buscan proteccin,

que buscan venganza, drogadictos, alcohlicos, aquellos que sufren

de algn trauma o defciencia mental, aquellos que enfrentan largas

sentencias en prisin y aquellos en situaciones comprometedoras

(chantaje). La intmidacin y coercin pueden ser usadas tambin para

convertr a una persona en informante. El dinero puede ser un factor

motvador en hacer que una persona se vuelva informante, y mantener

sus servicios en un extendido periodo de tempo.

Potenciales informantes tambin pueden ser identfcados por la

35 / Informacin contra el Estado Policial

vigilancia. Relaciones personales, problemas con dinero o drogas,

actvidades sexuales, confictos de personalidad, luchas de poder

internas, etc., son todas analizadas en orden de encontrar alguna

apertura por donde adherir presin sobre un potencial informante.

Miembros del movimiento que son arrestados y sujetos a presin

pueden quebrarse y colaborar con la polica. En algunos casos, esto

puede resultar con el poco compromiso en la lucha. Es importante que

los miembros no sean presionados, cohesionados, o intmidados para

realizar una accin, si no que lo hagan por una fuerte creencia de lo

que se est haciendo. Estudios han demostrado que los que ms se

resisten a la tortura son motvados por sus creencias, no por el inters

econmico personal o prestgio social, por ejemplo.

Una vez que la persona se convierte en informante, es enormemente

dependiente de sus manejadores de la inteligencia policial para su

proteccin, habiendo traicionado a sus amigos y compaeros. Los

informantes pueden ser miembros con un perfl bajo o asociados

que silenciosamente recopilan informacin y observan, mientras

otros pueden ser animados para convertrse en ms actvos por sus

manejadores, actuando como agentes provocadores (un informante

o agente que provoca a la accin, usualmente ilegal la que gua a un

arresto).