Professional Documents

Culture Documents

Auditoría forense sistemas informáticos El Salvador

Uploaded by

alex3993Original Description:

Original Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Auditoría forense sistemas informáticos El Salvador

Uploaded by

alex3993Copyright:

Available Formats

AUDITORIA FORENSE DE SISTEMAS INFORMATICOS EN EL SALVADOR

Yuri Alexander Fermn Melara Edgar Antonio Martnez Portillo

Escuela de Computacin, Universidad Don Bosco Soyapango, El Salvador

yuri_ferman9@outlook.com edgar_martinez11@hotmail.com

RESUMEN El presente artculo consiste en dar a conocer el tema de la auditoria forense de sistemas informticos, destacando su principal funcin la cual es la bsqueda de informacin a travs de una investigacin la cual pueda ser de utilidad para el descubrimiento de evidencias de como se ha penetrado o vulnerado algn sistema informtico, esto quiere decir encontrar pruebas suficientes para luego pasar a la siguiente parte la cual consiste presentar informes especficos para poder solucionar el problema. Adems el documento describe acerca de la importancia y los beneficios que ofrece la auditoria forense y tambin se menciona en forma resumida el uso que tiene en EL Salvador.

B. Qu son los delitos informticos?

Son actos criminales en los cuales se encuentran involucrados las computadoras. 1. Delitos directamente contra computadoras 2. Delitos donde la computadora contiene evidencia 3. Delitos donde la computadora es utilizada para cometer el crimen

C. Evidencia Digital

La evidencia computacional es nica, cuando se la compara con otras formas de evidencia documental. A diferencia de la documentacin en papel, la evidencia computacional es frgil y una copia de un documento almacenado en un archivo es idntica al original. Otro aspecto nico de la evidencia computacional es el potencial de realizar copias no autorizadas de archivos, sin dejar rastros de que se realiz una copia.

I. INTRODUCCION

La informtica forense con el pasar de los aos ha adquirido mucha importancia con respecto a la informacin electrnica, y esto se debe principalmente a que la mayora de empresas mantienen toda su informacin de gran importancia en equipos informticos ya que en la actualidad se les es ms conveniente y de mayor utilidad que su informacin este almacenada en una computadora, pero llevar una informacin en un equipo informtico puede ocasionar problemas con su informacin confidencial ya sea por algn descuido o mal uso de un empleado, debido a esto ocurren crmenes informticos en los cuales pierden informacin o afectan el funcionamiento del equipo, entonces es cuando entra en juego la informtica forense la cual se encarga de recolectar todo tipo de pistas en el equipo o en la red informtica para luego analizarlas y finalmente poder dar con los responsable de dicho crimen.

C. Importancia de la informtica forense

La informtica forense es de gran importancia para la resolucin de problemas que tengan que ver con sistemas informticos, ya que esta es especialista en obtener una gran cantidad de evidencias y entregar informes detallados con las conclusiones a las que han llegado, y si es posible tambin recupera la informacin que se han robado o que ha sido borrada. Pero tambin la informtica forense no solo sirve para solucionar problemas informticos, tambin tiene como funcin principal prevenir que en un futuro estos problemas no se repitan o no vuelvan a suceder, y esto lo realiza mediante la creacin y aplicacin de algunas medidas preventivas.

D. Procedimiento para anlisis forense II. DESARROLLO DE CONTENIDOS A. Qu es la informtica forense?

La informtica forense es la extraccin o bsqueda de evidencias digitales para luego analizarlas y presentarlas por medio de informes que tienen que ser concisos, todo eso con la finalidad de resolver crmenes informticos ya que todo lo que recolecta puede servir de prueba para un proceso judicial si se llega a tal caso. Gracias a la informtica forense, las empresas pueden obtener respuestas rpidas con respecto a los problemas que tienen, ya sea de fraudes, robo de informacin confidencial, entre otros. El primer paso es identificar que computadora puede contener evidencia, reconociendo la frgil naturaleza de los datos digitales. La segunda gran tarea es preservar la evidencia contra daos accidentales, usualmente esto se realiza efectuando una copia o imagen exactamente igual al medio analizado. El tercer paso es analizar la imagen de copia de la original, buscando la evidencia o informacin necesaria. Finalmente una vez terminada la investigacin se debe realizar el reporte de los hallazgos a la persona indicada. A continuacin se describen detalladamente cada uno de los procedimientos.

Estudio Preliminar. Antes de tratar con el problema se debe realizar un estudio inicial mediante entrevistas a los involucrados y la documentacin proporcionada por el cliente para as tener una idea principal sobre el caso.

E. Usos de la informtica forense

Con respecto a la informtica forense existen diferentes tipos de usos, estos usos no necesariamente tienen que estar relacionadas con sistemas informticos. 1. Proceso Criminal. La evidencia incriminatoria es muy importante la mayora de los crmenes, algunos de estos son: trfico y ventas de drogas, homicidios, fraude financiero, evasin de impuestos o pornografa infantil. 2. Licitacin Civil. Casos que tratan con fraude, discriminacin, acoso, divorcio, pueden ser ayudados por la informtica forense. 3. Investigacin de Seguros. La evidencia que se encuentra en las computadoras, puede ser de gran ayuda para las compaas de seguros a disminuir el gasto de los reclamos. 4. Temas cooperativos. Puede ser recolectada informacin en casos que tratan sobre acoso sexual, robo, mal uso o apropiacin de informacin confidencial o propietaria. 5. Mantenimiento de la ley: La informtica forense puede ser usada en la bsqueda inicial de rdenes judiciales, as como en la bsqueda de informacin una vez se tiene la orden judicial para hacer la bsqueda exhaustiva. Cabe recalcar que la informtica forense permite el esclarecimiento de delitos informticos ya que se pueden demostrar pruebas que permiten culpar y juzgar a un criminal. Segn el Conocimiento de Informtica Forense solo el 65.4% de las entidades que estn involucradas directamente tienen el conocimiento de informtica forense, lo que indica que existe un desarrollo de esta ciencia pero esto no es suficiente y es por ello que tanto como jueces, abogados y entre otros deben capacitarse para obtener el conocimiento y les permita llevar a cabo sus actividades de forma transparente, teniendo en cuenta la importancia de su aplicacin y el beneficio que proporciona.

Fig. 1Estudio Preliminar

Adquisicin de datos. Se debe realizar una obtencin de datos principales los cuales ayudaran a encontrar factores importantes para la investigacin. En este procedimiento se deben de hacer copias de los dispositivos implicados para luego hacerle el anlisis.

Fig. 2 Adquisicin de datos

Anlisis e investigacin. Con los datos obtenidos en el procedimiento anterior, se comienza hacer un estudio sobre el caso. Se debe tener cuidado ya que al investigar el problema se puede dar el caso de incumplir los derechos del atacante.

Algunos hechos:

Fig. 3 Anlisis e investigacin

Se considera que el 75% de los delitos relacionados con sistemas

informticos se producen desde dentro de la misma empresa, es decir, los mismos empleados que conocen el sistema realizan los delitos. Durante 1999 el 93% de la informacin se guarda a travs de sistemas informticos. La computacin forense tiene aplicacin en un extenso rango de crmenes incluido pero no limitado a: mal uso de la computadora que conlleve a prdida de productividad de empleados. Robo de secretos comerciales e industriales, robo o destruccin de propiedad intelectual, destruccin de archivos judiciales, de auditora, etc. La evidencia informtica es frgil y puede fcilmente ser alterada o modificada y as perder autenticidad frente a una corte. Se deben por lo tanto establecer severas normas de preservacin.

Realizacin y entrega del informe. En esta fase se realiza el informe con respecto a lo que se ha investigado y este se remitido a la empresa. Este informe se podr usar como prueba de la denuncia que se realice.

Fig. 4 Realizacin y entrega del informe

III. APLICACIONES 1. Anlisis forense de un servidor atacado.

3.

Una empresa despide personal.

El servidor mostrado en la figura 5 se encuentra en una organizacin, y este servidor no tiene ningn tipo de seguridad, dicha situacin se puede ver en muchas empresas.

Un disco es daado intencionalmente. El cliente informa al auditor que el disco fue mojado y que se le dao la plaqueta electrnica con un destornillador. Adems fue duramente golpeado por lo que se encuentran totalmente daados los mecanismos de cabezales y parcialmente daados los medios magnticos. La recuperacin de informacin de este disco permiti rearmar un sistema de contabilidad que puede relevar actividades engaosas por parte de los empleados.

Conclusin sobre las aplicaciones.

Como se pudo apreciar en los casos anteriores la informtica forense es de gran utilidad para los momentos en los que las empresas sufren de ataques que pueden afectar en gran medida, ya que brinda una serie de pruebas o evidencias las cuales ayudan a descubrir a los criminales, y si es el caso de robo de informacin la informtica forense entonces tambin se encarga de la recuperacin de toda la informacin posible.

IV. BIBLIOGRAFIA

Fig. 5 Arquitectura de la red [1] http://www.sirzee.itcr.ac.cr/COMPDES09/COMPDES09/COMPDES2009/p onencias-PPT/11C/P3 Estudio%20y%20analisis%20sobre%20la%20informatica%20forense%20e n%20El%20Salvador.pdf [2] http://www.microsoft.com/business/eses/content/paginas/article.aspx?cbcid=121 [3] http://gluc.unicauca.edu.co/wiki/images/1/1d/InfoForense.pdf [4] http://webs.uvigo.es/jlrivas/downloads/publicaciones/Analisis%20forense% 20de%20sistemas%20informaticos.pdf [5] http://infosec.aragon.unam.mx/i002.php [5] http://www.informaticaforense.com.ar/casos.htm

Para poder resolver este problema, primero se debe describir la informacin del sistema que ha sido afectado para poder conocer cmo es su funcionamiento normal y cmo acta ahora que est afectado. Se debe realizar una descripcin de como se ha llegado a descubrir la incidencia, a esto se le llama antecedentes del problema. Posteriormente se describe el proceso de anlisis del sistema, esto ayuda a que el lector del informe pueda saber qu es lo que se ha hecho hasta el momento y hacerse una idea del alcance del problema. Tambin se debe detallar las diversas herramientas que han sido necesarias para la realizacin del anlisis, as como la preparacin de los diferentes entornos a utilizar. Despus de que se ha realizado una buena auditoria forense se puede llegar a descubrir quien se infiltro en la red, por medio de como lo hizo y de cuanto ha sido el dao que ha creado. Finalmente cuando todo el informe sobre el servidor atacado est completo y se entrega al director tcnico o al responsable de seguridad tendr que determinar qu acciones debe tomar.

2.

Anlisis forense sobre un gerente

Un gerente de una empresa importadora de maquinaria tena el control de los contactos de los proveedores en USA y de los clientes locales. Armo una empresa paralela empleando relaciones, informacin y recursos de la empresa que lo empleaba y durante un tiempo mantuvo ambas actividades. Cuando el caso llega a CompExcell (empresa especializada en recuperacin de informacin perdida) ya la empresa lo haba despedido y le haba iniciado juicio. El anlisis de su computadora permiti recabar informacin y asesorar acerca de cules eran los puntos fuertes y dbiles de la evidencia hallada.

You might also like

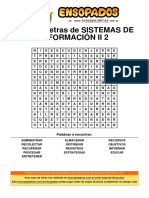

- Sopa de Letras de Sistemas de Información II 2Document1 pageSopa de Letras de Sistemas de Información II 2Alejandro Gutierrez0% (1)

- La Informática ForenseDocument7 pagesLa Informática ForenseCristian NarváezNo ratings yet

- Informatica ForenseDocument13 pagesInformatica ForenseKaterin GarridoNo ratings yet

- Informatica Forense (Normas y Certificaciones)Document17 pagesInformatica Forense (Normas y Certificaciones)Tutos CBTA100% (2)

- ACA 1 Yurani TorresDocument9 pagesACA 1 Yurani TorresYurani Alejandra Torres MoralesNo ratings yet

- Carolina Medina#01Document9 pagesCarolina Medina#01Carolina MedinaNo ratings yet

- Clase 1 (Informatica Forense) by Bad-RobotDocument10 pagesClase 1 (Informatica Forense) by Bad-RobotEdGe CoreNo ratings yet

- El Apogeo de La Tecnología Nos Ha Dado Grandes Cambios A Nivel MundialDocument10 pagesEl Apogeo de La Tecnología Nos Ha Dado Grandes Cambios A Nivel MundialCristina Lewis ZumárragaNo ratings yet

- Informatica ForenseDocument4 pagesInformatica ForenseisraelmonzalvoNo ratings yet

- ACA 1 Lizeth Carolina Duelas Torres 51113Document5 pagesACA 1 Lizeth Carolina Duelas Torres 51113Lizeth Carolina Dueñas TorresNo ratings yet

- 404004Document87 pages404004Calixto PacoNo ratings yet

- Informatica ForenseDocument9 pagesInformatica Forenseleonel alvarezNo ratings yet

- Informatica Forense PDFDocument13 pagesInformatica Forense PDFcacordova70No ratings yet

- Actividad 2Document13 pagesActividad 2Andreeita GaiitanNo ratings yet

- Presente y Futuro de La Informatica ForenseDocument6 pagesPresente y Futuro de La Informatica ForensemlararivNo ratings yet

- M21 Jdi U2 S6 FeacDocument8 pagesM21 Jdi U2 S6 Feacfernando aguilarNo ratings yet

- Fases de La Informatica Forens1Document14 pagesFases de La Informatica Forens1Liliana Cujar Bahamon100% (1)

- A Forense en Costa RicaDocument14 pagesA Forense en Costa RicaEdwin Enrique Flores BautistaNo ratings yet

- Delitos Informaticos CursoDocument172 pagesDelitos Informaticos Cursopatricia100% (1)

- Informatica Forence FinalDocument25 pagesInformatica Forence FinalAmparo SanchezNo ratings yet

- La Informática Forense y Los Delitos Informaticos en ColombiaDocument8 pagesLa Informática Forense y Los Delitos Informaticos en ColombiaJaime HungNo ratings yet

- Investigacion Informatica ForenseDocument7 pagesInvestigacion Informatica ForenseKaren Yuliza Madrid VargasNo ratings yet

- Unidad IDocument14 pagesUnidad ICharles LopezNo ratings yet

- Delitos informáticos: tipos, leyes y estadísticasDocument16 pagesDelitos informáticos: tipos, leyes y estadísticasPriscila AvalosNo ratings yet

- Informatica ForenceDocument18 pagesInformatica ForenceshesterlordNo ratings yet

- Introduccion A La Informatica Forense Modulo 2 PDFDocument17 pagesIntroduccion A La Informatica Forense Modulo 2 PDFWilber OrobioNo ratings yet

- Auditoria Forense: Metodología, Herramientas y Técnicas Aplicadas en Un Siniestro Informático de Una Empresa Del Sector Comercial"Document7 pagesAuditoria Forense: Metodología, Herramientas y Técnicas Aplicadas en Un Siniestro Informático de Una Empresa Del Sector Comercial"AlejandroLargaespadaAvilésNo ratings yet

- Informatica ForenseDocument21 pagesInformatica ForenseTomas saavedra100% (1)

- Definición de Los Problemas de Seguridad de DatosDocument3 pagesDefinición de Los Problemas de Seguridad de DatosplutustrocticoNo ratings yet

- Ensayo Inf Forense PDFDocument7 pagesEnsayo Inf Forense PDFJuan Pablo PiedrahitaNo ratings yet

- MicaelOba-EimyRod M03C Infor - Forense Inf - Apli.derechoDocument12 pagesMicaelOba-EimyRod M03C Infor - Forense Inf - Apli.derechoEimy RodriguezNo ratings yet

- Actividad Evaluativa - Eje 1 Informatica Forense IDocument8 pagesActividad Evaluativa - Eje 1 Informatica Forense IrybkingNo ratings yet

- Informe 4Document20 pagesInforme 4Kevin SuarezNo ratings yet

- Informatica ForenseDocument8 pagesInformatica ForenseLady Johanna Quiceno VillegasNo ratings yet

- Ley 53-07 contra crímenes y delitos de alta tecnología en República DominicanaDocument13 pagesLey 53-07 contra crímenes y delitos de alta tecnología en República DominicanaYamilEspinal100% (1)

- Los Crímenes y Delitos de Alta Tecnología y La Seguridad InformáticaDocument10 pagesLos Crímenes y Delitos de Alta Tecnología y La Seguridad Informáticaronaldo mateoNo ratings yet

- Informatica Forence.Document21 pagesInformatica Forence.vivian mendozaNo ratings yet

- Plantilla IEEEDocument4 pagesPlantilla IEEEReinaldo RuízNo ratings yet

- Aspectos Legales de Seguridad PDFDocument11 pagesAspectos Legales de Seguridad PDFJonathan CoronadoNo ratings yet

- Informatica ForenseDocument18 pagesInformatica ForenseChristian Luciani FernandezNo ratings yet

- Analisis de Funciones de Los Actores InvolucradosDocument6 pagesAnalisis de Funciones de Los Actores InvolucradosEduardo SolisNo ratings yet

- Actividad 2 AuditoriaDocument17 pagesActividad 2 AuditoriaMerlys Milena Manjarres HuertoNo ratings yet

- Normas ApaDocument7 pagesNormas ApaJhon NogueraNo ratings yet

- Informatica ForenseDocument55 pagesInformatica ForenseDiego Utani0% (1)

- Informatica Forense Resumen EjcutivoDocument12 pagesInformatica Forense Resumen EjcutivoSandra Arely Cristo SánchezNo ratings yet

- Análisis Forense y Peritaje InformáticoDocument53 pagesAnálisis Forense y Peritaje InformáticoSol2689100% (1)

- Seminario InfDocument9 pagesSeminario InfNicolas SanchezNo ratings yet

- La seguridad informática: problemas y puntos vulnerablesDocument11 pagesLa seguridad informática: problemas y puntos vulnerablesAyesh FbwNo ratings yet

- DelitosDocument16 pagesDelitosairtoncena40No ratings yet

- Informática Forense: Análisis y Herramientas para la Investigación DigitalDocument8 pagesInformática Forense: Análisis y Herramientas para la Investigación DigitalJean Carlos Moreno RuizNo ratings yet

- Estefania MarquezDocument9 pagesEstefania MarquezEstefania Marquez MendozaNo ratings yet

- Universidad D de PanamáDocument17 pagesUniversidad D de PanamáJavier VasquezNo ratings yet

- Unidad 7 Informat Solanyi TDocument4 pagesUnidad 7 Informat Solanyi TRamon TorresNo ratings yet

- Delitos InformaticosDocument10 pagesDelitos InformaticosPerico de los palotesNo ratings yet

- BaseDeDatos Sumativa Final - SebastianOlmosDocument9 pagesBaseDeDatos Sumativa Final - SebastianOlmosSebastián OlmosNo ratings yet

- Unidad 1. Informática ForenseDocument14 pagesUnidad 1. Informática ForenseMay OramasNo ratings yet

- Delitos InformaticosDocument26 pagesDelitos InformaticosMarivyNo ratings yet

- Informática Forense en la Universidad Bicentenaria de AraguaDocument7 pagesInformática Forense en la Universidad Bicentenaria de AraguaAndres Jose Sachez DaleNo ratings yet

- Delitos InformaticosDocument23 pagesDelitos InformaticosRiders RiveraNo ratings yet

- Informatica ForenseDocument3 pagesInformatica ForensePerico de los palotesNo ratings yet

- Temario SimDocument12 pagesTemario SimKevin RomanNo ratings yet

- Benchmark ERP sistemas investigaciónDocument6 pagesBenchmark ERP sistemas investigaciónSaúl GutiNo ratings yet

- Evaluación de competencias científicasDocument6 pagesEvaluación de competencias científicasLupe Huanca ChalcoNo ratings yet

- Trabajo Drive Unidad 1:1005Document9 pagesTrabajo Drive Unidad 1:1005santiago torresNo ratings yet

- AlgebraDocument1 pageAlgebraEmanuel ChocaNo ratings yet

- Introducción a la POO y JavaDocument17 pagesIntroducción a la POO y JavaCarlos Ivan Angarita CacheoNo ratings yet

- Manual Corporativo FacebookDocument34 pagesManual Corporativo FacebookJorge Luis BritoNo ratings yet

- Formato de Trabajo de Evaluación ExtraordinariaDocument11 pagesFormato de Trabajo de Evaluación ExtraordinariaGerardo GarciaNo ratings yet

- Cambiar Cabeza de GatoDocument2 pagesCambiar Cabeza de GatoEBER GONZALEZNo ratings yet

- Problema IDocument5 pagesProblema IGERARDO RODRÍGUEZNo ratings yet

- Modelo OSI y TCP-IP PDFDocument10 pagesModelo OSI y TCP-IP PDFSophie Laura PortilloNo ratings yet

- Empresas españolas en ColombiaDocument84 pagesEmpresas españolas en ColombiaAndrew SanzNo ratings yet

- Arquitectura de SoftwareDocument12 pagesArquitectura de SoftwareJose LuisNo ratings yet

- Sistemas Del ArchivoDocument13 pagesSistemas Del ArchivoDilma GomezNo ratings yet

- Curso PeopleCode D1Document53 pagesCurso PeopleCode D1Alexvalenciaayola100% (1)

- Instalación de sandwichería: encuesta de mercadoDocument7 pagesInstalación de sandwichería: encuesta de mercadoemerv36No ratings yet

- Ensayo Incidencia de Los Procesos en Las EmpresasDocument6 pagesEnsayo Incidencia de Los Procesos en Las EmpresasAngie CameloNo ratings yet

- Modificar Juegos PDFDocument15 pagesModificar Juegos PDFRomán Alberto Candiani GonzálezNo ratings yet

- Sumar y Restar MatricesDocument9 pagesSumar y Restar MatricescesarNo ratings yet

- FastCAM SPANISH PDFDocument290 pagesFastCAM SPANISH PDFPablo AndresNo ratings yet

- UNED-ETSii Programación Orientada a Objetos Examen Junio 2011Document146 pagesUNED-ETSii Programación Orientada a Objetos Examen Junio 2011Cesar R. Ramírez QuispeNo ratings yet

- Definición y Origen de Los Números ComplejosDocument3 pagesDefinición y Origen de Los Números ComplejosJosé DavidNo ratings yet

- Receptor Key - 433rDocument2 pagesReceptor Key - 433rFrank Nuñez jimenez100% (1)

- Wimpe Maquinas VirtualesDocument14 pagesWimpe Maquinas VirtualesViejo MigueNo ratings yet

- Cronograma Negociacion Internacional Fase de AnalisisDocument5 pagesCronograma Negociacion Internacional Fase de AnalisisMarisol Trujillo RodriguezNo ratings yet

- Taller EpDocument3 pagesTaller Epwill jNo ratings yet

- Manual de Uso Software ProModel StudentDocument9 pagesManual de Uso Software ProModel StudentAngelik CastroNo ratings yet

- Practica FTPDocument3 pagesPractica FTPDUVAN JAVIER ROJAS BENAVIDESNo ratings yet