Professional Documents

Culture Documents

A Few Articles On Information Security

Uploaded by

Jack Daniel Cáceres MezaOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

A Few Articles On Information Security

Uploaded by

Jack Daniel Cáceres MezaCopyright:

Available Formats

Consejos para la seguridad de los datos en las empresas

Para todas las empresas, sin importar su tamao o sus equipos informticos, la informacin contenida en ellos representa uno de los activos ms valiosos. Muchas empresas tienen implantadas una serie de polticas de Seguridad tendentes a garantizar la continuidad de su negocio en el caso de que se produzcan incidencias, fallos, actuaciones malintencionadas por parte de terceros, prdidas accidentales o desastres que afecten a los datos e informaciones que son almacenados y tratados, ya sea a travs de sistemas informticos como en otro tipo de soportes, como el papel. Aunque las grandes compaas estn ms conscientes de esto y, por tal razn, invierten recursos econmicos para protegerlos de todo tipo de amenazas, la mayora de las pequeas y medianas empresas no le dan mucha importancia al tema, bien sea porque lo consideran un "gasto innecesario" o porque simplemente --aunque parezca increble- desconocen los riesgos. Por ello, toda empresa, independientemente de su tamao, organizacin y volumen de negocio, debera destinar un porcentaje de sus recursos (dinero y tiempo) en crear una estrategia con el fin de cubrir -por lo menos- los puntos ms bsicos relacionados con la seguridad de su informacin, as como tambin educar a sus empleados sobre los posibles riesgos y las consecuencias de no respetar las polticas de seguridad.

Bibliografa Eduardo Briceo (http://bitelia.com/2012/10/consejos-seguridad-para-empresas) Microsoft (http://www.microsoft.com/business/es-es/content/paginas/article.aspx?cbcid=323)

Sugerencias para seguridad al usar una computadora

Siendo tan frecuentes las noticias del incremento de fraudes online, saben ustedes la principal razn de ese crecimiento? Aunque parezca mentira, es porque la gran mayora de usuarios de computadoras no se protege adecuadamente. La seguridad fsica en casa y en el trabajo es esencial para prevenir que su computadora se vea comprometida y la informacin almacenada en ella caiga en manos equivocadas. Algunas medidas bsicas de proteccin son el uso de software antivirus en su computadora personal y revisin con este software de cualquier medio (CD o DVD, por ejemplo) o dispositivo (USB o disco externo, por ejemplo) que conecte a sta; permitir que las actualizaciones de seguridad del propio sistema operativo se instalen; y habilitar un firewall. Cambie las contraseas por defecto y actualice su contrasea peridicamente (al menos dos veces al ao). Utilice contraseas seguras. Una contrasea segura contiene una combinacin de nmeros, caracteres y letras que distinguen entre maysculas y minsculas, de modo que no se pueda adivinar fcilmente. Es aconsejable que no use la misma contrasea para distintos sitios web. Prueba los consejos ofrecidos en http://pe.seguridad.yahoo.com/sugerencias-para-el-uso-contrase%C3%B1as-seguras-y-eficaces145433273.html. Prueba tu contrasea en https://www.microsoft.com/security/pc-security/passwordchecker.aspx (pgina en idioma ingls). Realice respaldos peridicos de la informacin que guarda en su computadora. Cifre sus datos para mantenerlos en secreto. El cifrado de datos es el proceso por el que una informacin legible se transforma mediante un algoritmo (llamado cifra) en informacin ilegible, llamada criptograma o secreto. Adicionalmente, cuando utilice un equipo pblico, reinicie la computadora. Nunca guarde contraseas en un equipo pblico. No es una accin responsable el utilizar su cuenta de correo corporativo para suscribirse a servicios pblicos. Evite compartir juegos, pues este es el medio favorito de transmisin de muchsimos virus de computadora a computadora. Siguiendo una a una estas recomendaciones, lo ms probable es que usted descubra cules son sus riesgos y pueda minimizar el riesgo de que estos se materialicen.

Bibliografa Leonardo Camelo (http://seguridadinformacioncolombia.blogspot.com/2010/09/top-10-de-sugerenciaspara-seguridad-al.html) Septiembre 24, 2010

Tips para seguridad mvil y la prctica BYOD

En la actualidad equipos como los telfonos celulares inteligentes -conocidos como smartphones (dispositivos que poseen caractersticas similares a las de una computadora porttil), laptops, netbooks y tabletas son cada vez ms rpidos y accesibles, por lo que los usuarios cuentan con poderosas computadoras porttiles, que representa nuevos retos y consideraciones para la seguridad de las empresas. Utilizamos los dispositivos mviles para conectarnos a Internet, navegar en la web, revisar el correo electrnico, jugar, comprar, pagar cuentas y hasta compartir nuestros pensamientos a travs de las redes sociales. Para nosotros los consumidores, el delito ciberntico puede parecer una amenaza lejana que est relacionada con el espionaje internacional o piratera informtica en las empresas grandes; sin embargo, en una compra en lnea tambin podemos ser daados. En la actualidad existen diversos tipos de ataques y/o riesgos que puedan existir para los usuarios de smartphones: malware, phishing, fraudes y robo o prdida del dispositivo. Cada uno de estos riesgos puede perjudicar al consumidor de diferentes maneras. Phishing es una tcnica que consiste en obtener informacin personal o financiera del usuario hacindole creer que quien solicita esos datos es un ente de confianza como un banco o una reconocida empresa. Malware es un trmino que engloba a todo tipo de programa o cdigo de computadora con fines dainos que, al infectar una computadora, realizan diversas acciones, como el robo de informacin, el control del sistema o la captura de contraseas. En adicin, la prctica Bring Your Own Device (BYOD) en las empresas se est convirtiendo en algo comn y, aunque representa un importante ahorro en dispositivos y tiempo para las empresas, tambin abre brechas de seguridad que pueden ser aprovechadas por el malware, con el riesgo inherente de prdida y robo de tabletas y smartphones. Con tantas personas teniendo acceso a datos corporativos, desde diferentes lugares y en cualquier momento, a travs de dispositivos personales cmo se puede administrar adecuadamente la seguridad? Y ante la interrogante de quin es el responsable por las vulnerabilidades o de evitarlas? La respuesta es tanto el usuario como la empresa. Recuerda que la medida de proteccin ms importante que hay que tomar es el sentido comn y la precaucin. Dicho esto, considera las siguientes recomendaciones de seguridad: 1. Cuida tus datos de carcter personal, incluyendo el nmero de tu tarjeta de crdito y si lo haces, verifica que el sitio sea de confianza. 2. Coloca una contrasea o a patrn de desbloqueo de acceso al telfono. Esto hace ms difcil el acceso a la informacin personal si el dispositivo se pierde o lo roban. 3. No guardes informacin relacionada con el trabajo en dispositivos de tu propiedad a menos que se autorice otra cosa. 4. No hay necesidad de que publique a los ladrones que tienes un dispositivo mvil. El robo en s mismo, como mnimo, es frustrante, inconveniente y desconcertante, pero lo que est realmente en riesgo es la informacin contenida en los dispositivos mviles y slo su propietario puede determinar el valor de esta informacin, especialmente si puede simplemente perderse o, peor, caer en manos equivocadas. 5. No olvides mantener operativo y actualizado algn software antivirus y de mantener actualizado el sistema operativo de tu dispositivo mvil. Si tu dispositivo mvil cuenta con firewall, salo.

6. Realiza respaldos peridicos de la informacin que guardas en tu dispositivo mvil. Cifra tus datos cada vez que puedas para mantenerlos en secreto. El cifrado de datos es el proceso por el que una informacin legible se transforma mediante un algoritmo (llamado cifra) en informacin ilegible, llamada criptograma o secreto. 7. Presta atencin a la informacin que proporcionas para poder utilizar una aplicacin. 8. Ten cuidado con las ofertas incomparables; navega directamente en las pginas oficiales de las marcas en las redes sociales o en el sitio web para comprobar la oferta. 9. Lee atentamente los permisos de todas las nuevas aplicaciones y actualizaciones que vayas a instalar. 10. Asegrate de descargar aplicaciones slo de sitios seguros. 11. Antes de cerrar el navegador desconctate siempre de los servicios web que requieran contrasea. Si cambias de dispositivo mvil, como mnimo borra la cach y contraseas almacenadas en el navegador. 12. No olvides desactivar el bluetooth o Wi-Fi cuando no los utilices. Slo acepta conexiones de quienes conoces y no publiques tu identidad. No actives el bluetooth de tu mvil si no lo vas a usar as como no te deberas conectar a un dispositivo bluetooth desconocido y solicita siempre autorizacin cuando intenten conectar contigo. Asegrate que cuando activas el bluetooth est en modo "oculto" y evita asociaciones en lugares pblicos. En cuanto a las conexiones a travs de la WIFI, actvala solo cuando vayas a usarla y no te conectes a puntos de acceso desconocidos. Una estrategia de seguridad de datos no tiene por qu dificultar la productividad temor entendible. Para definir con exactitud la situacin de los dispositivos BYOD, se recomienda que en las organizaciones el rea responsable: 1. Especifique qu dispositivos mviles estn permitidos, qu aplicaciones estn autorizadas y cules estn prohibidas. Precaucin es la clave. 2. Deje bien claro quin es el dueo de las aplicaciones y los datos corporativos. Considere el teletrabajo y el acceso mediante VPN. 3. Establezca polticas coordinadas con la institucin para desarrollar, aplicar y actualizar unas polticas de seguridad slidas que permitan proteger los datos sin dificultar el rendimiento de los usuarios, insistir en el uso de contraseas seguras que aplique a todos los dispositivos conectados a la red, obligar el uso de contraseas para bloquear los equipos, y reglamentar el uso de la red empresarial por todos los dispositivos mviles, ya sean corporativos o en formato BYOD. 4. La institucin debe ser capaz de controlar el uso, cuando el dispositivo se est utilizando en la red de la compaa o en sus oficinas. Por ejemplo, activar la opcin de bloqueo de terminal cada cierto tiempo (ej. 10 minutos), y la solicitud de una contrasea para desbloquear el terminal. 5. Evale instalar un sistema para poder borrar el dispositivo de forma remota, y cifrar datos cuando sea posible. 6. Deje en claro que la institucin puede suspender el acceso (total o segregado) en caso de detectar actividad no autorizada y que se debe seguir siempre las instrucciones de seguridad relacionadas. No olvide considerar los servicios de almacenamiento en la nube. 7. Considere el aspecto contractual con los empleados, as como el aspecto normativo. El cumplimiento normativo protege a los activos de la informacin y asegura que los dispositivos cumplan las normas mnimas. Considerar que lo que se publica deja rastro. 8. Desarrolle una estrategia que asegure la informacin y accesos durante la permanencia del empleado en la empresa y cuando el empleado deje la empresa. El seguimiento de estas medidas mantiene una seguridad adecuada de los dispositivos mviles, pero slo si el usuario y la institucin estn concientizados y actan en consecuencia. La gente a veces piensa que en el mvil o la tableta no tienen nada que interese robar sin embargo, olvidan los correos electrnicos, los archivos adjuntos, las libretas de direcciones y contactos y, por supuesto, la configuracin inalmbrica y VPN que permiten al acceso a la red corporativa.

Bibliografa Carlos Sols Salazar (http://www.solis.com.ve/10-tips-para-seguridad-movil/) Rosa Martnez (http://www.ohmygeek.net/2012/09/19/sugerencias-para-la-seguridad-ante-la-practicabyod/) Dan Sullivan (http://searchdatacenter.techtarget.com/es/consejo/Seguridad-de-datos-moviles-y-retos-decumplimiento-normativo-en-la-empresa) Jos Carren (http://www.siliconweek.es/opinion/opinion-almacenamiento/como-disenar-una-estrategiade-seguridad-de-datos-sobre-la-red-de-almacenamiento-796) Ana Laura Sarmiento (http://mundocontact.wordpress.com/?s=Recomendaciones+para+mantener+la+seguridad+de+la+informa ci%C3%B3n+aun+en+movilidad) Negocio inteligente (http://www.negociointeligente.co/index.php/component/k2/item/1100-tips-deseguridad-para-mantener-la-privacidad-en-dispositivos-m%C3%B3viles) ESET (http://www.esetla.com/pdf/documento_guia_de_seguridad_para_usuarios_de_smartphone_baj.pdf) Telecomunicaciones para gerentes (http://www.telecomunicacionesparagerentes.com/10-consejos-deseguridad-para-dispositivos-moviles/)

Consejos de seguridad en redes sociales

Las siguientes son recomendaciones genricas tiles para cualquier red social: 1. Elije tu red social cuidadosamente, usa el mismo criterio que usaras para elegir un sitio en el que facilitaras tu tarjeta de crdito. 2. Utiliza una contrasea fuerte para tu cuenta, una contrasea fuerte es ms difcil de descubrir. Prueba los consejos ofrecidos en http://pe.seguridad.yahoo.com/sugerencias-para-el-uso-contrase%C3%B1asseguras-y-eficaces-145433273.html. Prueba tu contrasea en https://www.microsoft.com/security/pc-security/password-checker.aspx (pgina en idioma ingls). 3. No le des a nadie (aunque sea de confianza) tu nombre de usuario y menos tu clave de acceso. Esto es una prctica sana porque cualquiera que tenga acceso a tu contrasea podr leer tu correo y obtener otros datos personales que permitan identificarte. Podrn cambiar tu perfil, acceder a informacin confidencial, gastar bromas en tu nombre y, posiblemente, hacer que te expulsen de los servicios que usas. Tambin pueden cambiar tu contrasea y bloquearte el acceso a tu propia cuenta. 4. Siempre accede a tu cuenta escribiendo la direccin de tu sitio de redes sociales directamente en el explorador o usando tu marcador personal, ya que existen varias formas de malware que te envan enlaces con direcciones falsas de las redes sociales. (http://www.microsoft.com/eses/security/online-privacy/phishing-scams.aspx). 5. Ten cuidado de instalar elementos adicionales en tu sitio web social. Es aconsejable que tomes las mismas precauciones de seguridad que tomas con cualquier otro programa o archivo que descargas de Internet. 6. Atiende las recomendaciones de configuracin o controles de seguridad que tu sitio web social ofrece. 7. Cuida la configuracin de tu telfono mvil. La comunicacin por voz, correo electrnico, texto o mensajes instantneos en tu dispositivo mvil conlleva riesgos parecidos a los que corres cuando ests conectado a Internet en una computadora. 8. Cierra tu sesin cuando termines de usarla. As te podras ahorrar malos ratos y hasta acciones legales en tu contra. Y es una accin obligada en el caso de la institucin. 9. Agrega una pregunta de seguridad a tu cuenta. Esta buena prctica te ayuda a verificar que es tu cuenta en caso de que llegaras a perder el acceso a la misma. 10. Administra tu privacidad y la de tus conocidos. Es importante que configures las opciones de seguridad de tu cuenta para que nicamente la gente en la que confas pueda ver tu informacin personal o que se pueda considerar como privada. 11. S selectivo a la hora de decidir a quin aceptas como amigo en una red social. Los ladrones de identidades pueden crear un perfil falso para obtener informacin tuya y comprometer las cuentas de tus amigos o de compaeros de labores. 12. No arriesgues tu seguridad personal. Es posible que un amigo en lnea no sea alguien en el que puedas confiar. As que s precavido cuando hables con gente a quien no conozcas en la vida real. Por ejemplo, no reveles nunca informacin que permita encontrarte fsicamente ni incluyas informacin personal cuando crees una cuenta de usuario en algn sitio Internet para ingresar a los servicios que ofrece. Recuerda que se trata de tener una cuenta y un avatar (personaje animado y personalizado que puede representarte en tu perfil) que no revelen quin eres, pero que sean divertidos de usar.

13. No hagas clic en enlaces sospechosos, aun cuando provengan de alguien que conoces. Esto incluye tanto a enlaces que te envan en el chat o en una publicacin, como a los que recibes en mensajes de correo electrnico, propio o institucional. 14. Cada vez que te sumas a una red social, completas un perfil, compartes un video o fotos, envas un mensaje instantneo o publicas un comentario, ests creando una huella digital. Piensa antes de publicar informacin personal en redes sociales, sitios web de amigos, perfiles, blogs y registros digitales. Despus de subir algo en Internet, es imposible recuperarlo o eliminarlo- por completo. 15. Piensa dos veces antes de usar sitios de redes sociales en el trabajo. Considera que en las empresas e instituciones usualmente existen polticas de proteccin, y que no debes registrarte con la cuenta de correo institucional.

Bibliografa Luis Castro (http://aprenderinternet.about.com/od/Facebook/a/Seguridad-De-Facebook.htm) Centro de seguridad de Microsoft (http://www.microsoft.com/es-es/security/online-privacy/socialnetworking.aspx) Carlos Alberto Daz (http://www.enter.co/vida-digital/10-pautas-de-seguridad-para-las-redes-sociales/) Yahoo seguridad (http://pe.seguridad.yahoo.com/protecci%C3%B3n-tu-privacidad-en-internet170303527.html) Yahoo seguridad (http://pe.seguridad.yahoo.com/c%C3%B3mo-elegir-una-id-segura-en-internet000018894.html) Yahoo seguridad (http://es.seguro.yahoo.com/qu%C3%A9-puedo-hacer-para-mantener-la-privacidad-mi224437886.html)

You might also like

- Ejemplo de Término de Referencia Por Una Consultoría para Análisis de VulnerabilidadesDocument8 pagesEjemplo de Término de Referencia Por Una Consultoría para Análisis de VulnerabilidadesJack Daniel Cáceres MezaNo ratings yet

- Auditoría Informática - Casos v2Document16 pagesAuditoría Informática - Casos v2Jack Daniel Cáceres MezaNo ratings yet

- Auditoría - EF V1 - PreguntasDocument5 pagesAuditoría - EF V1 - PreguntasJack Daniel Cáceres MezaNo ratings yet

- AUDITORÍA INFORMÁTICA - CasosDocument10 pagesAUDITORÍA INFORMÁTICA - CasosJack Daniel Cáceres MezaNo ratings yet

- Laboratorio de Redes y TeleprocesoDocument20 pagesLaboratorio de Redes y TeleprocesoJack Daniel Cáceres MezaNo ratings yet

- ITIL® 4 Fundamentos - Sílabo - SGIDocument5 pagesITIL® 4 Fundamentos - Sílabo - SGIJack Daniel Cáceres MezaNo ratings yet

- AUDITORÍA INFORMÁTICA - CasosDocument10 pagesAUDITORÍA INFORMÁTICA - CasosJack Daniel Cáceres MezaNo ratings yet

- Auditoría - EP V1 - PreguntasDocument1 pageAuditoría - EP V1 - PreguntasJack Daniel Cáceres MezaNo ratings yet

- Infraestructura soporte red datosDocument45 pagesInfraestructura soporte red datosJack Daniel Cáceres MezaNo ratings yet

- Ac 01Document40 pagesAc 01Jack Daniel Cáceres MezaNo ratings yet

- Curso de Titulación - USBDocument80 pagesCurso de Titulación - USBJack Daniel Cáceres MezaNo ratings yet

- Servicio DHCP en UbuntuDocument2 pagesServicio DHCP en UbuntuJack Daniel Cáceres MezaNo ratings yet

- Tema 01Document6 pagesTema 01Jack Daniel Cáceres MezaNo ratings yet

- Seguridad Física y CriptografíaDocument12 pagesSeguridad Física y CriptografíaJack Daniel Cáceres MezaNo ratings yet

- Artículo DevOpsDocument6 pagesArtículo DevOpsJack Daniel Cáceres MezaNo ratings yet

- Tema 03Document8 pagesTema 03Jack Daniel Cáceres MezaNo ratings yet

- SRI 04a PDFDocument27 pagesSRI 04a PDFJack Daniel Cáceres MezaNo ratings yet

- Tema 02Document7 pagesTema 02Jack Daniel Cáceres MezaNo ratings yet

- MNC-01 V3Document13 pagesMNC-01 V3Jack Daniel Cáceres MezaNo ratings yet

- Ca&s 01 PDFDocument44 pagesCa&s 01 PDFJack Daniel Cáceres MezaNo ratings yet

- SRI 02a PDFDocument28 pagesSRI 02a PDFJack Daniel Cáceres MezaNo ratings yet

- Formulación y Evaluación de Proyectos Tema-505 Caceres Meza Jack Daniel PDFDocument51 pagesFormulación y Evaluación de Proyectos Tema-505 Caceres Meza Jack Daniel PDFJack Daniel Cáceres MezaNo ratings yet

- Normar La Comunicación Interna de La Ofin para Mejorar El Servicio Provisto A Los UsuariosDocument19 pagesNormar La Comunicación Interna de La Ofin para Mejorar El Servicio Provisto A Los UsuariosJack Daniel Cáceres MezaNo ratings yet

- SRI 01a PDFDocument24 pagesSRI 01a PDFJack Daniel Cáceres MezaNo ratings yet

- SRI 03a PDFDocument41 pagesSRI 03a PDFJack Daniel Cáceres MezaNo ratings yet

- Gestión de Proyectos 1Document33 pagesGestión de Proyectos 1Jack Daniel Cáceres MezaNo ratings yet

- Rediseño de ProcesosDocument40 pagesRediseño de ProcesosJack Daniel Cáceres MezaNo ratings yet

- FORMULACIÓN - Y - EVALUACIÓN - DE - PROYECTOS: Tema 04Document11 pagesFORMULACIÓN - Y - EVALUACIÓN - DE - PROYECTOS: Tema 04Jack Daniel Cáceres MezaNo ratings yet

- Consultoría PIP (Componentes Básicos)Document10 pagesConsultoría PIP (Componentes Básicos)Jack Daniel Cáceres MezaNo ratings yet

- FORMULACIÓN - Y - EVALUACIÓN - DE - PROYECTOS: Parte 3Document18 pagesFORMULACIÓN - Y - EVALUACIÓN - DE - PROYECTOS: Parte 3Jack Daniel Cáceres Meza100% (1)

- 1 ADocument16 pages1 ANarcisa Norelis Pérez MedinaNo ratings yet

- Tarea 2 Informatica AplicadaDocument5 pagesTarea 2 Informatica AplicadaNefy DueñasNo ratings yet

- Anexo 8 B LPE 06 Regiones 07set18Document440 pagesAnexo 8 B LPE 06 Regiones 07set18Angel ObregonNo ratings yet

- Marketing Directo y Marketing en Línea PDFDocument35 pagesMarketing Directo y Marketing en Línea PDFJosé Luis Rodríguez ForeroNo ratings yet

- Protege Tu Informacion Matriz Clasificacion InformacionDocument1 pageProtege Tu Informacion Matriz Clasificacion InformacionJojasiniNo ratings yet

- Los 7 Pecados Capitales Del ActorDocument6 pagesLos 7 Pecados Capitales Del ActorJULIO SAIZ ALEJANDRONo ratings yet

- La Puerta A Un Mundo de OportunidadesDocument5 pagesLa Puerta A Un Mundo de OportunidadesMaycol LozanoNo ratings yet

- Laboratorio #7Document4 pagesLaboratorio #7Lenin Pretell AvilaNo ratings yet

- Contexto y Desarrolo Organizacional 3Document10 pagesContexto y Desarrolo Organizacional 3Camilo CorreaNo ratings yet

- Practica Procesos PDFDocument11 pagesPractica Procesos PDFRick Manzanares25% (4)

- Foda TablaDocument1 pageFoda TablaEddy AtahuichiNo ratings yet

- Redes Privadas VirtualesDocument6 pagesRedes Privadas VirtualesGabriel Rozalén MecaNo ratings yet

- Mis Reuniones - ZoomDocument1 pageMis Reuniones - ZoomRobert Guanilo CabanillasNo ratings yet

- Caso Práctico Tema 6 Transferencia de Archivos y Gestión de DireccionesDocument4 pagesCaso Práctico Tema 6 Transferencia de Archivos y Gestión de DireccionesEduardo SmitNo ratings yet

- Comunicado INAI-453-19-PDP-Fin de Aã oDocument2 pagesComunicado INAI-453-19-PDP-Fin de Aã oAristegui NoticiasNo ratings yet

- Los Medios de Comunicacion Mas Antiguos y ModernosDocument3 pagesLos Medios de Comunicacion Mas Antiguos y ModernosYeinmy Castañeda GonzalezNo ratings yet

- Windows Server 2003 Vs Windows Server 2008Document9 pagesWindows Server 2003 Vs Windows Server 2008Rafael PérezNo ratings yet

- ManualDocument19 pagesManualluismanuelscv100% (3)

- G 703Document4 pagesG 703Anonymous ZwAsCbHHNo ratings yet

- CiberDocument34 pagesCiberAlfredo DíazNo ratings yet

- Ejemplo Usos y Aplicaciones de Las TICDocument2 pagesEjemplo Usos y Aplicaciones de Las TICRudy Revolorio BlancoNo ratings yet

- Protocolos de InternetDocument7 pagesProtocolos de InternethebertdebNo ratings yet

- Instrucciones básicas Infor-EAMDocument16 pagesInstrucciones básicas Infor-EAMLuisNo ratings yet

- Practica 8Document2 pagesPractica 8Carlos Alberto Hernandez LimonNo ratings yet

- 3.4.1.1 Lab - Installing WiresharkDocument6 pages3.4.1.1 Lab - Installing WiresharkYongDiazNo ratings yet

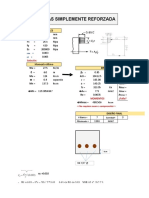

- Hoja de Calculo para El Diseño Vigas Doblemente Armada y Simplemente ArmadaDocument7 pagesHoja de Calculo para El Diseño Vigas Doblemente Armada y Simplemente ArmadaTonatiuh BernalNo ratings yet

- Apuntes de Redes LanDocument140 pagesApuntes de Redes LanJair SandovalNo ratings yet

- wc33335 3345 User Guide EsDocument192 pageswc33335 3345 User Guide EsALBERTANo ratings yet

- Curriculum Edgard Zuluaga CI-4870411-3 REDUXDocument2 pagesCurriculum Edgard Zuluaga CI-4870411-3 REDUXEdgard ZuluagaNo ratings yet

- Tableros de AislamientoDocument62 pagesTableros de AislamientoantonyNo ratings yet