Professional Documents

Culture Documents

Unidad 5 Documentacion

Uploaded by

Airy ReyesOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Unidad 5 Documentacion

Uploaded by

Airy ReyesCopyright:

Available Formats

5.1.

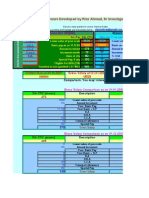

- CASOS DE NORMATIVIDAD APLICADA AL SOFTWARE Las normas para el software, para los plug-ins ocomponentes, son tan importantes como la accesibilidad deun sitio Web. Esto es realidad ya que: ` Muchos sitios Web usan presentaciones y objetos multimedia que requieren. Controles Active X. Los Applets Java. Simplemente, porque se presenta al usuario una informacinque requiere un componente separado, para ejecutar o ver lainformacin, ese programa cliente debe ser accesible ymuchas veces no lo son. 5.1.1 Piratera Y Falsificacin De Software El problema legal ms grande que afecta a la industria de las computadoras es la Piratera De Software, la cual consiste en la copia o uso ilegal de los programas. La piratera es un problema enorme debido a que es muy fcil de hacer. Los piratas de software renuncian al derecho de recibir actualizaciones y soporte tcnico, pero obtienen el uso del programa sin pagar por l. El Internet ha llegado a ser el semillero de piratera ms grande, ya que los piratas distribuyen programas por correo, ha llegado a ser notorios por colocar descaradamente sistemas operativos enteros, software beta, actualizaciones y aplicaciones comerciales para que cualquiera las pueda descargar y usar. Compartir software en forma ilegal con amigos o dentro de una compaa es un problema Ejemplo de Pirateria ` En 1995 y 1996, cuando el sistema operativo Windows 95 estaba siendo desarrollado y probado para su lanzamiento comercial, los vendedores del mercado negro en Asia estaban muy ocupados haciendo duplicados ilegales del Software beta de Windows 95 y vendiendo las copias a cualquiera que las comprara. 5.1.2 Acceso No Autorizado A Sistemas Informticos Uso ilegtimo de sistemas informticos ajenos. Consiste en la utilizacin sin autorizacin de los ordenadores y los programas de un sistema informtico ajeno.

Este tipo de conductas es comnmente cometido por empleados de los sistemas de procesamiento de datos que utilizan los sistemas de las empresas para fines privados y actividades complementarias a su trabajo. 5.1.3 Autorizacin Y Creacin De Software

1.- La Propiedad Intelectual. Es el conjunto de derechos que corresponden a los autores y a otros titulares respecto a las obras y prestaciones fruto de su creacin o, conjunto de prerrogativas y beneficios que las leyes reconocen y establecen a favor de los autores, por la creacin de obras artsticas, cientficas, industriales y comerciales. 2.- Propiedad Industrial. Designa los derechos sobre bienes inmateriales que se relacionan con la industria y con el comercio y a su vez determina que los nuevos productos o procedimientos que por su originalidad y utilidad deben ser de provecho exclusivo para su inventor. 3.- Derechos de Autor. Conjunto de prerrogativas que las leyes reconocen y confieren a los creadores de obras intelectuales externadas mediante la escritura, la imprenta, la palabra hablada, la msica, y cualquier otro medio de comunicacin.

5.1.4 Contratos Y Licencias De Software ` El software se rige por licencias de utilizacin, en ningn momento un usuario compra un programa o se convierte en propietario de l, slo adquiere su derecho de uso, aunque pague por l. Tipos de licenciamiento: ` Software propietario: el dueo controla su desarrollo y no divulga sus especificaciones. ` Software de demostracin (demo): Son programas que de entrada no son 100% funcionales o dejan de trabajar al cabo de cierto tiempo. ` Software libre: Para cualquier propsito, se puede usar, copiar, distribuir y modificar libremente, es decir, es software que incluye archivos fuentes ` Software de dominio pblico: Software libre sin derechos de autor ` Software shareware o de evaluacin: Es de libre distribucin o copia, de tal forma que se puede usar. Contando con el permiso del autor, durante un periodo limitado de tiempo. ` Software Freeware:Se puede usar, copiar y distribuir libremente pero que no incluye archivos fuentes. ` Software para virtualizacin: Llevar tu software a otro equipo ms poderoso afectara la licencia. ` Software semi-libre: Es software que posee las libertades del software libre, pero slo se puede usar para fines sin nimo de lucro, por lo cual lo cataloga como software no libre.

5.2 DEBILIDADES O INSUFICIENCIAS DE LA NORMATIVIDAD En las leyes mexicanas, no se tiene alguna legislacin sobre las normativas que rigen los procedimientos para realizar las labores informticas. Las debilidades de la normatividad en este sentido son la falta de tipificacin de los delitos en forma explcita, es decir las leyes y los procedimientos dejan a consideracin de jueces magistrados y tribunales, el sentido y orientacin o valides de una conducta delictiva.

Normatividad actual En la actualidad la Cmara de Diputados en su rea de sistemas no se rige bajo ninguna norma o certificacin externa nacional o internacional. La falta de metas y objetivos genera desorganizacin y falta de control, mala administracin e inclusive representa un riesgo latente ante las posibles fallas del sistema.

5.2.1 Virus Informtico Es un programa que se copia automticamente y que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus informticos tienen, bsicamente, la funcin de propagarse, replicndose, pero algunos contienen adems una carga daina (payload) con distintos objetivos, desde una simple broma hasta realizar daos importantes en los sistemas, o bloquear las redes informticas generando trfico intil.

Tipos de Virus Informticos Troyanos: No se consideran virus, ya que no se reproducen infectando otros ficheros. Objetivo: introduccin e instalacin de otros programas en la computadora, para permitir su control remoto desde otros equipos. Adware: Recogen o recopilan informacin acerca de los hbitos de navegacin del usuario en cuestin. Spyware: Programas de espionaje Basan su funcionamiento en registrar todo lo que se realiza en la PC, hasta un sencillo 'clic' en el ratn queda almacenado.

5.2.2 Hacker's Persona que le apasiona el conocimiento, descubrir o aprender, entendiendo el funcionamiento (no necesariamente informtico). Son individuos, que aprovechando los defectos de seguridad y la vulnerabilidad de las redes informticas, fundamentalmente de Internet, acceden sin autorizacin y de forma ilcita a un sistema informtico desde un ordenador remoto, con el solo objetivo de conseguir tal acceso.

Los hackers se sirven de una amplia gama de artimaas para conseguir entrar en un sistema. Alguna de ellas es: Ingeniera social, que consiste en ganarse la confianza de alguna persona que, por trabajar en el entorno del sistema, posee la informacin necesaria para abrir la puerta de entrada al mismo.

5.2.3 Lo Pblico Y Lo Privado Los documentos pblicos: Son otorgados por autoridades o funcionarios pblicos dentro de los lmites de sus atribuciones o por personas investigadas de fe pblica dentro del mbito de su competencia en forma legal; estos pueden ser notariales, judiciales y mercantiles, dependiendo de su origen. Los documentos privados: Son aquellos en que se consigna alguna disposicin o convenio por particulares, sin embargo algn funcionario que ejerza cargo por autoridad pblica, no tiene la intervencin de estos.

Reclasificacin de dos tipos de software, lo que permite que la licencia sea comercial o no comercial, a lo que se har referencia a lo pblico y privado haciendo referencia al software: El copyleft Es todo lo contrario a las prerrogativas de que comporta el copyright. Constituye un mtodo para hacer que un programa de software libre se mantenga siempre libre, obligando a que todas las modificaciones y versiones extendidas del programa sean tambin liberadas, garantizando as las libertades de los usuarios. El copyright Forma de proteccin proporcionada por las leyes vigentes en la mayora de los pases para los autores de obras 5.2.4 El estado y el individuo. Caso Windows Existen dos tipos predominantes de software: el libre y el propietario. Software libre: Es aquel respecto del cual el usuario tiene amplios derechos de uso, difusin y modificacin. El copyleft El copyright

El software propietario: Es aquel que restringe los derechos del usuario al mero uso de su funcionalidad bajo condiciones determinadas al solo criterio del dueo de los derechos de autor.

El software, como mercadera, por lo general no est a la venta. Lo que el usuario adquiere, a travs de una erogacin monetaria o sin ella, es una licencia respecto de los usos que puede dar a los programas. El Software y la Seguridad Nacional La relacin entre el individuo y el Estado depende de la privacidad e integridad de estos datos, que por consiguiente deben ser adecuadamente resguardados contra tres riesgos especficos: 1. Riesgo de filtracin 2. Riesgo de imposibilidad de Acceso 3. Riesgo de manipulacin

Riesgo de filtracin: Los datos confidenciales deben ser tratados de tal manera que el acceso a ellos sea posible exclusivamente para las personas e instituciones autorizadas. Riesgo de imposibilidad de Acceso: Los datos deben ser almacenados de tal forma que el acceso a ellos por parte de las personas e instituciones autorizadas est garantizado durante toda la vida til de la informacin. Riesgo de manipulacin: La modificacin de los datos debe estar restringida, nuevamente, a las personas e instituciones autorizadas.

You might also like

- Introducción A Ajax - Imprimir A 2 CarasDocument251 pagesIntroducción A Ajax - Imprimir A 2 Carasnkukuma55No ratings yet

- RzonmientoDocument30 pagesRzonmientoAiry ReyesNo ratings yet

- Conexion Con VPNDocument9 pagesConexion Con VPNAiry ReyesNo ratings yet

- 6th Central Pay Commission Salary CalculatorDocument15 pages6th Central Pay Commission Salary Calculatorrakhonde100% (436)

- CDocument11 pagesCNaydu GomezNo ratings yet

- DescartesDocument166 pagesDescartesLa Pocha Morfoni100% (1)

- El Debido Proceso EcuadorDocument13 pagesEl Debido Proceso EcuadorDanilo Espinoza CoronelNo ratings yet

- LF 228550Document2 pagesLF 228550azul gonzalezNo ratings yet

- Funciones y Competencias de Las Autoridades de TrabajoDocument6 pagesFunciones y Competencias de Las Autoridades de TrabajoDaniel Perez MoralesNo ratings yet

- Condominio Santa AnaDocument10 pagesCondominio Santa AnaPablo AramayoNo ratings yet

- Ejercicios Sobre Cuentas Por CobrarDocument2 pagesEjercicios Sobre Cuentas Por CobrarJimNo ratings yet

- 008 - Victoria Del CristianismoDocument7 pages008 - Victoria Del CristianismoGonzalo Jr Cerecedo Rodriguez100% (1)

- Pirámide de KelsenDocument4 pagesPirámide de KelsenNiyareth PitoNo ratings yet

- UNESCO - 1989. Convención Sobre Los Derechos Del NiñoDocument39 pagesUNESCO - 1989. Convención Sobre Los Derechos Del NiñoJuliiQuirozMaciasNo ratings yet

- Resumen Empresas BancariasDocument3 pagesResumen Empresas BancariasJonathan Pichiling Pantoja50% (2)

- RM SVC346 PDFDocument1 pageRM SVC346 PDFandres morenoNo ratings yet

- Manual de Sistemas ContablesDocument2 pagesManual de Sistemas ContablesKaterinNo ratings yet

- Ico U2 Ea ZihvDocument11 pagesIco U2 Ea ZihvZcehv ValaNo ratings yet

- HOJA INFORMATIVA de Determinacion de No ImplementadaDocument10 pagesHOJA INFORMATIVA de Determinacion de No Implementadayesenia figueroa matamorosNo ratings yet

- Sentencia Privación de Patria PotestadDocument16 pagesSentencia Privación de Patria PotestadRolando CarpioNo ratings yet

- Cobranza CoactivaDocument45 pagesCobranza CoactivaEdson Llaro EspinozaNo ratings yet

- Análisis Código Orgánico Monetario FinancieroDocument12 pagesAnálisis Código Orgánico Monetario Financieroyolanda calleNo ratings yet

- Abogados de Lesiones Personales de Las Vegas - Benson & BinghamDocument7 pagesAbogados de Lesiones Personales de Las Vegas - Benson & BinghamBenson & Bingham Accident Injury Lawyers, LLCNo ratings yet

- Etica - Cuando ParíDocument3 pagesEtica - Cuando ParíGénesis Bendezú SifuentesNo ratings yet

- El Perfil Profesional de Las Empresas Públicas y Privadas Se EstrechaDocument4 pagesEl Perfil Profesional de Las Empresas Públicas y Privadas Se EstrechamentorNo ratings yet

- Cuentas de Patrimonio Clase 3Document10 pagesCuentas de Patrimonio Clase 3Alexander Nu AyNo ratings yet

- Proyecto de Ley PensionesDocument6 pagesProyecto de Ley PensionesSemanaNo ratings yet

- Bases para El Campeonato de FútbolDocument3 pagesBases para El Campeonato de FútbolSaul P. Rondon MaldonadoNo ratings yet

- Reglamento Seguridad MineríaDocument12 pagesReglamento Seguridad MineríaAnthony LachNo ratings yet

- Sucesion Presidencial - FRANCISCO I MADERO PDFDocument986 pagesSucesion Presidencial - FRANCISCO I MADERO PDFjovannny_andra100% (2)

- CréditoDocument2 pagesCréditoYas AiramNo ratings yet

- 16 - Perdida de Ejecutoriedad y Prescripcion de La Exigibilidad de La MultaDocument12 pages16 - Perdida de Ejecutoriedad y Prescripcion de La Exigibilidad de La MultaCaceres Sifuentes CristianNo ratings yet

- Instituciones Económicas de La Colonia - FinalDocument5 pagesInstituciones Económicas de La Colonia - FinalVictor Mosquera SernaNo ratings yet

- Proyecto Intal Grupos Sterly-Godoy-TorresDocument4 pagesProyecto Intal Grupos Sterly-Godoy-TorresIngri DiazNo ratings yet