Professional Documents

Culture Documents

Chap 3

Uploaded by

OuggadaZCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Chap 3

Uploaded by

OuggadaZCopyright:

Available Formats

3.1.

1 Modele OSI et TCP/IP Le modle de rfrence OSI (Open Systems Interconnection) est une reprsentation abstraite en couches servant de guide la conception des protocoles rseau. Il divise le processus de rseau en sept couches logiques, chacune comportant des fonctionnalits uniques et se voyant attribuer des services et des protocoles spcifiques.

Dans ce modle, les informations sont transmises dune couche lautre, en commenant au niveau de la couche application sur lhte metteur, puis en descendant dans la hirarchie jusqu la couche physique, pour ensuite transiter sur le canal de communication vers lhte de destination, o les informations remontent la hirarchie jusqu la couche application. La figure dcrit les tapes impliques dans ce processus.

La couche application (couche 7) est la couche suprieure des modles OSI et TCP/IP. Elle est la couche qui sert dinterface entre les applications que nous utilisons pour communiquer et le rseau sous-jacent via lequel nos messages sont transmis. Les protocoles de couche application sont utiliss pour changer des donnes entre les programmes sexcutant sur les htes source et de destination. Il existe de nombreux protocoles de couche application et de nouveaux protocoles sont constamment en cours de dveloppement. Bien que la suite de protocoles TCP/IP ait t dveloppe avant la dfinition du modle OSI, les fonctionnalits des protocoles de couche application TCP/IP sintgrent la structure des trois couches suprieures du modle OSI : les couches application, prsentation et session.

La plupart des protocoles de couche application TCP/IP ont t dvelopps avant lmergence des ordinateurs personnels, des interfaces graphiques et des objets multimdias. Il en rsulte que ces protocoles mettent en oeuvre trs peu des fonctionnalits spcifies dans les couches prsentation et session du modle OSI.

Couche prsentation

La couche prsentation remplit trois fonctions principales : codage et conversion des donnes de la couche application afin que les donnes issues du priphrique source puissent tre interprtes par lapplication approprie sur le priphrique de destination ; compression des donnes de sorte que celles-ci puissent tre dcompresses par le priphrique de destination ;

chiffrement des donnes en vue de leur transmission et dchiffrement des donnes reues par le priphrique de destination. Les implmentations de la couche prsentation ne sont gnralement pas associes une pile de protocoles particulire. Les normes utilises pour la vido et les graphiques sont des exemples. QuickTime et MPEG (Motion Picture Experts Group) comptent parmi les normes de vido les plus courantes. QuickTime est une spcification informatique dApple destine aux donnes vido et audio et MPEG est une norme de compression et de codage vido.

Parmi les formats dimage graphique connus figurent les formats GIF (Graphics Interchange Format), JPEG (Joint Photographic Experts Group) et TIFF (Tagged Image File Format). Les formats GIF et JPEG sont des formats de compression et de codage destins aux images graphiques et le format TIFF un format de codage standard galement destin aux images graphiques.

Couche session

Comme limplique le nom de la couche session, les fonctions sexcutant au niveau de cette couche permettent un dialogue entre les applications source et de destination. La couche session traite lchange des informations pour initier et maintenir un dialogue et pour redmarrer les sessions interrompues ou inactives pendant une longue priode. La plupart des applications (par exemple, les navigateurs Web et les clients de messagerie) intgrent les fonctionnalits des couches 5, 6 et 7 du modle OSI. schema1.png Les protocoles de couche application TCP/IP les plus connus sont ceux permettant lchange dinformations entre les utilisateurs. Ces protocoles spcifient les informations de format et de contrle ncessaires un grand nombre de fonctions courantes de communication via Internet. Voici certains de ces protocoles TCP/IP : Le protocole DNS (Domain Name Service) est utilis pour traduire les adresses Internet en adresses IP. Le protocole HTTP (Hypertext Transfer Protocol) est utilis pour transfrer les fichiers qui constituent les pages du Web. Le protocole SMTP (Simple Mail Transfer Protocol) est utilis pour transfrer les courriels et les pices jointes. Le protocole Telnet, protocole dmulation de terminal, est utilis pour permettre un accs distant aux serveurs et aux priphriques rseau.

Le protocole FTP (File Transfer Protocol) est utilis pour le transfert interactif de fichiers entre les systmes.

Les protocoles de la suite TCP/IP sont gnralement dfinis par des documents RFC. LIETF (Internet Engineering Task Force) conserve les documents RFC comme normes de la suite TCP/IP. 3.1.2 Logiciels de la couche application Les fonctions associes aux protocoles de couche application permettent au rseau des utilisateurs de faire office dinterface avec le rseau de donnes sous-jacent. Lorsque lutilisateur ouvre un navigateur Web ou une fentre de messagerie instantane, une application est lance et le programme est plac dans la mmoire du priphrique, o il est excut. Chaque programme en cours dexcution charg sur un priphrique est nomm processus.

La couche application comprend deux formes de programmes ou processus logiciels permettant daccder au rseau : les applications et les services.

Applications orientes rseau

Les applications sont les programmes logiciels qui permettent aux utilisateurs de communiquer sur le rseau. Certaines applications destines lutilisateur final sont orientes rseau, savoir quelles implmentent les protocoles de couche application et sont capables de communiquer directement avec les couches infrieures de la pile de protocoles. Les clients de messagerie et les navigateurs Web sont des exemples de ces types dapplications. Services de couche application

Dautres programmes peuvent ncessiter lassistance des services de couche application (par exemple, le transfert de fichiers ou la mise en file dattente de tches dimpression rseau). Bien que transparents pour lutilisateur, ces services constituent les programmes qui tablissent linterface avec le rseau et prparent les donnes transfrer. Diffrents types de donnes (texte, graphique ou vido) ncessitent diffrents services rseau pour tre correctement prpars afin dtre traits par les fonctions sexcutant au niveau des couches infrieures du modle OSI.

Chaque application ou service rseau utilise des protocoles qui dfinissent les normes et les formats de donnes utiliser. Sans protocoles, le rseau de donnes ne disposerait daucune mthode commune pour formater et transmettre les donnes. Pour comprendre le fonctionnement des divers services rseau, il est ncessaire de connatre les protocoles sous-jacents qui rgissent ces services.

3.1.4 Fonctions du protocole de couche application Les protocoles de couche application sont utiliss par les priphriques source et de destination pendant une session de communication. Pour que les communications aboutissent, les protocoles de couche application implments sur les htes source et de destination doivent correspondre.

Les protocoles tablissent des rgles cohrentes pour changer des donnes entre les applications et les services chargs sur les priphriques concerns. Ils indiquent la manire dont les donnes figurant dans les messages sont structures et le type des messages envoys entre les htes source et de destination. Ces messages peuvent tre des requtes de services, des accuss de rception, des messages de donnes, des messages dtat ou des messages derreur. Les protocoles dfinissent galement les dialogues au niveau des messages et assurent quun message envoy reoit la rponse prvue et que les services appropris sont invoqus lorsque se produit un transfert de donnes.

De nombreux types dapplications communiquent via les rseaux de donnes. Pour cette raison, les services de couche application doivent implmenter plusieurs protocoles pour fournir le niveau de communication voulu. Chaque protocole a un objectif spcifique et comporte les caractristiques ncessaires pour atteindre cet objectif. Les dtails de protocole appropris de chaque couche doivent tre observs, de sorte que les fonctions au niveau dune couche tablissent correctement linterface avec les services au niveau de la couche infrieure. Les applications et les services peuvent galement utiliser plusieurs protocoles au cours dune mme conversation. Un protocole peut indiquer comment tablir la connexion rseau et un autre protocole dcrire le processus de transfert de donnes lorsque le message est transmis la couche infrieure suivante. schema2.png

3.2.1 Modle client-serveur Lorsque lutilisateur tente daccder aux informations situes sur son priphrique, quil sagisse dun PC, dun ordinateur portable, dun assistant numrique personnel, dun tlphone portable ou autre priphrique connect au rseau, les donnes peuvent ne pas tre stockes sur ce priphrique. Dans ce cas, une requte daccs aux informations doit tre adresse au niveau du priphrique sur lequel rsident les donnes.

Modle client/serveur

Dans le modle client/serveur, le priphrique qui demande les informations est nomm client et celui qui rpond la requte est nomm serveur. Les processus client et serveur sont considrs

comme faisant partie de la couche application. Le client commence lchange en demandant des donnes au serveur, qui rpond en envoyant un ou plusieurs flux de donnes au client. Les protocoles de couche application dcrivent le format des requtes et des rponses entre clients et serveurs. Outre le transfert de donnes effectif, cet change peut galement ncessiter des informations de contrle, telles que lauthentification de lutilisateur et lidentification dun fichier de donnes transfrer. Comme exemple de rseau client/serveur, citons un environnement dentreprise dans lequel les employs utilisent un serveur de messagerie dentreprise pour envoyer, recevoir et stocker leur courriel. Le client de messagerie situ sur lordinateur dun employ envoie une demande au serveur de messagerie pour tout courriel non lu. Le serveur rpond en envoyant le courriel requis au client.

Bien que les donnes soient gnralement dcrites comme tant transmises du serveur au client, certaines donnes sont toujours transmises du client au serveur. Le flux de donnes peut tre gal dans les deux sens ou mme plus important dans le sens client vers serveur. Par exemple, un client peut transfrer un fichier vers le serveur des fins de stockage. Le transfert de donnes dun client vers un serveur est dsign par le terme tlchargement montant (action de tlcharger (upload)). Le transfert de donnes dun serveur vers un client est dsign par le terme tlchargement descendant.

3.2.2 Serveurs Dans un contexte gnral de rseau, un priphrique qui rpond des requtes manant dapplications clientes opre en tant que serveur. Un serveur est gnralement un ordinateur qui contient des informations partager avec de nombreux systmes clients. Par exemple, les pages Web, les documents, les bases de donnes, les images, les fichiers vido et les fichiers audio peuvent tous tre stocks sur un serveur et transmis des clients demandeurs. Dans dautres cas (par exemple, une imprimante rseau), le serveur dimpression transmet les demandes dimpression clientes limprimante spcifie.

Diffrents types dapplications serveur peuvent avoir diffrents besoins en matire daccs du client. Certains serveurs peuvent ncessiter lauthentification des informations du compte utilisateur pour vrifier que lutilisateur est autoris accder aux donnes requises ou effectuer une opration spcifique. Ces serveurs font appel une liste centrale des comptes utilisateur et des autorisations (daccs aux donnes et dexcution doprations) sont accordes chaque utilisateur. Lorsque vous utilisez un client FTP, par exemple, si vous demandez tlcharger des donnes vers le serveur FTP, vous pouvez tre autoris crire des donnes dans votre dossier personnel mais pas lire dautres fichiers situs sur le site. Dans un rseau client/serveur, le serveur excute un service, ou processus, parfois nomm dmon de serveur. Comme la plupart des services, les dmons sexcutent gnralement en tche de fond et ne sont pas sous le contrle direct de lutilisateur final. Les dmons sont dcrits comme tant

lcoute dune requte de la part dun client car ils sont programms pour rpondre chaque fois que le serveur reoit une requte pour le service fourni par le dmon. Lorsquun dmon entend une requte dun client, il change les messages appropris avec le client, comme requis par son protocole, puis envoie les donnes requises au client dans le format appropri. schema3.png

3.2.3 Services et protocoles de la couche application Une mme application peut sappuyer sur de nombreux services de couche application diffrents. Pour cette raison, ce que lutilisateur peroit comme constituant une requte pour une page Web peut en fait se chiffrer des dizaines de requtes individuelles. Et pour chaque requte, plusieurs processus peuvent tre excuts. Par exemple, un client peut ncessiter plusieurs processus individuels pour formuler une seule requte un serveur.

En outre, les serveurs comportent gnralement plusieurs clients demandant des informations en mme temps. Par exemple, un serveur Telnet peut comporter de nombreux clients demandant se connecter ce serveur. Ces requtes de client individuelles doivent tre traites simultanment et sparment pour que le rseau fonctionne correctement. Les processus et les services de la couche application sont assists par les fonctions des couches infrieures pour grer correctement les conversations multiples. schema4.png

3.2.4 Rseau et applications P2P Modle Peer to peer

Outre le modle de rseau client/serveur, il existe galement un modle Peer to peer. Le rseau Peer to peer implique deux formes diffrentes : la conception de rseau Peer to peer et les applications Peer to peer (P2P). Les deux formes comportent des caractristiques similaires mais, dans les faits, fonctionnent trs diffremment.

Rseaux Peer to peer

Dans un rseau Peer to peer, au minimum deux ordinateurs sont connects via un rseau et peuvent partager des ressources (par exemple, des imprimantes et des fichiers) sans disposer de serveur ddi. Chaque priphrique final connect (nomm homologue) peut oprer en tant que serveur ou en tant que client. Un ordinateur peut remplir le rle de serveur pour une transaction tout en servant

simultanment de client pour un autre ordinateur. Les rles de client et de serveur sont dfinis en fonction de chaque requte.

Par exemple, un rseau domestique simple connectant deux ordinateurs qui partagent une imprimante est un rseau Peer to peer. Chaque utilisateur peut configurer son ordinateur pour partager des fichiers, excuter des jeux en rseau ou partager une connexion Internet. Autre exemple de rseau Peer to peer : deux ordinateurs connects un grand rseau et utilisant des applications logicielles pour partager des ressources via le rseau.

Contrairement au modle client/serveur, qui utilise des serveurs ddis, les rseaux Peer to peer dcentralisent les ressources sur un rseau. Au lieu dtre stockes sur des serveurs ddis, les informations partager peuvent se situer nimporte o sur un priphrique connect. La plupart des systmes dexploitation actuels prennent en charge le partage des fichiers et des imprimantes sans ncessiter un logiciel serveur supplmentaire. Les rseaux Peer to peer nutilisant gnralement pas de comptes utilisateur, dautorisations ou de moniteurs centraliss, il est difficile dappliquer les rgles de scurit et daccs aux rseaux comportant plus de quelques ordinateurs. Les comptes et les droits daccs utilisateur doivent tre dfinis individuellement sur chaque priphrique homologue. schema5.png Applications Peer to peer

Une application Peer to peer (P2P), contrairement un rseau Peer to peer, permet un priphrique doprer la fois comme client et comme serveur au sein dune mme communication. Dans ce modle, chaque client est un serveur et chaque serveur un client. Les deux peuvent lancer une communication et sont considrs comme gaux dans le processus de communication. Cependant, les applications Peer to peer ncessitent que chaque priphrique final fournisse une interface utilisateur et excute un service en tche de fond. Lorsque vous lancez une application Peer to peer spcifique, elle invoque linterface utilisateur et les services en tche de fond requis. Les priphriques peuvent ensuite communiquer directement.

Certaines applications Peer to peer utilisent un systme hybride dans lequel le partage des ressources est dcentralis mais les index pointant vers lemplacement des ressources sont stocks dans un rpertoire centralis. Dans un systme hybride, chaque homologue accde un serveur dindex pour obtenir lemplacement dune ressource stocke chez un autre homologue. Le serveur dindex permet galement de connecter deux homologues, mais une fois ceux-ci connects, la communication seffectue entre les deux homologues sans autre communication vers le serveur dindex.

Les applications Peer to peer peuvent tre utilises sur des rseaux Peer to peer, des rseaux client/serveur et via Internet. schema6.png

3.3.1 Services et protocoles DNS prsent que nous savons mieux comment les applications fournissent une interface lutilisateur et permettent daccder au rseau, nous allons examiner certains protocoles spcifiques courants.

Comme nous allons le voir par la suite dans ce cours, la couche transport utilise un modle dadressage nomm numro de port. Les numros de port identifient les applications et les services de la couche application qui constituent la source et la destination des donnes. Les programmes serveur utilisent gnralement des numros de port prdfinis connus des clients. En examinant les diffrents protocoles et services de couche application TCP/IP, nous nous rfrerons aux numros de port TCP et UDP normalement associs ces services. Certains de ces services sont les suivants : Systme de noms de domaine (DNS) - Port TCP/UDP 53 ; HTTP (Hypertext Transfer Protocol) - Port TCP 80 ; SMTP (Simple Mail Transfer Protocol) - Port TCP 25 ; POP (Post Office Protocol) - Port TCP 110 ; Telnet - Port TCP 23 ; DHCP (Dynamic Host Configuration Protocol) - Ports UDP 67 et 68 ; FTP (File Transfer Protocol) - Ports TCP 20 et 21. DNS

Sur les rseaux de donnes, les priphriques sont tiquets par des adresses IP numriques, ce qui leur permet de participer lenvoi et la rception de messages via le rseau. Cependant, la plupart des utilisateurs mmorisent trs difficilement ces adresses numriques. Pour cette raison, des noms de domaine ont t crs pour convertir les adresses numriques en noms simples et explicites.

Sur Internet, ces noms de domaine (par exemple, www.cisco.com) sont beaucoup plus faciles mmoriser que leurs quivalents numriques (par exemple, 198.133.219.25, ladresse numrique du serveur de Cisco). De plus, si Cisco dcide de changer dadresse numrique, ce changement est transparent pour lutilisateur car le nom de domaine demeure www.cisco.com. La nouvelle adresse est simplement lie au nom de domaine existant et la connectivit est maintenue. Lorsque les

rseaux taient de petite taille, il tait simple de maintenir le mappage entre les noms de domaine et les adresses quils reprsentaient. Cependant, les rseaux tant aujourdhui de plus grande taille et le nombre de priphriques plus lev, ce systme manuel ne fonctionne plus. Le protocole DNS (Domain Name System) a t cr afin de permettre la rsolution des adresses pour ces rseaux. Le protocole DNS utilise un ensemble distribu de serveurs pour convertir les noms associs ces adresses en numros.

Le protocole DNS dfinit un service automatis qui associe les noms des ressources ladresse rseau numrique requise. Il comprend le format des demandes et des rponses ainsi que des formats de donnes. Les communications via le protocole DNS utilisent un format unique nomm message. Ce format de message est utilis pour tous les types de demandes clientes et de rponses serveur, pour les messages derreur et pour le transfert des informations denregistrement de ressource entre les serveurs. Le protocole DNS est un service client/serveur. Cependant, il diffre des autres services client/serveur examins dans ce cours. Les autres services utilisent un client qui constitue une application (par exemple, un navigateur Web ou un client de messagerie) tandis que le client DNS sexcute en tant que service lui-mme. Le client DNS, parfois nomm rsolveur DNS, prend en charge la rsolution de noms pour nos autres applications rseau et pour les autres services qui en ont besoin.

Lors de la configuration dun priphrique rseau, au minimum une adresse de serveur DNS est fournie et est utilisable par le client DNS pour la rsolution de noms. Le fournisseur de services Internet fournit gnralement les adresses utiliser pour les serveurs DNS. Lorsque lapplication dun utilisateur demande se connecter un priphrique distant laide dun nom, le client DNS demandeur interroge lun de ces serveurs de noms pour convertir le nom en une adresse numrique.

Le systme dexploitation des ordinateurs comprend galement un utilitaire nomm nslookup qui permet lutilisateur dintroduire manuellement une requte auprs des serveurs de noms, afin de convertir un nom dhte donn. Cet utilitaire permet galement de rsoudre les problmes de rsolution de noms et de vrifier ltat actuel des serveurs de noms. lcran, lorsque la commande nslookup est excute, le serveur DNS par dfaut configur pour votre hte est affich. Dans cet exemple, le serveur DNS est dns-sj.cisco.com et possde ladresse 171.70.168.183.

Vous pouvez alors taper le nom dun hte ou dun domaine dont vous souhaitez obtenir ladresse. Dans la premire demande de lcran, une demande est effectue pour www.cisco.com. Le serveur de noms qui rpond fournit ladresse 198.133.219.25.

Les demandes affiches lcran ne sont que de simples tests. Lutilitaire nslookup dispose de nombreuses options permettant de tester et de vrifier le processus DNS de manire approfondie. Un serveur DNS effectue la rsolution des noms laide du dmon de nom, souvent appel named (name daemon).

Le serveur DNS stocke diffrents types denregistrements de ressource utiliss pour rsoudre des noms. Ces enregistrements contiennent le nom, ladresse et le type denregistrement.

Certains de ces types denregistrements sont les suivants : A : une adresse de priphrique final. NS : un serveur de noms autoris. CNAME : le nom canonique (ou nom de domaine complet) dun alias ; utilis lorsque plusieurs services comportent une adresse rseau unique mais que chaque service comporte sa propre entre dans DNS. MX : enregistrement dchange de courriel ; associe un nom de domaine une liste de serveurs dchange de courriel pour ce domaine. Lorsquun client effectue une demande, le processus de dmon de nom du serveur examine dabord ses propres enregistrements pour voir sil peut rsoudre le nom. Sil ne peut pas rsoudre le nom laide de ses enregistrements stocks, il contacte dautres serveurs pour rsoudre le nom.

La requte peut tre transmise plusieurs serveurs, ce qui peut ncessiter un dlai supplmentaire et consommer de la bande passante. Lorsquune correspondance est trouve et retourne au serveur demandeur dorigine, le serveur stocke temporairement dans le cache ladresse numrique correspondant au nom.

Si ce mme nom est de nouveau demand, le premier serveur peut retourner ladresse en utilisant la valeur stocke dans son cache de noms. La mise en cache rduit le trafic rseau de donnes de demandes DNS et les charges de travail des serveurs situs aux niveaux suprieurs dans la hirarchie. Le service client DNS sur les PC Windows optimise les performances de la rsolution de noms DNS en stockant galement en mmoire les noms dj rsolus. La commande ipconfig /displaydns affiche toutes les entres DNS mises en cache sur un systme Windows XP ou 2000. schema7.png

Le protocole DNS utilise un systme hirarchique pour crer une base de donnes afin dassurer la rsolution de noms. La hirarchie ressemble une arborescence inverse dont la racine se situe au sommet et les branches en dessous.

Au sommet de la hirarchie, les serveurs racines conservent des enregistrements sur la manire datteindre les serveurs des domaines de premier niveau, qui leur tour comportent des enregistrements pointant sur les serveurs des domaines de second niveau, et ainsi de suite.

Les diffrents domaines de premier niveau reprsentent le type dorganisation ou le pays dorigine. Voici des exemples de domaines de premier niveau : .au : Australie .co : Colombie .com : entreprise ou industrie .jp : Japon .org : organisme but non lucratif

Aprs les domaines de premier niveau viennent les domaines de second niveau, puis, en dessous, dautres domaines de niveau infrieur.

Chaque nom de domaine constitue un chemin qui descend dans cette arborescence inverse commenant par la racine. Par exemple, comme illustr dans la figure, le serveur DNS racine peut ne pas connatre lemplacement exact du serveur de messagerie mail.cisco.com, mais il conserve un enregistrement pour le domaine com dans le domaine de premier niveau. De mme, les serveurs situs dans le domaine com peuvent ne pas disposer dun enregistrement pour mail.cisco.com, mais ils disposent dun enregistrement pour le domaine cisco.com . Les serveurs du domaine cisco.com disposent dun enregistrement (plus exactement, dun enregistrement MX) pour mail.cisco.com.

Le protocole DNS fait appel cette hirarchie de serveurs dcentraliss pour stocker et maintenir ces enregistrements de ressources. Les enregistrements de ressources rpertorient les noms de domaines que le serveur peut rsoudre, ainsi que dautres serveurs pouvant galement traiter des requtes. Si un serveur spcifique dispose denregistrements de ressources qui correspondent son niveau dans la hirarchie de domaines, il est qualifi de serveur dautorit pour ces enregistrements.

Par exemple, un serveur de noms dans le domaine cisco.netacad.net ne serait pas un serveur dautorit pour lenregistrement mail.cisco.com car cet enregistrement est stock sur un serveur dun domaine de premier niveau, savoir le serveur de noms du domaine cisco.com. schema8.png

3.3.2 Service WWW et http Lorsquune adresse Web (ou URL) est tape dans un navigateur Web, ce dernier tablit une connexion au service Web sexcutant sur le serveur laide du protocole HTTP. Les URL (Uniform Resource Locator) et les URI (Uniform Resource Identifier) sont les noms que la plupart des utilisateurs associent aux adresses Web.

Par exemple, http://www.cisco.com/index.html est une adresse URL qui se rfre une ressource spcifique : une page Web nomme index.html situe sur le serveur www du domaine cisco.com (cliquez sur les boutons de la figure pour visualiser les tapes effectues par le protocole HTTP).

Les navigateurs Web sont les applications clientes que les ordinateurs utilisent pour se connecter au Web et accder aux ressources stockes sur un serveur Web. Comme avec la plupart des processus serveur, le serveur Web sexcute en tant que service en tche de fond et met diffrents types de fichiers la disposition de lutilisateur.

Pour accder au contenu Web, les clients Web tablissent des connexions au serveur et demandent les ressources voulues. Le serveur retourne les ressources et, la rception de ces dernires, le navigateur interprte les donnes avant de les prsenter lutilisateur. Les navigateurs peuvent interprter et prsenter de nombreux types de donnes, tels que des donnes en texte clair ou HTML (Hypertext Markup Language), langage dans lequel sont conues les pages Web. Cependant, dautres types de donnes peuvent ncessiter un autre service ou programme, gnralement nomm plug-in ou composant additionnel. Pour aider le navigateur dterminer le type de fichier quil reoit, le serveur indique le type de donnes que contient le fichier.

Pour mieux comprendre linteraction entre le navigateur Web et le client Web, voyons comment une page Web souvre dans un navigateur. Cet exemple utilise ladresse URL suivante : http://www.cisco.com/web-server.htm.

Le navigateur commence par interprter les trois parties de ladresse URL :

1. http (protocole ou schma) ;

2. www.cisco.com (nom du serveur) ;

3. web-server.htm (nom du fichier demand). Le navigateur fait ensuite appel un serveur de noms pour convertir ladresse www.cisco.com en une adresse numrique, quil utilise pour se connecter au serveur. laide des caractristiques du protocole HTTP, le navigateur envoie une requte GET au serveur et demande le fichier webserver.htm. En rponse, le serveur envoie le code HTML de cette page Web au navigateur. Enfin, le navigateur dchiffre le code HTML et formate la page en fonction de sa fentre.

Le protocole HTTP (Hypertext Transfer Protocol), lun des protocoles de la suite TCP/IP, a t dvelopp lorigine pour publier et extraire des pages HTML. Il est prsent utilis pour les systmes dinformation collaboratifs distribus. Le protocole HTTP est utilis travers le Web pour le transfert des donnes et constitue lun des protocoles dapplication les plus utiliss.

Le protocole HTTP constitue un protocole de requte/rponse. Lorsquun client (gnralement un navigateur Web) envoie une requte un serveur, le protocole HTTP dfinit les types de messages que le client utilise pour demander la page Web, ainsi que les types de messages que le serveur utilise pour rpondre. Les trois types de messages courants sont GET, POST et PUT.

GET est une requte cliente pour obtenir des donnes. Un navigateur Web envoie le message GET pour demander des pages un serveur Web. Comme lillustre la figure, une fois que le serveur reoit la requte GET, il retourne une ligne dtat (par exemple, HTTP/1.1 200 OK), ainsi quun message cr par lui-mme et dont le corps peut tre le fichier demand, un message derreur ou dautres informations.

POST et PUT servent envoyer des messages qui tlchargent des donnes vers le serveur Web. Par exemple, lorsque lutilisateur entre des donnes dans un formulaire incorpor une page Web, la requte POST comprend les donnes dans le message envoy au serveur. La requte PUT tlcharge des ressources ou du contenu vers le serveur Web.

Bien quil soit remarquablement flexible, le protocole HTTP nest pas un protocole scuris. Les messages POST tlchargent des informations vers le serveur dans un format de texte clair pouvant tre intercept et lu. De mme, les rponses du serveur (gnralement, des pages HTML) ne sont pas chiffres.

Pour une communication scurise via Internet, le protocole HTTPS (HTTP Secure) est utilis lors de laccs aux informations du serveur Web ou de leur publication. Le protocole HTTPS peut procder lauthentification et au chiffrement pour scuriser les donnes pendant quelles circulent entre le client et le serveur. Le protocole HTTPS spcifie des rgles supplmentaires de transmission de donnes entre la couche application et la couche transport. schema9.png

3.3.3 Services de messagerie et protocoles SMTP/POP Le courriel, le service rseau le plus rpandu, par sa simplicit et sa vitesse dexcution, a rvolutionn la manire dont nous communiquons. Mais pour sexcuter sur un ordinateur ou autre priphrique final, une messagerie ncessite plusieurs applications et services. Les protocoles POP (Post Office Protocol) et SMTP (Simple Mail Transfer Protocol), illustrs dans la figure, sont deux exemples de protocoles de couche application. Tout comme le protocole HTTP, ces protocoles dfinissent des processus client/serveur.

Lorsque lutilisateur rdige un courriel, il fait gnralement appel une application connue sous le nom dagent de messagerie ou de client de messagerie. Lagent de messagerie permet lenvoi des messages et place les messages reus dans la bote aux lettres du client, ces deux processus tant des processus distincts.

Pour recevoir le courriel dun serveur de messagerie, le client de messagerie peut utiliser le protocole POP. Lenvoi de courriel partir dun client ou dun serveur implique lutilisation de commandes et de formats de messages dfinis par le protocole SMTP. Un client de messagerie fournit gnralement les fonctionnalits des deux protocoles au sein dune application. schema10.png

-Processus de serveur de messagerie : MTA et MDA

Le serveur de messagerie opre deux processus distincts :

agent de transfert des messages (MTA) ; agent de remise des messages (MDA).

Le processus MTA est utilis pour transfrer le courriel. Comme lillustre la figure, lagent de transfert des messages reoit des messages de lagent de messagerie ou dun autre agent de transfert des messages sur un autre serveur de messagerie. En fonction de len-tte du message, il dtermine la manire dont un message doit tre transmis pour arriver destination. Si le message est adress un utilisateur dont la bote aux lettres rside sur le serveur local, le message est transmis lagent de remise des messages (MDA). Si le message est adress un utilisateur ne se situant pas sur le serveur local, lagent de transfert des messages lachemine vers lagent de transfert des messages du serveur appropri. schema11.png -Dans la figure, lagent de remise des messages (MDA) accepte un courriel dun agent de transfert des messages (MTA) et procde la remise effective du courriel. Lagent de remise des messages reoit tous les messages entrants de lagent de transfert des messages et les place dans la bote aux lettres des utilisateurs appropris. Il peut galement traiter les derniers aspects lis la remise, tels que lanalyse antivirus, le filtrage du courrier indsirable et la gestion des accuss de rception. La plupart des communications par courriel utilisent les applications MUA (Mail User Agent, le client mail), MTA et MDA. Cependant, il existe dautres alternatives pour la remise du courriel.

Un client peut tre connect un systme de messagerie dentreprise, tel que Lotus Notes dIBM, Groupwise de Novell ou Exchange de Microsoft. Ces systmes disposent souvent de leur propre format de messagerie interne et leurs clients communiquent gnralement avec le serveur de messagerie laide dun protocole propritaire. Le serveur envoie ou reoit le courriel via Internet par lintermdiaire de la passerelle de messagerie Internet du produit, qui procde au reformatage ncessaire. Autre alternative : les ordinateurs ne disposant pas dun agent de messagerie peuvent encore se connecter un service de messagerie sur un navigateur Web pour rcuprer et envoyer des messages de cette manire. Certains ordinateurs peuvent excuter leur propre agent de transfert des messages (MTA) et grer eux-mmes le courriel entre domaines. Par exemple, si deux personnes travaillant dans la mme entreprise schangent du courriel laide dun protocole propritaire, leurs messages peuvent rester entirement dans le systme de messagerie de lentreprise. schema12.png -Comme indiqu prcdemment, le courriel peut utiliser les protocoles POP et SMTP (reportez-vous la figure pour savoir comment fonctionne chacun de ces protocoles). Les protocoles POP et POP3

(Post Office Protocol, version 3) sont des protocoles de remise du courrier entrant et constituent des protocoles client/serveur standard. Ils transmettent le courriel du serveur de messagerie au client de messagerie. Lagent de remise des messages (MDA) procde une coute pour dtecter le moment o un client se connecte un serveur. Une fois quune connexion est tablie, le serveur peut remettre le courriel au client.

Par ailleurs, le protocole SMTP (Simple Mail Transfer Protocol) rgit le transfert du courriel sortant du client expditeur au serveur de messagerie (MDA), ainsi que le transport du courriel entre les serveurs de messagerie (MTA). Le protocole SMTP permet le transport du courriel sur des rseaux de donnes entre diffrents types de logiciels serveur et client, ainsi que lchange de courriel via Internet.

Le format de message du protocole SMTP utilise un ensemble rigide de commandes et de rponses. Ces commandes prennent en charge les procdures du protocole SMTP, telles que louverture de session, la transaction du courriel, le transfert du courriel, la vrification des noms de bote aux lettres, le dveloppement des listes de diffusion et les changes de dbut et de fin. Certaines des commandes spcifies dans le protocole SMTP sont les suivantes : HELO : identifie le processus client SMTP pour le processus serveur SMTP. EHLO : est une version plus rcente de la commande HELO et comprend des extensions de services. MAIL FROM : identifie lexpditeur. RCPT TO : identifie le destinataire. DATA : identifie le corps du message. schema13.png -3.3.4 Protocole FTP Le protocole FTP (File Transfer Protocol) est un autre protocole de couche application couramment utilis. Il a t dvelopp pour permettre le transfert de fichiers entre un client et un serveur. Un client FTP est une application sexcutant sur un ordinateur et utilise pour extraire des fichiers dun serveur excutant le dmon FTP (FTPd).

Pour transfrer les fichiers correctement, le protocole FTP ncessite que deux connexions soient tablies entre le client et le serveur : une connexion pour les commandes et les rponses et une autre pour le transfert mme des fichiers.

Le client tablit la premire connexion au serveur sur le port TCP 21. Cette connexion est utilise pour le trafic de contrle et se compose de commandes clientes et de rponses serveur.

Le client tablit la seconde connexion au serveur via le port TCP 20. Cette connexion est destine au transfert mme des fichiers et est tablie chaque transfert de fichiers.

Le transfert de fichiers peut seffectuer dans lune des deux directions. Le client peut tlcharger un fichier partir du serveur ou en direction du serveur. schema14.png -3.3.5 Protocole DHCP Le service fourni par le protocole DHCP (Dynamic Host Configuration Protocol) permet aux priphriques dun rseau dobtenir dun serveur DHCP des adresses IP et dautres informations. Ce service automatise laffectation des adresses IP, des masques de sous-rseau, dune adresse IP de passerelle et dautres paramtres de configuration de la couche rseau.

Il permet un hte dobtenir une adresse IP dynamiquement lorsquil se connecte au rseau. Le serveur DHCP est contact et une adresse est demande. Le serveur DHCP choisit une adresse dans une plage dadresses configure (nomme pool) et affecte cette adresse lhte pour une dure dfinie.

Sur les rseaux locaux plus importants ou sur les rseaux dont les utilisateurs changent frquemment, le protocole DHCP est prfrable. De nouveaux utilisateurs peuvent se prsenter travaillant sur des ordinateurs portables et ncessitant une connexion. Dautres peuvent disposer de nouvelles stations de travail devant tre connectes. Plutt que de faire attribuer des adresses IP par ladministrateur rseau chaque station de travail, il est plus efficace que les adresses IP soient attribues automatiquement laide du protocole DHCP. Les adresses attribues via le protocole DHCP ne sont pas affectes aux htes dfinitivement mais uniquement pour une dure spcifique. Si lhte est mis hors tension ou retir du rseau, ladresse est retourne au pool pour tre rutilise. Ceci est particulirement utile pour les utilisateurs mobiles qui se connectent et se dconnectent sur le rseau. Les utilisateurs peuvent librement se dplacer dun endroit un autre et rtablir des connexions rseau. Lhte peut contenir une adresse IP une fois la connexion matrielle tablie, via un rseau local filaire ou sans fil.

Le protocole DHCP vous permet daccder Internet via des points daccs sans fil dans des aroports ou des cafs. Lorsque vous pntrez dans la zone, le client DHCP de votre ordinateur portable contacte le serveur DHCP local via une connexion sans fil. Le serveur DHCP attribue une adresse IP votre ordinateur portable.

Comme lillustre la figure, divers types de priphriques peuvent tre des serveurs DHCP lorsquils excutent des logiciels de service DHCP. Dans la plupart des rseaux de taille moyenne grande, le serveur DHCP est gnralement un serveur local ddi bas sur un PC.

Dans le cas des rseaux domestiques, il est gnralement situ au niveau du fournisseur de services Internet et un hte sur le rseau domestique reoit directement sa configuration IP du fournisseur de services Internet. Le protocole DHCP peut reprsenter un risque pour la scurit car nimporte quel priphrique connect au rseau peut recevoir une adresse. Ce risque fait de la scurit physique un facteur important lors du choix entre un adressage dynamique et un adressage manuel.

Ladressage dynamique et ladressage statique ont chacun leur place dans la conception des rseaux. De nombreux rseaux utilisent la fois le protocole DHCP et ladressage statique. Le protocole DHCP est utilis pour les htes utilisation gnrale (par exemple, les priphriques dutilisateur final) et les adresses fixes pour les priphriques rseau (par exemple, les passerelles, les commutateurs, les serveurs et les imprimantes). schema15.png -Sans le protocole DHCP, les utilisateurs doivent manuellement entrer ladresse IP, le masque de sousrseau et dautres paramtres rseau pour se connecter au rseau. Le serveur DHCP maintient un pool dadresses IP et attribue temporairement une adresse nimporte quel client DHCP lorsque celui-ci est mis sous tension. Les adresses IP tant des adresses dynamiques (temporairement attribues) et non pas des adresses statiques (dfinitivement attribues), les adresses qui ne sont plus utilises sont automatiquement retournes au pool pour tre rattribues. Lorsquun priphrique configur pour le protocole DHCP est mis sous tension ou se connecte au rseau, le client diffuse un paquet DHCP DISCOVER pour identifier les serveurs DHCP disponibles du rseau. Un serveur DHCP rpond avec un paquet DHCP OFFER, savoir un message doffre de bail qui indique une adresse IP attribue, un masque de sous-rseau, un serveur DNS, une passerelle par dfaut, ainsi que la dure du bail..

Le client peut recevoir plusieurs paquets DHCP OFFER si le rseau local comporte plusieurs serveurs DHCP. Il doit donc effectuer un choix parmi ces paquets et diffuser un paquet DHCP REQUEST qui

identifie explicitement le serveur et loffre de bail quil accepte. Un client peut choisir de demander une adresse que le serveur lui a dj attribue prcdemment. En supposant que ladresse IP demande par le client ou offerte par le serveur est encore valide, le serveur retourne un message DHCP ACK confirmant au client que le bail est effectu. Si loffre nest plus valide (peut-tre cause dun dlai dattente dpass ou dun autre client effectuant un bail), le serveur slectionn rpondra par un message DHCP NAK (Negative Acknowledgement). Si un message DHCP NAK est retourn, le processus de slection doit recommencer avec un nouveau message DHCP DISCOVER transmis.

Une fois que le client obtient le bail, celui-ci doit tre renouvel avant son expiration via un autre message DHCP REQUEST.

Le serveur DHCP sassure que toutes les adresses IP sont uniques (une adresse IP ne peut pas tre attribue deux priphriques rseaux diffrents en mme temps). Le protocole DHCP permet aux administrateurs rseau de reconfigurer aisment les adresses IP des clients sans devoir apporter de modifications manuelles aux clients. La plupart des fournisseurs Internet utilisent un protocole DHCP pour attribuer des adresses leurs clients ne ncessitant pas dadresse statique.

Le quatrime cours dexploration CCNA aborde plus en dtails le fonctionnement du protocole DHCP. schema16.png -3.3.6 Services de partage de fichiers et protocole SMB Le protocole SMB (Server Message Block) est un protocole de partage de fichiers client/serveur. Il fut dvelopp par IBM la fin des annes 80 pour dcrire la structure des ressources rseau partages telles que les rpertoires, les fichiers, les imprimantes et les ports srie. Il sagit dun protocole de requte-rponse. Contrairement au partage de fichiers pris en charge par le protocole FTP, les clients tablissent une connexion long terme aux serveurs. Une fois la connexion tablie, lutilisateur du client peut accder aux ressources rsidant sur le serveur comme si elles taient situes localement sur lhte client.

Le partage de fichiers et les services dimpression SMB sont devenus la base des rseaux Microsoft. Avec lintroduction de la srie de logiciels Windows 2000, Microsoft a modifi la structure sousjacente dutilisation du protocole SMB. Dans les versions prcdentes des produits Microsoft, les services SMB utilisaient un protocole autre que TCP/IP pour implmenter la rsolution de noms. Depuis Windows 2000, tous les produits Microsoft utilisent la dsignation DNS. Les protocoles TCP/IP peuvent ainsi prendre directement en charge le partage de ressources SMB, comme lillustre la figure.

Les systmes dexploitation LINUX et UNIX fournissent galement une mthode de partage des ressources avec les rseaux Microsoft laide dune version de SMB nomme SAMBA. Les systmes dexploitation Apple Macintosh prennent en charge eux aussi le partage des ressources via le protocole SMB. schema17.png -Le protocole SMB dcrit laccs au systme de fichiers et la manire dont les clients peuvent demander des fichiers. Il dcrit galement le protocole SMB de communication-interprocessus. Tous les messages SMB partagent un format commun. Ce format utilise un en-tte de taille fixe suivi dun paramtre et dun composant de donnes de taille variable.

Les messages SMB peuvent : dmarrer et authentifier des sessions ou y mettre fin ; contrler laccs aux fichiers et aux imprimantes ; permettre une application denvoyer ou de recevoir des messages vers ou depuis un autre priphrique.

Le processus dchange de fichiers SMB est illustr dans la figure.

3.3.7 Services P2P et protocole Gnutella Vous avez appris que les protocoles FTP et SMB constituent une mthode permettant dobtenir des fichiers. Voici maintenant un autre protocole dapplication. Partager des fichiers via Internet est devenu trs courant. Avec les applications Peer to peer bases sur le protocole Gnutella, les utilisateurs peuvent mettre les fichiers situs sur leur disque dur la disposition des autres utilisateurs pour que ces derniers les tlchargent. Les logiciels clients compatibles avec le protocole Gnutella permettent aux utilisateurs de se connecter aux services Gnutella via Internet et de localiser des ressources partages par dautres homologues Gnutella pour y accder.

De nombreuses applications clientes sont disponibles pour permettre aux utilisateurs daccder au rseau Gnutella, parmi lesquelles : BearShare, Gnucleus, LimeWire, Morpheus, WinMX et XoloX (reportez-vous la capture dcran de LimeWire prsente dans la figure). Le forum des dveloppeurs Gnutella maintient le protocole de base, mais les fournisseurs dapplications dveloppent souvent des extensions pour que le protocole fonctionne mieux sur leurs applications.

De nombreuses applications Peer to peer nutilisent pas de base de donnes centrale pour enregistrer tous les fichiers disponibles sur les homologues. la place, chaque priphrique du rseau, lorsquil est interrog, indique aux autres priphriques quels fichiers sont disponibles et utilise le protocole et les services Gnutella pour prendre en charge la localisation des ressources. Reportez-vous la figure.

Lorsquun utilisateur est connect un service Gnutella, les applications clientes recherchent dautres noeuds Gnutella auxquels se connecter. Ces noeuds traitent les demandes dobtention de lemplacement des ressources et les rponses ces demandes. Ils rgissent galement les messages de contrle, qui aident le service dcouvrir dautres noeuds. Le transfert de fichiers effectif sen remet gnralement aux services HTTP.

Le protocole Gnutella dfinit cinq types de paquets diffrents : ping : pour la dcouverte des priphriques ; pong : rponse un paquet ping ; query : pour lemplacement des fichiers ; query hit : rponse une demande ; push : requte de tlchargement. schema18.png -3.3.8 Services et protocoles TELNET Bien avant lapparition des ordinateurs de bureau et de leurs interfaces graphiques sophistiques, les utilisateurs se servaient de systmes texte qui souvent consistaient simplement en terminaux daffichage physiquement connects un ordinateur central. Avec larrive des rseaux, les utilisateurs ont eu besoin dune mthode leur permettant daccder distance aux systmes informatiques tout comme ils le faisaient avec les terminaux directement connects.

Telnet a t dvelopp pour rpondre ce besoin. Telnet date du dbut des annes 70 et compte parmi les plus anciens protocoles et services de couche application de la suite TCP/IP. Telnet offre une mthode standard permettant dmuler les priphriques terminaux texte via le rseau de donnes. Le terme Telnet dsigne gnralement le protocole lui-mme et le logiciel client qui le met en oeuvre.

Logiquement, une connexion qui utilise Telnet est nomme connexion ou session VTY (Virtual Terminal). Plutt que dutiliser un priphrique physique pour se connecter au serveur, Telnet utilise un logiciel pour crer un priphrique virtuel qui offre les mmes fonctionnalits quune session de terminal avec accs linterface de ligne de commande (CLI, Command Line Interface) du serveur. Pour prendre en charge les connexions du client Telnet, le serveur excute un service nomm dmon Telnet. Une connexion un terminal virtuel est tablie partir dun priphrique final laide dune application cliente Telnet. La plupart des systmes dexploitation comportent un client Telnet de couche application. Sur un ordinateur excutant Microsoft Windows, Telnet peut sexcuter partir de linvite de commandes. Dautres applications terminales courantes sexcutant en tant que clients Telnet sont HyperTerminal, Minicom et TeraTerm.

Une fois quune connexion Telnet a t tablie, les utilisateurs peuvent excuter nimporte quelle fonction autorise sur le serveur, exactement comme sils utilisaient une session de ligne de commande sur le serveur lui-mme. Sils en ont lautorisation, ils peuvent lancer et arrter des processus, configurer le priphrique et mme mettre le systme hors tension. Telnet est un protocole client/serveur qui spcifie la manire dont une session VTY stablit et prend fin. Il fournit galement la syntaxe et lordre des commandes qui permettent douvrir une session Telnet, ainsi que les commandes de contrle excutables pendant une session. Chaque commande Telnet consiste en un minimum de deux octets. Le premier octet est un caractre spcial nomm IAC (Interpret as Command). Comme son nom lindique, le caractre IAC dfinit loctet suivant en tant que commande plutt que texte.

Voici quelques exemples de commandes de protocole Telnet :

Are You There (AYT) : permet lutilisateur de demander quun lment apparaisse sur lcran du terminal pour indiquer que la session VTY est active.

Erase Line (EL) : supprime tout le texte de la ligne actuelle.

Interrupt Process (IP) : suspend, interrompt, annule ou met fin au processus auquel le terminal virtuel est connect. Par exemple, si un utilisateur a lanc un programme sur le serveur Telnet via la session VTY, il peut envoyer une commande IP pour arrter ce programme.

Le protocole Telnet prend en charge lauthentification de lutilisateur mais pas le transport des donnes chiffres. Toutes les donnes changes pendant une session Telnet sont transportes en

tant que texte clair sur le rseau. Cela signifie quelles peuvent tre interceptes et aisment interprtes. Si la scurit est un facteur important, le protocole SSH (Secure Shell) fournit une mthode alternative scurise pour accder au serveur. Ce protocole fournit le schma utiliser pour une connexion distance scurise et dautres services rseau scuriss. Il permet galement une authentification plus forte quavec Telnet et prend en charge le transport des donnes de session laide du chiffrement. Conformment la mthode recommande, les professionnels des rseaux doivent toujours utiliser le protocole SSH la place de Telnet, autant que possible.

Plus tard dans ce cours, nous utiliserons Telnet et SSH pour accder aux priphriques rseau via le rseau de travaux pratiques et les configurer. Protocole Telnet Dfinition de rgles de ngociation Commandes

RESUME La couche application accde directement aux processus sous-jacents qui grent et permettent la communication entre les utilisateurs connects au rseau. Cette couche sert de source et de destination des communications via les rseaux de donnes.

Les applications, les protocoles et les services de couche application permettent aux utilisateurs dinteragir significativement et efficacement avec le rseau de donnes.

Les applications sont des programmes informatiques avec lesquels les utilisateurs interagissent et qui lancent le processus de transfert de donnes la requte des utilisateurs.

Les services sont des programmes sexcutant en tche de fond qui assurent la connexion entre la couche application et les couches infrieures du modle de rseau.

Les protocoles fournissent une structure de rgles et de processus convenus grce auxquels les services sexcutant sur un priphrique particulier peuvent envoyer et recevoir des donnes de divers priphriques rseau. La livraison de donnes via le rseau peut tre demande un serveur par un client ou entre des priphriques qui oprent dans un schma Peer to peer o la relation client/serveur est tablie selon

le priphrique qui, ce moment, est source et destination Des messages sont changs entre les services de couche application au niveau de chaque priphrique final selon les spcifications de protocole pour tablir et utiliser ces relations.

Des protocoles tels que HTTP, par exemple, prennent en charge lenvoi de pages Web vers des priphriques finaux. Les protocoles SMTP/POP prennent en charge lenvoi et la rception du courriel. Le protocole SMB permet aux utilisateurs de partager des fichiers. Le protocole DNS convertit en adresses numriques utilisables par le rseau les noms humainement comprhensibles et utiliss pour faire rfrence aux ressources rseau. Vous avez appris effectuer : dcrire comment les fonctions des trois couches suprieures du modle OSI fournissent des services rseau aux applications de lutilisateur final ; dcrire comment les protocoles de couche application TCP/IP fournissent les services spcifis par les couches suprieures du modle OSI ; dfinir comment les utilisateurs se servent de la couche application pour communiquer via le rseau dinformations ; dcrire les fonctions dapplications TCP/IP bien connues (par exemple, Web et courriel) et de leurs services associs (HTTP, DNS, SMB, DHCP, STMP/POP et Telnet) ; dcrire les processus de partage de fichiers utiliss par les applications Peer to peer et par le protocole Gnutella ; expliquer comment les protocoles garantissent que les services sexcutant sur un type de priphrique peuvent envoyer et recevoir des donnes dun grand nombre de priphriques rseau diffrents ; utiliser les outils danalyse rseau pour examiner et expliquer le fonctionnement des applications utilisateur courantes.

REGARDER MTA Transfert les courriels entre serveurs laide protocole smtp Recoit les courriel provenant du client MDA Resou le pb de livraison finale Procde la livraison

MUA Recupere les courriers laide POP Client utilise pour accder aux courriels

You might also like

- Modele Business Plan GratuitDocument3 pagesModele Business Plan GratuitOuggadaZNo ratings yet

- CCNA 3 Module 1 v4Document5 pagesCCNA 3 Module 1 v4butters77No ratings yet

- CryptologieDocument25 pagesCryptologieOuggadaZNo ratings yet

- Char Short Int Int Long Int Float Double Long DoubleDocument4 pagesChar Short Int Int Long Int Float Double Long DoubleOuggadaZNo ratings yet

- Chapitre 4-Logiciel de Programmation STEP 7 BASICDocument52 pagesChapitre 4-Logiciel de Programmation STEP 7 BASICNasit MohammedNo ratings yet

- CCNA Skills Refresh - FrenchDocument45 pagesCCNA Skills Refresh - Frenchzianikamel1No ratings yet

- Formation ID Presco Consulting TheorieDocument23 pagesFormation ID Presco Consulting TheorieEriksondeAzevedoNo ratings yet

- Dgi VRAI PDFDocument16 pagesDgi VRAI PDFjoNo ratings yet

- Notions de Cybersécurité Et CyberattaquesDocument7 pagesNotions de Cybersécurité Et CyberattaquesDi Rosaire Magnificat DIABANGOUAYA YENGOZONo ratings yet

- Configuration D'un RouteurDocument35 pagesConfiguration D'un RouteurMakis MamadouNo ratings yet

- Rapport FinaleDocument67 pagesRapport FinaleAhmed Ben Youssef100% (1)

- RACCDocument10 pagesRACCCrypto SylvainNo ratings yet

- Cassandra PresentationDocument42 pagesCassandra Presentationelmahdi hazim100% (1)

- Commutation Avancée RSTP MSTPDocument70 pagesCommutation Avancée RSTP MSTPTafsir GueyeNo ratings yet

- Et200S Operating Instructions FR FR FR-FRDocument172 pagesEt200S Operating Instructions FR FR FR-FRSTEPHANE LAIRNo ratings yet

- Tera Informatique 1 C - D Support de Cours Theorique Et PratiqueDocument7 pagesTera Informatique 1 C - D Support de Cours Theorique Et PratiqueJOEL LOICNo ratings yet

- TP3 - Programmation RéseauDocument3 pagesTP3 - Programmation Réseauothmane hanaNo ratings yet

- 111 Curriculum Vitae CommunicationDocument2 pages111 Curriculum Vitae CommunicationmouradNo ratings yet

- Ans - Guidecyber - Phase 1-Exe - V2Document30 pagesAns - Guidecyber - Phase 1-Exe - V2Daoud CoulibalyNo ratings yet

- CCTP InformatiqueDocument14 pagesCCTP InformatiqueernestooNo ratings yet

- HP XW8200 WorkstationDocument196 pagesHP XW8200 WorkstationMarckus BrodyNo ratings yet

- Exercices Corrigés en Langage CDocument41 pagesExercices Corrigés en Langage CSadio Barry82% (11)

- Ordinateurs HPDocument10 pagesOrdinateurs HPpopolNo ratings yet

- Les Principaux Périphériques Dun OrdinateurDocument1 pageLes Principaux Périphériques Dun OrdinateurEl TutuNo ratings yet

- 0580 Programmation Mobile Avec AndroidDocument168 pages0580 Programmation Mobile Avec AndroidDavid NoumedonNo ratings yet

- 42 Raccourcis Clavier Windows Indispensables - BDMDocument6 pages42 Raccourcis Clavier Windows Indispensables - BDMgregoire korgaNo ratings yet

- TD en 1da 2022 2023Document21 pagesTD en 1da 2022 2023Débora Wamé KITSOUKOUNo ratings yet

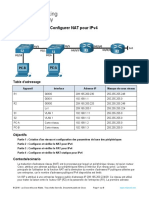

- 6.8.2 Lab - Configure NAT For IPv4Document8 pages6.8.2 Lab - Configure NAT For IPv4Arij HmeydiNo ratings yet

- TP N°1 Etude Temporelle Des Systèmes Échantillonnés: Département E3ADocument7 pagesTP N°1 Etude Temporelle Des Systèmes Échantillonnés: Département E3A22073 22073No ratings yet

- CV Traore Gninlbin JoelDocument1 pageCV Traore Gninlbin Joeltamba vieux tolnoNo ratings yet

- Chapiter3 TS 2021Document34 pagesChapiter3 TS 2021alinNo ratings yet

- Appel A Candidatures Superviseur Electrique Et Automatique Panzani CamerounDocument2 pagesAppel A Candidatures Superviseur Electrique Et Automatique Panzani CamerounCharles DIKANJONo ratings yet

- DevisDocument1 pageDevisMathurin Mat-tempNo ratings yet

- Cours SpringBootDocument101 pagesCours SpringBootmosalsaletNo ratings yet