Professional Documents

Culture Documents

Proteccion Hotmail

Uploaded by

Moises ArtolaCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Proteccion Hotmail

Uploaded by

Moises ArtolaCopyright:

Available Formats

Neo Portal www.neoportal.com.

ar

hackear una cuenta de correo de hotmail?

Este NO es un documento para ayudarte a recuperar tu contrasea perdida o saber cmo hackear determinada cuenta o aprender a recuperar mi cuenta que me hackearon. Por favor, LEE el documento si es que te interesa saber cmo protegerte y prevenir. POR NINGUN MOTIVO publiques tu direccin de correo electrnico en los comentarios de este artculo, o lo aprovecharn para realmente hackearte. Conste que est hecha la advertencia. Si este documento no te satisface, POR FAVOR busca otra pgina en Internet para ayuda. Aqu no se te proporcionar NINGUNA. Este manual lo comenc hace ya algunos meses y lo dej abandonado, as que decid, en lo que termino la segunda parte, publicar la primera. Espero que les sea til. No pretende ser un manual para hackear sino para conocer las tcnicas de hack as, entre comillas porque realmente a eso no se le puede llamar hackear, ms bien es una tcnica Lammer que suelen utilizar algunas personas, y de esta manera no caer en dichas trampas. Se puede hackear hotmail? (la gran pregunta) Hace tres das mi amiga Anita (nombre imaginario) acudi a m pidindome ayuda puesto que haban hackeado su cuenta de Hotmail. (Hace algunas semanas a mi amiga blue le ocurri lo mismo). Dentro de esta cuestin del hack existen muchos mitos y muchas personas que se jactan de ser hackers as que para todos aquellos que tienen dudas sobre la seguridad de su cuenta de Hotmail aqu explicar algunos mtodos utilizados para hackear una cuenta de Hotmail y cmo prevenirlo, para que no se dejen engaar ni apantallar. Primera parte: A qu llamaramos hackear hotmail? Tcnicamente (para verdaderos hackers), sera burlar la seguridad de los servidores de Microsoft utilizados para Hotmail Pero para este caso usaremos el trmino al simple hecho de obtener la contrasea de un usuario por el medio que sea (tcnicas lammer), as que el trmino sera hackear una cuenta de Hotmail Qu es Hotmail? No pretendo profundizar en este tema, as que ser breve y poco tcnico, adems de que no conozco a la perfeccin los sistemas de Microsoft. Hotmail es el sistema de correo electrnico a travs de pgina web ms conocido del mundo y me atrevo a decir que el que ms usuarios tiene (lamentablemente). Este sistema es un programa CGI (programa que se ejecuta del lado del servidor y utiliza los datos que le son enviados desde un navegador) este programa se comunica con un servidor de correo SMTPSVC (ver 6.0.3790.211) y POP a travs de una pgina web. En pocas palabras, digamos que es un Outlook que abres con un navegador (Internet Explorer); as lo vemos desde una pgina Web.

Neo Portal www.neoportal.com.ar

Veamos algunos mtodos para hackear una cuenta de Hotmail Separaremos estos mtodos en dos grupos: remotos y locales Primera parte Key loggers Xploits Snifers Brute Force Segunda parte Troyanos Screen Fakes Pregunta secreta y claves dbiles Ingeniera Social Key loggers: Como su nombre lo indica: grabadores de tecla es la mejor traduccin que le pude dar. Estos son programas que se instalan en una computadora y bsicamente lo que hacen es registrar todo lo que es tecleado en tu computadora, existen desde los ms sencillos hasta variaciones ms complejas con diferentes opciones, incluso hasta plugins. Es uno de los ms usados y fciles no creen? vaya hackers, usar un programa que no son de ellos, en internet vas a encontrar cientos de miles de pginas donde bajarlos, los hay de todos los gustos: Algunos simplemente guardan en un archivo de texto todo lo que has escrito, otros lo mandan a un correo, a su vez muchos de estos tienen opciones para registrar conversaciones que sostienes en MSN Messenger, tambin hay los que graban (screenshots) imgenes de tu computadora cada x tiempo, los ms sofisticados pueden grabar un registro de qu programas abriste, a qu programa le diste clic, etc. Cmo funciona? Bsicamente es una de las formas ms fciles de obtener una contrasea. El atacante slo requiere de tener acceso unos minutos a la computadora donde la vctima checa su correo e instalar el key logger. Si usas una computadora pblica es mucho ms fcil que contenga un key logger, ya sea para obtener especficamente tu password o simplemente por alguien que obtiene passwords de personas al azar. Al estar instalado el software y despus de que has checado tu mail en ella, el atacante simplemente tiene que regresar a la computadora para obtener el archivo con las claves guardadas o revisar su cuenta de correo para revisar que el programa haya enviado este archivo o la clave especficamente.

Neo Portal www.neoportal.com.ar

Cmo protegernos? Algunas medidas son: - No checar tu correo en una computadora que alguien ms usa, o no permitir a cualquiera usar tu mquina. - Si utilizas computadoras pblicas como las de la escuela, trabajo, cybercafs, etc., - simplemente debes acostumbrar cambiar tu contrasea constantemente (algo tedioso) y obviamente en computadoras distintas. Otro punto es verificar la posibilidad de que la computadora donde te encuentras est infectada. Es un poco difcil saber si ha sido o no infectada por un key logger, algunos mtodos para protegerte son los siguientes: Instalar un antivirus, (aunque los key loggers normalmente no son detectados por Norton Instalar un anti-spybot (tampoco ayuda tanto aunque s un poco ms que el antivirus Buscando en tu sistema control+alt+sup (en Windows) puedes ver los programas que se estn ejecutando en el sistema en ese momento, aunque algunos de estos se esconden al ser ejecutados como servicios, los cuales no pueden ser vistos desde la ventana de procesos, otro inconveniente es que algunos programas join permiten unir programas en uno solo, es decir se puede unir messeger.exe con un key logger.exe, as que cuando ejecutamos messenger se ejecuta el key logger y por ltimo, es difcil saber qu debe y qu no correr en tu sistema, sobre todo si no eres un experto en la materia. Nota: No pretendo dar el nombre de algn key loggery mucho menos recomendar alguno, puesto que este artculo no pretende ensear a hackear una cuenta. Xploit: Los xploit son programas diseados para aprovecharse de un bug (Error de programacin) en algn sistema Cmo funcionara? Bsicamente necesitaramos un error en msn Messenger, en el navegador utilizado para checar la cuenta, en el programa cgi de hotmail o en los servidores de Microsoft, lo cual implicara hackear directamente a Microsoft y no a una cuenta. Seguramente has visto e incluso instalado los famosos service packs o actualizaciones (parches); tambin ltimamente se ha visto un parche de seguridad para MSN Messenger 6.2 Bueno, pues precisamente todos estos parches corrigen esos errores de seguridad (y algunos otros como de rendimiento) en los cuales puede haber uno para

Neo Portal www.neoportal.com.ar

obtener la cuenta de correo, algunas personas llaman Xploits a los Screen Fake, que no son ms que simulacin de Tarjetas estilo Gusanito, LatinCards, etc.

Que no hacen otra cosa que enviarte a una Pgina Falsa de Logueo del Hotmail, donde te pide nuevamente tu Cuenta de Correo y tu Contrasea supuestamente para poder visualizar la Tarjeta que te han enviado, Nota que ese paso No es Necesario ya que lo que haces es enviar tu contrasea directamente a la persona que TE envi la tarjeta, No caigas en eso. Puedes poner cualquier cosa, igual saltas ese paso. Comentario: en la versin 6.2 se corrigi un error que permita ver a quienes te bloqueaban. Sniffers: Cuando te conectas a Internet, lo que haces en realidad es conectar tu computadora con otra (servidor) la cual a su vez se conecta con otras. Al abrir la pgina de hotmail y poner tu nombre de usuario y contrasea, estos datos son enviados a la computadora a la que te conectaste, es decir, al servidor de tu proveedor de Internet, ste a su vez los enviar a otro servidor y as hasta llegar al servidor de Hotmail, dentro de todo este transcurso, tu mensaje no debi haber sido ledo por ninguno de estos servidores, slo enviado al siguiente y as sucesivamente hasta llegar al de hotmail, ya que el paquete no iba dirigido a ellos. Ahora podemos entender qu es un snifer; el snifer es un programa que se instala en una computadora, en este caso un servidor y sirve para leer paquetes que no son para l, as que las computadoras (servidores) desde tu proveedor hasta antes de llegar al de hotmail podran tener instalado un sniffer y obtener tu clave. Lo mismo sucede con un cyber caf o la red de la escuela, la computadora enva la informacin al servidor del cyber caf, normalmente la computadora donde est sentado el encargado o dueo, la cual podra tener un snifer. En este caso cabe destacar que hotmail corre bajo una conexin segura, es decir, t entras a http://hotmail.com,pero al enviar la contrasea te manda a una pgina como http://by18fd.bay18.hotmail.msn.com/cgibin/hmhome?fti=yes&curmbox=F000000001 &a=d0a17415ecdb526effet4fdl13mfdf52&_lang=ES&country=MX , en fin; sin entrar en complicaciones, tu clave viaja por la red encriptada, as que tu contrasea digamos mi clave se vera, por ejemplo, as: 3a9e2949768ef8dbba16e6007a29034e y el atacante tendra que desencriptarla. Cmo nos protegemos? Bsicamente no hay nada que hacer contra eso, aunque existe la proteccin de Microsoft al correr su servidor en un protocolo seguro el https. Brute force: El brute force es un mtodo de ataque en el cual se busca probar diferentes claves de acceso por medio de un programa, estas claves pueden ser:

Neo Portal www.neoportal.com.ar

Generadas al azar o bajo cierto criterio como maysculas minsculas X cantidad de caracteres, nmeros, etc. Tomando las palabras de un diccionario, es decir un archivo de texto con diferentes claves. Una mezcla de estos dos. Existe un programa muy conocido por la red que permite atacar a Hotmail, Yahoo, AOL, prcticamente a cualquier sistema de e-mail por web, si mal no recuerdo se llama mungabunga si deseas buscarlo y probarlo te recuerdo que trae incluido un free virus s, as es, y no te emociones con que te dan algo gratis o que no tiene virus, sino todo lo contrario, al instalar este programa estars instalando un troyano en tu mquina. Cmo nos protegemos? Lo principal es escoger claves fuertes es decir que tu clave sea compleja. Una combinacin de maysculas y minsculas, nmeros y de ser posible caracteres, y de un mnimo de 8 caracteres. Asimismo, no debes usar palabras de diccionario comunes es decir, existen listas de diccionario que puedes encontrar y bajar fcilmente, estas listas estn hechas para ciertos perfiles o generales, por ejemplo si la vctima es un doctor, podemos encontrar listas con claves como nombres de medicinas, nombres tcnicos de los rganos del cuerpo, etc. Nunca guardes tus contraseas en un archivo en tu computadora o en un postip en la pantalla de la computadora, que cranme que lo he visto muchas veces. Otra protecciones que nuevamente nuestros amigos de Microsoft han desarrollado un sistema para proteger una cuenta de Hotmail de este tipo de ataques. Este sistema es muy simple y bajo mi punto de vista tiene algunos bugs por all. Consiste en bloquear la cuenta despus de aproximadamente 10 intentos fallidos, no estoy seguro si lo hacen por cantidad o es una relacin de la cantidad de intentos y el tiempo en el que fue ejecutado, aunque me inclino ms por el ltimo. Nota: antes de escribir esta parte hice el intento con una cuenta ma y fueron 10 intentos, lo interesante o el inconveniente es que mi cuenta sigue bloqueada desde hace aproximadamente 20 horas:-/ Inconvenientes: Es obvio que si alguien nos quiere fastidiar y no precisamente hackear, esto permite a cualquiera mantener nuestra cuenta bloqueada. Muy mal seores de Microsoft.

You might also like

- Triangulo de Las BermudasDocument1 pageTriangulo de Las Bermudaswiston seguraNo ratings yet

- Prescripcion de Actividad FisicaDocument2 pagesPrescripcion de Actividad FisicaGilberto Maldonado SalazarNo ratings yet

- Angel CafuneDocument5 pagesAngel CafunewizaNo ratings yet

- 3AM LetraDocument1 page3AM LetraRodrigo Roko FreyNo ratings yet

- Grupo.7. Diferencias Entre El Barroco Español y El de Otros PaisesDocument6 pagesGrupo.7. Diferencias Entre El Barroco Español y El de Otros PaisesCeleste Aguirre0% (1)

- Cuaderno ANUALPLANES PDFDocument136 pagesCuaderno ANUALPLANES PDFYo Rk50% (4)

- El Juego ConceptualDocument6 pagesEl Juego ConceptualCIVIL_LIBROSNo ratings yet

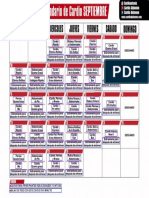

- Calendario Cardiovascular (SEPTIEMBRE)Document1 pageCalendario Cardiovascular (SEPTIEMBRE)Clara GuzmánNo ratings yet

- Caso Práctico 1Document2 pagesCaso Práctico 1JuliaNo ratings yet

- Preguntas Frecuentes Consumidor CO TiendaDocument3 pagesPreguntas Frecuentes Consumidor CO TiendaALEXANDER COLLAZOSNo ratings yet

- Himnario Adventista para JovenesDocument220 pagesHimnario Adventista para Jovenesysmael200191% (11)

- Actividades de Repaso para El Examen Acumulativo de Español-Grado Segundo-Tercer PeriodoDocument3 pagesActividades de Repaso para El Examen Acumulativo de Español-Grado Segundo-Tercer PeriodoCarmen Ardila100% (1)

- Rosana Canción: Tormenta de ArenaDocument4 pagesRosana Canción: Tormenta de ArenaNanaNo ratings yet

- Apreciación Musical - Apunte PDFDocument26 pagesApreciación Musical - Apunte PDFEmmanuel GuajardoNo ratings yet

- Programa para Evangelistas LaicosDocument2 pagesPrograma para Evangelistas LaicosRobert PereiraNo ratings yet

- I Guia Del Cuarto Periodo. Sextos. PDFDocument9 pagesI Guia Del Cuarto Periodo. Sextos. PDFJenny TabordaNo ratings yet

- Ambar en CuartoDocument3 pagesAmbar en CuartoAndrea BermudezNo ratings yet

- Registro SCTR en El T-Registro - PDT PLAME - Noticiero ContableDocument9 pagesRegistro SCTR en El T-Registro - PDT PLAME - Noticiero ContableMAGALY CUBAS CALDERONNo ratings yet

- Taller EstadisticaDocument2 pagesTaller EstadisticaPaula Natalia Zambrano SuarezNo ratings yet

- Tiempos, Compases, Frases y CuadraturaDocument2 pagesTiempos, Compases, Frases y CuadraturaMario MohamedNo ratings yet

- ResumenDocument2 pagesResumenAbismael BatistaNo ratings yet

- Reto Fba - Requisitos para Vender en AmazonDocument12 pagesReto Fba - Requisitos para Vender en AmazonvallenillanathallieNo ratings yet

- El Pequeño Lischen y La LunaDocument2 pagesEl Pequeño Lischen y La LunajuancituxNo ratings yet

- El Águila y La Zorra La FábulaDocument6 pagesEl Águila y La Zorra La FábulaJohanna Cecilia Niklitschek TolgNo ratings yet

- 02 TinkercadDocument10 pages02 Tinkercadkelly johana daza parodi daza parodiNo ratings yet

- HOTEL San AgustinDocument2 pagesHOTEL San AgustinJenns CespedesNo ratings yet

- Ejercicios de Probabilidad 2016Document3 pagesEjercicios de Probabilidad 2016Eddie FuentesNo ratings yet

- GUÍA LECTURA El QUIJOTEDocument2 pagesGUÍA LECTURA El QUIJOTELoreiroNo ratings yet

- 10 Recetas Nutritivas de Nuestra RegiónDocument8 pages10 Recetas Nutritivas de Nuestra RegiónEdinson Asuncion100% (1)

- MARGARITADocument24 pagesMARGARITAlus vickNo ratings yet