Professional Documents

Culture Documents

Cwiczenie2 Badanie Tunelowania v2

Uploaded by

Łukasz SkibniewskiCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Cwiczenie2 Badanie Tunelowania v2

Uploaded by

Łukasz SkibniewskiCopyright:

Available Formats

Badanie tunelowania

Badanie tunelowania

lp wykonawca grupa (g)

1.

2.

3.

4.

5.

zadanie rodzaj tunelowania typ tunelu wybórH wybórI wybórG

1. wyspy IPv6 w trybie Manual Mode 2

2. podłączone przez GRE

3. środowisko IPv4 w trybie Automatic IPv4 4 2

Compatible Mode

4. w trybie Automatic Mode 3 1

5. Wyspy IPv4 GRE 2 1 3

6. podłączone przez w trybie Generic Packet 1

środowisko IPv6 Tunneling

Tabela 1. Plan adresacji:

IPv4 IPv6

LAN1 21.g*10+1.1.0/24 2001:g*10+1:1:1::/64

LAN2 21.g*10+2.2.0/24 2001:g*10+2:2:2::/64

LAN3 21.g*10+3.3.0/24 2001:g*10+3:3:3::/64

LAN4 21.g*10+4.4.0/24 2001:g*10+4:4:4::/64

Tunel0 10.g.0.0/24 2001:g*10+4:14:14::/64

2002:nnnn:nnnn:FFFF::/64*)

*)

dla zadania 4 za nnnn

wstawić odpowiednie liczby

Topologia:

Opracował: Janusz Furtak 1

Badanie tunelowania

1. Wyznaczyć adresy dla elementów składowych sieci na podstawie tabeli 1 zależnie od

numeru grupy (G) i numeru zadania. Wyniki podać w poniższej tabeli:

nazwa urządzenia interfejs adres/maska

F0/0

F0/1

R1

Lo0

Tunnel0

F0/0

R2

F0/1

F0/0

F0/1

R3

Lo0

Tunnel0

K1 Eth0

K2 Eth0

K3 Eth0

2. Przygotowanie topologii sieci:

A. Zbudować sieć według podanej topologii i wyznaczonego planu adresacji. Poniżej wkleić

zrzut ekranu z konfiguracją interfejsów routera R2 i komputerów K1, K2 i K3.

B. Sprawdzić wzajemną osiągalność sąsiadów przy pomocy komendy ping.

C. Sprawdzić działanie snifera WireShark na komputerze K2.

3. Badanie tunelu:

A. Skonfigurować tunel pomiędzy routerami R1 i R3. Poniżej wkleić zrzut ekranu z

poprawną konfiguracją routera R1 i R3

B. Zweryfikować poprawność działania tunelu. Sprawdzić osiągalność interfejsu komputera

K3 z komputera K1. Poniżej wkleić zrzut ekranu potwierdzający działanie tunelu.

C. Wylistować tablicę routingu routera R1 (show ipv6 route) i dane o tunelu

(show interface tunnel ….) - wyniki wkleić poniżej.

D. Uruchomić snifer Wireshark na komputerze K2. Uruchomić komendę ping na

komputerze K1 w celu sprawdzenia osiągalności komputera K3. Przechwycić ramki

związane z tą komendą. Jakie rodzaje ramek protokołu ICMPv6 przechwycono?

E. Pokazać zawartość przechwyconej ramki „Echo request” i „Echo Reply”.

F. Jakich sąsiadów zna komputer K1 i router R1?

Opracował: Janusz Furtak 2

You might also like

- Cwiczenie3 - Badanie Protokolow RoutinguDocument2 pagesCwiczenie3 - Badanie Protokolow RoutinguŁukasz SkibniewskiNo ratings yet

- Cwiczenie5 - Badanie Bezpieczenstwa - StudentDocument4 pagesCwiczenie5 - Badanie Bezpieczenstwa - StudentŁukasz SkibniewskiNo ratings yet

- L10.1 2020Document9 pagesL10.1 2020peniswdupie88No ratings yet

- OSPFDocument20 pagesOSPFihm95389No ratings yet

- Cwiczenie4 - Badanie Rozglaszania I Przenumerowywania PrefiksowDocument5 pagesCwiczenie4 - Badanie Rozglaszania I Przenumerowywania PrefiksowŁukasz SkibniewskiNo ratings yet

- 10.4.3 Packet Tracer - Basic Device Configuration - PL PLDocument2 pages10.4.3 Packet Tracer - Basic Device Configuration - PL PLmieczyslawaklocko14No ratings yet

- 9.1.4.6 Packet Tracer - Subnetting Scenario 1 Instructions PDFDocument4 pages9.1.4.6 Packet Tracer - Subnetting Scenario 1 Instructions PDFKarol ŚnieżekNo ratings yet

- EtherchannelDocument7 pagesEtherchannelihm95389No ratings yet

- 10.4.4 Lab - Build A Switch and Router Network - PL PLDocument5 pages10.4.4 Lab - Build A Switch and Router Network - PL PLmieczyslawaklocko14No ratings yet

- 8.3.2.6 Packet Tracer - Pinging and Tracing To Test The Path Instructions - OdtDocument5 pages8.3.2.6 Packet Tracer - Pinging and Tracing To Test The Path Instructions - Odtnin234No ratings yet

- 5.5.2 Lab Configure and Verify Extended Ipv4 Acls PL PLDocument6 pages5.5.2 Lab Configure and Verify Extended Ipv4 Acls PL PLKamil CzyżNo ratings yet

- Wprowadzenie Do Sieci - Konfiguracja Statyczna Adresów GUA I LLADocument3 pagesWprowadzenie Do Sieci - Konfiguracja Statyczna Adresów GUA I LLAwspolpracam.fNo ratings yet

- Lab2 - Basic Router and Switch SettingsDocument14 pagesLab2 - Basic Router and Switch SettingslampamasloNo ratings yet

- Cwiczenie1 - Badanie IPv6Document8 pagesCwiczenie1 - Badanie IPv6Łukasz SkibniewskiNo ratings yet

- 8.3.2.5 Packet Tracer - Verifying IPv4 and IPv6 Addressing Instructions - OdtDocument4 pages8.3.2.5 Packet Tracer - Verifying IPv4 and IPv6 Addressing Instructions - Odtnin234No ratings yet

- Skill L4Document3 pagesSkill L4jye36470No ratings yet

- TCP IP (Przybylek)Document36 pagesTCP IP (Przybylek)drhawkeyeNo ratings yet

- Konfiguracja Oraz Weryfikacja Protokołu RIPDocument7 pagesKonfiguracja Oraz Weryfikacja Protokołu RIPBizmutNo ratings yet

- Krzysztof Klein + Final ExamDocument8 pagesKrzysztof Klein + Final ExamJan KowalskiNo ratings yet

- PSI Laboratorium 1 (Transmisja Szeregowa) - Instrukcjav2Document7 pagesPSI Laboratorium 1 (Transmisja Szeregowa) - Instrukcjav2Sławomir PietrzakNo ratings yet

- Cwiczenie 5 - OSPFDocument4 pagesCwiczenie 5 - OSPFPiotr NiedzielaNo ratings yet

- Podstawowa Konfiguracja Protokołów RIPv2 Oraz TopologiaDocument13 pagesPodstawowa Konfiguracja Protokołów RIPv2 Oraz Topologiaihm95389No ratings yet

- BGP Workshop2Document141 pagesBGP Workshop2StJack123No ratings yet

- Lab08 - 02. Badanie Protokołu ARPDocument12 pagesLab08 - 02. Badanie Protokołu ARPfasifoaisfasfNo ratings yet

- Subnetting 10v1 - ZdalneDocument4 pagesSubnetting 10v1 - Zdalneihm95389No ratings yet

- PWSZ Kalisz - Marek Wypychowski - WyjściówkiDocument29 pagesPWSZ Kalisz - Marek Wypychowski - WyjściówkiA100% (1)

- Ccna2 FinalDocument13 pagesCcna2 Finalandrzejxyz13No ratings yet

- Wprowadzenie Do Sieci - Konfiguracja Ustawień Początkowych RouteraDocument3 pagesWprowadzenie Do Sieci - Konfiguracja Ustawień Początkowych Routerawspolpracam.fNo ratings yet

- ExamDocument3 pagesExamMichał ItrychNo ratings yet

- Laboratorium 7.5.2: Zaawansowana Konfiguracja Protokołu Ripv2Document8 pagesLaboratorium 7.5.2: Zaawansowana Konfiguracja Protokołu Ripv2prz3mazzNo ratings yet

- Lab NmapDocument7 pagesLab NmapArtur AresNo ratings yet

- 79cac0bc-33e9-4dad-9ca6-2a3790db906cDocument4 pages79cac0bc-33e9-4dad-9ca6-2a3790db906cwojciech lasotaNo ratings yet

- Konfiguracja VLAN I Łącza TrunkowegoDocument10 pagesKonfiguracja VLAN I Łącza Trunkowegoihm95389No ratings yet

- EXAM Full PLDocument32 pagesEXAM Full PLEle YaroNo ratings yet

- Zalozenia Projektu CCNA2Document6 pagesZalozenia Projektu CCNA2milosz.makarskiNo ratings yet

- Konfiguracja Statycznych Oraz Domyślnych Tras Routingu IPv4Document6 pagesKonfiguracja Statycznych Oraz Domyślnych Tras Routingu IPv4BizmutNo ratings yet

- IDSL Modem Roz CellPipe 7130 Instrukcja Obslugi 366437862Document47 pagesIDSL Modem Roz CellPipe 7130 Instrukcja Obslugi 366437862PatrykNo ratings yet

- Konfiguracja Routingu Między Sieciami VLAN TopologiaDocument5 pagesKonfiguracja Routingu Między Sieciami VLAN Topologiaihm95389No ratings yet

- 3.2.4.9 Lab - Troubleshooting VLAN Configurations - ILMDocument16 pages3.2.4.9 Lab - Troubleshooting VLAN Configurations - ILMbartekNo ratings yet

- PL ERouting SLM v4050Document317 pagesPL ERouting SLM v4050Karlos Muszynsky0% (1)

- Tekst Do PrzeróbkiDocument5 pagesTekst Do PrzeróbkiTomasz PrzybyłoNo ratings yet

- p443 CortecDocument1 pagep443 CortecDamian WrońskiNo ratings yet

- Lab11 5 4Document11 pagesLab11 5 4Wojtek WaścińskiNo ratings yet

- IPRoute 2Document12 pagesIPRoute 2Rafał GąsiorNo ratings yet

- Lab 3.1 (3.4.6) - Configure VLANs and TrunkingDocument8 pagesLab 3.1 (3.4.6) - Configure VLANs and TrunkinglampamasloNo ratings yet

- CW 1Document11 pagesCW 1Dmytrro GodovNo ratings yet

- Instrukcja ISDNv30Document9 pagesInstrukcja ISDNv30TestingAccNo ratings yet

- Final Exam OdpowiedziDocument22 pagesFinal Exam OdpowiedziKancrodNo ratings yet

- Ccna 2 V 5 FinalDocument16 pagesCcna 2 V 5 FinalMarcinNo ratings yet

- Lab 4Document3 pagesLab 4Łukasz SkibniewskiNo ratings yet

- 3.2.2.5 Lab - Configuring VLANs and Trunking - ILMDocument19 pages3.2.2.5 Lab - Configuring VLANs and Trunking - ILMbartekNo ratings yet

- Skrocona Instrukcja Obsugi Zte F680 6Document4 pagesSkrocona Instrukcja Obsugi Zte F680 6KaszorNo ratings yet

- Ćwiczenie 2: Media TransmisyjneDocument4 pagesĆwiczenie 2: Media Transmisyjneania.zubrowska13No ratings yet

- TestownikDocument28 pagesTestownikDaria PuzioNo ratings yet

- Lab - 2 Badanie Ruchu SieciowegoDocument7 pagesLab - 2 Badanie Ruchu SieciowegoHaruspexNo ratings yet

- Lab9 Podstawowa Konfiguracja EIGRPDocument2 pagesLab9 Podstawowa Konfiguracja EIGRPMarek NowakNo ratings yet

- UWr 24 SK03 WDocument78 pagesUWr 24 SK03 WViktor VasilishinNo ratings yet

- Brzuska Praca DomowaDocument8 pagesBrzuska Praca Domowadarekrzadzi666No ratings yet

- SCK-Lab 1 4h Uniwersalne Informatyka 2012 03 01Document2 pagesSCK-Lab 1 4h Uniwersalne Informatyka 2012 03 01Łukasz SkibniewskiNo ratings yet

- Lab 4Document3 pagesLab 4Łukasz SkibniewskiNo ratings yet

- SK-cw3 - 2h - Konfigurowanie Sieci PRZELACZNIKDocument1 pageSK-cw3 - 2h - Konfigurowanie Sieci PRZELACZNIKŁukasz SkibniewskiNo ratings yet

- Zagadnienia Wej 4Document1 pageZagadnienia Wej 4Łukasz SkibniewskiNo ratings yet

- PSK Lab2Document2 pagesPSK Lab2Łukasz SkibniewskiNo ratings yet

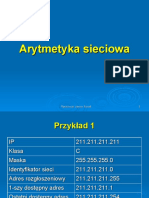

- Zadania Arytmetyka SieciowaDocument1 pageZadania Arytmetyka SieciowaŁukasz SkibniewskiNo ratings yet

- Arytmetyka SieciowaDocument19 pagesArytmetyka SieciowaŁukasz SkibniewskiNo ratings yet

- Cwiczenie1 - Badanie IPv6Document8 pagesCwiczenie1 - Badanie IPv6Łukasz SkibniewskiNo ratings yet

- CCNA 1 v5 ITN Rozdział 6 Odpowiedzi Do Egzaminu 2014Document1 pageCCNA 1 v5 ITN Rozdział 6 Odpowiedzi Do Egzaminu 2014Damian JankowskiNo ratings yet

- 1122 61 Instrukcja PDFDocument12 pages1122 61 Instrukcja PDFmladen00No ratings yet

- GembirdDocument18 pagesGembirdANo ratings yet

- Ćwiczenie NR 11 - Inmarsat B - SkryptDocument14 pagesĆwiczenie NR 11 - Inmarsat B - SkrypttwojaNo ratings yet

- ITN Module 7Document37 pagesITN Module 7kamil.marczak07No ratings yet