Professional Documents

Culture Documents

QCM Logiciel Malveillant PDF

QCM Logiciel Malveillant PDF

Uploaded by

Abdoul wahab Issiaka0 ratings0% found this document useful (0 votes)

26 views3 pagesOriginal Title

QCM logiciel malveillant pdf

Copyright

© © All Rights Reserved

Available Formats

PDF or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

© All Rights Reserved

Available Formats

Download as PDF or read online from Scribd

0 ratings0% found this document useful (0 votes)

26 views3 pagesQCM Logiciel Malveillant PDF

QCM Logiciel Malveillant PDF

Uploaded by

Abdoul wahab IssiakaCopyright:

© All Rights Reserved

Available Formats

Download as PDF or read online from Scribd

You are on page 1of 3

QCM sur la Sécurité Informatique

QCM Sécurité informatique — Partie 1

1. Dans a sécurité informatique. signifie que les systémes actifs informatiques ne peuvent

étre modifies que par les personnes autorisées.

A. La confidentialité

CC. La disponibilite

D. L’authenticité

2. Dans Ia sécurité informatique, signifie que les informations contenues dans un systéme

informatique ne sont accessibles en tecture que par les personnes autorisées.

B. Limégrité

C. La disponibilité

D. L’authenticité

3. Les types de menaces pour la sécurité d’un systéme informatique ou d’un réseau sont

D. Création

4. Lequel des programmes suivants est un programme malveillant indépendant qui ne nécessite

aucun d’autre programme?

A. Porte apitge

B. Cheval de Troie

c. rus

S.Le est un code qui reconnait une séquence «’entrée spéciale ou qui est déclenché par

une séquence d”événements improbable.

B. Cheval de Troie

CC. Bombe logique

D. Virus

6. Le est un code incorporé dans un programme iégitime configuré pour «exploser»

lorsque certaines conditions sont remplies.

A. Porte a pidge

B. Cheval de Troie

D. Virus

7. Lequel des programmes malyeillants suivants ne se répliquent pas automatiquement?

B. Virus

Cc. Ver

D. Zombie

8.

antivirus.

B. Virus polymorph

C. Virus parasite

D, Virus de macro

est unre forme de virus explisitement concue pour éviter la détection par des logiciels

9. Indiquer si expression suivant est vrai ou fawn

« Un ver exécute une copie de lui-méme sur un autre systéme. »

B. Faux

10. Indiquer si expression suivant vrai ou faux :

« Un ver envoie une copie de Iu

B. Faux

seme a d’autres systémes. »

QCM Sécur

¢ informatique — Partie 2

est un programme qui peut infecter (autres programmes en Jes modifiant. Cette

modification inelut une copie du programme viral, qui peut ensuite infecter d’autres programmes.

C. Zombie

D. Porte dérobée (Trap doors)

sont utilisés dans les attaques par dé

le service, généralement contre des sites Web

D. Cheval de Troie

3. Le type de codage dans tequel Ia manipulation de flux de bits sans tenir compte de la

signification des bits est appelé 2

C. Codagede source

D. Codage différentiel

4. Le protocole utilisé pour sécuriser Ies e-mails?

A. POP

cc, SNMP

D. HTTP

5. L’art de casser des chiffres est connu comme ?

A oy a

CC. Cryptaralyse

D. Cryptage

6. Lequel des énoncés suivants est correct?

A. Caractere — représenté par un complément

B. Caractere repr Ee le agement de deux,

D. Integer ~ représenté par ASCII

7. Le nombre de sous-clés générées dans Palgorithme IDEA est

A. 54

B_48

D. 50

8. Le nombre de « S-boxes » utilisées dans l’algorithime DES est 2

>

4

ga

est um exemple d’algorithme de clé publique.

B. DES

C. IREA

D. RCS

10. Le chiffre de César est représenté par 2

AL C=(p=3) m0

B. C=(p~ 26)mod3

C. C=(p- 3) mok6

D. C=(p- 3) mod26

You might also like

- The Subtle Art of Not Giving a F*ck: A Counterintuitive Approach to Living a Good LifeFrom EverandThe Subtle Art of Not Giving a F*ck: A Counterintuitive Approach to Living a Good LifeRating: 4 out of 5 stars4/5 (5807)

- The Gifts of Imperfection: Let Go of Who You Think You're Supposed to Be and Embrace Who You AreFrom EverandThe Gifts of Imperfection: Let Go of Who You Think You're Supposed to Be and Embrace Who You AreRating: 4 out of 5 stars4/5 (1091)

- Never Split the Difference: Negotiating As If Your Life Depended On ItFrom EverandNever Split the Difference: Negotiating As If Your Life Depended On ItRating: 4.5 out of 5 stars4.5/5 (842)

- Grit: The Power of Passion and PerseveranceFrom EverandGrit: The Power of Passion and PerseveranceRating: 4 out of 5 stars4/5 (590)

- Hidden Figures: The American Dream and the Untold Story of the Black Women Mathematicians Who Helped Win the Space RaceFrom EverandHidden Figures: The American Dream and the Untold Story of the Black Women Mathematicians Who Helped Win the Space RaceRating: 4 out of 5 stars4/5 (897)

- Shoe Dog: A Memoir by the Creator of NikeFrom EverandShoe Dog: A Memoir by the Creator of NikeRating: 4.5 out of 5 stars4.5/5 (537)

- The Hard Thing About Hard Things: Building a Business When There Are No Easy AnswersFrom EverandThe Hard Thing About Hard Things: Building a Business When There Are No Easy AnswersRating: 4.5 out of 5 stars4.5/5 (346)

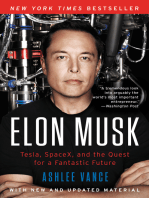

- Elon Musk: Tesla, SpaceX, and the Quest for a Fantastic FutureFrom EverandElon Musk: Tesla, SpaceX, and the Quest for a Fantastic FutureRating: 4.5 out of 5 stars4.5/5 (474)

- Her Body and Other Parties: StoriesFrom EverandHer Body and Other Parties: StoriesRating: 4 out of 5 stars4/5 (821)

- The Emperor of All Maladies: A Biography of CancerFrom EverandThe Emperor of All Maladies: A Biography of CancerRating: 4.5 out of 5 stars4.5/5 (271)

- The Sympathizer: A Novel (Pulitzer Prize for Fiction)From EverandThe Sympathizer: A Novel (Pulitzer Prize for Fiction)Rating: 4.5 out of 5 stars4.5/5 (122)

- The Little Book of Hygge: Danish Secrets to Happy LivingFrom EverandThe Little Book of Hygge: Danish Secrets to Happy LivingRating: 3.5 out of 5 stars3.5/5 (401)

- The World Is Flat 3.0: A Brief History of the Twenty-first CenturyFrom EverandThe World Is Flat 3.0: A Brief History of the Twenty-first CenturyRating: 3.5 out of 5 stars3.5/5 (2259)

- The Yellow House: A Memoir (2019 National Book Award Winner)From EverandThe Yellow House: A Memoir (2019 National Book Award Winner)Rating: 4 out of 5 stars4/5 (98)

- Devil in the Grove: Thurgood Marshall, the Groveland Boys, and the Dawn of a New AmericaFrom EverandDevil in the Grove: Thurgood Marshall, the Groveland Boys, and the Dawn of a New AmericaRating: 4.5 out of 5 stars4.5/5 (266)

- A Heartbreaking Work Of Staggering Genius: A Memoir Based on a True StoryFrom EverandA Heartbreaking Work Of Staggering Genius: A Memoir Based on a True StoryRating: 3.5 out of 5 stars3.5/5 (231)

- Team of Rivals: The Political Genius of Abraham LincolnFrom EverandTeam of Rivals: The Political Genius of Abraham LincolnRating: 4.5 out of 5 stars4.5/5 (234)

- On Fire: The (Burning) Case for a Green New DealFrom EverandOn Fire: The (Burning) Case for a Green New DealRating: 4 out of 5 stars4/5 (74)

- The Unwinding: An Inner History of the New AmericaFrom EverandThe Unwinding: An Inner History of the New AmericaRating: 4 out of 5 stars4/5 (45)

- AJE1205 Principe Et Aspects Techniques-1Document3 pagesAJE1205 Principe Et Aspects Techniques-1Abdoul wahab IssiakaNo ratings yet

- CHAPITRE 4 Reponses PenalesDocument5 pagesCHAPITRE 4 Reponses PenalesAbdoul wahab IssiakaNo ratings yet

- Module s4Document16 pagesModule s4Abdoul wahab IssiakaNo ratings yet

- Cours Reponses Penales Mme LyDocument71 pagesCours Reponses Penales Mme LyAbdoul wahab IssiakaNo ratings yet

- Programme CCPD 2018Document21 pagesProgramme CCPD 2018Abdoul wahab IssiakaNo ratings yet

- Signatures Electroniques Dans Les Applications InternetDocument82 pagesSignatures Electroniques Dans Les Applications InternetAbdoul wahab IssiakaNo ratings yet

- Obligations Légales Et Réglementaires de Sécurisations Des Systèmes DDocument14 pagesObligations Légales Et Réglementaires de Sécurisations Des Systèmes DAbdoul wahab IssiakaNo ratings yet

- Usurpation D'identitéDocument13 pagesUsurpation D'identitéAbdoul wahab IssiakaNo ratings yet

- Globalisation CriminelleDocument45 pagesGlobalisation CriminelleAbdoul wahab IssiakaNo ratings yet

- Globalisation Crime NoteDocument12 pagesGlobalisation Crime NoteAbdoul wahab IssiakaNo ratings yet

- Ajds 1Document8 pagesAjds 1Abdoul wahab IssiakaNo ratings yet

- Cours l2 Reponses Penales 2022Document60 pagesCours l2 Reponses Penales 2022Abdoul wahab IssiakaNo ratings yet