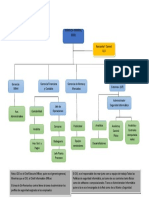

DocumentOrganigrama Empresarial y Controles de seguridad.docuploaded by

DocumentOrganigrama Empresarial y Controles de seguridad.docuploaded by Jaime Niño Galeano

Jaime Niño Galeano Documentevaluación seguridaduploaded by

Documentevaluación seguridaduploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentDiseno_controles_aplicacion.pdfuploaded by

DocumentDiseno_controles_aplicacion.pdfuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentFunción Staff.docuploaded by

DocumentFunción Staff.docuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentActividadades de Apropiacion Del Conocimiento-jaime Niñouploaded by

DocumentActividadades de Apropiacion Del Conocimiento-jaime Niñouploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentControles y aplicación para una empresauploaded by

DocumentControles y aplicación para una empresauploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentActividad No 4 Delitos informaticos y terrorismo computacional.docuploaded by

DocumentActividad No 4 Delitos informaticos y terrorismo computacional.docuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentEvidencias-3.docuploaded by

DocumentEvidencias-3.docuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentActividad Para Entregaruploaded by

DocumentActividad Para Entregaruploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentLa Integración de Datosuploaded by

DocumentLa Integración de Datosuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentOrganigrama Empresarial y Controles de Seguridaduploaded by

DocumentOrganigrama Empresarial y Controles de Seguridaduploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentFunción Staffuploaded by

DocumentFunción Staffuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentActividad Para Entregar base de datos y generalidadesuploaded by

DocumentActividad Para Entregar base de datos y generalidadesuploaded by Jaime Niño Galeano

Jaime Niño Galeano Documentseguridad base de datosuploaded by

Documentseguridad base de datosuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentEvidencias-3.docuploaded by

DocumentEvidencias-3.docuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentEvidencias-3uploaded by

DocumentEvidencias-3uploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentActividad No 4 Delitos Informaticos y Terrorismo Computacionaluploaded by

DocumentActividad No 4 Delitos Informaticos y Terrorismo Computacionaluploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentCaso 4 Diseño de Bases de Datos Relacionalesuploaded by

DocumentCaso 4 Diseño de Bases de Datos Relacionalesuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentPreguntas Interpretativasuploaded by

DocumentPreguntas Interpretativasuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentEvaluacion Costos Indirectos I.docxuploaded by

DocumentEvaluacion Costos Indirectos I.docxuploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentTipos de Cardinalidaduploaded by

DocumentTipos de Cardinalidaduploaded by Jaime Niño Galeano

Jaime Niño Galeano DocumentActividad No4 Proyecto Final CRSuploaded by

DocumentActividad No4 Proyecto Final CRSuploaded by Jaime Niño Galeano

Jaime Niño Galeano

Professional Documents

Culture Documents