Professional Documents

Culture Documents

Medidas Tecnologicas Efectivas y La Proteccion

Medidas Tecnologicas Efectivas y La Proteccion

Uploaded by

Doris Carpio Atuncar0 ratings0% found this document useful (0 votes)

8 views7 pagesOriginal Title

Medidas Tecnologicas Efectivas y La Proteccion (1)

Copyright

© © All Rights Reserved

Available Formats

PDF or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

© All Rights Reserved

Available Formats

Download as PDF or read online from Scribd

0 ratings0% found this document useful (0 votes)

8 views7 pagesMedidas Tecnologicas Efectivas y La Proteccion

Medidas Tecnologicas Efectivas y La Proteccion

Uploaded by

Doris Carpio AtuncarCopyright:

© All Rights Reserved

Available Formats

Download as PDF or read online from Scribd

You are on page 1of 7

El concepto de me

Medidas tecnoldgicas (...) defectivas?

jas tecnolégicas de proteccién en el Decreto

gt

Legislative N° 1076 que modifica la Ley sobre el Derecho de Autor

sumanio: —|

‘.inzoduecten. Zou es una meta tesnogca?

Elected de las mecidas tcaotnicas para la

rotaccn de derechos. I. Conclsiones,

MARCO NORMATIV

+ Ley sob a Derocho de Astor, Decrota Legit

tivo W822 (24/04/1996): arts. 2,37, 50, 136,

195, 196A y 1968.

+ Decreto Legislative que aprueba a modfcsion

ela Ley sobre el Derecno de Aut, Decreta Le-

sisi N° 1076 (26/06/2008).

INTRODUCCION

Con la evolucién de la tecnologia y, en

general, del mundo analogico, se

abren nuevas posiblidades de acce-

80 a las obras protegidas por el dere-

cho de autor. De igual forma, con la_|

Globalizacién de las nuevas tecnolo- |

Glas como al internet-no solo se pue-

e hablar de un incremento en la gama

Samm

para poder continuar utiizan

Ill, EFECTIVIDAD DE LAS Meme

DAS TECNOLOGICAS Pame

LA PROTECCION DE DERE

cHos

El concepto de ‘medidas tecnoisaioas

ha sido incorporado en la legsaar

peruana a través del Dacre!

tivo N® 1076 que aprusba i=

cacién de la Ley sobre | Derecna ae

Autor- bajo él nombre de “Mesias:

tecnolégicas efectivas”. Al respec

consideramos que resulta crust ie

cutir sobre la adecuada definiooe ae

las MTP ya que esta cobra uns ean

lal relevancia a efectos de iceraiicae

y esbozar el esquema para la aoemum

da proteccién legal de los derecmas

Nosotros, como expondremos Sse

quida, consideramos poco f2iz ===

Nos a"Medidas tecnoiégicas elas

en vez de a MTP.

A continuacién, analizaremos los ==

Mentos que componen dicha defricm

yy exploraremos, de forma simumnes.

la incomporacién de la proteccion leat

contra la elusién y restriccién de ess

en nuestra nueva normativa:

“Articulo 1.- Incorporacién de mae

vas definiciones en el articulo 2 ae

Decreto Legislative N° 622

Incorporar en el articulo 2 dei Dect

Legislativo NE 822 las exprescmas:

que siguen y sus respectivas formas:

derivadas que tendrén el sic

siguiente:

(2)

51. Medida tecnolégica efectia: Ee

cualquier tecnologia, dispositive osm

pponente que, en el curso norma! Ges

operacién, controla el acceso least =

tuna obra, interpretacién o ejecsome

fonograma, 0 que protege

derecho de autor 0 conexc”

wate dogo pate na

Por lel, ol acc Baton, cus se erect gas on nae pr un erp isco =a a

R\RRo putdan er dexagaes por un ramet UF as ogo os ca ur corns

INFORME PRACTICO MERCANTIL

En esta definicién es posible desglosar

varios elementos: |) La “efectividad’ ca~

racteristica de la medida tecnol6gice; i)

La determinacién del curso normal o |

‘anormal de la operacién de una tecno-

logia, dispositiva o componente; i) E!

cconcepto de “accesolegal:y, iv) Lameta

esencial protectiva de Gerechos.

1) La “efectividad” caracteristica de

la medida tecnolégica

Uno de los conceptos no contempla-

dos en ef Convenio de Bema para la

Proteccién de las Obras Litererias y__

Atisticas de 1886, 05 ol de medidas

tecnolégicas. Esta’ omisi6n encuentra

su fundamento en que, a la fecha de

su daci6n, aun no se debatia acerca

del surgimiento de nuevos usos de

obras en el entorno digital. No obstan- |

te ello, el articulo 9.1) de dicha norma

sefiala que los autores gozarén de!

derecho exclusive de auiorizar la re-

pproduceién de sus obras por cualquier

pprocedimiento y bajo cualquier forma.

Si se concuerda lo antes sefialado con

cl articulo 1.4. del WCT, se concluye

{que la proteccién inicialmente conteri-

a por el Convenio de Berna aberca

las reproducciones digitales a pesar

que el WCT es un tratado que hace

referencia. los derechos exclusivos de

distribucién, alquiler y comunicacién al

pUblico de los autores”.

EI WCT no establece una definicién

sobre el concepto de “medidas tecno-

légicas’. Asi, su articulo 11 establece:

“Las partes contratantes proporciona-

rn proteccién juridica adecuada y re-

cursos juridicos efectivos contra la ao- |

cién de eludir las medidas tecnol6gi-

cas efectivas que sean ullizadas por |

los autores en relacion con el ejericio

de sus derechos en virtud del presen-

te tratado 0 del Convenio de Bema y

que, respecto de sus obras, restrin:

Jan acios que no estén autorizados por

los autores concernidos 0 permitidos

por la ley" (et resaltado es reste).

El Digital Millenium Copyright Act de

1998 (Estados Unidos) dispone que

una medida tecnolégica regula “efec-

tivamente" el acceso a una obra, sila

medida, en el curso normal de su fun-

cionamiento, exige la apicacion de in-

formacién, de un proceso 0 de un trax

tamiento, con la autorizacién del titu-

lar del derecho de autor para tener

‘acceso a la obra.

Por otro lado, la Norma sobre Dere-

cchos de Autor y Derechos Conexos det

Reino Unido dispone que se conside-

rard efectiva una medida tecnol6gica

si su uso se encuentra regulado por

€l titular del derecho del autor me- |

diante un proceso de regulacién o de

proteccién de acceso a la obra y que,

a Su vez, este regule el nimero de

Formas de pr

"ecco ce as

‘as on

ero gta

ueDInas

TECNOLOGICAS

Programas intrmatcos 0 dpe

sis fisices que opetanproe-

siendoderacos de un deerine-

fo tla de cotenido con el ob

ito de autora, blo cetas pe

rigs, i ubzacion ce sus obras

copias a efectos de lograr la protec- |

cian ansiada,

Finalmente, el Copyright and Related

Rigths Act de Estovenia dispone que:

“(..) medidas tecnolégicas (...) signi-

fican cualquier tecnologia, programa

de computedora u otras medidas que

| fuoran disefiadas, en el curso normal

de su operacién, para prevenir o inhi-

bir Ia infraccién a los derechos prote-

diidos por esta ley. Estas medidas se-

ran consideradas eficaces, cuando

| est controiado el acceso 0 el uso de

un trabajo con copyright o de un tema

de los derechos relacionados con un

proceso de proteccién que aicance a

proteger de una manera operativa y

‘confiable con la autorizacién de los t+

tulares de derecho".

Un caso particularmente interesante

fue el falo emitido por La Corte Supre-

ma de Australia en el caso Kabushiki

Kaisha Sony Computer Entertainment

and Others vs. Eddy Stevens (conoci-

do como el caso Playstation) en ol cual

se tuvo en cuenta a definicion de MTP,

Yen el cual se sefiald que *..) ha de

Ser un dispositive que ullice medos

tecnolégicos para impedir que una per-

| sona acceda a una obra protegida por

@1 derecho de propiedad intelectual, 0 |

(Gen? ten se enoenean posto

| Rescganas tPA

(99) Tae no fi! elt.

LAS MEDIDAS TECNOLOGICAS Y SUS FORMAS DE PROTECCION DE LAS OBRAS EN

Eanes

(0 Estableciendo sistas do acceso @

las obras (p2. papo previ.

(i) Proven certos uss (p.6. sistemas

4 prooccon anicopiao que resin

2 fires}

{i Colocanco disposives en os equpos

© soporte mateales donde un dae.

rinato elemplarno puee ser utize

,

Ty) Caloeando disposes cone no se re

sie ibe et acres uso aun pate

Gee

que limite la capacidad de esa perso-

nna a hacer copias de unaobra ala que

ha logrado acceder y que, por lo tanto,

impida o inhiba ‘isicamente’a esa per-

ona, no pudiendo entonces esta rea

lizar actos que, de llevarse a cabo, in-

fringirian © podrian infringir ef dere

cho de autor de la obra”. En este

caso, las MTP adoptadas por Sony

para la consola de Playstation, al no

aiscriminar las copias legitimas e tle-

gitimas en los dispositivos disefiados

a través de cddigas regionales no po-

drian ser consideradas ‘medidas tec

Nolégicas efectvas’.

Consideramos que la norma conteni-

da en el WCT hace referencia a una

proteccién adecuada que tiene por fi-

nalidad la de evitar que se evadan las

medidas tecnoldgicas efectivamente

‘empleadas por los autores sobre sus

derechos conferidos. Ello no implica,

necesariamente, que las medidas tec:

nologicas sean efectivas 0 no. La efec~

tividad de una medida tecnolégica de-

penderd del tipo de seguridad (control

0 restricci6n) que se imponga sobre la

obra, teniendo en cuenta que “solo se

hacen efectivas cuando y donde los

autores y los titulares de los derechos

hhayan elegido que asi sea".

au 18 cel Tass OP be ntact 0 cui de

(00 Taio 9 af. ntrmacié obser epi wos :Pvmheour gaa)

(92) “Eau errs ns tacos exceptions retvas

ec aver alg each cmos ono eromo

Spit Sire Parancic de Dnecioe ce Aor Sree Conesea Ses GUM” Novena seac, S008 one

aint,

Actuauman Junipica ~ n° 182 —_——_ a

CTUALIDAD MERCANTIL

Si una medida tecnolégica es violada,

no podemos afirmar que esta trasgre-

sién afecte 0 su condicién de eficacia

© efectvidad y, en consecuencla, que

no merece proteccién alguna. "Las

medidas teonol6gicas se consideraran

‘eficaces’ cuando el uso de la obra 0

ptestacion protegida esté controlado

por los titulares de los derechos me-

diante la aplicacién de un control de

‘acceso 0 un procedimiento de protec

UD On oa ean un

eae i lec) o toh

SA te een Gee

ee a eae an cmon

on

tesla usec eh te dane

Ue pee iereta ect sees

Se ea recon

MyMP3.com ofrecia a sus suscripto-

pet pete

Peepers

Se He ie Soe

aecaming. ave oo ea

er ee a eaater ose

Se eon conInEs

eral atau os

Sea ee not

CE econ ae

12 ot cer ar

rata a a ial

Ce ee Pores cl

LE rar

Fe a oe els gn

das de las sociedades de gestion co-

2a ee aonilnses

eae ee ene eos

eee merce te

| Neat 9 oe rena dots

la responsabilidad de MyMP3.corn al

carpe tery

|. era

Podria pensarse que el caso antes

comentado resulta similar al famoso

| caso Napster (A&M Records vs. Neps-

ter). Sin embargo, esa conctusién no

‘seria del todo cierta. En ese caso, los

| usuarios de la comunidad Napster

| “descargaban’ las grabaciones do

otro usuario en red que no necesa-

| lamente habia adquiido las obras de

| forma legal. No existia base de datos

ni suscripciones, Gnicamente la co-

nexién entre usuarios a través de un

| ‘software gratuito para que entre ells

| intereambien archives. £1 Tribunal de~

terminé que las grabaciones realize-

das por los usuarios tenjan cardcter

| “comercial y no podian quedar cubier-

tas por la docrina del fair use, doter-

minandose la responsabilidad de

|. Napster por infraccién de la propiedad

ZT ROTHORILD. carn A. Goan Are ofTcholgeatPrtesion Messrs, regn tw Revion 2008

—__—@

eae

intelectual. En paralelo, Napster lleas

‘a un acuerdo con la mayoria de em-

presas discograficas para establecer

‘cuotas de remuneracion por las copias

realizadas a través de su software

mediante el pago de una retribucién

‘econémica por parte de los usuarios

finales.

En Estados Unidos existe un pronun-

lamiento que resulta particularmente

interesante (Lexmark Internacional,

Inc. vs. Static Control Components,

Inc). Lexmark desarrollé un disposit-

vo que era colocado en los cartuchos

de impresién que comercializaba. Sus

impresoras contenfan un programa

{que Interactuaba con el chip del cartu-

cho de impresién. Statics Control ven

la los chips de los cartuchos de Lex-

mark a terceros remanufacturadores

que elaboraban cartuchos de impre-

sién con otto programa (Smartek chip)

{ue las impresoras Lexmark ullizaban

con la finalidad de ser usados una vez

y luego retornaba los cartuchos de

impresién a Lexmark. Lexmark ale:

{g6 que el Smartek chip era un sopor-

te que atentaba contra su MTP que

efectivamente controlaba el acceso

a sus impresoras a través de la elu-

slén de su cédigo colocado en sus

carluchos de impresién. La Corte de!

Distrito doclaré fundada la demanda

de Lexmark, pero la Corte de Apela-

clones revoes dicho pronunciamien-

to al considerar que la secuencia de

autentificacién no calificaba como

MTP que efectivamente controlaba

un acceso ya que el programa no se

‘encontraba encriptado; podia ser lei-

do directamente desde la memoria de

‘cualquier impresora y podia ser libre~

mente accesible a cualquier perso-

a que poseyese una impresora

Lexmark

Finalmente, cabe citar un ejemplo con

relacién al acceso legal a una obra: el

caso iCrave TV. As! tenemos que iCra-

ve TV era una pagina web canadianse

que captaba las sefiales de radioditu-

sidn de programas canadienses y nor-

teamericanos que se recibfan en Ca-

nada y convertia tales sefales en for-

mato videostreaming para posterior-

mente poneria a disposicién de sus

suscriptores a través de supagina web,

la misma que era restringida a los

usuarios canadienses. Esta empresa

alegé que la captura, conversién y re~

istribucién posterior de programas

tolevisivos recibidos en Canada era li-

clta segiin la ley canadiense (que per-

rmite las retransmisiones secundarias

de emisiones telovisives sobre la base

de una licencia legal). Los producto-

res de lelevisién norteamericanos plan-

teaton una demanda ante el Tribunal

del Western District de Pensiivania

(lugar donde residian el presidente de

Peete aera

as

|

— 4

| | meoion tecnovoarca

EFECTIVA

“Es cudquer tenon,

lspostvoo congener

‘que ensurso ravale|

| su opera, conto ol

| ancaso loa una cra,

| inzprescio 0 gozuién|

0 fonograma 0 aus 9r0-

ogg cualquier echo 0

‘ur oon.

ereros

Tedefnicion

iCrave TV y su director de ventas in-

temacionales). Dicho Tribunal se de-

claré competente y dispuso que la ley

plicable fuese la do Estados Unidos

ya que existian suficientes vinculos

‘con dicho pats para aplicar la Copyrig-

ht Act norteamericana a las activida-

des de los demandados. Se determi-

'n6 que hubo infraccién en los Estados

Unidos on el momento en que los ciu-

‘dadanos norteamericanos recibieron

la transmision videostreaming no au-

torizada del material protegido por el

derecho de autor, independientemen-

te que la transmisién se iniciara en

Canada.

|v) La meta esencial protectiva de

derechos:

Como hemos visto, las MTP destina~

des a la protaccién ylo restriccién de

la explotacién de derechos no son ac-

tos restrictivos que per se atenten con-

tra el acceso al conocimiento y a las

‘obras del espirity sino que, al estar le-

galzadas, reafirman la proteccién de

los derechos de autor y conexos en

| Internet y otras redes digitales, conte-

| niendo una actualizacién general de

los principios juridicos que sustentan

Goes

0

dia eenalgia: para qv

‘ol po ser" eecva™

‘lea una sre de mecaismas

reli provamorte sutras

blitulr del derecho pala prove

Yaad gue se dese oo‘

a

1a deterinacion del curso norm

‘normal cea operacion deur

log, dsposivo components =

‘Ssposvo os colocado con laf

0 conor una dterminas

‘onaidad do una obra,

feudto caniguaria un acto conse

iso,

(i) El concern de “anceso apa: S| one

cra es puesta a dsposicien e

{orn citar de erect

iia. reves do las melas te

‘ase protccin, resting

Fados acs no autrados.

(La mea anda pts de actos

las meds tcrlgias de prone

mn acts estas pe Se aem==

canta o acceso al conocimerin

civas dl eit ue, alesis

‘earan a prt des

Mor yc 8 Wma y Ors as

gas.

la proteccién intemacional de!

de autor y conexos en el ciberesp=

Algunas legislaciones, al establecer i

iicitud de los actos elusivos de las MT=

han contempladbo situaciones excepcm>

rales a fin de permit la libre utizacice

de las obras. Se ha referide que par

que el acto elusivo sealicito, debs cum

plirse con la regla de los tres pasos =

puesta en el Convenio de Berna.

ber. i) que las excapciones sol

den tener lugar en casos espe

ii) que no atenton contra la nome! =

plotacién de la obra: y, ii) que

ccausar un perjuicio injustficaco

intereses legitimos del autor.

os

Elarticulo 10 del WOT amplia

taciones del derecho de autor

ras a la utllzacién de las ot

entomo digital en concordance:

la regla de los tres pasos. Ni

paises han adoptado esta po

adoptando una serie de ©

rolativas a las MTP. Por ejom

Estados Unidos se han prev

cepciones considerables @

las bibliotecas, archivos e in:

educativas sin fines de lucro

En nuestro pais, el articulo 196B de la

norma materia del presente trabajo,

establece que no estaran compren-

Gidas dentro de los actos de elusién

entre otros las actividades no infrac-

‘oras de ingenierfa de reversa respec-

to a la copia de un programa de com-

putacién obtenida legalmente, siem-

re y cuando se haga (la ingenieria

de reversa) de buena fe y con rela-

cién a elementos particulares de dicho

programa a fin de lograr la interopera-

bilidad de un programa de computa-

cidn creado independientemente con

otros programas.

Por ingerieria de reversa se entiende

2 laaccién de analizar un producto.con

@ finalidad de conocer cémo ha sido

coneebido y de esta forma, poder en-

tender su funcionamiento para gene-

‘ar una descripcién del mismo a nivel

intermedio, actualizar sus componen-

tes con la tecnologia actual, producir

las especticaciones dal producto a un

nivel usuario luego de un extenso ané-

lisis y finalmente, poder generar un

nuevo producto a través de las citadas

espectficaciones cbienidas. Esta ex-

cepoidn contiene claros elementos

‘axativos: inicamente para programas

de computacion legalmente adquiri-

dos, que se haga sobre elementos

pariculares ~quedando descariada la

aplicacion para aplicaciones (software)

iegales y sobre todo su contenido y

para logfar a interoperabilidad del con-

tenido de un programa.

Ota excepcién de suma importancia

8 la realizacin de buena fe de actos,

no infractores con la finalidad de pro-

bar, investigar o corregir la seguridad

de una computador, sistema o red de

cémputo, ello con la finalidad de evitar

su destruccién, moditicacién, sustrac-

cin 0 pérdida’de la informacién con

tenia, interrupcin del servicio o cual-

quier tipo de vuineracién a dichos sis-

temas. No obstante ello, consideramos

que debié haberse Incluido adicional-

mente a las medidas de seguridad en

INFORME PRACTICO MERCANTIL

| Fe SER ona earser er enn ea untae ETO CTE RE

las comunicaciones ~como en el co-

reo electrénico- toda vez que el e-mail

utliza varios mecanismos tales como

el SMTP Simple Mail Transfer Proto-

‘cok que es considerado débil, S/MIME

Secure Multipurpose intemet Mall Ex-

tensions~ y PGP —Pretty Good Privacy

que es destinado a la criptografia de

e-mail personal, aunque lo que se uti-

liza actualmente son los firewalls, dis-

Positivos que funcionan como una ba-

rrera de proteccién contra invasores.

|

Conforme fo alspone el articulo 60 del |

Decreto Legisiatvo N° 822, las excep-

ciones a los derechos de autor debersn |

aplicarse en foma resrctva, porlo que

alesiar contempladas taxalvemente en

fa norma que incorpora la modificacion

al precepto legal antes referido, cabe

indicar que las limitaciones y/o excep-

ciones tracicionales no les son aplica-

bles debido a su propia naturaieza

IV, CONCLUSIONES

La norma bajo comentario trae impor-

tantes innovaciones que permiten fa-

ciltar mas y mejores contenidos digi-

tales, disuadiondo la difusion ilicta de

la informacion en el entorno digital.

Hemos esbozado al contenido de la

Rueva norma que incorpora las "mer

das tecnolégicas efectivas’ asi como

'8U definicién, la cual no compartimos

Por los argumentos esgrimidos en Il- |

eas precedentes

Consideramos que existen una serie |

dle situaciones no contempladas por la

norma bajo comentario tales como la |

clusion de las MTP asi como su exen- |

cién de responsabilidad por parte de

los servidores -proveedores en linea

© de acceso a redes u operador de ta-

les servicios de Internet- en casos ce

i) transmisién y almacenamienio do

meros contenidos que permita al s

Vidor reducir tanto el tiempo de trans-

misién @ sus usuarios como su encho

de banda (system o proxy caching) y

por el almacenamiento de contenidos

en sistemas 0 redes bajo la direccién

de os usuarios (hosting de paginas

‘web) y i) 6! uso de mecanismos de lo-

calizacién de la informacién (motores

de busqueda, directorios, pointers,

enlaces de hipertexto, ete.), a través

de los cuales se dirige a los usuarios @

contenidos infractores.

Por otra parte, existen sistemas que ha-

‘cen posible que los ttulares identifiquen

las infracciones que se cometen de sus

obras a través del internet y lo notifiquen

a los sorvidores afectados para quo of

‘material supuestamente infractor sea

retlzado 0 su acceso bloqueado, es lo

que se conoce como el sistema notice

and take down previsto ena seccion 512

del Copyright Act. Asimismo, tampoco se

han contemplado supuestos normativos

Para el caso del hosting ni del almace-

amiento intermedio y temporal (da-

‘aware housing).

Desde un punto de vista socio-econé-

ico, consideramos que los derechos

de autor generan un incentivo para

rear en virtud a la generacion de un

monopolio temporal con la finalidad de

asegurar el retorno de la inversién

asumida no solo econémica~ a los

titulares de derechos. Si bien los auto-

res poseen un derecho, mientras que

fos usuarios posean intereses en la uti-

lizacién y acceso a las obras, existen

una serie de desventajas al momento

de imponer las MTP, tales como el in-

cremento en el costo del proceso de

creacion o cistribucién de contenidos

digitales por la incorporacién de las

MTP, personal a contraiar para crearlos

mas eficientes e inviolables sistemas

de seguridad, combinacién de obras

protegidas con aquellas que se en-

uentran (0 ingresan) en dominio pa-

blico con io cual evidentemente se ex-

tignde el plazo de proteccién contri

do, disminuci6n de usuarios que ac-

ceden a contenidos al incrementar el

precio, entre otros, stuaciones que, con

la aplicacién efectiva de esta nueva in-

corporacién normativa, nos permitirén

hacer una evaluacién oportuna,

Actuauinap Juripica ne 182 ea

You might also like

- The Subtle Art of Not Giving a F*ck: A Counterintuitive Approach to Living a Good LifeFrom EverandThe Subtle Art of Not Giving a F*ck: A Counterintuitive Approach to Living a Good LifeRating: 4 out of 5 stars4/5 (5819)

- The Gifts of Imperfection: Let Go of Who You Think You're Supposed to Be and Embrace Who You AreFrom EverandThe Gifts of Imperfection: Let Go of Who You Think You're Supposed to Be and Embrace Who You AreRating: 4 out of 5 stars4/5 (1092)

- Never Split the Difference: Negotiating As If Your Life Depended On ItFrom EverandNever Split the Difference: Negotiating As If Your Life Depended On ItRating: 4.5 out of 5 stars4.5/5 (845)

- Grit: The Power of Passion and PerseveranceFrom EverandGrit: The Power of Passion and PerseveranceRating: 4 out of 5 stars4/5 (590)

- Hidden Figures: The American Dream and the Untold Story of the Black Women Mathematicians Who Helped Win the Space RaceFrom EverandHidden Figures: The American Dream and the Untold Story of the Black Women Mathematicians Who Helped Win the Space RaceRating: 4 out of 5 stars4/5 (897)

- Shoe Dog: A Memoir by the Creator of NikeFrom EverandShoe Dog: A Memoir by the Creator of NikeRating: 4.5 out of 5 stars4.5/5 (540)

- The Hard Thing About Hard Things: Building a Business When There Are No Easy AnswersFrom EverandThe Hard Thing About Hard Things: Building a Business When There Are No Easy AnswersRating: 4.5 out of 5 stars4.5/5 (348)

- Elon Musk: Tesla, SpaceX, and the Quest for a Fantastic FutureFrom EverandElon Musk: Tesla, SpaceX, and the Quest for a Fantastic FutureRating: 4.5 out of 5 stars4.5/5 (474)

- Her Body and Other Parties: StoriesFrom EverandHer Body and Other Parties: StoriesRating: 4 out of 5 stars4/5 (822)

- The Emperor of All Maladies: A Biography of CancerFrom EverandThe Emperor of All Maladies: A Biography of CancerRating: 4.5 out of 5 stars4.5/5 (271)

- The Sympathizer: A Novel (Pulitzer Prize for Fiction)From EverandThe Sympathizer: A Novel (Pulitzer Prize for Fiction)Rating: 4.5 out of 5 stars4.5/5 (122)

- The Little Book of Hygge: Danish Secrets to Happy LivingFrom EverandThe Little Book of Hygge: Danish Secrets to Happy LivingRating: 3.5 out of 5 stars3.5/5 (401)

- The World Is Flat 3.0: A Brief History of the Twenty-first CenturyFrom EverandThe World Is Flat 3.0: A Brief History of the Twenty-first CenturyRating: 3.5 out of 5 stars3.5/5 (2259)

- The Yellow House: A Memoir (2019 National Book Award Winner)From EverandThe Yellow House: A Memoir (2019 National Book Award Winner)Rating: 4 out of 5 stars4/5 (98)

- Devil in the Grove: Thurgood Marshall, the Groveland Boys, and the Dawn of a New AmericaFrom EverandDevil in the Grove: Thurgood Marshall, the Groveland Boys, and the Dawn of a New AmericaRating: 4.5 out of 5 stars4.5/5 (266)

- A Heartbreaking Work Of Staggering Genius: A Memoir Based on a True StoryFrom EverandA Heartbreaking Work Of Staggering Genius: A Memoir Based on a True StoryRating: 3.5 out of 5 stars3.5/5 (231)

- Team of Rivals: The Political Genius of Abraham LincolnFrom EverandTeam of Rivals: The Political Genius of Abraham LincolnRating: 4.5 out of 5 stars4.5/5 (234)

- On Fire: The (Burning) Case for a Green New DealFrom EverandOn Fire: The (Burning) Case for a Green New DealRating: 4 out of 5 stars4/5 (74)

- The Unwinding: An Inner History of the New AmericaFrom EverandThe Unwinding: An Inner History of the New AmericaRating: 4 out of 5 stars4/5 (45)

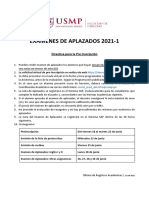

- Examenes de Aplazados 202 1Document1 pageExamenes de Aplazados 202 1Doris Carpio AtuncarNo ratings yet

- Obras Por Encargo en Software AGUERODocument5 pagesObras Por Encargo en Software AGUERODoris Carpio AtuncarNo ratings yet

- TORRES - MONICA - AutoriayTitularidadesDocument16 pagesTORRES - MONICA - AutoriayTitularidadesDoris Carpio AtuncarNo ratings yet

- De La Ficción A La Realidad - Reflexiones en Torno A Los Personajes de Ficción AGUERODocument15 pagesDe La Ficción A La Realidad - Reflexiones en Torno A Los Personajes de Ficción AGUERODoris Carpio AtuncarNo ratings yet

- Plagio Bryce Echenique - Dialogo Con La JurisprudenciaDocument13 pagesPlagio Bryce Echenique - Dialogo Con La JurisprudenciaDoris Carpio AtuncarNo ratings yet

- La Teoría Clásica de La OrganizaciónDocument30 pagesLa Teoría Clásica de La OrganizaciónDoris Carpio AtuncarNo ratings yet

- Costos y Presupuestos 2020-Semana 1Document8 pagesCostos y Presupuestos 2020-Semana 1Doris Carpio AtuncarNo ratings yet

- Programas Oncológicos 2020Document38 pagesProgramas Oncológicos 2020Doris Carpio AtuncarNo ratings yet

- Flujograma de Proceso de Divorcio Por CausalDocument2 pagesFlujograma de Proceso de Divorcio Por CausalDoris Carpio Atuncar100% (2)

- Requisitos para Optar El Titulo ProfesionalDocument2 pagesRequisitos para Optar El Titulo ProfesionalDoris Carpio AtuncarNo ratings yet