Professional Documents

Culture Documents

(14-15II) Đề cuối kỳ

(14-15II) Đề cuối kỳ

Uploaded by

hoangtumattroi04Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

(14-15II) Đề cuối kỳ

(14-15II) Đề cuối kỳ

Uploaded by

hoangtumattroi04Copyright:

Available Formats

TailieuVNU.

com

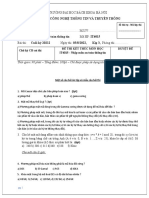

ĐẠI HỌC QUỐC GIA HÀ NỘI Khoa Công nghệ Thông tin

TRƯỜNG ĐẠI HỌC CÔNG NGHỆ Học kỳ II, Năm học 2014 - 2015

Thời gian : 120 phút Được phép tra cứu tất cả các loại tài liệu

Lớp INT3307 Không được cho người khác mượn tài liệu dưới bất kỳ hình thức nào

Đáp án đề thi số 1

An toàn và an ninh mạng

(4 câu, 3 trang, thang điểm 10)

1. Phân phối khóa và xác thực người dùng (2,5 điểm)

a. (1 điểm)

(a) Trao đổi với dịch vụ xác thực : để có thẻ cấp thẻ

(1) C AS : IDC ║ HệC ║ IDtgs ║ TS1

(2) AS C : EKC[KC,tgs ║ Hệtgs ║ IDtgs ║ TS2 ║ Hạn2 ║ Thẻtgs]

Thẻtgs = EKtgs[KC,tgs ║ HệC ║ IDC ║ ADC ║ IDtgs ║ TS2 ║ Hạn2]

(b) Trao đổi với dịch vụ cấp thẻ : để có thẻ dịch vụ

(3) C TGS : IDV ║ Thẻtgs ║ DấuC

(4) TGS C : EKC,tgs[KC,V ║ HệV ║ IDV ║ TS4 ║ ThẻV]

ThẻV = EKV[KC,V ║ HệC ║ IDC ║ ADC ║ IDV ║ TS4 ║ Hạn4]

DấuC = EKC,tgs[HệC ║ IDC ║ ADC ║ TS3]

(c) Trao đổi xác thực client/server : để có dịch vụ

(5) C V : ThẻV ║ DấuC

(6) V C : EKC,V[TS5 + 1]

DấuC = EKC,V[HệC ║ IDC ║ ADC ║ TS5]

b. (1,5 điểm)

(1) C AS : IDC ║ HệC ║ IDtgsrem ║ TS1

(2) AS C : EKC[KC,tgsrem ║ Hệtgsrem ║ IDtgsrem ║ TS2 ║ Hạn2 ║ Thẻtgsrem]

Thẻtgsrem = EKtgsrem[KC,tgsrem ║ HệC ║ IDC ║ ADC ║ IDtgsrem ║ TS2 ║ Hạn2]

(3) C TGSrem : IDVrem ║ Thẻtgsrem ║ DấuC

(4) TGSrem C : EKC,tgsrem[KC,Vrem ║ HệVrem ║ IDVrem ║ TS4 ║ ThẻVrem]

ThẻVrem = EKVrem[KC,Vrem ║ HệC ║ IDC ║ ADC ║ IDVrem ║ TS4 ║ Hạn4]

DấuC = EKC,tgsrem[HệC ║ IDC ║ ADC ║ TS3]

(5) C Vrem : ThẻVrem ║ DấuC

(6) Vrem C : EKC,Vrem[TS5 + 1]

DấuC = EKC,Vrem[HệC ║ IDC ║ ADC ║ TS5]

Đề thi số 1 AN TOÀN VÀ AN NINH MẠNG 1/6

TailieuVNU.com

ĐẠI HỌC QUỐC GIA HÀ NỘI Khoa Công nghệ Thông tin

TRƯỜNG ĐẠI HỌC CÔNG NGHỆ Học kỳ II, Năm học 2014 - 2015

2. An toàn mức giao vận (2,5 điểm)

a. (1 điểm)

Sơ đồ như hình 5.6 trong sách giáo trình (trang 168 của slides bài giảng) với tất cả

các thông báo tùy chọn có thể (0,5 điểm).

Thông báo server_key_exchange cho phép client xác thực server (0,25 điểm).

Thông báo certificate_verify cho phép server xác thực client (0,25 điểm).

b. (1,5 điểm)

Thông báo certificate do server gửi cho client chứa khóa công khai DSS có sẵn

của server (0,25 điểm).

Thông báo server_key_exchange chứa khóa công khai RSA tức thời do server tạo

ra có tính năng mã hóa, khóa này được ký với khóa riêng DSS có sẵn của server

(0,25 điểm).

Thông báo certificate_request chứa các tham số như giải thích ở trang 180 của

slides bài giảng (0,25 điểm).

Thông báo certificate do client gửi cho server chứa một khóa công khai DSS có

sẵn của client (0,25 điểm).

Thông báo client_key_exchange chứa khóa phiên do client tạo ra

(pre_master_secret) được mã hóa với khóa công khai RSA tức thời của server

(0,25 điểm).

Thông báo certificate_verify chứa giá trị băm dựa trên các thông báo trước đó

(handshake_messages) và master_secret được ký với khóa riêng DSS có sẵn của

client (0,25 điểm).

3. An toàn thư điện tử (2,5 điểm)

Sơ đồ với 8 vòng tròn tương ứng với các ký hiệu từ A đến H, trong đó các vòng tròn A,

C, E, và F được tô xám hoàn toàn, các vòng tròn D và G được tô xám một nửa, còn các

vòng tròn còn lại (B và H) không tô (0,5 điểm), vòng tròn A có viền kép, các vòng tròn

còn lại đều có viền đơn (0,25 điểm), vẽ các mũi tên đi từ B đến D, G và I, từ C đến B và

D, từ D đến A, từ E đến A và D, từ F đến C, từ G đến E, và từ H đến F và G, lưu ý I là

một dấu hỏi chấm chứ không phải một vòng tròn (0,75 điểm). Các vòng tròn A, B, D, E,

và G có một dấu chấm ở giữa, các vòng tròn còn lại không có dấu chấm (1,00 điểm).

4. An toàn IP (2,5 điểm)

a. (1 điểm)

Khuôn dạng như hình 8.8.c IPv4 trang 286 trong sách giáo trình (0,75 điểm). Liên

kết an ninh được sử dụng ở chế độ đường hầm (0,25 điểm).

b. (1,5 điểm)

Chống được tất cả các hình thức tấn công (0,75 điểm). Với tấn công sửa đổi dữ

liệu do phần dữ liệu nằm trong phạm vi xác thực (0,25 điểm), với tấn công lặp lại

cho cơ chế chống tấn công lặp lại sử dụng số thứ tự của tùy chọn xác thực của giao

Đề thi số 1 AN TOÀN VÀ AN NINH MẠNG 2/6

TailieuVNU.com

ĐẠI HỌC QUỐC GIA HÀ NỘI Khoa Công nghệ Thông tin

TRƯỜNG ĐẠI HỌC CÔNG NGHỆ Học kỳ II, Năm học 2014 - 2015

thức ESP (0,25 điểm), với tấn công đọc trộm dữ liệu do phần dữ liệu nằm trong

phạm vi mã hóa (0,25 điểm).

Đề thi số 1 AN TOÀN VÀ AN NINH MẠNG 3/6

TailieuVNU.com

ĐẠI HỌC QUỐC GIA HÀ NỘI Khoa Công nghệ Thông tin

TRƯỜNG ĐẠI HỌC CÔNG NGHỆ Học kỳ II, Năm học 2014 - 2015

Đề thi số 1 AN TOÀN VÀ AN NINH MẠNG 4/6

ĐẠI HỌC QUỐC GIA HÀ NỘI Khoa Công nghệ Thông tin

TRƯỜNG ĐẠI HỌC CÔNG NGHỆ Năm học 2014 - 2015

Thời gian : 120 phút Được phép tra cứu tất cả các loại tài liệu

Lớp INT3307 Không được cho người khác mượn tài liệu dưới bất kỳ hình thức nào

Đề thi số 1

An toàn và an ninh mạng

(4 câu, 2 trang, thang điểm 10)

1. Phân phối khóa và xác thực người dùng (2,5 điểm)

Xét hội thoại xác thực Kerberos 4. Như đã biết, trong trường hợp người dùng thuộc về

một phân hệ A muốn truy nhập vào server dịch vụ thuộc về một phân hệ B khác với A thì

các bên liên quan bao gồm client C, server xác thực AS của phân hệ A, server cấp thẻ

TGS của phân hệ A, server cấp thẻ TGS của phân hệ B và server dịch vụ V của phân hệ

B phải trao đổi với nhau tổng cộng 8 thông báo (kể cả thông báo V gửi cho C để C xác

thực V).

c. (1 điểm)

Hãy thêm các thông tin HệC, Hệtgs và Hệv chỉ phân hệ của người dùng, phân hệ của

server cấp thẻ TGS và phân hệ của server dịch vụ V một cách tương ứng vào

những chỗ thích hợp trong hội thoại xác thực Kerberos 4 để tổng số thông báo trao

đổi trong trường hợp truy nhập liên phân hệ giảm xuống còn 6. Yêu cầu đặt ra là

giữ nguyên các thông tin khác của hội thoại Kerberos 4 và cũng không được thêm

bất kỳ thông tin nào khác vào hội thoại ngoài các thông tin chỉ phân hệ đã nêu.

d. (1,5 điểm)

Viết hội thoại trao đổi liên phân hệ cho phép người dùng thuộc một phân hệ này

truy nhập vào server dịch vụ thuộc một phân hệ khác (ở xa)?

2. An toàn mức giao vận (2,5 điểm)

Trong một ứng dụng Web, hai bên client và server sử dụng giao thức Handshake trong

chuỗi giao thức SSL để xác thực lẫn nhau và thỏa thuận các tham số an ninh (các giải

thuật và khóa mật mã). Giả sử phương pháp trao đổi khóa được client và server thống

nhất sử dụng sau khi trao đổi các thông báo client_hello và server_hello ở giai đoạn 1 là

RSA. Client có sẵn một cặp khóa riêng và khóa công khai DSS trong đó khóa công khai

DSS đã được chứng thực từ trước. Server cũng có sẵn một cặp khóa riêng và khóa công

khai DSS trong đó khóa công khai DSS cũng đã được chứng thực từ trước.

c. (1 điểm)

Vẽ sơ đồ trao đổi thông báo 4 giai đoạn giữa client và server trong giao thức

Handshake SSL nêu trên theo cách thức cho phép hai bên xác thực lẫn nhau. Chỉ

rõ thông báo nào cho phép client xác thực server và ngược lại thông báo nào cho

phép server xác thực client.

d. (1,5 điểm)

Với mỗi thông báo tùy chọn (tức những thông báo không phải đối với bất kỳ

phương pháp trao đổi khóa nào cũng được gửi) và thông báo client_key_exchange,

hãy chỉ ra nó có những tham số cụ thể gì.

Đề thi số 1 AN TOÀN VÀ AN NINH MẠNG 5/6

ĐẠI HỌC QUỐC GIA HÀ NỘI Khoa Công nghệ Thông tin

TRƯỜNG ĐẠI HỌC CÔNG NGHỆ Năm học 2014 - 2015

3. An toàn thư điện tử (2,5 điểm)

Chương trình PGP của một người dùng A lưu giữ vòng khóa công khai có các trường

Public Key, User ID, Owner Trust, và Signatures như sau:

Public PUA PUB PUC PUD PUE PUF PUG PUH

Key

User ID A B C D E F G H

Owner Tột Không Hoàn Một Hoàn Hoàn Một Không tin

Trust bậc tin cậy toàn phần toàn toàn phần cậy

Signatures - D, G, I B, D A A, D C E F, G

Tính hợp lệ của khóa công khai (Key Legitimacy) được PGP tính theo các quy tắc sau:

Khóa công khai của bản thân người dùng A là hợp lệ.

Nếu một khóa công khai có ít nhất một chữ ký có độ tin cậy (Signature Trust) là tột

bậc thì nó hợp lệ.

Nếu không, tính hợp lệ của khóa công khai được tính bằng tổng trọng số độ tin cậy

của các chữ ký. Trọng số 1 được gán cho các chữ ký có độ tin cậy hoàn toàn. Trọng

số 1/2 được gán cho các chữ ký có độ tin cậy một phần. Nếu tổng trọng số đạt tới

hoặc vượt ngưỡng là 1 thì khóa công khai được xác định là hợp lệ.

Trong tất cả những trường hợp còn lại, khóa công khai được coi là không hợp lệ.

Vẽ mô hình tin cậy PGP tương ứng.

4. An toàn IP (2,5 điểm)

Xét các gói tin IPv4 được truyền từ nguồn ban đầu là máy tính H1 trong mạng cục bộ

LAN1 đến đích cuối cùng là máy tính H2 trong mạng cục bộ LAN2 qua các cổng an ninh

GW1 của LAN1 và GW2 của LAN2. Các thiết bị H1, GW1, GW2 và H2 đều có khả

năng cung cấp dịch vụ IPSec. Các gói tin IPSec được truyền trên mạng Internet từ GW1

đến GW2 chống được các hình thức tấn công phân tích lưu lượng hữu hạn và giả mạo

nguồn gốc dữ liệu.

a. (1 điểm)

Vẽ khuôn dạng các gói tin IPSec sao cho chúng được áp dụng ít liên kết an ninh

nhất có thể nhưng vẫn đáp ứng được các yêu cầu đã nêu. Chế độ sử dụng liên kết

an ninh này có tên gọi là gì (giao vận, đường hầm, kề với giao vận hay đường hầm

nhiều bước)?

b. (1,5 điểm)

Các gói tin IPSec đã vẽ chống được tấn công nào trong các tấn công sau đây: sửa

đổi dữ liệu, lặp lại, đọc trộm dữ liệu? Giải thích lý do với từng hình thức tấn công.

Đề thi số 1 AN TOÀN VÀ AN NINH MẠNG 6/6

You might also like

- Trắc nghiệmDocument55 pagesTrắc nghiệmViệt VđNo ratings yet

- Câu hỏi ôn tập an ninh mạng +đáp ánDocument18 pagesCâu hỏi ôn tập an ninh mạng +đáp ánĐông Nguyễn67% (3)

- tcvn11167 11 2015Document28 pagestcvn11167 11 2015gsunganNo ratings yet

- Bài 02. Triển Khai Giao Thức KERBEROSDocument18 pagesBài 02. Triển Khai Giao Thức KERBEROSTiến Đạt BùiNo ratings yet

- SSL TLS NguyenTruongThuatDocument32 pagesSSL TLS NguyenTruongThuatNguyễn Trường ThuậtNo ratings yet

- DeThiSo1 K56MTT LoiGiaiDocument3 pagesDeThiSo1 K56MTT LoiGiaiThành Vũ ViếtNo ratings yet

- (16-17I) Đề cuối kỳDocument6 pages(16-17I) Đề cuối kỳhoangtumattroi04No ratings yet

- DeThiSo1 K55MTT HK2 LoiGiaiDocument4 pagesDeThiSo1 K55MTT HK2 LoiGiaiThành Vũ ViếtNo ratings yet

- (13-14II) Đề cuối kỳDocument4 pages(13-14II) Đề cuối kỳhoangtumattroi04No ratings yet

- Đề thi và đáp án An toàn an ninh mạng (INT3307) đề số 1 kỳ 2 năm học 2022-2023 - UET 2Document4 pagesĐề thi và đáp án An toàn an ninh mạng (INT3307) đề số 1 kỳ 2 năm học 2022-2023 - UET 2vophuongaccphu23No ratings yet

- Giao Thuc KerberosDocument25 pagesGiao Thuc KerberoshienactNo ratings yet

- DeThiSo1 K66CNTT LoiGiaiDocument5 pagesDeThiSo1 K66CNTT LoiGiaiThành Vũ ViếtNo ratings yet

- Dap An ATANMDocument9 pagesDap An ATANMTrịnh Ngọc HuyNo ratings yet

- GiaothucDocument12 pagesGiaothucdangdinhhoang6No ratings yet

- Phan03 3Document45 pagesPhan03 3hoangk62tluNo ratings yet

- DeThiSo1 K52MTTDocument2 pagesDeThiSo1 K52MTTneyugnNo ratings yet

- De Thi Mau Giao Thuc An Toan MangDocument10 pagesDe Thi Mau Giao Thuc An Toan Mangletrong407No ratings yet

- De Thi Mau Giao Thuc An Toan MangDocument10 pagesDe Thi Mau Giao Thuc An Toan MangWorlds HelloNo ratings yet

- Chứng thực điện tửDocument8 pagesChứng thực điện tửMai Hoa VũNo ratings yet

- 2021 2 - NhapMonATTT-SamplesDocument4 pages2021 2 - NhapMonATTT-SamplesHoàng NguyễnNo ratings yet

- Phan04 1Document29 pagesPhan04 1hoangk62tluNo ratings yet

- Test 2Document3 pagesTest 2kimphung10021004No ratings yet

- Đề giao thứcDocument28 pagesĐề giao thứcTiến Đạt BùiNo ratings yet

- GTATMDocument13 pagesGTATMsinh nguyenNo ratings yet

- 10 HK2-1819 MMT 0132 v2Document9 pages10 HK2-1819 MMT 0132 v2quy.tranquilNo ratings yet

- GTATM2Document8 pagesGTATM2nameisno12233No ratings yet

- E Thi MauDocument4 pagesE Thi MauThu NguyenNo ratings yet

- Đề thi mẫuDocument7 pagesĐề thi mẫuTran NhanNo ratings yet

- Bài kiểm tra Nhập môn ATTT số 1Document8 pagesBài kiểm tra Nhập môn ATTT số 1Luyen Cong AnhNo ratings yet

- Bao Cao Lab 3Document5 pagesBao Cao Lab 322520532No ratings yet

- Phan04 2Document32 pagesPhan04 2hoangk62tluNo ratings yet

- Mat Ma Va An Ninh Mang Nguyen Duc Thai On (Cuuduongthancong - Com)Document3 pagesMat Ma Va An Ninh Mang Nguyen Duc Thai On (Cuuduongthancong - Com)Lâm Thành HuyNo ratings yet

- DoAnNhom1 CS252DDocument53 pagesDoAnNhom1 CS252DBinh Phạm ĐứcNo ratings yet

- Dap An de Thi Thu NMMDocument7 pagesDap An de Thi Thu NMMBảo Trân Lê NgọcNo ratings yet

- De 3Document9 pagesDe 3Hằng Nguyễn Thị ThúyNo ratings yet

- Ly Thuyet ATANDocument23 pagesLy Thuyet ATANtuankhangtft9985No ratings yet

- Trac Nghiem An Ninh MangDocument11 pagesTrac Nghiem An Ninh MangKATIE_30110% (1)

- De AtbmDocument6 pagesDe Atbm08.Vũ Thị Thùy DungNo ratings yet

- It005.hki.2023-Mau 001Document2 pagesIt005.hki.2023-Mau 001luannguyen191052No ratings yet

- 2759-Văn Bản Của Bài Báo-7902-1-10-20211129Document6 pages2759-Văn Bản Của Bài Báo-7902-1-10-20211129buronhanzer113No ratings yet

- Ssl/TlsDocument15 pagesSsl/TlsHậu PhanNo ratings yet

- ÔN TẬP MẠNG MÁY TÍNHDocument13 pagesÔN TẬP MẠNG MÁY TÍNHMinh TuấnNo ratings yet

- Mat Ma Va An Ninh Mang Nguyen Duc Thai Tracnghiem (Cuuduongthancong - Com)Document11 pagesMat Ma Va An Ninh Mang Nguyen Duc Thai Tracnghiem (Cuuduongthancong - Com)Lâm Thành HuyNo ratings yet

- On Tap An Toan Thong Tin CK-newDocument4 pagesOn Tap An Toan Thong Tin CK-newAnh Dũng02No ratings yet

- Đáp án Bảo mật thông tinDocument17 pagesĐáp án Bảo mật thông tinDuẩn LêNo ratings yet

- Đề thi mẫu Đáp án tham khảoDocument4 pagesĐề thi mẫu Đáp án tham khảoNguyễn Bình MinhNo ratings yet

- Lab 4Document41 pagesLab 4tvm1318022002No ratings yet

- B9 - SSL-STLDocument24 pagesB9 - SSL-STLTiến GiápNo ratings yet

- B9 - SSL-STLDocument24 pagesB9 - SSL-STLTruong NguyenNo ratings yet

- De Thi - An Toan Bao Mat TT - 1.1920.4Document7 pagesDe Thi - An Toan Bao Mat TT - 1.1920.4Phii GiaoNo ratings yet

- (123doc) Nghien Cuu Trien Khai He Thong Pki Dua Tren Phan Mem Ma Nguon Mo EjbcaDocument64 pages(123doc) Nghien Cuu Trien Khai He Thong Pki Dua Tren Phan Mem Ma Nguon Mo EjbcaHằng Lê BíchNo ratings yet

- Giao TH C An Toàn M NGDocument16 pagesGiao TH C An Toàn M NGViệt VđNo ratings yet

- slide BẢO MẬT TMĐTDocument53 pagesslide BẢO MẬT TMĐTThảo UyênNo ratings yet

- MergedDocument25 pagesMergedĐoàn NguyễnNo ratings yet

- NguyenVanHoangAnh Lab3Document11 pagesNguyenVanHoangAnh Lab37/9.02 Nguyễn Văn Hoàng AnNo ratings yet

- 1 Số Giao Thức Bảo Mật Trong Thương Mại Điện TửDocument23 pages1 Số Giao Thức Bảo Mật Trong Thương Mại Điện TửKiet Nguyen Gia HaoNo ratings yet

- ATTT - Nội dung kiểm tra cuối kỳ - HK2 - 2022 2023Document17 pagesATTT - Nội dung kiểm tra cuối kỳ - HK2 - 2022 2023hohuynhmyngan301003No ratings yet

- De Cuong Tu Lam ATMVTDocument26 pagesDe Cuong Tu Lam ATMVTLương Quốc ToảnNo ratings yet

- Fair2023 - E2EE For Cross-Platform ApplicationsDocument6 pagesFair2023 - E2EE For Cross-Platform ApplicationsDũng Đỗ TiếnNo ratings yet

- De 3455Document6 pagesDe 3455hoangtumattroi04No ratings yet

- De On Thi HK2 Vat Li 11 KNTT de 1 HayyyDocument5 pagesDe On Thi HK2 Vat Li 11 KNTT de 1 Hayyyhoangtumattroi04No ratings yet

- (5-6I) Đề cuối kỳDocument7 pages(5-6I) Đề cuối kỳhoangtumattroi04No ratings yet

- (13-14II) Đề cuối kỳDocument4 pages(13-14II) Đề cuối kỳhoangtumattroi04No ratings yet

- De Thi Giua HK2 Vat Li 11 KNTT Cau Truc Moi de 3Document5 pagesDe Thi Giua HK2 Vat Li 11 KNTT Cau Truc Moi de 3hoangtumattroi04No ratings yet