Professional Documents

Culture Documents

Hrozby Připojení K Internetu: IBM Global Services

Uploaded by

Miloš UrbišOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Hrozby Připojení K Internetu: IBM Global Services

Uploaded by

Miloš UrbišCopyright:

Available Formats

IBM Global Services

Hrozby připojení k Internetu

Konference Informační politika napříč Evropou

Ostrava, 13.-14.9.2004

Ing. Stanislav Bíža, CISA, IT Architekt

© 2004 IBM Corporation

IBM Global Services

Význam informační bezpečnosti z pohledu CIO

T

opte

n b

usin

esstre

nds

,20

03 R

ank

ing

2

003 2

002 2

001

C

osts

/bu

dge

tpre

ssu

res 1 1 1

D

atas

ecu

rityco

nce

rns 2 4 4

F

aste

rin

nov

atio

n 3 5 6

B

usin

essr

iskm

an

age

m e

nt 4 - -

S

in

glev

iewo

fcu

sto

m e

r 5 3 3

S

ta

keh

old

erp

res

sure 6 2 8

7 - -

G

re

ate

rtra

nsp

are

ncyo

fre

portin

g

E

-e

nab

le

d b

usin

ess

/go

vern

m e

nt 8 6 5

9 8 1

0

G

ro

win

gva

lu

e o

fkn

owle

dgec

apita

l

1

0 - -

P

ers

ona

lda

tapriv

acyc

onc

ern

s

0 1 2 3 4 5 6 7 8 91

0 Se le

ctedch

ang

e

inrankin

gcompa

red

with20 0

2

A

vera

gew

eig

hte

d s

core(m

ax=10

)

Source: Gartner, 2003

2 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Význam informační bezpečnosti – zdroje ČR

Výskyt bezpečnostních incidentů [%]

Zneužití zařízení 6

Nepovolený přístup k datům - vnější 7

Nepovolený přístup k datům - vnitřní 9

Krádež zařízení 17

Přírodní katastrofa 20

Chyba administrátora n. obsluhy 25

Selhání WAN 35

Selhání LAN 44

Chyba programového vybavení 48

Chyba uživatele 60

Porucha hardware 77

Počítačový virus 79

Výpadek proudu 89

0 20 40 60 80 100

Zdroj PSIB’03, Ernst&Young, DSM-data security management, NBÚ

3 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Význam informační bezpečnosti – zdroje ČR

Bezpečnostní incidenty s nejzávažnějším dopadem [%]

Krádež zařízení 1

Zneužití zařízení 1

Nepovolený přístup k datům - vnitřní 1

Nepovolený přístup k datům - vnější 1

Chyba administrátora n. obsluhy 2

Chyba uživatele 4

Selhání WAN 5

Chyba programového vybavení 6

Selhání LAN 7

Počítačový virus 14

Přírodní katastrofa 14

Výpadek proudu 21

Porucha hardware 23

0 5 10 15 20 25

Zdroj PSIB’03, Ernst&Young, DSM-data security management, NBÚ

4 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Sofistikovanost útoků vs. znalosti útočníků

5 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Typický síťový útok

Útok na další

Získání systém

užvatelského

přístupu

Lokalizace

Instalace Zcizení nebo

zranitelného Zahlazení

zadních změna

systému stop

vrátek informací

Získání

privilegovaného

přístupu

Jiné

neautorizvané

činnosti

6 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Internetoví čmuchalové

Program pro odposlech dat: sniffer

Útočníci používají sniffer pro:

Analýzu obousměrného síťového provozu

Získání UserID + Passwd (obvykle telnet, ftp)

Odposlech elektronické pošty

Informace, procházející Internetem, mohou být odposlechnuty v

kterémkoli mezilehlém segmentu sítě

Kompromitovaný server může ohrozit systémy v jiných částech sítě

7 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Scan

Metody scanování umožňují:

Zjistit OS a jeho verzi

Zjistit služby, spuštěné na daném serveru

Skrýt identitu (zdrojovou IP adresu) útočníka

Příklad: Nmap

Connect scan – zjištění otevřených portů (služeb)

snadno detekovatelný

Syn scan - neukončený TCP handshake

UDP scan – pomalý

OS fingerprint – identifikace OS

Nmap má databázi cca 200 OS

Znalost OS + verze umožňuje nalézt neošetřená zranitelná

místa

8 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

IP spoofing

Útočník používá vymyšlenou IP adresu v odchozích paketech

Umožňuje:

Skrýt identitu při provádění DoS útoků

Neoprávněný vstup do systému kontrolovaný IP adresou

HostA kontroluje IP adresu příchozích IP paketů

Jestliže zdrojová adresa patří HostB, je umožňen přístup bez UserID+Passwd

(tento logovací mechanismus používají např. služby RLOGIN a RSHELL)

Internet

Host A Host B

IP:9.2.2.2 IP:9.1.1.1

HostA důvěřuje IP addr

Paket s předstíranou IP adresou:

HostB

heslo není požadováno Src:9.1.1.1 Dst:9.2.2.2

(rshell, rlogin) Data: Add user "newroot" with NULL password

Předstíraná zdrojová IP adresa Útočník

Závadná App.Data/Command Host Z

IP:24.3.3.3

9 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Buffer Overflow

Způsobí přetečení interního bufferu a vloží vlastní program

Jednoduché - dostupné programy a podrobné návody

PROC_ONE(A,B,C)

RET ADDR

MAIN C

PROGRAM B

A

RET ADDR

X BOGUS

CODE

Y

PROC_ONE BUFFER

Z

PROC_TWO

10 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Útoky typu Denial-of-Service

Cílem útočníka je znepřístupnit systém pro oprávněné uživatele

Relativně snadný:

Během posledních let byla popsána řada DoS útoků

Programy pro DoS jsou dostupné na Internetu

Většinu DoS útoků lze provádět anonymně (IP spoofing)

Typy DoS útoků:

Obsazení přenosového pásma

Síťové aplikace: mnoho agentů (DDoS), všesměrové vysílání

Obsazení systémových zdrojů

Zahlcuje zdroje serveru (SYN flood)

Využití vad v aplikacích

Porušené pakety, aplikační data buffer overflow

Spoofing směrování/DNS/ARP

Porušení konzistence směrovacích/DNS/ARP tabulek

11 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Útoky typu Denial-of-Service

Smurf

Útočník pošle ICMP Echo request na broadcast adresu, jako zdrojovou použije adresu napadeného

systému

Napadený systém je zaplaven ICMP Echo Reply, dochází k zahlcení sítě

Posílání ICMP Echo request rychlostí 400kb/s na 200 počítačů generuje 80Mb/s odpovědí (ICMP Echo

Reply) směrovaných na napadený systém

Útočník Cíl_A

Network: Network: 10.3.3.0

10.34.2.0 3.1 3.2 3.3 3.4

Internet

Modem Router Router

Útočník

10.34.2.9

Útočník posílá ICMP echo request paket na

Cíl_A (Direct Broadcast).

Zdrojová adresa paketu je Cíl_B 3.5 3.6 3.7 3.8

10.233.6.12 to 10.3.3.255 Router

Cíl_B

Network: každý počítač ze sítě Cíl_A

10.233.6.0

network posílá ICMP echo

10.233.6.12 reply paket na Cíl_B 10.233.6.12

12 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Distribuovaný DoS - DDoS

Zesílení tradičních DoS útoků

V sítích, ze kterých je veden útok, mohou být instalovány stovky démonů

provádějících DoS útok

Jedním útokem lze „zabrat“ stovky Mbps

DDoS sestává z:

Klientský program

Master server

Agenty (zombie) programy

13 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Postup DDoS útoku – 1

Útočník posílá

prostřednictvím

Master Serveru

příkaz agentům Master

(zombie) k Server

Útočník

provedení útoku

Internet

Cílový systém

14 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Postup DDoS útoku – 2

Cílový systém je

zahlcen

neoprávněnými Master

požadavky na Server

službu.

Útočník

Internet

Cílový systém

15 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Červi a Viry na platformě Win32

Způsoby šíření (Nimda):

– Klient klient pomocí e-mailu

– Klient klient pomocí sdílení souborů

– Web server klient pro prohlížení napadených WWW stránek

– Klient Web server aktivím scanováním s využitím zranitelností MS IIS 4.0/5.0

– Klient Web server aktivním scanováním s využitím zadních vrátek zanechaných

červy „Code Red II“ a „sadmin/IIS“

Ze statistik spol. Symantec vyplývá, že od roku 2002 se četnost virů a červů

na platformě Win32 zvýšila 2,5 ×. Za druhou polovinu roku 2003 bylo

dokumentováno 1702 nových Win32 virů a červů.

Symantec také dokumentoval 2,636 nových zranitelností systémů během

roku 2003. To je průměrně sedm za den.

V současné době scanují útočníci sítě a hledají zadní vrátka obsažená ve

viru MyDoom. Tato zadní vrátka umožňují nainstalovat vlastní SW – viz

„zombie“ používané pro DDoS útoky.

16 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Nárůst počtu nových červů a virů

2000

1702

1600

Number of viruses and worms

1200 New Win32 Viruses and Worms

994

800 687

433 445

400 308

0

Jan 1, 2001 - Jul 1, 2001 - Jan 1, 2002 - Jul 1, 2002 - Jan 1, 2003 - Jul 1, 2003 -

Jun 30, 2001 Dec 31, 2001 Jun 30, 2002 Dec 31, 2002 Jun 30, 2003 Dec 31, 2003

Period

Zdroj: Symantec

17 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Rychlost šíření Code Red

18 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Nástroje pro zjišťování zranitelností

Nástroje umožňují:

scanování portů

host-based audit

analýzu logů

zjišťování hesel hrubou silou (password cracking)

testování Web aplikací

zjišťování chyb v aplikacích

V této přednášce se soustředíme na:

Open Source nástroje

19 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Komplexní testování zranitelností

Nessus

Jeden z nejrozšířenějších a nejefektivnějších nástrojů pro zjišťování

zranitelností IS

Client – Server architektura

– server provádí testy a udržuje databázi zranitelností

– klienty jsou provozovány na různých platformách

– Nessus může být rozšiřován pluginy

– pluginy pro různé platformy a provozované služby

– výběr pluginu podle konkrétního systému podstatně zrychluje průběh

testů

Ve výsledcích testů jsou popsány zjištěné zranitelnosti na základě

informací z databáze

20 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Nessus – výsledky testů

21 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Scanování portů

Nmap

Přínosy scanování portů:

– Zakázání nepotřebných služeb omezí možnosti útočníka

– Zjištěním služeb, které jsou provozovány na jednotlivých otevřených

portech, může auditor zjistit pravděpodobné způsoby útoku

Nmap:

– Connect scan – zjištění otevřených portů (služeb)

– snadno detekovatelný

– Syn scan - neukončený TCP handshake

– UDP scan – pomalý

– OS fingerprint – identifikace OS

– Nmap má databázi cca 200 OS

– Znalost OS + verze umožňuje nalézt neošetřená zranitelná místa

22 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

NMAP Port Scanner – verze pro Windows

23 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Testování MS Windows

LanGuard Network Security Scanner

NENÍ OpenSource

24 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

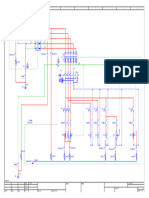

Služby IBM v oblasti bezpečnosti

Assess Plan Design Implement Run

Ethical Hacking Workshops Policy Definition Prod Selection Emergency

Health Check Security Standards Definition Response with

Assessments PKI Process Dev't Product r/t Intrusion

Privacy Implementation Detection

Site

Process + Firewall

Enterprise Arch

System Info Asset Profile + Directory Managed Firewall

Internet Arch + PKI

Network Secure Soln Design + Intrusion

Internet PKI Arch Detection

Application + Anti-Virus

+ Authentic'n

Servers

+ Security Strategy and Implementation

+ Custom End to End Security Services

25 Ing. Stanislav Bíža, CISA, IT Architekt © 2004 IBM Corporation

IBM Global Services

Otázky?

Děkuji za pozornost

Ing. Stanislav Bíža, CISA

sbiza@cz.ibm.com

Ing. Stanislav Bíža, CISA, IT Architekt

© 2004 IBM Corporation

You might also like

- Examen - Parcial - Genesis Omar Sanchez Fernandez - Sig - 2022Document1 pageExamen - Parcial - Genesis Omar Sanchez Fernandez - Sig - 2022genesis fernandezNo ratings yet

- OSD Ubungssatz - 1 повернутDocument6 pagesOSD Ubungssatz - 1 повернутMega RaidanNo ratings yet

- Obc - Ansky - Za - Klad - PDF Filename UTF-8''občanský-základDocument1 pageObc - Ansky - Za - Klad - PDF Filename UTF-8''občanský-základEva ŠpakováNo ratings yet

- Alfa 140 Katalogovy ListDocument2 pagesAlfa 140 Katalogovy ListmladenNo ratings yet

- Barina KompletDocument4 pagesBarina KompletŠtěpán BařinaNo ratings yet

- GC 018 061Document1 pageGC 018 061tech help with deval vaidyaNo ratings yet

- DOMETIC FRESHJET 1700 Installation ManualDocument254 pagesDOMETIC FRESHJET 1700 Installation ManualIñaki IraolaNo ratings yet

- Svjaty Boze CajkovskijDocument1 pageSvjaty Boze CajkovskijMarie MazlováNo ratings yet

- INFO Trenčín - Júl 2020Document16 pagesINFO Trenčín - Júl 2020Kultúrno-informačné centrum Trenčín - Tourist OfficeNo ratings yet

- MTESTDocument11 pagesMTESTMax PorubskýNo ratings yet

- Towbar - Electrics - 2017 04 27 - 19 06 35.pdf0Document30 pagesTowbar - Electrics - 2017 04 27 - 19 06 35.pdf0sampedjasNo ratings yet

- Computer 05/2008Document92 pagesComputer 05/2008janikNo ratings yet

- Ochrana F. Metodologie Vědy 2009Document73 pagesOchrana F. Metodologie Vědy 2009Nina BeličínováNo ratings yet

- Pošli Recept 2023 07 Léto Na TalířiDocument32 pagesPošli Recept 2023 07 Léto Na TalířilucipraceNo ratings yet

- Stecker KoledyDocument4 pagesStecker KoledyMíchal ForštNo ratings yet

- 5236 1 Zlomky VyslDocument3 pages5236 1 Zlomky Vyslradek.pirsel2580No ratings yet

- PLANETÁRNÍ GEOGRAFIE 3. ČástDocument5 pagesPLANETÁRNÍ GEOGRAFIE 3. ČástEma BartáčkováNo ratings yet

- Kyvadlo Vibracni - TabulkaDocument1 pageKyvadlo Vibracni - TabulkaMichal PetříkNo ratings yet

- Book 162067 51Document80 pagesBook 162067 51liska.99No ratings yet

- Dědička OhněDocument537 pagesDědička OhněJapko JapkovýNo ratings yet

- Zetor 50 Super - Dílenská P Íruƒka 02Document26 pagesZetor 50 Super - Dílenská P Íruƒka 02Kubikula KubikulaNo ratings yet

- Receptář Č. 40 - Jarní Pečení S VěnovánímDocument10 pagesReceptář Č. 40 - Jarní Pečení S VěnovánímlucipraceNo ratings yet

- T3 RCMDocument2 pagesT3 RCMroberikomNo ratings yet

- CV HluchnikDocument1 pageCV HluchnikkarelkarelecekNo ratings yet

- Lukáš Zdeněk - Jede SedlákDocument2 pagesLukáš Zdeněk - Jede SedlákFrantisek KloubNo ratings yet

- Modelove Otazky 1LF AdiktologieDocument19 pagesModelove Otazky 1LF AdiktologieJohanaNo ratings yet

- MaringotkaDocument1 pageMaringotkaEngChengLengNo ratings yet

- PresDveVesnice Sheet2Document1 pagePresDveVesnice Sheet2Martin HnotekNo ratings yet

- Copland Clarinet Concerto PDF 1 PDFDocument11 pagesCopland Clarinet Concerto PDF 1 PDFdbs10No ratings yet

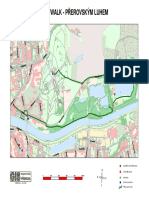

- Prerovskym Luhem Mapa 10.6.2010Document1 pagePrerovskym Luhem Mapa 10.6.2010Kateřina DoleželováNo ratings yet

- Škola Hry Na Klavír Pro Střední Pedagogické Školy (3. Ročník) - Eliška KleinováDocument35 pagesŠkola Hry Na Klavír Pro Střední Pedagogické Školy (3. Ročník) - Eliška KleinováDaniel KratochvílNo ratings yet

- Trimino-Cimrová, MilčinskáDocument1 pageTrimino-Cimrová, Milčinskáyd8tgbhhxpNo ratings yet

- MN blcp4Document20 pagesMN blcp4KPeterNo ratings yet

- Prezentace Volný ČasDocument6 pagesPrezentace Volný Časnutela653No ratings yet

- Navod Nuzky NPM 10Document30 pagesNavod Nuzky NPM 10walcha9999No ratings yet

- Hodie ApparuitDocument2 pagesHodie ApparuitAlena RežnáNo ratings yet

- Revell 1-32 F-16 - InstructionsDocument20 pagesRevell 1-32 F-16 - InstructionsDoru SicoeNo ratings yet

- Semestralni Prace Technicka DokumentaceDocument15 pagesSemestralni Prace Technicka Dokumentacemr.dostoyevskyNo ratings yet

- Vera Martinova-O Pane NasDocument2 pagesVera Martinova-O Pane NasEva PavlíkováNo ratings yet

- PLANETÁRNÍ GEOGRAFIE 1. ČástDocument2 pagesPLANETÁRNÍ GEOGRAFIE 1. ČástEma BartáčkováNo ratings yet

- CV Zivotopis KopieDocument1 pageCV Zivotopis KopiekarelkarelecekNo ratings yet

- CV ZIVOTOPIS Kopie-CompressedDocument1 pageCV ZIVOTOPIS Kopie-CompressedkarelkarelecekNo ratings yet

- VYjmenovaná Slova ProcvičováníDocument46 pagesVYjmenovaná Slova ProcvičováníduskovazdenkaNo ratings yet

- 0d437ebfe765f087503e8ada794d7ee2Document1 page0d437ebfe765f087503e8ada794d7ee2rhyb6q6bnnNo ratings yet

- Katalog 2. Stupeň ChemieDocument4 pagesKatalog 2. Stupeň ChemieJan HerinkNo ratings yet

- Schéma Po Linkách MHD V HK Od 2023 - 05 - 06Document1 pageSchéma Po Linkách MHD V HK Od 2023 - 05 - 06Michael TelínNo ratings yet

- Keyboard CsDocument1 pageKeyboard CsMatěj KocmanNo ratings yet

- 3DL53007Document2 pages3DL53007siegfried1889No ratings yet

- Svoboda Karel - Nespravedlivý BůhDocument5 pagesSvoboda Karel - Nespravedlivý Bůhkolegium1629No ratings yet

- WWW - FCB.CZ: Všeobecné Podmínky / General ConditionsDocument1 pageWWW - FCB.CZ: Všeobecné Podmínky / General ConditionsMADFUTisbestNo ratings yet

- 06 Zpusob Stanoveni Minimalnich Zustatkovych PrutokuDocument14 pages06 Zpusob Stanoveni Minimalnich Zustatkovych Prutoku7wwk7dq2r7No ratings yet

- Antická ArchitekturaDocument37 pagesAntická ArchitekturaciubotarutaisiaNo ratings yet

- Epson Stylus nx230 3518196Document2 pagesEpson Stylus nx230 3518196Lukas CervienkaNo ratings yet

- Anonym - Baroko - Drobné SkladbyDocument4 pagesAnonym - Baroko - Drobné Skladbynatalie hudeckovaNo ratings yet

- Adoc - Pub - Percy Jackson Posledni Z BohDocument15 pagesAdoc - Pub - Percy Jackson Posledni Z Bohzpaleckova6No ratings yet

- Audio 16Document3 pagesAudio 16Mária Staroňová PřevorNo ratings yet

- A1-Kids Skirt-80-164Document1 pageA1-Kids Skirt-80-164Donnerka ŠárkaNo ratings yet

- Vykres 24.11.2022 Polýnek PDFDocument1 pageVykres 24.11.2022 Polýnek PDFPatrik PolýnekNo ratings yet

- 321 600 300 153 ZGB 3T2 054 204 VW Universal RHD Audi A1 RHD, Audi A1 Sportback RHDDocument64 pages321 600 300 153 ZGB 3T2 054 204 VW Universal RHD Audi A1 RHD, Audi A1 Sportback RHDmattprcsoportNo ratings yet