Professional Documents

Culture Documents

תקשוב ג - מיקוד 2014

תקשוב ג - מיקוד 2014

Uploaded by

Olga BradyCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

תקשוב ג - מיקוד 2014

תקשוב ג - מיקוד 2014

Uploaded by

Olga BradyCopyright:

Available Formats

מיקוד IT

תקשוב ג'

מעובד וערוך מתוך חומרי הלימוד של האקדמיה של סיסקו.

עפ"י מסמך ההלימה )מיקוד( לשנת תשע"ד

ע"י חיליק ט.

1 תקשוב ג ,מיקוד תשע"ד -חיליק

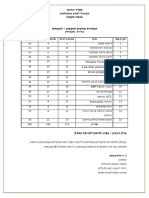

תוכן עניינים

תוכן

פרק - 1מיתוג ברשת המקומית3 .............................................................................................. .

תכנון רשת3 ....................................................................................................................... .

רשת היררכית6 .................................................................................................................. .

פרוטוקול אתרנט 11 .............................................................................................................

פרוטוקולי גישה לרשת13 ......................................................................................................

מודל השכבות 14 .................................................................................................................

18 .................................................................................................... Virtual LAN – VLAN

23 ................................................................................... VLAN Trunking Protocol -VTP

פרק – 2טכנולוגיות אלחוטיות26 ............................................................................................. .

תקנים ברשת אלחוט 27 ........................................................................................................

רכיבי הרשת האלחוטית 28 ....................................................................................................

הגדרת נקודת גישה אלחוטית 30 .................................................................................... AP -

סכנות ברשת אלחוטית 31 .....................................................................................................

דרכים להגנה על הרשת האלחוטית 31 ....................................................................................

פרק – 3חיבור לאינטרנט באמצעות 35 ............................................................................... .ISP

מה זה אינטרנט? 35 .............................................................................................................

35 ............................................................................................................................... ISP

אפשרויות חיבור ל35 .................................................................................................... ISP -

שירותי 36 ..................................................................................................................... ISP

פרק – 4מבוא לרשת רחבה 38 .................................................... Wide Area Network – WAN

WANבמודל השכבות 39 .............................................................................................. OSI

עקרונות המיתוג ברשת 41 ........................................................................................... WAN

45 .............................................................................................................................. VPN

פרוטוקולים ב45 ....................................................................................................... WAN -

פרק – 5פרוטוקולים לניתוב ברשת רחבה55 ............................................................................. .

ניתוב סטטי 55 .....................................................................................................................

ניתוב דינמי 58 .....................................................................................................................

פרק – 6אבטחה ברשת רחבה –66 .................................................................................... ACL

פרק – 7שירותי עבודה מרחוק74 ............................................................................................. .

פרק – 8שירותי כתובות74 ...................................................................................................... .

CIDRלעומת 74 .................................................................................................... VLSM

75 ........................................................................................................................... DHCP

80 .............................................................................................................................. NAT

2 תקשוב ג ,מיקוד תשע"ד -חיליק

פרק - 1מיתוג ברשת המקומית.

תכנון רשת.

)הכוונה לצורת בניית הרשת( טופולוגיות רשת

רשתות פשוטות מכילות מספר מועט של מחשבים ואז קל לראות פיזית כיצד כל המחשבים

מחוברים .ככל שהרשת גדלה קשה לעקוב אחר המיקום של כל רכיב וכיצד כל רכיב מחובר לרשת.

לשם כך יש צורך בשני תרשימים של הרשת תרשים פיזי ותרשים לוגי.

טופולוגיה פיזית מתארת את המבנה הפיזי של תשתית הרשת .התרשים הפיזי מתאר היכן

נמצא כל מארח וכיצד הוא מחובר לרשת .התרשים הפיזית מתאר גם היכן עובר החיווט והיכן

נמצאים אביזרי הרשת המחברים את המחשבים.

טופולוגיה לוגית מתארת את המבנה הלוגי של תשתית הרשת .הטופולוגיה מתארת כיצד

המארחים מתקשרים ברשת ואת אופן זרימת המידע .תרשים של הטופולוגיה הלוגית מקבץ

מארחים לקבוצות עפ"י צורת השימוש שלהם ולא משנה היכן הם ממוקמים פיזית.

בתרשים של הטופולוגיה הלוגית מרכזים את שמות המארחים ,הכתובות שלהם ,מידע לגבי

הקבוצות שלהם והיישומים שלהם

טופולוגית ,Busאפיק

בטופולוגית זו כל המחשבים מתחברים לכבל משותף .הכבל מחבר מחשב אחד לשני כמו קו

אוטובוס .בקצה הכבל מתקינים פקק קטן הנקרא טרמינטור ) .(Terminatorהטרמינטור מונע

מאותות לחזור לתוך הרשת ולגרום לשגיאות.

3 תקשוב ג ,מיקוד תשע"ד -חיליק

טופולוגית Star

מתארת מבנה של :רכיב רשת מרכזי אשר אליו מחוברים כל רכיבי הרשת .בדרך כלל מדובר

בהתקן כגון Hub, Switchאו .Router

היתרון :קל לפתור תקלות .במקרה של תקלה עם מארח או כבל ,ניתן לנתק אותם והרשת תמשיך

לעבוד כרגיל .אלא אם הכשל הוא ברכיב המרכזי ואז כל הרשת כושלת.

טופולוגית Mesh

בטופולוגית Meshכל התקן מחובר לכל שאר ההתקנים .היתרון :ישנה יתירות מלאה .כשל של

כבל כלשהו לא ישפיע על הרשת .אולם ,הטופולוגיה קשה לחיווט ולניהול ובד"כ יקרה .טופולוגית

Meshנמצאת בשימוש של WANsהמקשרים בין .LANs

טופולוגית , Ringטבעת

בטופולוגיה זו המארחים ) (hostsמחוברים לטבעת פיזית או למעגל .כיוון שלטופולוגית Ringאין

התחלה או סוף הכבלים אינם נזקקים לטרנימציה.

Frameמיוחד הנקרא ) Tokenאסימון( נע סביב הטבעת ,ועוצר אצל כל .hostאם hostרוצה

לשדר מידע ,הוא מוסיף את המידע ואת כתובת היעד ל – .frameה frame -ממשיכה בדרכה

סביב הטבעת עד אשר היא נעצרת ב – hostבעל כתובת היעד.ה – hostביעד שולף את המידע

מתוך ה – .frame

4 תקשוב ג ,מיקוד תשע"ד -חיליק

קיימות גם גרסאות של הטופולוגיות הנ"ל כגון :כוכב מורחב Mesh ,חלקי ,טבעת כפולה ,ועוד...

וקיימת גם:

טופולוגיה משולבת.Hybrid ,

זוהי טופולגיה אשר משלבת בין מספר טופולוגיות שונות.

לדוגמה:

טופולוגית כוכב מורחב או היררכית

היא בבסיסה טופולוגית כוכב עם אביזרי רשת נוספים המחוברים לאביזר הרשת המרכזי .רשתות

גדולות כגון רשתות של תאגידים או אוניברסיטאות משתמשות בטופולוגית כוכב מורחב או

היררכית .

5 תקשוב ג ,מיקוד תשע"ד -חיליק

רשת היררכית.

שכבת הגישה – Access Layer

מחברת את משתמשי הקצה :מחשבי ,PCמדפסות ,טלפוני ,IPמצלמות ועוד ומאפשרת

להם גישה לרשת .שכבת הגישה יכולה לכלול :נתבים ) ,(Routerמתגים ) ,(Switchרכזות

) ,(Hubנקודות גישה אלחוטיות )(AP

שכבת ההפצה – Distribution Layer

מקבצת את המידע המתקבל ממתגי שכבת הגישה ומעבירה לשכבת הליבה כדי להפיץ

ליעד .שכבת ההפצה שולטת על זרימת התעבורה בהתאם לדרישות .שכבת ההפצה יוצרת

ניתוב בין רשתות וירטואליות )(VLAN

רשתות וירטואליות ) (VLANמאפשרות תעבורת מידע במתג לתת-רשתות ).(Subnet

ציוד שכבת ההפצה כולל ציוד בעל ביצועים גבוהים המאפשרים זמינות ויתירות כדי

להבטיח את אמינות הרשת.

שכבת הגרעין /ליבה Core Layer -

שכבת הליבה היא שכבה מהירה מאוד ומהווה את עמוד השדרה של האינטרנט .השכבה

מחברת את הציוד של שכבת ההפצה ולכן השכבה צריכה להיות בעלת זמינות גבוהה

ויתירות .שכבת הליבה יכולה להתחבר גם למשאבי אינטרנט.

יתרונות הרשת ההיררכית:

קל לתחזק את הרשת. •

קל להרחיב את הרשת. •

ניתן לפתור תקלות במהירות רבה יחסית. •

שכבות הרשת יוצרות מודולריות המאפשרת יכולת הרחבה וביצועים. •

.1יכולת הרחבה – scalability

6 תקשוב ג ,מיקוד תשע"ד -חיליק

המבנה המודולרי מאפשר לשכפל את התכנון כדי להגדיל את הרשת.

.2יתירות – Redundancy

ככל שהרשת גדלה הזמינות של הרשת חשובה .ניתן ליצור בקלות יחסית יתירות ברשת,

למשל :מתג שכבת הגישה מתחבר לשני מתגים של שכבת ההפצה .במידה ואחד המתגים

כושל ,ניתן להעביר את ההודעה ממתג אחר.

.3ביצועים – Performance

ביצועי המערכת מתקבלים ע"י העברת המידע במהירות גבוהה .בין שכבות הגישה וההפצה

המידע עובר כמעט "במהירות החוט" .שכבת ההפצה אוספת את המידע ומעבירה ע"י מתגים

מהירים לשכבת הגרעין שם המידע מנותב ליעדו .שכבות הגרעין וההפצה צריכות להיות

מהירות ובעלות "רוחב סרט גבוה" , Bandwidthכמעט מהירות החוט.

.4אבטחה – Security

7 תקשוב ג ,מיקוד תשע"ד -חיליק

ברשת היררכית האבטחה משופרת וקלה לניהול .במתגים בשכבת הגישה ניתן לקבוע :איזה

התקן יכול להתחבר לרשת .בשכבת ההפצה ניתן להגדיר איזה פרוטוקולים מורשים לעבוד

והיכן .למשל :ניתן להגביל פרוטוקול HTTPלמשתמשים מסויימים באמצעות חסימת

פרוטוקול HTTPבשכבת ההפצה )ע"י מתג שתומך באופציה זו(

.5ניהול

כל שכבה בהיררכיה מבצעת פונקציות מסוימות ,אשר מבוצעות בכל השכבה .במידה וצריך

למשל לשנות פונקציה במתג ,ניתן לבצע זאת לכל המתגים בשכבה .וכן,בהוספת מתג או

החלפת מתג ,ניתן להעתיק את התצורה ממתג אחד לשני בקלות יחסית.

.6תחזוקתיות

הרשתות הן מודולריות וניתנות להרחבה ותחזוקה בקלות .ברשתות "אחרות" ככל שהרשת

גדלה הניהול והתחזוקה שלהן קשה .ברשת היררכית קל לבחור מתג המתאים לכל שכבה

וניתן להוסיף מתגים מבלי לגרום ל"צווארי בקבוק" וכן לא כל המתגים זהים כמו ברשת Mesh

ולכן ניתן לבחור מתגים זולים יותר לשכבות הנמוכות

עקרונות בתכנון רשת היררכית.

קוטר הרשת

בד"כ קוטר מציין מרחק .כאן הקוטר מציין :כמה רכיבי רשת ,חבילה ) (Packetצריכה לעבור ,עד

אשר מגיעה ליעדה .ככל שמספר זה קטן יותר כך תהינה פחות השהיות ברשת .כל רכיב מוסיף

השהייה .השהייה = הזמן מרגע שרכיב קיבל חבילה ועד לרגע שהחבילה יוצאת ממנו )זמן עיבוד

החבילה(.

8 תקשוב ג ,מיקוד תשע"ד -חיליק

רוחב סרט

ניתן לחבר מספר ערוצים פיזיים מקביליים בין המתגים כדי להשיג מעבר מידע מהיר יותר בערוץ

לוגי אחד) .מתג יכול לבצע מס' קישורים בו-זמנית( .ציוד סיסקו מאפשר לבצע איחוד כזה.

בתמונה :מנהל הרשת החליט להעביר רוחב סרט גדול יותר למתגים S1,S3,S5בגלל אפליקציות

מיוחדות בPC1,PC2,PC3 -

יתירות

יתירות משמשת להגברת הזמינות של הרשת .ניתן לבצע יתירות במספר דרכים:

להכפיל את מספר החיבורים בין הציוד. •

להכפיל את כמות הציוד. •

לגבות את ערוצי התקשורת בין המתגים )אנו נתרכז באפשרות זו(. •

הכפלת מספר הערוצים בין המתגים עלולה להיות יקרה במידה וכל מתג יחובר לכל מתג בשכבה

אחרת .לא סביר לבצע יתירות בשכבת הגישה בגלל עלויות הציוד ומגבלות החיבור שלו .ניתן לבצע

יתירות בשכבת ההפצה והליבה.

דוגמה :בשכבת ההפצה יש תוספת של שני מתגים עבור יתירות .מתגי שכבת הגישה מחוברים

בצורה כזו שבמידה ומתקלקל מתג הפצה ) (Dהמערכת תמשיך לעבוד דרך מתג אחר.

9 תקשוב ג ,מיקוד תשע"ד -חיליק

כאשר אנו נדרשים לתכנן רשת חדשה:

יש לרשום ולתעד את :הביצועים הדרושים ודרישות היתירות ממטרות ודרישות הארגון.

לאחר מכן ניתן להתחיל ולבחור ציוד:

.1מתחילים לבחור את ציוד הקצה בשכבת הגישה )מחשבים ,מדפסות ,מצלמות ,טלפוני IP

ועוד(...

.2בוחרים את מתגי שכבת הגישה ,ע"י הערכת נפח התעבורה שכל מתג צריך להעביר.

.3נקבע כמה שכבות תהיינה בשכבת ההפצה כדי להשיג את הביצועים והיתירות הנדרשת.

.4נקבע את מתגי הליבה הדרושים.

דוגמה:

10 תקשוב ג ,מיקוד תשע"ד -חיליק

פרוטוקול אתרנט

רשת ה Ethernet-פותחה במקור באמצע שנות ה 70 -על-ידי חברת .Xeroxבתחילת שנות ה-

80הועברה רשת ה Ethernet-תהליך תקינה על-ידי ארגון IEEEונוצר התקן ) .802.3המספר

בא מפברואר שנת (80

בשנת 1982יצאו החברות)מסחריות( Xerox ,Intel :ו Digital-עם תקן דומה אשר נקרא:

.Ethernet II

למרות שהתקנים הגיעו מגופים שונים ,בעולם הרשתות = IEEE 802.3אתרנט.

אתרנט הוא מושג המייצג סידרה של מפרטי רשתות תקשורת מקומיות:

- IEEE 802.3רשת Ethernetבמהירות של ( Ethernet ) . 10MB

- IEEE 802.3Uרשת Ethernetבמהירות של ( Fast Ethernet ) .100MB

- IEEE 802.3Zרשת Ethernetבמהירות של ( Giga Ethernet ) .1000MB

מאז יצירת התקן ב – 1973הוא התפתח והשתנה רבות .מפרוטוקול המעביר מידע במהירות של

10mbpsעל פני כבל קואקסיאלי ) (coaxועד פרוטוקול המעביר מידע במהירות 10gbpsעל פני

כבלי זוג שזור ) (twisted pairוסיבים אופטיים ) .(fiber opticלכל גרסה של אתרנת יש תקן

משלה .למשל IEEE 802.3 100BASE-Tמציין אתרנת במהירות 100 Mbpsעל פני כבל זוג

שזור .הסימון מייצג את הפירוט הבא:

– 100מהירות העברת המידע.

– BASEמציין שמדובר בשידור – basebandולא ב – .broadband

– Tמציין את סוג הכבל ,במקרה זה זוג שזור )(twisted pair

תקן 100BASE-TXשייך להגדרתFast Ethernet :

יתרונות :מהיר פי עשר מ (Ethernet) 10BASE-T -וכן משתמש בכבלי זוג שזור – זולים וקלים

להתקנה.

חסרונות :האורך המירבי של הכבל הוא 100 :מטרים והכבלים רגישים להפרעות אלקטרומגנטיות.

11 תקשוב ג ,מיקוד תשע"ד -חיליק

המבנה של מסגרת אתרנט

) Preamble + Start Frame Delimiter (SFDמשמשים "להעיר" את הרשת •

ולסינכרון בין ציוד השולח למקבל.

כתובות MACשל היעד משמשת בשכבה 2לקבוע למארח האם המידע נשלח אליו. •

כתובת MACשל המקור כוללת את הכתובת של כרטיס הרשת ) .(NICמתגים •

משתמשים בכתובת זו כדי לבנות את הטבלאות שלהם )(Lookup Table

אורך/סוג המידע מציין את האורך של מסגרות המידע. •

אתרנט - IIשדה ה TYPE -מציין איזה סוג של מידע יש בשדה ה.DATA -

- 802.3במקום שדה ה TYPE -ישנו שדה ה -אורך LENGTH /

לפי הנתון בשדה זה ניתן לדעת איזה סוג של מסגרת זו ,אם זו מסגרת 802.3או אתרנט

.II

שדה המידע כולל בין 46ל 1500-בתים ) (Bytesשל מידע כמוס משכבה .3 •

Frame Check Seqenceנקרא גם CRCכולל מידע העוזר למארח המקבל את •

המסגרת לקבוע האם המידע תקין או שקיימות בו שגיאות

12 תקשוב ג ,מיקוד תשע"ד -חיליק

פרוטוקולי גישה לרשת.

אותות אתרנט נשלחים לכל מארח ברשת ,מוגדרים ע"י חוקים )פרוטוקול( הקובעים איזה מארח

רשאי לשדר לרשת ומתי לשדר.

החוקים מבוססים על פרוטוקולCSMA - Carrier Sense Multiple Access :

"האזן לפני שתשדר"

המטרה :מניעת התנגשות) .ללא זיהוי התנגשויות (

רשת אתרנט משתמשת בהרחבה של הפרוטוקול כדי לזהות התנגשויות .הפרוטוקול נקרא:

CSMA /CD - Carrier Sense Multiple Access / Collision Detection

האזן לפני שתשדר +האזן לאחר השידור לגילוי התנגשות.

כיצד מתבצע?

כל המארחים המחוברים לרשת "מאזינים לרשת" ומוודאים שאין אותות ברשת. •

במידה ומארח מזהה תעבורה ,הוא מחכה זמן מסויים ומנסה להקשיב שוב. •

במידה והקו שקט ואין תעבורה ,משדר את המידע. •

מרחק גדול בין המארחים עלול לגרום לזמני השהייה גבוהים וכתוצאה מכך שני מארחים

עלולים לשדר ולגרום להתנגשות המידע .שילוב שתי ההודעות ברשת הורס את שתי

ההודעות.

מארח אשר "מאזין" לרשת יכול לזהות התנגשות ,ע"י עליית עוצמת האותות בקו. •

כאשר מזוהה התנגשות ,המארח המשדר שולח הודעת שגיאה הגורמת לכל המארחים •

לעצור שידור לזמן אקראי.

לאחר השהיית השידורים כולם חוזרים למצב "האזנה" •

גישה בערוצים אלחוטיים

בתקשורת אלחוטית קשה לקבוע אם היתה התנגשות תוך כדי השידור או שהתקשורת השתבשה

מסיבה אחרת .לכן ,יש צורך להשתמש בשיטת גישה אשר תבטיח שלא תהיינה התנגשויות

ברשת) .לעומת גילוי התנגשות(.

תקשורת אלחוטית משתמשת בשיטת גישה לרשת הנקראת:

CSMA /CA - Carrier Sense Multiple Access with Collision Avoidance

CSMA/CAשומרת מקום בערוץ עבור תקשורת מסויימת .ברגע שנשמר הערוץ ,אף התקן אחר

אינו יכול לשדר וכך נמנעות התנגשויות.

13 תקשוב ג ,מיקוד תשע"ד -חיליק

כיצד הדבר מתבצע?

כאשר התקן רוצה לשדר הוא מבקש רשות מה AP -באמצעות בקשת:

RTS - Request To Send

CTS - Clear To Send אם הערוץ פנוי ,ה AP -יענה ע"י:

ובכך מציין שניתן להתחיל לשדר בערוץ .פקודה זו משודרת גם לכל הרשת כך שכל ההתקנים

יודעים שהערוץ תפוס.

בסיום השידור ,ההתקן המשדר שולח ל AP -ומשם לכל הרשת:

ACK – Acknoledgement אשר מציין שהערוץ פנוי שוב.

מודל השכבות

המודל הראשון נוצר בתחילת שנות ה 70-ונקרא" :מודל האינטרנט" .המודל מגדיר 4רמות.

פרוטוקול TCP/IPעובד לפי המודל הזה .משום כך מודל האינטרנט נקרא :מודל TCP/IP

.1שכבת האפליקציה – מכילה אפליקציות ותהליכים אשר משתמשים ברשת.

שכבת התעבורה – מספקת שרותי העברת נתונים מקצה לקצה. .2

שכבת האינטרנט – מגדירה את חלקי ההודעה ואת ניתוב המידע. .3

שכבת הגישה לרשת – מבצעת תהליכים לגישה פיזית למדיה. .4

מודל חיבור מערכות פתוחות נקרא גם :מודל שבע השכבות או מודל OSI

14 תקשוב ג ,מיקוד תשע"ד -חיליק

המודל פותח בשנת 1984ע"י – ISOארגון תקינה בינלאומי .המודל נוצר כארכיטקטורה עבור

מפתחים לצורך תכנון פרוטוקולים לרשתות תקשורת .למודל יש 7שכבות יותר ספציפיות בהשוואה

למודל TCP/IPאשר לו 4שכבות.

אפס תן דף ...

השכבה הפיזית )Physical Layer , (1

מגדירה את האמצעים הפיזיים למשלוח נתונים דרך ציוד הרשת .השכבה הפיזית עוסקת ברמת

הביטים קידוד ואופן שליחתם :אור ,פולסים חשמליים.

קידוד הודעה הוא הפיכת ההודעה לסדרה של ביטים ,כדי להעביר אותה במדיה .הקידוד צריך

להיות מתאים למדיה:

בכבלי נחושת -הביטים יעברו כפולסים חשמליים •

בסיב אופטי -הביטים יעברו כאור. •

-הביטים יעברו כקול. בקו טלפון •

מחשב היעד מקבל את הביטים ומפענח כדי להציג את ההודעה .תהליך זה נקרא DECODING

)פענוח(

שכבת עורק הנתונים )Data Link Layer , (2

השכבה עוסקת באופן מעבר הנתונים בתוך הרשת עצמה ,באמצעות המתג /רכזת .השכבה

מאתרת את מחשב היעד עפ"י הכתובת הפיזית ) .(MACהשכבה מטפלת ברמת המסגרת

) .(Frameבה נארז המידע עם הכתובות הפיזיות ) (MACשל המקור והיעד.

Madia Access Cntrol – MACזוהי כתובת פיזית הניתנת לכל אביזר רשת ,בזמן הייצור שלו.

דומה למספר ת.ז .לכל אביזר המיוצר בעולם כתובת פיזית אחרת )כרטיסי רשת וכו'(

שכבת הרשת )Network Layer , (3

15 תקשוב ג ,מיקוד תשע"ד -חיליק

מנתבת את ה"חבילות" ) (Packetsבין הרשתות .המידע יכול לעבור בין מספר רשתות עד אשר

מגיע ליד .תפקיד השכבה למצוא נתיב בין המקור והיעד ולהעביר דרכו את המידע .השכבה

מנתבת באמצעות ראוטר )נתב( ,עפ"י הכתובת הלוגית )כתובת .(IP

כתובת IPהיא כתובת לוגית אשר מזהה את המארח .כדי לתכנן רשת היררכית יש צורך בכתובת

לוגית בנוסף לכתובת הפיזית .הכתובת הלוגית קובעת לאיזה רשת מקומית המארח שייך .דומה

לנתוני :מדינה ,עיר ,רחוב של הכתובת הפיזית.

כתובת IPהיא כתובת ייחודית ברשת.

כתובת ה IP -קובעת האם תעבורת התקשורת תהיה מקומית בתוך רשת מקומית או שתעלה

בשכבות ההיררכיה של הרשת .כתובת לוגית מוקצית לכרטיס הרשת כאשר המחשב מתחבר

לרשת ,ואינה צרובה בכרטיס כמו כתובת ה .MAC -הכתובת הלוגית עשויה להשתנות כאשר

המחשב עובר מרשת אחת )למשל בבית( לרשת אחרת ) למשל בבית קפה(.

שכבת התעבורה )Transport Layer , (4

מנהלת את העברת המידע ברשת מקצה לקצה .השכבה מוודאת שהנתונים שהתקבלו תקינים

מבחינת המבנה והתבנית )בקרת איכות( .השכבה מפצלת את ההודעה למנות בצד השולח ובונה

אותן מחדש בצד המקבל.

הפרוטוקולים הנפוצים לתעבורה הם:

Transmission Control Protocol – TCP

User Datagram Protocol – UDP

שכבת השיח )Session Layer , (5

מטפלת בדו-שיח בין צרכנים המתקשרים ברשת .השכבה מקימה את הקשר ,מעבירה את המידע

ומנתקת את הקשר.

הקשר יכול להיות :חד כיווני ,דו כיוונית מלא או למחצה.

שכבת השיח מאמתת את קוד הכניסה של משתמש ואת הסיסמה שלו לכן יש לה חשיבות בנושא

אבטחת מידע.

שכבת התצוגה )Presentation Layer , (6

מאפשר הצגת המידע המתקבל ממערכות שונות ,בצורה סטנדרטית .השכבה מטפלת בהמרה

וקידוד של מידע ,הצפנה ופיענוח ,דחיסה ופריסה של המידע.

שכבת היישום )Application Layer , (7

16 תקשוב ג ,מיקוד תשע"ד -חיליק

עוסקת בשרותי הרשת למשתמש .שרותים כגון :שרותי הדפסה ברשת ,שרותי ניהול קבצים ,דואר

אלקטרוני ,יישומים ועוד.

תפקיד שאר השכבות הוא לאפשר את השכבה הזו למשתמש.

פרוטוקולים עיקריים בחלוקה לשכבות:

17 תקשוב ג ,מיקוד תשע"ד -חיליק

Virtual LAN – VLAN

VLANהיא טכנולוגיה אשר משפרת את ביצועי הרשת ע"י חלוק של רשת גדולה עם Broadcast

Domainגדול לקבוצות בעלות Broadcast Domainקטן.

VLANמאפשר למנהל הרשת ליצור קבוצות מארחים אשר עובדות כאילו הן רשתות נפרדות

ועצמאיות ,למרות שהן משתמשות באותן התשתיות VLAN .מאפשר לכמה רשתות ותת-רשתות )

(Subnetלהיות ביחד על אותו המתג.

לכל רשת וירטואלית ניתן לתת שם.

חלוקה זו מאפשרת לקבוע גישה ומדיניות אבטחה נפרדת לכל קבוצה.

יתרונות ה: VLAN -

אבטחה – קבוצות בעלות מידע רגיש מופרדות משאר הרשת. •

חסכון – עלויות כספיות נמוכות יותר בזמן שדרוג הרשת וניצול יעיל יותר של •

רוחב -הסרט.

ביצועים – חלוקה של רשת בשכבה 2רחבה למספר קבוצות לוגיות וכך צמצם של •

Broadcast Domainגורם להפחתת תקשורת מיותרת והעלאת

מהירות התעבורה.

קל לניהול – למשתמשים דומים יש צרכים דומים והגדרות דומות .ניתן להעתיק את •

התצורה ממתג למתג.

מספר ה( VLAN ID ) VLAN -

מספר זה יכול להיות בטווח.1-1005 :

18 תקשוב ג ,מיקוד תשע"ד -חיליק

המספרים 1 :וגם 1002-1005שמורים ל Vlan -מיוחדים כגון" :טבעת אסימון" ,הם נוצרים

אוטומטית ולא ניתנים להסרה או שינוי.

ניתן להרחיב את מספרי ה Vlan -עד .4096

סוגי VLAN

Data Vlanאו - User Vlanמעביר מידע משתמש.

עדיף לא להעביר דרך Vlanזה תעבורת דיבור או תעבורת ניהול המתג ,שאותם מומלץ להפריד.

(Default Vlan ) Vlan 1משמש כברירת מחדל .לאחר איתחול המתג ) (Bootכל הפורטים

משוייכים אליו ,לא ניתן למחוק אותו ולא ניתן לשנות לו שם Vlan 1 .מתפקד כמו כל ,Vlan

משיקולי אבטחה מומלץ לקבוע את הפורטים ל Vlan -אחר מאשר .Vlan 1

- Native Vlanנוצר ע"י פרוטוקול IEEE 802.1Qכדי לתמוך לאחור ברשתות ישנות אשר לא

כוללות תיוג של מספר .Vlanהפרוטוקול (dot1q) 802.1Q :מעביר תעבורה "לא מתוייגת" ל-

.Native Vlan

"תיוג" הוא הוספת כמה ביטים בשדה המידע במסגרת ) .(Frameביטים אלה משמשים במתג

כדי לזהות לאיזה Vlanהמידע צריך להשלח.

Vlanניהול – הוא כל Vlanשאנו נבחר כדי שיגש ליכולות הניהול של המתג .אם לא נגדיר לכך

Vlanמיוחד אז vlan 1ישמש לכך.

יש לקבוע ל Vlan -הניהול כתובת IPו Subnet Mask -כדי שהמתג יוכללתקשר מרחוק באמצעות:

HTTP, Telnet, SSH

משיקולי אבטחה ,לא מומלץ להשתמש ב Vlan 1 -לצורכי ניהול.

– VoIP Vlanמשמש לתעבורת שמע.

SwitchPort

הם ממשקים משכבה 2המשוייכים לפורט פיזי .הם מנהלים את הכניסות/יציאות הפיזיות.

הגדרת Vlan

כאשר מגדירים Vlanחייבים להגדיר לו מספר ).(ID •

ניתן כאופציה להגדיר לו שם. •

יש לשייך Vlanלפורט. •

19 תקשוב ג ,מיקוד תשע"ד -חיליק

הגדרת VLAN

>מספר< Switch(config)#vlan יצירת VLAN

>שם< Switch(config-vlan)#name מתן שם ל) VLAN -אופציונאלי(

>מספר<Switch(config)#interface fastethernet 0/ שיוך ממשק לVLAN -

Switch(config-if)#switchport mode access

>מספר< Switch(config-if)#switchport access vlan

>מספר< Switch(config)#no vlan מחיקת VLAN

Switch#show vlan בדיקת הגדרת VLAN

Vlanסטטי Vlan -המשוייך לממשק במתג בצורה ידנית ע"י ממשק פקודה .CLI

Vlanדינאמי – הגדרות ה Vlan -נעשות אוטומטית ע"י שרת ,VMPSהשרת משייך את הפורט

במתג ל Vlan -עפ"י כתובת ה MAC -של המארח המחובר לפורט.

יתרון השיטה הוא :כאשר מזיזים את המארח למתג אחר ברשת ,המתג מגדיר אוטומטית את

הפורט החדש ל Vlan -הדרוש.

סוג זה אינו נפוץ ולא נלמד בקורס.

– Intra Vlanתקשורת בתוך ה.Vlan -

זוהי תקשורת בין שני מחשבים,למשל ,השייכים לאותו ה Vlan -לדוגמה בין PC1לבין PC4

)מתבצעת תקשורת רגילה כולל פרוטוקול . ( ARP

20 תקשוב ג ,מיקוד תשע"ד -חיליק

-Inter Vlanתקשורת בין Vlanים.

מכיוון שמתג הוא רכיב של שכבה ,2הוא אינו מעביר הודעות בין רשתות שונות ) (Vlanלכן יש

צורך בראוטר הוא רכיב של שכבה 3ויכול להעביר מידע בין רשתות שונות.

לדוגמה בין PC1לבין PC5

Vlan Trunk

הוא עורק המחבר בין שני אביזרי רשת מתגים ו/או נתבים ומעביר יותר מ Vlan-אחד על גבי

המדיה.

ציו סיסקו תומך בפרוטוקול IEEE 802.1Q :להעברת עורקים באתרנת מהיר ובג'יגה ביט אתרנת.

נקרא גם .dot1q

פרוטוקול IEEE 802.1Qמוסיף מידע זה הנקראVlan Tag :

Vlan Tagכולל את) Vlan ID :מספר ה (Vlan-המגדיר לאיזה Vlanהמסגרת שייכת.

באמצעות Trunkאנו מעבירים הרבה רשתות דרך קו פיזי אחד ,ללא Trunkהיינו צריכים קו פיזי

אחד עבור כל תת-רשת ,וכאשר רוצים להוסיף עוד תת-רשת יש צורך בעוד קו פיזי.

ללא Trunk

21 תקשוב ג ,מיקוד תשע"ד -חיליק

Trunk

כאשר מתג מקבל ב Trunk -מסגרת ללא "תג" הוא מעביר את המסגרת לNative Vlan -

Native Vlanמוגדר כברירת מחדל כ, Vlan 1 -אלא אם קבענו אחרת.

כאשר המתג מעביר את המסגרת למחשב הסופי הוא "מקלף" את ה" -תג" ומעביר למחשב רק את

מסגרת האתרנט.

הגדרת TRUNK

>מספר<Switch(config)#interface fastethernet 0/ שיוך ממשק לTRUNK -

Switch(config-if)#switchport mode trunk

Switch(config-if)#switchport trunk allowed vlan all העברת כל הVLAN -ים בTRUNK -

22 תקשוב ג ,מיקוד תשע"ד -חיליק

VLAN Trunking Protocol -VTP

פרוטוקול של סיסקו המשמש לניהול VLANים במתגים

VTPמאפשר למנהל הרשת לקבוע תצורת VLANבמתג כך שכל המתגים ברשת יקבלו את

ההגדרות.

כל מתג ברשת יכול להיות מוגדר באחת הצורות:

.1שרת .( VTP Server ) VTP

.2לקוח .( VTP Client ) VTP

) .(Transparent .3שקוף

באמצעות פרוטוקול VTPניתן :להוסיף ,למחוק ,לשנות שם לVLAN -ים ברשת.

הערה :הפרוטוקול תומך רק ב VLAN ID 1-1005 -ולא במורחב.

שרת – VTPמפרסם את הVLAN -ים למתגים אשר שייכים לאותו איזור ) .(VTP Domainבשרת

יוצרים ,מוחקים ומשנים שם ל.VLAN -

לקוח – VTPאצל לקוח לא ניתן ליצור ,למחוק ולשנות שם ל .VLAN -יש להגדיר מצב לקוח

במתג.

מתג שקוף – מעביר בלבד את פרסומי VTPלמתגי לקוח ומתגי שרת .אך אינו משנה לעצמו את

הגדרות הVlan .VLAN -ים הנוצרים במתג שקוף הם מקומיים בלבד למתג.

כדי שהפרוטוקול יעבוד יש להגדיר:

TRUNK .1בין מתג השרת ) (Serverלבין מתג הלקוח ) .(Client

.2בנוסף יש להגדיר "אזור" ) ( VTP Domain

הערה :ראוטרים אינם מעבירים את הפרוטוקול.

כברירת מחדל :מתג מוגדר כשרת.

הגדרות VTPאינם נשמרות בזיכרון NVRAMשל מתג לקוח ) Resetמוחק את ההגדרות(.

23 תקשוב ג ,מיקוד תשע"ד -חיליק

כאשר מתג לקוח מתעורר מכיבוי הוא שולח בקשה למתג השרת שיעדכן אותו בהגדרות הVLAN-

מחדש.

במתג שרת לעומת זאת ,ההגדרות נשמרות.

כאשר מחברים בין מתגים חדשים ובאחד מהם קובעים VTP Domainה Domain -מפורסם

לשאר המתגים ואלה משנים את ה Domain -של עצמם.

סיסקו ממליצה להגן באמצעות סיסמה על האפשרות לקביעת .Domain

גרסת עדכוני ( VTP Revision Number ) VTP

היא מספר המציין את מספר העדכונים של הרשת .המספר מתחיל מאפס כאשר מוגדר VTP

Domainועולה באחד ככל שמתווסף או יורד VLANמהרשת .נתון זה חשוב כדי לדעת האם יש

הגדרות חדשות ומעודכנות יותר לעדכן את המתג.

פרסומי - VTPנשלחים לכל המתגים המאופשרים .הפרסומים כוללים אתVTP Domain Name :

ושינויים בתצורת הVLAN -ים .תקציר פרסומי VTPנשלחים ע"י שרת VTPכל 5דקות וגם מיד

לאחר ביצוע שינוי ב .VLAN -תקציר זה מודיע למתגים את גרסת העדכונים.בנוסף מפורסמים גם:

יצירה/מחיקה/שינוי שם ,של .VLANלפי בקשה או לאחר עדכון.

הגדרת מתג שרת:

ודא שכל המתגים במצב ברירת המחדל שלהם. •

תמיד אפס את נתון גרסת העידכונים לפני התקנת מתג חדש ל Domain -כדי למנוע •

בעיות עדכונים.

הגדר לפחות שני מתגים ברשת שיהיו שרתים כדי שיהיה גיבוי במידה ואחד המתגים יוצא •

משימוש .במידה וכל המתגים ברשת יהיו לקוחות ,לא תוכל ליצור VLANחדש ברשת.

הגדר VTP Domainבמתג השרת ,שאר המתגים המחוברים יקבלו הגדרה זו באמצעות •

הפרסום.

יש להכניס את סיסמת ה VTP -במדויק לכל המתגים ב Domain -מתג ללא סיסמה או •

סיסמה שגויה ידחה את הפרסומים.

ודא שכל המתגים משתמשים באותה גרסה של פרוטוקול .VTPמתגי סיסקו 2960 •

מריצים את גרסה 1כברירת מחדל ,אולם יכולים להריץ גם את גרסה .2

אפשר VTPבמתג השרת תחילה ואח"כ צור .VLAN •

ודא שהפורטים במתג מוגדרים כ .Trunk -רק פורטי Trunkמעבירים .VTP •

24 תקשוב ג ,מיקוד תשע"ד -חיליק

הגדרת מתג לקוח: •

ודא הגדרות ברירת מחדל במתגים. •

הגדר את המתג כלקוח ,כברירת מחדל המתג מוגדר כשרת. •

הגדר Trunkים VTP ,עובד על קווי .Trunk •

חבר למתג שרת ,תוך מס' דקות מתג השרת ישלח פרסום. •

ודא שבוצע עדכון גירסה ) ע"י (VTP Statusבמתג והVLAN -ים מוגדרים לפני שמשייכים •

את הפורטים לVLAN -ים.

הגדר את הפורטים האחרים ) (Access Portsושייך אותם לVLAN -ים .במתג לקוח לא •

ניתן ליצור VLANים חדשים ,אלא רק לשייך את הפורטים לVLAN-ים קיימים.

הגדרות VTP

Switch(config)#vtp mode server

הגדרת מתג שרת

Switch(config)#vtp mode client הגדרת מתג לקוח

Switch(config)#vtp mode transparent הגדרת מתג שקוף

> שם < Switch(config)# vtp domain הגדרת Domain Name

> סיסמה < Switch(config)#vtp password הגדרת סיסמה לDomain-

Switch#show vtp status בדיקת הגדרות VTP

Switch#show vtp password בדיקת סיסמת VTP

25 תקשוב ג ,מיקוד תשע"ד -חיליק

פרק – 2טכנולוגיות אלחוטיות.

טכנולוגיות אלחוט משתמשות בגלים אלקטרומגנטיים להעברת מידע ,דרך האוויר .לדוגמה שידורי

רדיו.

טכנולוגיות אלו משתמשות בגלים שונים בספקטרום האלקטרו-מגנטי.

אינפרא אדוםInfra Red – IR ,

קרינה יחסית נמוכה שאינה יכולה לעבור דרך מכשולים דוגמת קירות.

שימושי להעברת מידע מנקודה לנקודה בטווח קצר למחשבים ,PDA ,שלט רחוק למכשירים,

אוזניות עכבר ומקלדת אלחוטיים וכו'

Radio Frequency – RF

גלי RFיכולים לחדור דרך מכשולים וקירות ומאפשרים טווח גדול יותר מ.IR -

בתחום גלי ה RF-הוקצו תחומים לשימוש חופשי עבור רשתות אלחוטיות ,טלפונים אלחוטיים ,וציוד

מחשב בינהם בלוט'ות.

התחומים כוללים 900Mhz, 2.4 Ghz, 5Ghz :

Bluetoothהיא טכנולוגיה אשר משתמשת בתחום 2.4 Ghzהטכנולוגיה מוגבלת לתקשורת

במהירויות נמוכות וטווחים קצרים .אך מאפשרת תקשורת בו-זמנית למספר אביזרים .מסיבה זו,

Bluetoothעדיפה על IRלחיבור :מחשב למקלדת ,עכבר או מדפסת.

יתרונות וחסרונות:

טכנולוגיית אלחוט מספקת ניידות ,קלה להתקנה וזולה.

הטכנולוגיה נפוצה במקומות ציבוריים נקראת "נקודות חמות" Hotspotומאפשרת חיבור פשוט

ונוח לאינטרנט .הטכנולוגיה נפוצה גם בבתים ובמשרדים.

הטכנולוגיה מאפשרת הרחבת הרשת בקלות ,ללא הגבלת חוטים ובמהירות .מבקר יכול להכנס

ולהתחבר בקלות.

חסרונות :מהירות ואמינות העברת המידע נמוכה יחסית לחוטים ,אולם משתפרת כל הזמן.

רשתות אלחוטיות פועלות בתחום ללא רישוי שבו פועלים גם מכשירים נוספים כגון :טלפונים

אלחוטיים ,תנורי מיקרוגל ועוד אשר עלולים לגרום להפרעות בתקשורת.

חסרון משמעותי נוסף היא בעיית אבטחת מידע.

שידורים של תקשורת אלחוטית חשופים לכל ,וניתן להתערב בהם ,להאזין ואף להפריע ,דרכם

ניתן לחדור לרשת קווית .להגנת המידע פותחו טכנולוגיות הצפנה וזיהוי משתמש.

סוגי רשתות אלחוטיות

רשתות אלחוטיות מתחלקות ל 3-קבוצות עיקריות .בניגוד לרשתות חוטיות ,קשה לקבוע גבולות

ברורים בין הקבוצות .הטווח של רשתות אלו תלוי במשתנים רבים כגון :הפרעות חיצוניות מעשה

ידי אדם או טבעיות .טמפרטורה ולחות .חסימות חיצוניות.

26 תקשוב ג ,מיקוד תשע"ד -חיליק

Wireless Personal Area Network – WPAN

הרשת הקטנה ביותר ,משמשת לחיבור ציוד היקפי כגון :מקלדת ,עכבר ,אוזניות וכו' .בד"כ

אביזרים אלו מיועדים למארח אחד ומשתמשים בטכנולוגיית IRאו .Bluetooth

Wireless Local Area Network – WLAN

משמשת בד"כ להרחבת רשת מקומית חוטית ) WLAN .( LANמשתמשת בטכנולוגיית RF

ומתאימה לתקני IEEE 802.11 :תקנים אלו מאפשרים למשתמשים רבים להתחבר לרשת

Access Point – APנקודת הגישה ) (APמחברת חוטית באמצעות אביזר הנקרא:

בין מארחים אלחוטיים למארחים ברשת תקשורת חוטית.

Wireless Wide Area Network – WWAN

רשת WWANמספקת כיסוי לשטח רחב ,לדוגמה :רשת טלפונים סלולרית.

רשתות אלו משתמשות בטכנולוגיות כגון CDMA :או GSMובן בד"כ תחת פיקוח ממשלתי.

תקנים ברשת אלחוט

פותחו מספר תקנים כדי להבטיח תקשורת של ציוד אלחוטי .התקנים קובעים את :תחום תדרי ה

– ,RFקצב העברת הנתונים ,כיצד המידע משודר ועוד .ארגון IEEEאחראי ליצירת תקנים אלו.

תקן IEEE 802.11 :עוסק ברשתות אלחוטיות – WLANלתקן יש מספר שדרוגים:

802.11/a/b/g/nלתקנים השונים ,תכונות שונות של תקשורת אלחוטית .טכנולוגיות אלו נקראות:

Wireless Fidelity Wi-Fi

802.11a

תחום תדרים .5Ghz

לא מתאים לציוד 802.11/b/g/n :אשר משתמש ב2.4Ghz -

הטווח קצר בכ 33% -מאשר ב802.11/b/g -

יחסית יקר ליישום מאשר הטכנולוגיות האחרות .קשה כבר למצוא ציוד תואם בתקן זה.

802.11b

ראשון בטכנולוגיה של2.4Ghz :

קצב העברת מידע מירבי של11 Mbps :

טווח של כ 50 -מטרים בתוך מבנה.

וטווח של כ 100-מטרים בשטח פתוח.

27 תקשוב ג ,מיקוד תשע"ד -חיליק

802.11g

תחום תדר2.4 gHz :

קצב מירבי של54 Mbps :

טווח כמו ל802.11b -

תומך לאחור ב802.22b -

802.11n

התקן המקובל היום.

תחומי תדר 2.4 Ghz :וגם .5 Ghz

טווח וקצב גבוהים יותר 540 Mbps :ל 250 -מטר.

תומך לאחור בציוד של802.11/b/g :

בפועל כיום 802.11nמגיע לקצב של 150 Mbpsוטווח של 250מ'

רכיבי הרשת האלחוטית

נקודת גישה ) – (APמחברת משתמשים אלחוטיים לרשת חוטית.

גשר אלחוטי -מחבר שתי רשתות חוטיות ע"י ערוץ אלחוטי.

מאפשר חיבור נקודה לנקודה לטווחים ארוכים ,יכול להגיע לטווח של 40קילומטרים.

האנטנה משמשת לקליטה ושידור אותות RFבנקודת הגישה ובגשר האלחוטי .האנטנה חשובה

לביצועי הטווח של הרשת .ניתן להגדיל את טווח הרשת במידה ומשתמשים באנטנה מיוחדת

)כיוונית(.

28 תקשוב ג ,מיקוד תשע"ד -חיליק

Service Set Identifier - SSID

זהו שם )בן מקסימום 32תווים( המזהה את הרשת לכל המארחים SSID .נשלח בכותרת של כל

מסגרת המשודרת ב .WLAN -כל המארחים ברשת האלחוטית צריכים להכיל את אותו , SSID

כדי לתקשר!

ישנם שתי צורות בסיסיות להתקנת .WLANרשת תשתיתית ורשת זמנית למטרה ספציפית

).(ad-hoc

רשת זמנית היא הדרך הפשוטה ביותר להקים רשת אלחוטית ,ע"י חיבור peer to peerשל

שנים או יותר מארחים .לרשת זו אין נקודת גישה ) ( APוכל המארחים שווים.

אזור הכיסוי של הרשת נקראIndependent Basic Service Set – IBSS :

רשת זו יכולה לשמש לצורך העברת קבצים ,למשל ,בין מארחים מבלי לסבך ולהוציא כספים על

רכישת .APלדוגמה העברת קובץ מטלפון נייד לטלפון נייד .רשת זו מתאימה לרשתות קטנות.

רשת תשתיתית

ברשתות גדולות יש צורך באביזר אשר ינהל את התקשורת בתא .פעולה זו מתבצעת ע"י נקודת

הגישה ) (APאשר קובעת מי משדר ברשת ומתי .מארח לא יכול לפנות ישירות למארח אחר .כדי

לתקשר מארח צריך לבקש רשות מ AP-כדי לשדר.

אזור הכיסוי של APיחיד נקראBasic Service Set- BSS :

זוהי צורת העבודה הנפוצה ביותר ברשתות ביתיות ולעסקים

ערוץ אלחוטי

ערוצים נוצרים ע"י חלוקת תחום תדרי ה RF-הזמינים .כל ערוץ יכול להכיל תקשורת אחת ,בדומה

לערוצי הטלויזיה המשודרים דרך האוויר או ע"י כבלים.

מספר נקודות גישה ) ( APיכולות לעבוד ביחד אחת ליד השניה ,כל עוד הן משתמשות בערוצים

שונים לתקשורת .בבחירת ערוצי תקשורת יש לשים לב שלא תהיה חפיפה בינהן.

ניתן לקבוע ערוצי תקשורת באופן ידני או אוטומאטי.

פרוטוקול למניעת התנגשויות CSMA/CA

בתקשורת אלחוטית קשה לקבוע אם היתה התנגשות תוך כדי השידור או שהתקשורת השתבשה

מסיבה אחרת .לכן ,יש צורך להשתמש בשיטת גישה אשר תבטיח שלא תהיינה התנגשויות

ברשת.

תקשורת אלחוטית משתמשת בשיטת גישה לרשת הנקראת:

Carrier Sense Multiple Access with Collision Avoidance CSMA/CA

29 תקשוב ג ,מיקוד תשע"ד -חיליק

Request To Send – RTS כאשר התקן רוצה לשדר הוא מבקש רשות מה AP -לשדר:

אם הערוץ פנוי ,ה AP -יענה ע"יClear To Send – CTS :

ובכך מציין שניתן להתחיל לשדר בערוץ .פקודה זו משודרת גם לכל הרשת כך שכל ההתקנים

יודעים שהערוץ תפוס.

Acknoledgement – ACK בסיום השידור ,ההתקן המשדר שולח ל AP -ומשם לכל הרשת :

אשר מציין שהערוץ פנוי שוב.

הגדרת נקודת גישה אלחוטית AP -

ברשת האלחוטית יש להגדיר פרמטרים בסיסיים כגון:

SSIDוערוץ השידור,

בנוסף להגדרות רגילות של רשת חוטית כגון :סיסמה ,כתובת IPוקביעת DHCP

Wireless Mode

קובע את סוג הטכנולוגיה למשל802.11b :

802.11g

802.11n

או - MIXשילוב של הטכנולוגיות.

יש הבדלים בין הטכנולוגיות למרות שכולן משתמשות בתדר של2.4 Ghz :

כאשר עובדים עם טכנולוגיה אחת עדיף לקבוע אותה ולא שילוב טכנולוגיות.

30 תקשוב ג ,מיקוד תשע"ד -חיליק

SSID

משמש לזיהוי הרשת האלחוטית .כל מכשיר אשר רוצה להשתתף ברשת האלחוטית צריך

להשתמש באותו .SSID

SSIDמשודר באוויר כדי להקל על משתמשי הרשת בזיהוי.

במקרה כזה יש לקבוע ידנית את ניתן למנוע את שידור ה SSID-באוויר .ע"י סימון Disable -

ה SSID-לכל המשתמשים.

Wireless Channel

בחירת הערוץ צריכה להיות ביחס לרשתות האלחוטיות אשר בסביבהBSS .ים סמוכים לא

ישתמשו בערוצים חופפים .מרבית ה AP-מאפשרים קביעה אוטומטית של הערוץ .במצב זה הם

בוחרים בערוץ הפחות צפוף או הערוץ שיאפשר מקסימום תקשורת.

סכנות ברשת אלחוטית

יתרונה של רשת אלחוטית היא בקלות להתחבר אליה .יתרון זה מהווה חיסרון משום שהרשת

חשופה להאזנה ולתקיפה .בגלל החיבור אלחוטי דרך האוויר ,אין צורך בחיבור פיזי למחשב או

להתקן רשת אחר כדי לחדור לרשת .גורם זר יכול לחדור לרשת בכל מקום שהתקשורת האלחוטית

מגיעה אליו.

ברגע שהצליח להגיע לרשת ניתן להשתמש בשרותי האינטרנט ,בחינם ,לחדור למחשבים ברשת

ולפגוע בקבצים או לגנוב מידע אישי.

הרגישות של רשת אלחוטית מצריכה הפעלה של תכונות אבטחה ושיטות כדי להגן על הרשת

האלחוטית מהתקפות.

דרכים להגנה על הרשת האלחוטית

ניתן לכבות את שידור ה SSID -וכך הוא יהיה מוסתר ,כל מחשב שנרצה לחבר לרשת נקבע

ידנית את ה.SSID -

בנוסף ,חשוב לשנות את ההגדרות הבסיסיות של היצרן ,משום שהן ידועות לכל.

נתונים כגון ,SSID :סיסמה ,כתובת IPוכו' נתונים אלו מקלים על פריצה לרשת .אפילו שה-

SSIDאינו משודר באוויר ,ניתן לחדור לרשת באמצעות SSIDידוע.

אם לא שינינו סיסמה או כתובת IPניתן לגשת לראוטר ולבצע שינויים.

את הפרטרים הללו יש לשנות לנתונים יותר "יחודיים" ובטוחים.

כל זאת ועדיין אנו לא בטוחים מספיק .קיימים אמצעים אשר בעזרתם ניתן "להאזין" לתקשורת

אלחוטית.

גם כאשר נכבה את שידור SSIDונשנה את הפרמטרים הראשוניים עדיין ניתן למצוא את שם

ונתוני הרשת באמצעות ציוד מיוחד.

כדי להגן על הרשת יש להשתמש בשילוב שיטות.

31 תקשוב ג ,מיקוד תשע"ד -חיליק

הגבלת גישה לרשת

סינון כתובות MAC

ניתן להגביל גישה לרשת ע"י סינון כתובות ה MAC-ומתן הרשאת גישה לאביזרים מסויימים

בלבד עפ"י כתובת זו.

כאשר משתמש אלחוטי מתחבר ל AP-הוא שולח את כתובת ה MAC -שלו .כתובת זו מושווית

לטבלה המוגדרת מראש וכוללת את כל כתובות ה MAC-שלהן יש גישה לרשת .ורק כתובת

מורשית תתחבר לרשת.

בשיטת עבודה זו יש להכין מראש טבלה של כתובות MACשל כל המארחים בעלי ההרשאה .מי

שלא בטבלה לא יתחבר.

הגבלת גישה ע"י זיהוי משתמש

זיהוי משתמש הוא תהליך הרשאת כניסה המתבסס בד"כ על :שם משתמש +סיסמה כדי

להבטיח שהאביזר אשר מנסה להתחבר לרשת הוא אמין.

בתקשורת אלחוטית )בשונה מתקשורת קווית( זיהוי המשתמש צריך להיעשות לפני שמאשרים

ללקוח להיכנס לרשת.

יש שלוש שיטות לזיהוי משתמש:

זיהוי פתוח Open Authentication

בצורת עבודה זו:

לא מזהים את המשתמשים. •

כל המארחים יכולים להתחבר לרשת. •

שימושי ברשתות ציבוריות כמו :מסעדות ,בית ספר וכו' •

ניתן לבצע זיהוי משתמש בדרכים אחרות לאחר הכניסה לרשת. •

מפתח משותף Pre-shared keys - PSK

בשיטה זו ,ללקוח ול AP-יש מפתח משותף )מילה סודית ( .ה AP-שולח ללקוח מילה אקראית

כלשהיא .הלקוח מצפין את המילה שקיבל עם המפתח )המילה הסודית( ומחזיר ל .AP-הAP-

מפענח את השדר המוצפן ובודק האם זו המילה ששלח .אם כן יש אישור ללקוח להתחבר לרשת.

זוהי בדיקה חד-כיוונית :רק הלקוח מזדהה אצל ה AP-ולא להפך) .וגם ...הזיהוי הוא של המארח

ולא המשתמש(

32 תקשוב ג ,מיקוד תשע"ד -חיליק

Extensible Authentication Protocol – EAP אימות בר הרחבה

שיטה זו יוצרת זיהוי דו-כיווני וגם זיהוי המשתמש .בשיטה זו הלקוח מבצע זיהוי מול שרת

חיצוני .השרת מכיל את פרטי הזיהוי של כל המורשים לרשת .המשתמש ולא המארח מזדהה מול

השרת ע"י שם משתמש וסיסמה .אם השרת מאשר את הזיהוי אזי הלקוח יכול להתחבר לרשת.

הצפנה

זיהו משתמש וסינון כתובות ,MACימנעו מהתחברות לרשת אולם ,לא ימנעו האזנה למידע

המשודר באוויר .הצפנה היא דרך לשנות את המידע המשודר כך שהמאזין לא יוכל להבין את

השידורים.

Wired Equivalency Protocol - WEP

WEPהוא תהליך הצפנה של מידע הרשת המשודר באוויר WEP .משתמש במפתחות הצפנה

קבועים מראש להצפנה ופיענוח המידע .מפתח ההצפנה מוכנס כרצף של אותיות וספרות ובד"כ

באורך של 64 :או 128ביטים וגם 256ביט .כדי לתקשר ה AP-וכל ההתקנים האלחוטיים

חייבים להכיל את אותו מפתח הצפנה.

חיסרון ה : WEP -מפתח ההצפנה הוא קבוע.

ישנם כלים )הניתנים להורדה באינטרנט( בעזרתם ניתן לגלות את מפתח ההצפנה .דרך המידע

המשודר .ברגע שפוענח מפתח ההצפנה ,ניתן בעזרתו להאזין לכל המידע המשודר .אחת הדרכים

להתגבר על כך היא :לשנות כל הזמן את מפתח ההצפנה

Wi-Fi Protected Access - WPA

תהליך הצפנה המשתמש במפתחות באורך 64-256 :ביט .אך בשונה מ WEP -מייצר מפתח

הצפנה חדש בכל פעם שנוצרת תקשורת בין הלקוח ל .AP -דבר זה מקשה על פיצוח מפתח

ההצפנה .בגלל הסיבה הזו WPAנחשב לבטוח יותר.

33 תקשוב ג ,מיקוד תשע"ד -חיליק

סינון תוכן

בנוסף ,ישנה אפשרות לסנן ולחסום תקשורת לא רצויה ע"י ה AP -כאשר התקשורת עוברת דרכה.

ניתן לחסום תקשורת מ/אל כתובת MACמסויימת . •

ניתן לחסום תקשורת מ/אל כתובת IPמסויימת. •

ניתן לחסום אפליקציות מסויימות ע"י מספר פורט. •

למשל ניתן למנוע תקשורת ) telnetשליטה מרחוק ( מציוד חיוני לדוגמה :שרת זיהוי משתמש.

כך ניתן למנוע חדירה לשרת זה.

התקנה ואבטחה לAP -

לפני שמחברים APלרשת או לאינטרנט חשוב לבצע:

שינוי הגדרות ראשוניות ל ,SSID -שם משתמש וסיסמה. •

מניעת שידור באוויר של .SSID •

קביעת סינון לכתובות .MAC •

קביעת הצפנה WEPאו .WPA •

קביעת זיהוי משתמש. •

קביעת סינון התעבורה. •

זכור :פעולת הגנה אחת לא מספיקה כדי להגן על הרשת האלחוטית.

כדי לחזק את אבטחת הרשת יש לשלב מספר פעולות.

ובנוסף

כאשר מגדירים לקוח ,חשוב שה SSID -יהיה תואם לזה שמוגדר ב.AP - •

וצריכים להיות תואמים גם מפתחות הצפנה וזיהוי. •

34 תקשוב ג ,מיקוד תשע"ד -חיליק

פרק – 3חיבור לאינטרנט באמצעות .ISP

מה זה אינטרנט?

האינטרנט היא אוסף ,כלל עולמית ,של רשתות תקשורת אשר מתקשרות אחת עם השניה,

מחליפות מידע ומשתמשות בסטנדרט משותף .משתמשי אינטרנט יכולים להעביר מידע דרך :קווי

טלפון חוטי ,כבלים של סיבים אופטיים ,תקשורת אלחוטית ,תקשורת לווינית וטלפון סלולרי.

האינטרנט היא הרשת של הרשתות ,אשר מחברת משתמשים בכל מדינה בעולם .יותר ממיליארד

אנשים משתמשים כרגע באינטרנט ,בכל העולם.

האינטרנט הוא תאגיד של רשתות ואינו שייך לאף אדם או ארגון .לעומת זאת יש כמה ארגונים

בינלאומיים אשר עוזרים לנהל את רשת האינטרנט כך שכולם ישתמשו בה לפי הכללים.

ISP

כל אדם ,עסק או ארגון הרוצה להתחבר לאינטרנט חייב לעשות זאת דרך ספק אינטרנט:

Internet Service Provider – ISP

ספקיות האינטרנט הן חברות אשר מספקות חיבור ותמיכה לרשת האינטרנט .בנוסף הן יכולות

לספק שרותים נוספים כגון :דואר אלקטרוני ) ( Emailאו מקום בשרתים לצורך העלאת אתרים

לרשת.

לא ניתן להתחבר לאינטרנט ללא מארח וגם ללא . ISP

מחשבים בודדים ורשתות מקומיות מתחברים ל ISP -בPoint Of Presence – POP -

POPהיא נקודת הנוכחות של ספק האינטרנט באזור הגיאוגרפי ,שנקודת החיבור משרתת .לספק

אינטרנט יש רשת בעלת ראוטרים ומתגים מהירים מאוד כדי להעביר נתונים בין ה POP -ים.

אפשרויות חיבור לISP -

ספקי האינטרנט מציעים מגוון דרכים כדי להתחבר לאינטרנט ,כתלות ,במיקום ובמהירות החיבור

הדרושה.

מודם – החיבור הפשוט ביותר ,מספק חיבור ישיר בין ספקית השרות והמחשב .אך אם נדרש

לחבר מספר מחשבים לנקודת חיבור אחת ,יש צורך במתג )כדי לחבר את המארחים לרשת(

ובראוטר )כדי להעביר מידע ל.( ISP -

הבחירה בטכנולוגיית החיבור לאינטרנט ,תלוייה בזמינות ,עלויות ,ציוד הגישה ,בערוץ ובמהירות

החיבור.

טכנולוגיות המשמשות לבתים ומשרדים קטנים:

.1חייגן – צורת החיבור אשר משתמשת ,אנלוגית ,בקו של ערוץ הטלפון )בזק( .זוהי צורת

החיבור האיטית ביותר.

35 תקשוב ג ,מיקוד תשע"ד -חיליק

.2מודם סלולרי – מסופק ע"י חברות הסלולר ,מהירות הגלישה יחסית נמוכה ,אך הופכת להיות

יותר ויותר נפוצה.

-Digital Subscrier Line – DSL .3שרות המסופק ע"י חברת הטלפון )בזק( ומספקת תקשורת

דיגיטלית במהירות גבוהה על גבי ערוץ הטלפון.

.4מודם כבלים – שרות המסופק ע"י ספקיות טלויזיה בכבלים .מספק תקשורת במהירות גבוהה

על גבי ערוץ הכבלים.

.5קווי נל"ן שכורים – שרות המסופק ע"י חברות הטלפון )בזק( .השרות מספק תקשורת

במהירות גבוהה על גבי קווי נתונים דיגיטאליים יעודיים אשר בשכירות בד"כ .לרוב משמשים

עסקים וארגונים גדולים אך ניתן להשתמש בהם באזורים בהם אין ערוצי .DSL

.6לווין – שרות המסופק באמצעות צלחת לווין ,מציע מהירות תקשורת בינונית .אפשרות זו

מהירה יותר מחיגן ויכולה לשמש באזורים נידחים.

שירותי ISP

מגוון השרותים אותם ניתן לקבל :

סינון תכנים. •

דוא"ל. •

מהירות חיבור. •

אחסון אתרים. •

אחסון קבצים. •

סריקת וירוסים. •

- Voipשיחות טלפון על גבי האינטרנט כדוגמת Skype •

ספק האינטרנט יכול להציע שירותים א-סימטריים או סימטריים.

העברה א-סימטרית היא כאשר קצב ההורדה וקצב העלאת הנתונים שונים.

העברה סימטרית היא כאשר קצב העלאה וקצב ההורדה זהים.

עננת האנטרנט

כאשר חבילות עוברות באינטרנט ,הן עוברות הרבה אביזרי רשת .מסובך לתאר את כל אביזרי

הרשת והחיבורים בינהם ולמעשה הנתיב הסופי לא באמת חשוב .חשובה רק העובדה שהמקור

יכול לתקשר עם היעד .לכן כאשר מתארים אינטרנט או רשת מסובכת אחרת משתמשים בענן.

מבלי להראות פרטים .הענן מאפשר לפשט את התרשים ולהתמקד במקור והיעד בלבד.

36 תקשוב ג ,מיקוד תשע"ד -חיליק

התקנים בענן

ראוטרים הם לא האביזרים היחידים באינטרנט .אביזרים אשר מספקים קישוריות למשתמש הקצה

צריכים להתאים לטכנולוגיה אשר בה משתמש הקצה מתחבר ל.ISP -

למשל ,אם משתמש הקצה מתחבר באמצעות . DSL :ספק האינטרנט צריך שיהיה לו אביזר:

DSL Access Multiplexer – DSLAM

עבור מודם כבלים ,ספק האינטרנט צריך:

Cable Modem Transmition System – CMTS

ציוד הספק צריך לעבוד כמעט 100%משום שתקלה בציוד מפתח אצל הספק עלול לגרום לנזק

רציני בתעבורת הרשת .לכן הציוד צריך להיות איכותי ,בעל מהירות גבוהה ובעל יתירות.

בבתים פרטיים הציוד יכול להיות "פשוט" יותר משום שאינו מטפל בנפח תעבורה גדול מאוד.

לדוגמה ראוטר משולב הכולל מיתוג ,ניתוב וגישה אלחוטית.

37 תקשוב ג ,מיקוד תשע"ד -חיליק

פרק – 4מבוא לרשת רחבה Wide Area Network – WAN

WANהיא רשת תקשורת רחבה הפועלת מעבר לאיזור הגיאוגרפי של .LAN

ההבדלים בין רשת WAKלרשת : LAN

רשת LANמחברת מחשבים וציוד בבניין יחיד או איזור גיאוגרפי קטן .בעוד שרשת WAN

מאפשרת העברת מידע למרחקים גיאוגרפיים גדולים.

ארגון הרוצה להתחבר ל WAN-צריך לעשות זאת דרך ספק תקשורת .רשתות LANבד"כ נמצאות

בבעלות החברות או הארגונים שמשתמשים בהם.

רשת WANמשתמשת בחיבורים סריאליים ) (SERIALמסוגים שונים כדי לספק רוחב-סרט

לאזורים גיאוגרפיים נרחבים.

רשת WANמאפשרת חיבור סניפים מרוחקים.

רשת WANמאפשרת לעובדים בשטח או בנסיעת עסקים להתחבר לרשת בצורה בטוחה.

רשת WANמאפשרת התרחבות של עסקים:

הרשת תומכת בהגדלת מספר העובדים ,פתיחת סניפים נוספים של החברה והתרחבות לשווקים

בינלאומיים.

החל ממשרד קטן בו מספר עובדים אשר חולקים ציוד פריפריה כגון מדפסות וגישה לאינטרנט.

דרך קמפוס ,המכיל מספר רשתות LANובו עד 100עובדים הנמצאים בבניין אחד או בניינים

סמוכים.

38 תקשוב ג ,מיקוד תשע"ד -חיליק

התרחבות החברה למספר סניפים:

ועד לחברה גלובלית עם אלפי עובדים וסניפים בעולם .העובדים יכולים לעבוד מהבית ומהמשרד

או להיות ניידים ולעבוד מהשטח.

WANבמודל השכבות OSI

WANמתרכזת בשכבות 2 ,1של מודל ה.OSI -

39 תקשוב ג ,מיקוד תשע"ד -חיליק

השכבה הפיזית ) - (1מגדירה כיצד להתחבר חשמלית ,מכאנית ופונקציונלית לספק השירות.

שכבת העורק ) – Data Link (2מגדירה כיצד המידע "כמוס" ) (encapsulationוכיצד לשלוח את

מסגרות המידע .לצורך כך ישנן מספר טכנולוגיות כגון Frame Relay :ו. ATM -

שכבת העורק מקבלת את המידע משכבת הרשת ומבצעת "כמיסה" encapsulation ,כדי לשלוח

את המידע בערוץ הפיזי.

שיטת הכמיסה )הפרוטוקול( תלויה בסוג הטכנולוגיה ובציוד.

כדי להבטיח מעבר של המידע כל ממשק ,ראוטר ,חייב להיות מוגדר בסוג הכמיסה המתאים.

תקני גישה לרשת WANבשכבה הפיזית:

תקני מחברים:

סטנדרט לחיבורים בשכבה הפיזית:

Data Terminal Equipment – DTEהוא ציוד הלקוח אשר מעביר את המידע מרשת הלקוח ל-

WAN

Data Communications Equipment – DCEמספק ממשק התחברות לערוץ תקשורת ב-

WAN

40 תקשוב ג ,מיקוד תשע"ד -חיליק

תקני גישה )פרוטוקולים ( לרשת WANבשכבת העורק:

אביזרי :WAN

מודמי חיוג – מאפשרים העברת מידע דיגיטלי על גבי תשתית אנלוגית כגון קווי טלפון

מודמים לכבלים או – DSLמאפשרים העברת מידע מהירה יותר על גבי תשתיות כבלים או .DSL

– CSU/DSUמאפשרים חיבור לתשתיות תקשורת טלפונית. T1 , T3 :

– WAN Switchציוד של שכבה 2הנמצא אצל הספק ומעביר מידע כגוןFrame Relay, ATM :

ראוטרים – מאפשרים חיבורים וגישה ל , WAN -בד"כ אלה משתמשים בחיבורים סריאליים.

עקרונות המיתוג ברשת WAN

ישנן מספר דרכים להתחבר ל :WAN -דרך תשתית פרטית או תשתית ציבורית כגון אינטרנט.

צורות החיבור נבדלות בינהן במהירות ובעלויות.

מיתוג מעגלים

41 תקשוב ג ,מיקוד תשע"ד -חיליק

שלב ב – צילצול והעברת מידע שלב א – יצירת קשר )סגירת מעגל(

בעת בקשה להעברת מידע מיתוג מעגלים יוצר קשר בין נקודות הקצה )בדומה לחיוג בקו טלפון(

לאחר שהקו הוקם מתבצעת העברת המידע .לאחר העברת המידע הקו משתחרר .שיטה זו זולה

יותר מקו שכור משום שהתשלום הוא רק עבור העברת המידע ,אולם ,החיסרון הוא שהקו אינו זמין

למשתמש ב .100%-שיטה זו מספקת רמת אבטחה טובה בדומה לקו שכור ,אבטחת מידע זו

טובה משיטת מיתוג מנות או מיתוג תאים.

טכנולוגיות נפוצות למיתוג מעגלים ISDN, PSTN :אלה טכנולוגיות המשמשות להעברת שיחות

טלפון ותקשורת נתונים ע"ג קו טלפון אנלוגי )זוג שזור(.

מיתוג מנות

בשיטה זו המידע מחולק למנות ) (Packetsאשר מנותבות עצמאית על גבי רשת משותפת .ואין

צורך בנתיב מסויים כמו במיתוג מעגלים.

ישנן שתי גישות לקביעת הנתיב:

א .כל חבילה נושאת את כתובת היעד שלה וכל נתב בוחר את הנתיב המתאים ,באותו הרגע,

כדי לשלוח את ה"חבילה" ליעד .כך פועל האינטרנט.

ב .לכל "חבילה" נקבע נתיב מראש ואז כל חבילה נושאת רק מספר מזהה שלה הנקרא:

)Data Link Connection Identifiers (DLCIs

כל נתב מנתב את "החבילה" עפ"י הטבלאות שבו .בגלל שהנתיבים הם משותפים עלולים

להיות השהיות במעבר ה"חבילות" כתוצאה של עומס ,אולם ,למרות זאת הטכנולוגיה

היום מאפשרת מעבר מידע בזמן טוב גם עבור מידע קול ווידאו.

טכנולוגיות נפוצות של מיתוג מנותFrame Relay, ATM, :

42 תקשוב ג ,מיקוד תשע"ד -חיליק

ATMהיא טכנולוגיה המשתמשת בגרסה של מיתוג מנות הנקראת :מיתוג תאים.

בשיטת מיתוג זו משתמשים בתאים בגודל קטן ואחיד כדי להעביר את המידע .גודל זה של התאים

מאפשר לבצע עיבוד המידע בחומרה ובכך לשפר את מהירות העברת הנתונים.

קווים שכורים

קווים שכורים מאפשרים חיבור קבוע נקודה לנקודה ,בד"כ יקרים יותר מקווים משותפים.

התקשורת זמינה למשתמש בכל רגע ,אין בהם השהיות ,נפח התעבורה והמהירות מוגדרים

מראש עפ"י צרכי הארגון.

טכנולוגיות נפוצות להעברת קווים שכוריםE1, T1 :

E1ו T1 -הם תקנים להעברת מספר גדול של ערוצים בחלוקת זמן לכל ערוץ .משמשים בעיקר

להעברת טלפוניה ותקשורת נתונים ,ע"ג קווי דיגיטליים E1 .נפוץ בכל העולם פרט לארה"ב ויפן

שם משתמשים ב.T1 -

קווים שכורים

43 תקשוב ג ,מיקוד תשע"ד -חיליק

רשתות ) Broadbandפס-רחב(

משמשות בד"כ לחיבור עובדים לאתר החברה דרך האינטרנט .רשתות אלה כוללות העברה דרך:

כבלים DSL ,ותקשורת אלחוטית.

DSLהיא טכנולוגיה המשתמשת בקו טלפון מסוג "זוג שזור" להעברת מידע במהירות גבוהה.

הטכנולוגיה משתמשת במודם DSLהממיר קו אתרנת לאותות .DSL

ספקיות אינטרנט ) ( ISPמשתמשות בציוד הנקרא DSLAMעל מנת לחבר משתמשים רבים

לעורק יחיד.

מודם כבלים ,משמש להעברת טלוויזיה ובנוסף מעביר תקשורת נתונים ומחבר מחשבים או ראוטר

של רשת LANדרך כבל קואקסיאלי.

ספקיות אינטרנט ) ( ISPמשתמשות בציוד הנקרא CMTSעל מנת לחבר משתמשים לרשת

הכבלים.

רשתות אלחוטיות הן טכנולוגיות המעבירות מידע דרך גלי רדיו .טכנולוגיות אלה כוללותWiMAX :

המעבירה מידע בדומה ל WiFi -אולם בקצב גבוה הרבה יותר ולטווחים של מעל ל 10 -ק"מ.

טכנולוגיה נוספת היא :אינטרנט דרך לווין ,אופציה זו איטית משמעותית לעמת DSLלמשל.

44 תקשוב ג ,מיקוד תשע"ד -חיליק

VPN

VPNהוא חיבור מוצפן בין רשתות פרטיות הנמצאות על גבי רשת ציבורית כגון האינטרנט.

VPNנותן מענה אבטחתי במקום להשתמש בקווים שכורים פרטיים של שכבה .2

VPNיוצר "תעלות וירטואליות" מרשת פרטית לאתר מרוחק ע"ג האינטרנט.

יתרונות :VPN

חיסכון בעלויות – ע"י שימוש ברשת האינטרנט ולא בקווים פרטיים. •

אבטחה – מספק רמה גבוהה של אבטחה ע"י פרוטוקולים של הצפנת המידע וזיהוי •

משתמש.

שינוי והרחבת הרשת – ניתן להוסיף משתמשים רבים ע"י הוספת מעט תשתיות, •

משום שמבוסס על תשתית האינטרנט.

תמיכה בחיבורי אינטרנט – כגון ,DSLכבלים המאפשרים עבודה מהבית או מהשטח •

פרוטוקולים בWAN -

לכל חיבור WANיש לבצע "כמיסה" של המידע בשכבה 2כדי לשלוח את המידע .סוג /פרוטוקול

ה"כמיסה" תלוי בטכנולוגיה ובציוד התקשורת.

הפרוטוקולים הנפוצים:

– HDLCפרוטוקול ברירת מחדל בציוד סיסקו לקווים שכורים ומיתוג מעגלים. •

– PPPמספק חיבור ראוטר לראוטר או מארח לרשת מעל תקשורת טורית ,לPPP - •

יש מנגנוני אבטחת מידע PAP :וCHAP -

- FRAME RELAYפרוטוקול המשמש את כל החברות ,בתקשורת של מיתוג מנות, •

מעביר מספר ערוצים וירטואליים.

- ATMסטנדרט בינלאומי המעביר מידע של קול תמונה ונתונים בתאים בעלי אורך קבוע •

דבר זה מאפשר את עיבוד המידע בחומרה וכך משפר את מהירות העברת המידע.

45 תקשוב ג ,מיקוד תשע"ד -חיליק

– HDLCהוא פרוטוקול של חברת סיסקו משמש לחיבור שני אביזרים של סיסקו ,בקווים

סריאליים ,כברירת מחדל.

הגדרת :HDLC

PPP- Point to Point

פרוטוקול PPPמשמש לחיבור ראוטרים של חברות שונות ומתאים גם לחיבור מארחים.

PPPמאפשר חיבור ישיר מעל :כבלים טוריים ,קווי טלפון ,קווי ,TRUNKערוצים סלולריים,

ערוצי אלחוט מסויימים ומעל סיבים אופטיים.

לעומת HDLCפרוטוקול PPPמזהה שגיאות בערוץ ומוריד את התקשורת כאשר יש הרבה

שגיאות.

ובנוסף מספק אבטחה באמצעות זיהוי משתמש והצפנה ) ( PAP, CHAP

פרוטוקול PPPמאפשר זיהוי של הראוטר השני לפני שנשלח מידע של שכבת הרשת בערוץ.

תהליך זיהוי המשתמש הוא אופציונלי.

אחד היתרונות של פרוטוקול : PPPהוא מאפשר זיהוי משתמש בשכבה 2בנוסף לשאר

שיטות האבטחה :זיהוי משתמש )בשכבה אחרת( ,הצפנה ,בקרת גישה וכו'

46 תקשוב ג ,מיקוד תשע"ד -חיליק

זיהוי המשתמש מתבצע בשתי שיטות:

CHAP .2 PAP .1

– PAPתהליך של שני שלבים:

R1 (1שולח את שם המשתמש והסיסמה נשלחים בצורה גלויה

R3בודק את שם המשתמש והסיסמה מול מאגר (2

נתונים פנימי אצלו ואז מאפשר או דוחה את התקשורת

לאחר שהתבצע זיהוי PAP .מפסיק לעבוד והרשת חשופה לתקיפה - .לא מומלץ להשתמש

– CHAPתהליך של שלושה שלבים ,משלב הצפנה ובטוח יותר מ.PAP -

) CHAP (1בשונה מ (PAP -שולח כל פרק זמן מסויים הודעת "איתגור" עימה הוא בודק

שלצד השני יש עדיין שם משתמש וסיסמה ,גם לאחר יצירת הקשר הראשון.

R1 (2עונה עם שם משתמש וסיסמה מוצפנים.

R3בודק את שם המשתמש והסיסמה מול מאגר נתונים פנימי אצלו (3

ואז מאפשר או דוחה את התקשורת ע"י הודעת .ACK

הודעת האיתגור היא ייחודית ואינה חוזרת על עצמה ובכך מאפשרת את חוזק ההצפנה.

47 תקשוב ג ,מיקוד תשע"ד -חיליק

הגדרת :PAP

לדוגמה הגדרת ראוטרBart :

שלב א – הגדרת ממשק Serial 0/0/0 :והפעלתו.

שלב ב -הפקודה מאפשרת לראוטר הרחוק ) ( Lissaלהתחבר לראוטר ) ( Bartבאמצעות

הסיסמה .abc123 :כך הראוטר Bartמכיר את השם והסיסמה של .Lissa

Bart (config-if) # username Lissa Password abc123

שלב ג – .1הגדרת "כמיסה" באמצעות פרוטוקול .PPP

.2הגדרת זיהוי משתמש PAPבפרוטוקול PPP

Bart (config-if) # encapsulation ppp

Bart (config-if) # ppp authentication pap

שלב ד – Bartשולח את שם משתמש וסיסמה שלו אל . Lissa

Bart (config-if) # ppp pap sent-username Bart password

abc123

את הפעולות הנ"ל יש לבצע בשני הראוטרים ) ( Lissa, Bart

בצורה זו Lissaיודעת את השם והסיסמה של Bartו Bart -יודע את השם והסיסמה של Lissa

הקשר בינהם נוצר!

ה Hostname -של ראוטר אחד צריך להתאים ל Username -של השני ולהיפך.

הסיסמאות לא חייבות להיות תואמות!

48 תקשוב ג ,מיקוד תשע"ד -חיליק

הגדרת :CHAP

לדוגמה הגדרת ראוטרBart :

שלב א -הפקודה מאפשרת לראוטר הרחוק ) ( Lissaלהתחבר לראוטר ) ( Bartבאמצעות

הסיסמה .cocacola :כך הראוטר Bartמכיר את השם והסיסמה של .Lissa

הגדרה זו מתבצעת בהגדרות גלובליות (config)#

Bart (config) # username Lissa Password cocacola

שלב ב – הגדרת ממשק Serial 0/0/0 :והפעלתו.

שלב ג – .1הגדרת "כמיסה" באמצעות פרוטוקול .PPP

.2הגדרת זיהוי משתמש CHAPבפרוטוקול PPP

Bart (config-if) # encapsulation ppp

Bart (config-if) # ppp authentication chap

את הפעולות הנ"ל יש לבצע בשני הראוטרים ) ( Lissa, Bart

בצורת עבודה זו ) ( chapאין צורך לבצע שליחה של שם המשתמש והסיסמה ,הראוטרים

"משוחחים" אחד עם השני ומחליפים ביניהם את הפרטים .והקשר בינהם נוצר!

ה Hostname -של ראוטר אחד צריך להתאים ל Username -של השני ולהיפך.

הסיסמאות לא חייבות להיות תואמות!

49 תקשוב ג ,מיקוד תשע"ד -חיליק

Frame Relayאו בקיצור FR

הוא פרוטוקול WANאשר פועל בשכבות 1ו 2-של מודל OSIהמאפשר מעבר מידע מהיר

באמצעות "תעלות וירטואליות".

FRהפך להיות אחד הפרוטוקולים ב WANהנפוצים ביותר בעולם בגלל המחיר הזול שלו יחסית

לקווים שכורים )פחות ציוד ,הציוד לא מסובך ומספק רוחב-סרט ואמינות( ומשום הגמישות

ופשטות ההגדרה שלו

FRיוצר ערוצים לוגיים )תעלות( הנקראים )permanent virtual circuits (PVC

PVCמגדיר מעבר בין שני קצוות

DTE

DCE

FRמגדיר כיצד המידע עובר בין DTEלבין DCEכלומר בין ציוד הלקוח לבין ספק התקשורת.

FRאינו מגדיר כיצד עובר המידע בין ה DCE -השונים ברשת הWAN -

FRיוצר תקשורת מהירה בכך שלא מספק תיקון טעויות בשידור" FR ,זורק" פאקטים שגויים )כן

מזהה שגיאות אך לא מתקן אותן( את תיקון השגיאות כמו למשל "שידור חוזר" הפרוטוקול משאיר

לציוד הקצה .דבר זה מביא למהירות תקשורת גבוהה יותר.

50 תקשוב ג ,מיקוד תשע"ד -חיליק

ראוטר ברשת המקומית ) (LANהוא DTEחיבור סריאלי כגון:קו שכור T1/E1 -מחבר את הראוטר

למתג FRשל ספק התקשורת .מתג FRהוא ציוד .DCEהמתגים ברשת מעבירים את

מ DCE-ל DCE -ברחבי הרשת עד ל DTE -של היעד. "המסגרות"

החיבור בין שני ) DTEראוטרים של רשתות מקומיות( באמצעות FRנקראVirtual Circuit - VC :

החיבור נקרא וירטואלי משום שאין חיבור חשמלי מקצה אחד לשני החיבור הוא לוגי.

באמצעו FR , VCחולק את רוחב-הסרט בין משתמשים רבים ללא צורך בקווים פיסיים רבים.

VCמספקים ערוץ תקשורת דו-כיווני מהתקן להתקן .לכל VCניתן מספר DLCIאשר מסופק בד"כ

ע"י ספק התקשורת.

DLCIהוא מספר המייצג חיבור וירטואלי בין ה DTE -לבין המתג .לכל חיבור וירטואלי אשר עובר

בערוץ פיזי יש מספר DLCIייחודי .ל DLCI -משמעות מקומית בלבד ,כלומר ,הוא ייחודי רק בערוץ

הפיזי שבו הוא עובר .לכן לציוד בשני הקצוות של הערוץ יכולים להיות מספרי DLCIשונים

ה DLCI -מופיע בשדה הכתובת של כל "מסגרת" אשר נשלחת ובעזרתה המסגרת מנותבת

ברשת ספק תקשורת ה FR -מספק את כתובות ה.DLCI -

מספרי 1008-1023 0-15 DLCIהם שמורים למטרות מיוחדות

לכן ספק התקשורת מקצה בד"כ מספר בתחום . 16-1007

לפני שראוטר יוכל לשלוח מידע מעל FRהוא צריך לדעת את ה DLCI -המקומי של היעד.

ראוטרים של FRשולחים בקשות Inverse ARP :ע"ג ה PVC -כדי לגלות את הכתובת של

התחנה הרחוקה ברשת .FR

פרוטוקול Inverse ARPמשיג כתובת של שכבה ) 3כתובת ( IPשל תחנה אחרת מכתובת של

שכבה 2למשל DLCIבמסגרת של FR

הראוטר מאחסן את התוצאות בטבלה )כתובת מול (DLCI

51 תקשוב ג ,מיקוד תשע"ד -חיליק

הגדרת Frame Relay

שלב ראשון :הגדרת הממשק הסריאלי הגדרת כתובת IPוS.M - •

הגדרת הממשק מתבצעת באמצעות הפקודות:

> מס' הפורט < Router(config)# interface serial

> > < S.Mכתובת Router (config-if)# ip address < ip

Router (config-if)# no shut

שלב שני :הגדרת "כמיסה" ורוחב-פס) .הגדרת רוחב-הפס מגדירה את מהירות העברת •

הנתונים ביחידות .Kb/s :פרוטוקולי ניתוב כגון EIGRP :ו OSPF -משתמשים בנתון זה

כדי לקבוע את ה METRIC -של הערוץ(.

הגדרת "כמיסה" מתבצעת באמצעות הפקודה:

Router(config-if)# encapsulation frame-relay

שלב שלישי :הגדרת סוג ה) LMI -אופציה( זוהי "השפה" שבה ידברו הראוטרים ביניהם. •

ישנן שלוש אפשרויותCisco .1 :

ANSI .2

Q933 .3

Local Management Interface - LMIהוא פרוטוקול המספק מידע על חיבורי FRבין הראוטר

) (DTEלבין מתג (DCE) FRלמשל :מספרי ה DLCI -העוברים בערוץ ,מידע זה מועבר כל כ-

10שניות ,כך ניתן למשל להבחין שתחנה מסויימת אינה פועלת.

הגדרת LMIנעשית באמצעות הפקודה:

] q933aאו ansiאו Router(config-if)# frame-relay lmi-type [cisco

שלב רביעי :הגדרת DLCIמקומי לממשק באמצעות הפקודה: •

> מס' Router(config-if)# frame-relay interface-dlci < dlci

52 תקשוב ג ,מיקוד תשע"ד -חיליק

Frame Relay הגדרת

Dolev(config)# interface serial 0/0 :הגדרת הממשק הסריאלי

Dolev(config-if)# ip address 192.168.30.1 255.255.255.0

Dolev(config-if)# no shut

Dolev(config-if)# encapsulation frame-relay : Frame Relay הגדרת

Dolev(config-if)# frame-relay lmi-type ansi (Cisco ניתן להשתמש בברירת-)לא חובה

המחדל

Dolev(config-if)# frame-relay interface-dlci 20

Dekel :כנ"ל לגבי ראוטר

Dlci = 30

Packet Tracer הגדרת "עננה" בתוכנת

Serial 0, Serial 1 :INTERFACE הגדרות

53 חיליק- מיקוד תשע"ד, תקשוב ג

הגדרות Frame Relay :CONNECTIONS

54 תקשוב ג ,מיקוד תשע"ד -חיליק

פרק – 5פרוטוקולים לניתוב ברשת רחבה.

עקרונות הניתוב

ניתוב היא קביעת דרך ,מסלול ,להעברת "פאקטים" ) חבילות מידע ( בין רשתות.

מטרתו העיקרית של הראוטר היא לחבר בין רשתות ע"י ניתוב מידע ביניהן .הראוטר מבצע זאת

ע"י א .קביעת הנתיב הטוב ביותר לשליחת הפאקט .ב .העברת הפאקט לכיוון היעד.

לצורך כך מכיל הראוטר טבלת ניתוב כדי לקבוע את הנתיב הטוב ביותר להעברת הפאקט .טבלת

הניתוב כוללת גם את הממשק דרכו יש להוציא את הפאקט.

שלושת עקרונות הניתוב:

כל ראוטר מבצע החלטות ניתוב עפ"י המידע הנמצא אצלו בטבלת הניתוב. •

העובדה שיש לראוטר מידע מסויים בטבלת הניתוב שלו אינה אומרת שלראוטרים אחרים •

יש את אותו המידע.

מידע ניתוב מרשת אחת לאחרת אינו משליך על ניתוב בכיוון ההפוך. •

ניתוב סטטי

הניתוב כולל כתובות IPו Subnet Mask -של רשתות רחוקות,

יחד ניתוב סטטי – מאפשר הוספת רשתות רחוקות לטבלת הניתוב באופן ידני.

עם כתובת IPשל הראוטר הבא בשרשרת הניתוב או של ממשק היציאה.

ניתובים סטטים מסומנים באות Sבטבלת הניתוב.

משתמשים בניתוב סטטי במקרים הבאים:

ברשת הכוללת מספר קטן של ראוטרים. •

ברשת המחוברת לאינטרנט רק דרך ספק ISPיחיד או גבול הרשת. •

55 תקשוב ג ,מיקוד תשע"ד -חיליק

הגדרת ניתוב סטטי ע"י הפקודה:

Router(config) # ip route network-address subnet-mask {ip-address | exit-

} interface

כתובת הרשת הרחוקה, Subnet Maskשל הרשת שתי אפשרויות:

אותה רוצים להוסיף הרחוקה ,אותה רוצים .1כתובת הראטור הבא בשרשרת.

.2ממשק היציאה שיוביל לכיוון

לדוגמה:

R1(config) # ip route 172.16.1.0 255.255.255.0 172.16.2.2

נקבע בראוטר R1שכדי להגיע לרשת 172.16.1.0 :יש לצאת לכיוון ראוטר R2שהממשק שלו

הוא172.16.2.2 :

56 תקשוב ג ,מיקוד תשע"ד -חיליק

R1# show ip route בטבלת הניתוב נראה לאחר הפקודה:

" "Sמציין ניתוב סטטי.

" "Cמציין רשת המחוברת ישירות לממשק.

במקום כתובת IPשל הראוטר הבא ,ניתן להכניס את ממשק היציאה לכיוון היעד ,לדוגמה:

ip route 192.168.2.0 255.255.255.0 172.16.2.2 במקום:

ip route 192.168.2.0 255.255.255.0 serial 0/0/0 ניתן להכניס:

פעולה זו חוסכת לראוטר שתי התבוננויות בטבלת הניתוב .הגדרת ממשק יציאה במקום כתובת

הראוטר הבא יעילה יותר וטובה במיוחד לרשתות serial PPP, HDLCמשום שרשתות אלו

עובדות כמו צינור שיש לו שני פתחים .מה שנכנס ב serial0/0/0 -של R1יכול להגיע רק ל-

serial0/0/0של . R2

סיכום נתיבים ) ( Route Summarization

ניתן לסכם מספר נתיבים לנתיב אחד .בתנאי שכל הנתיבים מובילים לאותו המקום .סיכום )ההפך

מסיבנוט( מקטין את טבלת הניתוב ומייעל את החיפוש בטבלה .במקרים רבים שורת ניתוב אחת

יכולה לייצג עשרות ומאות ניתובים .פעולה זו נקראת Route Summarization :

למשל בדוגמה ,ל R3 -יש שלושה ניתובים סטטיים שכולם יוצאים דרך הממשק serial 0/0/1

ip route 172.16.1.0 255.255.255.0 Serial0/0/1

ip route 172.16.2.0 255.255.255.0 Serial0/0/1

ip route 172.16.3.0 255.255.255.0 Serial0/0/1

ניתן לסכם אותם לשורה אחת:

ip route 172.16.0.0 255.255.252.0 Serial0/0/1

57 תקשוב ג ,מיקוד תשע"ד -חיליק

ניתוב ברירת מחדל

טבלת הניתוב לא יכולה לכלול את כל הנתיבים הקיימים באינטרנט. •

כאשר בטבלת ניתוב אין מידע המתאר כיצד לנתב את המידע ,נעשה שימוש בנתב ברירת •

המחדל.

נתב ברירת המחדל מגדיר את הנתב הבא בדרך לספק שרות ).(ISP •

נכניס את הממשק המפנה לספק התקשורת.

]Router(config) # ip route 0.0.0.0 0.0.0.0 [gateway_address

ניתוב דינמי

ניתוב דינמי שימושי בעיקר ברשתות גדולות ,הוא מקל על ההפעלה והניהול יחסית לניתוב סטטי.

בד"כ רשתות כוללות גם ניתוב סטטי וגם דינאמי.

פרוטוקול ניתוב דינמי משמש להחלפת מידע ניתוב בין ראוטרים ,בצורה דינמית.

הראוטרים משתפים מידע על רשתות רחוקות ומוסיפים מידע זה אוטומטית לטבלאות הניתוב

שלהם .באמצעות מידע זה הראוטרים קובעים את המסלול הטוב ביותר לרשת הרחוקה.

אחד היתרונות בניתוב דינמי הוא:

כאשר משתנה טופולוגיית הרשת או בעת תקלה בערוץ מסויים ,הראוטרים מתעדכנים אוטומטית על

השינוי ,ובוחרים נתיב חלופי.

אולם ,פרוטוקול ניתוב דינמי גוזל משאבים :זמן עיבוד ,זיכרון ,רוחב-סרט.

המשימות של פרוטוקול ניתוב דינמי:

לגלות רשתות רחוקות. •

לתחזק מידע ניתוב מעודכן. •

לבחור את הנתיב הטוב ביותר לרשת היעד. •

למצוא את הנתיב החלופי הטוב ביותר במקרה שהנתיב הנוכחי לא זמין. •

לצורך כך הראוטר שולח ומקבל הודעות ניתוב.

השוואת ניתוב דינמי מול ניתוב סטטי:

ניתוב דינמי ניתוב סטטי

לא תלויה בגודל הרשת גדלה ככל שהרשת גדלה סיבוכיות בהגדרה

דרוש ידע מתקדם לא דרוש ידע נוסף מיומנות מנהל הרשת

מתאים עצמו אוטומטית דרושה התערבות מנהל הרשת שינויי טופולוגיה

לשינויים

מתאים לטופולוגיות פשוטות מתאים לטופולוגיות פשוטות מורכבות הרשת

ומורכבות

פחות בטוח בטוח יותר אבטחת מידע

צורך משאבי :מעבד ,זיכרון, לא צורך דרישות נוספות דרישות משאבים

רוחב-פס

הנתיב תלוי בטופולוגיה הנתיב ליעד תמיד זהה חיזוי הנתיב

הנוכחית

58 תקשוב ג ,מיקוד תשע"ד -חיליק

פרוטוקולי הניתוב נחלקים לשני סוגים:

פרוטוקולי Distance Vector •

פרוטוקולי Link-State •

פרוטוקולי Distance Vectorלמשל RIP :וEIGRP -

מפרסמים את הכיוון והמרחק של הנתיב ליעד.

המרחק מוגדר ע"י Metricשהוא נתון כגון :מספר הקפיצות )ראוטרים( עד היעד.

הכיוון מוגדר ע"י הראוטר הבא או ממשק היציאה.

פרוטוקולי Link-StateלמשלOSPF :

פרוטוקולים אלו יוצרים "תמונה מלאה" של טופולוגיית הרשת ,ולא רק כיוון ומרחק .זאת ע"י איסוף

מידע מכל שאר הראוטרים.

פרוטוקולי מרחק שולחים מידע ניתוב כל פרק זמן לעומת Link-Stateאשר שולחים מידע רק כאשר

יש שינוי בטופולוגיה

Metricזהו נתון המשמש לקבוע מהו הנתיב הטוב ביותר לרשת היעד כאשר יש מספר נתיבים

אפשריים .נתון זה יכול להתבסס על:

– Hop Countמספר הקפיצות )ראוטרים( עד היעד. •

– Delayההשהייה עד היעד )הזמן שלוקח לחבילה להגיע( •

– Bandwidthרוחב סרט )מהירות( עד היעד. •

או על שילובים שלהם. •

כל פרוטוקול ניתוב משתמש ב Metric -משלו למשל:

פרוטוקול RIPמשתמש בHop Count -

EIGRPמשתמש בשילוב של השהייה ורוחב-סרט.

OSPFמשתמש ברוחב-סרט.

יש גם Metricsנוספים כגון:

-Loadהבודק את עומס התעבורה של הנתיב. •

) Reliabilityאמינות( –בודק את ההסתברות )סטטיסטיקה( שהערוץ תקין. •

) Costעלות( – כמה עולה להעביר את המידע בנתיב זה? •

59 תקשוב ג ,מיקוד תשע"ד -חיליק

RIP ) שתי קפיצות ליעד ( METRIC = 2

מרחק ניהולי Administrative Distance -

)" - Administrative distance (ADמרחק ניהולי" מגדיר את העדפה של פרוטוקול הניתוב.

כאשר ניתן לנתב לאותה הרשת משניים או יותר פרוטוקולי ניתוב שונים ,לא ניתן להשוות Metrics

של פרוטוקולים שונים .ואז יש צורך לתת העדפה לפרוטוקולים השונים.

לדוגמה:

ככל שהנתון קטן יותר הוא מועדף יותר!

60 תקשוב ג ,מיקוד תשע"ד -חיליק

)Administrative distance (AD

Routing Information Protocol - RIP

פרוטוקול RIPמבוסס על מרחק Distance Vector

ה Metric -מבוסס על מספק הקפיצות )ראוטרים( ליעד. •

יודע לנתב עד 15קפיצות ).(hops •

עידכוני ניתוב משודרים ) (Broadcastכל 30שניות כברירת מחדל. •

פרוטוקול RIPמשתמש בשתי הודעות :א .הודעת בקשה ב .הודעת תשובה.

כל ראוטר שנדלק מבקש מהשכנים שלו את טבלאות הניתוב ע"י הודעת בקשה.בהודעת התשובה

השכנים עונים .אח"כ נשלחות הודעות עדכון.

הגדרת RIP

61 תקשוב ג ,מיקוד תשע"ד -חיליק

לדוגמה הגדרת ראוטר :R3

R3(config)# router rip בחירת RIPלניתוב

הפרוטוקול

R3(config-router)# version 1 בחירת גירסה 1 :או .2

R3(config-router)# network 192.168.4.0 פרסום הרשתות המחוברות לראוטר:

R3(config-router)# network 192.168.5.0

R3# show ip route בדיקת הניתובים באמצעות הפקודה:

R3# show ip protocols בדיקת נתוני הפרוטוקול ע"י הפקודה:

62 תקשוב ג ,מיקוד תשע"ד -חיליק

RIP V2

V2בדומה ל V1 -גם הוא ממשפחת Distance Vector

ההבדל העיקרי בין V1ל V2 -הוא שפרוטוקול RIP V2יודע לעדכן גם .Subnet Mask

עובדה זו מאפשרת לו לתמוך ברשתות מתקדמות ,רשתות מסובנטות )(CIDR ,VLSM

בראוטרים של סיסקו מוגדר RIP V1כברירת מחדל .למרות זאת הראוטר יכול לפענח את שני

הגירסאות.

כברירת מחדל RIPV2מבצע סיכום אוטומטי ) ( Auto-Summaryשל הרשתות כמו RIPV1

ולכן אינו תומך ברשתות רציפות.

מהסיבה הזו מומלץ לבטל את האופציה של סיכום אוטומטי .באמצעות הפקודה:

no auto-summaryאשר מבטלת את הסיכום האוטומטי וכך ניתן לתמוך ברשתות לא

רציפות.

הגדרת :RIP V2

R3(config)# router rip בחירת RIPלניתוב

הפרוטוקול

R3(config-router)# version 2 בחירת גירסה.2 :

R3(config-router)# no auto-summary פרוטוקול RIP ביטול סיכום

אוטומטי

גירסת RIP

ביטול סיכום אוטומטי

63 תקשוב ג ,מיקוד תשע"ד -חיליק

פרוטוקול ניתוב EIGRP -

נוצר ע"י סיסקו כדי לפתור את הבעיות ב RIP -משתמש ב) Distance Vector -מרחק וכיוון(

אולם משתמש ב Metric -של :רוחב סרט +עומס )השהייות( בנתיב

AD = 90

ניתן להגדיר מספר פרוטוקולי ניתוב בראוטר.

Eigrpשולח עידכונים מלאים רק שיש שינוי טופולוגיה

ושולח הודעות קטנות של ) Helloמספר בתים קטן( כל מס שניות כדי לודא שהשכנים שלו נמצאים.

Eigrpמחזיק טבלת שכנים וטבלת טופולוגיה .בטבלת הטופולוגיה ניתן לראות עד 4ניתובים לכל

רשת ובו מוכרז היורש שהוא הנתיב הטוב ביותר כרגע.

ברגע שיש בעיה בנתיב עוברים לנתיב אלטרנטיבי.

Eigrpמעמיס על הראוטר מבחינת חישובים אולם מקל על הרשת מבחינת רוחב סרט

RIPלעומתו מעמיס על הרשת הרבה הודעות ומקל על הראוטר מבחינת חישובי הנתיב.

Eigrpעובד רק בראוטרים של סיסקו.

כברירת מחדל Eigrpמבצע סיכום אוטומטי .כמו ב RIPV2 -ניתן לבטל סיכום זה ע"י הפקודה:

no auto-summary

מכיוון שהפרוטוקול מוסיף נתוני Subnet Maskהוא תומך בסיבנוטVLSM ,CIDR :

Eigrpיודע לפרסם תת-רשתות ) ( Subnetלשם כך יש צורך להוסיףWildcard Mask :

)שהוא למעשה ההיפך מ(Subnet Mask -

מסכת תת-רשת של255.255.255.0 :

0.0.0.255 היא Wildcardשל:

]Router(config-router)# network network-address [wildcard-mask

64 תקשוב ג ,מיקוד תשע"ד -חיליק

פרוטוקול ניתוב OSPF

OSPFשייך לקבוצת Link State

בודק בראשונה את הנתיבים מבחינת מצב הקו מבחינת זמן התעבורה הקצר ביותר,

שולח עדכון רק כאשר יש שינוי ברשת.

שולח עדכון מלא של כל טבלת הניתוב כל חצי שעה.

לכן חוסך הרבה רוחב-סרט

דורש משאבי נתב כגון זיכרון גדול לשמירת טבלאות ויכולת עיבוד

מתבסס על Metricשל רוחב-סרט

Ospfיותר מדוייק מ RIP-אך פחות מדויק מ Eigrpאשר משתמש בשני Metricים

כדי לשמור על טבלת השכנים גם שולח הודעות קצרות כל כמה שניות ותוך כדי כך מבצע חישוב

של המהירות /רוחב הסרט וכך מוצא את הנתיב האופטימלי.

ככל שהקו יותר איטי נתון ה Metric -יהיה גבוה יותר ,יש הבדל בין קווי Fa, Giga, 100M :וכו'

Ospfמחזיק בנוסף לטבלת הניתוב גם טבלת טופולוגיה אשר כוללת את הנתיב הטוב ביותר ליעד

וגם נתיבים חלופיים במקרה של תקלה בנתיב

65 תקשוב ג ,מיקוד תשע"ד -חיליק

פרק – 6אבטחה ברשת רחבה – ACL

Access Control List – ACL

מטרת ACLהיא לספק אבטחה לרשת באמצעות חסימה של תעבורה מסויימת ברשת ואיפשור

מעבר של תעבורה אחרת ברשת.

ACLהיא רשימה של הוראות "אישור" או "מניעה" המיושמת על "פאקטים" ומספקת דרך לשלוט

בתעבורה אל ומהרשת.

סינון הפאקטים שולט על הגישה לרשת באמצעות בדיקה של פאקטים נכנסים ויוצאים

ועצירה או אישור מעבר שלהם המבוסס על קריטריונים המוגדרים מראש .הראוטר משמש כמסנן

פאקטים בכך שהוא מעביר או מונע את הפאקטים העוברים דרכו עפ"י "רשימת הסינון".

הראוטר קורא את כותרת ההודעה ומבצע החלטה.

ACLהיא רשימה של הוראות "אישור – "permitאו מניעה – " denyאשר מיושמת

על פאקט בשכבה 3או בשכבת התעבורה

ACLיכולה לבצע אישור או מניעה עפ"י הפרמטרים :כתובת IPשל המקור

כתובת IPשל היעד

פורט מקור של TCP/UDP

פורט יעד של TCP/UDP

באמצעות שליטה על מספרי הפורטים ניתן "לאשר" גישה ,למשל ,לאינטרנט )( port 80

לרשת אחת ו"למנוע" גישה לאינטרנט מרשת אחרת .ומצד שני "לאשר" לשתי הרשתות גישה

לשאר השרותים.

רשימת הסינון ACL -משוייכת לממשק מסויים בראוטר.

כל פאקט העובר דרך הממשק נבחן מתחילת הרשימה ועד סופה ,שורה אחר שורה.

עד אשר נמצאת "התאמה"

ניתן לבצע ACLלכל פרוטוקול /ממשק /כיוון ) פנימה או החוצה(

כברירת מחדל לראוטר אין ACLמוגדר ולכן לא מבצע סינון.

ACLבכניסה – .Inbound ACL

ה ACLמתבצע כשהפאקט מגיע לראוטר ,לפני שמתבצע תהליך הניתוב ליציאה.

כל פאקט נבחן ברשימה שורה אחר שורה מלמעלה למטה.

במידה ושורה אחת עומדת בקריטריון הפאקט "מאושר" או "נדחה" ושאר הרשימה כבר לא

נבדקת.

במידה ובאף אחת מהשורות אין התאמה השורה האחרונה "דוחה" את הפאקט.

כלומר :ברירת המחדל היא " לדחות" את הפאקטים.

לכן ל ACL -צריך שתהיה שוה אחת לפחות של "אישור" אחרת כל הפאקטים ידחו !

ACLביציאה – Outbound ACL

ה ACLמתבצע לאחר תהליך הניתוב .ביציאה.

"אישור" הכוונה להעביר את הפאקט לממשק היציאה" ,דחיה" זורקת את הפאקט.

66 תקשוב ג ,מיקוד תשע"ד -חיליק

התהליך בכניסת המידע יעיל יותר משום שבמידה ומחליטים "לדחות" את הפאקט

נחסך מהראוטר תהליך הניתוב.

ACLסטנדרטי – Standard ACL

מאפשר "לאשר" או "לדחות" תעבורה מתוך כתובת ה IP-של המקור בלבד!

יוצרים ACLסטנדרטי תחת קונפיגורציה גלובלית.

ביצירת ACLסטנדרטי יש לתת מספר לרשימה בתחום 1-99 :ו1300-1999 -

ACLמורחב – Extended ACL

מסנן את הפאקטים עפ"י מספר קריטריונים כגון :סוג הפרוטוקול ,מקור ויעד כתובת הIP-

מקור ויעד של פורטי TCP/UDP

ביצירת ACLמורחב יש לתת מספר לרשימה בתחום 100-199 :ו2000-2699 -

ניתן לתת ל ACL -שמות משמעותיים שיצביעו על מטרת ה ,ACL -במקום מספרים.

היכן למקם את ה? ACL -

מיקום נכון של ACLהופך את הרשת יעילה יותר ACL .יכול לעבוד כמו "חומת אש" Fire Wallלסנן

פאקטים ולחסום תעבורה לא רצויה לרשת.

יש למקם ACLמורחב קרוב ככל האפשר למקור הפאקט הלא רצוי. .1

בצורה זו נמנע מתעבורה לא רצויה לעבור ברשת שלנו.

ACLסטנדרטי )מכיוון שאינו כולל את כתובת היעד( ימוקם קרוב ככך האפשר ליעד. .2

דוגמה עבור ACLסטנדרטי

) מתייחס רק לכתובת המקור(:

מנהל הרשת רוצה לחסום תעבורה מרשת 192.18.10.0/24לרשת 192.168.30.0/24

מיקום ACLבמוצא R1ימנע מ R1 -את היכולת לשלוח מידע ל.R2 -

הפיתרון הוא למקם את ה ACL -בכניסת R1כדי למנוע את תעבורה שהמקור שלה

192.168.10.0/24

67 תקשוב ג ,מיקוד תשע"ד -חיליק

דוגמה עבור ACLמורחב:

מנהל הרשת של 10ו 11-רוצה למנוע מעבר של FTPו TELNET-מרשת 11

לרשת 192.168.30.0/24וכל שאר התעבורה תעבור כרגיל

ניתן לבצע חסימה זו ב R3 -אך למנהל למנהל הרשת אין גישה ל R3 -ובנוסף ,פתרון זה לא יהיה

יעיל.

ניתן למקם ACLביציאת (s0/0/0) R1אשר תכיל את כתובות המקור והיעד ותמנע את הFTP -

ו-

– TELNETהחיסרון של פתרון זה :מידע מרשת 10יעבור תהליך עיבוד מסויים ב R1 -ויגרום

לבזבוז מסויים של משאבים.

הפתרון המועדף :למקם קרוב למקור ,כלומר בכניסת Fa0/2של R1דבר זה מבטיח שפאקטים

מרשת 11לא יכנסו ל R1 -ולא ל R2 -או R3ואילו פאקטים עם כתובת יעד אחרת או פורטים

אחרים עדיין יעברו דרך .R1

סיכום:

פאקט אשר מגיע לראוטר נבדק מול ההגדרות ה ACL -בהתבסס על הגדרות הבדיקה •

)כניסה או יציאה( .

הראוטר מעבד שורה אחר שורה ב ACL -עד אשר ישנה התאמה) .לכן יש למקם את •

ההגדרות השימושיות ביותר ,בתחילת ה ACL -כדי לחסוך בזמן עיבוד(

אם אין התאמה ,כאשר הראוטר מגיע לסוף הרשימה ,הפאקט נדחה) .לכן יש להכניס •

לפחות אישור אחד לרשימה כדי שלא כל התעבורה תדחה(

אם פאקט מקבל אישור הוא מנותב ליציאה המתאימה בראוטר .אם פאקט נדחה ,הוא •

"נזרק".

68 תקשוב ג ,מיקוד תשע"ד -חיליק

דוגמה להגדרות ACLסטנדרטי:

הגדרת ACLסטנדרטי

]Router(config)#access-list access-list-number [deny | permit | remark] source [source-wildcard

][log

(config) # הגדרת ACLנעשית במצב הגדרות גלובליות •

מספר ACLסטנדרטי יהיה בתחומים1-99 , 1300-1999 : •

– denyדוחה את הפאקט במידה והתנאי מתקיים. •

– Permitמאשר את הפאקט אם התנאי מתקיים.

-Remarkמאפשר הוספת הערה לנוחיות התחזוקה.

- Sourceכתובת IPשל הרשת או המארח של היעד אליו הפאקט נשלח. •

או anyהמציין את כל הרשתות.

69 תקשוב ג ,מיקוד תשע"ד -חיליק

) – Source - wildcardאופציונלי( מאפשר הכנסה בשתי צורות: •

.1כמו כתובת ) IPביט 1מציין התעלמות – הפוך מ (Subnet Mask

.2ע"י anyהמציין את כל הרשתות

) - Logאופציונלי( מאפשר הוספת רישום בקונסול כדי לעקוב אחר תקלות. •

לדוגמה:

יצירת ACLמספר 10המאפשר את רשת192.168.10.0 /24 :

R1(config)# access-list 10 permit 192.168.10.0 0.0.0.255

בדיקת ה"רשימה" ע"י פקודתShow :

מחיקת :ACL

מסכת Wildcard

ACLכוללים מסכת Wildcardכדי לסמן לראוטר לאיזה חלק בכתובת ה IP -לאפשר או לדחות.

ב מסכת "1" - Wildcardמציין להתעלם מחלק זה.

" "0מציין לבדוק התאמה.

70 תקשוב ג ,מיקוד תשע"ד -חיליק

”255 = “11111111

מסכת Subnetקובעת מהו חלק הרשת ומהו חלק המארח בכתובת ה.IP -

מסכת Wildcardלמעשה הפוכה ממסכת subnet /

באמצעות הגדרה זהירה של מסכת Wildcardניתן "לאשר" או "לדחות"

כתובת IPאחת או קבוצה של כתובות IP

דוגמה לשימוש ב host -כתחליף למסכת wildcard

דוגמה לשימוש ב any -כתחליף לכתוב 0.0.0.0עם wildcardשל 255.255.255.255

הפקודה אומרת להתעלם מכל כתובות ה IP -כלומר לבחור את הכל.

שלב שני ,לאחר הגדרת ACLהוא לשייך אותו לממשק ,באמצעות הפקודה:

}Router(config-if)# ip access-group {access-list-number | access-list-name} {in | out

71 תקשוב ג ,מיקוד תשע"ד -חיליק

(Extended ACL ) מורחבACL

:לדוגמה איפשור פורטים

:הפקודה

access-list <number> <permit / deney> < protocol> host < source- ip > < wildcard

mask>

host <destination- ip> <wildcard mask> < eq / gt / lt / neg / range> <port number >

2000-2699 ,100-199 :מספר הרשימה בטווחים •

. – איפשורpermit , מניעה- Deny •

tcp , udp : – שם או מספר של הפרוטוקול לדוגמהProtocol •

. של המקורIP – כתובתSource –ip •

. מסכת הרשת- Wildcard mask •

. של היעדIP כתובת- Destination –ip •

. תנאי להשוואת פורטי המקור או היעד- Eq / gt / lt / neg / range •

. – מספר הפורט או השם שלוPort number •

: בממשק,הפעלת הפקודה

Ip-access-group <number> <in / out>

72 חיליק- מיקוד תשע"ד, תקשוב ג

דוגמה:

73 תקשוב ג ,מיקוד תשע"ד -חיליק

פרק – 7שירותי עבודה מרחוק.

מוזכר בפרק – 4מבוא לרשת רחבה WAN

פרק – 8שירותי כתובות.

CIDRלעומת VLSM

נניח לחברה נתונה הכתובת 192.168.15.0 /24 :לחברה 4מחלקות ,יש להקצות תת-רשת

) (Subnetלכל מחלקה.

מחלקה א – 58מארחים. •

מחלקה ב – 26מארחים. •

מחלקה ג – 10מארחים. •

מחלקה ד – 10מארחים. •

מחלקה ה – 2מארחים. •

הערה :בחישוב המארחים יש לקחת בחשבון כתובות עבור :מדפסות ,שרתים ,כתובות

ממשק לראוטרים ,אפשרויות להרחבת הרשת וכו'

בשיטת חלוקה ,CIDRנקצה גודל שווה של כתובות IPלכל מחלקה )לפי המחלקה הגדולה

ביותר( .במקרה זה נקצה 64כתובות IPלכל מחלקה באופן שווה .כלומר מסכת הרשת ) Subnet

(Maskתהיה שווה לכל המחלקות

ניתן לראות שחלוקה זו אינה יעילה ,משום הבזבוז שקיים בה )מקצים 64כתובות IPלמחלקה

בת 2מארחים בלבד(.

בשיטת חלוקה )Variable Length Subnet Mask (VLSM

מקצים מסכת רשת ) (Subnet Maskבעלת גודל משתנה לכל מחלקה כלומר:

למחלקה א 64 -כתובות . IPלמחלקה ב .32 -למחלקה ג – .16למחלקה ד – .6למחלקה ה 4 -

שיטה זו מנצלת ביעילות את מרחב הכתובות ,פחות בזבוז של כתובות .IP

74 תקשוב ג ,מיקוד תשע"ד -חיליק

DHCP

כל אביזר המתחבר לרשת צריך כתובת .IP

מנהלי רשת קובעים בצורה ידנית כתובות IPסטטיות לראוטרים ,שרתים ,מדפסות ולציוד אחר

אשר נמצא במיקום קבוע.

לעומת זאת ,מחשבים בארגונים ,משנים מיקום פיזי ולוגי לעיתים קרובות.

DHCPהוא כלי אשר חוסך זמן למנהל הרשת.

DHCPמספק בד"כ את המידע:

כתובת ,IPמשתנה מתוך מאגר כתובות ) .( POOL •

.subnet mask •

. default gateway •

כתובת שרת ).Domain Name System (DNS •

)שלושת האחרונים בד"כ קבועים לאותו ( subnet

ניתן לבצע DHCPבאמצעות:

שרת ,בארגונים גדולים. •

הראוטר בארגונים קטנים. •

ראוטר משולב אלחוטי בבתים /משרדים קטנים. •

75 תקשוב ג ,מיקוד תשע"ד -חיליק

שלבים להגדרת ראוטר של סיסקו כשרת :DHCP