Professional Documents

Culture Documents

Arabic Translation - National Cyber Security Strategy 2016

Arabic Translation - National Cyber Security Strategy 2016

Uploaded by

ALZOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Arabic Translation - National Cyber Security Strategy 2016

Arabic Translation - National Cyber Security Strategy 2016

Uploaded by

ALZCopyright:

Available Formats

HM Government

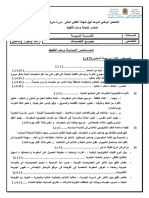

االستراتيجية الوطنية ألمن المعلوماتية

6160-6102

االستراتيجية الوطنية ألمن المعلوماتية 1 - 6102

المحتويات

افتتاحية 5 ...............................................................................................................................................

تمهيد 6 ..................................................................................................................................................

0الموجز التنفيذي 7 .................................................................................................................................

6مقدمة 9 ..............................................................................................................................................

نطاق االستراتيجية 10 ...........................................................................................................................

3السياق االستراتيجي 11 ...........................................................................................................................

التهديدات 11 .......................................................................................................................................

مجرمو اإلنترنت11 ..........................................................................................................................

التهديدات من جانب دول وأطراف ترعاها دول 12 ...................................................................................

اإلرهابيون 12 .................................................................................................................................

"صبيان النص الجاهز" (13 ......................................................................................... )Script Kiddies

نقاط الضعف 15 ..................................................................................................................................

توسع نطاق األجهزة 15 .....................................................................................................................

ضعف اإلجراءات الوقائية اإللكترونية واالمتثال15 ...................................................................................

نقص التدريب والمهارات 16 ...............................................................................................................

األنظمة القديمة وغير المُحدّثة 16 .........................................................................................................

توفر موارد القرصنة 16 ....................................................................................................................

االستنتاجات 16 ....................................................................................................................................

4ردنا الوطني 17 ....................................................................................................................................

رؤيتنا 17 ...........................................................................................................................................

المبادئ17 ..........................................................................................................................................

األدوار والمسؤوليات 18 ........................................................................................................................

األفراد 18 ......................................................................................................................................

االستراتيجية الوطنية ألمن المعلوماتية 2 - 6102

الشركات والمؤسسات 18 ...................................................................................................................

الحكومة 18 ....................................................................................................................................

إحداث التغيير :دور السوق 18 ............................................................................................................

إحداث التغيير :الدور الموسع للحكومة 19 ..............................................................................................

خطة التنفيذ 21 ........................................................................................................................................

5الدفاع 22 ............................................................................................................................................

0-5الدفاع اإللكتروني الفاعل 22 ............................................................................................................

6-5بناء إنترنت أكثر أمنا 24 .................................................................................................................

3-5حماية الحكومة ..................................................................................................

25

4-5حماية بنيتنا التحتية الحيوية وغيرها من القطاعات ذات األولوية 27 ...........................................................

5-5تغيير سلوكيات األفراد والشركات 29 .................................................................................................

2-5إدارة الحوادث وفهم التهديدات 31 .....................................................................................................

2الردع 33 ............................................................................................................................................

0-2دور اإلنترنت في الردع 33 .............................................................................................................

6-2تقليل الجرائم اإللكترونية 33 ............................................................................................................

3-2التصدي لألطراف الخارجية المعادية 35 .............................................................................................

4-2منع اإلرهاب 36 ...........................................................................................................................

5-2تعزيز القدرات السيادية -الهجوم اإللكتروني 36 ..................................................................................

2-2تعزيز القدرات السيادية -التشفير37 .................................................................................................

7التطوير 38 ..........................................................................................................................................

0-7تعزيز مهارات أمن المعلوماتية 38 ....................................................................................................

6-7تنشيط النمو في قطاع أمن المعلوماتية 40 ............................................................................................

3-7تشجيع علوم وتكنولوجيا أمن المعلوماتية 41 .........................................................................................

4-7مسح األفق الفعال 42 .....................................................................................................................

االستراتيجية الوطنية ألمن المعلوماتية 3 - 6102

8العمل الدولي 44 ...................................................................................................................................

9المقاييس 46 .........................................................................................................................................

01الختام :أمن المعلوماتية ما بعد 48 .................................................................................................. 6160

الملحق :0المختصرات 49 .....................................................................................................................

الملحق :6معاني المصطلحات 50 ............................................................................................................

الملحق :3برنامج تطبيق عناصر االستراتيجية53 ........................................................................................

االستراتيجية الوطنية ألمن المعلوماتية 4 - 6102

افتتاحية

ويسهل تطبيقها بالنسبة لكل من الشركات واألفراد، المملكة المتحدة واحدة من الدول الرائدة في بمجال

إلى جانب آلية لالستجابة سريعا لدى وقوع حوادث االتصاالت الرقمية .والكثير من ازدهارنا يعتمد على

إلكترونية كبيرة. قدرانا على ضمان أمن تقنيتنا وبياناتنا وشبكاتنا في

مواجهة الكثير من التهديدات التي أمامنا.

تتولى الحكومة دورا قياديا واضحا ،لكننا سوف

نرعى كذلك بيئة تجارية أوسع ،ونتعرف على إال أن وتيرة الهجمات اإللكترونية باتت متزايدة وأكثر

المجاالت التي يمكن أن يكون االبتكار بهذا القطاع تطورا وتتسبب بأضرار أكبر في حال نجاحها.

فيها أسرع مما يمكننا نحن .ذلك يشمل التوجه إلى وبالتالي نتخذ إجراءات حاسمة لحماية كل من

توظيف أفضل العقول الشابة في مجال أمن اقتصادنا وخصوصية مواطنينا.

المعلوماتية.

استراتيجيتنا الوطنية ألمن المعلوماتية تشرح خطتنا

إن التهديدات اإللكترونية تؤثر على مجتمعنا ككل، الرامية لجعل بريطانيا واثقة وقادرة وصامدة في عالم

وبالتالي نريد أن نوضح بشكل جلي بأن كل فرد في رقمي سريع التطور.

مجتمعنا له دور في استجابتنا الوطنية .لهذا السبب

وعلى مدى هذه االستراتيجية الممتدة خمس سنوات،

تعتبر هذه االستراتيجية تجربة في الشفافية ال ساب

سوف نستثمر 0.9مليار جنيه استرليني في الدفاع

لها .حيث لم يعد بإمكاننا عقد هذا النقاش خلف أبواب

عن أنظمتنا وبنيتنا التحتية ،وردع المعادين لنا،

مغلقة.

وتطوير قدرات تشمل مجتمعنا ككل – من أكبر

وفي نهاية المطاف ،هذا تهديد ال يمكن القضاء عليه الشركات وحتى المواطنين الفرديين.

تماما .فالتقنية الرقمية ناجحة بسبب كونها منفتحة،

ونحن بحاجة الستجابة أكثر شموال ،من أبسط

وذلك االنفتاح يحمل في طياته المخاطر .لكن ما

إجراءات الوقاية من الهجمات اإللكترونية ،وحتى

يمكننا عمله هو خفض التهديد إلى مستوى يكفل أن

توفير الرادع األكثر تطورا.

نظل في طليعة الثورة الرقمية .وهذه االستراتيجية

تشرح كيف يمكننا عمل ذلك. وسوف نركز على رفع تكلفة شن اعتداء ضد أي أحد

في المملكة المتحدة ،وذلك من خالل توفير دفاعات

أقوى وتطوير المهارات اإللكترونية على حد سواء.

وذلك لم يعد مجرد مسؤولية إدارة المعلوماتية ،بل

كذلك مسؤولية كافة العاملين .حيث ال بد من أن يتمتع

كل العاملين ،في كافة المهن ،بمهارات إلكترونية.

فيليب هاموند ،وزير الخزانة

والمركز الوطني ألمن المعلوماتية الذي افتتحناه

مؤخرا سيكون بمثابة مركز لتجربة عالمية المستوى

االستراتيجية الوطنية ألمن المعلوماتية 5 - 6102

تمهيد

نطا أوسع ،ومع قطاع المعلوماتية والمؤسسات مسؤوليتنا األساسية هي الحفاظ على أمن بلدنا وأن

األكاديمية لضمان تحقي طموحنا هذا. تكون لدينا حكومة تتمتع بالكفاءة .وهذه االستراتيجية

تعكس هذه الواجبات .إنها مقاربة جريئة وطموحة

للتصدي للكثير من التهديدات التي يواجهها بلدنا في

مجال المعلوماتية .وإدارة وتخفيف هذه التهديدات هي

مسؤولية تقع على عاتقنا جميعا ،لكن الحكومة تدرك

بِن َغمر ،عضو البرلمان ،وزير شؤون مجلس

مسؤوليتها الخاصة بقيادة الجهود الوطنية الالزمة.

الوزراء وأمن المعلوماتية

والحكومة ملتزمة بضمان تنفيذ االلتزامات المبينة في

هذه االستراتيجية ،وأن نراقب بدقة ما نحرزه من تقدم

في تنفيذها وإعداد تقارير منتظمة بشأنها .كما س ُنبقي

مقاربتنا هذه قيد المراجعة المستمرة ونستجيب

للتغييرات في مستوى التهديد الذي نواجهه ،وكذلك

للتطورات في تقنيات األمن.

وتضطلع الحكومة أيضا بمسؤولية خاصة تجاه

المواطنين والشركات والمؤسسات العاملة في المملكة

المتحدة ،وتجاه حلفائنا وشركائنا الدوليين .وسيكون

باستطاعتنا طمأنتهم بأننا بذلنا كل الجهود الممكنة كي

تكون أنظمتنا الرقمية آمنة ،ولحماية ما لدينا من

بيانات وشبكات من أي هجوم أو ّ

تدخل .وبالتالي من

واجبنا أن نضع ألنفسنا أعلى معايير ألمن

المعلوماتية ،وضمان التزامنا بها كأساس لألمن

القومي لبلدنا ولضمان سالمة اقتصادنا ،وكذلك

كنموذج يحتذيه اآلخرون .وسوف نعد تقارير سنوية

بشأن ما حققناه من تقدم.

إنني عازم ،من واقع منصبي كوزير في شؤون

مجلس الوزراء مسؤول عن أمن المعلوماتية وأمن

الحكومة ،على أن أرى تطبي هذه االستراتيجية

بالكامل .سوف أعمل عن قرب مع الزمالء في أنحاء

الحكومة البريطانية ،والشركاء في الحكومات

المفوضة في المملكة المتحدة ،ومع القطاع العام على

االستراتيجية الوطنية ألمن المعلوماتية 6 - 6102

0الموجز التنفيذي

أشكال االعتداء في الفضاء اإللكتروني ،بحيث إن مستقبل أمن المملكة المتحدة ورفاهها 0-0

نكتشف أي عمل عدائي موجه ضدنا ونفهم طبيعته يرتكزان على أسس رقمية .والتحدي الذي يواجه جيلنا هو

ونحق به ثم نعرقله ،كما نطارد المعتدين ونقدمهم بناء مجتمع رقمي مزدهر لديه القدرة على الصمود أمام

للمحاكمة .كما ستكون لدينا سبل القيام بعمل التهديدات اإللكترونية ومزود بالمعرفة والقدرات المطلوبة

هجومي في الفضاء اإللكتروني ،في حال رغبنا من أجل االستفادة من الفرص للحد األقصى وإلدارة

بذلك.

المخاطر.

التطوير :أن يصبح لدينا قطاع أمن معلوماتية أصبحنا متكلين على اإلنترنت لدرجة كبيرة جدا. 6-0

مبتكر ومتنامي ،تسانده أعمال بحث وتطوير علمي

إال أن ذلك يحمل الخطر في طياته ،إذ ستكون هناك دائما

رائدة عالميا .كما يتوفر لدينا مورد مستدام من

المواهب يوفر المهارات الالزمة لالستجابة محاوالت الستغالل نقاط الضعف من أجل شن هجمات

الحتياجاتنا الوطنية في كافة جوانب القطاعين العام إلكترونية .وال يمكن التخلص من هذا التهديد بشكل كامل،

والخاص .وخبرتنا وقدرتنا على التحليل المتفوقة غير أنه باإلمكان تقليل الخطر لحد بعيد وإلى مستوى

ستمكن المملكة من التصدي للتهديدات والتحديات يمكن فيه للمجتمع أن يستمر في االزدهار وأن يستفيد من

المستقبلية والتغلب عليها. الفرص الهائلة التي توفرها التكنولوجيا الرقمية.

لدعم تلك األهداف ،سوف نعكف على العمل 2-0 االستراتيجية الوطنية ألمن المعلوماتية لعام 3-0

الدولي ونمارس تأثيرنا من خالل االستثمار في شراكات من ،6100التي يدعمها برنامج الحكومة البريطانية الوطني

شأنها أن تحدد معالم التطور العالمي للفضاء اإللكتروني ألمن المعلوماتية ،والذي تبلغ تكلفته 821مليون جنيه

بطريقة تعزز مصالحنا االقتصادية واألمنية األعم .وسوف إسترليني ،قد أدت إلى إدخال تحسينات كبيرة على أمن

نعم روابطنا القائمة حاليا مع أقرب شركائنا الدوليين، المعلوماتية في المملكة المتحدة .فقد حققت االستراتيجية

إلدراكنا أن ذلك سوف يعزز أمننا المشترك .كما أننا سنبني نتائج هامة من خالل تطلعها إلى السو من أجل تشجيع

عالقات مع شركاء جدد لنمكنهم من رفع مستويات أمن سلوكيات آمنة في استخدام اإلنترنت .إال أن تلك المقاربة

المعلوماتية لديهم ،ولحماية مصالح المملكة المتحدة في لم تحق التغيير بالسرعة والمستوى الالزمين لكي تظل

الخارج .وسنقوم بذلك على المستويين الثنائي والدولي ،بما المملكة المتحدة متقدمة على التهديدات المتطورة بسرعة.

في ذلك من خالل االتحاد األوروبي وحلف الناتو واألمم وعلينا اآلن أن نبذل جهودا ألبعد من ذلك.

المتحدة .وسوف نبث رسائل واضحة فيما يخص العواقب

التي يواجهها األعداء الذين يهددون بإلحا الضرر تتلخص رؤيتنا لسنة 6160في أن تكون 4-0

بمصالحنا ،أو بمصالح حلفائنا ،في الفضاء اإللكتروني. المملكة المتحدة في مأمن من التهديدات اإللكترونية

ولديها القدرة على الصمود في وجهها ،وأن تكون

لتحقي تلك النتائج خالل السنوات الخمس 7-0 مزدهرة ومفعمة بالثقة في العالم الرقمي.

القادمة ،تعتزم حكومة المملكة المتحدة أن تتدخل بفاعلية

أكبر وأن تستعين بمزيد من االستثمارات ،بينما تستمر بنفس لتحقي تلك الرؤية ،سنعمل لتحقي األهداف 5-0

الوقت في دعم قوى السو كي ترفع من معايير أمن التالية:

المعلوماتية في أرجاء المملكة المتحدة .وستعمل الحكومة الدفاع :أن تكون لدينا الوسائل للدفاع عن المملكة

البريطانية ،بالشراكة مع الحكومات المفوضة في اسكتلندا المتحدة ضد التهديدات اإللكترونية اآلخذة في

وويلز وإيرلندا الشمالية ،مع القطاعين الخاص والعام لضمان التطور ،واالستجابة بفعالية للحوادث ،وضمان أن

تب ّني األفراد والشركات والمنظمات للسلوك الالزم للحفاظ الشبكات والبيانات واألنظمة في المملكة المتحدة

على أمنهم على اإلنترنت .وسوف نتخذ إجراءات للتدخل محمية وقادرة على الصمود .وأن تكون لدى

(عندما تستدعي الضرورة ،وضمن نطا صالحياتنا) للدفع المواطنين والشركات والقطاع العام المعرفة

بتحسينات تصب في مصلحتنا القومية وخاصة فيما يتعل والقدرة للدفاع عن أنفسهم.

بأمن المعلوماتية للبنية التحتية الوطنية الحيوية.

الردع :أن تصبح المملكة المتحدة هدفا عسيرا لكل

االستراتيجية الوطنية ألمن المعلوماتية 7 - 6102

الوطني ألمن المعلوماتية ،وسوف نضمن أن يكون ستعتمد الحكومة البريطانية على قدراتها وعلى 8-0

باستطاعة القوات المسلحة أن تساعد في حال وقوع هجوم قدرات قطاع المعلوماتية من أجل تطوير وتطبي إجراءات

إلكتروني كبير على مستوى البالد. دفاع إلكتروني فعالة لكي تعزز إلى درجة كبيرة مستويات

أمن المعلوماتية في كافة شبكات المملكة المتحدة .وتتضمن

ستتوفر لدينا السبل لالستجابة للهجمات 00-0

تلك اإلجراءات تقليل أكثر أنواع هجمات التصيد اإللكتروني

اإللكترونية بنفس الطريقة التي نستجيب بها ألي هجوم من

شيوعا إلى الحد األدنى ،وفلترة عناوين اإلنترنت الضارة

نوع آخر ،باستخدام القدرة األكثر مالءمة ،بما في ذلك قدرة

المعروفة ،وحجب أنشطة اإلنترنت الخبيثة بشكل فعال .ومن

الهجوم اإللكتروني.

شأن التحسينات في أمن المعلوماتية األساسي أن ترفع من

سوف نستخدم سلطة حكومة المملكة المتحدة 06-0 قدرة المملكة المتحدة على الصمود في وجه التهديدات

ونفوذها لالستثمار في برامج لمعالجة النقص في مهارات اإللكترونية األكثر انتشارا.

أمن المعلوماتية في المملكة المتحدة ،من المدارس إلى

أسسنا المركز الوطني ألمن المعلوماتية ليكون 9-0

الجامعات وعلى كافة مستويات قوى العمل.

الجهة المرجعية ألمور بيئة أمن المعلوماتية في المملكة

سوف نطل مركزين جديدين لالبتكار 03-0 المتحدة ،حيث يضطلع بمهام تقاسم المعلومات ،ومعالجة

اإللكتروني للدفع نحو تطوير أحدث المنتجات اإللكترونية نقاط الضعف المنهجية ،وتولّي الدور القيادي بالنسبة للمسائل

وشركات حيوية جديدة في مجال أمن المعلوماتية .كما األساسية المتعلقة بأمن المعلوماتية الوطني.

سنخصص جزءا من صندو الدفاع واالبتكار اإللكتروني

سوف نضمن أن قواتنا المسلحة قادرة على 01-0

البالغ 025مليون جنيه إسترليني لدعم المشتريات المبتكرة

الصمود ولديها الدفاعات اإللكترونية القوية التي تحتاجها

في مجالي الدفاع واألمن.

لحماية شبكاتها ومنصاتها والدفاع عنها ،وأن تستمر في

سوف نستثمر ما يصل إلى 0.9مليار جنيه 04-0 عملها وفي المحافظة على حريتها على مستوى العالم

استرليني خالل السنوات الخمس التالية إلحداث نقلة كبيرة للمناورة رغم التهديدات اإللكترونية .وسيعمل مركز عمليات

بمجال أمن المعلوماتية في المملكة المتحدة. أمن المعلوماتية العسكري لدينا بشكل وثي مع المركز

االستراتيجية الوطنية ألمن المعلوماتية 8 - 6102

6مقدمة

بإعدادها لهذه االستراتيجية الجديدة ،فإن 2-6 لقد تطورت تقنيات المعلومات واالتصاالت 0-6

الحكومة ُتؤسس على إنجازات وغايات وتقديرات خالل العقدين الماضيين ،وهي تدخل اليوم فعليا ضمن

االستراتيجية الوطنية الخمسية األولى ألمن المعلوماتية كافة أوجه حياتنا .وقد أصبحت المملكة المتحدة مجتمعا

التي صدرت .6100وقد استثمرت الحكومة 821مليون رقميا .وبفضل ذلك أصبح اقتصادنا وحياتنا اليومية أكثر

جنيه إسترليني خالل تلك الفترة ،وهي فخورة بما تم ازدهارا.

إنجازه .فالسياسات والمؤسسات والمبادرات التي تم

التحول الناجم عن شيوع التقنيات الرقمية يؤدي 6-6

تطويرها خالل السنوات الخمس الماضية قد أسهمت في

إلى حاالت جديدة من االتكالية .فاقتصادنا وإدارة الحكومة

إرساء مكانة المملكة المتحدة كالعب عالمي رائد في

وتوفير الخدمات الرئيسية تعتمد اآلن على سالمة الفضاء

مجال أمن المعلوماتية.

اإللكتروني ،وعلى البنية التحتية والنظم والبيانات التي

هذه أساسات صلبة ،لكن مثابرة أولئك الذين 7-6 تدعمه .وفقدان الثقة بسالمة الفضاء اإللكتروني سوف

يشكلون تهديدا لنا وطرقهم المبتكرة ،ووجود نقاط ضعف يفسد فوائد تلك الثورة التكنولوجية.

وفجوات في قدراتنا ودفاعاتنا ،يعني أن علينا بذل جهود

الكثير من األجهزة والبرامج التي تم تطويرها 3-6

أكبر لكي نواكب الخطر .ويتطلب األمر مقاربة شاملة إن

أصال لتسهيل هذه البيئة الرقمية المترابطة فيما بينها قد

أردنا أن نحمي مصالحنا اإللكترونية بشكل فعال .إن

أعطت األسبقية للكفاءة وقلة التكلفة وراحة المستخدم ،إال

تصميمنا على المضي قدما في استثمارات ومداخالت

أن األمن لم يكن دائما داخال في تصميمها منذ البداية.

جديدة يرتكز على المعطيات التالية:

ويمكن ألصحاب النوايا الخبيثة – من دول معادية

مستوى التهديدات وطبيعتها الحيوية ،باإلضافة إلى ومنظمات إجرامية أو إرهابية وأفراد – استغالل الفجوة

نقاط ضعفنا واعتمادنا على األنظمة اإللكترونية، القائمة بين راحة المستخدم واألمن .لذا ،فإن تضيي تلك

يعني أن االستمرار في اتباع المقاربة الحالية لن الفجوة أولوية وطنية.

يكون بحد ذاته كافيا لحمايتنا؛

المقاربة القائمة على معطيات السو بشأن الترويج انتشار اإلنترنت ألبعد من الكمبيوترات 4-6

التخاذ تدابير وقائية إلكترونية لم ينتج عنها الوتيرة والهواتف المحمولة ليشمل أنظمة أخرى إلكترونية متكاملة

والمستوى المطلوبين للتغيير ،لذلك فإن على أو "ذكية" يوسع مخاطر االستغالل عن بعد ليشمل

الحكومة أن تضطلع بالقيادة وأن تتدخل بشكل مجموعة كاملة من التقنيات الحديثة .إن األنظمة والتقنيات

مباشر أكثر بأن تسخر نفوذها ومواردها من أجل التي تقوم عليها حياتنا اليومية -كمحطات الكهرباء،

مواجهة التهديدات اإللكترونية؛ وأنظمة المراقبة الجوية في المطارات ،واألقمار

ال تستطيع الحكومة بمفردها أن تتحمل أعباء كافة الصناعية ،والتقنيات الطبية ،والمصانع ،وإشارات المرور

أوجه أمن المعلوماتية في البلد .فهناك حاجة إلى -متصلة باإلنترنت ،وبالتالي فهي معرضة الحتمال

مقاربة راسخة ومستدامة يكون فيها المواطنون التدخل الخارجي.

والقطاعات والشركاء اآلخرون في المجتمع

والحكومة يؤدون دورهم كامال في حماية شبكاتنا أكدت استراتيجية األمن القومي لعام 6105ان 5-6

وخدماتنا وبياناتنا؛ التهديد اإللكتروني يشكل خطرا من الدرجة األولى على

المملكة المتحدة بحاجة إلى قطاع أمن معلوماتية مصالح المملكة المتحدة .وتشير االستراتيجية إلى تصميم

حيوي ،وإلى قاعدة من المهارات المساندة التي الحكومة على معالجة التهديدات اإللكترونية "وأن تضع

يمكنها أن تواكب التهديدات المتغيرة بل وأن تكون إجراءات صارمة ومبتكرة باعتبارها رائدة عالميا في

متقدمة عليها. مجال أمن المعلوماتية" .وستفي هذه االستراتيجية الوطنية

ألمن المعلوماتية بهذا االلتزام.

االستراتيجية الوطنية ألمن المعلوماتية 9 - 6102

نطاق االستراتيجية

00-6تشير عبارة "أمن المعلوماتية " في هذه 8-6الغرض من هذه االستراتيجية هو صياغة سياسة

االستراتيجية إلى حماية نظم المعلومات (من أجهزة الحكومة ،وبنفس الوقت لتوفير رؤية متماسكة ومقنعة يتم

وبرامج وبنية تحتية مصاحبة) ،والبيانات المختزنة فيها، تشاطرها مع القطاعين الخاص والعام والمجتمع المدني

والخدمات التي توفرها بحيث ال يصل إليها من ليس والجامعات وعامة المواطنين.

مرخصا له ذلك ،وأيضا حمايتها من األذى أو إساءة

9-6تغطي االستراتيجية المملكة المتحدة بكاملها.

االستخدام .ويشمل ذلك الضرر المتعمد من جانب من

يشغل النظام ،أو األذى ال َع َرضي الناجم عن عدم اتباع وسوف تسعى الحكومة البريطانية لضمان تنفيذ

إجراءات األمن. االستراتيجية في كافة أرجاء البالد ،مع األخذ بعين

االعتبار أننا سنعمل بشكل وثي على تطبيقها مع

06-6انسجاما مع تقديراتنا للتحدي الذي نواجهه، الحكومات المفوضة في اسكتلندا وويلز وايرلندا الشمالية

وتأسيسا على منجزات استراتيجية عام ،6100فإن هذه بقدر ما تمس االستراتيجية مسائل تقع تحت مسؤولية هذه

االستراتيجية الجديدة تعرض ما يلي: الحكومات (مع احترام األنظمة القانونية المنفصلة الثالثة

واألنظمة التعليمية األربعة في المملكة المتحدة) .وحيث

تقييمنا المُحدّث للسيا االستراتيجي ،بما في ذلك تكون المقترحات المطروحة في االستراتيجية ذات صلة

التهديدات الحالية والمتغيرة باستمرار :أولئك الذين

بمسائل تقع تحت مسؤولية الحكومات المفوضة ،فإن

يمثلون أخطر تهديد لمصالحنا ،واألدوات التي

تطبي تلك المقترحات يكون باالتفا مع تلك الحكومات

تحت تصرفهم؛

بالشكل المالئم ،ووفقا للتسويات المتعلقة بالتفويض.

مراجعة لنقاط الضعف وتطورها خالل السنوات

الخمس الماضية؛ 01-6تحدد االستراتيجية إجراءات مقترحة أو موصى

رؤية الحكومة ألمن المعلوماتية في عام ،6160 بها موجهة إلى كافة قطاعات االقتصاد والمجتمع ،من

واألهداف الرئيسية لتحقي تلك الغاية ،ويشمل ذلك مؤسسات الحكومة المركزية إلى قيادات القطاعات

المبادئ اإلرشادية واألدوار والمسؤوليات ،وكيف المختلفة وحتى المواطن الفرد .وتهدف االستراتيجية إلى

وأين يمكن لتدخل الحكومة أن يكون مفيدا؛

زيادة أمن المعلوماتية على كافة المستويات لمصلحتنا

كيف نعتزم تطبي سياستنا :تحديد المجاالت التي

الجماعية ،وستكون حجر األساس لما تقوم به المملكة

ستلعب فيها الحكومة دورا قياديا ،وتلك التي نتوقع

أن نعمل بشأنها بالشراكة مع آخرين؛ المتحدة دوليا لنشر الحوكمة الرشيدة لإلنترنت.

كيف نعتزم تقييم تقدمنا نحو تحقي أهدافنا.

االستراتيجية الوطنية ألمن المعلوماتية 10 - 6102

3السياق االستراتيجي

تدميرها ،و/أو تدمير الشبكة أو عملها). 0-3عندما ُنشرت االستراتيجية الوطنية السابقة ألمن

المعلوماتية في ،6100كان مستوى التغير التكنولوجي

الجرائم التي تتم بواسطة اإلنترنت -وهي

الجرائم التقليدية التي يمكن أن تزداد في نطاقها أو وتأثيره باديا بالفعل .والتوجهات والفرص التي أشير إليها

مداها باستخدام الكمبيوتر أو شبكات الكمبيوتر أو وقتها قد تسارعت منذ ذلك الحين .وقد برزت تقنيات

أشكال أخرى من تكنولوجيا المعلومات واالتصاالت وتطبيقات جديدة ،كما إن اإلقبال على التقنيات القائمة

(كاالحتيال باالستعانة باإلنترنت وسرقة البيانات). على اإلنترنت في كافة أرجاء العالم ،وخاصة في الدول

النامية ،قد وفر المزيد من الفرص للتنمية االقتصادية

الكثير من الجرائم اإللكترونية األكثر خطورة - 3-3

واالجتماعية .وهذه التطورات جلبت ،أو أنها ستجلب،

كاالحتيال والسرقة واالبتزاز بشكل أساسي -المرتكبة فوائد جمة للمجتمعات التي تستخدم اإلنترنت كما هي

ضد المملكة المتحدة مازالت ترتكبها على الغالب جماعات حالنا .ولكن مع تزايد اعتمادنا على الشبكات اإللكترونية

الجريمة المنظمة الناطقة باللغة الروسية والمدفوعة في المملكة المتحدة وفي الخارج ،تزداد أيضا الفرص

بالكسب المالي في أوروبا الشرقية ،حيث أن تلك الدول ألولئك الذين يسعون إللحا الضرر بأنظمتنا وبياناتنا.

تستضيف الكثير من خدمات سو جرائم اإلنترنت .إال أن وبنفس القدر ،تغير كذلك المشهد الجيوسياسي .فاألنشطة

التهديد يأتي أيضا من دول ومناط أخرى ،ومن داخل اإللكترونية الخبيثة ال تعترف بالحدود الدولية .واألطراف

المملكة المتحدة نفسها ،فضال عن التهديدات الناشئة من التي تمثل الدول عاكفة على تجريب قدرات إلكترونية

جنوب آسيا وغرب أفريقيا التي تسبب قلقا متزايدا. هجومية .ومجرمو اإلنترنت باتوا يوسعون نطا جهودهم

حتى عندما يتم التعرف على األشخاص 4-3 وأساليب عملهم االستراتيجية لتحقي مردود مادي أعلى

الرئيسيين المسؤولين عن القيام بأنشطة إلكترونية إجرامية من المواطنين والمنظمات والمؤسسات في المملكة

والذين تسببوا بأكبر الضرر للمملكة المتحدة ،فغالبا ما المتحدة .أما اإلرهابيون ومناصروهم فينفذون هجمات

يكون من الصعب على أجهزة تطبي القانون البريطانية منخفضة المستوى ،ويطمحون إلى القيام بعمليات أكبر.

والدولية أن تحاكم هؤالء حين يتواجدون في بلدان تكون وهذا الفصل يعرض تقييمنا لطبيعة تلك التهديدات ،ونقاط

فيها إجراءات تسليم المطلوبين إما محدودة أو غير ضعفنا ،وكيف أنها ال تزال تتطور.

موجودة أصال.

إن جماعات الجريمة المنظمة تلك مسؤولة 5-3 التهديدات

بصورة أساسية عن تطوير ونشر برامج ضارة أصبحت

متقدمة بشكل متزايد ،والتي تصيب كمبيوترات وشبكات مجرمو اإلنترنت

المواطنين والقطاعات والحكومة في المملكة المتحدة.

تتناول هذه االستراتيجية جرائم اإلنترنت في 6-3

واالضرار الناجمة موزعة على مختلف مناط المملكة

سيا نوعين متداخلين من النشاط اإلجرامي:

المتحدة ،ولكن أثرها التراكمي ضخم .وقد أصبحت تلك

الهجمات شرسة وتعتمد المواجهة بشكل متزايد ،كما الجرائم المعتمدة على اإلنترنت -وهي الجرائم

يوضحه االستخدام المتزايد لبرامج طلب الفدية التي يمكن ارتكابها فقط من خالل استعمال أجهزة

( )ransomwareوالتهديدات باعتداء الحرمان من تكنولوجيا المعلومات واالتصاالت ،حين تكون

ُوزع ( )DDoSألغراض االبتزاز. الخدمة الم َ األجهزة هي أداة ارتكاب الجريمة وهي المستهدفة

من الجريمة في آن معا (مثال لتطوير وترويج برامج

ضارة من أجل الكسب المالي ،أو القرصنة بقصد

سرقة البيانات و/أو الشبكات أو اتالفها أو تحريفها أو

االستراتيجية الوطنية ألمن المعلوماتية 11 - 6102

اإللكتروني أن تشتري أدوات الستغالل شبكات الكمبيوتر وفي حين أن جماعات الجريمة المنظمة قد تشكل 2-3

"متوفرة في السو " وأن تعيد توجيه عمل تلك األدوات تهديدا كبيرا الزدهارنا وألمننا الجماعي ،فإنه من المقل

بحيث تستخدمها ألغراض التجسس. بنفس الدرجة استمرار التهديدات من جرائم إلكترونية أقل

تعقيدا ولكنها واسعة االنتشار ُترتكب بح األفراد أو

01-3فيما هو أبعد من خطر التجسس ،لجأ عدد من

المؤسسات األصغر.

األجانب المعادين العاملين في هذا المجال إلى تطوير

واستخدام قدرات إلكترونية هجومية ،ومنها ما هو مُدمِر. ________________________________

تلك القدرات تهدد أمن البنية التحتية الوطنية الحيوية

حاالت االحتيال المصرفي عبر اإلنترنت ،التي تشمل

وكذلك أنظمة التحكم الصناعية في المملكة المتحدة .وقد

مدفوعات أعمل النصب المسحوبة من الحساب المصرفي

تستخدم بعض الدول تلك القدرات بما يخالف القانون

للعميل باستخدام قنوات اإلنترنت المصرفية ،قد زادت

الدولي العتقادها أنه بإمكانها أن تفعل ذلك بحصانة نسبية،

بنسبة %24لتصل إلى 033.5مليون جنيه إسترليني في

ما يشجع اآلخرين أن يحذوا حذوها .وفي حين أن

الهجمات المدمرة في أنحاء العالم ال تزال نادرة ،إال أن .6105وقد ازداد عدد الحاالت بنسبة أقل بلغت ،%63

أعدادها وأضرارها في ازدياد. والذي قال عنه مركز مكافحة االحتيال المالي في المملكة

المتحدة أنه دليل على االتجاه المتنامي لدى المجرمين

اإلرهابيون الستهداف الشركات والعمالء األثرياء.

________________________________

00-3ال تزال الجماعات اإلرهابية تطمح لتنفيذ

عمليات إلكترونية مدمرة ضد المملكة المتحدة ومصالحها. التهديدات من جانب دول وأطراف ترعاها دول

القدرات الفنية لإلرهابيين تعتبر منخفضة حاليا .لكن رغم

ذلك ،فحتى األعمال ذات القدرة الفنية المنخفضة التي تمت نتعرض بشكل منتظم لمحاوالت تقوم بها دول 7-3

لتاريخه ضد المملكة كان ضررها أكبر من المتوقع: وجماعات ترعاها دول الخترا شبكات المملكة المتحدة

فعمليات بسيطة كتشويه موقع إلكتروني واستقاء معلومات من أجل مكاسب سياسية وديبلوماسية وتكنولوجية وتجارية

شخصية ( - doxingحيث المعلومات الشخصية التي واستراتيجية ،مع تركيز أساسي على القطاعات الحكومية

والدفاعية والمالية والطاقة واالتصاالت الالسلكية.

تعرضت للقرصنة " ُتسّرَّ ب" على اإلنترنت) ُتم ّكن

الجماعات اإلرهابية ومن يدعمها من جذب اهتمام اإلعالم تتفاوت قدرة وتأثير هذه البرامج اإللكترونية 8-3

وترهيب ضحاياها. للدول .وتستمر الدول األكثر تقدما في تحسين قدراتها

________________________________ بسرعة ،بحيث تدمج خدمات التشفير وإخفاء هوية

مستخدمي البيانات في أدواتها لكي تبقى مستترة .وفي

"إن استخدام اإلرهابيين لإلنترنت لخدمة أغراضهم ال حين أن لديها القدرة الفنية لشن هجمات معقدة ،يمكنها

يوازي اإلرهاب اإللكتروني .ولكن بانخراطهم أكثر فأكثر غالبا أن تحق أغراضها باستخدام أدوات وتقنيات بسيطة

في الفضاء اإللكتروني ،ونظرا لتوفر الجريمة اإللكترونية ضد أهداف ضعيفة ألن دفاعات ضحاياها ضعيفة.

كخدمة ،فيمكن االفتراض بأنه سيكون بمقدور اإلرهابيين

أن يشنوا اعتداءات إلكترونية". ليس هناك سوى عدد ضئيل من الدول التي لديها 9-3

القدرات الفنية لكي تشكل تهديدا حقيقيا ألمن المملكة

تقرير الوكالة األوروبية ألمن الشبكات والمعلومات المتحدة وازدهارها بشكل عام .ولكن دوال كثيرة أخرى

( )ENISAعن حالة التهديدات لعام 6105 ماضية في تطوير برامج إلكترونية معقدة يمكنها أن تشكل

________________________________ تهديدا لمصالح المملكة المتحدة في المستقبل القريب.

وبإمكان دول عديدة ممن تسعى لتطوير قدرات التجسس

االستراتيجية الوطنية ألمن المعلوماتية 12 - 6102

فحتى زيادة بسيطة في قدرات اإلرهابيين قد تشكل تهديدا 06-3التقييم الحالي هو أن الهجمات اإلرهابية المادية،

كبيرا للمملكة ومصالحها. ال اإللكترونية ،سوف تظل األولوية بالنسبة للمجموعات

اإلرهابية في المستقبل المنظور .ومع انخراط جيل مُل ّم

قراصنة اإلنترنت

بشكل متزايد بأمور الكمبيوتر في أعمال التطرف ،ومع

03-3جماعات القراصنة منظمة بطريقة ال مركزية، إمكانية تبادل المهارات الفنية المتقدمة ،فإننا نتوقع قدرا

وتوجهاتها قائمة على قضايا معينة .فهي تتشكل وتختار أكبر من العمليات التخريبية منخفضة التعقيد (مثل تشويه

أهدافها كردة فعل على ما ترى أنه مظالم حاقت بها .وهي المواقع اإللكترونية أو اعتداءات الحرمان من الخدمة

تضفي على العديد من أعمالها طابع أخذ العدالة بيدها. المو ّزع) ضد المملكة .وسيزداد احتمال بروز عدد

وبينما أن معظم أنشطة القراصنة تخريبية بطبيعتها المهاجمين المنفردين من المتطرفين الماهرين ،وكذلك

(تشويه المواقع اإللكترونية واعتداءات الحرمان من سيزداد خطر أن تسعى منظمة إرهابية ألن تجند شخصا

ّ

الموزع) إال أن القراصنة األكثر تمكنا قد الخدمة متمرسا من الداخل .ومن المرجح أن يستخدم اإلرهابيون

استطاعوا أن يُلحقوا أضرارا أكبر وطويلة األمد أية قدرات إلكترونية لتحقي أكبر تأثير ممكن .وبذلك،

بضحاياهم.

التهديد من الداخل

تظل التهديدات التي مصدرها شخص من الداخل ( )insiderتشكل خطرا إلكترونيا على المؤسسات في المملكة المتحدة.

فالمتآمرون من الداخل ،الذين هم موظفون موثوقون في المؤسسة ومخولون الستخدام األنظمة والبيانات ،يشكلون التهديد

األكبر .فبإمكانهم إلحا الضرر بالوضع المالي للمؤسسة وسمعتها عن طري سرقة البيانات الحساسة والممتلكات الفكرية.

كما يمكنهم أن يشكلوا تهديدا إلكترونيا مدمرا إن استخدموا المعرفة المتاحة لهم بحكم مناصبهم ،أو صالحيتهم للدخول على

األنظمة اإللكترونية ،لتسهيل أو شن هجوم بقصد التخريب أو إلحا الضرر بخدمات حساسة على شبكة المؤسسات التي

يعملون بها ،أو لمحو بيانات من الشبكة.

وما يشكل مصدر قل مماثل هم أولئك األشخاص من الداخل أو الموظفون الذين يتسببون عرضيا بالضرر حين يفتحون

عن غير قصد رسالة إلكترونية تتضمن رابطا للتصيّد ( ،)phishingأو ُيدخلون قرص تخزين ملوث على الكمبيوتر ،أو

حين يتجاهلون إجراءات أمن المعلوماتية ويُنزلون مواد غير آمنة من اإلنترنت .وفي حين أنه ليس في نيتهم أن يتعمدوا

اإلضرار بالمؤسسة ،إال أن قدرتهم على الوصول إلى األنظمة والبيانات تعني أن تصرفاتهم يمكنها أن تسبب الضرر تماما

بقدر ما يسببه شخص داخلي سيئ النية .وغالبا ما يكون هؤالء األفراد ضحايا لما يُعرف بالهندسة االجتماعية ( social

- )engineeringوبإمكانهم ،عن دون قصد ،أن يوفروا لآلخرين إمكانية الوصول إلى شبكات مؤسساتهم ،أو أن ي ُنفذوا،

بحسن نية ،تعليمات تفيد المحتالين.

إن مجمل الخطر اإللكتروني على مؤسسة ما من التهديدات الداخلية ال يقتصر على الوصول غير المصرح به ألنظمة

المعلومات ومحتوياتها .فضوابط األمن المادي التي تحمي األجهزة من أن يصل إليها الشخص الخطأ ،ونقل بيانات حساسة

أو معلومات سرية للمؤسسة على أشكال مختلفة من الوسائط ،هي أيضا بنفس األهمية .وبالمثل فإن وجود ثقافة راسخة

بشأن أمن العاملين تكون واعية للتهديدات التي يشكلها العاملون الساخطون ،ولالحتيال في قوة العمل والتجسس الصناعي

وغير ذلك من التهديدات ،يعتبر عنصرا هاما في المقاربة الشاملة بشأن األمن.

األوسع .إال أنهم تتوفر لديهم إرشادات وموارد وأدوات "صبيان النص الجاهز" ()Script Kiddies

قرصنة على اإلنترنت .ونظرا لنقاط الضعف الموجودة

في أنظمة تطبيقات اإلنترنت التي تستخدمها مؤسسات 04-3إن من يُطل عليهم "صبيان النص الجاهز" -

عديدة ،فإن ما يقوم به هؤالء المهاجمون يمكنه في بعض وهم عادة ذوو مهارات محدودة ويستخدمون برامج

الحاالت أن يحدث ضررا أكبر من المتوقع على المؤسسة طورها آخرون لشن هجمات إلكترونية -ال يُعتبرون

المعنية. مصدر تهديد كبير لالقتصاد والمجتمع على النطا

االستراتيجية الوطنية ألمن المعلوماتية 13 - 6102

دراسة حالة :0الهجوم على شركة TalkTalkلالتصاالت

بتاريخ 60أكتوبر ،6105أعلنت شركة االتصاالت البريطانية TalkTalkأنها تعرضت لهجوم إلكتروني ناجح وأنه أدى

لكشف بيانات العمالء .وقد أشارت التحقيقات الالحقة إلى أن المهاجمين قد تمكنوا من الوصول إلى قاعدة بيانات تحتوي

تفاصيل عن العمالء عن طري خوادم إنترنت عامة ،ما جعل سجالت حوالي 057,111عميل في خطر ،وهي تشمل

األسماء والعناوين وتفاصيل الحسابات المصرفية.

وفي نفس اليوم ،تلقى العديد من العاملين في هذه الشركة رسالة إلكترونية تطالب بدفع فدية بعملة بيتكوين .Bitcoinوقد

سرد المهاجمون تفاصيل هيكل قاعدة البيانات كبرهان ملموس على أنهم قد اطلعوا عليها.

تقرير هذه الشركة بشأن انكشاف البيانات أفاد الشرطة ،بدعم من خبراء من الوكالة الوطنية لمكافحة الجريمة ،في القبض

على المشتبه بهم الرئيسيين ،وجميعهم داخل المملكة المتحدة ،وذلك في أكتوبر ونوفمبر .6105

يُظهر هذا الهجوم أن نقاط الضعف يمكن أن تبقى موجودة ،حتى في الشركات الكبرى التي لها دراية وافية باألمور

اإللكترونية .ويمكن الستغالل تلك النقاط أن يُحدث تأثيرا أكبر من المتوقع من حيث الضرر الذي سيلح بسمعة المؤسسة

وتعطيل عملياتها .وقد القت تلك الحادثة اهتماما واسعا من جانب اإلعالم .وبفضل سرعة شركة TalkTalkفي اإلبالغ عن

انكشاف البيانات ،تمكنت الجهات األمنية من أن تستجيب دون تأخير ،وأتاح ذلك للحكومة وعامة الناس تخفيف وقع

الخسارة المحتملة لبيانات حساسة .تلك الحادثة كلفت الشركة ما يقدر بنحو 21مليون جنيه إسترليني وخسارة 95,111

عميل ،باإلضافة إلى هبوط حاد في سعر أسهم الشركة.

دراسة حالة :6االعتداء على نظام سويفت في بنك بنغالدش

جمعية االتصاالت الالسلكية المالية للتعامالت بين البنوك بأنحاء العالم ،وتعرف اختصارا باسم "سويفت" ،توفر شبكة ُتمكن

المؤسسات المالية من أنحاء العالم من أن ترسل وتستقبل معلومات عن التعامالت المالية بطريقة آمنة .وحيث أن نظام

سويفت يرسل أوامر الدفع التي يجب أن تسدد من حسابات مقابلة موجودة فيما بين المصارف ،يسود قل منذ زمن طويل

حول احتمال أن تتعرض تلك العملية للضرر من جانب مجرمي اإلنترنت أو أية أطراف خبيثة أخرى الذين يسعون لض ّخ

أوامر دفع غير مشروعة في ذلك النظام أو ،في أسوأ األحوال ،يسعون لتخريب سير عمل شبكة سويفت نفسها.

وفي أوائل فبراير ،6107تمكن مهاجم من الدخول إلى شبكة سويفت في بنك بنغالدش وأصدر تعليمات للبنك المركزي في

نيويورك بأن يحول أمواال من حساب بنك بنغالدش إلى حسابات في الفلبين .وكانت قيمة محاولة االحتيال تلك 950مليون

دوالر أمريكي .وقد استطاع النظام المصرفي تعطيل 31عملية تحويل تبلغ قيمتها 851مليون دوالر أمريكي ،إال أنه

مرت خمس تحويالت بقيمة 010مليون دوالر أمريكي .وجرى الحقا استرداد مبلغ 61مليون دوالر كان قد تم تعقبه إلى

سريالنكا .أما مبلغ 80مليون دوالر المتبقي والذي تم تحويله إلى الفلبين فقد جرى غسله من خالل الكازينوهات ،بينما

أُرسلت بعض المبالغ بعد ذلك إلى هونغ كونغ.

وقد كشف التحقي الجنائي الذي أجراه بنك بنغالدش أنه جرى زرع برامج خبيثة في أنظمة البنك ،ومن ثم استخدامها لجمع

المعلومات عن اإلجراءات التي يتبعها البنك في المدفوعات وتحويالت األموال الدولية .كما كشف تحليل أجرته شركة

BAE Systemsعلى البرنامج الخبيث ذي الصلة بالهجوم عن وجود خاصية معقدة من أجل التفاعل مع البرنامج المحلي

لتبادل الرسائل مع نظام سويفت ) (SWIFT Alliance Accessالذي يدخل في البنية التحتية اإللكترونية لبنك بنغالدش.

والنتيجة التي خلصت إليها هذه الشركة هي "أن المجرمين أصبحوا يشنون المزيد من الهجمات المعقدة ضد المؤسسات

التي يستهدفونها ،وخاصة في مجال اخترا الشبكات".

االستراتيجية الوطنية ألمن المعلوماتية 14 - 6102

دراسة حالة :3االعتداء على شبكة الكهرباء في أوكرانيا

االعتداء اإللكتروني على شركتي توزيع الكهرباء في غرب أوكرانيا ،بريكارباتيا أوبلنيرغو وكييف اوبلنيرغو يوم 63

بتعطل ما يزيد عن 51محطة فرعية من شبكات التوزيع .وأفادتّ ديسمبر 6105أدى إلى انقطاع كبير في الكهرباء

التقارير أن المنطقة شهدت انقطاعا في الكهرباء لعدة ساعات ،وأن الكثير من العمالء والمناط األخرى تعرضوا النقطاع

الكهرباء بدرجة أقل ،وقد تأثر من جراء ذلك ما يزيد عن 661,111مستهلك.

رأى البعض أن استخدام البرنامج اإللكتروني الضار بالك إنيرجي 3هو الذي تسبب في وقوع االعتداء بعد كشف عينات

على الشبكة .وقبل الهجوم بستة أشهر على األقل ،أرسل المعتدون رسائل تصيّد إلكترونية إلى مكاتب شركات الكهرباء في

أوكرانيا تحتوي على وثائ مايكروسوفت أوفيس ضارة .إال أن تلك البرامج لم تكن على األرجح هي المسؤولة عن فتح

قواطع الدوائر الكهربائية الذي أدى إلى انقطاع الكهرباء .بل من المحتمل أن البرنامج الخبيث م ّكن المهاجمين من جمع

معلومات سرية أتاحت لهم أن يتحكموا عن بعد بوظائف الشبكة ،األمر الذي جعلهم يتمكنون الحقا من التسبب بانقطاع

الكهرباء.

وهذه الحادثة في أوكرانيا هي أول مثال مؤكد على هجوم تخريبي إلكتروني استهدف شبكة كهرباء .ويظهر هذا المثال

مجددا الحاجة إلى إجراءات أمن معلوماتية جيدة تشمل كافة أوجه بنيتنا التحتية الوطنية الحيوية لمنع وقوع أية حوادث

مشابهة في المملكة المتحدة.

أجهزتنا ،بل إننا معرضون أيضا للتهديدات ألنظمتنا نقاط الضعف

المتصلة ببعضها والتي هي جوهرية لمجتمعنا وصحتنا

ورفاهنا. توسع نطاق األجهزة

ضعف اإلجراءات الوقائية اإللكترونية واالمتثال 05-3عندما ُنشرت االستراتيجية الوطنية السابقة ألمن

المعلوماتية في ،6100كان ما يعرفه معظم الناس عن

08-3ال شك أن الوعي قد ازداد خالل السنوات أمن المعلوماتية هو من منظور حماية أجهزتهم

الخمس الماضية فيما يخص نقاط الضعف في البرامج كالكمبيوتر المكتبي أو المحمول .ومنذ ذلك الوقت

والشبكات ،والحاجة إلى إجراءات وقائية إلكترونية في أصبحت اإلنترنت متداخلة في حياتنا اليومية بشكل متزايد

المملكة المتحدة .ويعود ذلك جزئيا لعدد من المبادرات، وبطر عديدة نحن غافلون عنها لحد بعيد .إن مفهوم

كمبادرة الحكومة التي بعنوان " 01خطوات نحو أمن "إنترنت االشياء" ( )Internet of Thingsيخل فرصا

المعلوماتية" ،ولكنه أيضا نتيجة لزيادة االهتمام الشعبي جديدة لالستغالل ويزيد من التأثير المحتمل للهجمات التي

بالحوادث اإللكترونية التي لها تأثير على الحكومات يمكنها أن تحدث أضرارا مادية وإصابات لألشخاص وقد

والشركات .واالعتداءات اإللكترونية ليست بالضرورة تؤدي ،في أسوأ األحوال ،إلى الموت.

معقدة وحتمية الحدوث ،وهي في الغالب نتيجة لنقاط

ضعف تم استغاللها ،ولكنها نقاط ضعف قابلة للتصحيح 02-3االنتشار السريع لتطبيقات اإلنترنت في عمليات

بسهولة وغالبا ما يمكن اتقاؤها .وفي معظم الحاالت ،ال التحكم الصناعية في األنظمة الحيوية ،وعلى نطا واسع

يزال ضعف الضحية ،وليس براعة المهاجم ،هو العامل من القطاعات كالطاقة والتعدين والزراعة والطيران ،قد

الحاسم في نجاح االعتداء اإللكتروني .وتقرر الشركات خل مفهوم إنترنت االشياء الصناعي .وبذات الوقت ،ذلك

والمنظمات أين وكيف تستثمر في أمن المعلوماتية بناء يفسح المجال إلمكانية أن تتعرض األجهزة ومراحل

على تقييم للتكلفة والمنفعة ،ولكنها في نهاية األمر هي العمل الصناعي للقرصنة والعبث بها وبنتائج قد تكون

المسؤولة عن أمن بياناتها وأنظمتها .ولن تقلل الشركات كارثية ،علما أنها لم تكن يوما عرضة للتدخل الخارجي

من احتمال تعرضها لألذى اإللكتروني إال من خالل في الساب .

الموازنة بين الخطر على أنظمتها الحيوية وبياناتها 07-3لذلك ،فنحن لم نعد معرضين فقط لألذى

الحساسة من الهجمات اإللكترونية ،وبين االستثمار الكافي اإللكتروني الذي يسببه غياب أمن المعلوماتية في

في األفراد والتكنولوجيا وإدارة األنظمة اإللكترونية.

االستراتيجية الوطنية ألمن المعلوماتية 15 - 6102

االنتباه للمخاطر األمنية التي تمثلها البنى التحتية المتقادمة ________________________________

-وقلة االهتمام بنقاط الضعف بسبب عدم التصحيح...

"ال يمكن تصور وجود نظام أمن معلومات يمكنه أن يمنع

وتبين لنا أن 012,111من بين 005,111جهاز فيها

واحدا من مئة شخص من فتح رسالة تصيّد إلكترونية،

نقاط ضعف معروفة في البرامج التي تشغلها".

وهذا يمكن أن يكون كل ما يتطلبه األمر".

التقرير األمني السنوي لشركة سيسكو عام 6102

كيرن مارتن ،المدير العام ألمن المعلوماتية في القيادة

________________________________ المركزية الحكومية لالتصاالت ()GCHQ

________________________________

توفر موارد القرصنة

نقص التدريب والمهارات

66-3إن سهولة توفر معلومات حول القرصنة وأدوات

قرصنة سهلة االستخدام عبر اإلنترنت أصبحت ُتتيح لمن 09-3تعوزنا المهارات والمعرفة لالستجابة لحاجاتنا

يرغبون في تطوير قدراتهم على القرصنة أن يفعلوا ذلك. من أمن المعلوماتية في كل من القطاعين العام والخاص.

والمعلومات التي يحتاجها القراصنة لكي ينجحوا باإليقاع ففي الشركات ،يفتقر العديد من الموظفين إلى الوعي بأمن

بضحاياهم غالبا ما تكون متوفرة بوضوح ويمكن جمعها المعلوماتية ،وهم ال يدركون مسؤولياتهم في هذا المجال،

بسرعة .إن كل شخص ،من الرجل العادي في بيته إلى ويعود ذلك جزئيا لعدم توفر التدريب الرسمي ،كما إن

المسؤول التنفيذي في أية مؤسسة ،يحتاج ألن يكون مدركا القطاع العام هو أيضا يفتقر إلى الوعي اإللكتروني.

لدرجة انكشاف بياناته الشخصية وأنظمته على اإلنترنت

________________________________

وللدرجة التي يمكن لذلك االنكشاف أن يجعلها عرضة

لالستغالل اإللكتروني الخبيث. "أقل من ُخمس الشركات تقريبا وفرت التدريب لموظفيها

على أمن المعلوماتية في العام الماضي".

________________________________

استقصاء حوادث انتهاك أمن المعلوماتية 6102

" %99.9من نقاط الضعف التي تم استغاللها قد تعرضت

للهجوم بعد أكثر من سنة من اإلعالن عنها". ________________________________

تقرير تحقيقات مؤسسة فيريزون ) (Verizonعن انكشاف 61-3نحتاج أيضا لتطوير المهارات المتخصصة

البيانات 6105 والقدرات التي ستمكننا من مواكبة التكنولوجيا المتطورة

بسرعة ،وإدارة المخاطر اإللكترونية المصاحبة لها .تمثل

________________________________

هذه الفجوة في المهارات نقطة ضعف ال بد من إيجاد حل

االستنتاجات لها.

63-3اتبعت المملكة المتحدة سياسات وأسست األنظمة القديمة وغير ال ُمحدّثة

مؤسسات عززت دفاعاتنا وخففت من بعض المخاطر

60-3سيستمر الكثير من الشركات في المملكة المتحدة

التي نواجهها في الفضاء اإللكتروني.

في استعمال أنظمة كمبيوتر قديمة وغير مُحدّثة حتى يحين

64-3إال أننا لم نتجاوز الخطر بعد .فأنواع مجرمي موعد التحديث التالي ألنظمة تكنولوجيا المعلومات لديها.

اإلنترنت الذين علينا أن نتعامل معهم ،ودوافعهم ،ما زالت وغالبا ما تعتمد البرامج في تلك األنظمة على نسخ قديمة

قائمة لحد بعيد ،بل إن كمية البرامج الضارة وأعداد وغير مُحدثة .وهذه النسخ القديمة تعاني غالبا من نقاط

المجرمين قد ازدادت بسرعة فائقة .وقدرات أعدائنا األكثر ضعف يتصيدها المهاجمون ولديهم األدوات الستغاللها.

كفاءة من الناحية الفنية ،وتحديدا عدد من الدول المحددة واألمر اآلخر هو أن بعض المؤسسات تستخدم برامج ال

ونخبة من مجرمي اإلنترنت ،قد تعاظمت .والتحدي يتوفر دعم فني لها وال توجد أنظمة لتحديثها.

المشترك الذي نواجهه هو ضمان أن تكون دفاعاتنا ________________________________

متطورة وقادرة على التكيف بما يكفي لمواجهتهم ،والحد

من قدرة هؤالء األشرار على مهاجمتنا ،ومعالجة مسببات "حللنا مؤخرا 005,111جهاز سيسكو ) (Ciscoعلى

نقاط الضعف آنفة الذكر. اإلنترنت وفي العديد من مقرات العمالء من أجل لفت

االستراتيجية الوطنية ألمن المعلوماتية 16 - 6102

4ردنا الوطني

ولدعم تلك األهداف ،سنتبع سياسة العمل 4-4 لكي نخفف من التهديدات المتعددة التي نواجهها 0-4

الدولي ونمارس نفوذنا عن طري االستثمار في ونحمي مصالحنا في الفضاء اإللكتروني ،نحتاج لمقاربة

الشراكات .وسوف نرسم جوانب التطور العالمي للفضاء استراتيجية تساند كافة تحركاتنا الفردية والجماعية في

اإللكتروني بشكل يحق التقدم لمصالحنا االقتصادية المجال الرقمي خالل السنوات الخمس القادمة .وهذا

واألمنية األعم. الفصل يستعرض رؤيتنا ومقاربتنا االستراتيجية.

المبادئ رؤيتنا

من خالل العمل لتحقي تلك الغايات ،ستطب 5-4 تتلخص رؤيتنا لسنة 6160في أن تكون 6-4

الحكومة المبادئ التالية: المملكة المتحدة في مأمن من التهديدات اإللكترونية

ولديها القدرة على الصمود في وجهها ،وأن تكون

ستكون جهودنا وسياساتنا مدفوعة بالحاجة إلى مزدهرة ومفعمة بالثقة في العالم الرقمي.

حماية مواطنينا وتعزيز رفاهنا في آن معا؛

لتحقي تلك الرؤية ،سنعمل ألجل تحقي 3-4

سنتعامل مع أي اعتداء إلكتروني على المملكة

األهداف التالية:

المتحدة بنفس الجدية التي نتعامل بها مع هجوم

تقليدي يعادله ،وسندافع عن أنفسنا كما تقتضي الدفاع :أن تكون لدينا الوسائل للدفاع عن المملكة

الضرورة؛ المتحدة ضد التهديدات اإللكترونية اآلخذة في

سنتصرف وفقا للقوانين الوطنية والدولية ،ونتوقع التطور ،واالستجابة بفعالية للحوادث ،وضمان أن

من اآلخرين أن يفعلوا ذلك أيضا؛ الشبكات والبيانات واألنظمة في المملكة المتحدة

محمية وقادرة على الصمود .وأن تكون لدى

سنحمي قيمنا األساسية بقوة ونعمل على نشرها. المواطنين والشركات والقطاع العام المعرفة

وهي تشمل الديمقراطية ،وسيادة القانون ،والحرية، والقدرة للدفاع عن أنفسهم.

وحكومات ومؤسسات منفتحة وتخضع للمساءلة،

وحقو اإلنسان ،وحرية التعبير؛ الردع :أن تصبح المملكة المتحدة هدفا عسيرا لكل

أشكال االعتداء في الفضاء اإللكتروني ،بحيث

سوف نحافظ على خصوصية مواطني المملكة نكتشف أي عمل عدائي موجه ضدنا ونفهم طبيعته

المتحدة ونحميها؛ ونحق به ثم نعرقله ،كما نطارد المعتدين ونقدمهم

للمحاكمة .كما ستكون لدينا سبل القيام بعمل

سنعمل بالشراكة مع اآلخرين .وفقط من خالل

هجومي في الفضاء اإللكتروني ،في حال رغبنا

العمل مع الحكومات المفوّ ضة ،وكافة مكونات

بذلك.

القطاع العام ،والشركات والمؤسسات ،والمواطن

الفرد سنتمكن من حماية المملكة المتحدة بنجاح في التطوير :أن يصبح لدينا قطاع أمن معلوماتية

الفضاء اإللكتروني؛ مبتكر ومتنامي ،تسانده أعمال بحث وتطوير علمي

ستضطلع الحكومة بمسؤوليتها ،وتقود جهود الرد رائدة عالميا .كما يتوفر لدينا مورد مستدام من

الوطني على االعتداءات .ولكن تقع على عات المواهب يوفر المهارات الالزمة لالستجابة

الشركات والمؤسسات والمواطنين األفراد مسؤولية الحتياجاتنا الوطنية في كافة جوانب القطاعين العام

اتخاذ خطوات مناسبة لحماية أنفسهم على والخاص .وخبرتنا وقدرتنا على التحليل المتفوقة

اإلنترنت ،وضمان أنهم قادرين على الصمود ستمكن المملكة من التصدي للتهديدات والتحديات

وعلى االستمرار في العمل في حال وقوع حادث؛ المستقبلية والتغلب عليها.

االستراتيجية الوطنية ألمن المعلوماتية 17 - 6102

المالئم من األمن على المنتجات التي تبيعها .ويتوقع تقع مسؤولية أمن المؤسسات في كامل القطاع

المواطنون والمستهلكون ،والمجتمع بصفة عامة ،من العام ،بما في ذلك أمن المعلوماتية وحماية بيانات

الشركات والمؤسسات أن تأخذ كافة اإلجراءات المعقولة وخدمات اإلنترنت ،على عات الوزراء المعنيين،

لحماية بياناتهم الشخصية ولتحقي القدرة على الصمود - ووكالء الوزارة الدائمين ،ومجالس اإلدارات؛

القدرة على التحمل والتعافي -في األنظمة والهياكل التي لن نقبل أن يتعرض المواطنون والبالد بمجملها

تعتمد عليها .كما يتوجب على الشركات والمؤسسات أن لخطر نتيجة لفشل الشركات والمؤسسات باتخاذ

تعي أنها لو وقعت ضحية العتداء إلكتروني ،فإنها ستكون اإلجراءات الالزمة إلدارة المخاطر اإللكترونية؛

مسؤولة عن نتائج ذلك.

سنعمل بشكل وثي مع الدول التي تشاركنا وجهات

الحكومة النظر والتي يتداخل أمننا مع أمنها ،إلدراكنا أن

التهديدات اإللكترونية ال تعترف بالحدود .كما

الواجب األساسي على الحكومة هو أن تدافع عن 9-4

سنعمل بشكل أعم مع نطا واسع من الشركاء

البالد ضد هجمات الدول األخرى ،وأن تحمي المواطنين الدوليين للتأثير على قطاع أكبر من المجتمع

واالقتصاد من األذى ،وأن تضع اإلطار العام الداخلي الدولي ،مع إدراكنا لقيمة التحالفات الموسعة؛

والدولي لحماية مصالحنا والدفاع عن الحقو األساسية

وتقديم المجرمين لمواجهة العدالة. لضمان أن مداخالت الحكومة سيكون لها وقع قوي

على مجمل أمن المعلوماتية والصمود الوطنيين،

01-4ولكون الحكومة هي التي تحتفظ بالبيانات الهامة سنسعى لتحديد وتحليل وتقديم البيانات التي تقيس

وتوفر الخدمات ،فإنها تتخذ إجراءات صارمة لحماية ما حالة أمن المعلوماتية الجماعي لدينا ونجاحنا في

لديها من معلومات .كما أن على الحكومة مسؤولية هامة بلوغ أهدافنا االستراتيجية.

بأن تنصح المواطنين والمؤسسات وترشدهم إلى ما األدوار والمسؤوليات

يتوجب عليهم أن يفعلوه لحماية أنفسهم على اإلنترنت.

وينبغي عليها أيضا ،حين تقتضي الضرورة ،أن تحدد تتطلب حماية الفضاء اإللكتروني الوطني جهدا 2-4

المعايير التي تتوقع من الشركات والمؤسسات الكبرى أن جماعيا .فكل واحد منا له دور هام يؤديه.

تستوفيها.

األفراد

00-4رغم أن قطاعات أساسية من اقتصادنا هي في

كمواطنين وموظفين ومستهلكين ،نتخذ خطوات 7-4

أيدي مؤسسات خاصة ،فإن الحكومة هي المسؤولة في

عملية لحماية ممتلكاتنا في العالم المادي .وعلينا أن نفعل

نهاية المطاف عن ضمان قدرة هذه المؤسسات على

ذلك أيضا في العالم االفتراضي .ذلك يعني القيام بواجبنا

الصمود إزاء أي هجوم ،وعن استمرار الخدمات والمهام

في اتخاذ كافة اإلجراءات المعقولة ،ليس فقط لحماية

الرئيسية في أنحاء الحكومة برمتها ،بالتعاون مع شركائها

أجهزتنا اإللكترونية -كهواتفنا الذكية وغيرها من األجهزة

في مختلف أركان اإلدارة الحكومية.

-بل أيضا البيانات والبرامج واألنظمة التي تمنحنا الحرية

إحداث التغيير :دور السوق والمرونة والراحة في حياتنا الخاصة والمهنية.

06-4إن استراتيجية عام 6100والبرنامج الوطني الشركات والمؤسسات

ألمن المعلوماتية قد سعيا لتحقي النتائج وزيادة القدرات

تحتفظ الشركات ومؤسسات القطاعين العام 8-4

في كل من القطاعين العام والخاص عن طري التطلع إلى

والخاص وغيرها من المؤسسات ببيانات شخصية ،وتوفر

السو لتشجيع الممارسات السليمة .وقد توقعنا أن تؤدي

الخدمات وتشغل األنظمة في المجال الرقمي .إن توفر تلك

الضغوط التجارية والحوافز التي تقدمها الدولة من أجل

المعلومات عبر اإلنترنت قد أحدث ثورة في طريقة عمل

ضمان االستثمار المالئم من الشركات في أمن المعلوماتية

تلك المؤسسات .ولكن مع هذا التحول التكنولوجي تأتي

إلى تحفيز تدف االستثمارات إلى قطاع المعلوماتية لدينا،

المسؤولية على المؤسسات لحماية تلك الموارد التي

وتشجيع توفر موارد مستمرة ومالئمة من المهارات في

بحوزتها ،واالستمرار في تقديم خدماتها ،وإدخال المستوى

هذا القطاع.

االستراتيجية الوطنية ألمن المعلوماتية 18 - 6102

واستمالة المواهب في مرحلة مبكرة من النظام 03-4لقد تم إنجاز الكثير .فالوعي بالمخاطر وبالعمل

التعليمي ،وتطوير سبل أكثر وضوحا تؤدي إلى المطلوب لتخفيف حدة المخاطر اإللكترونية قد ازداد في

اختيار العمل في مهنة تحتاج لتعريفها بشكل كافة قطاعات االقتصاد وفي المجتمع بصورة أعم خالل

أفضل .كما ستستفيد الحكومة من كافة العوامل السنوات الخمس الماضية .إال أن ذلك المزيج من قوى

المساعدة المتاحة ،بما في ذلك "قواعد حماية السو والتشجيع الحكومي لم يكن كافيا بحد ذاته لحماية

البيانات العامة" التي ستصدر قريبا ،وذلك لرفع

مصالحنا طويلة األمد في الفضاء اإللكتروني بالوتيرة

مستويات أمن المعلوماتية في كافة قطاعات

المرغوبة .فهناك الكثير جدا من الشبكات ،ومنها في

االقتصاد ،بما فيها اللجوء إلى التنظيم ،إن اقتضت

الضرورة. قطاعات حيوية ،ال تزال غير آمنة .والسو ال يعطي

الخطر اإللكتروني ح قدره ،وبالتالي ال يديره بالشكل

العمل االستخباراتي الموسع وتركيز أجهزة تطبيق الصحيح .وال يزال الكثير جدا من الشركات يتعرض

القانون على التهديدات .إن أجهزة االستخبارات النتهاكات إلكترونية حتى على أبسط المستويات .وهناك

ووزارة الدفاع والشرطة والوكالة الوطنية لمكافحة

عدد ضئيل جدا من المستثمرين ممن أبدوا استعدادهم

الجريمة ستوسع نطا جهودها ،بالتنسي مع

للمجازفة بدعم رواد األعمال في هذا القطاع .ويضاف إلى

أجهزة دولية شريكة ،لكي تكشف األنشطة

اإللكترونية العدائية للناشطين الخارجيين ومجرمي ذلك أن عددا ضئيال من الخريجين وغيرهم من ذوي

اإلنترنت واإلرهابيين ،وتتوقع حدوثها وتعرقلها. المهارات المالئمة يبرز من قطاع التعليم ونظام التدريب.

وهذا من شأنه أن يحسن قدرة تلك المؤسسات على 04-4ال يزال هناك دور للسو ليلعبه ،وعلى المدى

جمع المعلومات واالستفادة منها ،لغرض الحصول

الطويل سيكون للسو تأثير أكبر مما قد تحققه الحكومة

على معلومات استباقية عن نوايا أعدائنا وقدراتهم.

على اإلطال .إال أن الخطر الداهم الذي تواجهه المملكة

تطوير التكنولوجيا واستخدامها بالشراكة مع قطاع المتحدة واتساع نقاط الضعف في بيئتنا الرقمية يدعوان

المعلوماتية ،بما في ذلك تدابير "الدفاع اإللكتروني لتحرك أكبر من جانب الحكومة على المدى القصير.

الفعال" ،من أجل تعمي فهمنا للتهديد ولتقوية أمن

األنظمة والشبكات في القطاعين العام والخاص في إحداث التغيير :الدور الموسع للحكومة

المملكة المتحدة بمواجهة ذلك التهديد ،ولعرقلة أي

05-4ينبغي على الحكومة بالتالي أن تحدد الوتيرة

نشاط خبيث.

لالستجابة لالحتياجات الوطنية للبالد بالنسبة ألمن

المركز الوطني ألمن المعلوماتية .أنشأته الحكومة المعلوماتية .فالحكومة هي وحدها التي تستطيع تستفيد من

ليكون جهة مركزية واحدة لألمن اإللكتروني على المعلومات االستخباراتية والموارد األخرى المطلوبة لكي

المستوى الوطني .سوف يدير هذا المركز الحوادث

تدافع عن البالد ضد أشد التهديدات تطورا .وهي وحدها

اإللكترونية على مستوى البالد ،وسيوفر الرأي

التي تستطيع أن تدفع بالتعاون بين القطاعين العام

الخبير والخبرة فيما يتعل بأمن المعلوماتية ،ويقدم

الدعم والمشورة اللذين يلبيان احتياجات الوزارات، والخاص وأن تضمن مشاركة المعلومات بينهما.

والحكومات المفوضة ،والجهات التنظيمية، وللحكومة دور قيادي في تحديد ما يجب أن يكون عليه

والشركات .وسوف يعمل هذا المركز لتحليل أمن المعلوماتية الجيد وضمان تطبيقه ،وذلك بالتشاور مع

التهديدات اإللكترونية وكشفها وفهمها ،كما سيقدم قطاع المعلوماتية.

خبرته في مجال أمن المعلوماتية لدعم جهود

02-4س ُتدخل الحكومة تحسينا كبيرا على أمن

الحكومة الرامية لرعاية االبتكار ،ولمساندة قطاع

أمن المعلوماتية المزدهر ،وتحفيز عملية تطوير المعلوماتية الوطني لدينا على مدى السنوات الخمس

مهارات أمن المعلوماتية .وينفرد المركز ،كمؤسسة القادمة .وسوف يركز هذا البرنامج التطويري الطموح

خدماتها متاحة لعامة المواطنين ،بأنه يتبع القيادة على الجوانب العامة األربعة التالية:

المركزية الحكومية لالتصاالت ،وبالتالي يستطيع

العوامل المساعدة والحوافز .سوف تستثمر

االستفادة من الخبرة عالمية المستوى والقدرات

الحكومة لكي ترفع إلى الحد األقصى إمكانات

الحساسة لتلك المؤسسة ،وهو ما سيحسن من الدعم

قطاع معلوماتية مبدع حقا في المملكة المتحدة.

الذي سيقدمه المركز لالقتصاد والمجتمع بشكل

وسوف نفعل ذلك من خالل دعم الشركات الناشئة،

أعم .وسوف تظل مسؤولية ضمان تطبي نصائح

وباالستثمار في االبتكار .كما سنسعى الستكشاف

أمن المعلوماتية بفعالية تقع على عات اإلدارات

االستراتيجية الوطنية ألمن المعلوماتية 19 - 6102

الحكومية.

07-4إن إنجاز هذه التغييرات في أمننا اإللكتروني ________________________________

وقدرتنا على الصمود أمام الهجمات سيتطلب موارد

"نظرا لسرقة ممتلكات فكرية على مستوى واسع من

إضافية .وفي مراجعة الدفاع االستراتيجي واألمن لعام

شركاتنا وجامعاتنا ،إلى جانب العديد من حاالت التصيد

،6105خصصت الحكومة مبلغ 0.9مليار جنيه

بالرسائل اإللكترونية واالحتيال بالبرامج الضارة التي

إسترليني على مدى السنوات الخمس لالستراتيجية لتنفيذ

تهدر المال والوقت ،يُظهر المركز الوطني ألمن

تلك االلتزامات واألهداف.

المعلوماتية أن المملكة المتحدة تركز جهودها على مكافحة

التهديدات الموجودة على اإلنترنت".

روبرت هانيغان ،مدير القيادة المركزية الحكومية

لالتصاالت ،مارس 6102

________________________________

المركز الوطني ألمن المعلوماتية

تأسس المركز الوطني ألمن المعلوماتية ( )NCSCفي األول من أكتوبر .6102يوفر هذا المركز فرصة نادرة لتأسيس

شراكات فاعلة في مجال أمن المعلوماتية بين الحكومة وقطاع المعلوماتية والمواطنين لضمان أن تصبح المملكة المتحدة

أكثر أمانا ً على اإلنترنت .سيوفر المركز االستجابة لحوادث الهجمات اإللكترونية ،وسيمثل الرأي الخبير للمملكة في قضايا

أمن المعلوماتية .وللمرة األولى ستتمكن قطاعات رئيسية من أن تتواصل مباشرة مع العاملين في المركز من أجل الحصول

على أفضل مشورة ومساعدة ممكنة حول حماية الشبكات واألنظمة من التهديدات اإللكترونية.

هذا المركز:

مصدر موحد لتقديم المشورة للحكومة بمجال جمع المعلومات عن التهديدات اإللكترونية ،ولضمان أمن المعلومات؛

هو الواجهة العامة القوية لما تفعله الحكومة للتصدي للتهديدات اإللكترونية -وهو يعمل جنبا إلى جنب مع قطاع

المعلوماتية واألكاديميين والشركاء الدوليين لحماية المملكة المتحدة من الهجمات اإللكترونية؛

مركز خدماته متاحة لعامة المواطنين ،ويستطيع أن يلجأ إلى القيادة المركزية الحكومية لالتصاالت للحصول على

معلومات استخباراتية ،سرية بالضرورة ،وخبرة فنية على مستوى عالمي.

وسوف ُت َّتبع مقاربة متدرجة لبناء قدرات المركز على مدى عمر هذه االستراتيجية .وسوف يجمع القدرات التي طورتها

الهيئة الفنية الوطنية لضمان المعلومات في المملكة المتحدة ( - )CESGوهي ذراع أمن المعلوماتية التابع للقيادة المركزية

الحكومية لالتصاالت ،ومركز حماية البنية التحتية الوطنية ( ،)CPNIوالفري الوطني لالستجابة لطوارئ الكومبيوتر

( ،)CERTومركز تقييم المعلوماتية ( ،)CAAاألمر الذي سيمكننا من البناء على أفضل ما هو لدينا أصال ،مع تبسيط

اإلجراءات السابقة بشكل كبير في نفس الوقت .وسيكون تركيز هذا المركز أساسا على ما يلي:

تطوير قدرة إدارة الحوادث على مستوى عالمي للتعامل مع األضرار الناجمة عن الحوادث اإللكترونية وتقليل

ضررها -من الحوادث التي تصيب مؤسسة منفردة وحتى الهجمات واسعة النطا على المستوى الوطني؛

توفير معلومات عن كيفية تعامل المؤسسات في القطاعين العام والخاص مع مسائل أمن المعلوماتية ،األمر الذي

يسهل تشارك المعلومات حول التهديدات اإللكترونية؛

االستمرار في تقديم المشورة الخبيرة عن قطاعات معينة للحكومة والقطاعات الحيوية ،كاالتصاالت الالسلكية

والطاقة والمال ،وكذلك تقديم المشورة بشأن أمن المعلوماتية في كافة أرجاء المملكة المتحدة.

االستراتيجية الوطنية ألمن المعلوماتية 20 - 6102

ويوفر المركز الوطني ألمن المعلوماتية وسيلة فعالة للحكومة لتنفيذ عناصر عديدة من هذه االستراتيجية .ونحن ندرك أنه

مع نمو المركز ستكون هناك حاجة لتعديل قدراته وأوجه تركيزه لتتماشى مع التحديات الجديدة والدروس المستفادة.

خطة التنفيذ

إن أهدافنا من أجل أمن المعلوماتية في البالد على مدى السنوات الخمس القادمة طموحة بكل ح .

وتحقيقها يتطلب منا أن نعمل بمسؤولية وعزيمة على الساحة الرقمية ككل .والعمل الذي سنؤديه

لتحقي رؤية الحكومة سوف يخدم األهداف الرئيسية الثالثة لالستراتيجية :الدفاع عن فضائنا

اإللكتروني ،وردع أعدائنا ،وتطوير قدراتنا ،وكل ذلك باالستناد إلى عمل دولي فعال.

االستراتيجية الوطنية ألمن المعلوماتية 21 - 6102

5الدفاع

ما يشير الدفاع اإللكتروني الفاعل إلى قيام محللي أمن 0-1-5تهدف عناصر الدفاع في هذه االستراتيجية

المعلوماتية بتطوير فهمهم للتهديدات التي تتعرض لها لضمان أن تكون شبكات وبيانات وأنظمة القطاع العام

شبكاتهم ومن ثم وضع وتطبي إجراءات استباقية لمكافحة والمؤسسات التجارية والخاصة قادرة على الصمود أمام

تلك التهديدات أو الدفاع ضدها .وفي سيا هذه االعتداءات اإللكترونية ومحمية منها .لن يكون باإلمكان

االستراتيجية ،اختارت الحكومة أن تطب نفس المبدأ على أبدا وقف كل اعتداء إلكتروني ،كما هو ليس ممكنا منع

نطا أوسع :فهي ستستغل خبراتها الفريدة وقدراتها كل جريمة .ولكن حين يعمل المواطنون والمؤسسات

ونفوذها إلحداث تغيير كبير في أمن المعلوماتية الوطني التعليمية واألكاديميون والشركات والحكومات األخرى مع

للرد على التهديدات اإللكترونية .و"الشبكة" التي نحاول بعضهم البعض ،ستتمكن المملكة المتحدة من بناء خطوط

أن ندافع عنها هي الفضاء اإللكتروني للمملكة المتحدة دفاعية يمكنها أن تقلل بدرجة كبيرة من تعرض البالد

بأكمله .واألعمال المقترحة تمثل خطة عمل دفاعية تعتمد لحوادث إلكترونية ،وأن تحمي أغلى ما نمتلك ،وأن تتيح

على خبرات المركز الوطني ألمن المعلوماتية بصفته لنا جميعا أن نعمل بنجاح ونزدهر في الفضاء اإللكتروني.

"الهيئة الفنية الوطنية" للرد على التهديدات اإللكترونية كما إن العمل من أجل تطوير التعاون بين الدول ،وتطبي

الموجهة للمملكة المتحدة على مستوى الدولة. الممارسات الجيدة في مجال أمن المعلوماتية ،سيصب

أيضا في مصلحة أمننا الجماعي.

الهدف

6-1-5ستتخذ الحكومة إجراءات لضمان أن تتوفر

6-0-5بتبنيها أسلوب الدفاع اإللكتروني الفاعل ،فإن

لألفراد والشركات ومؤسسات ومنظمات القطاعين العام

الحكومة تهدف إلى: والخاص المعلومات المناسبة للدفاع عن نفسها .ويوفر

جعل المملكة المتحدة هدفا صعبا جدا بالنسبة المركز الوطني ألمن المعلوماتية مصدرا موحدا لتقديم

لألطراف التي ترعاها دول ومجرمي اإلنترنت، المشورة في الحكومة حول االستخبارات بشأن التهديدات

وذلك عن طري زيادة قدرة شبكات المملكة على وحماية المعلومات ،بحيث يمكننا تقديم إرشادات حسب

الصمود في حال وقوع اعتداء؛ الحاجة من أجل الدفاع اإللكتروني ،وأن نرد بسرعة

وفاعلية على الحوادث الكبرى في الفضاء اإللكتروني.

هزيمة الغالبية العظمى من أنشطة البرامج الضارة

وستعمل الحكومة مع قطاع المعلوماتية والشركاء الدوليين

واسعة النطا ومنخفضة التعقيد ضد شبكات

المملكة المتحدة ،وذلك عن طري حجب اتصاالت من أجل تحديد ماهية أمن المعلوماتية الجيد للقطاعين العام

البرامج الضارة بين القراصنة وضحاياهم؛ والخاص ،وألنظمتنا وخدماتنا األكثر أهمية ،ولالقتصاد

ككل .وسوف نحرص على تصميم كافة األنظمة الحكومية

تطوير وزيادة مجال ومستوى قدرات الحكومة والحيوية بحيث تكون آمنة افتراضيا ( secure by

على عرقلة التهديدات اإللكترونية الخطيرة التي .)defaultوستتعاون األجهزة األمنية بشكل وثي مع

ترعاها دول ،والتهديدات اإلجرامية اإللكترونية؛

قطاع المعلوماتية والمركز الوطني ألمن المعلوماتية من

حماية خدمة اإلنترنت وحركة االتصاالت الالسلكية أجل توفير معلومات استخباراتية حيوية عن التهديدات

من االختطاف من جانب أطراف خبيثة؛ اإلجرامية التي يستطيع قطاع المعلوماتية من خاللها أن

يدافع عن نفسه بشكل أفضل ،وأن يطور المشورة ومعايير

تقوية البنية التحتية الحيوية للمملكة المتحدة

الحماية األمنية.

والخدمات المقدمة للمواطنين ضد التهديدات

اإللكترونية؛ 0-5الدفاع اإللكتروني الفاعل

تعطيل منهج عمل المهاجمين بكافة أشكالهم ،لثنيهم 0-0-5الدفاع اإللكتروني الفاعل هو مبدأ تطبي

عن عزمهم ولخفض الضرر الذي يمكن أن تسببه

اإلجراءات األمنية لتقوية شبكة أو نظام لجعلهما أكثر

هجماتهم.

صمودا في مواجهة الهجمات .في السيا التجاري ،عادة

االستراتيجية الوطنية ألمن المعلوماتية 22 - 6102

الضارة ( .)malwareوهذا ما يعرف بحجب أو مقاربتنا

فلترة "نظام اسم النطا " (Domain Name

)System؛ 3-0-5في سعيها لتحقي تلك األهداف ،فإن الحكومة:

منع أنشطة التصيّد بالرسائل اإللكترونية التي تعتمد ستعمل مع قطاع المعلوماتية ،وخاصة مقدمي

على انتحال الهوية في النطا (حيث تبدو الرسالة خدمات االتصاالت ،من أجل جعل الهجوم على

وكأنها مرسلة من طرف معين ،مثل البنك أو إدارة خدمات اإلنترنت ومستخدميها في المملكة المتحدة

حكومية ،ولكنها في حقيقة األمر خدعة) ،وسيتم أصعب بكثير ،ومن أجل ضمان تقليل كبير في

المنع باستخدام نظام التحق من الرسائل احتمال أن يكون للهجمات تأثير مستدام على

اإللكترونية على شبكات الحكومة كإجراء ثابت، المملكة .سوف يشمل ذلك التصدي للتصيّد

وتشجيع قطاع المعلوماتية أن يفعل الشيء ذاته؛ بالرسائل اإللكترونية ،وحجب النطاقات اإللكترونية

وعناوين بروتوكوالت اإلنترنت ) (IPالضارة،

ترويج أفضل الممارسات األمنية عن طري باإلضافة إلى خطوات أخرى من أجل عرقلة

مؤسسات متعددة األطراف إلدارة اإلنترنت ،مثل هجمات البرامج الضارة .كما سيشمل أيضا

مؤسسة اإلنترنت لألسماء واألرقام المخصصة إجراءات لحماية االتصاالت الالسلكية والبنية

)( (ICANNالتي تنس نظام اسم النطا ) ،وفري التحتية لنظام توجيه اإلنترنت (.)routing

مهام هندسة اإلنترنت ( ،)IETFوالسجل األوروبي

اإلقليمي لإلنترنت ) ،(RIPEوكذلك عن طري وستزيد من نطا وتطوير قدرات القيادة المركزية

التعاون مع المعنيين في منتدى األمم المتحدة إلدارة الحكومية لالتصاالت ،ووزارة الدفاع ،والوكالة

اإلنترنت )(IGF؛ الوطنية لمكافحة الجريمة من أجل تعطيل التهديدات

اإللكترونية األشد خطورة ضد المملكة المتحدة ،بما

العمل مع قنوات تنفيذ القانون من أجل حماية في ذلك الحمالت التي يشنها مجرمو إنترنت

مواطني المملكة المتحدة من االستهداف بالهجمات محنكون وأطراف أجنبية معادية.

اإللكترونية من خالل بنية تحتية خارجية غير

محمية؛ وستحمي أنظمة الحكومة وشبكاتها بشكل أفضل،

وتساعد قطاع المعلوماتية في تقوية أمن سلسلة

العمل من أجل تنفيذ ضوابط لحماية نظام توجيه موردي البنية التحتية الوطنية الحيوية ،وتجعل بيئة

خطوط اإلنترنت للدوائر الحكومية ،وذلك لضمان البرامج أكثر أمنا بالمملكة المتحدة ،وستوفر حماية

عدم إمكانية إعادة توجيهها بطريقة غير مشروعة آلية للخدمات التي تقدمها الحكومة للمواطنين عبر

من جانب أطراف خبيثة؛ اإلنترنت.

االستثمار في برامج وزارة الدفاع ،والوكالة 4-0-5حيثما أمكن ،سيتم تنفيذ هذه المبادرات إما ضمن

الوطنية لمكافحة الجريمة ،والقيادة المركزية أو من خالل شراكات مع قطاع المعلوماتية .وبالنسبة

الحكومية لالتصاالت ،بحيث تعزز تلك البرامج للكثيرين ،سوف يتولى قطاع المعلوماتية التصميم وقيادة

قدرات هذه المؤسسات لالستجابة للعمليات التنفيذ ،بينما المساهمة الحيوية من جانب الحكومة تتمثل

اإللكترونية اإلجرامية الخطيرة التي ترعاها دول بالدعم من الخبراء وتقديم والمشورة والقيادة الفكرية.

وتستهدف شبكات المملكة المتحدة ،وعرقلتها.

5-0-5كما ستتخذ الحكومة تدابير محددة لتنفيذ تلك

ومع تطور التهديدات ،سوف نطور تلك القدرات الفنية

اإلجراءات ،والتي سوف تشمل ما يلي:

على التدخل لكي نضمن أن مواطني المملكة المتحدة

وشركاءنا محميين افتراضيا من غالبية الهجمات العمل مع مقدمي خدمات االتصاالت لحجب

اإللكترونية الكبيرة التي ُتستخدم فيها برامج متوفرة اعتداءات البرامج الضارة .وسنفعل ذلك عن طري

تجاريا. تقييد الوصول إلى نطاقات ) (domainsمعينة أو

مواقع إلكترونية تعرف بأنها مصدر للبرامج

االستراتيجية الوطنية ألمن المعلوماتية 23 - 6102

________________________________ قياس النجاح

"األمور المتصلة باإلنترنت تتضاعف بسرعة ،وقد رأينا 2-0-5سوف تقيس الحكومة مدى نجاحها في إنشاء

الكثير من االعتداءات التجريبية والحقيقية في عام ،6105 دفاع إلكتروني فعال عن طري تقييم التقدم الذي تم

والتي أدت إلى كشف نقاط ضعف في السيارات واألجهزة إحرازه نحو تحقي النتائج التالية:

الطبية والكثير غيرها .ينبغي على المُص ّنعين إعطاء

األولوية لألمن من أجل تقليل خطر العواقب الشخصية جعل المملكة المتحدة هدفا صعبا لمحاوالت التصيّد

واالقتصادية واالجتماعية الخطيرة". بالرسائل اإللكترونية ألن لدينا دفاعات واسعة

النطا ضد استخدام النطاقات ) .(domainsولدينا

تقرير شركة سيمانتك ) 6102 (Symantecعن حماية أكثر فاعلية ضد التص ّيد ،كما إنه من

التهديدات ألمن اإلنترنت الصعب جدا استخدام أساليب أخرى لالتصاالت

مثل التصيد الصوتي ( )vishingوانتحال

________________________________ الشخصية بالرسائل النصية ()SMS spoofing

6-6-5إن الحكومة بمكانة تتيح لها أن تلعب دورا قياديا من أجل شن هجمات من نوع "الهندسة

االجتماعية"؛

في اكتشاف تلك التكنولوجيات الجديدة التي ستحمي

أنظمتنا بشكل أفضل ،وتساعد قطاع المعلوماتية في إدخال حجب الجزء األكبر من اتصاالت البرامج الضارة

المزيد من المزايا األمنية في سلسلة التوريد ،وأن تحمي والخدع التقنية المصاحبة للهجوم اإللكتروني

بيئة البرامج وتوفر أساليب حماية آلية للمواطنين الذين واالستغالل؛

يدخلون على خدمات الحكومة على اإلنترنت .وعلى

جعل انسياب االتصاالت الالسلكية واإلنترنت في

الحكومة أن تختبر وتطب تكنولوجيات جديدة تقدم حماية

المملكة المتحدة أقل تعرضا بكثير إلعادة التوجيه

آلية للمنتجات والخدمات الحكومية المقدمة عبر .وال بد من جانب األطراف الخبيثة،

من تقديم تكنولوجيات مشابهة للمواطنين والقطاع الخاص

حيثما أمكن ذلك. تحقي زيادة ملحوظة في قدرات القيادة المركزية

الحكومية لالتصاالت ،والقوات المسلحة ،والوكالة

الهدف الوطنية لمكافحة الجريمة للرد على التهديدات

اإلجرامية الخطيرة وتلك التي ترعاها دول.

3-6-5غالبية المنتجات والخدمات المتوفرة عبر

اإلنترنت والتي ستدخل الخدمة ستصبح "آمنة افتراضيا" بناء إنترنت أكثر أمنا 6-5

بحلول .6160وسيتم تمكين المستهلكين الختيار المنتجات

0-6-5تغيير التكنولوجيا يوفر لنا الفرصة ألن نقلل

والخدمات التي يكون األمن مدمج في تصميمها بحيث

بشكل كبير قدرة أعدائنا على شن هجمات إلكترونية على

تكون "آمنة افتراضيا" .وبإمكان األفراد تعطيل هذه

المملكة المتحدة ،وذلك عن طري ضمان أن تكون أجهزة

الخاصية إن أرادوا ذلك ،إال أن المستهلكين الذين يرغبون

وخدمات اإلنترنت التي ستطرح مستقبال "آمنة افتراضيا".

بالتعامل من خالل الفضاء اإللكتروني بأكثر الطر أمنا

وذلك يعني ضمان الجهة المُص ّنعة تفعيل الضوابط األمنية

سيكونون محميين تلقائيا.

الداخلة في تصميم االجهزة والبرامج التي نستخدمها بحيث

مقاربتنا تكون آمنة افتراضيا كي يحصل المستخدمون على أقصى

درجة من األمان المتاح لهم ما لم يختاروا طوعا عدم

4-6-5سوف نتبع اإلجراءات التالية: تفعيلها .والتحدي الماثل هو إحداث تغيير تحويلي بطريقة

ستكون الحكومة قدوة بأن تشغل خدمات آمنة على تدعم المستخدم النهائي وتقدم منتجات أو خدمات متوفرة

اإلنترنت ال ُت ِّ

عول على كون اإلنترنت نفسها آمنة؛ تجاريا وآمنة بنفس الوقت -وكل ذلك ضمن سيا الحفاظ

على الطبيعة الحرة والمنفتحة لإلنترنت.

ستبحث الحكومة في خيارات التعاون مع قطاع

المعلوماتية لتطوير طر متطورة لجعل األجهزة

والبرامج "آمنة افتراضيا"؛

االستراتيجية الوطنية ألمن المعلوماتية 24 - 6102

2-6-5كما ستبحث الحكومة في كيفية تشجيع السو سنتبنى تكنولوجيات أمن معلوماتية جديدة ومعقدة

عن طري إعطاء تصنيف أمني للمنتجات الجديدة ،بحيث في الحكومة ،مع تشجيع الحكومات المفوضة على

تتوفر للمستهلكين معلومات واضحة عن المنتجات أن تحذو حذونا ،من أجل تقليل المخاطر التي قد

والخدمات التي تقدم لهم أقصى درجات األمن .وستبحث تظهر في تبني تلك التكنولوجيات الجديدة .إن ذلك

الحكومة في كيفية ربط تصنيفات تلك المنتجات بالجهات سيكون مثاال حيا وسيوضح الفوائد األمنية

التنظيمية ،القائمة والجديدة ،وعن سبل تحذير المستهلكين للتكنولوجيات والمقاربات الجديدة .كما أنه سيضع

مسألة األمن في قلب جهود تطوير منتجات جديدة،

عندما يكونون مقبلين على اتخاذ خطوة ما على اإلنترنت

ويزيل أية فرص لالستغالل اإلجرامي ،وبالتالي

من شأنها أن تعرض أمنهم للخطر.

يحمي المستخدم النهائي.

قياس النجاح 5-6-5ولكي ننجز ذلك ،فإننا سوف:

7-6-5سوف تقيس الحكومة مدى نجاحها في بناء خدمة نستمر في تشجيع موردي األجهزة والبرامج على

إنترنت آمنة عن طري تقييم ما تم إحرازه من تقدم نحو أن يبيعوا منتجات تكون اإلعدادات األمنية فيها

تحقي الغايات التالية: مُفعّلة بحيث تكون آمنة افتراضيا ،األمر الذي يعني

أن المنتج لن يصبح غير آمن إال إذا تعمد المستخدم

أن تكون غالبية المنتجات والخدمات المتوفرة في أن يوقف عمل تلك اإلعدادات .بعض البائعين

المملكة المتحدة عام 6160تساهم في جعلها أكثر يفعلون ذلك بالفعل ،ولكن آخرين لم يتخذوا بعد هذه

أمنا ألن اإلعدادات األمنية لهذه المنتجات محددة الخطوات الضرورية؛

بحيث تكون "أمنة افتراضيا" ،أو أن مستلزمات

األمن مدمجة أصال في تصميمها؛ نواصل تطوير خدمة تقييم سمعة بروتوكوالت

اإلنترنت ) (IPلكي نحمي الخدمات الرقمية

يث المواطنون البريطانيون بكافة الخدمات التي الحكومية (سوف يسمح ذلك لخدمات اإلنترنت

تقدمها الحكومة على المستوى الوطني والمحلي بالحصول على معلومات حول عناوين

وعلى مستوى الحكومات المفوضة ألنها ُتقدّم بروتوكوالت اإلنترنت المتصلة بها ،ما يساعد

بأعلى درجة ممكنة من األمن ،ومستويات االحتيال الخدمة على أن تتخذ قرارات بشأن إدارة المخاطر

الذي يستهدفها تقع ضمن المعايير المقبولة للخطر. تستند إلى المعلومات وبالوقت المناسب)؛

حماية الحكومة 3-5 نسعى إلدخال منتجات على شبكات الحكومة من

0-3-5إن لدى حكومة المملكة المتحدة والحكومات شأنها أن توفر الضمان بأن البرامج تعمل بالشكل

السليم ،وأنها ال تتعرض لتدخالت خبيثة؛

المفوضة والقطاع العام عموما كميات ضخمة من البيانات

الحساسة .وهذه الجهات تقدم خدمات أساسية للجمهور نحرص على التوسع لما وراء نطا موقع

و ُتش ِّغل شبكات في غاية األهمية لألمن القومي ولقدرة GOV.UKوصوال إلى إجراءات خدمات رقمية

البالد على الصمود أمام الخطر اإللكتروني .وأنظمة أخرى تحذر المستخدمين الذين يستعملون مواقع

الحكومة هي األساس الذي يرتكز عليه أداء المجتمع. تصفح قديمة؛

وتحديث خدمات القطاع العام سوف يبقى حجر األساس نستثمر في تكنولوجيات مثل شراح األمان ()TPM

في االستراتيجية الرقمية للمملكة المتحدة -فالطموح وفي المقاييس الناشئة في قطاع المعلوماتية مثل

الرقمي للحكومة هو أن تصبح المملكة المتحدة البلد التحق من هوية المستخدم سريعا على اإلنترنت

الرقمي الرائد في العالم .وللحفاظ على ثقة المواطنين ( )FIDOالتي ال تعتمد على كلمات المرور من

بخدمات وأنظمة القطاع العام على اإلنترنت ،ال بد أجل التحق من هوية المستخدم ،ولكنها تستخدم

للبيانات التي في عهدة الحكومة أن تكون محمية ،كما الجهاز وأدوات أخرى في حوزة المستخدم من أجل

يجب على كافة فروع الحكومة تطبي مستويات مناسبة هذا الغرض .وسوف تختبر الحكومة آليات مبتكرة

من أمن المعلوماتية للتصدي لمحاوالت متواصلة من للتحق من الهوية لكي ُتظهر ما يمكن لتلك اآلليات

جانب األطراف المعادية للدخول على شبكات وبيانات أن تقدمه ،سواء من ناحية األمن وكذلك من ناحية

الحكومة والقطاع العام. إجمالي تجربة المستخدم على اإلنترنت.

االستراتيجية الوطنية ألمن المعلوماتية 25 - 6102

المحلية للمشاركة في هذه التدريبات ،وف ما يكون مالئما. الهدف

ومن خالل إجراء المسح اآللي ،سنضمن أن لدينا دراية

أفضل بوضع أمن شبكة اإلنترنت الحكومية. 6-3-5نرغب في تحقي كل النتائج التالية:

2-3-5أمن المعلوماتية ليس مرتبطا بالتكنولوجيا فقط. أن يستخدم المواطنون خدمات اإلنترنت الحكومية

فتقريبا كافة الهجمات اإللكترونية الناجحة كان فيها عنصر بثقة :أي أن يكونوا مطمئنين بأن بياناتهم الحساسة

بشري مساعد .لذلك سنستمر في االستثمار باألفراد في مأمن ،وبالمقابل أن يتفهموا مسؤوليتهم بشأن

تقديم بياناتهم الحساسة للحكومة على اإلنترنت

لنضمن أن كل من يعمل في الحكومة لديه وعي كافٍ

بطريقة آمنة.

بالمخاطر اإللكترونية .وسنطور خبرات إلكترونية محددة

في المجاالت التي تكون درجة المخاطر فيها مرتفعة، أن تضع الحكومة المعايير األكثر مالءمة للحفاظ

وسنتأكد من أننا نطب اإلجراءات المناسبة إلدارة هذه على أمن المعلوماتية ،وأن تلتزم بها لضمان أن

المخاطر بشكل فعال. كافة فروع الحكومة تتفهم واجباتها وتفي بها من

أجل حماية شبكاتها وبياناتها وخدماتها.

7-3-5سيطور المركز الوطني ألمن المعلوماتية

إرشادات رائدة عالميا بشأن أمن المعلوماتية تواكب أن تكون المؤسسات الحكومية الحيوية ،بما فيها

األعلى سرية ،محمية من الهجمات اإللكترونية.

التهديدات و َتطور التقنيات الجديدة .وسنتخذ الخطوات

الالزمة لضمان أن تتوفر لمؤسسات الحكومة بسهولة مقاربتنا

معلومات عن التهديدات لتستند إليها في فهمها للمخاطر

اإللكترونية الخاصة بها وتتخذ اإلجراءات الصحيحة. 3-3-5سوف تستمر الحكومة البريطانية في نقل المزيد

من خدماتها إلى اإلنترنت بحيث يمكن للمملكة المتحدة أن

8-3-5سنواصل تحسين شبكاتنا األكثر سرية لحماية تصبح حقا "رقمية افتراضيا" .وسوف يعمل كل من

اتصاالت الحكومة األكثر حساسية. "الخدمة الرقمية الحكومية" ( )GDSوإدارة "الخدمة

9-3-5تمثل أنظمة الصحة والرعاية تحديات فريدة في التجارية الحكومية" ( )CCSوالمركز الوطني ألمن

مجال أمن المعلوماتية .إذ يعمل في هذا القطاع نحو 0.2 المعلوماتية لضمان أن تكون كافة الخدمات الرقمية الجديدة

مليون شخص في أكثر من 41,111مؤسسة ،ولدى كل التي تؤسسها أو تشتريها الحكومة هي أيضا "آمنة

منها قدرات وموارد متباينة جدا حول أمن المعلومات .وقد افتراضيا".

وضعت مؤسسة حماية البيانات الوطنية لشؤون الصحة 4-3-5الشبكات الحكومية شديدة التعقيد ،وهي في كثير

والرعاية معايير جديدة لحماية بيانات أنظمة الصحة من الحاالت ال تزال تستخدم أنظمة قديمة ،باإلضافة إلى

والرعاية االجتماعية في إنجلترا ،إلى جانب نموذج يتطلب بعض البرامج المتوفرة تجاريا ولكنها لم تعد مدعومة

من المرضى أن يعلنوا إن كانوا يوافقون على التصريح بخدمة البائعين .لذلك سنعمل لضمان أنه لن تكون هناك

ببياناتهم أم ال .وستعمل الحكومة مع مؤسسات الصحة أية مخاطر خارج السيطرة من األنظمة القديمة ومن

والرعاية االجتماعية لتطبي تلك المعايير. البرامج غير المدعومة.

________________________________ 5-3-5سوف نحسن قدرة الحكومة والقطاع العام عموما

"بريطانيا رائدة عالميا في مجال أمن المعلوماتية .ولكن على الصمود في وجه الهجمات اإللكترونية .ذلك يعني

مع تزايد التهديدات ،فإن مركز عمليات أمن المعلوماتية ضمان معرفة دقيقة وتستند إلى أحدث المعلومات عن كافة

هذا سيكفل أن تستمر قواتنا المسلحة في العمل بأمان .وإن األنظمة والبيانات ،وعن الذين لديهم صالحية الدخول

ميزانيتنا الدفاعية المتزايدة تعني أن بإمكاننا أن نكون إليها .إن احتمال وقوع حادث إلكتروني واآلثار المترتبة

متقدمين على أعدائنا في الفضاء اإللكتروني ،فيما نحن عليه يمكن تقليلها ألقصى درجة عن طري تطبي أفضل

ماضين باالستثمار في القدرات التقليدية". الممارسات ،وف ما أشار إليه المركز الوطني ألمن

المعلوماتية .وسوف تضمن الحكومة أيضا أنها ستكون

مايكل فالون ،عضو البرلمان ووزير الدفاع ،إبريل قادرة على الرد بفعالية على أية حوادث إلكترونية من

.6102 خالل برنامج للتدريب على الحوادث واالختبار الدوري

لشبكات الحكومة .وسندعو الحكومات المفوضة والسلطات

االستراتيجية الوطنية ألمن المعلوماتية 26 - 6102

________________________________

أن يلتزم كافة الموردين للحكومة بمعايير أمن 01-3-5أمن المعلوماتية بالغ األهمية لدفاعنا .إذ تعتمد

المعلوماتية السليمة. قواتنا المسلحة على أنظمة المعلومات واالتصاالت ،سواء

داخل المملكة أم في عملياتها بمختلف أرجاء العالم .لذلك

4-5حماية بنيتنا التحتية الحيوية وغيرها من

فإن البنية التحتية لوزارة الدفاع ،وكذلك العاملين فيها،

القطاعات ذات األولوية أهداف بارزة .كما ُتس َتهدف أنظمة الدفاع بشكل دوري من

السياق جانب مجرمي اإلنترنت ،وأجهزة االستخبارات األجنبية،

وأطراف أخرى خبيثة ،إذ يسعى جميعهم الستغالل

0-4-5إن أمن المعلوماتية لبعض المؤسسات األمنية في العاملين ،وتعطيل سير العمل والعمليات ،وإفساد

المملكة المتحدة له أهمية خاصة ،ذلك ألن أي هجوم المعلومات وسرقتها .وعليه ،سوف نرفع درجة الوعي

إلكتروني ناجح عليها سيكون له أشد العواقب على األمن بالتهديدات اإللكترونية ،وقدرات كشفها وآليات الرد عليها،

القومي للبالد .ويمكن لتلك العواقب أن ُتؤثر على حياة وذلك بتطوير "مركز عمليات أمن المعلوماتية" الذي

المواطنين البريطانيين ،أو على استقرار ومتانة اقتصاد يستخدم قدرات دفاعية إلكترونية متطورة لحماية الفضاء

البالد ،أو على مكانة المملكة المتحدة وسمعتها دوليا .وهذه اإللكتروني لوزارة الدفاع وللتعامل مع التهديدات.

المجموعة من المؤسسات والشركات الهامة في القطاعين وسيعمل هذا المركز بشكل وثي مع المركز الوطني ألمن

العام والخاص تشمل البنية التحتية الحيوية التي توفر المعلوماتية لمواجهة التحديات بالنسبة لألمن اإللكتروني

الخدمات األساسية للبالد ككل .لذا ،فإن ضمان بقاء تلك لوزارة الدفاع ،وللمساهمة في حماية أمن المعلوماتية

البنية التحتية محمية وصامدة في وجه االعتداءات الوطني بصورة أعم.

اإللكترونية سيكون من أولويات الحكومة .وهذه المجموعة

الهامة تضم أيضا شركات ومؤسسات أخرى ،أوسع من قياس النجاح

البنية التحتية الحيوية ،تتطلب مستوى أعلى من الدعم، 00-3-5سوف تقيس الحكومة مدى نجاحها في حماية

ومن ضمنها: شبكاتها وأنظمتها وبياناتها عن طري تقييم التقدم الحاصل

أكثر الشركات نجاحا في المملكة المتحدة والتي نحو تحقي كل من الغايات التالية:

تعتبر جواهر التاج االقتصادي ،وكذلك الشركات

أن يكون لدى الحكومة فهم متعم لمستوى

التي بيدها َّقوتنا االقتصادية مستقبال من حيث قيمة

المخاطر على أمن المعلوماتية في كافة إدارات

أبحاثها وممتلكاتها الفكرية؛

الحكومة والقطاع العام بصورة أشمل؛

المؤسسات التي تختزن البيانات -وال يقتصر ذلك

أن تعمل كل إدارة من إدارات الحكومة

على المؤسسات التي بحوزتها كميات ضخمة من

والمؤسسات األخرى على حماية نفسها بما يوازي

البيانات الشخصية ،بل تشمل أيضا تلك التي تحتفظ

مستوى المخاطر لديها وفقا لمعيار الحد األدنى

ببيانات عن مواطنين معرضين للخطر هنا وفي

المتف عليه في الحكومة؛

الخارج ،كالمنظمات الخيرية؛

أن تكون إدارات الحكومة والقطاع العام بصورة

األهداف األكثر عرضة للتهديد -كالمؤسسات

أشمل قادرة على الصمود في وجه االعتداءات،

اإلعالمية ،والتي قد يسبب االعتداء عليها ضررا

وأن تستطيع الرد بفاعلية على الحوادث اإللكترونية