Professional Documents

Culture Documents

Norme IT Sigurnosti

Uploaded by

refikrosicCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Norme IT Sigurnosti

Uploaded by

refikrosicCopyright:

Available Formats

Bogati, J.

NORME INFORMACIJSKE SIGURNOSTI ISO/IEC 27K

UDK 006.3/8

Struni rad

Javor Bogati, univ.spec.oec.

Ministarstvo obrane Republike Hrvatske, Odsjek za poslove obrane Virovitica

Virovitica, Matije Gupca 5

E-mail: javor.bogati@morh.hr

SAETAK - Svaka moderna organizacija ima razvijen informacijski sustav, a jedan od najvanijih ciljeva

organizacije je osiguranje kontinuiteta poslovanja. Za odravanje neometanosti poslovnog kontinuiteta

bitno je da resursi informacijskog sustava u svako vrijeme budu dostupni i cjeloviti, a da povjerljivost

podataka i informacija ne bude dovedena u pitanje. Kako bi se to postiglo, potrebno je uvesti sustav

upravljanja sigurnou informacijskih sustava. Taj sustav uz nesmetanost obavljanja djelatnosti

organizacije pomae da se organizacija u svakom trenutku moe suoiti s najnovijim sigurnosnim

prijetnjama i na vrijeme reagirati na eventualne sigurnosne incidente, te kao takva postaje prepoznata kao

pouzdan i moderan poslovni partner.

Na osnovu praktinih iskustava u Velikoj Britaniji 1993. godine poelo se s razvojem normi informacijske

sigurnosti. Razvijem IT poslovanja, tijekom vremena broj poveavao se i broj normi kao i podruja koje one

pokrivaju. Dvije meunarodne norme informacijske sigurnosti usvojene su od strane Hrvatskog zavoda za

norme, a to su: HRN ISO/IEC 27001 i HRN ISO/IEC 17799.

Kljune rijei: sigurnost informacijskih sustava, upravljanje sigurnou, ISO/IEC 27001.

SUMMARY - Every modern organization has a developed information system. In order to achieve one of its

most important goals, that is the continuity of business, the organization (firm, company) must make sure

that the resources of its information system are constantly at hand and complete without compromising

data confidentiality. In order to achieve that an information security system has to be installed. That

system provides that the business is conducted without interruption and that the organization (firm,

company) is ready to face and react to the latest security threats. That in turn makes that firm a reliable

and modern business partner.

Following a practical experience in the UK the development of information security standards has begun in

1993. With the spread of IT businesses, the number of security standards and the fields they cover has

gradually expanded. Two international standards of information security have been adopted by the

Croatian standards institute: HRN ISO/IEC 27001 i HRN ISO/IEC 17799.

Key words: information system security, security management, ISO/IEC 27001.

1. UVOD

esto se informacijska sigurnost iskljuivo

povezuje s klasificiranim podacima i dokumentima.

Takvo povezivanje je netono u dananje vrijeme

kada se informacijska sigurnost bavi informacijskim

prostorom u cjelini te uvijek postavlja u kontekst

sva tri kljuna sigurnosna svojstva podataka i

dokumenata:

povjerljivost,

cjelovitost

i

raspoloivost. Tajnost je pri tome samo jedna

potkategorija svojstva povjerljivosti. Svojstvo

povjerljivosti danas se promatra u irokom opsegu

pojavnosti, od raznih vrsta i stupnjeva tajnosti do

privatnosti u smislu fizikih osoba ili pravnih osoba

to ukljuuje slubene ili interne podatke i

neklasificirane podatke. Cjelovitost podataka i

njihova raspoloivost predvienim korisnicima

112

vrijedi za sve podatke pa i za one javno objavljene

jer i takvi podaci moraju imati vlasnika ili onoga tko

vodi brigu o tim podacima u ime vlasnika.

Zakon o informacijskoj sigurnosti (NN

79/07) propisuje obvezu provoenja informacijske

sigurnosti za sva tijela dravne uprave, jedinice

lokalne i podrune samouprave, pravne osobe s

javnim ovlastima ali i za pravne i fizike osobe koje

ostvaruju pristup klasificiranim i neklasificiranim

podacima. Zakon o zatiti osobnih podataka (NN

103/03) propisuje tu obvezu za sve organizacije u

Republici Hrvatskoj koje prikupljaju osobne

podatke. Nadalje, Uredba o mjerama informacijske

sigurnosti (NN 46/08) propisuje da se za zatitu

neklasificiranih podataka i podataka stupnja tajnosti

"ogranieno" meu ostalima, za tijela dravne

uprave koja u svom djelokrugu koriste klasificirane i

Praktini menadment, Vol. II, br. 3, str. 112-117

Norme informacijske sigurnosti ISO/IEC 27K

neklasificirane podatke, utvruje i primjenjuje

odgovarajui skup mjera informacijske sigurnosti

sukladno normama za upravljanje informacijskom

sigurnou, HRN ISO/IEC 27001 i HRN ISO/IEC 17799.

2. NORME SIGURNOSTI INFORMACIJSKIH SUSTAVA

Kako bi se organizacijama javnog i

privatnog poslovnog sektora pomoglo pri

uvoenju sustava informacijske sigurnosti u svrhu

prevencije od zlouporabe, gubitka ili oteenja

podataka i informacija, u Velikoj Britaniji

razvijen je standard BS 7799 pod nazivom

"Industry Code of Practice". Iz standarda BS 7799

proizale su ISO/IEC 17799, odnosno ISO/IEC

27002 te ISO/IEC 27001 kao meunarodne norme.

Razlog usvajanja standarda BS 7799 kao

meunarodne norme je taj to osigurava

fleksibilnost, definira upravljaki okvir, a ne

zadire u konkretnu tehniku implementaciju to

je ini primjenjivom u organizacijama razliitih

tehnikih sustava bez obzira na njihovu veliinu.

Ovo nisu tehnike norme, nego norme

upravljanja, a sadre strukturirani set smjernica i

specifikacija za pomo organizacijama u razvoju

sustava upravljanja informacijskom sigurnou

(ISMS Information Security Management

System). ISMS predstavlja sistemski pristup u

upravljanju sigurnou informacija prisutnih u

organizaciji, a ukljuuje procese, djelatnike, IT

sustav i politiku.

ISO (engl. International Organization for

Standardization) i IEC (engl.

International

Electrotechnical Commission) zajedno ine sustav za

meunarodnu

standardizaciju. Organizacija ISO

objavila je vei broj normi vezanih uz zatitu i

sigurnost informacijskog sustava:

ISO 27000 Pregled normi iz ISO 27k serije;

ISO 27001 (2006) Sustav upravljanja

informatikom sigurnou (ISMS);

ISO 27002 (2007) Kodeks postupaka za

upravljanje sustava

informacijske sigurnosti;

ISO 27003 Vodi za uvoenje sustava

informacijske sigurnosti;

ISO 27004 Mjerenje i metrika efikasnosti

sustava informacijske sigurnosti;

ISO 27005 (2006) Upravljanje rizicima

informacijske sigurnosti;

ISO 27006 (2007) Zahtjevi za postupkom analize

i certificiranja standarda;

ISO 27011 Upute za uspostavu sustava

informacijske sigurnosti u

telekomunikacijskom sektoru.

Praktini menadment, Vol. II, br. 3, str. 112-117

Slika 1: Norme informacijske sigurnosti

U pripremi je jo normi koje reguliraju pitanja

sustava informacijske sigurnosti:

ISO 27007 Upute za analizu sustava

informacijske sigurnosti;

ISO 27008 Upute za upravljanje informacijskom

sigurnou revizije (s naglaskom

na sigurnosne kontrole);

ISO 27013 Upute o integriranoj primjeni ISO /

IEC 20000-1 i ISO / IEC 27001;

ISO 27014 Okvir za upravljanja sigurnou

informacija;

ISO 27015 Upravljanje sigurnou informacija upute za sektor financija i

osiguranja;

ISO 27031 Specifikacije za informacijskokomunikacijski kontinuitet ;

ISO 27032 Upute za internetsku sigurnost;

ISO 27033 Upute za mrenu sigurnost;

ISO 27034 Upute za sigurnost aplikacija;

ISO 27799 Sigurnosni sustav u zdravstvu.

2.1. ISO/IEC 27001; ISO/IEC 27002

Od navedenih normi za upravljanje

sigurnou informacijskih sustava najveu vanost

imaju ISO/IEC 27002 i ISO/IEC 27001. Primjena ovih

normi osigurava usklaenost aktivnosti unutar

organizacije s vaeom zakonskom regulativom, kao

i poveanje pouzdanosti sustava u sluaju katastrofe

te pridonosi poveanju svijesti o nunosti obuke i

osvjeivanja djelatnika vezanim uz informacijsku

sigurnost.

Uz norme ISO 27001 (BS 7799-2) i ISO

27002 (ISO 17799) koja detaljnije opisuje na koji

nain provesti pojedine mjere zatite iz ISO 27001,

kasnije su nastale i norma BS 7799-3 koja detaljno

propisuje proces procjene rizika te norme BS 259991/BS 25999-2 koje detaljno opisuju upravljanje

kontinuitetom poslovanja.

Norma ISO/IEC 27001 usvojena je kao

hrvatska norma HRN ISO/IEC 27001:2006 pod

nazivom

"Sustavi

upravljanja

informacijskom

sigurnou Zahtjevi", a norma ISO/IEC 27002

usvojena je kao hrvatska norma HRN ISO/IEC

113

Bogati, J.

17799:2006 pod nazivom "Kodeks postupaka za

upravljanje informacijskom sigurnou".

2.1.1. ISO/IEC 27002; ISO/IEC 17799

Norma ISO/IEC 17799 preuzeta je iz prvog

dijela BS 7799 standarda "Code of Practice for

Information Security Management". Od 1. srpnja

2007. godine ime norme je promijenjeno u ISO/IEC

27002 i predstavlja meunarodnu osnovu za

razumijevanje

i

upravljanje

informacijskom

sigurnou, a sastoji se od 11 domena koje opisuju

sigurnosne kontrole.

Navedene domene sastoje se od 39

kontrolnih ciljeva i ukupno 133 kontrola koje

pomau u identifikaciji, upravljanju i smanjenju

cijelog niza prijetnji kojima su informacije

svakodnevno izloene.

2.1.2. ISO/IEC 27001

Drugi dio norme BS 7799-2 "Specification

for Information Security Management systems",

meunarodne oznake ISO/IEC 27001 opisuje sustav

upravljanja informatikom sigurnou i daje

specifikacije za primjenu prvog dijela norme i

izgradnje ISMS-a, a sastoji se od etiri osnovna

poglavlja:

sustavi

za

upravljanje

informacijskom

sigurnou (engl. ISMS Information Security

Management System);

odgovornost uprave (engl. Management

Responsibility);

ispitivanje

sustava

upravljanja

(engl.

Management Review);

poboljanje

sustava

za

upravljanje

informacijskom

sigurnou

(engl.

ISMS

Improvement).

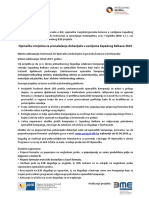

PLAN: Uspostava sustava za upravljanje

informacijskom sigurnou;

DO: Upravljanje sustavom informacijske

sigurnosti;

CHECK: Nadzor i ispitivanje sustava

informacijske sigurnosti;

ACT: Poboljanje sustava informacijske

sigurnosti;

Slika 2: Shema PDCA ciklusa

Iz slike 1 vidljivo je da Plan-Do-CheckAct ciklus nikada ne zavrava, nego se njegove

aktivnosti cikliki ponavljanju kako bi se osigurala

aurnost upravljanja sigurnou informacijskog

sustava.

Uvoenje norme ISO 27001 koja se sastoji

od 11 podruja, 39 kontrolnih ciljeva i ukupno 133

kontrole koje pomau u identifikaciji, upravljanju i

smanjenju cijelog niza prijetnji kojima su

informacije

svakodnevno

izloene.

Pomae

organizaciji

kod

osiguranja

zatite

svoga

informacijskog sustava. Primjenom norme osigurava

se usklaenost aktivnosti unutar organizacije s

vaeom zakonskom regulativom, kao i poveanje

pouzdanosti sustava u sluaju katastrofe. Obuci i

osvjeivanju djelatnika posveena je velika

pozornost.

S motrita upravljanja ova etiri poglavlja

mogu se saeti u dva bloka i to:

114

sustav za upravljanje sigurnou koji obuhvaa

dokumentiranje,

pregled,

ispitivanje,

odgovornost uprava, korektivne i preventivne

mjere te stalno poboljanje sustava i

upravljanje informacijskom sigurnou koji je

ciklus uspostave, implementacije, rukovanja,

pregledavanja, ispitivanja i poboljanja sustava

za upravljanje informacijskom sigurnou

(ISMS), a koji je opisan modelom PDCA (engl.

Plan-Do-Check-Act).

Navedeni

model

predstavlja osnovu za pregled norme BS 7799-2.

Faze PDCA ciklusa su:

2.1.3. Koraci za implementaciju norme ISO/IEC

27001

Za implementaciju norme ISO/IEC 27001

potrebito je uspostaviti i dokumentirati podruje

upravljanja sigurnou organizacije. Pod tokom b)

lanka 3. poglavlja 3.2. navodi se da je potrebno

definirati opseg ISMS-a ije granice treba definirati

u skladu s karakteristikama organizacije, njene

lokacije, vrijednosti i tehnologijom.

Implementacija norme ISO/IEC 27001 provodi

se kroz 8 glavnih koraka koje je potrebno slijedno

provoditi.

Praktini menadment, Vol. II, br. 3, str. 112-117

Norme informacijske sigurnosti ISO/IEC 27K

1. Zapoinjanje projekta.

Za zapoinjanje projekta potrebno je osigurati

potporu vieg menadmenta i odabrati i obuiti

lanove inicijalnog projektnog tima. U ovom koraku

nuno je usvojiti sigurnosnu politiku.

2. Definiranje ISMS-a.

Za implementaciju norme ISO/IEC 27001

potrebito je uspostaviti i dokumentirati podruje

upravljanja sigurnou organizacije. Pod tokom b)

lanka 3. poglavlja 3.2. navodi se da je potrebno

definirati opseg ISMS-a ije granice treba definirati

u skladu s karakteristikama organizacije, njene

lokacije, vrijednosti i tehnologijom.

Inicijalni projektni tim mora definirati okvir

upravljanja informacijskom sigurnou kako bi se

fokusirao na kljune elemente. Sigurnosni opseg

moe pokriti pojedine odjele organizacije ili

cjelokupnu organizaciju. Kod utvrivanja ISMS-a

potrebno je jasno utvrditi:

Cilj i svrhu informacijskog sustava;

Opseg;

Granice i ogranienja;

Meusklopove;

Ovisnosti;

Izuzea i opravdanja;

Strateki kontekst;

Organizacijski kontekst.

3. Procjena rizika.

Potrebno je provesti poetnu procjenu

sukladnosti

statusa

sustava

za

upravljanje

informacijskom sigurnou u okviru kontrola, procesa

i procedura zahtijevanih normom ISO 27001.

Idui korak je utvrivanje imovine i njenog

vrednovanja, odnosno utvrivanje kritinih i

povjerljivih podataka.

Nakon toga potrebno je utvrditi i vrednovati

prateu i potpornu imovinu (kvantitativno i/ili

kvalitativno), a to je neopipljiva imovina kojom se

rukuje i komunicira, koja se obrauje, pohranjuje,

ispisuje, te procesuira i odlae kroz opipljiva

sredstva.

Na kraju se provodi utvrivanje i vrednovanje

prijetnji i ranjivosti, gdje je od velike vanosti

prepoznati slabosti svakog dijela imovine koji

podrava kritine informacije organizacije. Takve su

slabosti ranjive na prijetnje i zbog toga mogu imati

negativan uinak na podatke i informacije.

Openito, rizik kao pojam predstavlja

kombinaciju vjerojatnosti nekog dogaaja i

utjecaja, odnosno (negativne) posljedice tog

dogaaja u sluaju realizacije prijetnji koje

iskoritavaju neku od ranjivosti.

Praktini menadment, Vol. II, br. 3, str. 112-117

Kad se govori o informacijskoj sigurnosti,

rizik (R) za pojedini resurs procjenjuje se procjenom

njegove vrijednosti (engl. asset value AV),

ranjivosti tog resursa (engl. vulnerability V),

prijetnji koje mogu iskoristiti te ranjivosti (engl.

threat T), vjerojatnosti ostvarenja prijetnji (engl.

probability P) i posljedicama (engl. impact I)

koje se mogu dogoditi ukoliko se odreena prijetnja

ostvari. Dakle, matematiki rizik predstavlja

funkciju navedenih varijabli.

R = f (AV,V,T, P, I )

Takoer, da bi se rezultati procjene rizika

mogli smatrati valjanima, sam proces mora

zadovoljiti sljedee kriterije:

jednoznanost;

objektivnost;

pouzdanost i

repetabilnost. (egudovi,2008.,6)

4. Upravljanje rizikom.

Prilikom upravljanja rizikom treba izabrati

neku od sljedeih opcija:

smanjenje rizika;

prihvaanje rizika;

izbjegavanje rizika;

prijenos rizika.

Nakon odabira opcije potrebito je postaviti

ciljeve i implementirati kontrole te izraditi plan

upravljanja rizikom koji treba sadravati: zadatke i

odgovornosti, imena sudionika, prioritet uprave i

drugo. Plan upravljanja rizikom mora se provesti i

treba ga nazirati definiranim kontrolama.

5. Obuka i osvjeivanje.

Organizacija mora osigurati da su svi

lanovi kojima je dodijeljena odgovornost pri

uspostavi ISMS-a osposobljeni za obavljanje svojih

zadataka. Uzimajui tu injenicu u obzir

organizacija mora:

Utvrditi potrebne vjetine za rad na

informacijskoj sigurnosti;

Pruiti odgovarajuu obuku i, po potrebi,

zaposliti iskusno osoblje za ovaj zadatak;

Ocijeniti uinkovitost pruene obuke i

poduzetih aktivnosti;

uvati zapis o programu obuke za svakog

zaposlenika, ukljuujui i njihove vjetine,

iskustvo i kvalifikacije.

6. Priprema za reviziju.

Prije same revizije mora biti izraena Izjava

o primjenjivosti. Taj dokument prua opravdanja o

primjenjivosti ili neprimjenjivosti svake od ISO/IEC

27001 kontrola ISMS-a za koju se vri revizija.

Dokument takoer ukljuuje, gdje je primjenjivo, te

trenutni implementacijski status svake kontrole.

115

Bogati, J.

Ukratko, u tom su dokumentu objanjeni

ciljevi, odabrane kontrole i razlozi za njihov odabir,

kao i razlozi izuzimanja bilo koje od kontrola

propisanih normom ISO/IEC 27001.

7. Revizija.

Revizija se provodi kroz dva dijela, a to su

revizija dokumentacije i revizija implementacije.

8. Neprekidno osvjeivanje.

Nakon to je implementirano upravljanje

sigurnou informacijskim sustavom, vano je

redovito provjeravati i unaprjeivati upravljaki

okvir.

3. SVRHA PRIMJENE NORMI SIGURNOSTI

INFORMACIJSKIH SUSTAVA

Kao

rezultat

implementiranja

normi

informacijske sigurnosti dobiva se jasno definiran

okvir nadlenosti, odgovornosti i ovlasti unutar

informacijskog sustava. One su, kao rezultat

sigurnosnih zahtjeva,

prevedene u procedure

unutar sigurnosnih pravilnika i ostalih dokumenata.

Njihova primjena nuna je za kvalitetnu, odgovornu

i uspjenu provedbu sigurnosnih procedura. Njima

trebaju detaljno biti odreene odgovornost, zatita i

klasifikacija podataka, podruje sustava, uporaba

interneta i intraneta te suradnja s korisnicima izvan

sustava. Planom kontinuiteta poslovanja, koji je

takoer rezultat implementacije normi, definirana

su postupanja koja treba provoditi u sluajevima

postojanja sigurnosnih rizika. Implementacijom

normi procjenjuju se rizici koji ostaju nepokriveni

planiranim sigurnosnim mjerama te se analizira

mogunost njihovog ostvarenja i njihov utjecaj na

sustav, kao i aktivnosti u sluaju njihovog nastanka.

Planom se definira provedba procedura, odreuju se

osobe za njihovu provedbu, te se utvruju potrebna

tehnika sredstva za provedbu odreenog plana.

Svi korisnici sustava trebaju biti na

nesumnjiv nain identificirani. Stoga je potrebno

definirati plan upravljanja identitetima. On

obuhvaa definiciju svih procesa i aktivnosti u

kojima se korisnicima sustava dodjeljuju prava i

ovlasti pristupa resursima informacijskog sustava,

kao i osnove za njihovu dodjelu. Za svaki resurs

utvruju se uvjeti za dodjelu prava pristupa, ovlasti

i opseg prava, te se definira nain i slijed

postupaka za dodjelu prva pristupa. Izrauju se

precizne procedure koje se moraju potivati

prilikom provedbe, a koje su kljune za uspjenost

upravljanja sigurnou informacijskog sustava.

116

4. ZAKLJUAK

Uvoenje sigurnosti informacijskog sustava

prema zahtjevima normi iz

ISO 27K serije je

prilino sloen postupak koji je uglavnom definiran

kroz samu normu. Ono treba biti shvaeno kao

projekt kojega odlikuju sve ope karakteristike

projekta, ako to su ciljevi, rokovi i trokovi, ali i

neke posebnosti, poput uvjeta da odreeni sudionici

trebaju za odreene aktivnosti imati specijalizirano

i kvalitetno obrazovanje, te iznimno iskustvo kao i

primjerena znanja za specifina podrujima,

poglavito prilikom procjene rizika. Sve sa ciljem im

kvalitetnijeg

zadovoljavanja,

ouvanja

i

unapreenja tri osnovana naela sigurnosti

informacijskog sustava, a to su cjelovitost,

dostupnost i povjerljivost podataka. Uvoenje ISMSa izaziva trokove koji su ovisni o procjeni rizika.

to je procjena rigoroznija to su i trokovi uvoenja

vei. No, s druge strane, preblaga procjena

smanjuje trokove, ali je i sigurnost informacijskog

sustava manja.

Kvalitetno proveden proces procjene rizika

omoguuje rukovodnim strukturama sagledavanje

stvarnog stanja sigurnosti te im olakava donoenje

odluka

o

nainu

upravljanja

sigurnou

informacijskih sustava. Uz iskustvo znaajan je

imbenik kod procjene rizika i dostupna

dokumentacija o sustavu za koji se radi procjena

rizika, odnosno podaci koji govore o nastalim

incidentima unutar sustava.

Meu

najvanijim

ciljevima

svake

organizacije

je

osiguranje

neprekinutosti

poslovanja, koje u velikoj mjeri ovisi o zatiti

informacijskih i ostalih poslovnih resursa. S tim

ciljem, uvoenje sustava upravljanja sigurnou

informacijskog

sustava

predstavlja

provedbu

potrebnih mjera za postizanje zadovoljavajue

razine informacijske sigurnosti unutar organizacije.

Tako se omoguava nesmetanost obavljanja

djelatnosti organizacije, ali i organizacija postaje

prepoznata kao pouzdan i moderan poslovni partner,

koja se u svakom trenutku moe suoiti s najnovijim

sigurnosnim prijetnjama i na vrijeme reagirati na

eventualne sigurnosne incidente.

LITERATURA

1. Brumec, J.: Projektiranje i metodika razvoja

informacijskog sustava, Euro Data, Zagreb,

1996.

2. Bubi V., midl, I.: Risk Managment of Working

Capital

Requirements,

CECIIS

2008

Proceeedings, Faculty of Organization and

Informatics, Varadin, 2008.

Praktini menadment, Vol. II, br. 3, str. 112-117

Norme informacijske sigurnosti ISO/IEC 27K

3. ISO 27001 and ISO 27002* Plain English

Information Security Managment Definititions,

http://www.praxiom.com/iso-27001definitions.htm (28. 12. 2008.)

4. ISO/BS 17799: 2000

5. ISO/IEC17799:2005,http://www.cert.hr/docume

nts.php?lang=hr&page=4 (11. 7. 2008.)

6. ISO/IEC 27001: 2005

7. Kouti, D.: Norme za informacijsku sigurnost

http://sigurnost.info/sto_je_infosec/norme-zainformacijsku-sigurnost.html, (17. 11. 2008.)

8. Kvadra Consluting, Hrvatski prijevod 133

kontrole po Aneksu A norme ISO/IEC 27001,

http://www.kvadraconsulting.com/Download/

Hrvatski_prijevod_kontrola_po_ISO_27001.pdf

(10. 12. 2008.)

Praktini menadment, Vol. II, br. 3, str. 112-117

9. Nacionalni program informacijske sigurnosti,

http://www.cert.hr/documents.php?lang=hr&pa

ge=6 (12. 8. 2008.)

10. ehanovi, J., Hutinski ., ugaj M.:

Informatika

za

ekonomiste,

"Fakultet

ekonomije i turizma "Dr. Mijo Mirkovi", Pula,

2002.

11. Uredba o mjerama informacijske sigurnosti

(Narodne novine, broj 46/08)

12. Zakon o informacijskoj sigurnosti (Narodne

novine, broj 79/07)

13. Zakon o tajnosti podataka (Narodne novine,

broj 79/07)

117

You might also like

- Sustav Upravljanja SigurnošćuDocument5 pagesSustav Upravljanja Sigurnošćubartulic91No ratings yet

- Primjena Norme ISO 27001Document6 pagesPrimjena Norme ISO 27001momara021No ratings yet

- ISO 27001 Prezentacija-VericaDocument20 pagesISO 27001 Prezentacija-VericaMihajloČelikNo ratings yet

- Revizija (Audit) Sustava Upravljanja Informacijskom SigurnoscuDocument25 pagesRevizija (Audit) Sustava Upravljanja Informacijskom Sigurnoscuvelibor27No ratings yet

- Implementacija Standarda Za Informacijsku SigurnDocument8 pagesImplementacija Standarda Za Informacijsku SigurnEdin KoricicNo ratings yet

- Sigurnost Informacijskih VukelicDocument74 pagesSigurnost Informacijskih VukelicSemir HadžiahmetovićNo ratings yet

- Sis OdgovoriDocument16 pagesSis OdgovorimrglobusNo ratings yet

- Informacijska Sigurnost U Institucijama BiHDocument12 pagesInformacijska Sigurnost U Institucijama BiHjasmincosicNo ratings yet

- Prakticna Implementacija Iso 27001Document109 pagesPrakticna Implementacija Iso 27001Borivoje DjunisijevicNo ratings yet

- Informacijska Sigurnost Skripta Po Ispitnim PitanjimaDocument8 pagesInformacijska Sigurnost Skripta Po Ispitnim PitanjimaJosipa MilinkovićNo ratings yet

- Pojam I Organizacija Informacijske SigurnostiDocument6 pagesPojam I Organizacija Informacijske SigurnostiIda TravicaNo ratings yet

- Priprema Za Certifikaciju ISO 27001 Pomoću Programa HESTIA ISMSDocument4 pagesPriprema Za Certifikaciju ISO 27001 Pomoću Programa HESTIA ISMSzdenko.aNo ratings yet

- Tomislav Katić - Sustavi Upravljanja Sigurnošću U Novčarskim InstitucijamaDocument36 pagesTomislav Katić - Sustavi Upravljanja Sigurnošću U Novčarskim InstitucijamaTomislav Katić100% (4)

- NSoft Vision - Video Surveillance System - Brochure - B/H/SDocument11 pagesNSoft Vision - Video Surveillance System - Brochure - B/H/SAna JurkovićNo ratings yet

- PDCA KrugDocument3 pagesPDCA KrugGordanaMrđaNo ratings yet

- 1 Upoznavanje PolitikaDocument10 pages1 Upoznavanje PolitikaGoran MeterNo ratings yet

- UPRAVLJANJE KVALITETOM Odgovori PDFDocument9 pagesUPRAVLJANJE KVALITETOM Odgovori PDFtomica1989No ratings yet

- Opasne MaterijeDocument15 pagesOpasne MaterijeNedžad FejzicNo ratings yet

- Infokom 52 PDFDocument60 pagesInfokom 52 PDFTrombNo ratings yet

- Kvalitet Informacionih SistemaDocument11 pagesKvalitet Informacionih SistemaAbidNo ratings yet

- IT Sigurnost PDFDocument131 pagesIT Sigurnost PDFmemeNo ratings yet

- Industrijska EkologijaDocument7 pagesIndustrijska EkologijaduskoNo ratings yet

- Planiranje Sigurnosti U TurizmuDocument27 pagesPlaniranje Sigurnosti U Turizmuemarinkovic88No ratings yet

- Temeljni Pojmovi I Povjesni Razvoj MenadžmentaDocument22 pagesTemeljni Pojmovi I Povjesni Razvoj MenadžmentaBorko LazovicNo ratings yet

- Sustav Upravljanja Kvalitete E-QualinDocument15 pagesSustav Upravljanja Kvalitete E-QualinMorenaNo ratings yet

- 1 Sistem Upravljanja Kvalitetom Prema ISO 9001 2015Document69 pages1 Sistem Upravljanja Kvalitetom Prema ISO 9001 2015ejub6447No ratings yet

- Gurui KvaliteteDocument14 pagesGurui KvalitetePetkovic0% (1)

- 08-Sustavi Upravljanja KvalitetomDocument40 pages08-Sustavi Upravljanja KvalitetomgalebovaNo ratings yet

- Seminarski Rad - Zaštita Mreže I Mrežnog OkruženjaDocument20 pagesSeminarski Rad - Zaštita Mreže I Mrežnog OkruženjaArmin CivoTemhaNo ratings yet

- Umjetna InteligencijaDocument9 pagesUmjetna InteligencijaMartin ČilićNo ratings yet

- Uvod U Normu HR en ISO 50001Document38 pagesUvod U Normu HR en ISO 50001mladbosNo ratings yet

- Arman Coric FMEA Metoda AnalizaDocument12 pagesArman Coric FMEA Metoda AnalizaArman ĆorićNo ratings yet

- Skripta Iz Excela - Gotova2Document60 pagesSkripta Iz Excela - Gotova2Zoran ŠarićNo ratings yet

- Magistarsi Rad - UTICAJ FUNKCIONALNOSTI INTELIGENTNIH VOZILA NA PERCEPCIJU I FUNKCIJE UPRAVLJANJA VOZAČADocument66 pagesMagistarsi Rad - UTICAJ FUNKCIONALNOSTI INTELIGENTNIH VOZILA NA PERCEPCIJU I FUNKCIJE UPRAVLJANJA VOZAČAAlaga ZelkanovićNo ratings yet

- Sredstva Zastite Na RaduDocument12 pagesSredstva Zastite Na Radudarkoraus100% (1)

- Krizno KomuniciranjeDocument20 pagesKrizno KomuniciranjeMylo WhitelighterNo ratings yet

- Diplomski Rad Znacaj Osiguranja Zivota I Znacaj Matematicke RezervennDocument35 pagesDiplomski Rad Znacaj Osiguranja Zivota I Znacaj Matematicke RezervennCazimNo ratings yet

- Rizik I Financijski MenadžmentDocument17 pagesRizik I Financijski MenadžmentLukaNo ratings yet

- Psihologija I Teorija OdlucivanjaDocument14 pagesPsihologija I Teorija Odlucivanjasaulas100% (1)

- Krizni MenadžmentDocument12 pagesKrizni MenadžmentsokorenataNo ratings yet

- 09 - Zastita Na Radu Davor Tudja PROCJENA OPASNOSTIDocument25 pages09 - Zastita Na Radu Davor Tudja PROCJENA OPASNOSTIFejzaNo ratings yet

- Specijalistički Rad Tomislav Zonjic Održavanje Radne Opreme U Funkciji Sigurnosti Na Radu OdobrenoDocument84 pagesSpecijalistički Rad Tomislav Zonjic Održavanje Radne Opreme U Funkciji Sigurnosti Na Radu OdobrenoStanislav Sten TopicNo ratings yet

- Iso Standardi I Ce OznakaDocument10 pagesIso Standardi I Ce OznakaEmir BajramovicNo ratings yet

- Metode Upravljanja Troskovima PDFDocument10 pagesMetode Upravljanja Troskovima PDFradiccciNo ratings yet

- Ergonomija - Skripta - SeminarskiDocument136 pagesErgonomija - Skripta - SeminarskiНикола ИванишевићNo ratings yet

- StandardizacijaDocument33 pagesStandardizacijaElmin ŠkuljNo ratings yet

- Ajla Fisic-Uloge Menadzera SigurnostiDocument27 pagesAjla Fisic-Uloge Menadzera SigurnostiJasmina Karić0% (1)

- Umjetna InteligencijaDocument20 pagesUmjetna InteligencijaPaulina ČurkovićNo ratings yet

- Integrisani Sistem MenadžmentaDocument19 pagesIntegrisani Sistem MenadžmentaAleksandar KrstićNo ratings yet

- MS Excel PROJEKTIDocument17 pagesMS Excel PROJEKTIEmir KalkanNo ratings yet

- Kolegij Osnove SigurnostiDocument6 pagesKolegij Osnove SigurnostiEmir HamidovicNo ratings yet

- Poremećaji Povezani S Supstancama II Alkohol, Nikotin I KofeinDocument48 pagesPoremećaji Povezani S Supstancama II Alkohol, Nikotin I KofeinDragutin PetrićNo ratings yet

- Sigurnost Informacijskih Sustava 2013Document33 pagesSigurnost Informacijskih Sustava 2013Igor Plahutar100% (2)

- Sigurnost Informacijskih Sustava-SkriptaDocument22 pagesSigurnost Informacijskih Sustava-SkriptanejebimeNo ratings yet

- Sistem Upravljanja Zaštitom Ličnih Podataka - Pravo I Finansije April 2020 - WebDocument9 pagesSistem Upravljanja Zaštitom Ličnih Podataka - Pravo I Finansije April 2020 - WebHaris HamidovicNo ratings yet

- Sigurnost Informacijskih Sustava-Skripta v3Document22 pagesSigurnost Informacijskih Sustava-Skripta v3TyaraaNo ratings yet

- Sigurnost Racunalnih MrezaDocument345 pagesSigurnost Racunalnih Mrezaaleksandar.haNo ratings yet

- Najèe Æe Kori Teni Okviri Upravljanja Cyber Rizicima I CyberDocument19 pagesNajèe Æe Kori Teni Okviri Upravljanja Cyber Rizicima I CyberKarolina RiNo ratings yet

- D2 Blok 1 - Spremanje ProjektaDocument18 pagesD2 Blok 1 - Spremanje ProjektarefikrosicNo ratings yet

- Prilog A-Uvjeti Za Hotel Baština (Sa Preporučenim Elementima)Document32 pagesPrilog A-Uvjeti Za Hotel Baština (Sa Preporučenim Elementima)refikrosicNo ratings yet

- 1c Projektni Prijedlog Narativ JP Primarna Proizvodnja Nov 2022Document18 pages1c Projektni Prijedlog Narativ JP Primarna Proizvodnja Nov 2022refikrosicNo ratings yet

- L Izjava Istrazivaca Provoditelja Projekta JK 2023Document1 pageL Izjava Istrazivaca Provoditelja Projekta JK 2023refikrosicNo ratings yet

- Zakon o Ugostiteljstvu FbihDocument21 pagesZakon o Ugostiteljstvu FbihMuhamed TopicNo ratings yet

- 01 Izjava o Realizaciji Projekta (I-1)Document2 pages01 Izjava o Realizaciji Projekta (I-1)refikrosicNo ratings yet

- D2 Blok 3 - Projekt MenadžmentDocument18 pagesD2 Blok 3 - Projekt MenadžmentrefikrosicNo ratings yet

- D1 Blok 1 - Češka Razvojna SaradnjaDocument25 pagesD1 Blok 1 - Češka Razvojna SaradnjarefikrosicNo ratings yet

- D Izjava o Namjenskom Koristenju Sredstava JK 2023Document1 pageD Izjava o Namjenskom Koristenju Sredstava JK 2023refikrosicNo ratings yet

- Obavijest Ostale Podrske 1Document3 pagesObavijest Ostale Podrske 1refikrosicNo ratings yet

- Dodatak 6b Odredbe I Uslovi Za Dodjelu Grantova Finansiranih Od Strane EU Na Engleskom JezikuDocument4 pagesDodatak 6b Odredbe I Uslovi Za Dodjelu Grantova Finansiranih Od Strane EU Na Engleskom JezikurefikrosicNo ratings yet

- Koncesije Na Pomorsko DobroDocument1 pageKoncesije Na Pomorsko DobrorefikrosicNo ratings yet

- 1a Poslovni Plan Narativ JP Primarna Proizvodnja Nov 2022Document20 pages1a Poslovni Plan Narativ JP Primarna Proizvodnja Nov 2022refikrosicNo ratings yet

- Obavijest RuralniDocument2 pagesObavijest RuralnirefikrosicNo ratings yet

- Lazic Adriana Unipu 2016 Zavrs StrucDocument47 pagesLazic Adriana Unipu 2016 Zavrs StrucrefikrosicNo ratings yet

- Zrmanja I Podzemne Vode Glavni Su Ključ Uzgoja Naših DagnjiDocument5 pagesZrmanja I Podzemne Vode Glavni Su Ključ Uzgoja Naših DagnjirefikrosicNo ratings yet

- Strategija BihacDocument233 pagesStrategija BihacrefikrosicNo ratings yet

- E Zbornik 05 09Document33 pagesE Zbornik 05 09benjo992No ratings yet

- Kanton 1 Unsko Sanski Kanton PDFDocument33 pagesKanton 1 Unsko Sanski Kanton PDFAmir ĐogićNo ratings yet

- Specifikacija Novigradska DagnjaDocument13 pagesSpecifikacija Novigradska DagnjarefikrosicNo ratings yet

- Uzgoj DaganjaDocument7 pagesUzgoj DaganjarefikrosicNo ratings yet

- Kanton 1 Unsko Sanski Kanton PDFDocument33 pagesKanton 1 Unsko Sanski Kanton PDFAmir ĐogićNo ratings yet

- 04.analiza Koncesije Za ŠkoljkeDocument54 pages04.analiza Koncesije Za ŠkoljkerefikrosicNo ratings yet

- 5 Environmental Review - TemplateDocument1 page5 Environmental Review - TemplaterefikrosicNo ratings yet

- Demokratizacija I Europeizacija 'Politici Proširenja' Europske UnijeDocument24 pagesDemokratizacija I Europeizacija 'Politici Proširenja' Europske UnijerefikrosicNo ratings yet

- USAID WHAM ProjekatDocument2 pagesUSAID WHAM ProjekatrefikrosicNo ratings yet

- Strategija Zastite Vodnih Resursa - HR PDFDocument84 pagesStrategija Zastite Vodnih Resursa - HR PDFrefikrosicNo ratings yet

- E Zbornik 05 09Document33 pagesE Zbornik 05 09benjo992No ratings yet

- Cvijece Cisti ZrakDocument1 pageCvijece Cisti ZrakrefikrosicNo ratings yet

- Raspored OpatijaDocument1 pageRaspored OpatijarefikrosicNo ratings yet