Professional Documents

Culture Documents

Topik 1 Pengenalan Teknologi Maklumat

Uploaded by

Faiz Mat AdzinCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Topik 1 Pengenalan Teknologi Maklumat

Uploaded by

Faiz Mat AdzinCopyright:

Available Formats

HASIL PEMBELAJARAN

X PENGENALAN

Sedarkah anda bahawa dalam ledakan teknologi maklumat kini, bidang

pendidikan tidak terkecuali dalam menempuh gelombang ini? Pada dewasa ini,

perkembangan teknologi maklumat semakin berpengaruh dalam dunia

pendidikan. Teknologi maklumat telah mula mendapat perhatian daripada

pihak Kementerian Pendidikan dan lain-lain peneraju dalam bidang pendidikan,

khususnya yang digunakan dalam bidang pengurusan pendidikan dan sebagai

alat bantuan pengajaran.

Sedarkah anda juga sebagai seorang guru, peranan sebagai agen perubahan

perlu direncanakan selaras dengan perkembangan terkini? Oleh itu, anda

seharusnya peka kepada perkembangan teknologi maklumat yang semakin

bertambah pesat ke arah meningkatkan diri dan khususnya meningkatkan

profesionalisme dalam bidang pendidikan. Anda perlu mempunyai pengetahuan

T

T

o

o

p

p

i

i

k

k

1

1

X

Pengenalan

Teknologi

Maklumat

Pada akhir topik ini, anda seharusnya dapat:

1. Menjelaskan sejarah perkembangan teknologi maklumat sebelum

tahun 1940an hingga kini;

2. Menghuraikan penggunaan teknologi maklumat dalam kehidupan;

3. Menghuraikan aplikasi dan fasa koridor raya multimedia;

4. Mendefinisi dan menerangkan fungsi asas sistem komputer;

5. Menjelaskan faktor-faktor yang mengancam keselamatan komputer;

6. Menghuraikan cara menyenggara komputer; dan

7. Mengenal pasti cara serangan virus dan faktor menghalangnya.

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

2

semasa terhadap perkembangan teknologi maklumat serta kepentingannya

kepada generasi masa kini. Selain itu, anda sebagai seorang guru akan mampu

mewujudkan senario yang jauh lebih baik sekiranya berpengetahuan dalam

bidang perkakasan atau hardware, perisian komputer, ciri-ciri keselamatan

dalam teknologi maklumat, khususnya ancaman serangan virus atau ancaman

penggodam (hackers) serta penyenggaraan komputer.

TEKNOLOGI MAKLUMAT

Tahukah anda bahawa ruang lingkup teknologi maklumat bukan sahaja

melibatkan sistem komputer, malah mencakupi penggunaan komputer dan

telekomunikasi yang digunakan untuk memproses dan menyebar maklumat?

Dalam era maklumat kini, kegunaan teknologi maklumat begitu meluas dalam

pelbagai aspek kehidupan. Tiga asas yang menyokong teknologi maklumat ialah

perkakasan komputer, perisian komputer dan komunikasi data.

1.1.1 Perkembangan Teknologi Maklumat dan

Komunikasi

Sejarah perkembangan teknologi maklumat dan komunikasi boleh dibahagikan

kepada lima zaman iaitu:

Rajah 1.1: Perkembangan teknologi maklumat

1.1

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 3

(a) Sumbangan Awal Sebelum 1940

Pernahkah anda mendengar perkataan abakus? Sebagai seorang guru, anda

sudah tentu didedahkan tentang perkara ini selaras dengan hasrat

Kementerian Pendidikan untuk menerapkan kaedah pengiraan ini di

sekolah-sekolah. Sejarah permulaan penciptaan komputer bermula dengan

penggunaan mesin abakus sebagai pengira 3000 SM yang lalu. Pada tahun

1617, Napier Bones telah dicipta oleh John Napier. Sebelum itu, beliau telah

mencipta logaritma yang memudahkan operasi matematik. Pascal, seorang

ahli Matematik Perancis pula telah mencipta mesin penghitung mekanikal

yang pertama yang dikenali sebagai Blaise Pascal pada 1642 yang

merupakan titik tolak pembinaan kalkulator.

Rajah 1.2: Mesin aritmetik Pascal

Sumber: http://www.maxmon.com/images/hstfig6.gif

Sistem Binari telah dicipta oleh G.W. Leibnitz pada tahun 1671. Sistem ini

menjadi asas penting dalam reka cipta sehingga kini. Pada tahun 1835,

Enjin Analitikal (Rajah 1.3) telah diperkenalkan oleh C. Babbage. Mesin ini

mengandungi 50 penghitung dan berupaya menyimpan 1,000 nombor di

mana setiap satu terdiri daripada 50 digit dan inputnya pula terdiri

daripada kad tebuk.

Dengan menggunakan imaginasi anda, senaraikan ciri-ciri komputer

generasi kelima yang dapat mempermudahkan dan menepati cita rasa

sebagai seorang pengguna dan pendidik.

AKTIVITI 1.1

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

4

Rajah 1.3: Enjin Analitikal oleh Clarles Babbage

Sumber: http://www-groups.dcs.stand.ac.uk/~history/Diagrams/

Babbage_engine.jpeg

Mesin ini juga mempunyai ciri-ciri komputer moden yang memiliki lima

bahagian seperti rajah di bawah:

Rajah 1.4: 5 Bahagian analitikal enjin

George Boole telah memberi sumbangan kepada dunia komputer dengan

mereka cipta Logik Boolean termasuk simbol Algebra 'betul dan salah'.

Rekaan ini telah digunakan dalam reka bentuk komputer moden. Pada

tahun 1890, kad tebuk untuk memasukkan dan memproses data telah

diperkenalkan. Pada tahun 1937, Howard Aiken dari Universiti Harvard

telah mencipta mesin yang dapat membaca urutan aritmetik secara

automatik.

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 5

(b) Generasi Pertama (1940-1958)

Penciptaan tiub vakum pula telah membantu mengatasi masalah tindak

balas mekanikal.yang merupakan masalah utama yang dihadapi oleh

pencipta komputer di mana tindak balas mekanikal adalah lambat dan

terbatas.

Ciptaan tersebut telah pun menghasilkan komputer seperti yang

diterangkan dalam jadual berikut:

Jadual 1.1: Hasil Ciptaan Komputer pada Era Generasi Pertama

Tahun

Ciptaan

Keterangan Ciptaan dan Pencipta

Tahun

1943

Komputer Colossus telah dicipta oleh British

Code dengan menggunakan tiub vakum.

Sumber:

http://www.digibarn.com/collections/locations

/bletchley-park/ 121-2140_IMG.JPG

Tahun

1945

J.P Eckert dan J.W Maunchly dari Universiti

Pennsylvania telah mencipta "Electronic

Numerical Integrator and Calculator" (ENIAC).

Komputer ini memerlukan ruang 1,500 kaki

persegi dan beratnya 30 tan dan mengandungi

19,000 tiub vakum.

Anda boleh melihat laman web berikut untuk

melihat sejarah perkembangan komputer

ENIAC:

Sumber:

http://ei.cs.vt.edu/~history/ENIAC.Richey.HT

ML

http://www-

etsi2.ugr.es/alumnos/mlii/imagenes/Programa

ndo%20Eniac.jpg

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

6

Tahun

1946

UNIVAC dicipta. Komputer ini dipasarkan buat

pertama kali pada 14 Jun 1951.

Sumber:

http://www.rothcpa.com/archives/misc/Univ

ac.jpg

Tahun

1953

IBM telah memasang komputer pertama iaitu

IBM 701 dan seterusnya pula IBM 650 (lihat

gambar sebelah). Komputer ini terbahagi kepada

beberapa bahagian iaitu input, output, konsol

dan bekalan.

Sumber: http://www-8.ibm.com/au/70years/

more_detail/1953.html

(c) Generasi Kedua (1959-1963)

Dalam komputer generasi kedua, tiub vakum telah ditukar kepada

transistor. Kesan penggunaan transistor ialah saiz fizikal komputer akan

menjadi kecil, bertambah pantas dan menjimatkan tenaga, cekap serta

berpotensi tinggi.

Pertukaran ini juga membuatkan kos pembinaan komputer menjadi

semakin murah, di mana lebih 17,000 komputer IBM telah dipasarkan di

antara tahun 1959 hingga 1963. Antara komputer yang terkenal

termasuklah IBM 1620 dan IBM 1401. Komputer generasi ini juga mula

menggunakan pita magnet untuk storan. Bahasa pengaturcaraan yang

digunakan ialah FORTRAN dan COBOL.

(d) Generasi Ketiga (1964-1980)

Dalam komputer generasi ketiga, transistor telah digantikan dengan litar

bersepadu (Integrated Circuit) atau cip. Gelung magnetik pula telah

sepenuhnya menggantikan kad tebuk sebagai storan luar. Hasil

penggunaan litar bersepadu telah membawa kepada penciptaan komputer

seperti berikut:

x Pada tahun 1971, Dr Ted Hoff telah mencipta mikropemproses Intel

4004.

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 7

x Pada tahun 1975, jaring kawasan tempatan (LAN) yang pertama telah

diperkenalkan oleh Robert Metcalfe.

x Komputer Apple yang pertama telah dicipta pada tahun 1976 oleh

Steve Woziniak dan Steve Job.

x Seterusnya pada tahun 1977, Apple II telah diperkenalkan.

x Intel telah mencipta komputer 8086 pada tahun 1978 dan ia kemudian

telah diganti dengan 8088 pada tahun 1979.

(e) Generasi Keempat (1980 - Kini)

Komputer generasi keempat telah menggunakan litar bersepadu berskala.

Intel telah memperkenalkan mikropemproses 286 pada 1982 dan sehingga

kini, Intel telah mengeluarkan Pentium Centrino. Pada tahun 1984,

Macintosh telah diperkenalkan. Pada bulan Mei 1991, syarikat Microsoft

telah memperkenalkan sistem pengendalian operasi yang dinamakan

Windows 3.0. Seterusnya di awal tahun 1992, Microsoft telah

memperkenalkan versi baru Windows 3.1. Windows 3.0 dan 3.1

menggabungkan muka sistem pengendalian menggunakan grafik dan

DOS. Arahan kawalan sistem Windows 3.0 dan 3.1 menggunakan tetikus

untuk memilih ikon interaktif. Sistem pengendalian Windows terus

berkembang dan kini Windows XP yang dilancarkan pada 25 Oktober 2001

dapat menggabungkan kesemua media dalam multimedia.

1.1.2 Penggunaan Teknologi Maklumat dalam

Kehidupan

(a) Pendidikan

Dalam bidang pendidikan, penggunaan teknologi maklumat boleh

dibahagi kepada dua kategori:

1. Gambarkan secara keseluruhan cara proses atau cara kerja

komputer bermula dari peranti input hingga ke peranti output.

2. Nyatakan perubahan antara komputer generasi pertama hingga

generasi keempat.

SEMAK KENDIRI 1.1

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

8

(i) Alat Membantu Pengurusan

Dalam satu organisasi pendidikan, ada banyak data yang perlu

diuruskan. Contohnya adalah data pelajar, data kewangan, data

sumber manusia, data stok dan pelbagai lagi. Teknologi maklumat

dengan aplikasi sistem pangkalan data dan rangkaian setempat boleh

digunakan dalam mengurus data dengan teratur dan berkesan.

Sebagai contoh, dengan bantuan aplikasi ini, seorang pentadbir boleh

mengetahui status disiplin pelajar dengan cepat dan terkini.

Beliau hanya perlu memasukan nombor matrik pelajar dalam

komputer yang telah disambungkan dengan rangkaian ke pangkalan

data pelajar. Begitu juga dengan maklumat-maklumat penting lain

seperti kewangan, stok dan sumber manusia. Teknologi maklumat juga

digunakan bagi membantu kerja-kerja perkeranian di sekolah. Pihak

Open University Malaysia telah menggunakan sistem untuk mengurus

dan mengetahui status pelajar dari aspek latar belakang, status

permohonan, maklumat kursus yang diambil, status kewangan dan

status peperiksaan mereka. Ini dapat dilihat dalam Rajah 1.5 di bawah:

Rajah 1.5: Sistem maklumat pelajar Open University Malaysia

Selain itu, jaringan Internet dan laman web juga telah digunakan

untuk mengemas kini sistem pendaftaran peperiksaan pelajar dan

untuk memberi pengumuman penting. Sebagai contoh, laman web

Open Universiti Malaysia membenarkan pelajarnya mendaftar,

memuat turun slip peperiksaan dan memberi pengumuman penting.

Di samping itu, laman web ini juga membolehkan interaksi antara

pihak pentadbir dan pelajar.

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 9

(ii) Alat Bantu Mengajar

Penggunaan teknologi maklumat sebagai alat bantu mengajar

terbahagi kepada empat iaitu:

x Teknologi maklumat menggunakan mod tutorial;

x Teknologi maklumat menggunakan mod penerokaan;

x Teknologi maklumat menggunakan mod aplikasi; dan

x Teknologi maklumat menggunakan mod komunikasi.

Kelebihan mod-mod yang dinyatakan di atas adalah seperti berikut:

x Kelebihan menggunakan mod tutorial ialah:

Ia merupakan bahan bantu mengajar yang lebih interaktif.

Dengan ini, pelajar akan berupaya meningkatkan kefahaman

dan penguasaan mereka dalam sesuatu pelajaran.

Pelajar dapat belajar dengan sendiri dan ini membolehkan

mereka:

1. Mengaplikasi teori pembelajaran konstruktif dan

kontekstual dalam pengajaran

2. Meningkatkan daya kreativiti dan motivasi

3. Mewujudkan suasana pembelajaran yang aktif

x Kelebihan menggunakan teknologi maklumat mod penerokaan

ialah:

Pelajar akan dapat pengalaman dalam melakukan eksperimen

yang sukar, terlalu mahal dan mustahil untuk dilaksanakan

dengan menggunakan realiti maya

Pelajar dapat mengaplikasi teori pembelajaran konstruktif

Membantu mewujudkan suasana pembelajaran yang aktif

Membolehkan pembelajaran simulasi

x Kelebihan menggunakan teknologi maklumat mod aplikasi ialah:

Pelajar dapat memberi tumpuan kepada aktiviti utama

Menjimatkan masa pembelajaran

Membolehkan guru memberi masalah yang lebih mencabar

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

10

x Kelebihan menggunakan teknologi maklumat mod komunikasi

ialah:

Membenarkan pembelajaran jarak jauh

Membolehkan proses komunikasi dengan tokoh-tokoh dan

rakan-rakan

Mengaplikasikan proses pembelajaran melalui kaedah rakan

sebaya

Mengaplikasikan teori pembelajaran kolaboratif.

(iii) Internet dalam Pendidikan

Penggunaan komputer membolehkan pengguna membentuk

komunikasi yang berkesan, cepat, mudah dan murah. Perkongsian

maklumat, mesyuarat dan perbincangan dapat dilakukan melalui

telesidang. Internet juga digunakan bagi tujuan penyelidikan dan

pendidikan. Internet dapat digunakan di mana-mana dengan

pelbagai media dalam aplikasinya, maka maklumat di Internet lebih

bersifat terbuka dan luas kerana ia tidak tertakluk kepada sesebuah

lokasi tertentu, sebaliknya ia meliputi seluruh dunia.

Rajah 1.6: Telesidang

Sumber: http://www.mainesenate.org/diamond/images/

Diamond%20Video%20Teleconference-high%20res.JPG

Nyatakan penggunaan komputer dalam kehidupan selaku pendidik.

SEMAK KENDIRI 1.2

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 11

Internet dapat membantu para pendidik mempelbagaikan bahan-

bahan pengajaran dan pembelajaran dalam bentuk media yang

menarik. Kemudahan Internet mampu menyediakan sumber rujukan

yang bersifat lebih menyeluruh dan pelbagai. Internet dilihat sebagai

gedung maklumat yang boleh dicapai melalui jarak jauh. Capaian

Internet ini juga boleh membuat hubungan dengan penduduk seluruh

dunia menjadi satu kenyataan. Capaian Internet juga mampu

membawa pakar-pakar pendidikan ke dalam bilik darjah.

(b) Perindustrian

Dalam bidang perindustrian, teknologi maklumat digunakan sebagai

hasilan dan untuk meningkatkan produktiviti. Tedapat dua kategori

industri:

(i) Industri yang menjadi teknologi maklumat sebagai produk.

Contohnya ialah industri perisian, bioteknologi, perkakasan dan lain-

lain lagi.

(ii) Industri yang menggunakan aplikasi teknologi maklumat. Industri

perbankan dan insurans adalah contoh industri yang bukan

berasaskan teknologi maklumat.

Teknologi maklumat juga digunakan untuk mereka cipta bentuk produk

serta mengawal mesin untuk membuat kerja-kerja yang telah

diprogramkan. Terdapat empat kategori aplikasi komputer seperti dalam

Jadual 1.2 di bawah:

Jadual 1.2: Empat Kategori Aplikasi Komputer

Kategori Keterangannya

Kejuruteraan berbantukan komputer

(Computer Aided Engineering atau

CAE)

Dalam aplikasi ini jurutera mengunakan

perisian komputer bagi membuat reka bentuk

dan menguji komponen-komponen

Reka bentuk berbantukan komputer

(Computer Aided Design atau CAD)

Program ini membantu jurutera menghasilkan

lukisan lengkap mengenai sesuatu reka bentuk

Apakah kebaikan dan keburukan menggunakan teknologi maklumat

dalam pengajaran dan pembelajaran? Cuba anda lakarkan melalui

peta minda berdasarkan kepada pengalaman dan pemahaman anda.

SEMAK KENDIRI 1.3

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

12

Pekilangan berbantukan komputer

(Computer Aided Manufacturing

atau CAM)

Dalam aplikasi ini, komputer akan mengawal

robot atau mesin yang digunakan untuk

memasang barangan

Automasi kilang Robot atau mesin yang dikawal oleh komputer

digunakan untuk menggerakkan bahan mentah di

bahagian pemasangan dan menjaga kualiti barang

(c) Perdagangan

Teknologi maklumat selalu digunakan oleh peniaga dalam bidang

pengurusan, perakaunan dan simpan kira. Teknologi maklumat juga

digunakan oleh peniaga dalam memberikan perkhidmatan pelanggan yang

sempurna, contohnya, ada peniaga menyediakan kios untuk membantu

peniaga memberi maklumat tentang barang yang diniagakan.

Penggunaan kod asas di kompleks membeli belah bagi menggantikan

penggunaan tanda harga memudahkan pemantauan tanda harga

dilakukan. Teknologi maklumat digunakan dalam industri perbankan

dengan meluas. Penggunaan mesin teller automatic, contohnya,

memudahkan maklumat diakses serta membolehkan urusan simpanan dan

pengeluaran dalam talian. Penggunaan komputer juga membolehkan

sistem pembayaran bil dilakukan secara dalam talian dan setempat.

1.1.3 Koridor Raya Multimedia (MSC)

Koridor Raya Multimedia atau Multimedia Super Corridor (MSC) merupakan

tonggak dan strategi pembangunan bagi mencapai Wawasan 2020. MSC telah

ditubuhkan pada 29 Ogos 1995 oleh mantan Perdana Menteri Malaysia, iaitu Tun

Dr Mahathir Mohamad. Koridor Raya Multimedia atau MSC ini dibina bagi

merangsang proses penyelidikan dan pembangunan atau R & D serta membina

dan menyebar maklumat dan produk berunsurkan teknologi maklumat. Tujuh

1. Kita menggunakan aplikasi teknologi maklumat setiap hari. Cuba

anda bayangkan jenis-jenis aplikasi yang anda pernah atau yang

sedang anda gunakan setiap hari.

2. Bayangkan sekiranya sistem komputer di seluruh dunia

menghadapi kegagalan untuk berfungsi sepenuhnya. Pada

jangkaan anda, apakah kesulitan yang akan anda mengalami

secara serta-merta? Bincangkan dalam kelas anda.

AKTIVITI 1.2

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 13

aplikasi utama Koridor Raya Multimedia adalah seperti dalam Rajah 1.7 di

bawah:

Rajah 1.7: Aplikasi utama Koridor Raya Multimedia

(a) Kerajaan Elektronik

Kerajaan elektronik merupakan aplikasi jaringan hubungan antara agensi

kerajaan dan pelanggan. Antara ciri-ciri kerajaan elektronik menjalankan

pelbagai urusan menggunakan aplikasi teknologi maklumat adalah seperti

berikut:

(i) Hubungan antara Agensi Kerajaan

Hubungan antara agensi kerajaan dijalankan secara elektronik dan

menggunakan multimedia. Melalui hubungan ini, komputer yang

menggunakan jaringan di kementerian atau jabatan dapat berhubung

antara satu sama lain. Dengan ini, perkara yang memerlukan

penyelesaian bersama dapat dilakukan dengan cepat. Dokumen,

maklumat dan pangkalan data dapat dikongsi bersama antara

kementerian dengan kementerian atau dengan jabatan. Sidang video

digunakan bagi memudahkan proses mengadakan mesyuarat di

pelbagai lokasi.

(ii) Hubungan Rakyat dengan Kerajaan

Kesemua ini bertujuan menghasilkan pentadbiran yang cekap

berwibawa di samping meningkatkan mutu perkhidmatan awam.

Objektif kerajaan elektronik yang digariskan ialah:

Menyediakan perkhidmatan awam yang berkualiti dan cekap;

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

14

Membentuk jaringan komunikasi yang cepat dan cekap antara

jabatan;

Ke arah pengurusan tanpa kertas serta menjimatkan kos; dan

Meningkatkan keselamatan data.

Rajah 1.8: Kerajaan elektronik

(b) Sekolah Bestari

Sekolah bestari merupakan institusi pendidikan yang tersusun secara

sistematik yang mengamalkan pengajaran dan pembelajaran serta

pengurusan sekolah menggunakan aplikasi dan jaringan teknologi

maklumat. Sekolah bestari merupakan institusi yang mempunyai

pengajaran dan pembelajaran yang sentiasa mencabar minda dan memberi

ruang kepada pelajar berfikiran secara kritis dan kreatif.

Corak pembelajarannya akan dapat melahirkan individu yang mempunyai

kemahiran dalam bidangnya, memegang teguh dan melaksanakan nilai-

nilai murni dan akan sentiasa menyumbangkan idea. Kesemua usaha ini

akan dapat melahirkan masyarakat Malaysia yang akan mencipta sejarah

serta penemuan dalam bidang akademik dan bukan sahaja sebagai bahan

sejarah.

1. Senaraikan tujuh aplikasi Koridor Raya Multimedia.

2. Beri sebab mengapa Koridor Raya Multimedia dianggap berjaya.

3. Pada pandangan anda, apakah kelebihan pelaksanaan kerajaan

elektronik kepada masyarakat Malaysia? Senaraikan.

SEMAK KENDIRI 1.3

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 15

Jika dibuat perbandingan, terdapat perbezaan jelas di antara sekolah masa kini

dan sekolah bestari, khasnya dari segi gaya pembelajaran pelajar-pelajarnya.

Di sekolah masa kini, gaya pembelajaran berasaskan guru yang memberi

tumpuan kepada hafalan dan pengetahuan. Sementara di sekolah bestari, cara

gaya pembelajaran berasaskan pelajaran secara bebas tetapi bergantung

kepada teknologi iaitu tumpuan kepada maklumat, berdaya fikir, kreativiti,

penyayang dan berliterasi teknologi seperti dalam Jadual 1.3 di bawah:

Jadual 1.3: Perbezaan Cara Gaya Pembelajaran Sekolah Masa Kini dan Sekolah Bestari

Menurut Wan Mohd Zahid (1997), sekolah bestari diwujudkan dengan ciri-

ciri berbeza berbanding sekolah sedia ada.

Antara ciri-ciri tersebut ialah:

Sekolah bestari dihubungkan dengan jaring kawasan tempatan (LAN)

yang membolehkan perkongsian maklumat supaya dapat

menggalakkan kerjasama antara pelajar dan guru untuk meningkatkan

kualiti pengajaran dan pembelajaran;

Sekolah ini juga dihubungi melalui jaring kawasan luas (WAN) yang

menyediakan sumber-sumber dalam talian untuk membolehkan guru-

guru dan pelajar mendapat maklumat dari rumah;

Sekolah bestari disesuaikan mengikut kehendak guru pelajar dan

pentadbir dengan menyediakan pelbagai perisian aplikasi;

Guru berperanan sebagai fasilitator yang bertanggungjawab

menyediakan situasi yang menggalakkan pembelajaran terarah kendiri

secara berdikari; dan

Pentadbir berfungsi sebagai pengurus yang berkesan.

(c) Tele-perubatan

Tele-perubatan ialah aplikasi jaringan maklumat yang digunakan bagi kerja

pengurusan dan rawatan antara hospital. Selain daripada itu, tele-

perubatan membenarkan hubungan komunikasi antara pesakit dan doktor

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

16

dilakukan di pelbagai lokasi. Dalam tele-perubatan, jaringan aplikasi

teknologi maklumat antara hospital akan memudahkan proses menyimpan

dan mencapai rekod pesakit di hospital yang berlainan.

Rajah 1.9: Tele-perubatan

Sumber: http://www.sjwh.org/images/telemed.jpg

Jaringan membolehkan pengesahan dan pengumuman penyakit berjangkit

dilakukan. Rawatan dan rundingan perubatan jarak jauh antara doktor

dengan doktor pakar dan doktor dengan pesakit boleh dilakukan dengan

bantuan jaringan aplikasi. Jaringan aplikasi teknologi dalam hospital

digunakan untuk memantau pesakit terutama yang berada di unit rawatan

rapi. Teknologi maklumat juga digunakan untuk membantu doktor

mengenali penyakit dengan menggunakan sistem perisian diagnostik.

Selain daripada itu, teknologi maklumat dapat menganalisis data terutama

dari data mesin X-ray.

Objektif tele-perubatan ialah:

Membentuk pusat kecemerlangan tele-perubatan yang bertaraf dunia; dan

Menambahkan kualiti kesihatan rakyat Malaysia.

(d) Pusat Penyelidikan

Pusat penyelidikan dan pembangunan adalah satu aspek yang cukup

penting dalam membangunkan sebuah negara. Dengan kerjasama syarikat-

syarikat besar tempatan dan luar negara serta universiti-universiti

tempatan dan luar negara, adalah diharapkan Malaysia dapat menjadi

pusat penyelidikan multimedia bertaraf antarabangsa. Penubuhan

Universiti Multimedia yang terletak di kawasan Koridor Raya Multimedia

juga diharap membina masyarakat penyelidik.

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 17

Secara keseluruhan, objektif pusat penyelidikan dalam aplikasi multimedia

ialah:

Mewujudkan kelompok penyelidikan multimedia bertaraf dunia;

Berkerjasama dengan universiti tempatan bagi menghasilkan produk

multimedia; dan

Mewujudkan persaingan sumber manusia melalui penyelidikan.

(e) Kad Pintar

Cip pada Kad Pintar membolehkan maklumat dimuatkan dalam cip. Di

dalam cip tersebut, tersimpan maklumat asas pemegang seperti gambar,

tempat lahir, tarikh lahir, cap jari dan nombor kad pengenalan pemilik. Di

dalam cip ini juga terdapat maklumat imigresen seperti nombor pasport

dan tarikh luput pasport. Maklumat mengenai lesen memandu dan tarikh

luput lesen memandu juga disimpan di dalam cip kad pintar. Selain

daripada itu, rekod kesihatan pemegang juga disimpan di dalamnya. Cip

ini juga menyimpan maklumat E-Tunai dan E-Dagang. Maklumat di

dalamnya boleh dibaca menggunakan alat membaca kad mini atau alat

membaca kad mudah alih.

Kad Pintar pelbagai guna yang diperkenalkan di Malaysia merupakan kad

pintar pertama di dunia yang dapat menggabungkan empat aplikasi

kerajaan dan dua aplikasi pilihan pemegang. Empat aplikasi kerajaan ialah

maklumat diri, maklumat lesen memandu, maklumat kesihatan dan

maklumat imigresen.

Objektif Kad Pintar pelbagai guna ialah:

Membangunkan kad yang cekap, selamat dan mempunyai maklumat

diri pemilik; dan

Menyediakan pelantar bagi proses E-Dagang.

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

18

Rajah 1.10: Kad pintar

Sumber: http://xw2k.sdct.itl.nist.gov/smartcard/images/smartCardInsertion2.jpg

(f) Pusat Pemasaran Tanpa Sempadan

Koridor Raya Multimedia mampu menyediakan infrastruktur dan

perkhidmatan yang terbaik untuk para peniaga. Koridor Raya Multimedia

dapat dihubungkan dengan semua negara dunia melalui telekomunikasi

yang canggih dan terkini.

Undang-undang dan polisi yang fleksibel dan bertaraf dunia, infrastruktur

yang baik dan kemahiran rakyat dalam menguasai teknologi serta pelbagai

bahasa mampu menjadikan Koridor Raya Multimedia atau MSC sebagai

pusat pemasaran tanpa sempadan bertaraf dunia. MSC boleh menjadi

pentas syarikat-syarikat bertaraf dunia menyediakan perkhidmatan

pelanggan dan sokongan teknikal. Objektif pemasaran tanpa sempadan

ialah:

x Merangsang syarikat tempatan dan antarabangsa menjadikan Koridor

Raya Multimedia sebagai pusat perniagaan di rantau Asia Pasifik;

x Menyokong pemindahan pengetahuan tentang pemasaran dan

pengurusan perniagaan kepada rakyat Malaysia; dan

x Meningkatkan penggunaan teknologi maklumat dan multimedia bagi

golongan peniaga.

(g) Jalinan Perkilangan Dunia

Hubungan telekomunikasi yang bertaraf dunia serta sistem pengangkutan

yang baik dan terurus membolehkan bahan mentah dapat dibawa ke kilang

dengan cepat. Infrastruktur ini juga membolehkan proses penghantaran

barang dari kilang dibawa ke seluruh dunia dan dapat diagihkan dengan

cepat dan selamat. Melalui hubungan komunikasi ke serata dunia, kilang-

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 19

kilang dapat berhubung dengan murah dan mudah. Kesemua infrastruktur

ini boleh menjadikan Koridor Raya Multimedia sebagai satu pusat jalinan

perkilangan dunia.

Objektif menjadikan Koridor sebagai jalinan perkilangan dunia ialah:

Menjadikan Koridor Raya Multimedia sebagai pusat perkilangan dunia.

1.1.4 Fasa-fasa Rancangan Koridor Raya Multimedia

(a) MSC telah dirancang dengan teliti berdasarkan fasa-fasa berikut:

Jadual 1.2: Tiga Fasa MSC

Fasa Keterangannya

Fasa 1 x Menubuhkan satu lebuh raya maklumat;

x Merangsang pembinaan 50 syarikat tempatan yang berdaya saing di

peringkat dunia;

x Merancang dan memulakan tujuh agenda aplikasi utama (MSC) (rujuk

Rajah 1.3);

x Merangka dan melaksanakan undang-undang siber bertaraf dunia; dan

x Menbentuk bandar raya Cyberjaya sebagai bandar raya bertaraf dunia.

Fasa 2 x Mewujudkan sistem maklumat bagi menghubungkan Koridor Raya

Multimedia MSC kepada beberapa bandar raya siber dunia;

x Membina lebuh raya web;

x Merangsang pembinaan 250 syarikat tempatan yang berdaya saing di

peringkat dunia;

x Menetapkan piawaian bagi tujuh agenda aplikasi utama;

x Undang-undang siber bersifat global dan terkini; dan

x Empat hingga lima bandar raya bijak (intelligent cities) dapat

dihubungkan dengan bandar raya siber yang lain.

Fasa 3 x Melahirkan masyarakat Malaysia yang berilmu dan peka terhadap

perubahan dunia teknologi;

x Merangsang pembinaan 500 syarikat tempatan yang berdaya saing di

peringkat dunia;

x Membentuk mahkamah undang-undang siber bertaraf antarabangsa di

Koridor Raya Multimedia (MSC); dan

x Menghubungkan lebih daripada 12 bandar raya bijak kepada lebuh

raya global.

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

20

(b) Kejayaan Koridor Raya Multimedia (MSC)

Berdasarkan kepada kerja keras daripada rakyat Malaysia serta galakan

daripada kerajaan, Koridor Raya Multimedia (MSC) telah menampakkan

kejayaan. Kejayaan syarikat-syarikat seperti IRIS Technologies, XYBASE

dan REDTone (VMS Technology) serta Perbadanan Komputer Nasional

Berhad seharusnya dilihat sebagai titik permulaan penggemblengan tenaga

ke arah kecemerlangan.

Kejayaan tokoh IT seperti Shahril Ibrahim yang mencipta nama dalam

bidang animasi komputer dan kesan khas di Hollywood seharusnya

menjadi pembakar semangat untuk mengorak kejayaan (Majalah PC

Oktober 2002).

Ketua Pegawai Eksekutif MDC menyatakan pihaknya telah terus berusaha

mencari peluang untuk menarik pelaburan asing betaraf dunia ke Koridor

Raya Multimedia (MSC). Di antara kejayaan terbarunya ialah penyertaan

syarikat seperti Satyam, DHL, Shell HSBC dan BMW (Utusan Malaysia 25

Disember 2002).

Matlamat Koridor Raya Multimedia (MSC) pada tahun 2003 ialah untuk

menjadikan syarikat bernaung memperolehi sijil MSC sebagai syarikat

multimedia, sejumlah 500 kesemuanya, dengan jumlah 30 bertaraf dunia

(bilangan ini telah melepasi sasaran). Di akhir tahun 2002, jumlah syarikat

yang memiliki sijil MSC adalah sebanyak 730 dan 53 daripadanya bertaraf

dunia.

ASAS SISTEM KOMPUTER

Struktur komputer terbahagi kepada tiga bahagian iaitu input, proses dan

output. Lihat Rajah 1.11 di bawah:

1.2

Bayangkan anda sebagai seorang pendidik dalam bidang pendidikan.

Apakah sumbangan yang anda boleh berikan terhadap Koridor Raya

Multimedia?

AKTIVITI 1.3

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 21

Rajah 1.11: Keseluruhan proses di dalam komputer

1.2.1 Peranti Input

(a) Tetikus

Tetikus atau mouse adalah satu peranti komputer yang bergerak mengikut

gerakan tangan pengguna. Pergerakan tetikus boleh dikesan oleh komputer

berdasarkan gerakan dan digambarkan di atas skrin dengan gerakan

kursor. Tetikus terdiri daripada dua atau tiga butang yang boleh ditekan

untuk memberi isyarat kepada komputer.

Rajah 1.12: Tetikus (mouse)

Fungsi peranti input ialah memasukkan data ke dalam komputer. Terdapat

berbagai peranti input, namun ada hanya empat peranti input yang biasa

digunakan oleh pendidik iaitu tetikus, papan kekunci, pengimbas dan

penyentuh skrin.

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

22

Tetikus digunakan untuk:

Menggerakkan kursor dan memberi arahan-arahan tertentu pada skrin

dengan cara mengklik pada ikon-ikon;

Tetikus membolehkan pengguna menggerakkan kursor ke mana saja di

atas skrin dengan mudah dan lancar;

Tetikus membolehkan pemindahan imej dilakukan dengan mudah dan

cepat; dan

Tetikus juga memudahkan pengguna menjelajah menggunakan butang

interaktif, objek interaktif, hiperteks dan hipermedia.

(b) Skrin Sesentuh

Skrin sesentuh ialah sejenis skrin yang interaktif bagi membolehkan

pengguna memasukan arahan dengan menyentuh skrin. Skrin sesentuh

merupakan pilihan lain pada penggunaan tetikus. Alat yang digunakan

untuk menyentuh skrin boleh terdiri daripada pen elektronik atau jari

pengguna. Pengguna perlu menyentuh ikon-ikon pada skrin untuk

mengaktifkan sesuatu arahan.

Rajah 1.13: Skrin sesentuh

Sumber: http://www.satphonestore.com/SatTV/

SeaTel/touch%20screen1%2010cm%20cmyk%20(2).jpg

(c) Pengimbas

Pengimbas digunakan untuk menyalin atau membaca teks, imej atau

grafik. Data-data yang disalin didigitalkan dan disimpan ke dalam

komputer sebagai fail. Maklumat yang dibaca kemudiannya akan diproses

oleh komputer. Terdapat dua jenis pengimbas yang selalu digunakan iaitu:

x Pengimbas Tangan

Pengimbas tangan biasanya digunakan untuk mengimbas dan

membaca kod bar atau barcode di pasar raya atau di perpustakaan.

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 23

Rajah 1.14: Pengimbas tangan

Sumber: http://www.posdata.com/images/QS6000PL.JPG

Pengimbas Buku

Pengimbas buku biasanya digunakan untuk mengimbas teks, imej dan

grafik.

Rajah 1.15: Pengimbas buku

1.2.2 Mikropemproses (Pemproses Utama)

Ciri-ciri yang membezakan keupayaan mikropemproses ialah set arahan, lebar

jalurnya, kelajuan serta seni binanya. Lebar jalur merujuk kepada bilangan bit

yang dapat diproses, contohnya, Pentium 4 dengan kelajuan 3.4 Gigahertz

mempunyai frekuensi 3.4 Gigahertz yang mana ia dapat memproses 3.4 bilion

pusingan mesin sesaat. Kelajuan merujuk kepada bilangan arahan yang boleh

dilaksanakan setiap saat.

Mikropemproses merupakan alat yang paling penting bagi memproses data

kepada maklumat. Mikropemproses berfungsi dengan menggunakan operasi

matematik dan unit aritmetik logik. Unit kawalan mengawal bahagian komputer

dengan memberi arahan. Unit arahan mengawal isyarat pergerakan elektronik

Mikropemproses merupakan otak kepada komputer. Mikropemproses terdiri

daripada cip silikon yang mengandungi berjuta litar bersepadu.

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

24

dari ingatan utama dan unit aritmetik. Unit aritmetik menjalankan operasi logik

dan aritmetik.

1.2.3 Peranti Output

(a) Monitor

Monitor merupakan skrin yang bertindak untuk memaparkan output yang

dikehendaki. Monitor merupakan peranti output yang penting dan selalu

digunakan oleh pengguna. Monitor terbahagi kepada dua iaitu monokrom dan

warna. Monitor monokrom mempunyai paparan hitam putih dan monitor

warna mempunyai paparan warna. Kedua-dua monitor ini disambung dengan

komputer menggunakan kad grafik.

Rajah 1.16: Monitor

Bilangan warna yang boleh dipaparkan bergantung kepada keupayaan kad

grafik dan RAM kad grafik. Ketajaman imej bergantung kepada nilai

peleraian.

Peleraian

640X480 piksel

800X600 piksel

1040X786 piksel

1280X1054 piksel

Fungsi peranti output ialah memaparkan maklumat yang telah diproses.

Peranti output yang selalu digunakan oleh pendidik ialah monitor, pencetak

dan alat pembesar suara.

Imej

Kasar

Jelas

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 25

(b) Pencetak

Pencetak mencetak berbagai maklumat yang telah diproses ke dalam

bentuk 'hard copy'. Dengan mencetak, pengguna boleh menyimpan

maklumat yang dipaparkan pada monitor ke bentuk kekal. Pencetak boleh

terdiri daripada tiga jenis:

(i) Pencetak Dot Matrik

Pencetak dot matrik mencetak dengan teknik hentaman. Teknik

hentaman ini akan menghasilkan bintik-bintik halus pada kertas.

Rajah 1.17: Pencetak dot matrik

(ii) Pencetak Pancutan Dakwat

Pencetak pancutan dakwat berfungsi dengan kaedah pancutan

dakwat ke atas kertas.

Rajah 1.18 Pencetak pancutan dakwat

(iii) Pencetak Laser

Pencetak laser mempunyai teknik yang sama dengan mesin fotostat.

Hasil cetakannya bermutu tinggi.

Rajah 1.19: Pencetak laser

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

26

1.2.5 Storan

Storan boleh bertindak sebagai peranti input atau output. Contohnya, setiap kali

anda mengarahkan data diambil dari storan untuk diproses, storan bertindak

sebagai input. Sebaliknya, jika kita mengarahkan data disimpan di dalam storan,

storan bertindak sebagai output. Storan primer dikenali sebagai Random Access

Memory (RAM) dan Read Only Memory (ROM) manakala Storan sekunder pula

terdiri daripada pelbagai bentuk dan aplikasi tambahan contohnya cakera keras,

cakera keras mudah alih, pen drive, compact flash atau cakera padat.

(a) Storan Primer

Random Access Memory (RAM) dalam bahasa Melayu bermaksud ingatan

capaian rawak. RAM terdiri daripada litar elektronik yang mengandungi

cip transistor logik dalam komputer. Litar elektronik ini mempunyai

kelajuan tinggi untuk menyimpan maklumat yang sedang diproses.

RAM berfungsi untuk:

(i) Menyimpan program yang sedang digunakan;

(ii) Menyimpan data yang sedang diproses; dan

(iii) Menyimpan maklumat sebelum dihantar ke peranti output.

RAM boleh bergerak secara pantas walaupun dari lokasi yang jauh. RAM

menyimpan ingatan dalam bentuk singkat dan sementara sahaja. Jika

bekalan kuasa terputus, ingatan yang terdapat dalam RAM akan hilang.

Rajah 1.20: RAM

Cuba bayangkan anda sebagai sebuah komputer yang berfungsi dalam

kehidupan seharian. Apakah proses permulaan anda setiap hari?

SEMAK KENDIRI 1.4

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 27

Read Only Memory (ROM), atau ingatan baca sahaja, menjadi alat untuk

menyimpan maklumat secara kekal. Ingatan dalam ROM akan kekal

biarpun bekalan kuasa diputuskan. ROM menyimpan maklumat yang telah

dimasukkan ke dalamnya oleh pembina komputer. Antara maklumat yang

dimasukkan ke dalam ROM ialah konfigurasi-konfigurasi sistem komputer,

kod mikro dan BIOS (Basic Input or Output System) iaitu set atur cara rutin

asas dalam komputer.

(b) Storan Sekunder

Kandungan storan sekunder tidak dapat dicapai secara langsung oleh

pemproses. Data yang disimpan dalam storan sekunder hendaklah

dipindahkan terlebih dahulu ke ingatan utama sebelum boleh digunakan

untuk memproses data.

Rajah 1.21: Storan sekunder

Storan sekunder merupakan storan yang digunakan untuk menyimpan data

secara kekal. Storan sekunder dapat mengekal data, walaupun selepas

bekalan kuasa dihentikan.

Cari perbezaan dan persamaan antara RAM dan ROM.

SEMAK KENDIRI 1.5

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

28

KESELAMATAN

Aspek-aspek keselamatan melibatkan komputer hendaklah dijaga dengan rapi

seperti yang akan dibincangkan berikut:

1.3.1 Peraturan dan Penyenggaraan Komputer

Makmal komputer seperti makmal-makmal yang lain perlu mempunyai

peraturannya. Peraturan-peraturan ini perlu dipatuhi oleh pengguna komputer

demi keselamatan komputer dan untuk mengelakkan kemalangan.

Antara peraturan penggunaan makmal, ialah:

x Pelajar tidak dibenarkan masuk atau berada di dalam makmal kecuali

bersama guru;

x Tidak dibenarkan membawa makanan dan minuman di dalam makmal;

x Tidak dibenarkan membawa keluar barang-barang makmal kecuali atas

kebenaran guru;

x Tidak dibenarkan membawa beg masuk ke dalam makmal;

x Tidak dibenarkan mengubah suai komputer dari berbagai segi. (susunan

komputer, perkakasan atau perisian);

x Pastikan makmal sentiasa bersih, buang sampah di dalam tong sampah;

x Berjalan dengan cermat dan tidak dibenarkan berlari di dalam makmal;

x Jika terdapat masalah, dapatkan bantuan daripada orang yang dibenarkan

membantu sahaja;

x Duduk dengan tertib dan bersopan, tidak dibenarkan berjalan-jalan ke

komputer lain;

x Jaga perilaku, jangan membuat bising di dalam makmal;

x Guna komputer dengan kebenaran dan mengikut arahan; dan

1.3

Sekiranya anda mempunyai sebuah komputer, apakah yang anda

jangkakan akan terjadi sekiranya anda menggunakan RAM 16 mega

bait dalam komputer anda?

AKTIVITI 1.4

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 29

x Internet boleh digunakan hanya dengan kebenaran guru.

(a) Penjagaan Perkakasan

Komputer merupakan barang yang sensitif dan mahal. Langkah-langkah

berikut perlu diberi perhatian oleh pemilik komputer bagi mengelakkan

kerosakan komputer:

x Elakkan komputer daripada terkena air atau diletak berhampiran

dengan tempat yang mempunyai kelembapan tinggi (seperti bawah

pendingin udara, dapur dan lain-lain);

x Elakkan komputer diletak berhampiran dengan tempat yang berdebu

dan bersuhu tinggi;

x Elakkan komputer diletak berhampiran dengan tempat yang

berhampiran dengan alat elektrik dan bermagnet;

x Jarakkan komputer dengan dinding atau alat lain, lebih kurang 7sm

untuk membenarkan peredaran udara;

x Jangan bersihkan skrin dengan larutan yang mengandungi alkohol atau

aseton. Bersihkan bahagian skrin dengan cecair pembersih yang tidak

menghakis;

x Gunakan saiz meja yang sesuai untuk meletak komputer. Pastikan meja

komputer dan komputer diletakkan pada aras yang stabil dan bebas

daripada getaran dan alihkan komputer ketika perlu sahaja;

x Rehatkan komputer setelah terlalu kerap digunakan secara berterusan;

x Putuskan hubungan bekalan kuasa dan tanggalkan palam dari soket

sebelum meninggalkan komputer;

x Gunakan bahan antistatik di sekitar komputer bagi menghapuskan cas

statik;

x Untuk mengelakkan ralat Windows, sentiasa keluar dari Windows

dengan cara yang betul;

x Jangan letakkan makanan dan minuman dekat dengan komputer bagi

mengelak tumpahan berlaku;

x Jangan gunakan komputer ketika kilat. Gunakan UPS (Uninterrupted

Power Supplies), SP (Surge Protector) dan AVR (Automatic Voltage

Regulation) untuk mengstabilkan kuasa elektrik;

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

30

x Gunakan SP (Surge Protector) bagi memberi pelindungan akibat kesan

panahan kilat. (Namun SP tidak mampu memberi pelindungan akibat

kilat sepenuhnya);

x Jangan ambil atau masukkan cakera liut ketika lampu pemacu cakera

masih menyala; dan

x Gunakan sistem tools secara maksima, selalu defrag dan imbas cakera

keras.

(b) Tugasan Penyenggaraan

Sebagai pengguna komputer, penyenggaraan berkala amat diperlukan bagi

memastikan komputer berkeadaan baik. Berikut antara tugas yang

dicadangkan:

Jadual 1.5: Penyenggaraan Berkala sebagai Pengguna Komputer

Tugasan Keterangannya

Tugasan harian x Jalankan utiliti semasa menjalankan tugasan lain.

x Imbas cakera keras untuk membetulkan ralat logik.

x Pastikan sistem operasi berjalan dengan baik, mulakan

semula (restart) sekiranya komputer telah lama

digunakan.

Tugasan

mingguan

x Jalankan utiliti semasa menjalankan tugasan lain.

x Imbas cakera keras untuk membetulkan ralat logik.

x Pastikan sistem operasi berjalan dengan baik, mulakan

semula (restart) sekiranya komputer telah lama

digunakan.

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 31

Tugasan bulanan

x Imbas cakera keras bagi membetulkan ralat permukaan

yang terdapat.

x Buang aplikasi yang tidak digunakan kerana aplikasi ini

sekadar memenuhi ruang cakera keras.

x Simpan (backup) dan kemaskini fail-fail sistem.

x Kemas kini program utiliti dan perisian anti virus.

x Bersihkan perkakasan (papan kekunci, tetikus dan

monitor).

x Gunakan program utiliti seperti S.M.A.R.T (Self-

monitoring Analysis and Report Technology) untuk

memantau pelbagai parameter yang berkaitan dengan

fungsi mekanikal seperti kelajuan plat cakera, masa

putaran, kuasa motor, kegagalan carian dan gegaran

kepada kekisi pemacu. Begitu juga program utiliti seperti

Dr PC yang memantau perisian dan perkakasan komputer.

1.3.2 Menjaga Keselamatan Data

Kebanyakan data yang kita perolehi cukup bernilai malah lebih berharga

daripada komputer. Contohnya data tesis amat berharga berbanding dengan fail

program lain. Data ini perlu diutamakan dan disimpan dengan hati-hati.

Kecuaian menjaga data akan menyebabkan kita kehilangan data yang berharga

atau menyebabkan data kita disalahgunakan.

(a) Jenis Penyalahgunaan Data

Terdapat pelbagai jenis penyalahgunaan data:

(i) Mencuri Data

Terdapat banyak sebab penjenayah mencuri data. Data amat

berharga, sebagai contoh, data pelanggan amat berharga kepada

peniaga. Terdapat penjenayah mencuri data pelanggan bagi

membolehkannya merampas pelanggan. Data akaun bank selalu

menjadi sasaran golongan penjenayah. Penjenayah cuba

memindahkan duit dalam sesuatu akaun untuk mendapat

keuntungan.

Nyatakan dan cirikan tugas penyelanggaraan yang harus dibuat bagi

memanjangkan jangka hayat komputer.

SEMAK KENDIRI 1.6

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

32

(ii) Memanupulasi Data

Penjenayah siber juga kerap memanipulasi data bagi tujuan tertentu.

Contohnya, ada penjenayah yang menggunakan komputer untuk

menukarkan data dirinya bagi tujuan mengelirukan pihak berkuasa.

Terdapat juga yang menukar markah peperiksaan dari gagal ke lulus.

(iii) Mengintip

Persaing dalam peniagaan sentiasa memerlukan data pesaingnya bagi

mengetahui strategi dan seterusnya membina strategi baru yang lebih

baik. Begitu juga, data keselamatan sebuah negara sering menjadi

intipan pihak musuh. Kekurangan penjagaan keselamatan

menyebabkan pihak musuh dapat mengintip data yang penting.

(b) Keselamatan Data

(i) Membentuk Kata Laluan

Kata laluan ialah susunan huruf atau susunan nombor yang perlu

ditaip atau disebut bagi pengenalan diri. Dalam sistem data, kata

laluan akan ditanya ketika kita hendak memasuk atau melihat sistem

data. Kata laluan berguna untuk mengelakkan orang yang tidak

dipercayai melihat data dan seterusnya menyalahgunakan data. Bagi

memudahkan mengesan sumber kebocoran rahsia, kata laluan

perlulah berlainan antara individu. Susunan huruf atau nombor

dalam kata laluan haruslah direka supaya tidak mudah diteka dan

tidak menggunakan perkataan biasa. Kata laluan juga perlu sentiasa

dikemaskini. Matikan kata laluan bagi pegawai yang tidak lagi

bertugas dengan cepat. Pegawai maklumat juga perlu sentiasa

melakukan sistem audit.

Rajah 1.22: Kata laluan

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 33

(ii) Mengakses Mengikut Tingkat Keperluan

Pengaturcaraan perlu mengetahui peringkat keperluan pengguna

sebelum membina sistem pangkalan data. Sebagai contohnya, di

sekolah, pelajar boleh melihat data peperiksaannya tanpa mengubah

data. Kebolehan menukar data menyebabkan pelajar dapat

memanipulasi data. Guru pula boleh mengubah data peperiksaan

mengikut mata pelajaran dan kelas yang diajar. Oleh itu, sistem

mengakses maklumat mengikut keperluan pengguna amat perlu

dilaksanakan demi keselamatan data.

(iii) Prosedur

Prosedur merupakan bahan rujukan utama ketika membina sistem

pangkalan data. Prosedur dalam bentuk dokumentasi dibuat oleh

pentabiran data dan pengaturcara. Prosedur perlu disimpan di

tempat yang selamat bagi mengelak prosedur jatuh ke tangan orang

yang tidak bertanggungjawab.

(iv) Membina Pangkalan Data Menggunakan Perisian yang Stabil dan

Selamat

Perisian yang biasa digunakan atau mudah didapati di pasaran

terdedah kepada risiko mudah digodam. Selain itu, perisian yang

dibina atas aspek keselamatan yang rendah begitu mudah diceroboh.

Oleh itu pentadbir data perlu memilih perisian yang mempunyai

aspek keselamatan yang tinggi. Sebagai contoh, perisian jenama

ORACLE adalah antara perisian pangkalan data terbaik.

Rajah 1.23: Perisian pangkalan data Oracle

Sumber: http://www.foldersgalore.com/Resources/galroracle.jpeg

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

34

(c) Membuat Salinan Data

Data yang disimpan di dalam cakera keras perlu dibuat salinan ke dalam

storan sekunder yang lain bagi mengelakkan data menjadi rosak,

dimanupulasi atau hilang. Menyimpan data secara tetap merupakan

jaminan terbaik bagi mengelak kehilangan data. Langkah-langkah berikut

perlu difikirkan dalam menyimpan data:

(i) Gunakan perisian dan cara yang sesuai ketika operasi menyimpan

dan menyalin. Data boleh disalin secara manual, menggunakan

aplikasi Windows atau menggunakan perisian ketiga. Menyimpan

secara manual digunakan bagi menyalin data semasa, data yang

kerap berubah dan mudah dipindahkan. Jika melibatkan data khas

(mesej e-mel, ketetapan sistem, registry) penggunaan aplikasi

Windows atau perisian ketiga agak sesuai.

(ii) Pemilihan peranti dalam operasi penyimpanan data amat penting.

Terdapat pelbagai peranti dan media yang boleh digunakan. Antara

faktor yang harus difikirkan dalam memilih peranti atau media ialah:

Keupayaan peranti menyimpan data;

Saiz fizikal peranti atau media;

Harga peranti; dan

Selain daripada menyimpan data, terdapat juga aplikasi lain

contohnya seperti permainan MP3, kamera dan jam.

(iii) Simpan secara berkala, memandangkan data sentiasa berubah.

Perancangan secara berjadual amat perlu bagi menyimpan data.

1.3.3 Virus

Virus komputer dicipta oleh pengaturcara komputer yang cukup mahir. Virus

ialah aturcara komputer yang ditulis untuk merosak perisian dan perkakasan

komputer. Virus pertama dikesan pada tahun 1986. Virus boleh berjangkit dari

satu komputer ke satu komputer. Virus boleh menyebabkan fail sistem dan fail

data mengalami kerosakan, tidak boleh dibaca atau boleh membawa kepada

kehilangan data. Sebagai contoh, virus Navidad akan merosakkan registry pada

Windows. Kesannya semua fail sambungan .exe tidak akan dapat dijalankan.

Sekiranya anda ingin menggunakan kod kata laluan dalam kehidupan

seharian anda, apakah jenis-jenis penggunan yang anda rasa perlu

dalam kehidupan anda?

AKTIVITI 1.5

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 35

Cecacing mampu melumpuhkan pelayan-pelayan utama yang menyebabkan

kesesakan dalam sistem rangkaian.

(a) Punca Serangan Virus

Bagi mengelak komputer mendapat virus, punca serangan virus perlu

dikenal pasti.

Jadual 1.6: Empat Punca Serangan Virus

Punca Keterangan

E-mel E-mel merupakan perantara serangan virus paling utama.

Fail-fail sisipan yang dihantar melalui e-mel kadang-kadang

mengandungi virus. Sebaik fail sisipan yang mengandungi

virus ini dibuka, virus akan merebak ke dalam komputer.

Terdapat juga virus yang memasuki alamat yang disimpan

di dalam buku alamat di e-mel. Virus ini akan menghantar

e-mel yang mengandungi virus dalam fail sisipan ke alamat

yang terdapat dalam buku alamat.

Cakera padat, pen drive

dan storan sekunder

mudah alih

Biasanya virus jenis makro terdapat dalam fail hamparan

data. Bila fail ini dibuka daripada storan fail, virus ini akan

merosakkan fail-fail yang lain termasuk fail sistem.

Perisian program atau

bahan yang dimuat

turun dari Internet

Internet biasanya merupakan salah satu sumber untuk

memperoleh pelbagai jenis perisian. Internet juga biasanya

digunakan untuk mencari bahan atau maklumat. Virus juga

boleh bersembunyi dalam perisian atau fail yang dimuat

turun dari Internet.

Selitan mesej Fail dalam bentuk iklan atau mesej-mesej yang ganjil juga

kemungkinan membawa virus.

(b) Tanda-tanda Serangan Virus

x Perjalanan sistem komputer menjadi perlahan serta memori merosot

secara tiba-tiba.

x Kandungan dalam cakera keras berubah walaupun tiada program yang

dipasang atau fail yang disimpan.

x Tugas-tugas sistem operasi dan program sukar dijalankan. Paparan

mesej kesilapan (error message) atau amaran kehilangan fail program

dalam sistem sering berlaku.

x Merosakkan File Allocation Table (FAT) dan boot sector. FAT yang

rosak menyebabkan fail dalam cakera keras tidak dapat baca atau

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

36

dikesan. Kegagalan sector boot berfungsi menyebabkan sistem

komputer tidak boleh dimulakan.

x Terdapat fail tersembunyi atau hidden file yang sama dan sentiasa

memenuhi ruang.

x Mesej yang dipaparkan agak ganjil. Contohnya, tanda wujudnya virus

Navidad pada komputer ialah ikon mata di sebelah bawah skrin. Bila

tetikus melalui ikon ini muncul teks "Lo estamos mirando".

x Terdapat laman web yang disekat daripada dilayari biarpun tiada

arahan sekatan laman web dilakukan.

x Format atau label fail yang disimpan terubah.

x Fail-fail data atau program hilang.

x Kandungan dan kod fail berubah menyebabkannya rosak dan tidak

dapat digunakan.

x Sektor rosak terbentuk pada cakera keras. Kesannya menyebabkan data

hilang atau gagal dicapai.

(c) Cara-cara Mengelak Serangan Virus

Sentiasa mengemas kini, mengimbas dan memantau laluan masuk dan

keluar dari rangkaian.

Sentiasa mengemaskini, mengimbas dan memantau aplikasi yang

berkaitan dengan Internet terutamanya e-mel.

Memasang dan sentiasa mengemaskini program anti virus. Perisian anti

virus perlu dipasang bagi membolehkan pengesanan dan pencegahan

virus.

Elakkan membuka e-mel yang tidak diketahui sumbernya atau diragui

kandunganya. Sisipan e-mel perlu diimbas oleh perisian anti virus

sebelum membukanya.

Sentiasa mengimbas cakera keras mengikut jadual.

Muat turun fail dari Internet yang mempunyai sumber keselamatan

yang tinggi. Jangan muat turun fail-fail lucah yang mempunyai sumber

keselamatan yang rendah.

Elakkan menggunakan cakera mudah alih orang lain atau komputer

awam.

Buat bacaan mengenai info terkini tentang virus dan cara pencegahan

terkini.

TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT W 37

x Topik ini memberi pengenalan kapada teknologi maklumat di mana sejarah

teknologi maklumat dicakupi dan penggunaan teknologi maklumat dalam

kehidupan seharian terutamanya dalam kehidupan sebagai pendidik

dibincangkan. Koridor Raya Multimedia, yang merupakan mercu tanda

kejayaan Malaysia dalam teknologi maklumat dan komunikasi, turut

dibincangkan dalam topik ini.

x Topik ini juga membincangkan sistem komputer dan perkakasan yang selalu

digunakan. Penggunaan teknologi maklumat tidak dapat lari daripada

menghadapi masalah serangan virus dan penyalahgunaan data.

x Dalam topik ini, cara menguruskan dan menyenggara komputer dengan baik

turut dibincangkan bagi mengelakkan ancaman virus dan penyalahgunaan data.

Analitikal Enjin

AVR

Bios

Centrino

COBOL

CAE

CAD

CAM

Fortran

Gigahertz

RAM

ROM

S.M.A.R.T

Sistem Binari

SP

UPS

1. Pada pendangan anda, bagaimanakah sesuatu virus itu

mengakibatkan kemusnahan di komputer pengguna dan

siapakah menyebarkan virus tersebut?

2. Apakah persamaan yang anda rasa boleh berlaku antara virus yang

menyerang manusia dengan virus yang menyerang komputer?

AKTIVITI 1.6

X TOPIK 1 PENGENALAN TEKNOLOGI MAKLUMAT

38

IT Subjek Teras di Sekolah. (2002, Julai 2). Berita Harian, muka depan..

Jalur Lebar di Malaysia. Bilakah Riak akan Menjadi Gelombang. (2002, June 20).

Utusan Malaysia, Megabait ms 4.

Jurang Digital aspirasi wujudkan masyarakat maklumat mungkin gagal. (2002,

Disember 28). Utusan Malaysia, Megabait ms 4.

Mohamad Izzat Ridwan. (2002, September). Merebut Bantuan Kewangan dalam

perniagaan ICT. Majalah PC, 56-57.

Mohamad Izzat Ridwan. (2002, September). Mendefinisi dan merapatkan jurang

digital. Majalah PC, 58-59.

Mohamad Sabri Idris. (2002, Ogos 23). Kerajaan diminta elak ICT jadi industri

monopoli. Berita Harian, ms 11.

Mohd Ridzwan Md Iman. (2003, Januari 2). ICT 2003 di mana kita. Utusan

Malaysia, Megabait ms 4.

Mohd. Ridzwan bin Haji Hashim. (1992). Pengajaran Berbantukan Komputer.

Wawasan September.

Nor Liza Ahmad, (2001, Disember 3). Profesional IT Meningkat 11 peratus

setahun. Berita Harian, ms 16.

Shaifol Bahary Sulaiman. (2004). Teknologi maklumat untuk institusi perguruan.

Kuala Lumpur: Federal Publication.

Syuhada Choo Abdullah. Sekolah Bestari Kelolan TSS mula beroperasi. (2003,

Januari 7). Berita Harian, Pendidikan ms. 8.

Zorani Wati Abas. (1993). Komputer dalam pendidikan. Kuala Lumpur: Fajar

Bakti.

Zorani Wati Abas. (1994). Pengenalan kepada komputer. Kuala Lumpur: Federal

Publications.

You might also like

- Sejarah Perkembangan Teknologi MaklumatDocument69 pagesSejarah Perkembangan Teknologi MaklumatSophea Mercer Anais100% (2)

- Definisi Teknologi Maklumat Dan KomunikasiDocument5 pagesDefinisi Teknologi Maklumat Dan KomunikasiMohan SellayyaNo ratings yet

- Kertas Penerangan Set4Document10 pagesKertas Penerangan Set4Wan AsyuraNo ratings yet

- Soalan TMK TAHUN 4 2014Document10 pagesSoalan TMK TAHUN 4 2014AD Faidul RahhimNo ratings yet

- Perkembangan Teknologi Pendidikan GlobalDocument6 pagesPerkembangan Teknologi Pendidikan GlobalPDPPSEJ1R0621 Mastura Binti MuradNo ratings yet

- Bab5.Rekabentuk Teknologi. 1Document23 pagesBab5.Rekabentuk Teknologi. 1julita215No ratings yet

- Topik 1 Pengenalan Teknologi MaklumatDocument38 pagesTopik 1 Pengenalan Teknologi MaklumatMd Azani ShamNo ratings yet

- Maintainance Dan Sejarah KomputerDocument136 pagesMaintainance Dan Sejarah KomputerNoor Shahidan0% (1)

- Masrur 3Document26 pagesMasrur 3adhari_globalnetNo ratings yet

- Chapter 1Document34 pagesChapter 1Burger Ayam Double SpecialNo ratings yet

- Pengenalan KomputerDocument6 pagesPengenalan KomputerMark Indranus MilajNo ratings yet

- Sejarah Perkembangan Sistem KomputerDocument15 pagesSejarah Perkembangan Sistem Komputerkerinchi13No ratings yet

- Topik 1 Pengenalan Kepada Teknologi MaklumatDocument19 pagesTopik 1 Pengenalan Kepada Teknologi MaklumatHidayah Mutalib100% (1)

- Sejarah Perkembangan Teknologi MaklumatDocument73 pagesSejarah Perkembangan Teknologi MaklumatKalpana KrishnanNo ratings yet

- Nota Ringkas HBEF 2303 Teknologi Maklumat Dalam Pendidikan Sem5Document17 pagesNota Ringkas HBEF 2303 Teknologi Maklumat Dalam Pendidikan Sem5JuanaHalmanNo ratings yet

- Topik 7 InternetDocument28 pagesTopik 7 InterneterinadiNo ratings yet

- Sejarah Perkembangan Teknologi MaklumatDocument73 pagesSejarah Perkembangan Teknologi MaklumatCharles KohNo ratings yet

- Sejarah Perkembangan Teknologi Maklumat 20162017-20190924094958Document33 pagesSejarah Perkembangan Teknologi Maklumat 20162017-20190924094958Mohamad Nadi NorazemiNo ratings yet

- Topik 1 - Pengenalan Kepada RangkaianDocument15 pagesTopik 1 - Pengenalan Kepada RangkaianRachel WeeksNo ratings yet

- CBCT2203 - Konsep Asas Teknologi Maklumat EApr14 Bab 1 - 5Document133 pagesCBCT2203 - Konsep Asas Teknologi Maklumat EApr14 Bab 1 - 5Haziq ZulkeflyNo ratings yet

- TEKNOLOGI MAKLUMAT DAN KOMUNIKASI TMK PENGGERAK KESEPADUAN NASIONAL DI MALAYSIA CompressedDocument46 pagesTEKNOLOGI MAKLUMAT DAN KOMUNIKASI TMK PENGGERAK KESEPADUAN NASIONAL DI MALAYSIA CompressednikrosatiqahNo ratings yet

- Isi KandunganDocument112 pagesIsi KandunganAsry Shah Asry ShahNo ratings yet

- Topik 07 InternetDocument26 pagesTopik 07 InternetassayutiNo ratings yet

- Pat 2016 IctlDocument8 pagesPat 2016 IctlSITI HAJAR BINTI ABDUL RAZAK MoeNo ratings yet

- 2017 ICTL PAT - SOALAN - v2Document10 pages2017 ICTL PAT - SOALAN - v2JAIDA BINTI JAAFFAR MoeNo ratings yet

- Pengaruh IT Terhadap NegaraDocument19 pagesPengaruh IT Terhadap NegaraNor HaizaNo ratings yet

- Apa Itu Teknologi MaklumatDocument6 pagesApa Itu Teknologi MaklumatMus AqiemNo ratings yet

- PPT2016 IctlDocument9 pagesPPT2016 IctlSITI HAJAR BINTI ABDUL RAZAK MoeNo ratings yet

- Bab 1 Pengenalan Teknologi MaklumatDocument15 pagesBab 1 Pengenalan Teknologi MaklumatFarah MunirahNo ratings yet

- Slot 1 Definisi & Sejarah Komputer EditDocument35 pagesSlot 1 Definisi & Sejarah Komputer EditHerdawati HassanNo ratings yet

- MultimediaDocument12 pagesMultimediaAl Aliff67% (3)

- Asas Binaan KomputerDocument33 pagesAsas Binaan Komputerazilawati77No ratings yet

- Nota InternetDocument3 pagesNota InternetSimon AchanNo ratings yet

- Folio KomputerDocument14 pagesFolio KomputersksmsNo ratings yet

- Skrip Soalan Dan Jawapan 1Document3 pagesSkrip Soalan Dan Jawapan 1ramlan_78No ratings yet

- Makalah Sejarah Dan Perkembangan KomputerDocument12 pagesMakalah Sejarah Dan Perkembangan KomputerTanti Elmawati080No ratings yet

- Pengaruh Teknologi Kepada Kanak2-11 AprilDocument12 pagesPengaruh Teknologi Kepada Kanak2-11 AprilShalina SolomonNo ratings yet

- Bab 1.docx IctDocument1 pageBab 1.docx IctSalmizam IzamNo ratings yet

- Sejarah Perkembangan Seni Bina KomputerDocument3 pagesSejarah Perkembangan Seni Bina KomputerPAVITHRA A/P UTHAYAKUMARANNo ratings yet

- Soalan Peperiksaan Pertengahan Tahun Ictl1Document10 pagesSoalan Peperiksaan Pertengahan Tahun Ictl1Zuraini YakobNo ratings yet

- Unit 1 Pengenalan - OsDocument40 pagesUnit 1 Pengenalan - Ossiti mahidaNo ratings yet

- TMK THN 4Document8 pagesTMK THN 4Sue Suemanie TicerNo ratings yet

- Kelas Online 31 Mac IctDocument3 pagesKelas Online 31 Mac IctMeister PrabaNo ratings yet

- Conquer! Reka Bentuk & Teknologi Tingkatan 3 - ALLDocument109 pagesConquer! Reka Bentuk & Teknologi Tingkatan 3 - ALLk7kcjfyb54No ratings yet

- Apa Itu TeknologiDocument17 pagesApa Itu TeknologiNoor Fatilah YusopNo ratings yet

- Pengenalan Kepada Sistem KomputerDocument10 pagesPengenalan Kepada Sistem KomputerRosiadi84100% (6)

- MAKALAH PTIK (Sudah Digabungkan)Document86 pagesMAKALAH PTIK (Sudah Digabungkan)yaokeaja15No ratings yet

- IctDocument6 pagesIctAnonymous 5yL5iCEFzNo ratings yet

- PP1 - Jawapan RBT TING. 3Document13 pagesPP1 - Jawapan RBT TING. 3Wahida amranNo ratings yet

- Soalan TMK Tahun 5Document8 pagesSoalan TMK Tahun 5Sue Suemanie TicerNo ratings yet

- Teknologi Layanan JaringanDocument26 pagesTeknologi Layanan JaringanChandraBw50% (2)

- Aplikasi InternetDocument60 pagesAplikasi Internethussin85No ratings yet

- Sadn Latihan 7Document3 pagesSadn Latihan 7jiji ayub100% (3)

- Topik 13 PiawaianDocument7 pagesTopik 13 PiawaianassayutiNo ratings yet

- KomputerDocument48 pagesKomputerAi'nur MunirahNo ratings yet

- Kecanggihan Smartphone Dan AplikasinyaDocument13 pagesKecanggihan Smartphone Dan AplikasinyaUMmi AAzizNo ratings yet

- Bab 1Document35 pagesBab 1Holiday LimNo ratings yet

- Maklumat DiriDocument1 pageMaklumat DiriFaiz Mat AdzinNo ratings yet

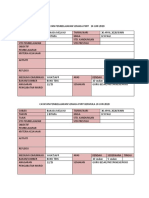

- Catatan Pembelajaran 3Document2 pagesCatatan Pembelajaran 3Faiz Mat AdzinNo ratings yet

- Contoh RPH TerkiniDocument5 pagesContoh RPH TerkiniFaiz Mat AdzinNo ratings yet

- Maklumat DiriDocument1 pageMaklumat DiriFaiz Mat AdzinNo ratings yet

- Maklumat DiriDocument1 pageMaklumat DiriFaiz Mat AdzinNo ratings yet

- Minit Mesyuarat Laporan Tahunan PIBG 2011Document20 pagesMinit Mesyuarat Laporan Tahunan PIBG 2011Faiz Mat AdzinNo ratings yet

- Topik 2 Kanak Kanak Dan SeniDocument18 pagesTopik 2 Kanak Kanak Dan SeniFaiz Mat AdzinNo ratings yet

- Isi KandunganDocument6 pagesIsi KandunganFaiz Mat AdzinNo ratings yet

- Matematik FromDocument10 pagesMatematik FromQolyeeineNo ratings yet

- Rancangan Tahunan Aktiviti Tkrs Aras 3Document9 pagesRancangan Tahunan Aktiviti Tkrs Aras 3Faiz Mat AdzinNo ratings yet

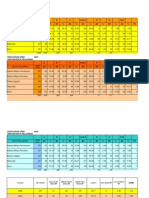

- Pencapaian Upsr 2006 Analisis Mata Pelajaran A B C A+B+C D E D+E Bil % Bil % Bil % Bil % Bil % Bil % Bil % THDocument40 pagesPencapaian Upsr 2006 Analisis Mata Pelajaran A B C A+B+C D E D+E Bil % Bil % Bil % Bil % Bil % Bil % Bil % THFaiz Mat AdzinNo ratings yet