Professional Documents

Culture Documents

Bezbednost I Integritet Podataka

Uploaded by

brookOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Bezbednost I Integritet Podataka

Uploaded by

brookCopyright:

Available Formats

Bezbednost i integritet podataka

Uvod

U ovoj nastavnoj jedinici objasnićemo pojmove koji se tiču bezbednosti, privatnosti i

integriteta podataka. Objasnićemo važne pojmove za pristup podacima kao što su korisnički

nalozi, Firewall, autentifikacione tehnike i tako dalje. Takođe ćemo videti šta je to backup

podataka i različiti načini za obavljanje ove radnje, vrste enkripcije podataka i zaštite

integriteta podataka.

Bezbednost računarskih sistema

Zaštita podataka je tema koja danas postaje sve značajnija usled sve bržeg tehnološkog

razvoja i sve većeg broja faktora koji doprinose većoj potrebi za zaštitom podataka. Nekada

je u firmama bilo mnogo manje računara, te je i njihova zaštita bila mnogo jednostavnija,

dok danas u većim firmama postoji i više stotina računara sa različitim namenama i

softverima, te je njihova zaštita umnogome složenija i teža. Sam internet predstavlja

opasnost kako za podatke na internetu, tako i za upade putem interneta.

Gubitak podataka

Koji su najčešći uzroci gubitka podataka? Najvećim delom to su greške korisnika, odnosno

zaposlenih. Ljudski faktor je gotovo presudan po ovom pitanju, jer su računari ipak mnogo

savršeniji i retko sami naprave grešku, za razliku od čoveka. Zatim, tu su i virusi,

neovlašćen pristup, nestanak napajanja, loš backup i slično. Na greške koje učini korisnik

može se uticati, to jest broj grešaka i gubitak podataka se može smanjiti. To možemo

uraditi pre svega povećanjem koncentracije korisnika tako što ćemo praviti pauze svakih

petnaestak minuta, zatim boljim radnim navikama kao što su češće pravljenje backupa,

odnosno rezervnih kopija, i naravno, boljom obučenošću korisnika može se drastično

smanjiti broj grešaka. Posebno treba voditi računa o greškama prilikom snimanja podataka,

kao i prilikom brisanja i kopiranja, jer su nekada netačni podaci isto što i izgubljeni.

Međutim, i ovaj problem se lako prevazilazi pravljenjem kopija, odnosno backupovanjem

fajlova i dokumenata.

Zaštita računara

Kada govorimo o zaštiti računara, postoji više načina na koje se ova oblast može

posmatrati. Pre svega, potrebno je posvetiti pažnju fizičkom obezbeđenju računara, pri

čemu se misli na obezbeđenje od neovlašćenog pristupa tom računaru, to jest pristupu

određenoj prostoriji ili zgradi u kojoj se nalazi računar. Pod tim podrazumevamo i zaštitu od

krađe, kao i od vandalizma ili sabotaže. Zatim, računar treba obezbediti od raznih fizičkih

oštećenja usled požara, poplave, pregrevanja ili električnih udara. Takođe, veoma je važno

obezbediti ispravan i nesmetan rad u ekstremnim uslovima kao što su, na primer, visoke

temperature. Osim toga, na važnim mestima, npr. u bolnicama, neophodni su i agregati za

nezavisno i nesmetano napajanje. I na kraju, vrlo je važno imati i stručno osoblje koje

upravlja celim procesom i radi na računarima.

Copyright © Link group

Sigurnost podataka

Sigurnost podataka i informacija predstavlja čuvanje svih podataka u računarskom sistemu

(ili mreži računarskih sistema) od neautorizovanog pristupa spolja. Podaci koji se moraju

sačuvati mogu da se nalaze na uređajima za trajno skladištenje kao što su hard-disk, SSD,

Flash ili podaci koji se prenose preko mreže (LAN, WAN). Ne postoji nijedna implementacija

sigurnosti, nijedan način zaštite podataka koji će 100% sprečiti upade spolja. Moderne

sisteme napadaju različiti tipovi napadača. Hakeri su programeri i napredni korisnici

računara koji kreiraju različite tipove malicioznog softvera kao što su virusi, trojanci, crvi,

spywarei i tako dalje i koristeći greške i mane sistema ubacuju ovakve tipove softvera u

računar bez znanja korisnika. Osim hakera, postoje i takozvani Script Kiddies. Script Kiddies

su korisnici sa slabijim poznavanjem računara od hakera i preuzimaju gotov softver za

hakovanje da bi upadali u sisteme. Sistem-administratori u kompaniji štite podatke putem

različitih načina i tehnika kao što je instaliranje kvalitetnog antivirusnog softvera,

postavljanje jakog Firewalla, kao i dobrom organizacijom korisnika koji pristupaju sistemu i

primenom određenih pravila vezanih za lozinke i druge načine autentifikacije na sistem.

Postoje dve karakteristike pravilne zaštite podataka kod računarskih sistema:

1. Kontrola pristupa predstavlja mogućnost da autorizovani korisnici mogu pristupiti

podacima, a da neautorizovanim korisnicima bude zabranjen pristup.

2. Integritet podataka predstavlja ispravnost svih podataka, to jest mogućnost da se

oni mogu pravilno koristiti.

Kontrola pristupa

Najjednostavnije rečeno, kontrola pristupa (access control) se odnosi na omogućavanje

regularnim korisnicima (koji su autorizovani) da uđu u sistem i pristupe njegovim resursima,

dok je takav pristup zabranjen svim ostalim korisnicima (koji nisu autorizovani). Za

realizaciju kontrole pristupa je moguće koristiti veliki broj različitih alata i tehnika.

Integritet podataka

Integritet podataka se ogleda u tome da li su podaci u potpunosti ispravni, da li im se može

pravilno pristupiti i da li se mogu dalje koristiti i obrađivati. Podaci u digitalnom svetu su u

obliku velikog broja nula i jedinica i moguće je da pri prenosu fajlova dođe do određenih

grešaka. Veliki fajlovi koji se prenose sadrže ogroman broj bitova. Jedan od

najjednostavnijih načina da se testira da li je prenos uspešan jeste da se proveri da li je

iskopirani fajl upotrebljiv. Da bismo bili još sigurniji, možemo tu kopiju iskopirati nazad i ako

je sve u redu, možemo nastaviti prenos fajlova. Ako nije, kopira se dokle god fajl ne bude

validan. Ova tennika se naziva Echoing back. Sledeća tehnika izbegavanja grešaka je

checksum ili check-byte tehnika, gde se blokovi bajtova podataka proveravaju kad prenos

počne i kada se završi. Ako blokovi nisu isti, kopiranje se ponavlja, a ako jesu, svi podaci su

pravilno iskopirani.

Parity check je tehnika gde se proveravaju bitovi u svakom bajtu koji se prenosi. Ako se

podatak koji sadrži bajt na primer 10110010 kopira i iskopirani bajt bude 11110010, doći će

do greške i korisnik će biti upitan da se kopiranje ponovi. Vidimo da novi fajl ima jednu

jedinicu više i Parity check tehnika proverava upravo broj jedinica u bajtovima fajla koji se

prenosi.

Copyright © Link group

Identifikacija i autentifikacija

Razumevanje razlike između identifikacije i autorizacije je od suštinske važnosti kako biste

mogli na adekvatan način da podesite kontrolu pristupa. Identifikacija se odnosi na proces

dobijanja odgovora na pitanje „ko je osoba koja pristupa?“ Autentifikacija je mehanizam

provere podataka dobijenih u identifikaciji. Po analogiji u realnom svetu, to bi moglo da se

predstavi na sledeći način. Svaka osoba može sebe da predstavi svojim imenom i

prezimenom, kao i nekim dodatnim podacima o sebi – to je identifikacija. Dokaz da su

predstavljeni podaci tačni sprovodi se uvidom u neki identifikacioni dokument (lična karta,

vozačka dozvola, pasoš i slično) – to je autentifikacija.

Autentifikacioni sistemi ili metode se baziraju na jednom ili više faktora, od sledećih pet.

1. Nešto što znate – lozinka, PIN kôd i slično.

2. Nešto što imate – pametna kartica, token ili identifikacioni uređaj.

3. Nešto što jeste – otisak prsta, očitavanje mrežnjače oka (biometrijski podaci).

4. Nešto što radite – neka akcija koju je potrebno da izvršite kako biste kompletirali

proces autentifikacije.

5. Gde se nalazite – geolokacijski podaci.

Objašnjenje

Faktor „Gde se nalazite“ veoma se retko koristi poslednjih godina zbog sve veće upotrebe

mobilnih uređaja, pošto je njihovim korišćenjem moguće prijaviti se sa različitih lokacija.

Sistemi se međusobno autentifikuju, koristeći slične metode, kao što su prethodno

navedene. Sistemi često razmenjuju „privatne“ informacije između sebe, kako bi ustanovili

identitet. Kada se realizuje i autentifikacija, dva sistema mogu da nastave proces

komunikacije na način koji je već definisan ranije. Za ovakvu autentifikaciju se koristi

nekoliko standardnih metoda, koje spadaju u kategorije jednofaktorske ili višefaktorske

autentifikacije. Svaka ima svoje elemente bezbednosti, koje bi trebalo razmotriti prilikom

određivanja autentifikacionih šema ili metoda.

Jedan metod koji je u poslednje vreme sve popularniji jeste out-of-band autentifikacija. Ovo

je proces u kome sistem koji vrši autentifikaciju dobija informacije iz javno dostupnih

zapisa1 i postavlja vam pitanja, te će na osnovu vaših odgovora na ta pitanja izvršiti

autentifikaciju. Na primer, sistem može da vam, na osnovu informacija iz kreditnog

izveštaja, postavi pitanja u vezi sa specifičnim stavkama, za koje samo vi znate odgovore

Pitanje

Korišćenje tokena u autentifikacionom sistemu spada u faktor:

a) Nešto što znate

b) Nešto što imate

c) Nešto što jeste

d) Nešto što radite

Tokeni u autentifikacionom sistemu spadaju u faktor „Nešto što imate“.

Copyright © Link group

Autentifikacija i autorizacija

Najjednostavniji oblik autentifikacije jeste jednofaktorska autentifikacija (single-factor

authentication – SFA), zbog toga što se sprovodi samo jedan tip autentifikacije. SFA se

najčešće implementira u tradicionalnom obliku – kao kombinacija korisničkog imena i

lozinke. Korisničko ime i lozinka su jedinstveni identifikatori u procesu prijave. Najkraće

predstavljanje toga kako SFA funkcioniše moglo bi da izgleda ovako. Kada korisnik sedne za

svoj računar, prvo što sigurnosni sistem pokušava da uradi jeste da ustanovi ko je korisnik

koji želi na njemu da radi. Identifikacija se uobičajeno potvrđuje kroz proces prijave (logon).

Da bi ovo realizovala, većina operativnih sistema koristi korisnički ID (username) i lozinku.

Ove vrednosti mogu da budu dostavljene kroz konekciju kao običan (plain) tekst ili mogu da

budu enkriptovane.

Operativni sistem može da postavi i određena prava i dozvole, na osnovu skladištenih

podataka o određenom korisničkom nalogu, što takođe potpada pod proces autorizacije.

Svaki put kada dva ili više entiteta autentifikuju jedan drugog to se zove uzajamna

autentifikacija (mutual authentication). Server može da autentifikuje klijenta i klijent može

da autentifikuje server u slučaju kada postoji potreba za uspostavljanjem bezbedne

konekcije između ove dve tačke, uz upotrebu enkripcije. Uzajamna autentifikacija osigurava

da ne dođe do situacije u kojoj je klijent slučajno pokrenuo konekciju i

dostavio verifikacione podatke pogrešnom serveru, koji potom mogu da budu

kompromitovani i u krajnjoj instanci iskorišćeni za krađu podataka sa servera na kome

korisnik ima svoj nalog.

Uzajamna autentifikacija se najčešće implementira kada bi podaci trebalo da budu poslati

kroz kritičnu sesiju, kao što je sesija kroz koju se šalju finansijski, medicinski ili drugi

poverljivi podaci.

Firewall

Firewall ili vatreni zid je jedan od vrlo bitnih alata za održavanje bezbednosti operativnog

sistema. Sav saobraćaj koji se ostvaruje na mreži dolazi od jednog do drugog računara

prolazeći kroz izvesne portove, kapije, koji moraju biti otvoreni da bi primili taj saobraćaj.

Međutim, kada su kapije otvorene, osim normalnog, legitimnog saobraćaja, kroz njih može

da prođe i maliciozni saobraćaj, čiji je cilj da naškodi. Ovde u igru uskače firewall, koji se

bavi kontrolom portova, kapija. Sam firewall vam omogućava da zatvarate nepotrebne

portove, a otvarate one koji su vam potrebni za neposrednu komunikaciju. Standardno, po

instalaciji operativnog sistema svi dolazni portovi su zatvoreni, što znači da nijedan paket ne

može da dođe do vašeg računara. Ovo je odlično, jer ste u potpunosti zaštićeni od

malicioznih paketa i zaraza koje prete na internetu, ali je u isto vreme i lose, jer ni legitimni

paketi neće dolaziti do vas, odnosno nećete moći da komunicirate ni sa kim.

Privatnost podataka

Privatnost podataka je jedna od najopsežnijih tema mnogih debata danas kod eksperata

informacionih tehnologija, mnogih društava i organizacija za zaštitu privatnosti savremenog

čoveka. Privatnost je mogućnost slanja određenih ličnih podataka na internet, a da se ti

podaci ne zloupotrebe. Postavljanje ličnih informacija, fotografija, snimaka na internet

danas je svakodnevica, međutim, kada se takvi podaci jednom nađu na internetu, teško ih

je posle ukloniti u potpunosti. Pristup ovakvim podacima ima više ljudi i stoga uvek neko

može da ih iskopira i na različite načine upotrebi. Problem je takođe u sledećem: što je

Copyright © Link group

sigurnost podataka na većem nivou, to je privatnost na nižem nivou. Određene tehnike

dobre sigurnosti ne mogu, a da ne izlože određene za korisnika važne podatke

potencijalnom riziku.

Backup podataka

Najbolji način zaštite od gubitka podataka jeste redovno pravljenje backupa. Backup

podataka predstavlja pravljenje kopije fajlova, sadržaja hard-diska ili dela sadržaja hard-

diska, na nekim medijima sa kojih se podaci mogu ponovo restaurirati, odnosno ponovo

vratiti. Pre samog backupa potrebno je izvršiti određene radnje, kao pripremu za Backup.

Treba prvo izvršiti izbor medija na kome će se vršiti backup (na primer DVD, hard-disk i

slično). Treba izabrati softver iz kojeg će se vršiti backup i odrediti dinamiku pravljenja

backupa. Takođe, pre pravljenja samog backupa treba podatke proveriti, odnosno skenirati

na viruse. Nakon izvršenog backupa poželjno je proveriti ispravnost backupovanih

podataka.

Važno je još i proveriti način imenovanja fajlova, jer u nekim varijantama backup softver

neće dopustiti prolaz imena koja nisu kompatibilna sa sistemom Windows. Treba poštovati

konvenciju o imenovanju fajlova i treba izbegavati korišćenje specijalnih znakova, kao i

ćiriličnih i latiničnih slova u imenima fajlova. Treba i pravilno organizovati podatke na hard-

disku, to jest ne treba dozvoliti da se više sadržaja povezanih međusobno nalazi razbacano

u više različitih foldera na disku.

Mediji za backup

Backup se može izvršiti na različiti broj medija kao, na primer na isti hard-disk, na drugi

hard-disk uređaj, na neki od deljenih uređaja u mrežama, na CD, DVD ili na Blu-ray. Kako

odrediti na kojem mediju treba praviti backup? Izbor zavisi od veličine sadržaja za backup,

važnosti sadržaja backupa, brzine formiranja backupa, stepena pouzdanosti medija koji se

koristi za backup, kao i vremena trajanja backupa. Dobar backup uvek podrazumeva

smeštanje na drugi medijum, a ne na originalni, drugim rečima nije poželjno praviti backup

na istom mediju na kome su i originalni podaci.

Softver za kreiranje backupa

Postoji veliki broj programa koji služe za kreiranje backupa, gde je većina u sklopu

sistemskih alata kao što je File History, ili se može koristiti običan fajl menadžer program,

kao što su File Explorer ili Total Commander, koji će omogućiti pravljenje backupa običnim

kopiranjem.

Copyright © Link group

Disk-mirroring

Disk-mirroring je tehnika povezivanja fizičkih hard-diskova ili SSD-ova da funkcionišu kao

jedan uređaj. Na ovaj način moguće je postići velika ubrzanja kod kopiranja i čitanja

podataka. Takođe otpornost na greške se povećava, jer dolazi do dupliciranja fajlova i ako

neki od hard-diskova otkaže, fajlovi ostaju sačuvani. Uređaji se povezuju u RAID –

Redundant Array of Independent Disks. Postoji nekoliko tipova RAID režima:

• RAID 0 – Takođe poznat kao segmentiranje diskova (stripe). Ovde ne postoji

otpornost na greške, jer ne dolazi do dupliciranja fajlova. RAID 0 samo povezuje više

hard-diskova i omogućava da se operativni sistem prostire na više particija.

• RAID 1 – Takođe poznat i kao preslikavanje diska (mirror, mirroring). To je

preslikavanje zato što se svi podaci koji se upišu na jedan istovremeno upisuju i na

drugi hard-disk. Kada otkaže jedan uređaj, svi podaci ostaju sačuvani na drugom.

• RAID 5 – Kombinuje prednosti kako RAID 0, tako i RAID 1. Fajlovi su zaštićeni dokle

god se ne pokvari više od jednog uređaja. RAID 5 koristi parnost bloka i ako jedan

uređaj prestane da radi, ostali diskovi imaju parne informacije svih podataka i

moguće je nastaviti normalan rad.

• RAID 6 – Sličan RAID-u 5, ali računarski sistem u ovom režimu može da nastavi

normalno da radi ako dva uređaja prestanu sa radom.

• RAID 10 – (mirroring and striping) je u stvari hibrid RAID-a 0 i RAID-a 1. Svi podaci

se zapisuju na proširene (stripe) volumene. Na prvom disku se kreira RAID 0, na

ostalima RAID 1. Ovaj režim je najbolji način da se povećaju performanse čitanja i

kopiranja podataka, a takođe i donosi najveću sigurnost od gubitka podataka.

Kriptografija

Jedna od tehnika zaštite podataka jeste zaštita pomoću kriptografije. Kriptografija

predstavlja način da se podatak skrembluje, to jest da se promeni tako da, ako napadač i

pored ostalih načina zaštite dođe do važnog podatka, neće moći da ga pročita niti dalje

upotrebi. Enkriptovanje fajlova je postavljanje lozinke preko tih fajlova i da bi se oni

upotrebili korisnik mora imati lozinku ili ključ da bi ovim fajlovima mogao da pristupi.

Takođe upotreba lozinki za pristup određenim delovima sistema za različite korisnike

predstavlja tehniku enkripcije. Sve što može da se predstavi u digitalnom obliku može da se

enkriptuje, ali je takođe moguće i različitim hakerskim alatima da se na primer razotkrije

određena lozinka. Stoga postoje pravila o određenoj dužini i kompleksnosti lozinke koju

korisnik kreira pri registraciji na određeni internet-sajt ili na određeni domen neke

kompanije. Što je lozinka kompleksnija teže će je otkriti neko neuatorizovano lice.

Rezime

• Zaštita podataka je tema koja danas postaje sve značajnija usled sve bržeg tehnološkog

razvoja i sve većeg broja faktora koji doprinose većoj potrebi za zaštitom podataka.

• Koji su najčešći uzroci gubitka podataka? Najvećim delom to su greške korisnika,

odnosno zaposlenih. Ljudski faktor je gotovo presudan po ovom pitanju, jer su računari

ipak mnogo savršeniji i retko sami naprave grešku, za razliku od čoveka.

• Sigurnost podataka i informacija predstavlja čuvanje svih podataka u računarskom

sistemu (ili mreži računarskih sistema) od neutorizovanog pristupa spolja.

Copyright © Link group

• Sistem-administratori u kompaniji štite podatke putem različitih načina i tehnika kao što

je instaliranje kvalitetnog antivirusnog softvera, postavljanje jakog Firewalla, kao i

dobrom organizacijom korisnika koji pristupaju sistemu i primenom određenih pravila

vezanih za lozinke i druge načine autentifikacije u sistemu.

• Najjednostavnije rečeno, kontrola pristupa (access control) se odnosi na omogućavanje

regularnim korisnicima (koji su autorizovani) da uđu u sistem i pristupe njegovim

resursima, dok je takav pristup zabranjen svim ostalim korisnicima (koji nisu

autorizovani).

• Identifikacija se odnosi na proces dobijanja odgovora na pitanje „ko je osoba koja

pristupa?“ Autentifikacija je mehanizam provere podataka dobijenih u identifikaciji.

• Najjednostavniji oblik autentifikacije jeste jednofaktorska autentifikacija (single-factor

authentication – SFA), zbog toga što se sprovodi samo jedan tip autentifikacije. SFA se

najčešće implementira u tradicionalnom obliku – kao kombinacija korisničkog imena i

lozinke.

• Firewall ili vatreni zid je jedan od vrlo bitnih alata za bezbednost operativnog Sistema.

Sav saobraćaj koji se ostvaruje na mreži dolazi do jednog od računara prolazeći kroz

izvesne portove, kapije, koji moraju biti otvoreni da bi primili sav saobraćaj.

• Privatnost podataka je danas jedna od najkompleksnijih tema mnogih debata eksperata

informacionih tehnologija, mnogih društava i organizacija za zaštitu privatnosti

savremenog čoveka.

• Backup podataka predstavlja pravljenje kopije fajlova, sadržaja hard-diska ili dela

sadržaja hard-diska, na nekim medijima sa kojih se podaci mogu ponovo restaurirati,

odnosno ponovo vratiti.

• Backup se može izvršiti na različiti broj medija kao, na primer na isti hard-disk, na drugi

hard-disk uređaj, na neki od deljenih uređaja u mrežama, na CD, DVD ili na Blu-ray.

• Postoji veliki broj programa koji služe za kreiranje backupa, a većina ih je u sklopu

sistemskih alata kao što je File History, ili se može koristiti običan fajl menadžer

program, kao što su File Explorer ili Total Commander, koji će omogućiti pravljenje

backupa običnim kopiranjem.

• Disk-mirroring je jedna od tenhika dobre zaštite podataka od slučajnog uklanjanja od

računarskih virusa ili potencijalnih kvarova uređaja na kome su podaci uskladišteni.

• Kriptografija predstavlja način da se podatak skrembluje, to jest promeni tako da, ako

napadač i pored ostalih načina zaštite dođe do važnog podatka, neće moći da ga pročita

niti dalje upotrebi.

• Enkriptovanje fajlova je postavljanje lozinke preko tih fajlova i da bi se oni upotrebili,

korisnik mora imati lozinku ili ključ da bi ovim fajlovima mogao da pristupi.

• Integritet podataka se ogleda u tome da li su podaci u potpunosti ispravni, da li im se

može pravilno pristupiti i da li se mogu dalje koristiti i obrađivati.

Copyright © Link group

You might also like

- Struktura Poslovnog Pisma (Tipovi Poslovnih Pisama) - Efektivne Tehnike Pisanja PDFDocument7 pagesStruktura Poslovnog Pisma (Tipovi Poslovnih Pisama) - Efektivne Tehnike Pisanja PDFSilvija KlisovićNo ratings yet

- Poslovna AnalizaDocument790 pagesPoslovna AnalizaMarija MilovanovicNo ratings yet

- Poslovna Ekonmija 2016Document267 pagesPoslovna Ekonmija 2016Miroslav BujanovicNo ratings yet

- Evidencija Obaveza Prema DobavljacimaDocument12 pagesEvidencija Obaveza Prema DobavljacimaМарковић МитарNo ratings yet

- Prof. DR Dragan Simeunovic - Knez Pavle I 27. MartDocument5 pagesProf. DR Dragan Simeunovic - Knez Pavle I 27. MartAndrija LazarevicNo ratings yet

- Finansijska Kontrola I RevizijaDocument38 pagesFinansijska Kontrola I RevizijaJelena JovanovicNo ratings yet

- Seminarski Rad-Bezbednost I Zaštita PodatakaDocument22 pagesSeminarski Rad-Bezbednost I Zaštita Podatakajelena2110No ratings yet

- Pranje Novca U SrbijiDocument60 pagesPranje Novca U SrbijiNajjaciJosJaciNo ratings yet

- Džefri SaksDocument10 pagesDžefri SaksBiljana UšćumlićNo ratings yet

- Nevena Timotijevic - Vrste Revizije I Zadaci RevizijeDocument11 pagesNevena Timotijevic - Vrste Revizije I Zadaci Revizijeana lazarevicNo ratings yet

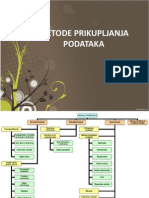

- Metode Prikupljanja PodatakaDocument29 pagesMetode Prikupljanja PodatakaerovicNo ratings yet

- Preduzetnik 5Document88 pagesPreduzetnik 5anema7No ratings yet

- Dokazi U RevizijiDocument9 pagesDokazi U RevizijicamilicaNo ratings yet

- Informatika I DrustvoDocument4 pagesInformatika I DrustvojankoNo ratings yet

- БЕЗБЈЕДНОСТ ПОЛИЦИЈА ГРАЂАНИDocument296 pagesБЕЗБЈЕДНОСТ ПОЛИЦИЈА ГРАЂАНИRobert IlievNo ratings yet

- Rizici U Elektronskom BankarstvuDocument14 pagesRizici U Elektronskom BankarstvuСветислав КондићNo ratings yet

- Matija BećkovićDocument21 pagesMatija BećkovićAnna Odovic100% (1)

- Pojam MenadzmentaDocument2 pagesPojam MenadzmentaTijana Tića RistićNo ratings yet

- Revizija Osnovnih SredstavaDocument58 pagesRevizija Osnovnih SredstavamaticharNo ratings yet

- Seminarski - LizingDocument17 pagesSeminarski - LizingnemanjaeNo ratings yet

- Inokosna Preduzeca I Ortacka DrustvaDocument19 pagesInokosna Preduzeca I Ortacka DrustvaKemo Zico DivanefendicNo ratings yet

- PentestingDocument23 pagesPentestingStankoNo ratings yet

- Kontni Okvir - Sistem Obracuna Troskova VDocument13 pagesKontni Okvir - Sistem Obracuna Troskova Vmarko430430No ratings yet

- Ekonomska SpijunazaDocument11 pagesEkonomska Spijunazaanitatorbica1975No ratings yet

- Idejna SkicaDocument12 pagesIdejna SkicaksenijaNo ratings yet

- Javne Finansije - CarinaDocument6 pagesJavne Finansije - CarinaNenad StojanovićNo ratings yet

- AmazonDocument14 pagesAmazonMilosNo ratings yet

- PK Privreda 185 186 PDFDocument104 pagesPK Privreda 185 186 PDFMilosNo ratings yet

- Poreski InstruktorDocument248 pagesPoreski InstruktorVlade MarkovicNo ratings yet

- Elektronski NovacDocument13 pagesElektronski NovacMiroslav OnjinNo ratings yet

- Prirucnik Za Nastavu o Otvorenim PodacimaDocument64 pagesPrirucnik Za Nastavu o Otvorenim PodacimaMaja NikolovskiNo ratings yet

- Zbirka Zadataka Iz Racunovodstva FON PDFDocument313 pagesZbirka Zadataka Iz Racunovodstva FON PDFigorNo ratings yet

- Rešenje o Obavljanje Poslova Van Prostorija Poslodavca (Rad Na Daljinu I Rad Od Kuće) Za Vreme Vanrednog StanjaDocument2 pagesRešenje o Obavljanje Poslova Van Prostorija Poslodavca (Rad Na Daljinu I Rad Od Kuće) Za Vreme Vanrednog StanjaLucian RodjanNo ratings yet

- Interkulturni MenadzmentDocument13 pagesInterkulturni MenadzmentVladan ZivoticNo ratings yet

- Racunarstvo I DrustvoDocument4 pagesRacunarstvo I DrustvoedvinNo ratings yet

- Notarski ZapisDocument10 pagesNotarski ZapisNikola SeminarskiNo ratings yet

- Ekonomski Odnosi Srbije Sa Inostranstvom - Skripta 2013.Document60 pagesEkonomski Odnosi Srbije Sa Inostranstvom - Skripta 2013.bokica1407100% (1)

- Uzorkovanje U Reviziji 2Document28 pagesUzorkovanje U Reviziji 2Milan Sumasišavši KragovićNo ratings yet

- Sastavni Delovi Resenja, Potpis, PecatDocument12 pagesSastavni Delovi Resenja, Potpis, PecatIrena VitasNo ratings yet

- Odgovori Tehnicka DokumentacijaDocument17 pagesOdgovori Tehnicka DokumentacijaNidzo VelicNo ratings yet

- Carinska PolitikaDocument15 pagesCarinska PolitikaZlatko Noveski100% (1)

- Osnovi BezbednostiDocument16 pagesOsnovi Bezbednostijovana kovacevicNo ratings yet

- MR - Računarstvo U Oblaku Arhitektura, Usluge, Primena I BezbednostDocument68 pagesMR - Računarstvo U Oblaku Arhitektura, Usluge, Primena I BezbednostLana KarenjinaNo ratings yet

- Seminarski Rad - Upravljanje RizicimaDocument7 pagesSeminarski Rad - Upravljanje RizicimaJulio IglesiasNo ratings yet

- Krizni MenadžmentDocument10 pagesKrizni Menadžmentjovana kovacevicNo ratings yet

- Metodoloski Proces U Pisanju Naucnog Rada, Gacinovic R.Document20 pagesMetodoloski Proces U Pisanju Naucnog Rada, Gacinovic R.Donnie BrascoNo ratings yet

- Jovo R. Drobnjak - Srpski Plovni Put Do MoraDocument11 pagesJovo R. Drobnjak - Srpski Plovni Put Do MoraSinbadianumNo ratings yet

- SWOT AnalizaDocument5 pagesSWOT AnalizaStrategija razvojaNo ratings yet

- Ekonomika PreduzecaDocument12 pagesEkonomika PreduzecaAleksandraNo ratings yet

- SabotažeDocument9 pagesSabotažeSeminarskiRadoviNo ratings yet

- Poslovna Strategija Poslovna KomunikacijaDocument2 pagesPoslovna Strategija Poslovna KomunikacijaNermina VeljanNo ratings yet

- Preduzetnistvo PDFDocument20 pagesPreduzetnistvo PDFmiroslavrcNo ratings yet

- Poresko PraktikumDocument48 pagesPoresko PraktikumDalibor TanasicNo ratings yet

- Увиђај семинарски радDocument12 pagesУвиђај семинарски радIvana NegićNo ratings yet

- Analiza PoslovanjaDocument23 pagesAnaliza PoslovanjacTaPuByKNo ratings yet

- U Jagnjetu Je Spas - Amfilohije RadovicDocument54 pagesU Jagnjetu Je Spas - Amfilohije RadovicdanevideNo ratings yet

- Zastita Podatakaa Na RacunaruDocument12 pagesZastita Podatakaa Na RacunaruWatashiNikorasuNo ratings yet

- Bezbednost U Racunarskim Mrezama SkriptaDocument33 pagesBezbednost U Racunarskim Mrezama Skriptabaspa2006No ratings yet

- Pitanja Iz Prezentacija: 1. Šta Je Digitalna Forenzika?Document10 pagesPitanja Iz Prezentacija: 1. Šta Je Digitalna Forenzika?Nemanja KljajicNo ratings yet