Professional Documents

Culture Documents

EC-Ch6 Risk

Uploaded by

Van VanOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

EC-Ch6 Risk

Uploaded by

Van VanCopyright:

Available Formats

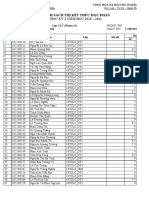

Thuật ngữ viết tắt dùng trong môn học

STT Chữ viết tắt Giải nghĩa

1 DV Dịch vụ

Thương mại điện tử (TMĐT) 2 GP Giải pháp

E-Commerce/E-Business 3 HĐH Hệ điều hành

4 HH&DV Hàng hoá và dịch vụ

PGS.TS. Phan Huy Khánh 5 KH Khách hàng

phkhanh@dut.udn.vn, khanhph29@gMail.com

6 NSD Người sử dụng

7 NTD Người tiêu dùng

8 SP Sản phẩm

CHƯƠNG 6

Rủi ro và phòng tránh rủi ro

9 SX&KD Sản xuất và kinh doanh

10 TK Tài khoản

trong TMĐT 11 TTTT Thanh toán trực tuyến

12 TMĐT Thương mại điện tử

2/82

Chương 6 Rủi ro và phòng tránh rủi ro

Gồm các nội dung :

1. Giải nghĩa rủi ro

2. Rủi ro thông tin, dữ liệu

3. Rủi ro liên quan đến công nghệ

4. Rủi ro thủ tục, quy trình giao dịch

5. Rủi ro liên quan đến pháp luật

Bánh khô (bánh đa, bánh tráng) một vốn bốn lời

6. Giải pháp phòng tránh rủi ro

Trời mưa một trộ (một trận), đi đời bánh khô

Ca dao xứ Nghệ...

3/82 4/82

Giải nghĩa rủi ro Giải nghĩa theo kiểu truyền thống

z Rủi ro :

z Từ đồng nghĩa :

● Không may mắn, tổn thất, đau đớn, nguy hiểm, hư hỏng tài sản,

● Rủi, xui xẻo, không may mắn, đen đủi, bất trắc, nguy hiểm

giảm sút lợi nhuận thực tế (so với lợi nhuận dự kiến)

(Risk, Hoodoo, hay Black)

● Điều không lành, không tốt, bất ngờ xảy ra lúc này, hay lúc khác,

z Có hai quan điểm giải nghĩa rủi ro : có tính khách quan, hay chủ quan

● Theo kiểu truyền thống ● Xảy ra ngoài ý muốn trong quá trình SX, KD

● Theo kiểu hiện đại hay trong cuộc sống hàng ngày, không lường trước được

5/82 6/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 1

Giải nghĩa theo kiểu hiện đại Nghiên cứu rủi ro

z Rủi ro : z Mục đích :

● Bất trắc đo lường được ● Giúp tìm ra những biện pháp phòng ngừa

● Vừa có tính tích cực, vừa có tính tiêu cực, ● Hạn chế thiệt hại, mất mát

phụ thuộc vào ngữ cảnh nhìn nhận ● Tìm cơ hội đón nhận những điều tốt đẹp

z Hậu quả nhìn nhận z Có 3 yếu tố rủi ro gồm :

● Theo hướng tiêu cực : ● Xác suất xảy ra (Probability) có giá trị 0 .. 100%

v Rủi ro mang đến tổn thất, mất mát, không mong muốn

● Khả năng ảnh hưởng đến đối tượng (Impacts on Objectives)

● Theo hướng tích cực : ● Thời lượng ảnh hưởng (Duration)

v Rủi ro mang lại những lợi ích, cơ hội, rút ra bài học, kinh nghiệm z Xác định rủi ro theo xác suất :

v Không biết, không liên quan đến thì không có rủi ro ● Không chắc chắn (Uncertainty) : 0 .. 100%

● Chắc chắn (Certainty) : 100%

7/82 8/82

Rủi ro trong TMĐT Ví dụ rủi ro khi tham gia sàn TMĐT

z Một cách chung nhất, rủi ro trong TMĐT : z Sàn giao dịch TMĐT (E-Commerce Exchange)

● Những sự cố, tai hoạ xảy ra một cách bất ngờ ● Ưu điểm : tiếp cận nguồn KH lớn, lợi nhuận cao

nằm ngoài tầm kiểm soát của con người ● Tuy nhiên ẩn chứa nhiều rủi ro :

● Những mối đe doạ nguy hiểm khi xảy ra v Bị phụ thuộc vào sàn, không là chủ sở hữu của sàn

gây tổn thất cho chủ thể tham gia vào hoạt động TMĐT

v Lợi nhuận thấp, chịu chính sách chia sẻ phí hoa hồng

z TMĐT : v Cạnh tranh cao : nhiều người bán cùng một mặt hàng

● Hoạt động kinh doanh mang lại hiệu quả cao v Mất dữ liệu KH, khó chăm sóc KH do lệ thuộc chủ sở hữu của sàn

● Nhưng một khi gặp rủi ro, thiệt hại không hề nhỏ v Khó xây dựng thương hiệu riêng

v Tỷ lệ HH bị trả lại cao

v Quy trình hậu cần Online phức tạp

v Dễ bị sàn phạt tiền mặt khi không làm đúng quy định của sàn

9/82 10/82

Phân loại rủi ro trong TMĐT Chương 6 Rủi ro và phòng tránh rủi ro

z Rủi ro trong TMĐT : Gồm các nội dung :

● Hình thái muôn màu muôn vẻ

1. Giải nghĩa rủi ro

● Thường được chia thành bốn nhóm cơ bản

2. Rủi ro thông tin, dữ liệu

Luật pháp 5 ÎNgẫu nhiên

3. Rủi ro liên quan đến công nghệ

và tiêu chuẩn công nghiệp

4 4. Rủi ro thủ tục, quy trình giao dịch

Các thủ tục quy trình giao dịch 5. Rủi ro liên quan đến pháp luật

của tổ chức 3

6. Giải pháp phòng tránh rủi ro

Công nghệ 2

Dữ liệu 1

11/82 12/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 2

Rủi ro thông tin, dữ liệu Rủi ro về dữ liệu đối với người bán

z Thực trạng về các vụ công trên Internet : z Khi người bán chuyển khoản qua ngân hàng :

● Số vụ tấn công ngày càng tăng ● Địa chỉ nhận bị thay đổi

● Kể cả các mạng được bảo vệ nghiêm ngặt cũng có nguy cơ ● Tiền bị chuyển tới tài khoản của người xâm nhập bất chính

v Cuối1996, Website Bộ Tư Pháp Mỹ và CIA bị truy cập z Người bán nhận được những đơn đặt hàng giả mạo,

và thay đổi một số nội dung

nhưng không có cách nào để xác định :

v Đầu 1997 hàng loạt dịch vụ Web và EMails của Mỹ

bị ngừng trệ trong một tuần do bị tin tặc tấn công ● SP, HH của mình có được giao đến tay KH hay không ?

z Các hình thức rủi ro về thông tin, dữ liệu : ● Chủ thẻ tín dụng có thực sự là người đã thực hiện đơn đặt hàng hay

không ?

● Đối với người bán

● Đối với người mua

● Đối với chính phủ

● Sử dụng thẻ tín dụng trong TTTT

13/82 14/82

Rủi ro về dữ liệu đối với người mua Rủi ro về dữ liệu đối với chính phủ

z Khi người mua tham gia giao dịch TMĐT z Tin tặc, Hacker :

● Thông tin bí mật về tài khoản bị đánh cắp ● Có nhiều kỹ thuật tấn công các trang Web

● Thông tin cá nhân có thể bị chặn và bị đánh cắp ● Làm lệch lạc thông tin

khi gửi đi một đơn đặt hàng, hay chấp nhận chào hàng ● Đánh mất dữ liệu

● Bị vi phạm quyền riêng tư ● Thậm chí là đánh “sập” trang Web làm ngừng hoạt động

z Các hiện tượng rủi ro : z Một số tổ chức tội phạm :

● Trang Web giả mạo, địa chỉ Internet giả mạo (IP Spoofing) ● Sử dụng tin tặc để phát động tấn công mang tính chất chính trị

● Phong toả dịch vụ DOS (Denial of Service) ● Ví dụ : Tin tặc Hàn Quốc tấn công vào các Website của Bộ Giáo dục

● EMails giả mạo của các tổ chức phi pháp Nhật Bản (tháng 4-2001) nhằm phản đối những cuốn sách giáo khoa

phản ánh sai lịch sử do Nhật Bản xuất bản

● Tin tặc tấn công Website, truy cập thông tin thẻ tín dụng

● Xâm phạm đến tính tin cậy của dữ liệu

15/82 16/82

Rủi ro do sử dụng thẻ tín dụng Rủi ro giả mạo thông tin trên thẻ tín dụng

z Trong thương mại truyền thống : z Sao chụp thông tin, làm giả thiết bị :

● Mất thẻ hoặc bị đánh cắp thẻ là mối đe doạ lớn nhất ● Thẻ giả có chức năng như thẻ thật nhưng chứa số dư giả mạo

z Tuy nhiên gian lận thẻ tín dụng trong giao dịch TMĐT : ● Thiết bị giả được chấp nhận như thiết bị thật,

bao gồm cả chìa khoá giải mã, số dư và các dữ liệu khác trên thẻ

● Xảy ra khi thực hiện các nghiệp vụ giao dịch TTTT

● Đa dạng và phức tạp hơn nhiều so với giao dịch truyền thống

z Sửa đổi dữ liệu, cấy mã độc hại vào phần mềm ƯD :

● Làm thay đổi các kết quả giao dịch TTTT gây hại cho người bán,

z Các dạng rủi ro liên quan đến thẻ tín dụng :

hay Ngân hàng thanh toán

● Giả mạo thông tin trên thẻ tín dụng

z Trộm cắp thiết bị của người mua, hoặc của người bán :

● Dùng thẻ giả (Counterfeit Card hay Fake Card)

● Sử dụng trái phép số sư trên thiết bị

● Phát hành thẻ và lưu hành thẻ

● Sửa đổi phi pháp giá trị lưu trên thiết bị

● Giả mạo hoá đơn thanh toán thẻ

17/82 18/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 3

Rủi ro thẻ giả (Counterfeit Card) Rủi ro khi phát hành và lưu hành thẻ

z Thẻ giả : z Rủi ro khi Ngân hàng phát hành thẻ :

● Do các tổ chức tội phạm làm giả căn cứ thông tin giả mạo ● Gửi thẻ cho chủ thẻ qua đường bưu điện

(Fraudulent Application), hay có được từ trộm cắp qua giao dịch, hay

nhưng thẻ bị thất lạc, hoặc bị đánh cắp trên đường gửi

thẻ bị mất cắp

● Chủ thẻ không nhận được thẻ do NHPH gửi (Never Received Issue)

● Do Ngân hàng phát hành (NHPH) thẻ sử dụng thông tin giả mạo,

không được thẩm định kỹ lưỡng ● Thẻ bị sử dụng trong khi chủ thẻ chính thức không hay biết

z Thẻ giả gây ra rủi ro, nguy hiểm một khi được sử dụng : Rủi ro phát hành thẻ do NHPH chịu

● Tạo ra các giao dịch giả mạo, gây tổn thất tín dụng

z Rủi ro khi lưu hành thẻ :

cho các Ngân hàng, chủ yếu là Ngân hàng phát hành (NHPH)

● Thẻ gửi về địa chỉ không phải của chủ thẻ đích thực

● Khó quản lý vì liên quan đến nhiều nguồn thông tin

và nằm ngoài khả năng kiểm soát của NHPH ● Tài khoản của chủ thẻ bị người nhận lợi dụng (Account TakeOver)

z Tổ chức Thẻ Quốc tế quy hoàn toàn trách nhiệm cho NHPH Rủi ro lưu hành thẻ do cả NHPH và chủ thẻ cùng chịu

19/82 20/82

Giả mạo các hoá đơn thanh toán thẻ Chương 6 Rủi ro và phòng tránh rủi ro

z Giả mạo hoá đơn thanh toán thẻ (Multiple Imprints) Gồm các nội dung :

● Khi thực hiện giao dịch :

1. Giải nghĩa rủi ro

v Nhân viên Kế toán cố tình in ra nhiều bộ hoá đơn thanh toán

2. Rủi ro thông tin, dữ liệu

v Nhưng chỉ đưa cho chủ thẻ ký vào một bộ hoá đơn

v Các hoá đơn còn lại bị giả mạo chữ ký của chủ thẻ 3. Rủi ro liên quan đến công nghệ

z Các tổ chức tội phạm tạo băng từ giả (Skimming) : 4. Rủi ro thủ tục, quy trình giao dịch

● Dùng thiết bị chuyên dụng thu thập thông tin

5. Rủi ro liên quan đến pháp luật

trên băng từ của thẻ thật (dạng thẻ từ)

● Sau đó, mã hoá và in tạo băng từ trên thẻ giả 6. Giải pháp phòng tránh rủi ro

thực hiện các giao dịch giả mạo

21/82 22/82

Rủi ro liên quan đến công nghệ Các loại rủi ro liên quan đến công nghệ

z Sự phát triển của công nghệ nói chung, ICT nói riêng : z Có thể chia ra 4 loại rủi ro :

● Môi trường lý tưởng cho các loại hình tội phạm

1. Sự thay đổi, phát triển của công nghệ

● Nguyên nhân luôn thay đổi, ngày càng tinh vi và khôn ngoan

● Không thể tránh, hay loại trừ hết bằng mọi cách 2. Gian lận, lừa đảo, trộm cắp trên mạng

z Rủi ro về công nghệ liên quan đến các đối tượng : 3. Tội phạm Tin học

● DN/người bán và KH/người mua

4. Tội phạm công nghệ

● Máy chủ của DN

● Nhà cung cấp dịch vụ (ISP - Internet Service Provider)

● Ngân hàng thanh toán và phát hành thẻ tín dụng

● Đường dẫn thông tin (Communication Pipelines)

23/82 24/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 4

Rủi ro do thay đổi của công nghệ 1 Dùng thủ thuật gian lận, lừa đảo 2

z Thay đổi từ xu thế phát triển công nghệ : z Hay gặp :

● Xu thế tất yếu trong thế giới phẳng (The World is Flat) hiện nay ● Công ty ma :

● Không thích ứng kịp mang lại nhiều rủi ro v Sử dụng tên Cty, DN và địa chỉ liên hệ ảo, không đúng

z Những dạng rủi ro phổ biến : v Cách khắc phục :

KH kiểm tra số điện thoại, địa chỉ/địa điểm, nội dung hoạt động...

● Sự tương thích giữ các phầm mềm ứng dụng với trình duyệt

● Thay đổi chuẩn kết nối hay giao tác, giữa phần cứng, phần mềm ● Dùng chiêu giá rẻ câu KH

v KH dễ gặp chiêu thức này khi vào trang Web lừa đảo

● Thay đổi chức năng của các phầm mềm ứng dụng TMĐT...

v Cách khắc phục :

● Ví dụ :

- KH liên hệ để tìm hiểu SP&HH trước khi mua

v Năm 2002, Microsoft IE 6.0 ra đời gây ngưng trệ kinh doanh của

www.VideoHome.com do phầm mềm download phim - Nhận diện đúng SP&HH cần mua

không tương thích với trình duyệt mới

- Nếu có thể, tìm đến tận nơi kiểm tra SP&HH rồi mới quyết định

v FireFox ra đời với chuẩn khác IE gây nguy cơ : các Website TMĐT chạy

tốt trên IE nhưng chưa chắc chạy tốt trên FireFox và ngược lại

25/82 26/82

Kẻ trộm trên mạng Tội phạm tin học 3

z Các dạng trộm cắp trên Internet : z Nguyên nhân Tội phạm tin học gia tăng trên mạng là :

● Nghe trộm, theo dõi thông tin di chuyển trên mạng ● Cộng đồng hơn 1 tỷ người đang sử dụng Internet

● Chia sẻ, trao đổi thông tin 24/7, mọi lúc, mọi nơi

● Xem lén, theo dõi, giám sát, gắn mã ẩn bí mật vào EMails

● Chưa có các điều luật chung điều chỉnh các hoạt động này

z Mặt tích cực :

z Xu hướng mới của tội phạm TMĐT

● Khi sử dụng các kỹ thuật trên vào mục đích hợp pháp, có thể giúp

● Lừa đảo quốc tế qua eMail (Phishing)

phát hiện những yếu điểm của hệ thống để có giải pháp khắc phục ● Làm giả thẻ tín dụng

z Sử dụng vào mục đích phi pháp : ● Phát triển các mạng máy tính ma (Bots Network)

● Trở thành kẻ trộm trên mạng (Sniffer) ● Gửi thư rác với quy mô lớn (SPAM)

● Thuê hacker phá hoại Website của đối thủ cạnh tranh

● Gây ra các hiểm hoạ lớn, khó phát hiện

● Thu thập thông tin người sử dụng bằng Spyware, v.v…

27/82 28/82

Tin tặc, đạo tặc tin học Hình thức phá hoại của tin tặc

z Tin tặc (Hacker), tội phạm máy tính : z Có nhiều hình thức phá hoại :

● Người có chuyên môn cao, kỹ thuật tinh vi, có khả năng xâm nhập ● Khai thác các điểm yếu, vô hiệu hoá mật khẩu, giả mạo địa chỉ IP

trái phép vào một một hệ thống Tin học với mục đích phá hoại để thâm nhập hệ thống

● Thường là giới tội phạm hoặc giới tình báo ● Làm tắc nghẽn, thậm chí làm ngừng hoạt động hệ thống

● Sử dụng các phần mềm phá hoại (Cybervandalism) gây ra sự cố, ● Cài rệp điện tử, bơm Virus máy tính phá hoại các CSDL

phá huỷ các Website, CSDL trên phạm vi toàn cầu ● Sửa nội dung thông tin theo ý đồ đen tối

z Mục tiêu hoạt động của tin tặc rất đa dạng : ● Giả mạo, trộm cắp thông tin

● Có chủ đích, phạm vi rộng, mọi lúc, mọi nơi ● Tấn công các nhà cung cấp dịch vụ, các DN…(DOS)

● Đối tượng bị hại là bất cứ ai : cá nhân, cơ quan, DN, Chính phủ… ● Gây hỗn loạn theo hiệu ứng đám đông (Crowd Effect)

● Tác hại không chỉ kinh tế, mà cả chính trị, an ninh, quốc phòng… ● V.v…

29/82 30/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 5

Rủi ro do tội phạm công nghệ 4 Lợi dụng lỗi phần mềm trung gian 1

z Khi thực hiện giao dịch TMĐT, rủi ro đến từ : z Phần mềm trung gian (MidleWare) :

● Dùng kết nối hệ điều hành với các phần mềm ứng dụng

1. Lợi dụng lỗi của các phần mềm trung gian (MidleWare)

● Có vai trò làm đường ống (Plumping) kết nối hai ứng dụng với nhau

2. SPAM - các loại rác công nghệ : thư rác, tin nhắn rác, cuộc gọi rác và truyền dữ liệu giữa chúng

● Ví dụ những nhà cung cấp Middleware :

3. Các phần mềm độc hại (Malware)

v IBM, Microsoft.NET Framework, Red Hat, Oracle,

4. Các kiểu tấn công mạng (Cyber-Attack) Apache Software Foundation, ObjectWeb Consortium,

Axwy, SAP, TIBCO, Informatica, Pervasive, WebMethods…

z Lợi dụng lỗi/lỗ hổng của phần mềm trung gian :

● Điển hình là kỹ thuật SQL Injection

31/82 32/82

Kỹ thuật SQL Injection SPAM - Các loại “rác” công nghệ 2

z SQL (Structured Query Language) : z Các loại Spam (Stupid Pointless Annoying Messages) :

● Ngôn ngữ truy vấn có cấu trúc được chuẩn hóa ● Thư rác (Spam Maill)

● Truy vấn, xử lý dữ liệu trong một hệ quản trị CSDL quan hệ (RDBMS) ● Tin nhắn rác (Spammy SMS - Short Message Service)

● Các ứng dụng SQL ngày càng trở nên thân thiện và dễ sử dụng ● Cuộc gọi rác (Spam Call)

z Harker lợi dụng lSQL-Injection bất hợp pháp : z Tác hại :

● Nhằm toàn quyền hiệu chỉnh CSDL trên Website ● Gửi ồ ạt một cách vô tội vạ, hay trái phép, gây phiền toái,

● Xảy ra trên các ứng dụng Web SQL Sever, Oracle, DB2, Sysbase… người nhận không yêu cầu, không thích nhận

● Ví dụ Harker can thiệp vào Form đăng nhập của KH : ● Nội dung vô bổ, thường là quảng cáo, xui khiến, lừa đảo, doạ dẫm…

SELECT * FROM tbl_user ● Chiếm dụng tài nguyên, gánh nặng cho các Server

WHERE username = '' OR '1' = '1' and password = '' OR '1' = '1' (thời gian tải, dung lượng chứa, chi phí xử lý…)

33/82 34/82

Giải pháp chống rác công nghệ Các phần mềm độc hại 3

z Có nhiều giải pháp, nhiều hình thức : z Phần mềm độc hại (Malware) :

● Giải pháp tình thế : ● Là bất kỳ chương trình, hay tệp (File) nào gây hại cho NSD :

v Có tiêu chí nhận diện, lọc rác (DNS- Domain Name System Blacklist)…

v Ăn cắp, mã hóa hoặc xóa dữ liệu nhạy cảm

v Theo dõi, giám sát, chia sẻ thông tin, dữ liệu về nguồn phát tán

v Thay đổi, hoặc chiếm đoạt quá trình thực hiện chương trình

v Giám sát hoạt động cung cấp dịch vụ quảng cáo

v Giám sát hoạt động máy tính của NSD mà không được cho phép

v Ngăn chặn, thu hồi địa chỉ/nguồn gốc phát tán

z Có nhiều quan điểm phân loại các phần mềm độc hại,

● Các đạo luật :

v Nghị định số 91/2020/NĐ-CP ngày 14/8/2020 của Chính phủ

chẳng hạn gồm :

v Đạo luật CAN-SPAM (CAN-SPAM Act), www.spamlaws.com/world.shtml 1. Virus máy tính

● Giải pháp kỹ thuật : 2. Worms

v Sử dụng các gói cước trả phí (BizMail cho DN, hay FastMail cho cá nhân) 3. Trojan

v Sử dụng tường lửa Gateway... 4. Các chủng phần mềm gián điệp (Spyware)

35/82 36/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 6

Virus máy tính 3.1 Ví dụ Virus Eurograbber

z Virus máy tính : z Virus Eurograbber :

● Phần mềm tự nhân bản, sao chép chính nó (lây lan, lặp lại) ● Biến thể mới của Virus Zeus, Zbot thường đầu độc các máy Windows

vào các ứng dụng khác nhau (tương tự bệnh truyền nhiễm thực tế) ● Có khà năng phá vỡ phương thức bảo mật xác thực hai nhân tố

● Các tệp nhiễm Virus thường có tên .COM, .EXE, .BAT, .PIF, .SYS... trên máy tính, hay SmartPhone

● Hình thức phát tán và lây lan của Virus : ● Năm 2013 : tin tặc đã lấy cắp 36 triệu Euro từ ngân hàng

v Qua tiếp xúc USB, kết nối ngoại vi… tại các nước châu Âu như Ý, Đức, Tây Ban Nha, Hà Lan…

v Qua Emails, SMS, FTP (File Transfer Protocol)... z Phương thức hoạt động :

v Qua các dịch vụ khác trên Internet

● Mỗi khi NSD truy cập các dịch vụ trực tuyến của ngân hàng,

● Virus thường tấn công vào hệ thống máy tính Windows vì : tin tặc sử dụng eMail hay Webpage lừa NSD để cài đặt Virus

v Thị phần của Windows lớn : chiếm khoảng 90% trên thị trường máy tính ● Virus sẽ lấy cắp mã xác thực OTP (One Time Password),

v Windows không an toàn như Macintosh, Unix, Linux… thực hiện giao dịch lấy trộm tiền từ tài khoản NSD

37/82 38/82

Phòng chống Virus Một số phần mềm diệt Virus năm 2021

z Giải pháp không mang tính thực tiễn : z Top 10 phần mềm diệt Virus :

● Không nối vào bất kì thiết bị nào có nguy cơ tiềm ẩn https://www.antiVirusguide.com/best-antiVirus/

● Không cài đặt bất kì một phần mềm nào chưa được bảo đảm

● Đánh giá :

v Ưu điểm : An toàn tuyệt đối

v Nhược điểm : Bế tắc khi bị phong toả, o bế, "đóng kín vỏ sò" z Top 5 phần mềm diệt Virus miễn phí ở Việt Nam :

z Giải pháp mang tính công nghệ : 1. Avast Free AntiVirus

2. AVG AntiVirus FREE

● Trang bị phần mềm chống Virus hữu hiệu

3. Avira AntiVirus

● Cập nhật thường xuyên dữ liệu chống Virus (Live Update)

4. Bitdefender AntiVirus Free

● Tạo bản sao (BackUp) thông tin/dữ liệu cần thiết

5. Kaspersky Security Cloud Free

để khôi phục (Restor) khi cần

39/82 40/82

Worm 3.2 Trojan 3.2

z Sâu máy tính (Worm) : z Trojan (con ngựa thành Tơroa) :

● Khả năng tự nhân bản trên chính nó, lây lan qua Internet, ● Không tự tái tạo, không tự lây lan như Virus

qua các lỗ hổng bảo mật của hệ thống ● Tự động thâm nhập vào hệ thống giả dạng File hợp lệ, vô hại

● Ví dụ các Worm : ● Các hacker điều khiển máy tính từ xa để tấn công,

v Robert Morris 1988 làm hỏng các HĐH UNIX trên Internet ăn cắp tài khoản, mật khẩu trực tuyến, thông tin ngân hàng,

v Happy99 làm thay đổi nội dung wsok32.dll của Windows thậm chí xoá hết dữ liệu trong hệ thống…

z Lây lan của Worms : z Hình thức lây nhiễm Trojan :

● Chủ yếu là do lỗ hổng bảo mật trong HĐH ● NSD click vào đường link có trong eMail để truy cập một Website nào

● Khi thâm nhập hệ thống, Worms có thể tự tái tạo, tự nhân rộng đó khi nhận được một eMail ngẫu nhiên

● Hậu quả : ● NSD kích hoạt File chò chơi hoặc một Tool trên mạng thực chất là

một trojan

v Làm tắc nghẽn các đường truyền trên mạng

v Xóa dữ liệu, gửi EMail, hay tự cài Backdoor (tương tự Trojan)…

41/82 42/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 7

Phần mềm gián điệp (Spyware) 3.3 Các chủng phần mềm gián điệp

z Spyware (Spy + Software) : z Một số chủng Spyware thường gặp :

● Được cài đặt bí mật từ các phần mềm miễn phí (Freeware) hay chia 1. Keyloggers

sẻ (Shareware) tải về từ Internet

2. Rootkits

z Sau khi cài đặt Spyware : 3. Adware

● Spyware điều phối mọi hoạt động của máy chủ,

4. Password Thieves

giám sát trái phép mọi hoạt động của NSD

5. Web Beacons Người học tự tìm hiểu

● Lặng lẽ thu thập, chuyển thông tin/dữ liệu đến một hệ thống khác

(nơi kinh doanh quảng cáo, hay tin tặc) 6. Infostealers

● Đánh cắp địa chỉ eMail, thông tin đăng nhập, thông tin tài khoản 7. Cookies

ngân hàng và thẻ tín dụng của NSD

43/82 44/82

Keylogger Rootkit

z Phần mềm Keylogger có khả năng : z Rootkit :

● Ghi lại mọi thao tác thực hiện trên bàn phím ● Phần mềm độc hại rất khó phát hiện

● Chụp, quay phim các hình ảnh trên màn hình ● Thường ẩn trong HĐH, các phần mềm AntiVirus/AntiMalware

● Ghi nhận cách con trỏ chuột trên di chuyển màn hình ● Có thể ẩn trong các Virus và Keylogger

● Sau đó chép thông tin gửi đến một địa đã có z Hình thức lây nhiễm :

z Hình thức lây nhiễm Keylogger : ● Khai thác các lỗ hổng trong HĐH hoặc tiếp cận qua các phần mềm

● Keylogger phát tán trên Internet (KeySnatch, Spyster…) cài đặt của người quản trị (Admin)

● NSD vô tình DownLoad các .EXE files (Crack, Patch, Keygen …) ● Sau khi thâm nhập Rootkit có khả năng :

về máy tính, khi đó Keylogger cũng bám theo v Che giấu chính nó, ẩn vào hạt nhân của HĐH

z Yếu tố tích cực của phần mềm chứa Keylogger : v Vô hiệu hoá các AntiVirus

● Các bậc phụ huynh kiểm soát con cái sử dụng máy tính như thế nào

45/82 46/82

Các kiểu tấn công mạng (Cyber-Attack) Tấn công giả mạo 1

z Gồm : z Tấn công giả mạo (Phishing Attack) :

1. Tấn công giả mạo (Phishing Attack) ● Phishing : Fishing (câu) for Information + Phreaking (lừa đảo)

● Tin tặc giả danh tổ chức hợp pháp (Ngân hàng, dịch vụ TTTT…)

2. Tấn công từ chối dịch vụ DOS

● Gửi eMail hàng loạt đến người nhận :

v Thông báo trúng giải thưởng lớn, hay nhận một khoản tiền…

3. Cướp tên miền (Domain Hijacking)

v Yêu cầu cung cấp thông tin cá nhân, tín dụng

4. Tấn công máy chủ (Server Attack) v Hoặc yêu cầu gửi một khoản tiền nhỏ làm thủ tục

● Hậu quả khi NSD trả lời Email theo yêu cầu :

v Bị kẻ gian lấy được thông tin nhạy cảm từ Ngân hàng, hay khi TTTT

v Bị đánh cắp tiền từ tài khoản tín dụng của mình

47/82 48/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 8

Tấn công từ chối phục vụ : DoS 2 Cướp tên miền 3

z DoS (Denial of Service) : z Kịch bản cướp tên miền (Domain Hijacking) :

● Nhằm làm sập máy chủ hoặc mạng, làm cho NSD không thể truy cập ● Hacker tìm kiếm địa chỉ eMail,

● Do một máy tính, hay một người nào đó địa chỉ Website của hệ thống quản lý tên miền…

tạo ra các kết nối vô ích đến Website

● Tìm mọi cách để lấy Password, quyền truy cập

● Hậu quả :

v Hệ thống bị tắc nghẽn, đáp ứng chậm, quá tải tài nguyên, ● Giả danh chủ tài khoản EMail yêu cầu Website quản lý tên miền

thậm chí không thể sử dụng cung cấp Password quản lý tên miền

v KH không thể truy cập vào Website,

● Khi có Password, tiến hành chuyển tên miền

không thể thực hiện các giao dịch mua bán

v Lượng thư rác tăng đột biến sang Website quản lý khác, thay đổi Password quản lý…

v Gây ra những khoản chi phí vô cùng lớn

49/82 50/82

Tấn công máy chủ 4 Chương 6 Rủi ro và phòng tránh rủi ro

z Harker tấn công máy chủ (Server Attack) : Gồm các nội dung :

● Tìm cách xâm nhập máy chủ trái phép bằng nhiều cách

1. Giải nghĩa rủi ro

● Tùy mức độ hệ thống để xóa, thay đổi, sao chép dữ liệu nhạy cảm…

2. Rủi ro thông tin, dữ liệu

z Ví dụ chiêu thức tấn công nội bộ (Local Attack) :

3. Rủi ro liên quan đến công nghệ

● Hacker mua/thuê bao dịch vụ Hosting

trên cùng Server có dịch vụ Hosting của nạn nhân 4. Rủi ro thủ tục, quy trình giao dịch

● Tiến hành đột nhập Hosting : 5. Rủi ro liên quan đến pháp luật

v Tìm cách có Password của Hosting (tìm kiếm trên Google)

6. Giải pháp phòng tránh rủi ro

v Xâm nhập vào CSDL của Website

v Tìm kẻ hở trong lập trình CSD …

51/82 52/82

Rủi ro thủ tục, quy trình giao dịch Các loại rủi ro thủ tục, quy trình

z Tình huống : z Bao gồm :

● Cả người bán (chào hàng) và KH (chấp nhận mua)

1. Người mua từ bỏ giỏ hàng

● Hợp đồng giao dịch được thoả thuận qua mạng

z Tuy nhiên tranh cãi xảy ra : 2. Hiện tượng bùng hàng (Boom)

● KH nhận được hàng nhưng không trả tiền 3. Rủi ro trong thanh toán trực tuyến

● KH trả tiền nhưng không nhận được hàng

4. Rủi ro trong vận chuyển HH&SP

z Nguyên nhân tranh cãi có thể :

● Người bán không có bất kỳ thông tin xác thực nào của KH

● Cả hai bên không có bằng chứng về ký kết hợp đồng

● Sử dụng EMails trong quá trình thoả thuận hợp đồng…

53/82 54/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 9

Hiện tượng người mua từ bỏ giỏ hàng Rủi ro bùng hàng

z 10 lý do KH truy cập từ bỏ giỏ hàng và không mua : z “Bùng” hàng hoặc “bom” (Boom) hàng :

1. Thiếu thông tin về sản phẩm ● Là tình huống người mua hàng, đặt hàng qua mạng

2. Giá thành sản phẩm cao nhưng không nhận khi được giao

3. Không chắc chắn về tính năng bảo mật ● Những người vận chuyển (Shipper) xử lý khó khăn

4. Thiếu thông tin về giảm giá và khuyến mãi

5. Buộc phải đăng ký và tạo một tài khoản

6. Thiếu tùy chọn thanh toán

7. Quy trình thanh toán phức tạp

8. Phí vận chuyển cao, hoặc vận chuyển chậm

9. Chi phí vận chuyển được liệt kê sau

10. Chỉ ghé thăm, tham khảo sản phẩm, chưa có ý định mua

55/79 56/82

Rủi ro trong TTTT Rủi ro trong vận chuyển HH&SP

z NSD không ghi lại giao dịch : z Những phương thức vận tải thường gặp rủi ro :

● NSD không thực hiện nghĩa vụ trả tiền ● Đường bộ

● Hậu quả làm thất thoát cho cả người bán và NHPH tiền điện tử ● Đường sắt

z Gặp sự cố do phương tiện TTTT không hoạt động : ● Đường biển, đường sông

● Đường hàng không

● Dữ liệu giao dịch lưu trữ bị mất ngẫu nhiên, hoặc cố ý

● Một chức năng nào đó ngừng hoạt động, z Mỗi phương thức vận tải đều có rủi ro đặc thù,

như chức năng kế toán hoặc chức năng bảo mật chủ yêu đến từ ba nguyên nhân :

● Gây lỗi trong quá trình truyền tải, xử lý thông tin ● Thiên tai

● Mọi hình thức tai nạn

● Con người

57/82 58/82

Chương 6 Rủi ro và phòng tránh rủi ro Rủi ro liên quan đến pháp luật

Gồm các nội dung : z Rủi ro xảy ra khi không giải quyết được :

1. Giải nghĩa rủi ro ● Các tranh chấp giữa bên mua và bên bán

● Hợp đồng giao dịch bị vi phạm…

2. Rủi ro thông tin, dữ liệu

z Nguyên nhân đến từ các yếu tố :

3. Rủi ro liên quan đến công nghệ

● Hiệu lực pháp lý về giao dịch TMĐT chưa thoả đáng

4. Rủi ro thủ tục, quy trình giao dịch

● Việc lựa chọn toà án, trọng tài, luật điều chỉnh khi tranh chấp

5. Rủi ro liên quan đến pháp luật ● Các thủ tục đăng ký Website, mua bán tên miền chưa chuẩn

6. Giải pháp phòng tránh rủi ro ● Thiếu văn bản pháp lý về chứng thực điện tử, thanh toán điện tử

● Chưa có tính ràng buộc pháp lý khi có sự khác nhau giữa các hệ

thống pháp luật Quốc tế, ví dụ Việt Nam và Nhật Bản

● Chưa có một công ước chung nào về giao dịch TMĐT có hiệu lực

59/82 60/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 10

Rủi ro về tiêu chuẩn công nghiệp (TCCN) Rủi ro vì mất cơ hội kinh doanh

z Tiêu chuẩn công nghiệp (Industry Standards) : z Có nhiều cơ hội kinh doanh trên mạng bị bỏ mất do :

● Tập hợp tiêu chí công nghiệp trong các hoạt động sản xuất, ● Thiếu đăng ký bản quyền nhãn hiệu, hay tên giao dịch

thương mại, được chấp nhận bởi các thành viên tham gia ● Bị “đánh cắp” thương hiệu, tên miền

● Mỗi quốc gia đều có TCCN riêng, ví dụ JIS của Nhật Bản

z Ví dụ :

z Rủi ro bao gồm :

● Cà phê Trung Nguyên http://www.trungnguyen.com.vn/ bị mất

● Chưa có hệ thống các TCCN phù hợp chuẩn quốc tế và khu vực các tên miền www.trungnguyen.com.au, www.trungnguyen.com

● Khác biệt giữa TCCN trong thương mại truyền thống và TMĐT ● Sàn giao dịch Thủ công Mỹ nghệ của VCCI đổi Website

● Chưa có hệ thống TCCN nào đủ đánh giá chính xác www.handivn.com.vn thành vn.craft.com.vn vì trùng tên giao dịch

các loại dịch vụ (HH vô hình) trên Internet ● Sở du lịch tỉnh Quảng Ninh không đăng ký được tên miền

● Khó khăn trao đổi thông tin, hoạt động chào hàng, đặt hàng, www.halongbay.com vì đã bị người khác đăng ký trước,

logistics, thủ tục hải quan, thuế… do đó phải đăng ký tên miền rất dài http :\\halongbay.halong.net

61/82 62/82

Rủi ro liên quan đến thông tin cá nhân Rủi ro trong thương mại quốc tế

z Những hoạt động tin tặc : z Có hai nhóm rủi ro chính trong thương mại quốc tế :

● Mạo danh NSD gửi thông tin nhạy cảm, phạm pháp ● Rủi ro kinh tế

● Gửi thư rác, tin nhắn giả mạo, SPAM… ● Rủi ro chính trị

● Lấy thông tin tài khoản ngân hàng, thông tin đăng nhập eMail, z Rủi ro kinh tế

tài khoản mạng xã hội ● Rủi ro do người mua không có khả năng thanh toán

● Giả mạo KH mua hàng trên các Website ● Rủi ro do người mua nợ quá hạn, người mua không thể thanh toán

z Hậu quả tiền hàng 6 tháng kể từ ngày tới hạn

● Thông tin cá nhân bị thay đổi ● Rủi ro do người mua không chấp nhận hàng

● DN, NSD gặp rắc rối không chỉ trong giao dịch trực tuyến ● Rủi ro do từ bỏ chủ quyền kinh tế

mà còn trong cuộc sống bên ngoài ● Rủi ro do rửa tiền, mafia…

63/82 64/82

Rủi ro chính trị Chương 6 Rủi ro và phòng tránh rủi ro

z Rủi ro chính trị trong thương mại quốc tế : Gồm các nội dung :

● Bị hủy bỏ, hoặc không gia hạn giấy phép xuất khẩu, nhập khẩu 1. Giải nghĩa rủi ro

● Do chiến tranh, khủng bố

2. Rủi ro thông tin, dữ liệu

● Tài sản của người nhập khẩu bị quốc hữu hóa hoặc sung công

3. Rủi ro liên quan đến công nghệ

● Bị áp đặt lệnh cấm nhập khẩu khi đang vận chuyển HH&SP

4. Rủi ro thủ tục, quy trình giao dịch

● Rủi ro thanh toán do nước nhập khẩu thiếu ngoại tệ

áp đặt chính sách kiểm soát ngoại hối 5. Rủi ro liên quan đến pháp luật

● Rủi ro do từ bỏ chủ quyền chính trị quốc gia 6. Giải pháp phòng tránh rủi ro

65/82 66/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 11

Giải pháp phòng tránh rủi ro Tham gia bảo hiểm rủi ro

z Có nhiều giải pháp TMĐT, thường chia thành hai loại : z Thực tế hiện nay :

● Giải pháp không mang tính kỹ thuật : ● Các hãng bảo hiểm chỉ nhận bảo hiểm một số lượng rủi ro hạn chế

v Mua bảo hiểm rủi ro của các hãng bảo hiểm uy tín trong TMĐT

v Các DN tự lực và chủ động phòng tránh rủi ro cho chính mình và KH ● Ví dụ : AIG NetAdvantage SuiteTM chỉ nhận bảo hiểm 14 loại rủi ro

● Giải pháp mang tính kỹ thuật : z Vì vậy :

1. Cài đặt phần mềm chống virút ● DN, cá nhân tham gia TMĐT cần phối hợp nhiều giải pháp đồng thời

2. Bảo mật trong giao dịch để phòng tránh mọi rủi ro, bất trắc

3. Xác thực và ủy quyền cho NSD ● Dù có áp dụng biện pháp nào đi nữa cũng không thể đảm bảo an

4. Kiểm soát truy cập (Access Control) toàn một cách tuyệt đối

5. Bảo mật và toàn vẹn dữ liệu

6. Chỉ mua sản phẩm từ trang Web uy tín

7. Thanh toán sử dụng giao thức https:

67/82 68/82

Bảo hiểm rủi ro của hãng AIG An toàn thông tin trong TMĐT

1. Nội dung trang Web (Web Content Liability) z Xu thế hiện nay :

2. DV Internet chuyên nghiệp (Internet Professional Liability)

● Sử dụng các trung tâm tính toán và dữ liệu phân tán,

3. An Ninh Mạng (Network Security Liability)

dịch vụ điện toán đám mây (Cloud Computing)

4. Bị Mất Tài Sản Thông Tin (Information Assets Theft)

● Sử dụng kết nối LAN-WAN-Internet

5. Bị Đánh Cắp Danh Phận (Indentify Theft)

6. Về Gián Đoạn Kinh Doanh (Business Interruption) z Nhu cầu an toàn thông tin trong TMĐT :

7. Bị Tống Tiền (Exortion) ● Đảm bảo an toàn tài nguyên và hoạt động

8. Khủng Bố Máy Tính (Cyber Terrorism) ● Ngăn chặn mọi hình thức truy cập trái phép vào hệ thống

9. Về Mất Uy Tín (Reputation) và ứng dụng

10. Bị Phạt (Punitive, Examplary Risks)

● Ít phụ thuộc vào bản chất dữ liệu Web, EMails… trên mạng

11. Do Bị Khiếu Nại (Claim Risks)

● Khả năng truyền tệp, hoặc đăng nhập từ xa linh hoạt, v.v…

12. Bị Tấn Công (Computer Attacks Risks)

13. Bị Mất Cắp (Physical Theft Of Data)

14. Do Thưởng Tiền (Crimminal Rewards Risk)

69/82 70/82

Khái niệm an toàn Nguyên nhân hiểm hoạ

z An toàn (Security) : Có vô vàn nguyên nhân hiểm hoạ

● Là giảm thiểu các điểm yếu dễ bị tấn công, z Hiểm hoạ từ phía NSD :

hay các hiểm hoạ đối với các tài sản, tài nguyên

● Xâm nhập bất hợp pháp

z Tài sản (Fortune), tài nguyên (Resources) : ● Ăn cắp tài sản có giá trị của các chủ thể tham gia TMĐT, v.v…

● Là bất cứ thứ gì có giá trị

z Nguy cơ rủi ro tiềm ẩn trong kiến trúc hệ thống :

z Điểm yếu dễ bị tấn công (Vulnerability) : ● Không có giải pháp an toàn thông tin

● Là bất kỳ điểm yếu nào, mà từ đó, kẻ gian có thể khai thác hệ thống ● Tổ chức và khai thác CSDL tuỳ tiện

hoặc phá hoại thông tin có trong hệ thống đó ● Cơ chế tiếp cận từ xa, xung đột NSD (phi đồng bộ)

z Hiểm hoạ (Threat) : ● Sử dụng phần mềm ứng dụng

● Là một xâm phạm an toàn tiềm ẩn

71/82 72/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 12

Không có giải pháp an toàn thông tin Tổ chức và khai thác CSDL tuỳ tiện

z Nguy cơ tiềm ẩn : z Lý do tổn thất thông tin TMĐT :

● Không chấp hành các chuẩn an toàn : ● Thiếu quy trình quản lý và kiểm tra hệ thống

v Chuẩn an toàn mạng ● Vi phạm các quy định hành chính về bảo mật thông tin

v Chính sách an toàn Internet, v.v…

● Thiếu duy trì kiểm tra tiêu chuẩn bảo mật thường xuyên

v Chuẩn an toàn bức tường lửa

● Khai thác CSDL tuỳ tiện, không hiệu quả

v Chuẩn bảo mật thông tin đã được phân cấp

● Không, hoặc sử dụng thiếu hiệu quả các công cụ an toàn

● Không xác định rõ ràng cái được phép và không được phép

● Trách nhiệm bảo vệ thông tin không rõ ràng

z Giải pháp sử dụng các công cụ và dịch vụ an toàn :

● Phát hiện xâm nhập sớm và có cơ chế phục hồi

● Thiêu kiểm tra theo dõi các truy cập từ bên ngoài vào hệ thống

● Kiểm tra tính toàn vẹn dữ liệu (Integrity)

● Kiểm tra thông tin bị cá nhân truy cập bất hợp pháp

● Phòng chống Virus...

73/82 74/82

Xác thực và ủy quyền cho NSD Nhân tố xác thực

z Xác thực, chứng thực A1 (Authentication) : z Sử dụng ba nhân tố xác thực (Authentication Factors) :

● Quá trình xác minh NSD là ai, đáng tin cậy, khai báo sự thật

● Những gì NSD sự có (sở hữu bẩm sinh) :

● Ví dụ khi truy cập hệ thống, yêu cầu nhận dạng số (Digital Identity) v Vết lăn tay, võng mạc mắt, chuỗi DNA, giọng nói, chữ ký,

v Tên tài khoản/huy hiệu (ID) tín hiệu sinh điện do cơ thể sống tạo sinh (Unique BioElectric Signals)…

v Mật khẩu (Password)

● Những gì NSD cung cấp :

z Ủy quyền, hay cấp phép A2 (Authorization) : v Chứng minh thư (ID Card), chứng chỉ an ninh

● Xác minh NSD được phép, có quyền hạn gì để làm những việc đó (Security Token), thẻ/chứng chỉ phần mềm (Software Token),

hoặc số điện thoại di động (Cell Phone Number)…

● Ví dụ quyền truy cập vào tài nguyên (CSDL, HT3...)

● Những gì NSD biết :

z Phân biệt :

v Mật khẩu, mật khẩu ngữ (Pass Phrase), số PIN định danh cá nhân

● A1 : Tôi là sinh viên của lớp Online. Đây là ID của tôi.

(Personal Identification Number), OTP (One Time Password)…

● A2 : Sinh viên của lớp Online được phép tham gia các buổi học,

được truy cập các bài giảng, tài liệu học tập

75/82 76/82

Kiểm soát truy cập (Access Control) Bảo mật dữ liệu (Confidentiality)

z Dịch vụ kểm soát truy cập : z Dịch vụ này chống lại các sửa đổi trái phép, bao gồm :

● Chống lại việc sử dụng trái phép các tài nguyên ● Bảo mật kết nối

do truy cập thông qua các giao thức mạng ● Bảo mật phi kết nối

● Liên quan đến các tài nguyên có trong một hệ thống, ● Bảo mật các trường dữ liệu được chọn

hoặc mạng, mà NSD hoặc dịch vụ có thể truy nhập

● Bảo mật dòng thông tin

z Bảo mật dữ liệu :

● Liên quan đến sự bí mật của dữ liệu

trên một hệ thống hoặc mạng

● Là bảo vệ dữ liệu khỏi các hiểm hoạ thụ động

77/82 78/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 13

Toàn vẹn dữ liệu (Data Integrity) Bảo mật thông tin trong TMĐT

z Dịch vụ này bao gồm : z Thực hiện 8 lời khuyên bảo mật :

● Toàn vẹn kết nối có khôi phục 1. Kiểm tra đường link trang Web bán hàng một cách kỹ càng

● Kết nối không khôi phục 2. Chỉ mua sản phẩm từ các trang Web có uy tín

● Kết nối các trường dữ liệu được chọn 3. Chỉ sử dụng máy tính và Internet tại nhà để giao dịch

● Phi kết nối các trường dữ liệu được chọn 4. Sử dụng trình duyệt bản mới nhất để thanh toán trực tuyến

z Toàn vẹn dữ liệu chống lại các hiểm hoạ chủ động 5. Không bao giờ nhấn vào đường link của các EMail Spam

6. Chỉ thanh toán trên các trang Web sử dụng giao thức https:

7. Không ghi thông tin tài khoản ra giấy hoặc lưu trên máy tính

8. Sử dụng bức tường lửa và các phần mềm bảo mật

79/82 80/82

Chỉ mua sản phẩm từ trang Web uy tín Thanh toán sử dụng giao thức https:

z Trước khi quyết định mua SP từ một Website : z Chỉ thực hiện giao dịch trên các trang Web

● Nên tìm hiểu kỹ thông tin về Website đó từ Internet, đã được mã hóa an toàn :

có thể bằng cách dùng công cụ tìm kiếm ● Thanh địa chỉ của trình duyệt chứa giao thức https:

● Trên các Website nước ngoài thường đặt các đường link (SSL – Secure Socket Layer)

liên kết xác nhận về uy tín từ các tổ chức đánh giá ● Biểu tượng ổ khóa xuất hiện trên trình duyệt

z Một số tổ chức đánh giá có uy tín dưới dạng biểu tượng : z Không thực hiện giao dịch trên các trang Web :

● BBBOnline.org

● Sử dụng giao thức http: thông thường

● Truste.com

● Hacker có thể dễ dàng lấy cắp, hay làm thay đổi thông tin

● Verisign (tên, số tài khoản, số thẻ tín dụng…)

Nhấn vào biểu tượng để xác nhận các đánh giá đúng thật, hay chỉ là

biểu tượng lừa đảo được gắn vào nhằm qua mắt KH

81/82 82/82

TMĐT- Ch.6 Rủi ro và phòng tránh rủi ro 14

You might also like

- Bài tập chương 1-4Document5 pagesBài tập chương 1-4Amber NguyenNo ratings yet

- CHUONG 1 - 2023 (Autosaved)Document34 pagesCHUONG 1 - 2023 (Autosaved)Huyền TrânNo ratings yet

- Tailieuxanh Bai Giang QTRR 483Document23 pagesTailieuxanh Bai Giang QTRR 483TẤN LỘC LouisNo ratings yet

- Bai Giang Quan Tri RuiDocument99 pagesBai Giang Quan Tri Ruivukimchi76No ratings yet

- 46.phieu Ghi Chep Bai Thuyet Trinh - Module 2Document3 pages46.phieu Ghi Chep Bai Thuyet Trinh - Module 2TRÂM MAI THỊ BẢONo ratings yet

- Chuong 1Document111 pagesChuong 1Quang NguyenNo ratings yet

- (123doc) - Quan-Tri-Rui-Ro-Du-An-Kinh-DoanhDocument7 pages(123doc) - Quan-Tri-Rui-Ro-Du-An-Kinh-Doanhgnuoh28No ratings yet

- Bài thuyết trình QUẢN TRỊ RỦIDocument2 pagesBài thuyết trình QUẢN TRỊ RỦIChuc LinhNo ratings yet

- Bai Giang Gui SVDocument111 pagesBai Giang Gui SVHANG NGUYEN THI THANHNo ratings yet

- MODULE 2 - Rủi ro và quản trị rủiDocument15 pagesMODULE 2 - Rủi ro và quản trị rủiKHANG THÁINo ratings yet

- Chuong 1 Tong Quan Ve QTRRDocument90 pagesChuong 1 Tong Quan Ve QTRRMỹ TrinhNo ratings yet

- CH 1Document14 pagesCH 1Thanh HoàngNo ratings yet

- Chương 5 - QT Rui Ro Trong Kinh Doanh NH (B Sung)Document81 pagesChương 5 - QT Rui Ro Trong Kinh Doanh NH (B Sung)Tuyền PhạmNo ratings yet

- Slide SVDocument60 pagesSlide SVLe Minh HuongNo ratings yet

- Chuong 1 Tong Quan Ve QTRRDocument76 pagesChuong 1 Tong Quan Ve QTRRnk7kmvkmzmNo ratings yet

- CH 1Document42 pagesCH 1Ngan DoanNo ratings yet

- Quản trị rủi ro cho siêu thị Co.op MartDocument34 pagesQuản trị rủi ro cho siêu thị Co.op MartfeidethuongNo ratings yet

- Chương 1.T NG QuanDocument10 pagesChương 1.T NG QuanLuc TrietNo ratings yet

- Chương 1. Tổng Quan Về Rủi Ro Trong Kinh Doanh Quốc TếDocument66 pagesChương 1. Tổng Quan Về Rủi Ro Trong Kinh Doanh Quốc TếDiễm QuỳnhNo ratings yet

- QTRR TÓM TẮTDocument8 pagesQTRR TÓM TẮTVU THI HUONG QP2684No ratings yet

- Chương 1. Tổng quan về rủi ro trong kinh doanh quốc tếDocument67 pagesChương 1. Tổng quan về rủi ro trong kinh doanh quốc tếPhuong Anh DangNo ratings yet

- Quan Ly RuiDocument17 pagesQuan Ly Ruitrangngo0402No ratings yet

- Bai Giang TTCK 2022Document58 pagesBai Giang TTCK 2022Đức Mạnh Nguyễn BáNo ratings yet

- TIỂU LUẬN QTRR C23QTDN1Document17 pagesTIỂU LUẬN QTRR C23QTDN1ntt2021c8.dttvyNo ratings yet

- ĐỀ CƯƠNG CUỐI KỲ MÔN QUẢN TRỊ RỦIDocument8 pagesĐỀ CƯƠNG CUỐI KỲ MÔN QUẢN TRỊ RỦIHuỳnh Hồng QuýNo ratings yet

- QTRR N6Document35 pagesQTRR N6Hang NguyenNo ratings yet

- Bài tiểu luận cuối kì rủiDocument26 pagesBài tiểu luận cuối kì rủihuyphan01950195No ratings yet

- Chuong 2 - ChuanDocument115 pagesChuong 2 - ChuanQuang NguyenNo ratings yet

- Chương 1. Tổng Quan Về Rủi Ro Trong Kinh Doanh Quốc TếDocument79 pagesChương 1. Tổng Quan Về Rủi Ro Trong Kinh Doanh Quốc TếK59 Ngo Quy KietNo ratings yet

- QLRRDocument432 pagesQLRRK59 Mai Hoai NamNo ratings yet

- Chuong 1 Khai Niem Rui Ro Va Quan Tri RuiDocument35 pagesChuong 1 Khai Niem Rui Ro Va Quan Tri RuiThúy VyNo ratings yet

- 1-TTTMQT Chuong 1Document51 pages1-TTTMQT Chuong 1Tiên HoàngNo ratings yet

- 5.2023. Ra Quyết Định Về RủiDocument82 pages5.2023. Ra Quyết Định Về RủiKim Anh TrầnNo ratings yet

- Chương 1 Giới Thiệu Chung Về Qtrr-mergedDocument207 pagesChương 1 Giới Thiệu Chung Về Qtrr-mergedMai LươngNo ratings yet

- CHUONG 1 - 2020 Dai TraDocument22 pagesCHUONG 1 - 2020 Dai Traquianh2411No ratings yet

- Chuong 3 - 2023Document42 pagesChuong 3 - 2023Trang Nguyễn Thị KiềuNo ratings yet

- Bai Giang PDFDocument123 pagesBai Giang PDFCherLloydNguyen0% (1)

- Nhóm 7 - quản Trị Rủi Ro Cho Dự Án Sản Xuất ô Tô VinfastDocument33 pagesNhóm 7 - quản Trị Rủi Ro Cho Dự Án Sản Xuất ô Tô Vinfastnguyễn vinh thànhNo ratings yet

- 48.nguyen Kha Tu - Phieu Ghi Chep Bai Thuyet Trinh - Module 3.1Document3 pages48.nguyen Kha Tu - Phieu Ghi Chep Bai Thuyet Trinh - Module 3.1TÚ NGUYỄN KHẢNo ratings yet

- Chg01 QTRRDocument30 pagesChg01 QTRR26. Hải Như 9.1No ratings yet

- SLIDE QTRRDocument44 pagesSLIDE QTRRKhánh HuyềnNo ratings yet

- M2 Assignment FIN1109.202B03 02 1Document7 pagesM2 Assignment FIN1109.202B03 02 1Huy Nguyễn TuấnNo ratings yet

- BNK 405 - Nghiệp vụ bảo hiểm - 2021S - Lecture Slides - 1Document24 pagesBNK 405 - Nghiệp vụ bảo hiểm - 2021S - Lecture Slides - 1Diệp ThuỷNo ratings yet

- Chương 4 - Quản Trị Rủi Ro Trong DN FdiDocument15 pagesChương 4 - Quản Trị Rủi Ro Trong DN FdiThảo VũNo ratings yet

- quản trị rủiDocument17 pagesquản trị rủitrang5618No ratings yet

- Bài Giảng Quản Trị Rủi Ro Tài Chính - TS. Huỳnh Thanh Điền - 1404941Document89 pagesBài Giảng Quản Trị Rủi Ro Tài Chính - TS. Huỳnh Thanh Điền - 1404941Anh Huỳnh Võ LanNo ratings yet

- Chương 2Document26 pagesChương 2Kim Ngân Đặng TrầnNo ratings yet

- Bai 5 - QTRR KY THUAT VA VAN HANHDocument14 pagesBai 5 - QTRR KY THUAT VA VAN HANHanhly.87223020006No ratings yet

- CSTMQT C2 - Ly Thuyet TMQT - Preclass HandoutsDocument14 pagesCSTMQT C2 - Ly Thuyet TMQT - Preclass HandoutsBảo TrúcNo ratings yet

- Chapter 1 - IntroductionDocument54 pagesChapter 1 - IntroductionHuy Lê GiaNo ratings yet

- Chương 3Document155 pagesChương 3thiết nguyễn báNo ratings yet

- 7. Thanh toán quốc tế - đại trà PDFDocument12 pages7. Thanh toán quốc tế - đại trà PDFNguyen binhNo ratings yet

- Handout AISe C4Document43 pagesHandout AISe C4Ngọc ThảoNo ratings yet

- ước lượng rủi ro thanh khoảnDocument13 pagesước lượng rủi ro thanh khoảnPhạm Hoàng NguyênNo ratings yet

- QTRRDocument16 pagesQTRRntt2021c8.dttvyNo ratings yet

- (Uel 2024) FRM - Chapter 1Document13 pages(Uel 2024) FRM - Chapter 1trinhnt21404aNo ratings yet

- Chương 1 Lecture NoteDocument17 pagesChương 1 Lecture Notebutterflycr2004No ratings yet

- CI - Tá NG QuanDocument15 pagesCI - Tá NG Quanparkminjae1811No ratings yet

- 102031320202C401 DSTSDocument2 pages102031320202C401 DSTSVan VanNo ratings yet

- Hoàng Đ C Thành 17TCLC2Document64 pagesHoàng Đ C Thành 17TCLC2Van VanNo ratings yet

- EC Ch1 IntroductionDocument16 pagesEC Ch1 IntroductionVan VanNo ratings yet

- (123doc) Tong Quan DicomDocument99 pages(123doc) Tong Quan DicomVan VanNo ratings yet

- (123doc) Ung Dung Smartphone Cho Dien Tam Do Khong DayDocument49 pages(123doc) Ung Dung Smartphone Cho Dien Tam Do Khong DayVan VanNo ratings yet